Analyse des logiciels malveillants

Cyberattaques alimentées par l'IA : Comment détecter, prévenir et se défendre contre les menaces intelligentes

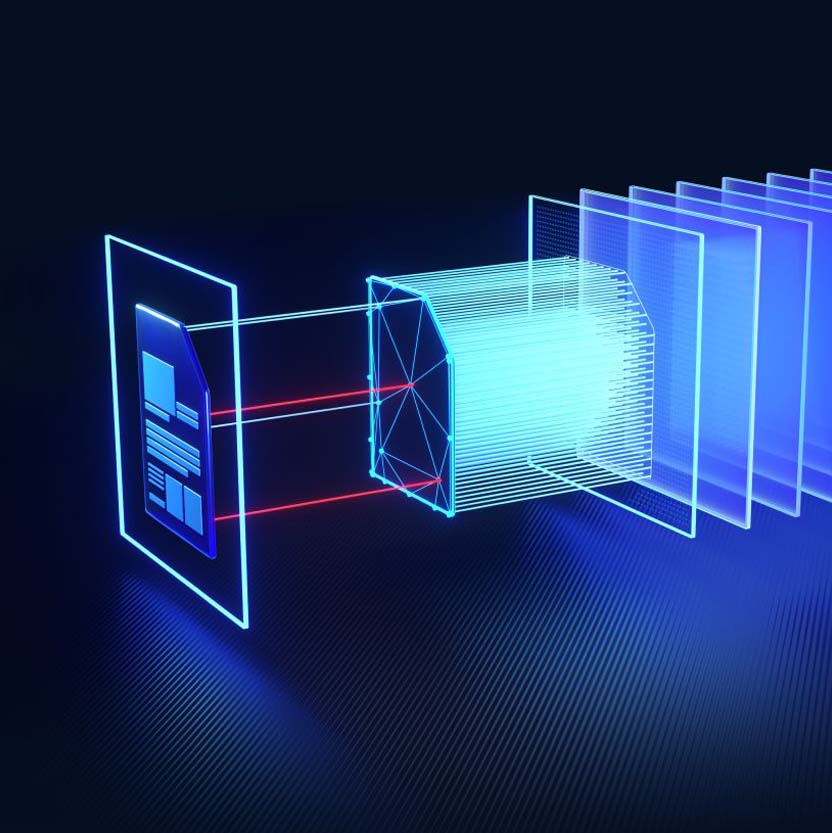

Les tests de pénétration permettent d'identifier les vulnérabilités de vos systèmes, ce qui contribue à prévenir les attaques et à garantir l'efficacité de vos mesures de sécurité avant que les menaces ne surviennent.