Plateforme de cybersécurité Cloud

MetaDefender Cloud™ is OPSWAT’s cloud file threat prevention platform for securing file uploads and shared content across cloud environments. It combines Metascan™ Multiscanning, Deep CDR™ Technology, Proactive DLP, sandbox analysis, and AI-powered malware detection to identify threats, protect sensitive data, and support compliance across cloud workflows.

- Sécurité complète des fichiers

- Intégration transparente dans Cloud

- Automatisation simplifiée de la conformité

OPSWAT bénéficie de la confiance de

Une approche unifiée de la sécurité des fichiers d'entreprise

MetaDefender Cloud unifie la prévention, la visibilité, la conformité et l'automatisation pour répondre aux risques les plus importants auxquels sont confrontés les RSSI et les équipes SOC.

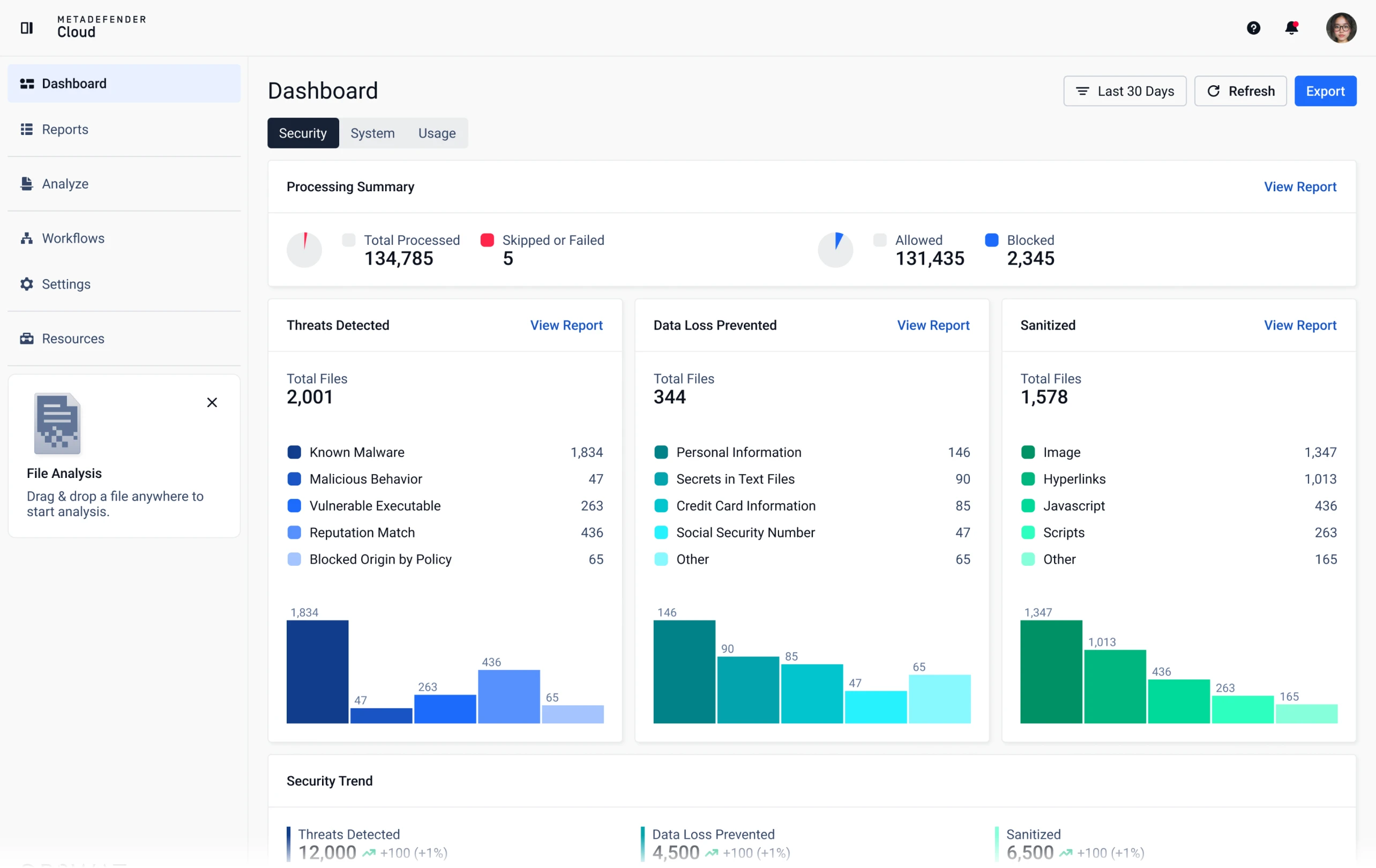

Aperçu du produit

Découvrez comment MetaDefender Cloud , nettoie et examine les fichiers dans les environnements SaaS, de stockage cloud et de flux de travail hybrides

afin de prévenir les logiciels malveillants, les attaques zero-day et les fuites de données à grande échelle.

MetaDefender Cloud Technologies

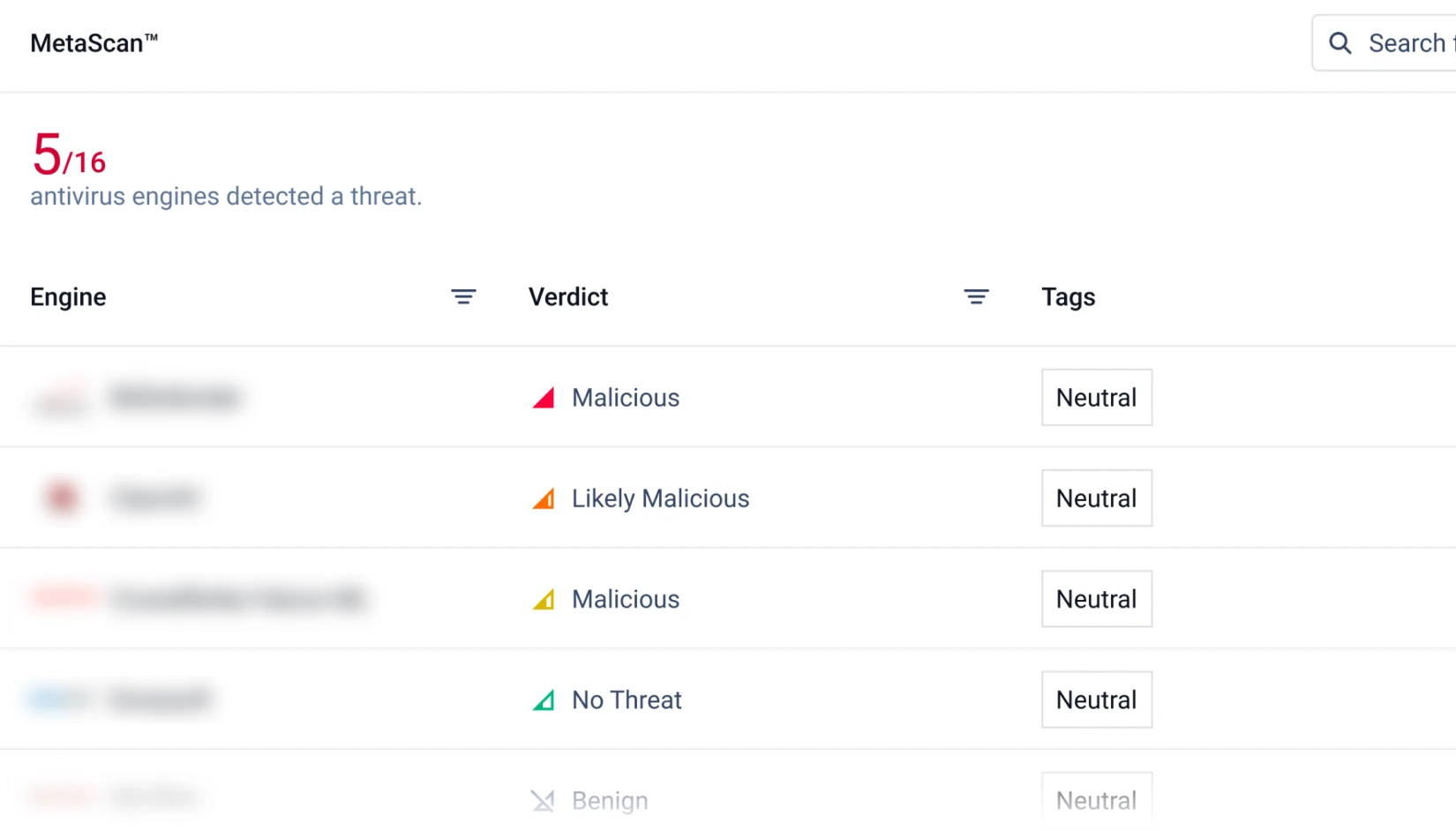

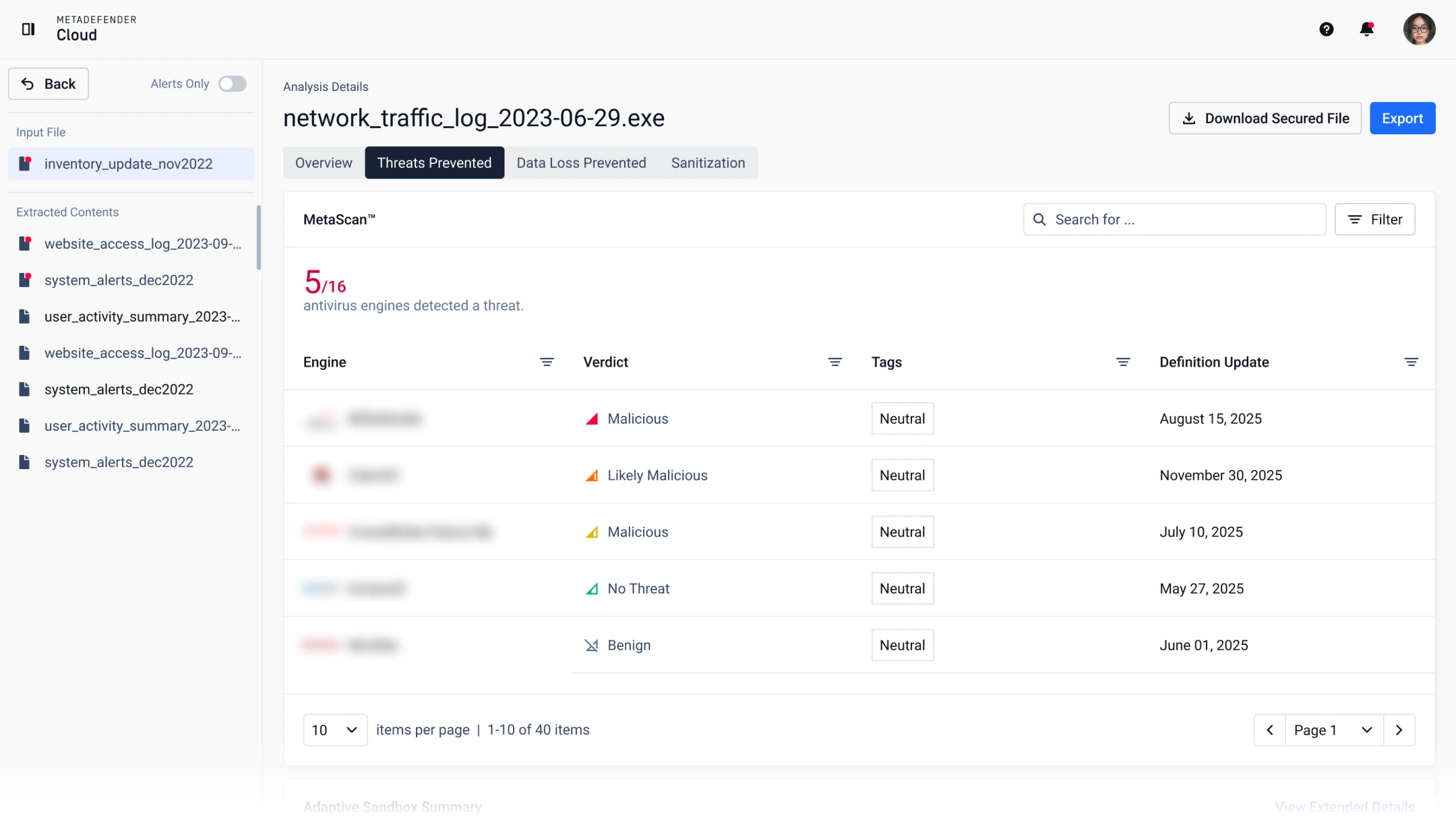

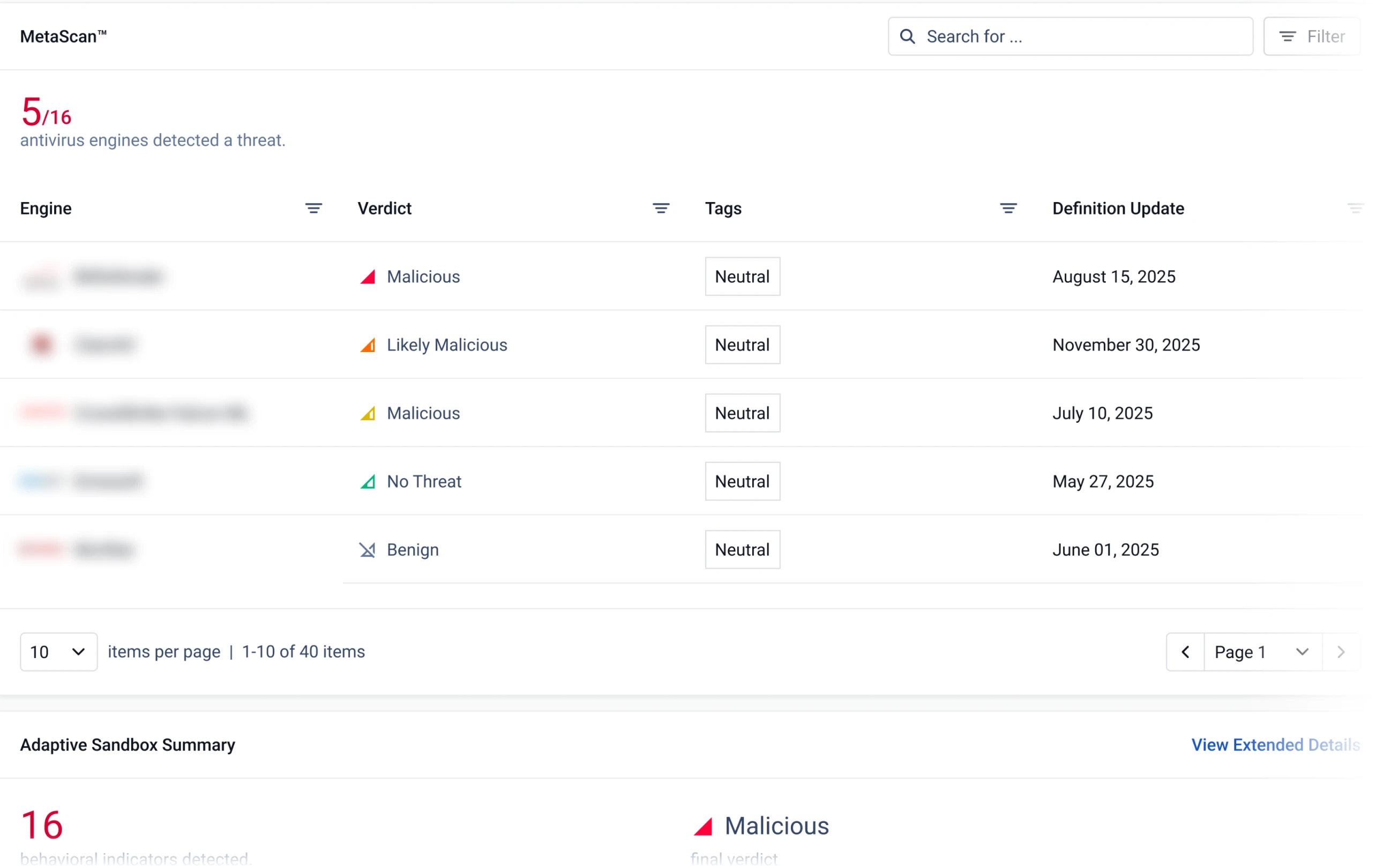

Metascan™ Multiscanning

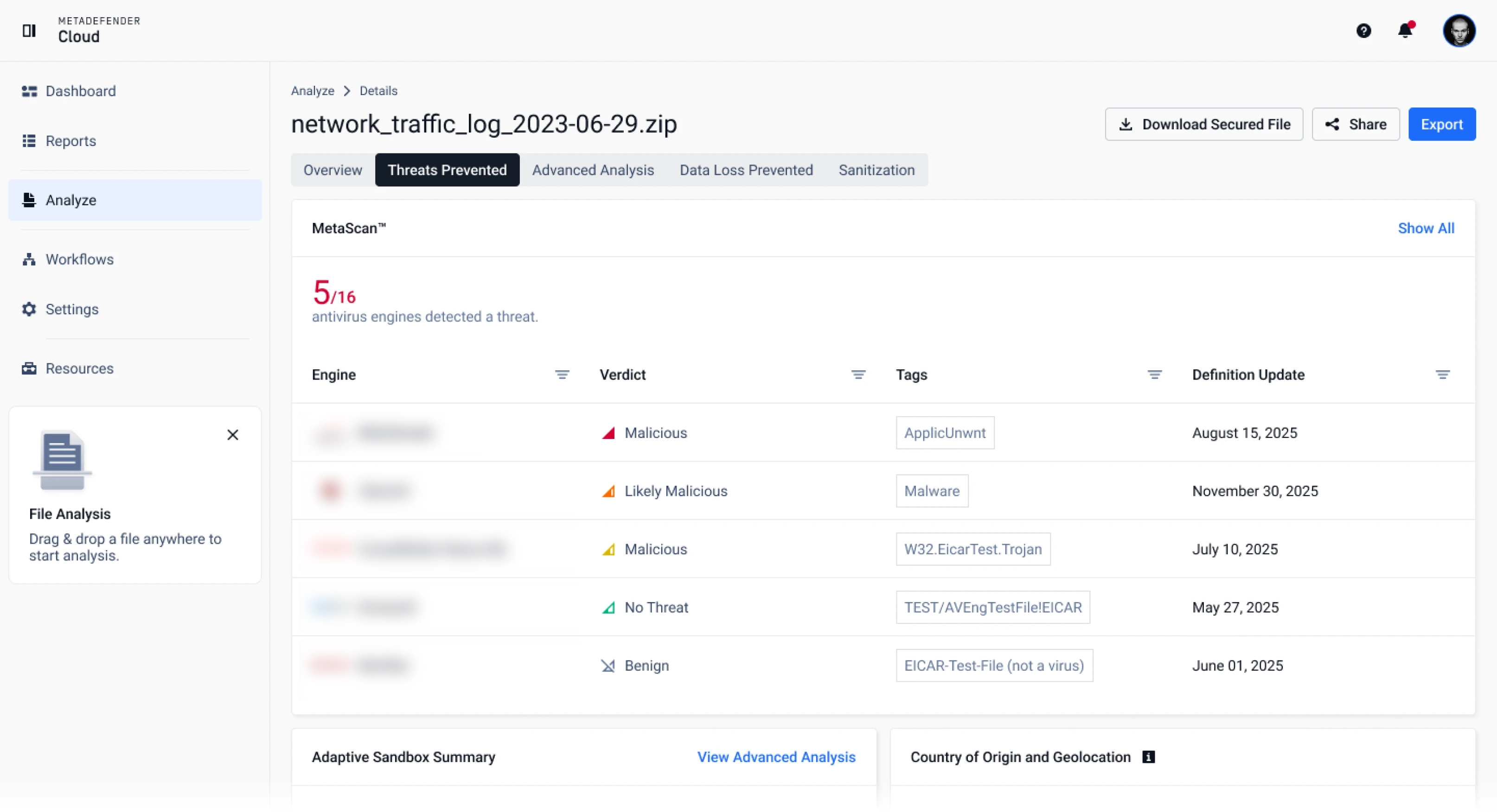

Analyse des fichiers à l'aide de plus de 20 moteurs anti-programmes malveillants de pointe et taux de détection de plus de 99 %.

Découvrez la comparaison des taux de détection en fonction du nombre de moteurs AV impliqués dans le Multiscanning dans le rapport d'efficacité du paquet.

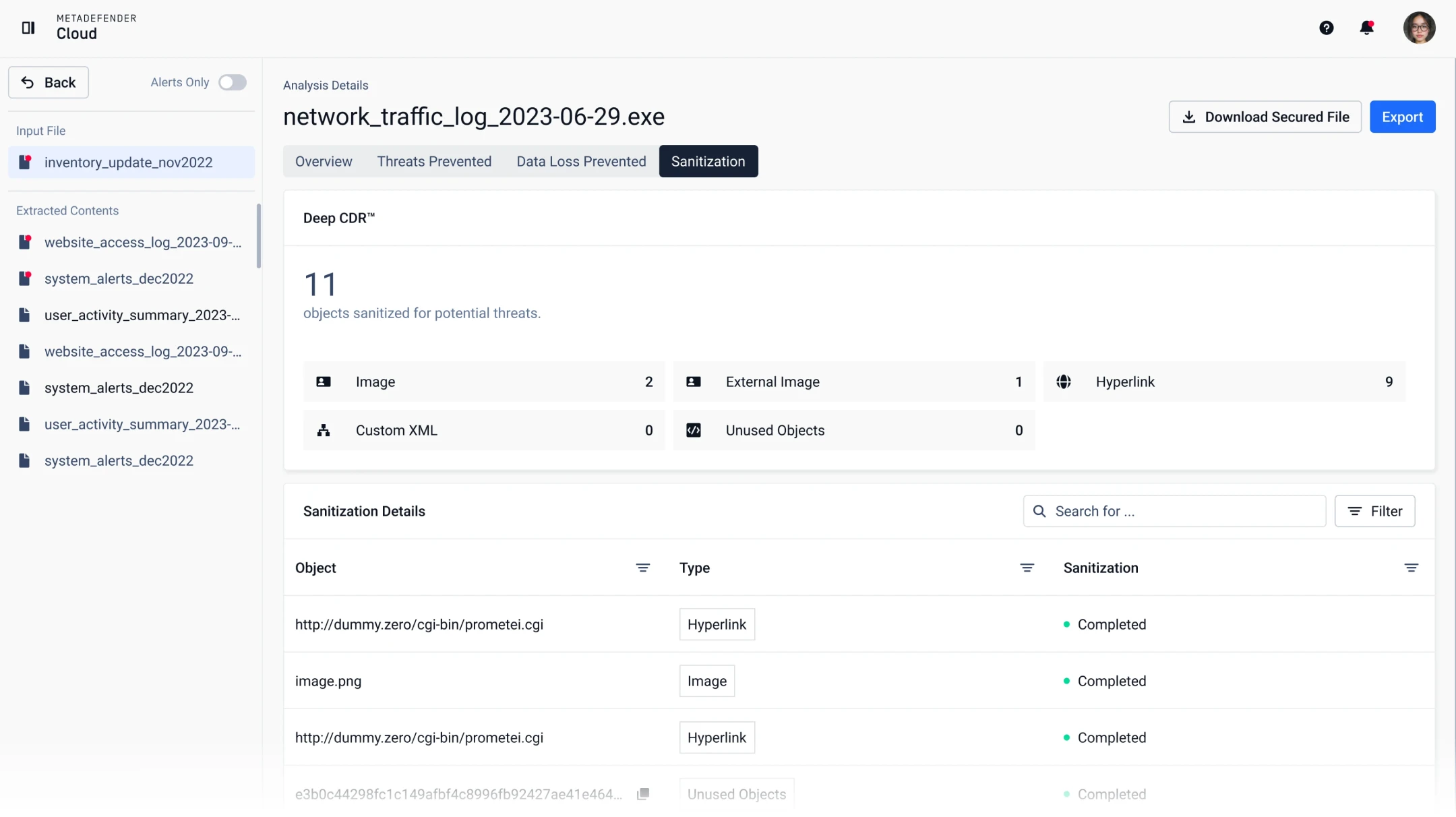

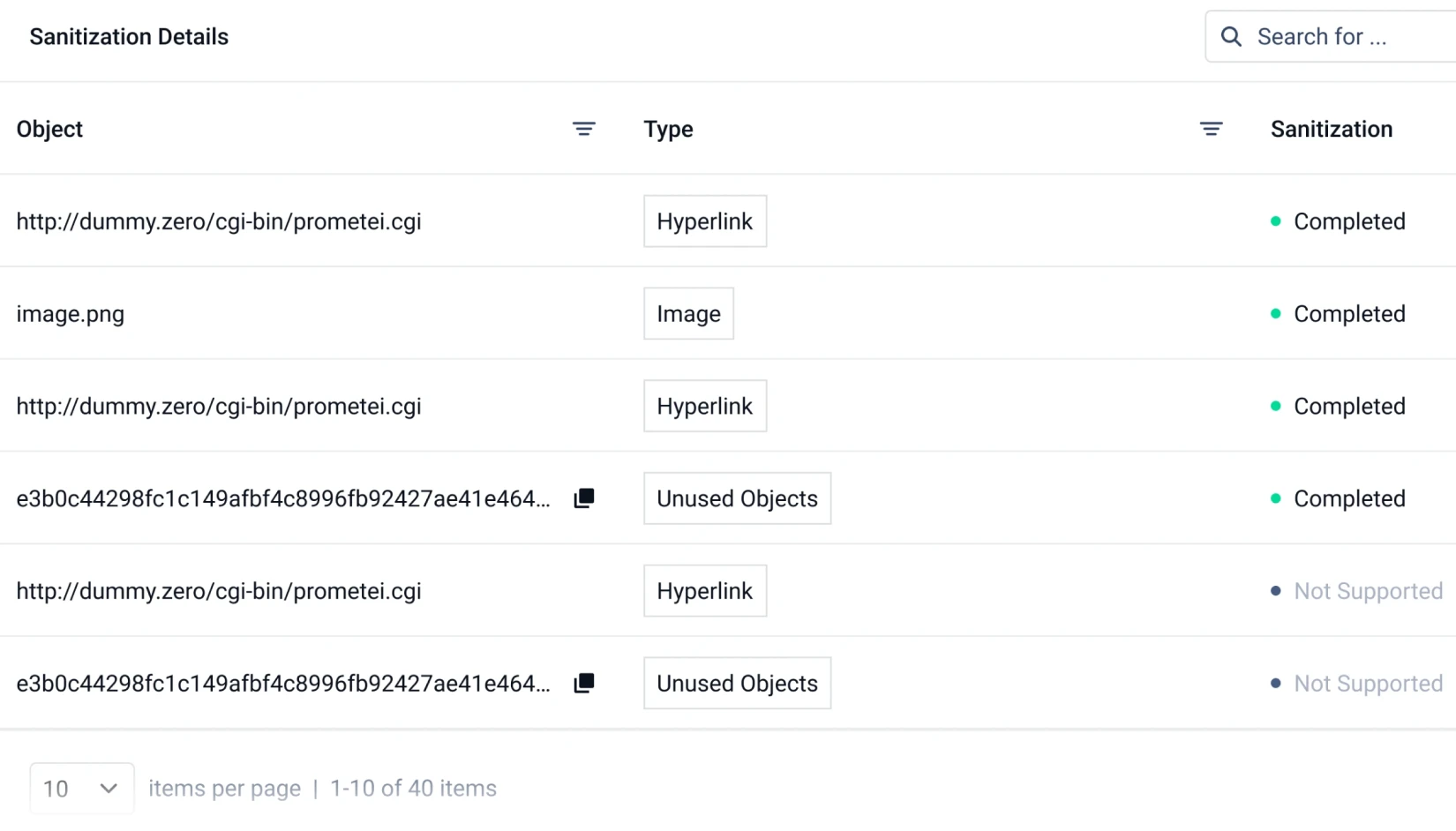

Technologie Deep CDR™

Prévenez les attaques zero-day et ciblées grâce à la technologie Deep CDR™, classée n° 1 du secteur. En partant du principe que tous les fichiers sont malveillants, la technologie Deep CDR™ décompose chaque fichier et le reconstruit afin de supprimer les composants potentiellement dangereux et non conformes à la politique. Les fichiers sûrs sont renvoyés aux utilisateurs sans aucun impact sur l'efficacité du flux de travail et la facilité d'utilisation des fichiers.

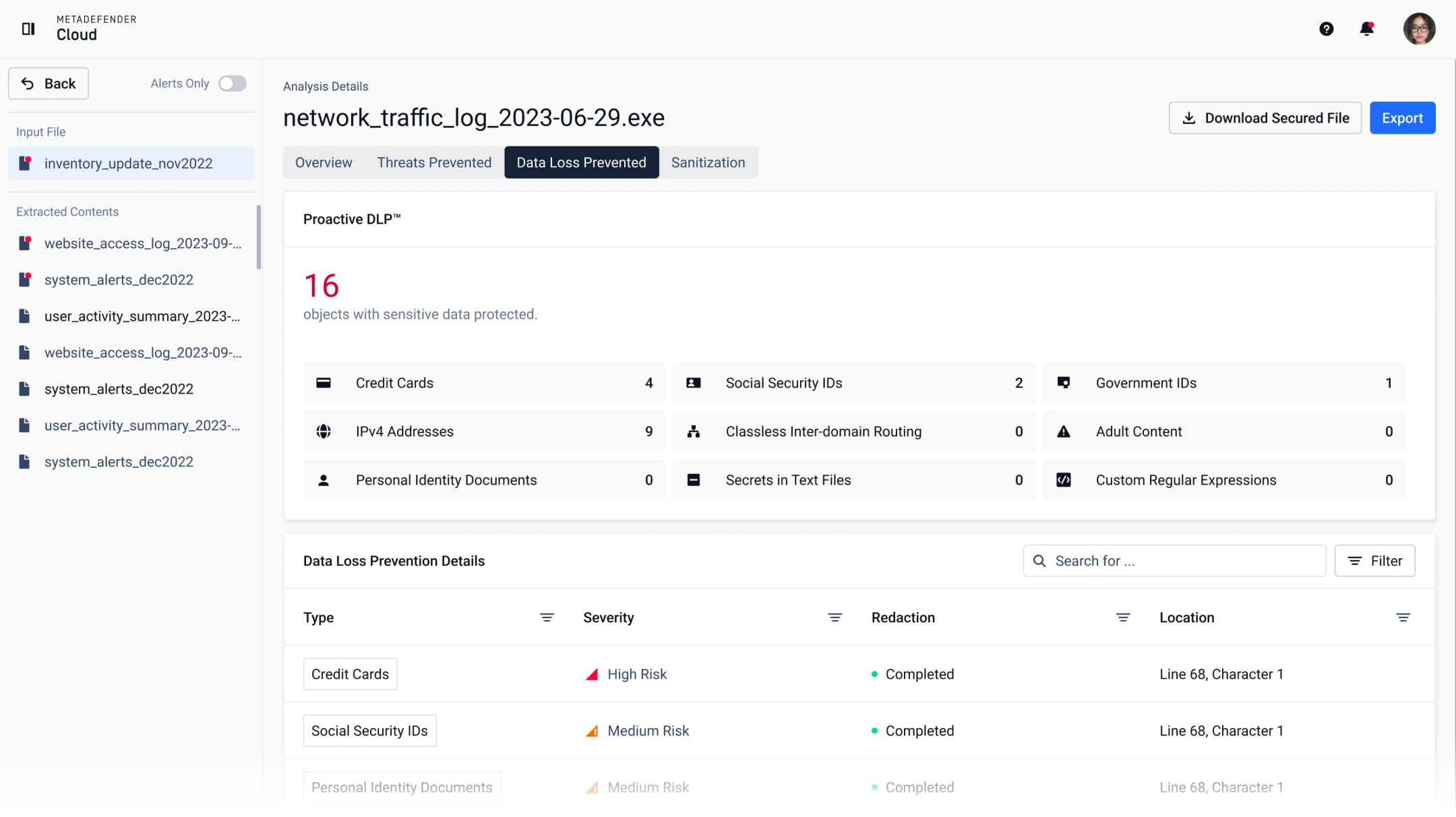

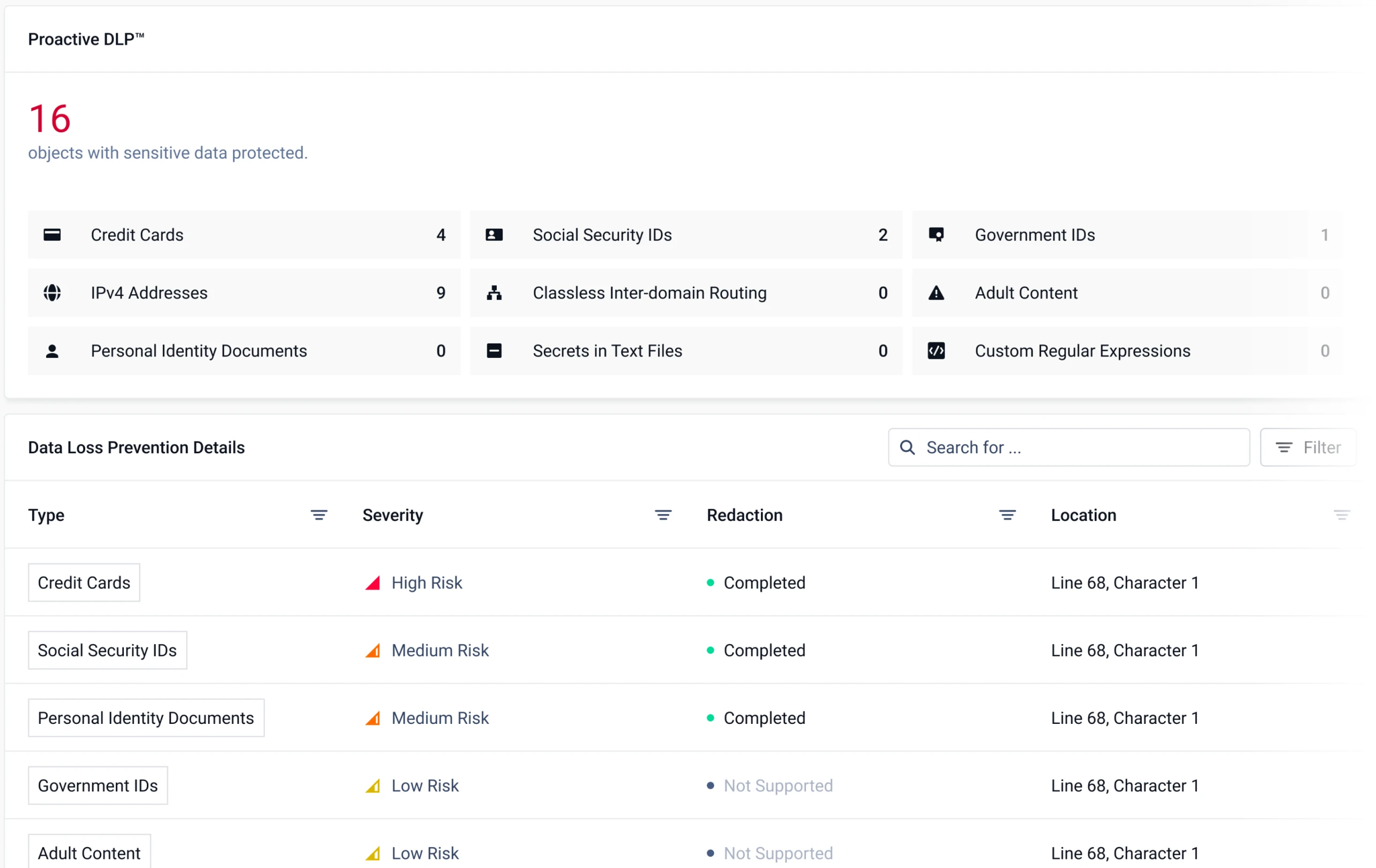

Proactive DLP

Proactive Data Loss PreventionProactive DLP) aide à prévenir les violations potentielles de données et les infractions à la réglementation en détectant et en bloquant les données sensibles dans les fichiers.

Il prend en charge plus de 110 types de fichiers, y compris les fichiers Microsoft Office, PDF, CSV, HTML et images. La classification des documents assistée par l'IA détecte le contenu adulte dans les images et le langage offensant dans les textes.

- MetaDefender Cloud

- MetaDefender Cloud

- MetaDefender Cloud

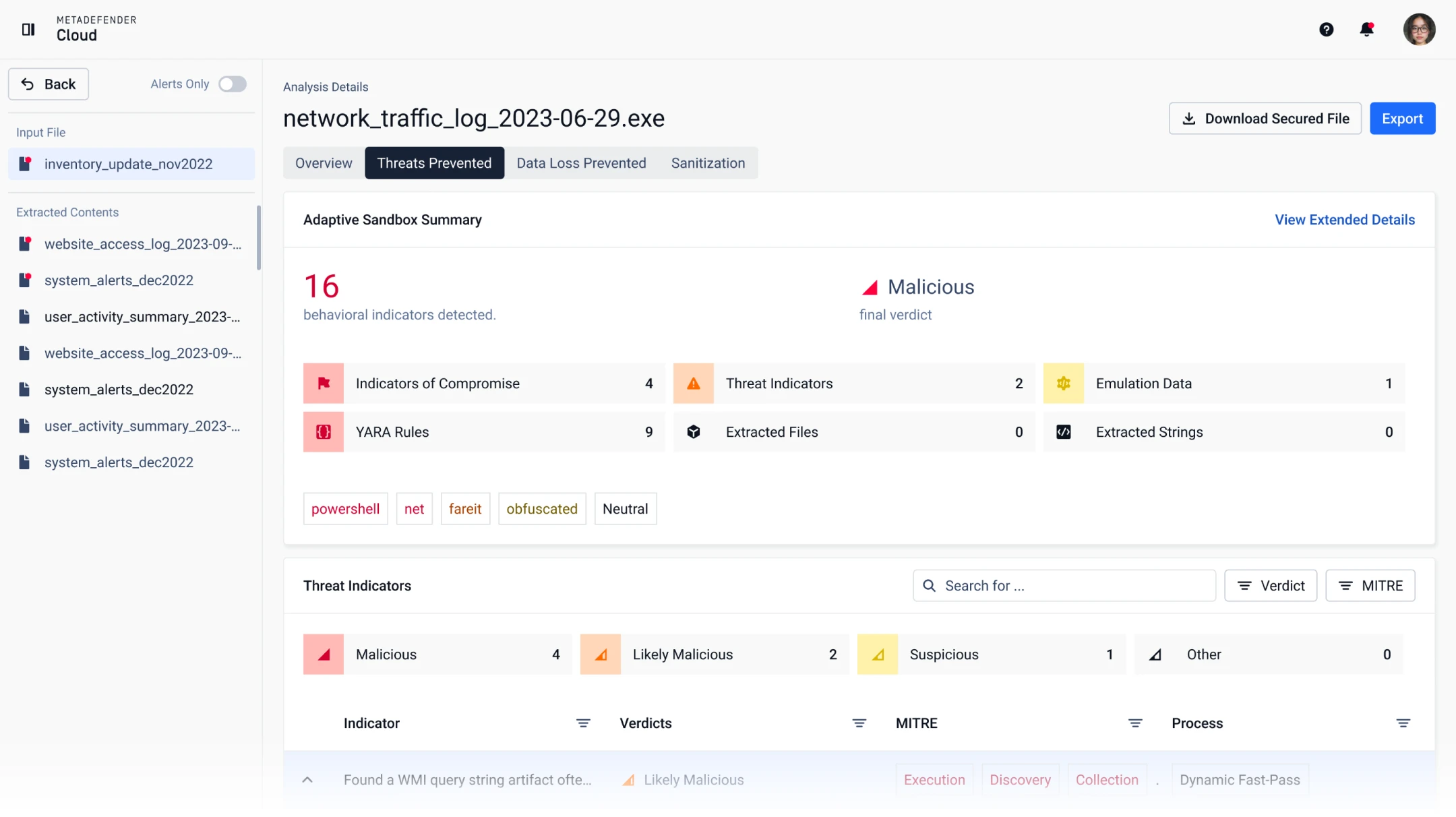

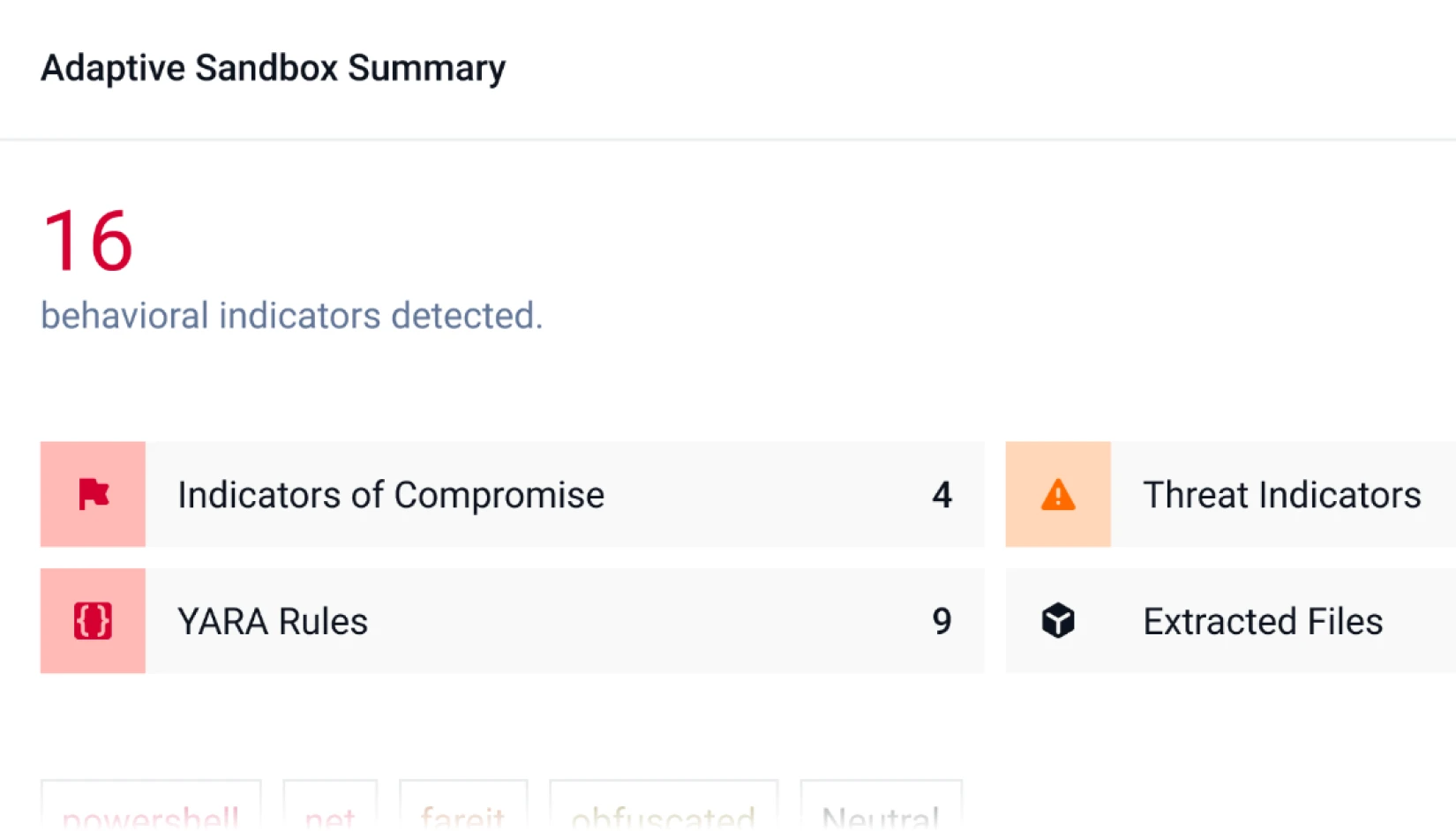

MetaDefender nouvelle génération

Déclenchez les logiciels malveillants dans un environnement contrôlé afin d'exposer leur comportement malveillant en enregistrant et en classifiant le comportement des fichiers. MetaDefender étend les capacités de détection des logiciels malveillants de MetaDefender Cloud, offrant ainsi aux entreprises un ensemble complet d'outils de sécurité.

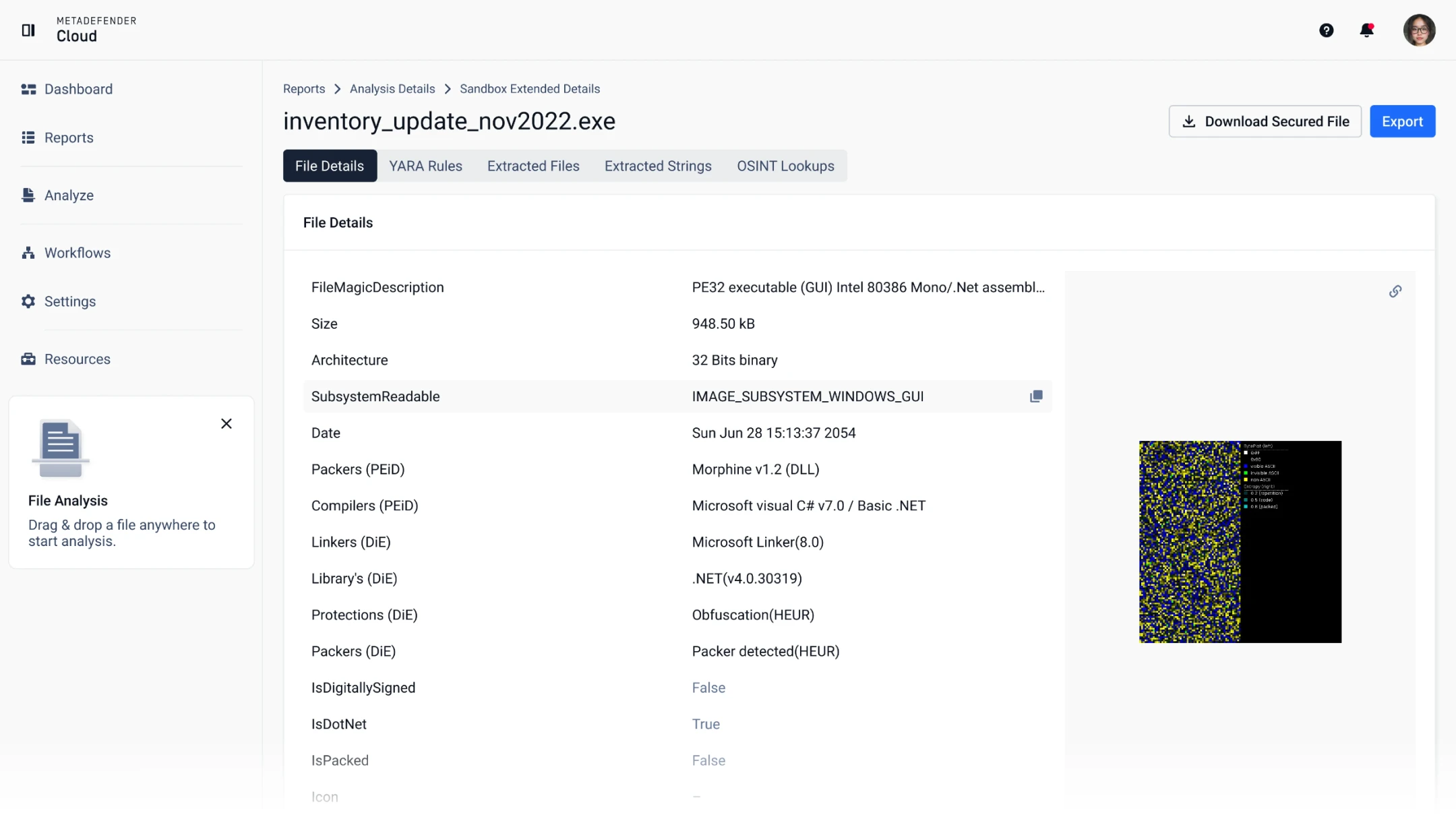

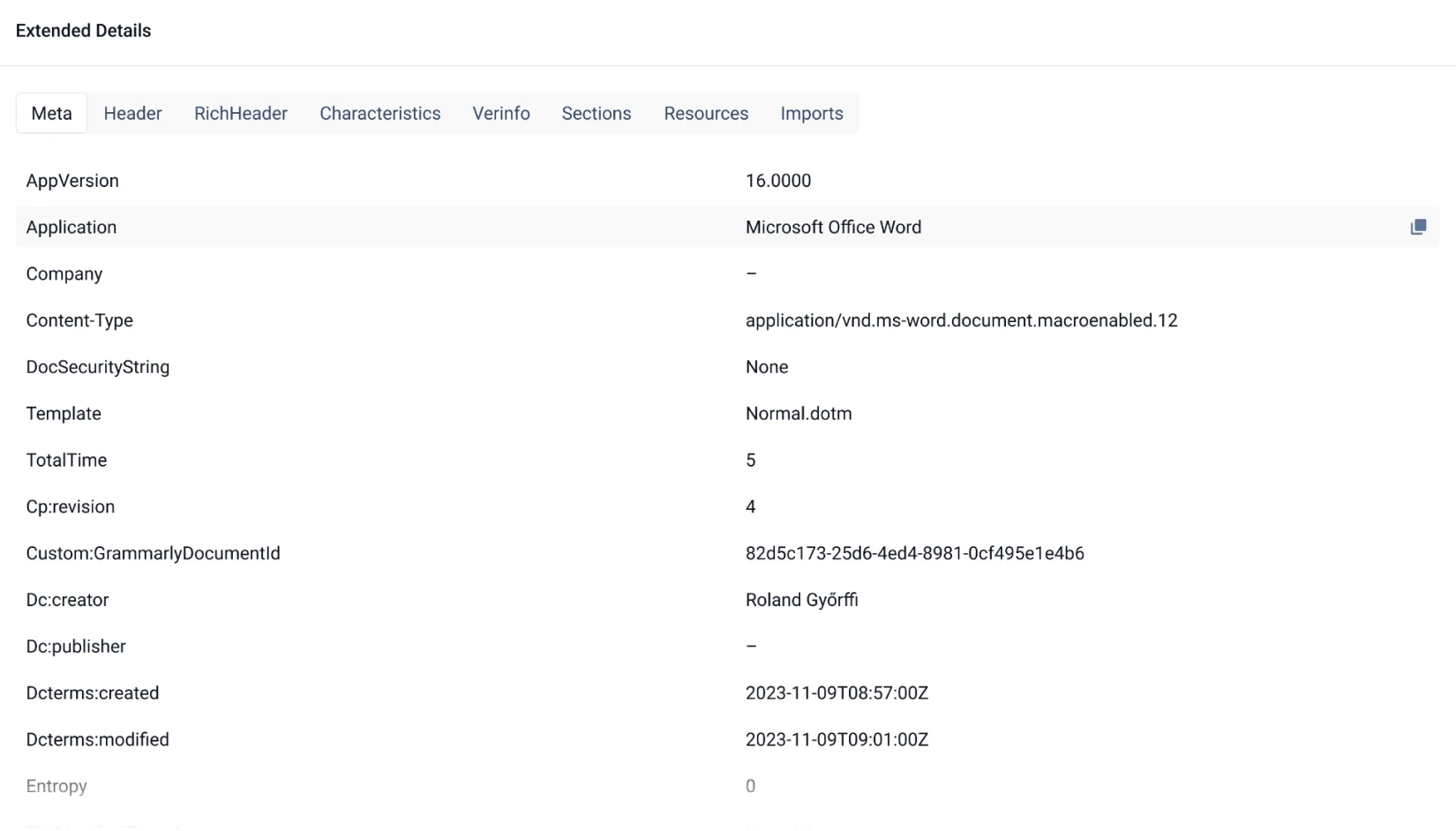

Des métadonnées riches

MetaDefender Cloud analyse et extrait de riches métadonnées de fichiers, permettant aux professionnels de la sécurité d'accéder à des informations qui révèlent les irrégularités potentielles des fichiers ou leurs capacités malveillantes. Ces données comprennent les informations exécutables portables, les données EXIF, les manifestes Android, etc.

- MetaDefender Cloud

- MetaDefender Cloud

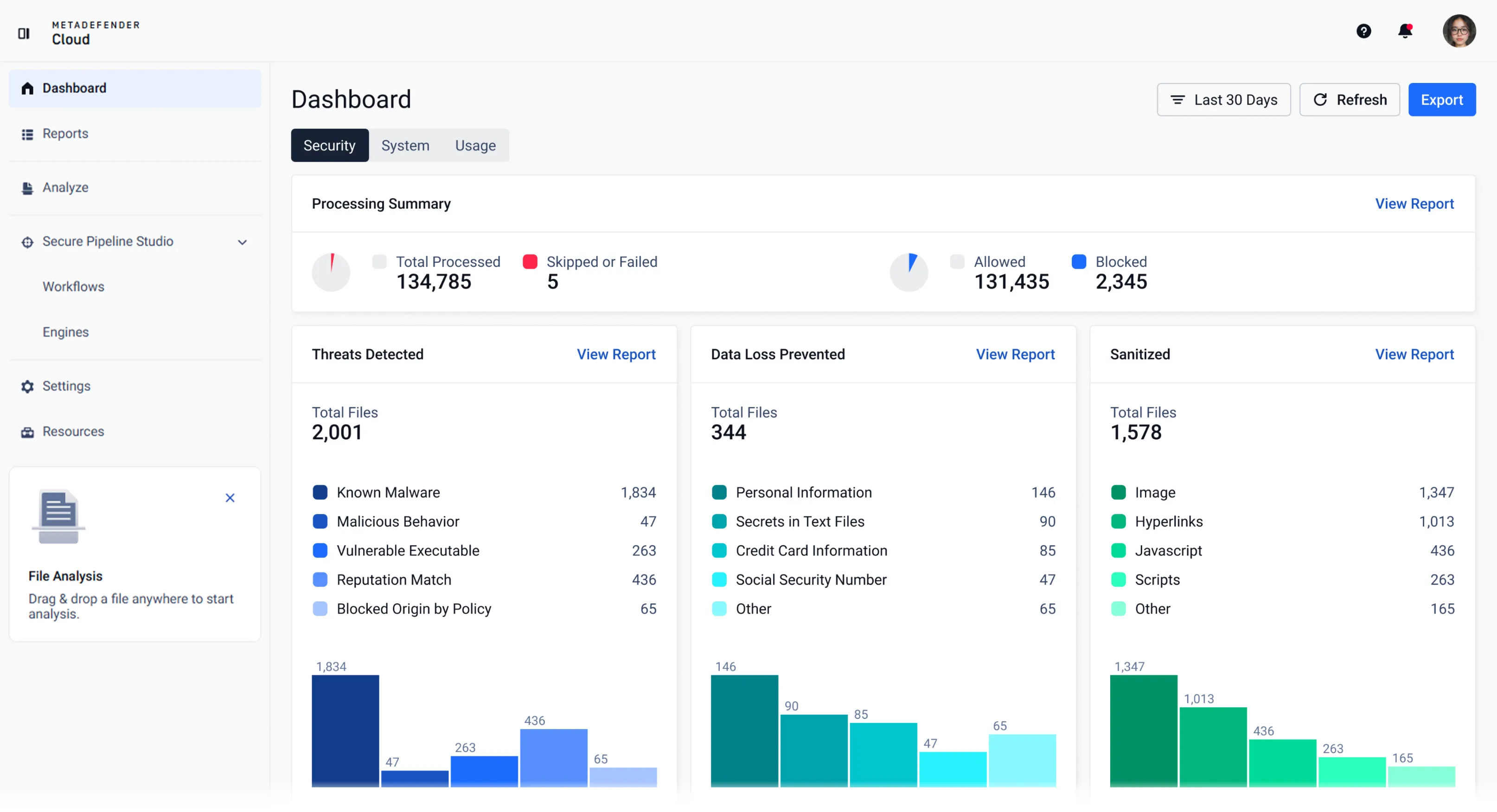

Présentation du produit

Connectez-vous à MetaDefender Cloud pour commencer le traitement et l'analyse.

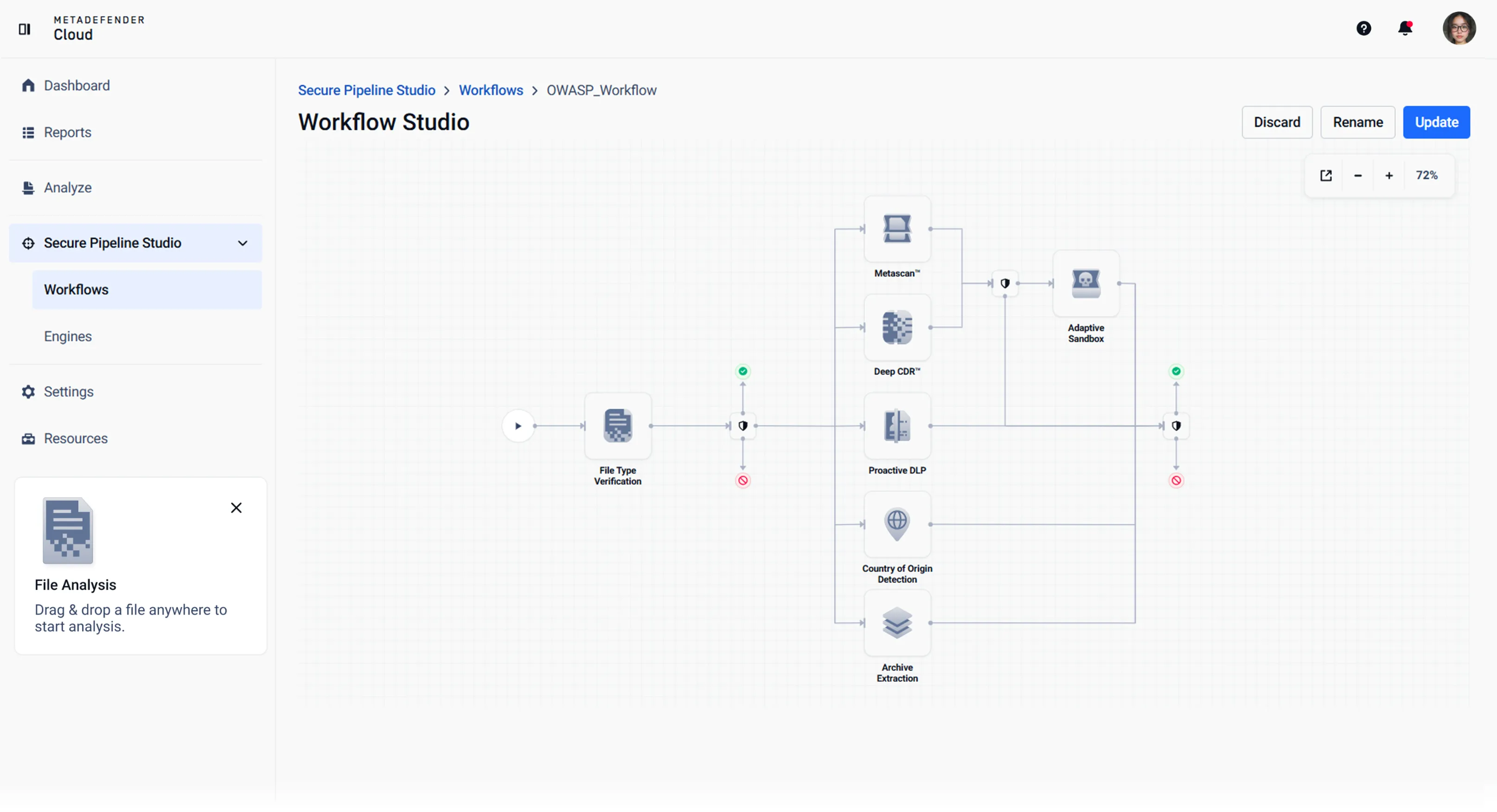

Automatisez les politiques de sécurité en fonction du type de fichier, de la source, du niveau de risque ou des exigences de conformité.

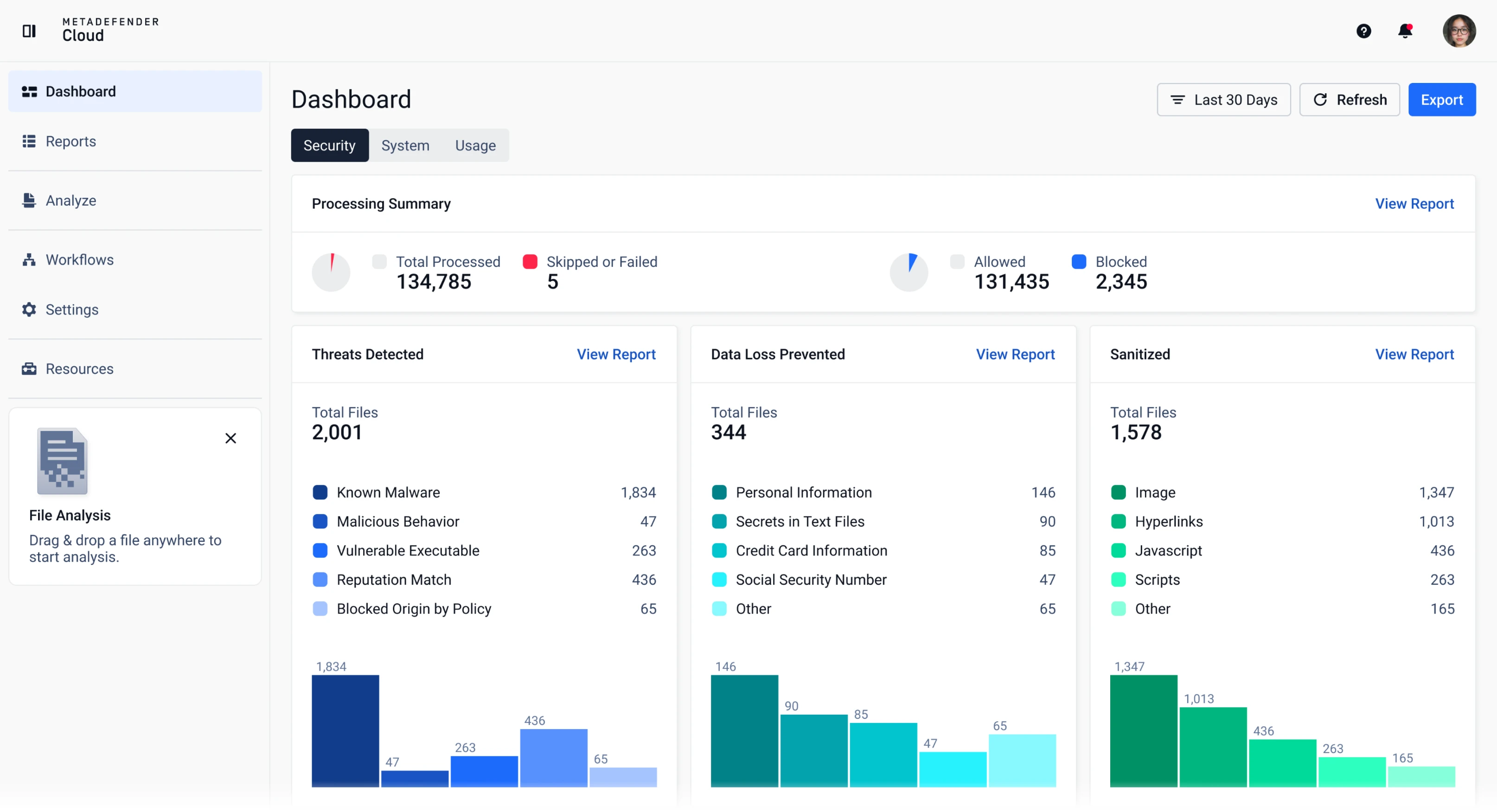

Voir les résultats de l'analyse grâce à des mesures en temps réel et à des analyses d'utilisation.

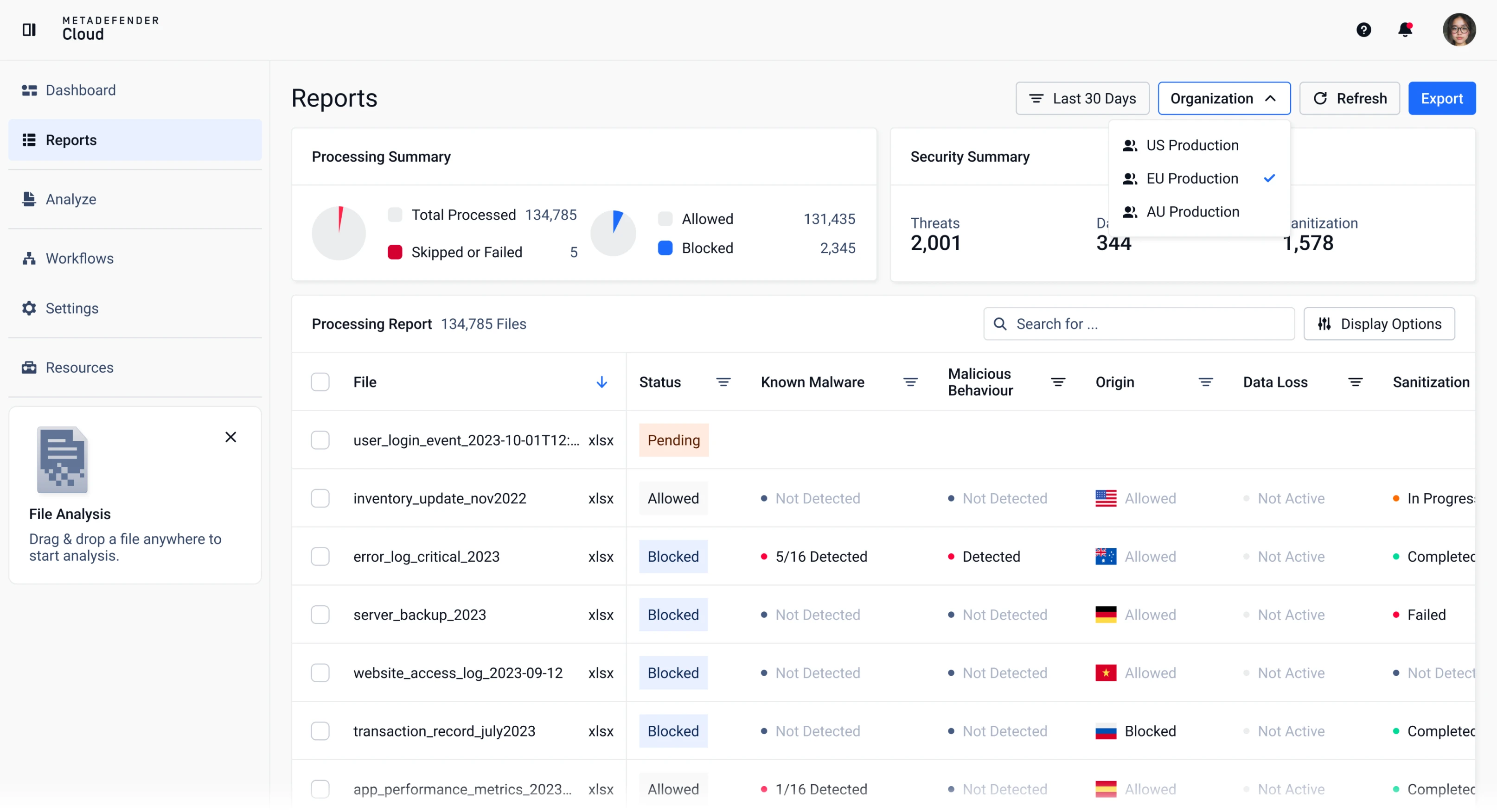

Accéder aux rapports d'analyse et les filtrer. Surveiller des clients, des services ou des partenaires spécifiques.

Plongez dans des rapports de fichiers spécifiques. Consultez les métadonnées détaillées, les résultats et les problèmes potentiels.

Protéger chaque flux de travail critique

MetaDefender Cloud offre des fonctionnalités avancées de sécurité des fichiers qui stoppent les malwares, préviennent les fuites de données et renforcent votre veille sur les menaces.

Prévenir les téléchargements de fichiers malveillants

Empêchez le téléchargement de fichiers malveillants via des applications Web qui contournent les solutions de sandboxing et de détection anti-malware unique. La technologie Deep CDR™ supprime les contenus potentiellement malveillants des fichiers et prend en charge 200 types de fichiers courants.

Analyse rapide et efficace des logiciels malveillants

Les analystes de malwares peuvent profiter de plus de 20 moteurs anti-malwares. La plateforme MetaDefender Cloud est facile à licencier et préserve la confidentialité des données grâce à des options commerciales qui ne stockent pas vos fichiers dans le cloud. MetaDefender Cloud traite en privé les fichiers stockés temporairement et les supprime immédiatement après l'analyse.

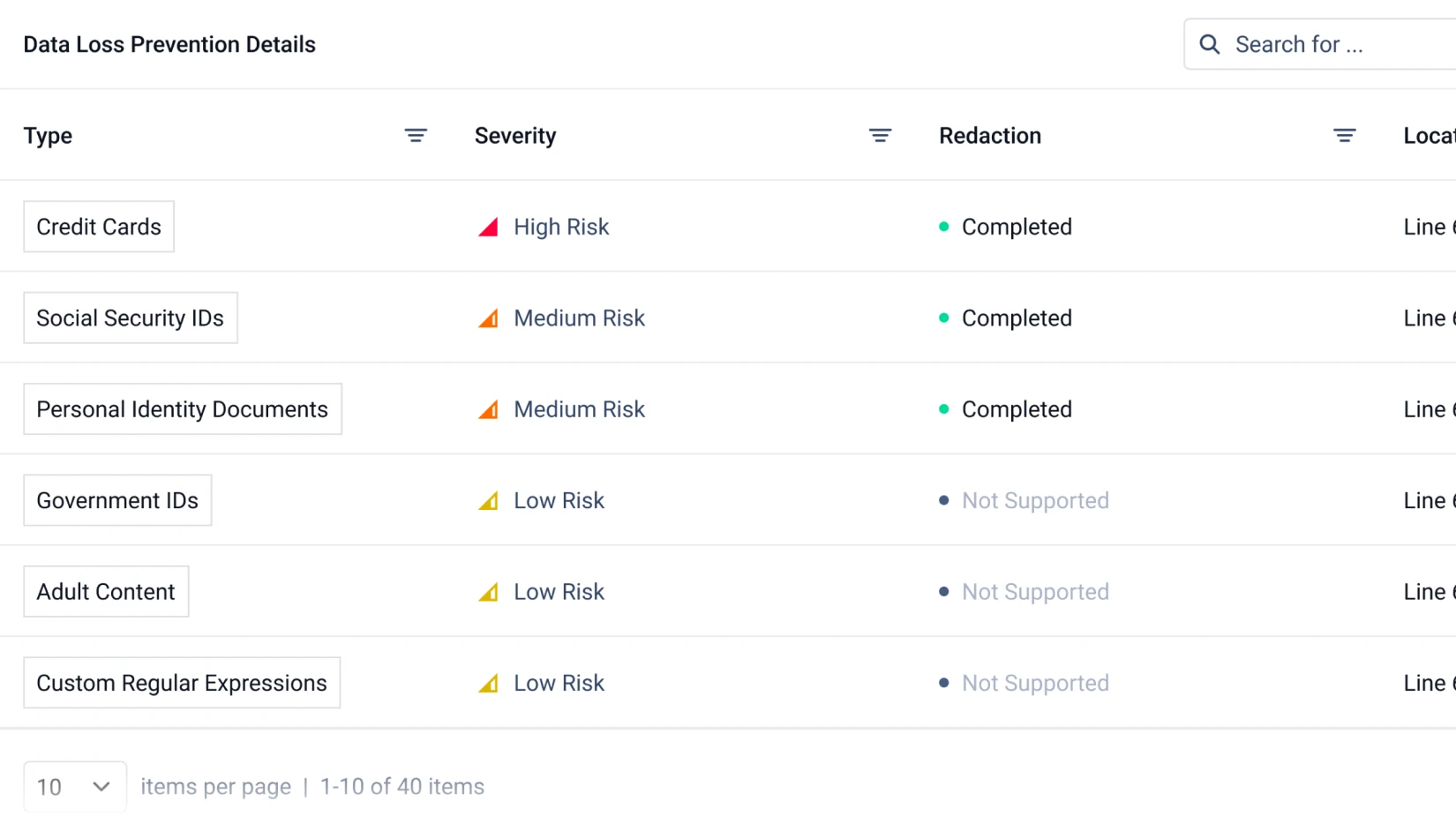

Prévenir les violations de données et les infractions à la réglementation

MetaDefender Proactive DLP aide les entreprises à empêcher les informations sensibles et confidentielles contenues dans les fichiers de quitter ou d'entrer dans les systèmes de l'entreprise en vérifiant le contenu des fichiers avant qu'ils ne soient transférés.

Cela aide les entreprises à répondre aux exigences réglementaires telles que HIPAA, PCI-DSS et GDPR. La classification des documents alimentée par l'IA détecte le contenu adulte dans les images et le langage offensant dans les textes.

Renseignez votre cadre de Threat Intelligence

Le flux de renseignements sur les menaces d'OPSWAT permet aux organisations d'exploiter en temps réel les données sur les malwares collectées par la plateforme MetaDefender Cloud dans le monde entier. Les organisations intègrent nos informations actualisées sur les menaces dans leurs outils ou solutions existants afin de protéger leur infrastructure contre les menaces.

Déployer partout, intégrer partout

MetaDefender Cloud fonctionne de manière transparente dans les environnements SaaS, de stockage et hybrides. Les intégrations natives prennent en charge les flux de travail de téléchargement, de chargement et de partage de fichiers, permettant une collaboration sans crainte dans les organisations privées et gouvernementales.

Intégrations natives

MetaDefender Cloud fonctionne de manière transparente dans les environnements SaaS, de stockage et hybrides. Les intégrations natives prennent en charge les flux de travail de téléchargement, de chargement et de partage de fichiers, permettant une collaboration sans crainte dans les organisations privées et gouvernementales.

Interface utilisateur Web

L'interface Web offre aux utilisateurs un accès complet à toutes les fonctionnalités offertes par MetaDefender Cloud. Pour l'analyse manuelle des malwares ou la vérification des fichiers individuels et des domaines IP, l'interface Web est un outil idéal à utiliser depuis un ordinateur de bureau ou un Mobile.

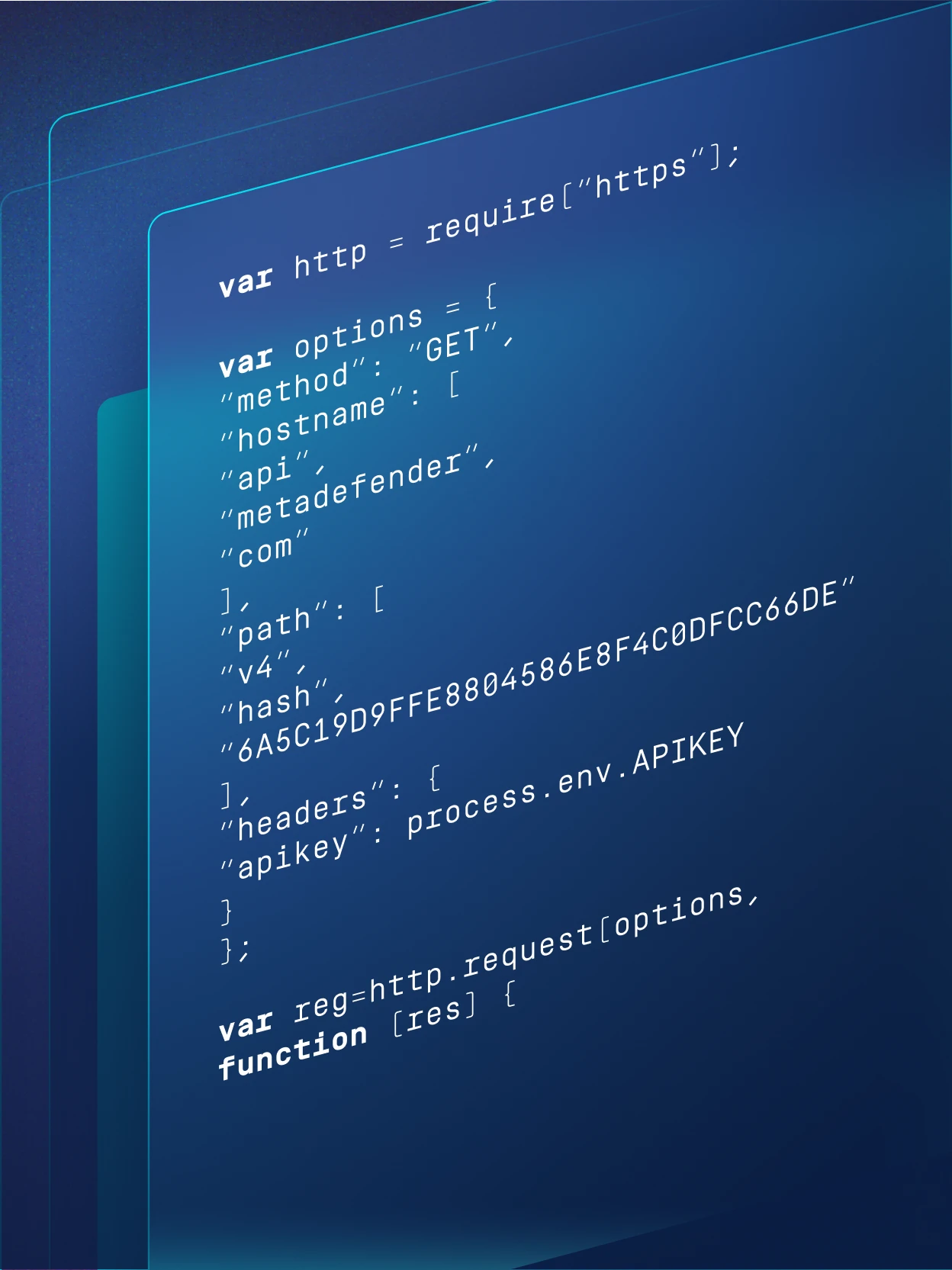

Rest API

Toutes les fonctionnalités sont également exposées sous la forme d'une API REST. Avec une authentification simple par clé API, MetaDefender cloud s'intègre facilement dans n'importe quelle application ou SIEM. L'API est parfaite pour automatiser l'analyse des fichiers, des IP et des domaines.

Une plateforme unique protège

l'ensemble de votre pile de Cloud

Des intégrations transparentes, destinées à sécuriser les fichiers tout au long du flux de travail, du chargement au téléchargement, en passant par le partage, la collaboration et le stockage.

La confiance des entreprises leaders du marché dans le monde entier

Soutien à la conformité avec les exigences réglementaires

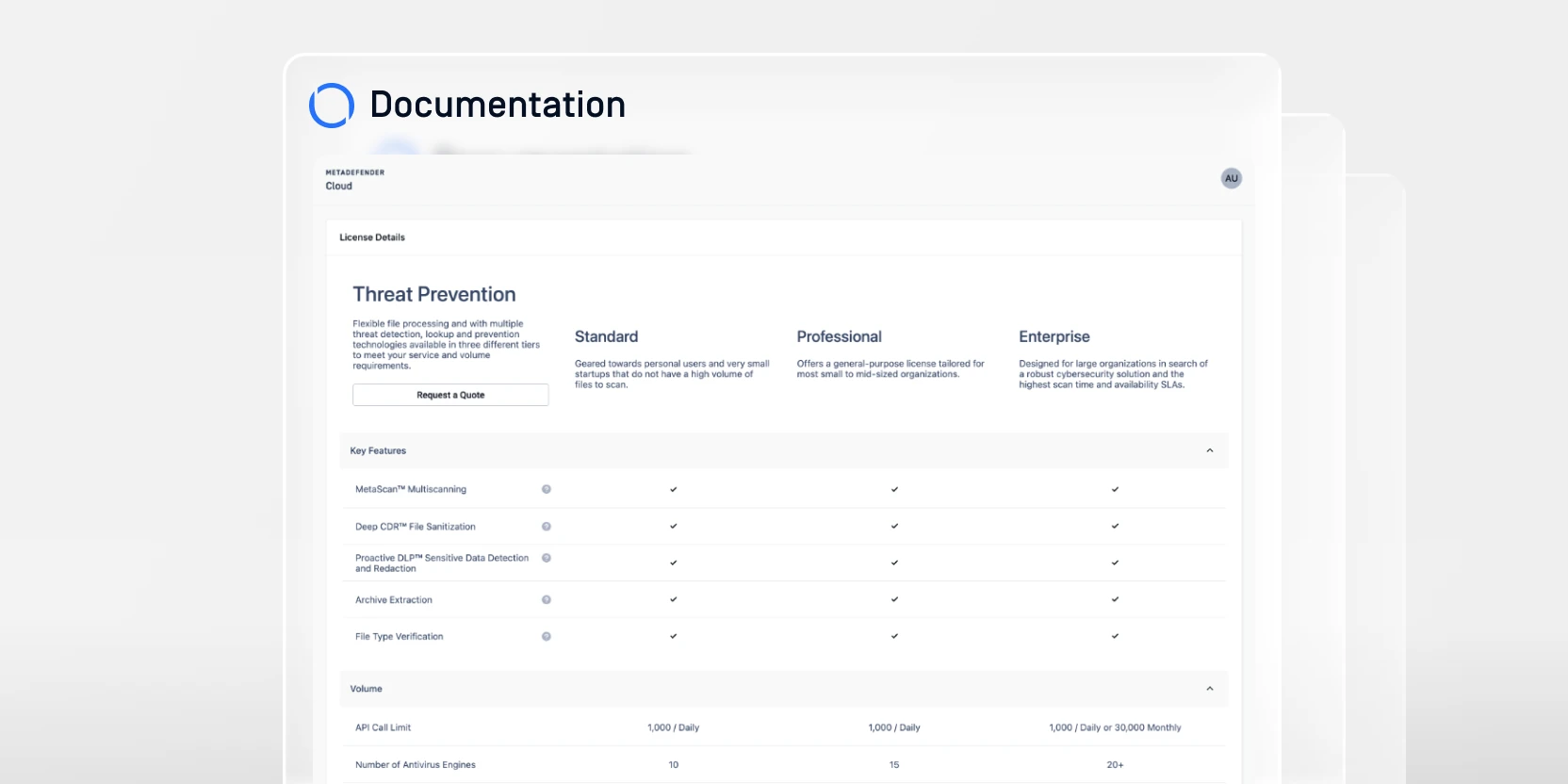

Modèles de licences MetaDefender Cloud

API prévention des menaces

Traitement flexible des fichiers et technologies de détection de détection, de recherche et de prévention des menaces disponibles en trois niveaux différents pour répondre à vos exigences en matière de service et de volume. pour répondre à vos besoins en termes de service et de volume.

| Caractéristiques | Standard | Professionnel | Entreprise |

|---|---|---|---|

| Caractéristiques principales | |||

| Metascan™ Multiscanning | |||

| Technologie Deep CDR™ Nettoyage des fichiers | |||

| Proactive DLP™ Sensitive Data Detection and Redaction (détection et suppression des données sensibles) | |||

| Extraction d'archives | |||

| File Type Verification | |||

| Volume | |||

| Appel à l'API A partir de | 1 000 $ / jour | 1 000 $ / jour | 1 000 / jour ou 30 000 par mois |

| Limite de taille des fichiers | 140 MB | 256 MO | 1 GB+ |

| Restriction (req/min) | 75 | 150 | 500 |

| Nombre maximum de fichiers dans l'archive | 500 | 10,000 | 50,000 |

| Niveau de récursivité de l'archive | 5 | 25 | 50 |

| Moteurs antivirus | |||

| Nombre de moteurs | 10 | 15 | 23 |

| Service et assistance | |||

| Service et assistance | Faible | Moyen | Haut |

| Disponibilité SLA | 99.5% | 99.5% | 99.9% |

| Temps de réponse SLA |

8 secondes p50 500ms Appels API p50 |

8 secondes p75 500ms Appels API p75 |

8 secondes p90 500ms Appels API p90 |

| RTO | 24 heures | 12 heures | 4 heures |

| Soutien | 24 heures | 12 heures | 4 heures |

| Sécurité accrue | |||

| Balayage privé | |||

| Traitement privé | |||

| Chiffrement de bout en bout | |||

| Restrictions de la plage IP | - | - | |

| mTLS | - | ||

| IDP fourni par le client | - | - | |

| Facturation et organisation | |||

| Limite de la mémoire tampon | - | 20% au-delà sans frais | 50 % de plus sans frais |

| Organisations | - | ||

| Rapports | - | ||

| Notifications/Alerts | - | ||

| Domaine personnalisé | - | - | |

Outils API supplémentaires

| Caractéristiques | Cloud Sandbox API Étendre les capacités de détection et d'analyse des logiciels malveillants grâce à l'analyse adaptative des menaces. | Réputation API Exploitez les données sur les logiciels malveillants collectées en temps réel dans le monde entier. | Threat Intelligence API Effectuer une chasse aux menaces et détecter les menaces inconnues. |

|---|---|---|---|

| Caractéristiques principales | |||

| Exécuter des fichiers sur plusieurs systèmes d'exploitation | - | - | |

| Interprétation automatisée du comportement des logiciels malveillants | - | - | |

| Extraire des indicateurs de compromission (IOC) d'un large éventail d'exécutables, de documents, de scripts et d'URL. | - | - | |

| Emulation de plus de 90% des macros malveillantes (VBA, VBS, PowerShell, Jscript, MSHTA, XSL, WSF) hautement obfusquées. | - | — | |

| Intégration avec YARA, le cadre ATT&CK de MITRE, etc. | - | - | |

| Récupérer les rapports d'analyse à l'aide d'un hachage de fichier | - | - | |

| Analyse des adresses IP, des URL et des domaines | - | - | |

| Recherche de métadonnées de fichiers | - | - | |

| Recherche de motifs (recherche d'expressions) données de renseignement qui se concentrent sur les correspondances exactes de conditions prédéfinies. | - | - | |

| Les techniques de recherche de similitudes visent à identifier des modèles ou des indicateurs qui ressemblent à des menaces connues ou à des indicateurs de compromission (IOC). | - | - | |

| Volume | |||

| Appel à l'API A partir de | 1 000 $ / jour | 25 000 $ / jour | 1 000 $ / jour |

Vous voulez en savoir plus sur

Nos modèles de licence ?

Comment ça marche en 3 étapes simples

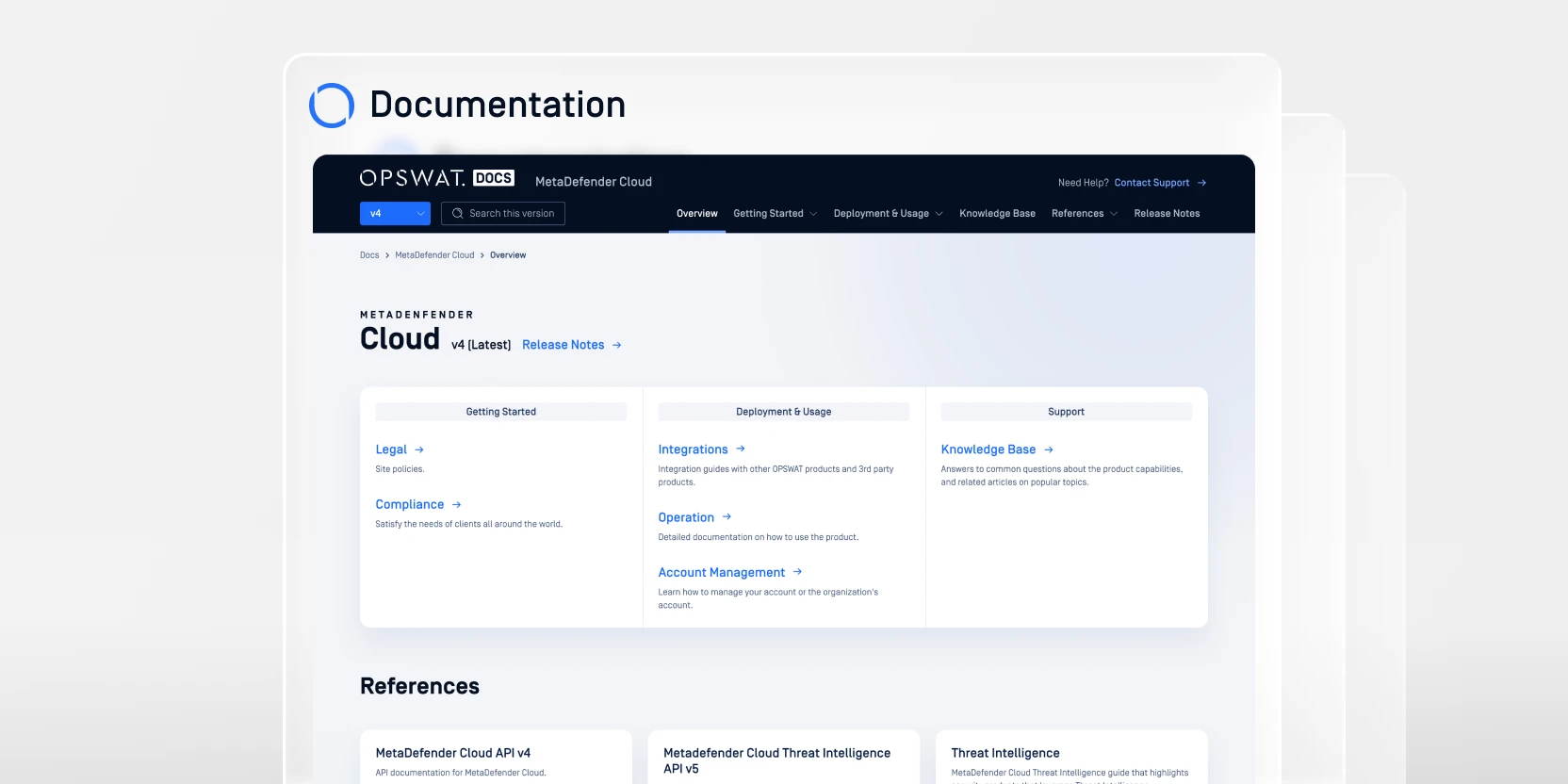

Documentation technique

Pour commencer

Déploiement et utilisation

Soutien

Exploiter tout le potentiel de nos produits

Ressources recommandées

OPSWAT Predictive Alin AI

Détectez et empêchez les comportements malveillants avant leur exécution grâce au moteur IA statique de nouvelle génération OPSWAT, optimisé pour offrir une précision et une intégration transparente sur l'ensemble de MetaDefender .