Secure et respecter

du code au déploiement

MetaDefender Software Supply Chain is OPSWAT’s software supply chain security solution for validating software components, vendors, and build pipelines. It combines multi-engine threat detection, SBOM generation and validation, and vulnerability analysis to help organizations reduce supply chain risk, support compliance requirements, and maintain software integrity across the development lifecycle.

Le défi de la sécurisation des chaînes d'approvisionnement en Software

Risques liés à Supply Chain tout au long du cycle de développement durable

Le développement accéléré donne la priorité à la vitesse plutôt qu'à la sécurité. Les pipelines automatisés CI/CD peuvent propager rapidement les vulnérabilités dans les environnements. Avec la collaboration interdépartementale au fur et à mesure que les équipes s'agrandissent, il est encore plus difficile d'avoir une visibilité sur ces risques.

Code source et conteneurs vulnérables

La dépendance à l'égard de logiciels open-source tiers introduit des vulnérabilités à chaque étape du SDLC (cycle de vie du développement logiciel). L'architecture moderne des micro-services crée également des opportunités d'exploitation à travers toutes les couches de conteneurs.

Allocation de ressources pour le respect de la législation

L'accent mis sur la conformité (par exemple, SOC 2, ISO 27001, NIST) exige plus de transparence et de contrôle. L'équilibre entre les efforts de sécurité et de conformité et les besoins opérationnels nécessite davantage de ressources.

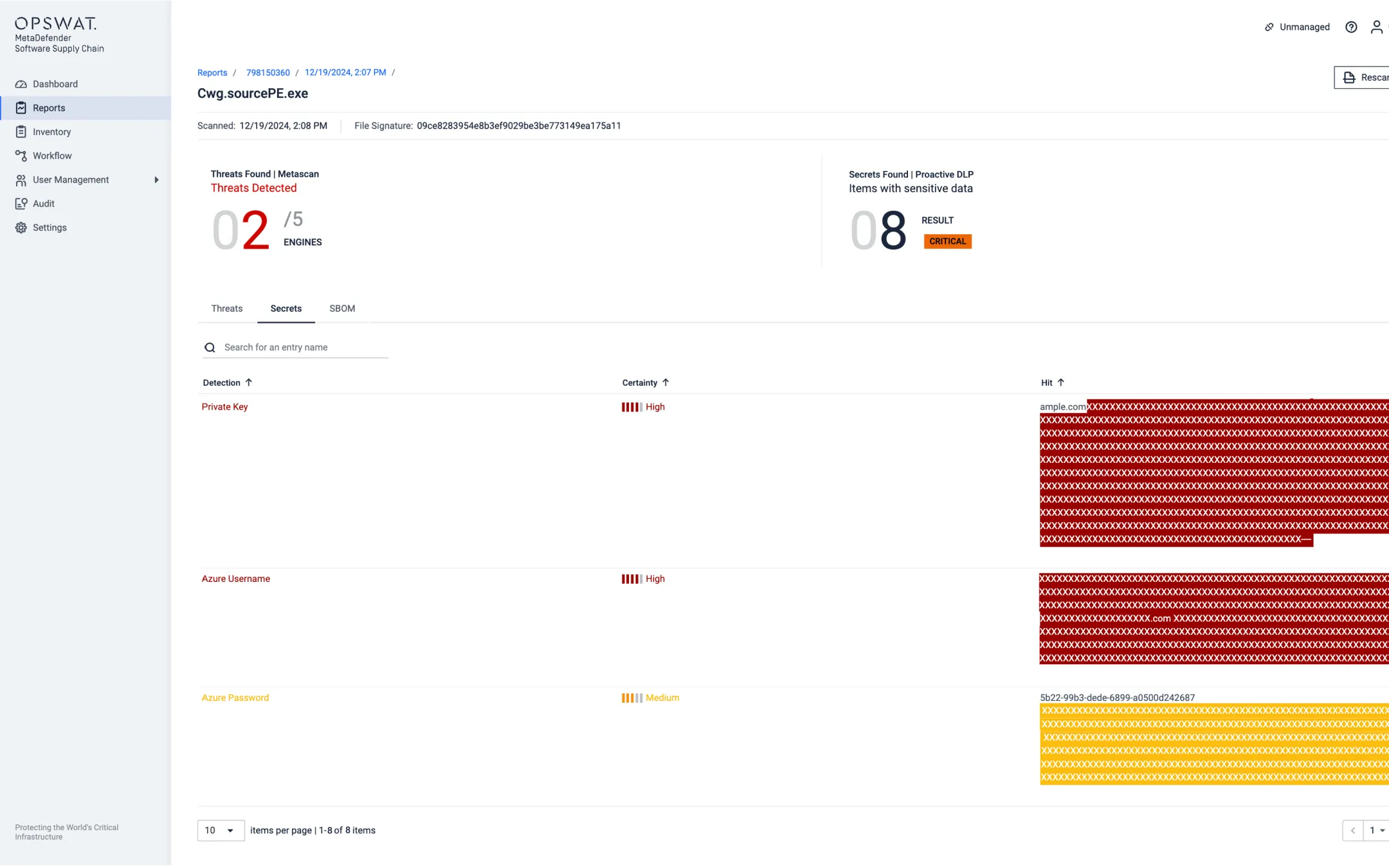

Secrets codés en dur dévoilés

Les informations sensibles sont souvent intégrées dans le code ou laissées sans protection dans les référentiels. L'exposition d'identifiants codés en dur offre des opportunités facilement exploitables pour les attaquants, entraînant la fuite d'informations sensibles ou l'accès illégitime à des référentiels de code.

Complexité de la surveillance continue

Le suivi manuel des composants logiciels prend du temps et des ressources. Sans les outils adéquats, les entreprises ont du mal à surveiller leur chaîne d'approvisionnement pour détecter les risques émergents. Une détection tardive peut amplifier l'impact d'une attaque.

Pourquoi OPSWAT?

Prévention des menaces à plusieurs niveaux

Détecter les vulnérabilités et les dépendances logicielles. Protégez votre chaîne d'approvisionnement contre les logiciels malveillants grâce au multiscanning. Générez des nomenclatures logicielles (SBOM) et suivez en permanence vos composants logiciels.

Transparence des Software Conformité

Découvrez les IIP et les secrets dans le code source avec Proactive DLP™. Automatisez l'inventaire des composants logiciels avec SBOM pour maintenir l'intégrité des logiciels, en aidant les organisations à rester conformes aux réglementations telles que SOC2 et ISO 27001.

Code source et Container Sécurité

Secure La solution d'archivage de code source et d'images de conteneur avec des flux de travail flexibles qui peuvent être planifiés ou déclenchés par des actions spécifiques. Réduisez les coûts de maintenance grâce à une solution intégrée qui s'intègre parfaitement à votre pipeline CI/CD.

Facile à utiliser et à entretenir

S'intègre facilement à vos outils CI/CD existants ou aux solutions de fournisseurs tiers. Gérez les rôles et automatisez les étapes de remédiation telles que les alertes par e-mail et les approbations de demandes d'extraction pour rationaliser la gestion de la sécurité.

Soutien Premium

Obtenez de l'aide quand vous en avez besoin, 24 heures sur 24, 7 jours sur 7. OPSWAT offre un support de niveau entreprise qui garantit une assistance rapide et fiable adaptée à vos besoins spécifiques.

5 millions d'euros

base de données des vulnérabilités

10+

les langages de programmation

99%+

taux de détection avec Metascan

Télécharger un exemple de rapport du SBOM

Découvrez commentSupply Chain MetaDefender Software vous aide à protéger votre infrastructure

Watch MetaDefender Software Supply Chain in Action

Liste de lecture

1 vidéo- Secure Repository Data Between Cross-Domain Environments

Les intégrations en toute simplicité

Que votre équipe utilise des référentiels de code source, des registres de conteneurs, des services binaires ou une combinaison d'outils, MetaDefender Software Supply Chain fournit des intégrations natives avec les plateformes les plus courantes pour sécuriser l'ensemble de votre SDLC.

Des défenses complètes et multicouches

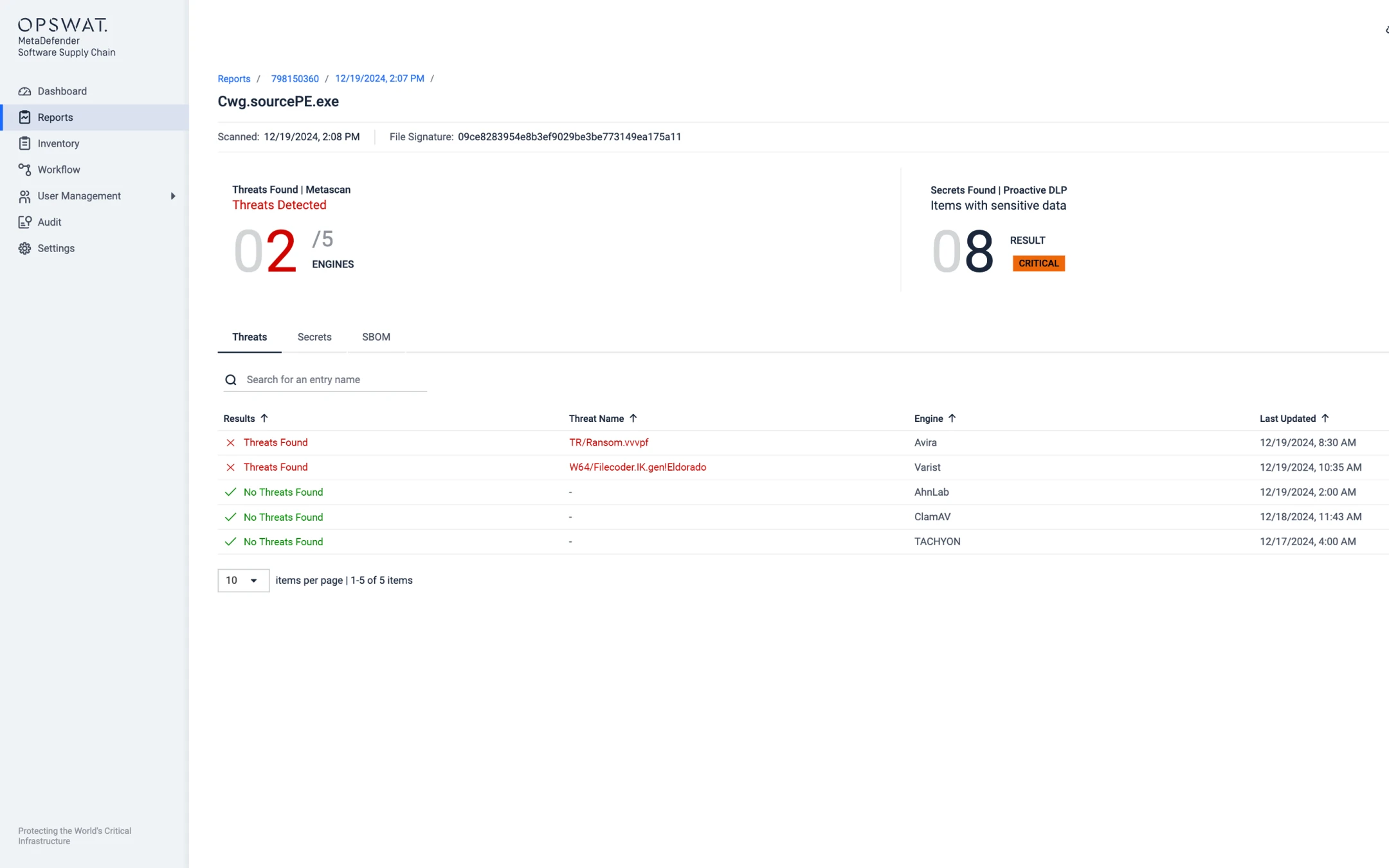

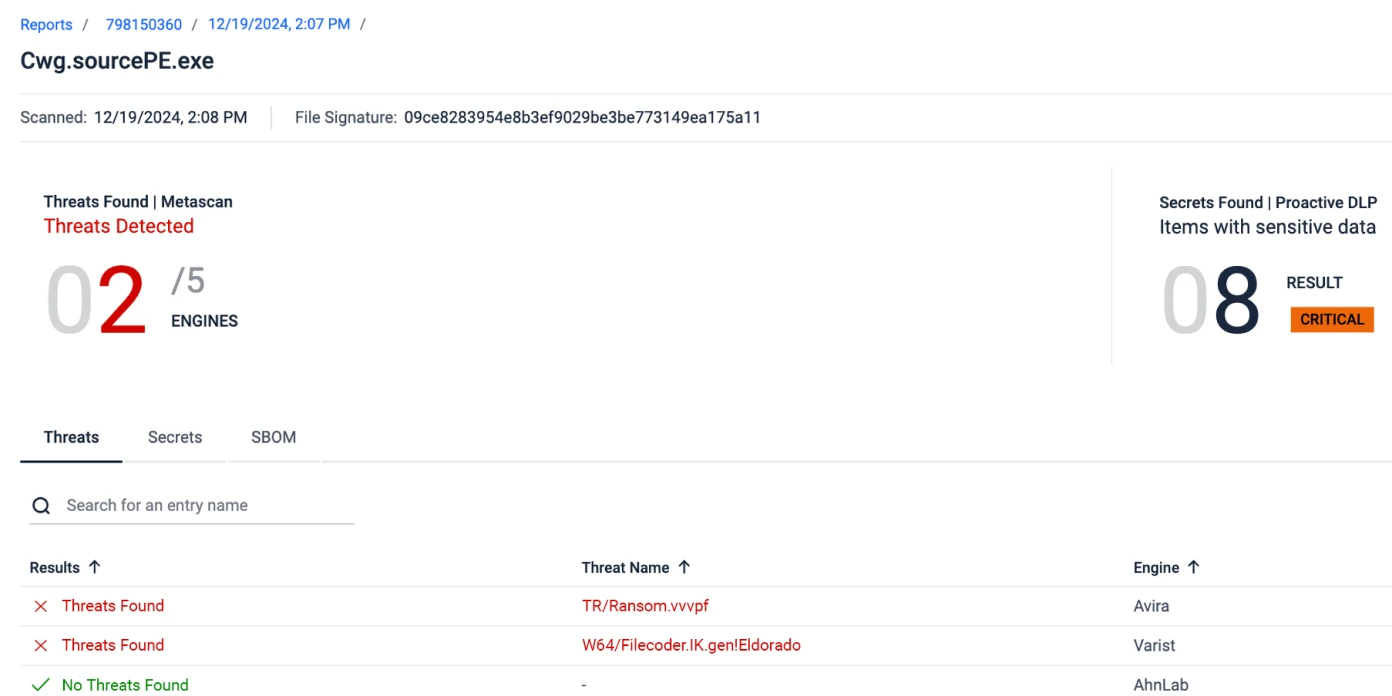

Metascan™ Multiscanning

Avec plus de 30 moteurs anti-malware commerciaux, la technologie Metascan augmente les taux de détection et empêche efficacement les malwares d'infecter les postes de travail, les conteneurs ou le code source.

- Détecte les logiciels malveillants dès le début du cycle de développement durable.

- Prévient les paquets malveillants (npm, PyPI, etc.), en particulier dans les logiciels libres.

- Les moteurs AV sont flexibles et peuvent être choisis en fonction de la formule choisie.

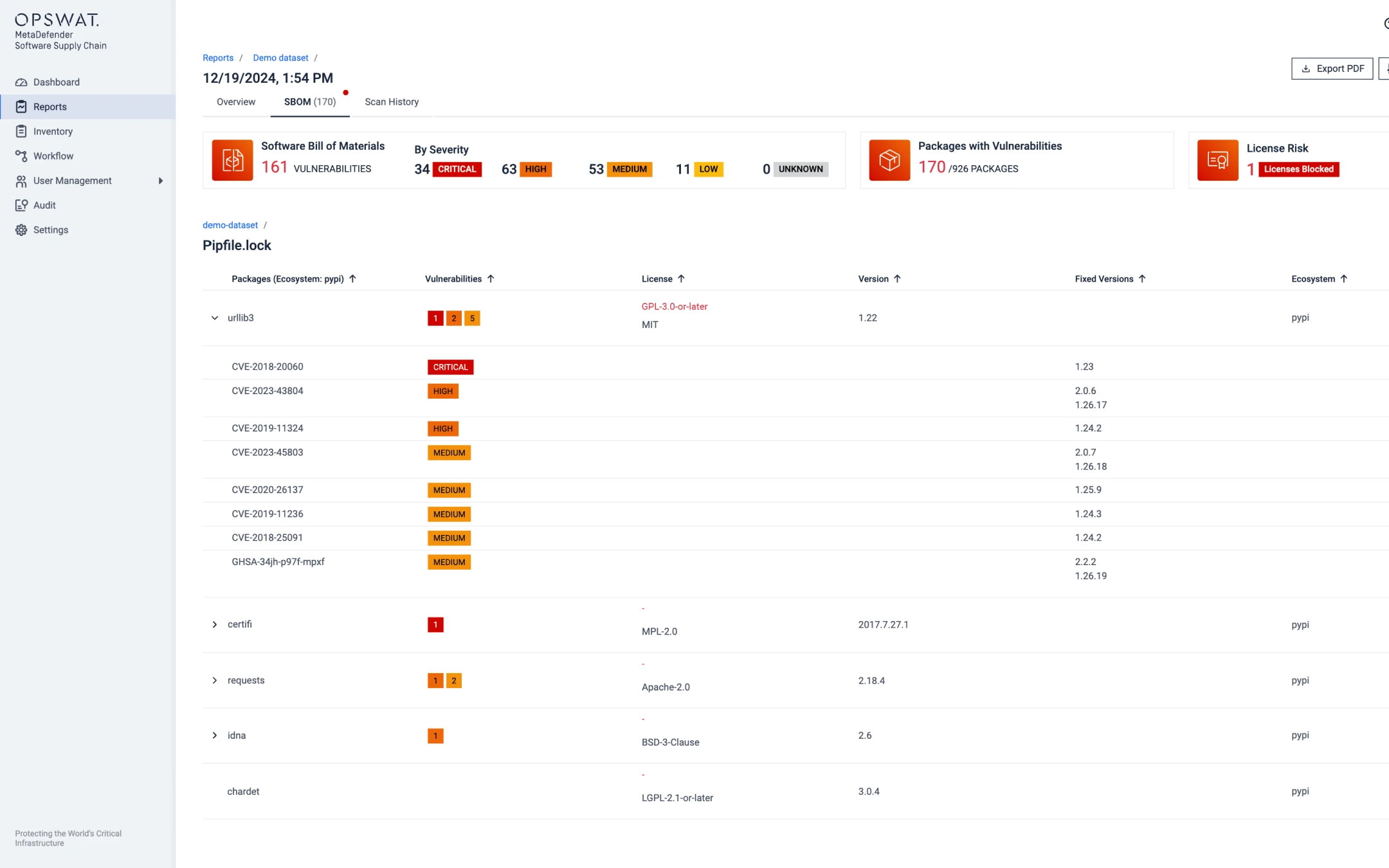

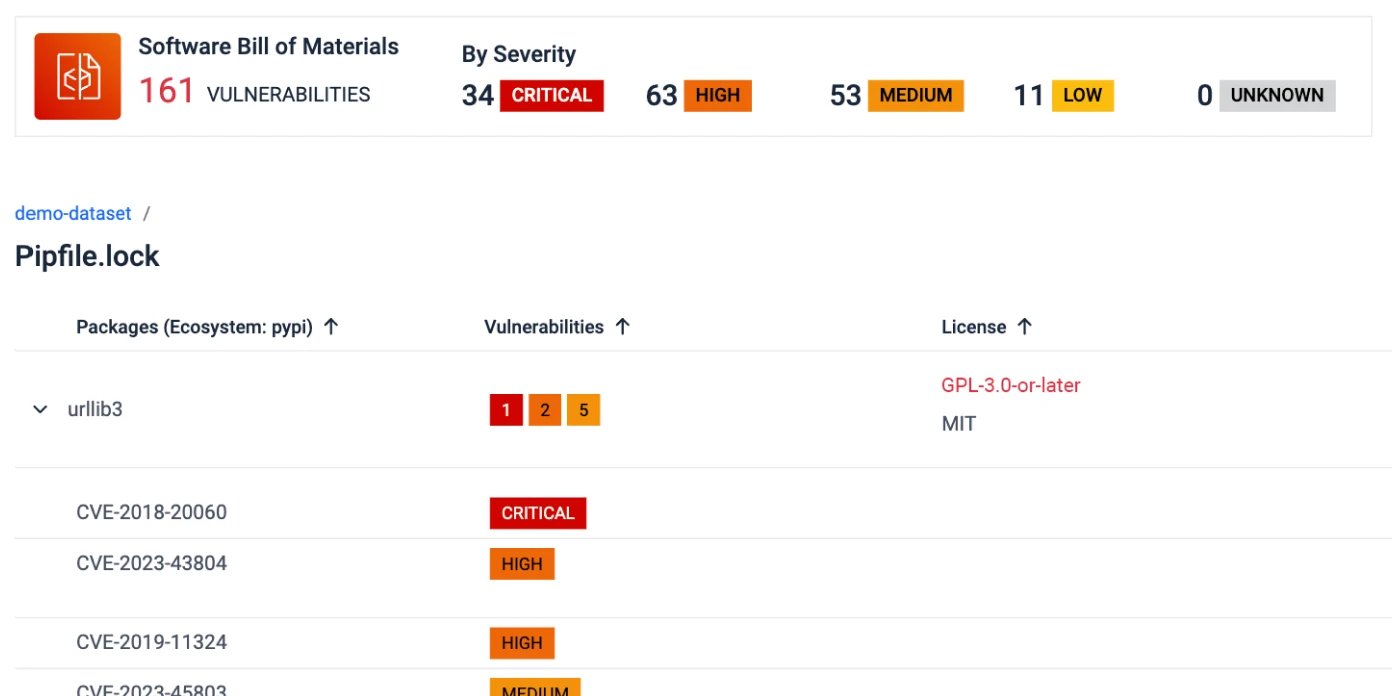

Génération de SBOM

MetaDefender Le SBOM fournit aux développeurs un inventaire des composants logiciels, ce qui permet de détecter les vulnérabilités et les menaces sans entraver la vitesse de développement.

- Surveiller les mises à jour et les correctifs critiques des composants logiciels et des dépendances, avec une prise en charge de plus de 10 langages de programmation.

- SBOM normalisé : utilisez des formats tels que SPDX et CycloneDX pour faciliter la génération et le partage des SBOM.

- Valider les licences OSS et éviter les licences à haut risque.

- Générer des rapports en temps réel pour les équipes de sécurité et de GRC (gouvernance, risque et conformité).

Proactive DLP™

Proactive DLP détecte les informations sensibles contenues dans le code source. Restez en conformité avec les mandats de protection des données et préservez votre SDLC des fuites indésirables d'informations confidentielles.

- Noms d'utilisateur, mots de passe, jetons d'accès, secrets, identifiants d'authentification, clés API , clés privées.

- Références AWS, GCP, Azure, IBM.

- Identifiants PostgreSQL et MySQL.

Créer en toute confiance des Software Secure, conformes et évolutifs

Ne nous croyez pas sur parole.

"Nous utilisons MetaDefender pour scanner tout ce que nous construisons, afin de nous assurer que nous ne devenons pas un risque pour la chaîne d'approvisionnement.

OPSWAT Predictive Alin AI

Détectez et empêchez les comportements malveillants avant leur exécution grâce au moteur IA statique de nouvelle génération OPSWAT, optimisé pour offrir une précision et une intégration transparente sur l'ensemble de MetaDefender .