MetaDefender InSights TI

Threat Intelligence proactif pour garder une longueur d'avance sur les cyberadversaires

MetaDefender Insights TI is OPSWAT’s threat intelligence solution for delivering curated, near real-time intelligence on malware, phishing, and adversary activity. It aggregates and enriches threat data with contextual intelligence and integrates with security platforms to support early detection, threat prioritization, and incident response across enterprise environments.

Gardez une longueur d'avance sur l'évolution des menaces grâce à Near en temps réel

InSights TI est une solution complète de renseignement sur les menaces conçue pour fournir à votre organisation des données exploitables en temps réel sur les tactiques, techniques et procédures (TTP) des adversaires. Notre flux de renseignements vous aide à détecter et à atténuer les menaces avant qu'elles n'aient un impact sur votre entreprise, en vous fournissant des informations opportunes sur toute une série de vecteurs d'attaque, y compris les logiciels malveillants, le phishing et l'exploitation des vulnérabilités. Que vous gériez des opérations de sécurité complexes ou que vous défendiez un petit réseau, InSights TI vous donne les outils nécessaires pour prendre des décisions éclairées et réagir rapidement.

Des renseignements en temps quasi réel grâce à la collecte et à l'analyse de données avancées

InSights TI fournit des données actualisées et enrichies sur les menaces afin d'aider votre équipe de sécurité à réagir plus rapidement et avec plus de précision.

Collecte et agrégation des données

InSights TI regroupe des données provenant de sources multiples, assurant ainsi une couverture complète.

Mises à jour des menaces en temps quasi réel

Des mises à jour permanentes fournissent à votre équipe les dernières informations sur les menaces.

Renseignements utiles

Les données fournies sont enrichies d'une classification détaillée des menaces et d'informations contextuelles.

Intégration transparente

InSights TI s'intègre à vos plateformes de sécurité existantes.

Transformez votre sécurité grâce à l'intelligence et aux capacités de nouvelle génération

InSights TI offre un ensemble de fonctionnalités puissantes conçues pour améliorer la détection des menaces, rationaliser les temps de réponse et fournir des informations plus approfondies sur votre paysage des menaces.

Détection des menaces en temps quasi réel

Gardez une longueur d'avance sur les menaces en constante évolution grâce à des informations actualisées en permanence sur les logiciels malveillants, le phishing et les tactiques des adversaires.

Fil d'information curatif

Accédez à des données sur les menaces très précises, exploitables et adaptées aux besoins de votre organisation, ce qui permet à votre équipe de se concentrer sur les menaces critiques.

Chasse proactive aux menaces

InSights TI permet aux équipes de sécurité de rechercher de manière proactive les menaces et les infrastructures adverses, afin de prévenir les attaques avant qu'elles ne prennent de l'ampleur.

Intégration transparente

Intégration aux plates-formes SIEM, SOAR, TIP et XDR pour une détection, un enrichissement et une réponse automatisés aux menaces, éliminant ainsi les processus manuels et réduisant les erreurs humaines.

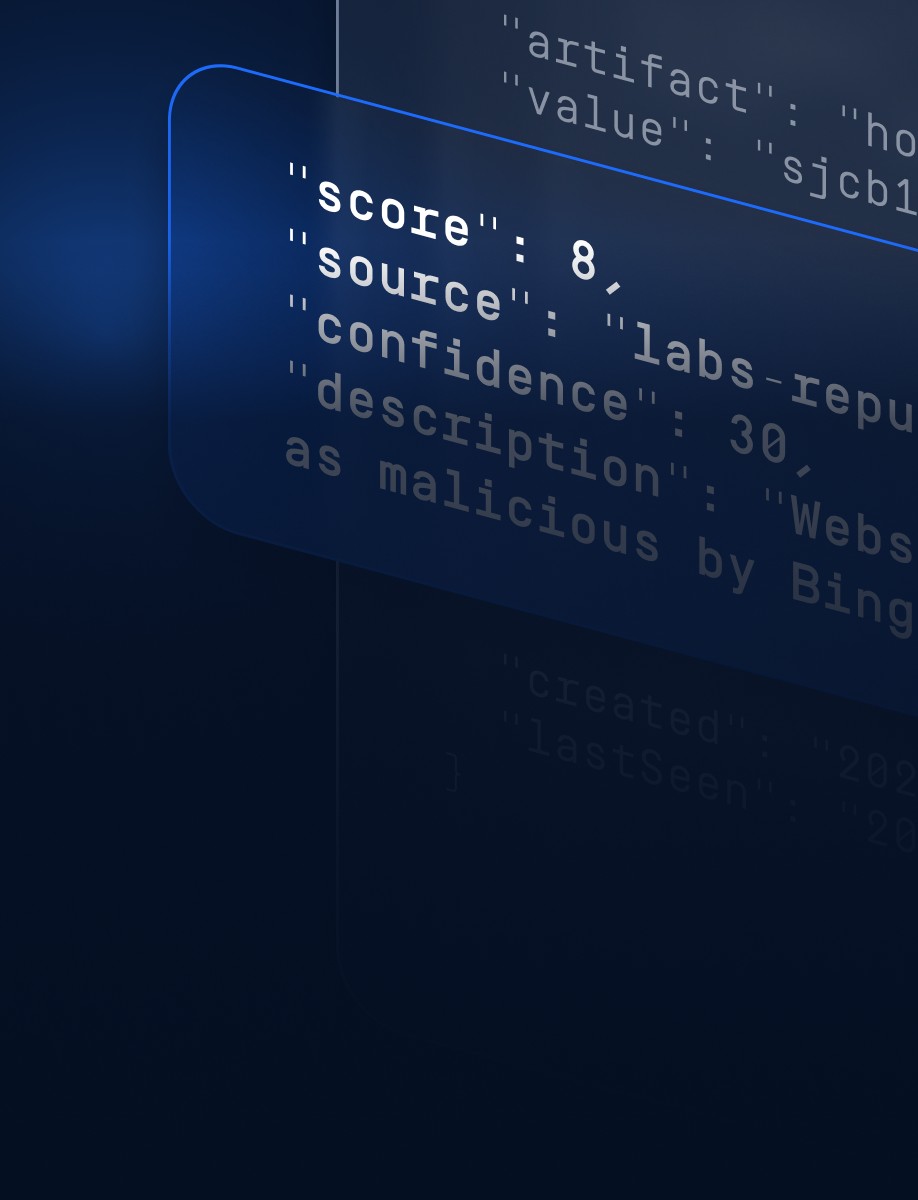

Informations contextuelles sur les menaces

Chaque menace est enrichie de descriptions détaillées, de scores de réputation et de classifications, ce qui permet à votre équipe d'établir des priorités et de prendre des mesures en toute confiance.

Conçu pour chaque secteur

MetaDefender InSights permet aux organisations de disposer de renseignements sur les menaces axés sur l'industrie, garantissant une défense proactive et la conformité dans les secteurs critiques.

Documentation technique

Pour commencer

Déploiement et utilisation

Exploiter tout le potentiel de nos produits