Technologie et commodité vont souvent de pair, mais cela signifie qu'un objet aussi banal qu'un lecteur USB peut constituer une porte d'entrée pour les cybercriminels. Des rapports récents de The Hacker News ont attiré l'attention sur une attaque sophistiquée visant des entreprises italiennes dans des secteurs tels que la santé, les transports, la construction et la logistique. Le coupable de ces attaques serait UNC4990, un groupe d'acteurs de la menace à motivation financière qui a perfectionné ses compétences dans le déploiement d'attaques basées sur USB pour voler des données sensibles.

L'attaque

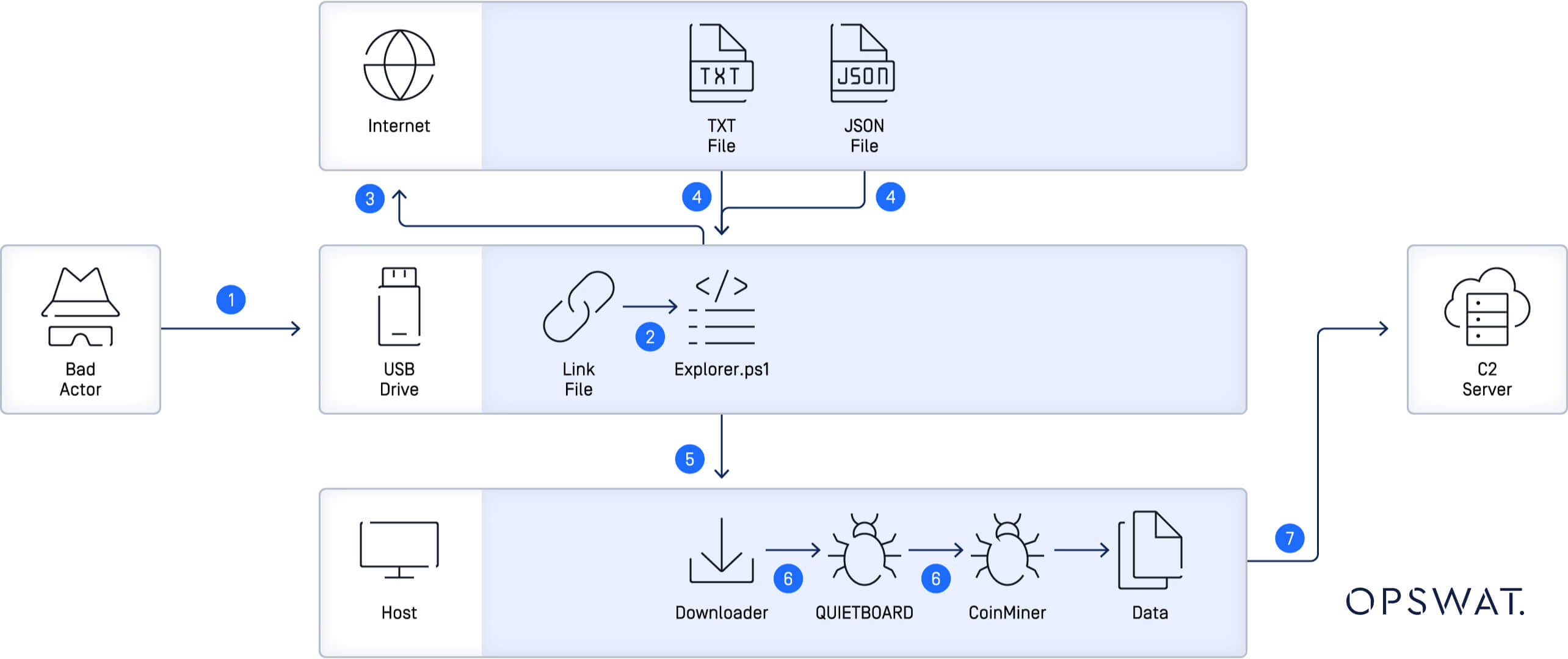

L'attaque contre les entreprises italiennes aurait impliqué l'utilisation de lecteurs USB militarisés, une tactique qui souligne la vulnérabilité persistante des dispositifs d'extrémité. Ces lecteurs malveillants USB sont soupçonnés de transporter des logiciels malveillants capables de voler des informations critiques et sensibles, notamment des numéros de carte de crédit et de sécurité sociale. Une fois branchés sur un appareil, les logiciels malveillants peuvent rapidement se propager dans le réseau d'une organisation, compromettant les données et pouvant causer d'importants dommages financiers.

L'utilisation des lecteurs USB dans ces attaques n'est pas nouvelle, mais la précision et la sophistication avec lesquelles UNC4990 opère signalent une évolution des tactiques. En utilisant les appareils USB comme vecteur d'infection initial, UNC4990 exploite les failles de sécurité souvent négligées dans la protection des points d'extrémité. Son modus operandi consiste à utiliser des fichiers texte codés hébergés sur des plateformes légitimes telles que GitHub et Vimeo pour diffuser des charges utiles malveillantes, ce qui complique la détection et l'atténuation des effets de l'infection.

UNC4990

UNC4990 est actif depuis au moins 2020, ciblant principalement les utilisateurs en Italie. Au fil du temps, ils ont affiné leur approche, tirant parti de portes dérobées avancées telles que QUIETBOARD et EMPTYSPACE pour s'infiltrer et persister au sein des réseaux ciblés. L'accent mis par ce groupe sur des secteurs tels que la santé et les transports, où les perturbations peuvent avoir des conséquences étendues, montre que des mesures de cybersécurité complètes sont plus essentielles que jamais.

L'utilisation des appareils USB comme vecteur d'infection est particulièrement inquiétante car elle permet de contourner de nombreuses mesures de sécurité traditionnelles. La capacité de l'UNC4990 à s'adapter et à utiliser des outils quotidiens tels que les lecteurs USB comme armes témoigne de sa sophistication et de la nature évolutive des cybermenaces.

Atténuer les menaces USB avec MetaDefender Endpoint

La protection contre les menaces USB n'est pas importante, elle est essentielle. Le client MetaDefender Endpoint d'OPSWAT offre une défense puissante contre les menaces USB, garantissant que le contenu malveillant sur les périphériques est détecté et neutralisé avant qu'il ne puisse compromettre les systèmes d'une organisation.

MetaDefender Endpoint arrête les menaces que les méthodes traditionnelles de cybersécurité ne détectent pas, en fournissant une prévention complète des menaces par l'analyse et l'assainissement des périphériques USB en temps réel, en bloquant les fichiers potentiellement dangereux avant qu'ils ne puissent être accédés.

S'appuyant sur des technologies de pointe telles que Deep CDR™ Technology™, Sandbox et Multiscanning jusqu'à 30 moteurs antivirus de premier plan pour bloquer les menaces connues et inconnues, cette approche proactive et multidimensionnelle est essentielle dans les environnements où l'utilisation de périphériques externes est inévitable. En déployant MetaDefender Endpoint, les entreprises peuvent réduire considérablement le risque d'être victimes d'attaques telles que celles perpétrées par UNC4990.

Prévenir les attaques futures

Les récentes attaques à l USB contre des entreprises italiennes nous rappellent brutalement les vulnérabilités qui existent au niveau des terminaux. Alors que les acteurs de la menace comme UNC4990 continuent d'affiner leurs tactiques, le besoin de mesures de sécurité complètes et proactives devient de plus en plus urgent. En s'appuyant sur des solutions telles que MetaDefender Endpoint d'OPSWAT, les entreprises peuvent se protéger contre la menace croissante des malwares USB et s'assurer que leurs données critiques restent sécurisées.

MetaDefender Endpoint n'est qu'un élément de la stratégie de protection des médias périphériques d'OPSWAT. Contactez un expert dès aujourd'hui pour une démonstration gratuite et découvrez l'avantage critique dans la lutte contre les cyber-menaces.