Avec la sortie de MetaDefender 2.3.0, OPSWAT des avancées majeures en matière d'analyse des logiciels malveillants basée sur l'IA, de processus de rétro-ingénierie et de détection des menaces basée sur le comportement, afin de répondre pleinement à ces besoins.

Cette version marque une avancée stratégique - combinant la rétro-ingénierie assistée par machine, la prise en charge élargie des familles de logiciels malveillants et l'intégration de l'informatique dématérialisée et de l'identité - afin de doter les entreprises des renseignements nécessaires pour lutter contre les menaces les plus évasives d'aujourd'hui.

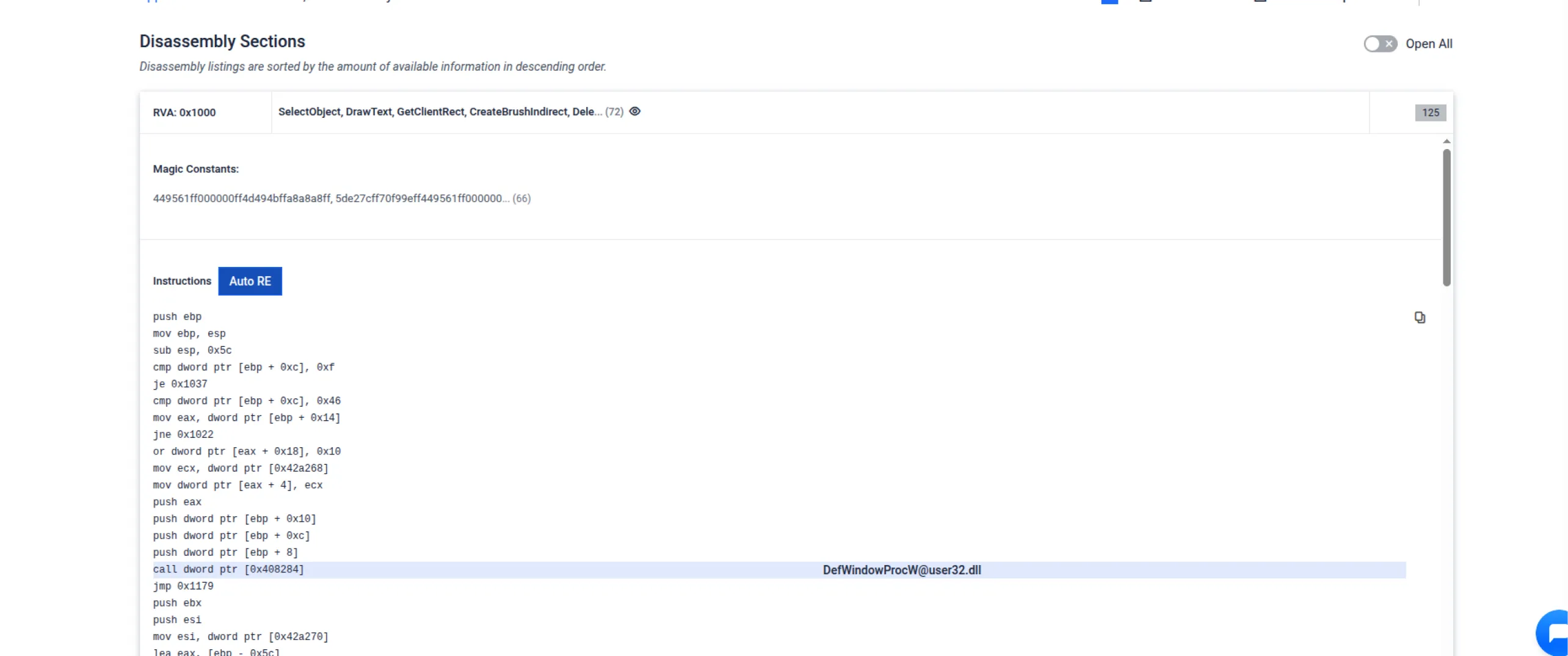

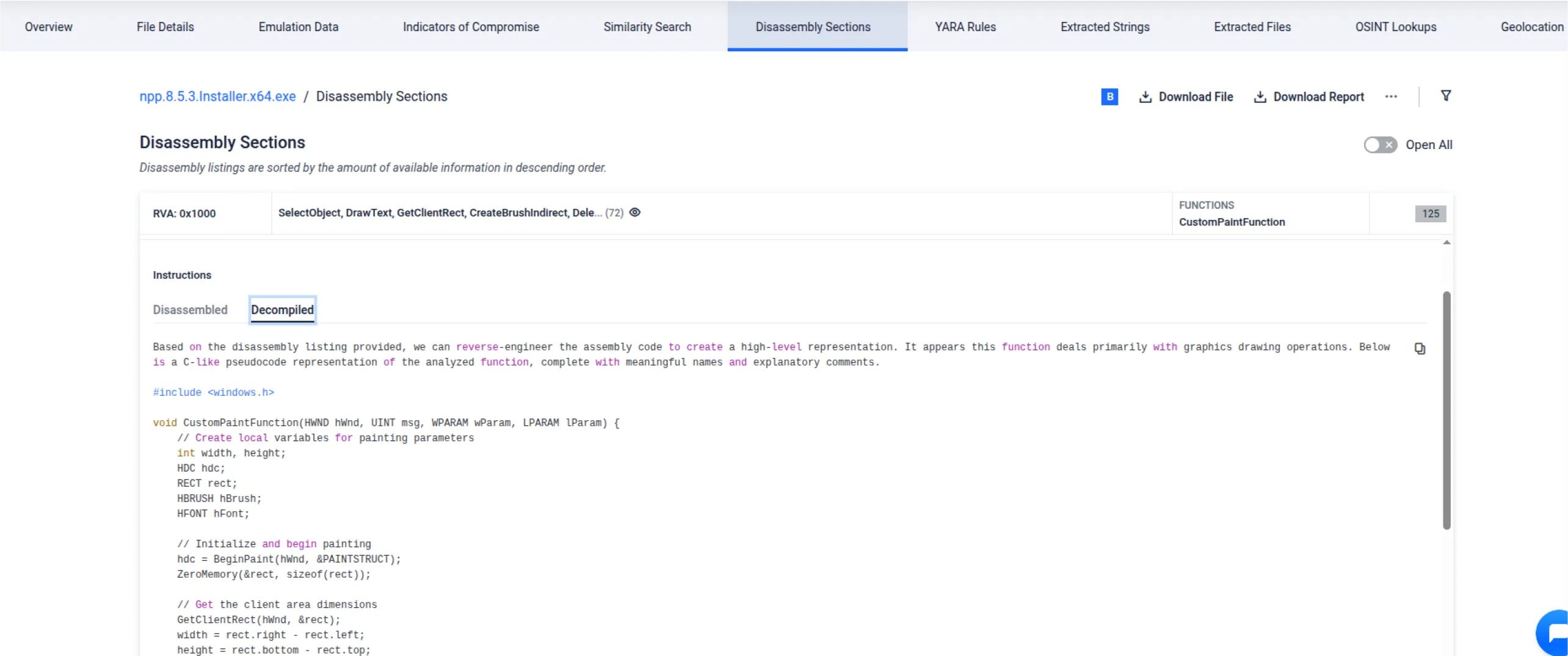

Rétro-ingénierie accélérée grâce à un décompilateur alimenté par l'IA

MetaDefender propose désormais un décompilateur basé sur la technologie OpenAI, directement intégré à l'interface de désassemblage. D'un simple clic sur le nouveau bouton « Automatic RE », les analystes peuvent générer instantanément :

- Code décompilé avec noms de fonctions déduits

- Commentaires contextuels pour une meilleure compréhension du code

- Une présentation en vue divisée pour basculer rapidement entre les vues désassemblées et décompilées.

Cette amélioration rationalise la rétro-ingénierie des logiciels malveillants et permet un triage plus rapide et mieux informé des binaires inconnus - une capacité essentielle pour les intervenants en cas d'incident et les chercheurs en matière de menaces.

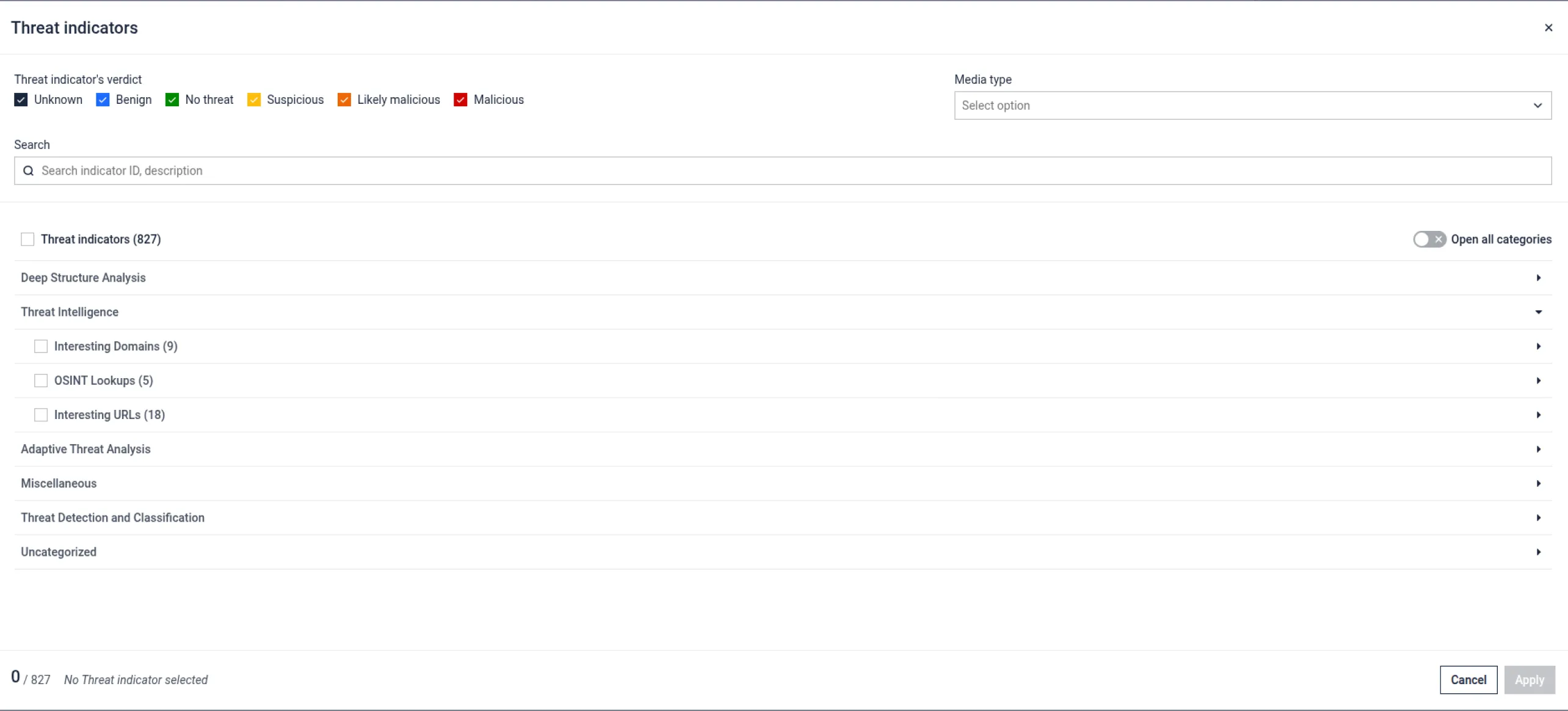

Classification améliorée des indicateurs de menace pour un triage plus rapide

MetaDefender 2.3.0 intègre un moteur de classification remanié pour les indicateurs de menaces comportementales, avec les nouveautés suivantes :

- Amélioration de la prise en charge de la traduction dans les environnements multilingues

- Affinement de la catégorisation des risques et de l'évaluation de leur gravité

- Filtrage avancé pour prioriser les événements à haut risque

Les améliorations susmentionnées permettent aux analystes de se concentrer sur les menaces les plus critiques détectées lors de l'exécution dynamique, ce qui permet de réduire le délai de compréhension.

Détection étendue des nouvelles menaces liées aux logiciels malveillants

Avec cette version, MetaDefender étend ses capacités de détection à de nouvelles familles de logiciels malveillants, à des chargeurs furtifs et à des mécanismes de persistance avancés. Parmi les principales nouveautés, on peut citer :

- Extracteurs de configuration pour XWorm, Stealc et les variantes mises à jour de Lumma Stealer

- Amélioration de la détection de PrivateLoader, Millennium RAT et d'autres logiciels malveillants avancés similaires

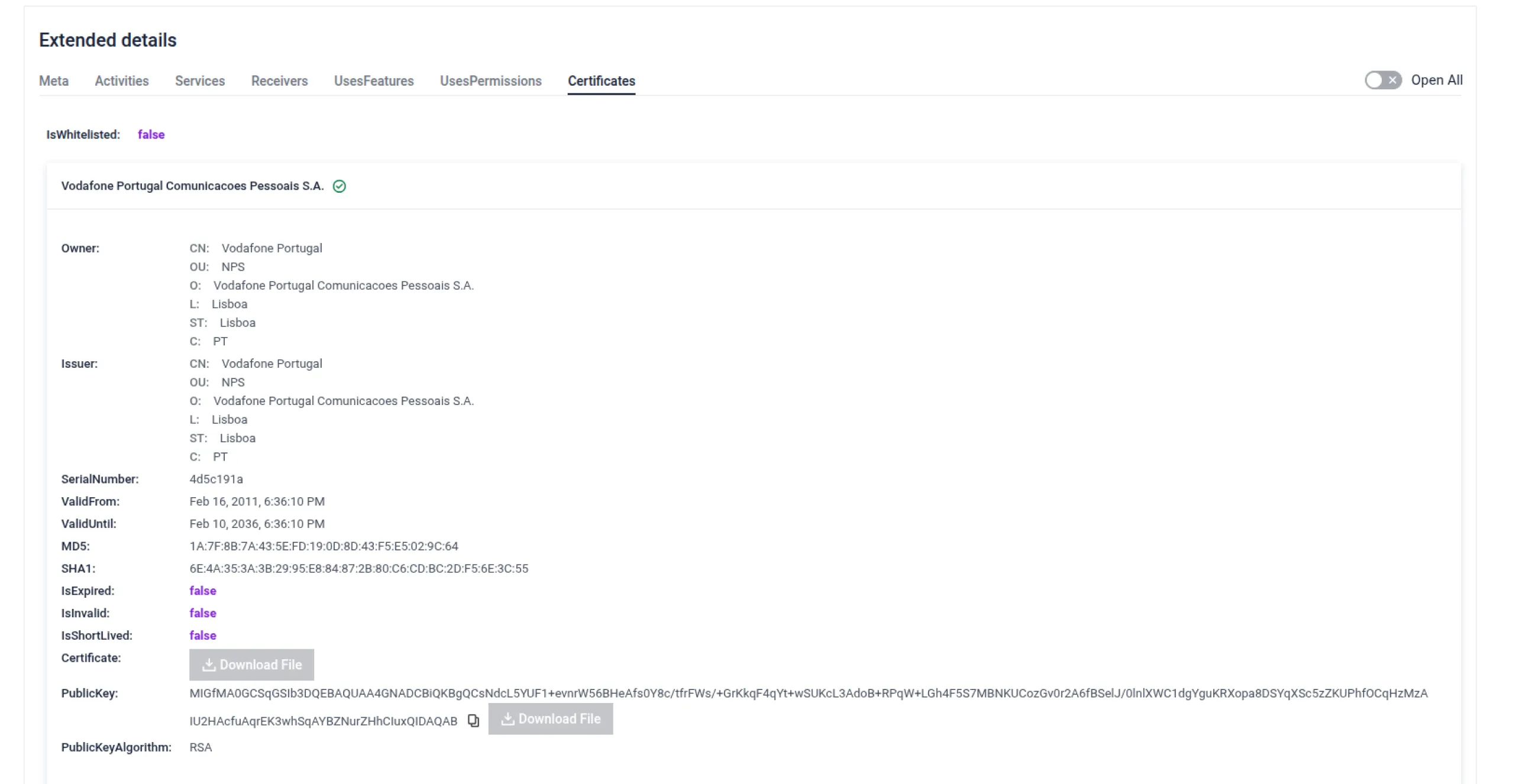

- Nouvelles signatures pour l'obscurcissement des appels d'API par hachage et l'utilisation abusive de certificats de courte durée

Cela garantit une couverture plus large des campagnes de logiciels malveillants les plus actives aujourd'hui, y compris celles qui utilisent des techniques d'anti-analyse et de contournement des bacs à sable.

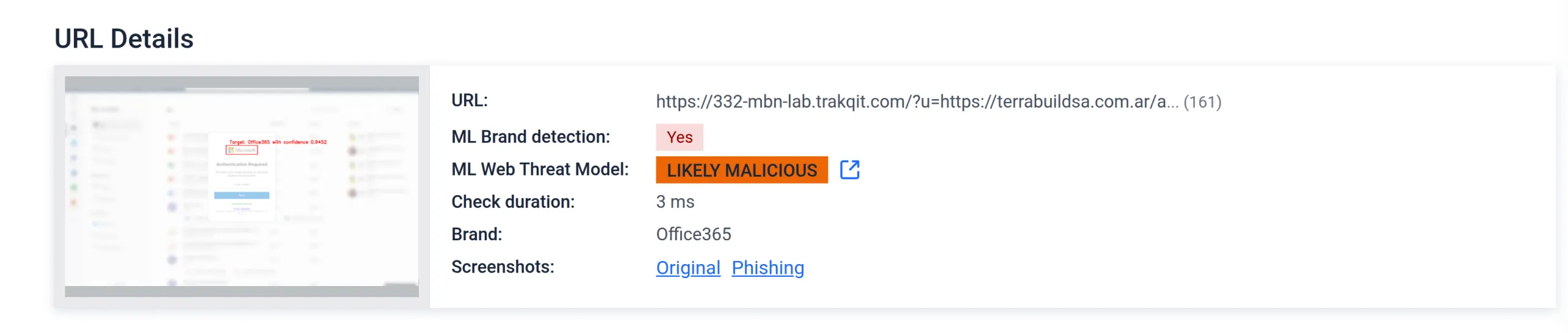

Amélioration de la détection des menaces Web et des marques

Les menaces liées au phishing et aux navigateurs évoluent, tout comme notre pile de détection.

- Un nouvel analyseur d'URL HTML permet une inspection approfondie des URL intégrées dans les courriers électroniques et les documents malveillants.

- Le moteur de détection du phishing a été rebaptisé Brand Detection pour mieux refléter l'élargissement de son champ d'action.

- La prise en charge de la reconnaissance optique de caractères (OCR) a été ajoutée pour détecter les contenus de marque visuellement usurpés.

- La prise en charge des usurpations d'identité à haut risque inclut désormais Marvell et d'autres marques mondiales.

Ensemble, ces améliorations renforcent la précision de MetaDefenderdans l'identification des campagnes de phishing, des tentatives de vol de données d'identification et des redirections malveillantes qui contournent les défenses traditionnelles.

Intégration transparente de Microsoft Entra (Azure AD)

Les organisations qui utilisent Microsoft Entra ID (anciennement Azure AD) peuvent désormais bénéficier d'un provisionnement automatique des utilisateurs et d'un mappage des groupes. Cela simplifie la gestion des identités et des accès tout en maintenant un contrôle fort dans les environnements d'entreprise.

Cette intégration permet une adoption sécurisée et évolutive au sein des grandes organisations et des MSSP.

Amélioration de la plateforme et du flux de travail

MetaDefender 2.3.0 apporte également de nombreuses améliorations en matière de convivialité, de performances et de compatibilité :

- Contrôle de la suppression des rapports: Les utilisateurs finaux peuvent désormais supprimer leurs propres rapports d'analyse ; les administrateurs conservent les privilèges applicables à l'ensemble du système.

- Interface de gestion des règles YARA: Visualiser, filtrer et étiqueter les règles YARA, qu'elles soient générées par le système ou personnalisées, via une interface centralisée.

- Prise en charge d'Ubuntu 24.04 LTS: L'Sandbox est maintenant compatible avec Ubuntu 24.04 (le durcissement du CIS suivra dans une future mise à jour).

- Extraction optimisée des chaînes de caractères pour une meilleure gestion de l'UTF-8 et une plus grande efficacité dans les transformations binaires

- Extraction améliorée des logiciels malveillants de Dropbox pour l'analyse des charges utiles de deuxième niveau provenant de liens d'hameçonnage

Améliorations apportées par Malware Lab pour une détection plus précise

MetaDefender 2.3.0 améliore encore ses fonctionnalités grâce à :

- Détection des menaces basées sur les scripts: Amélioration de la visibilité sur les scripts JavaScript, VBA et PowerShell obscurcis.

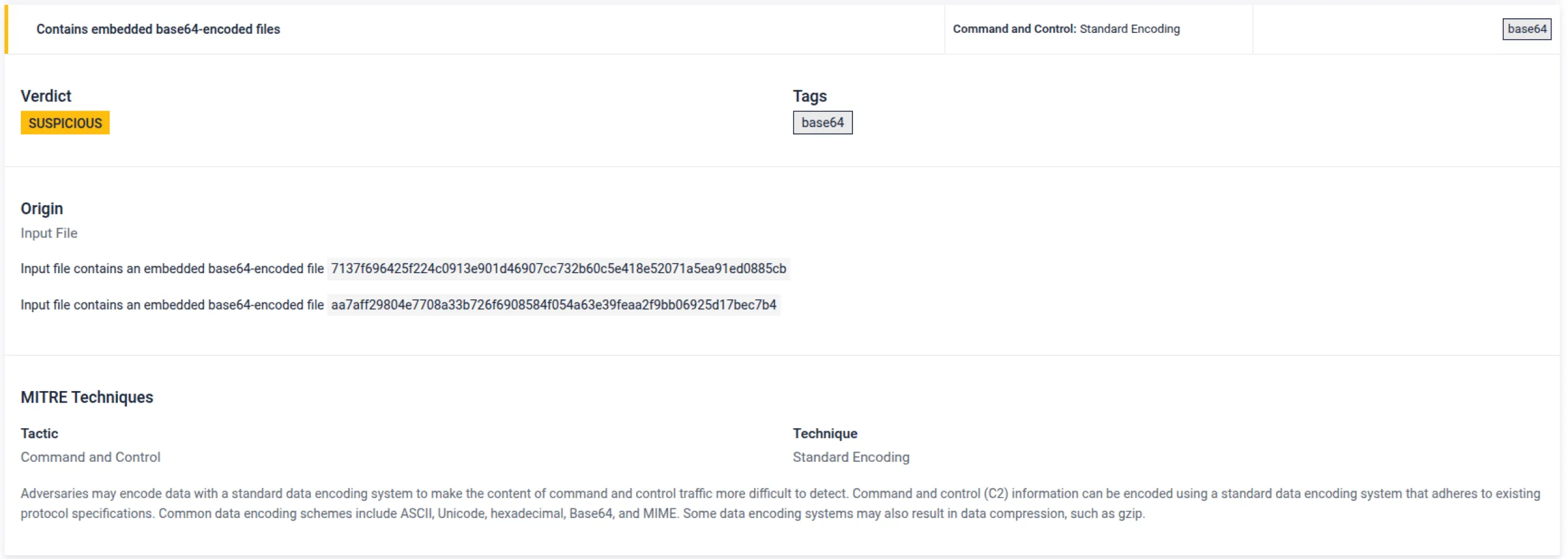

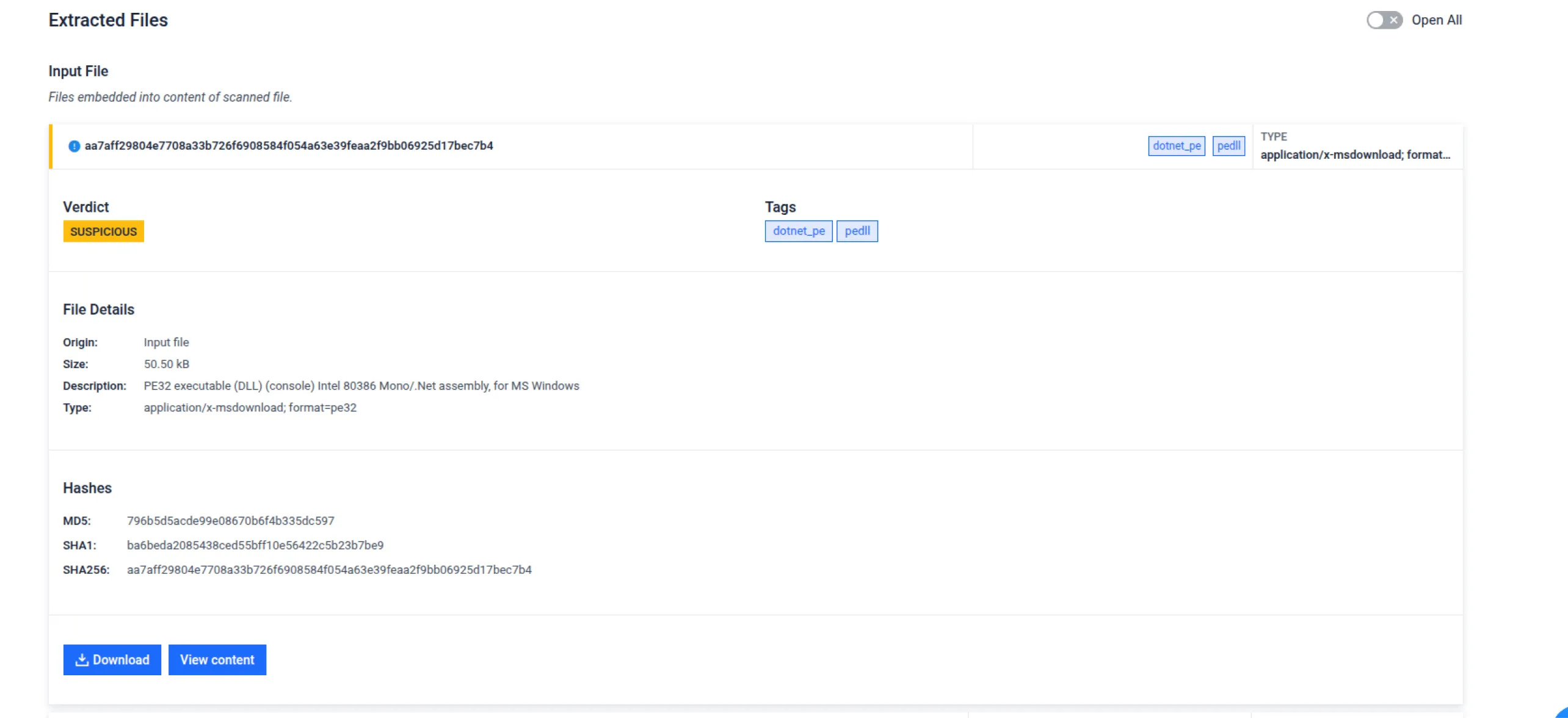

- Extraction de fichiers Base64: Prise en charge des artefacts intégrés et rétro-encodés

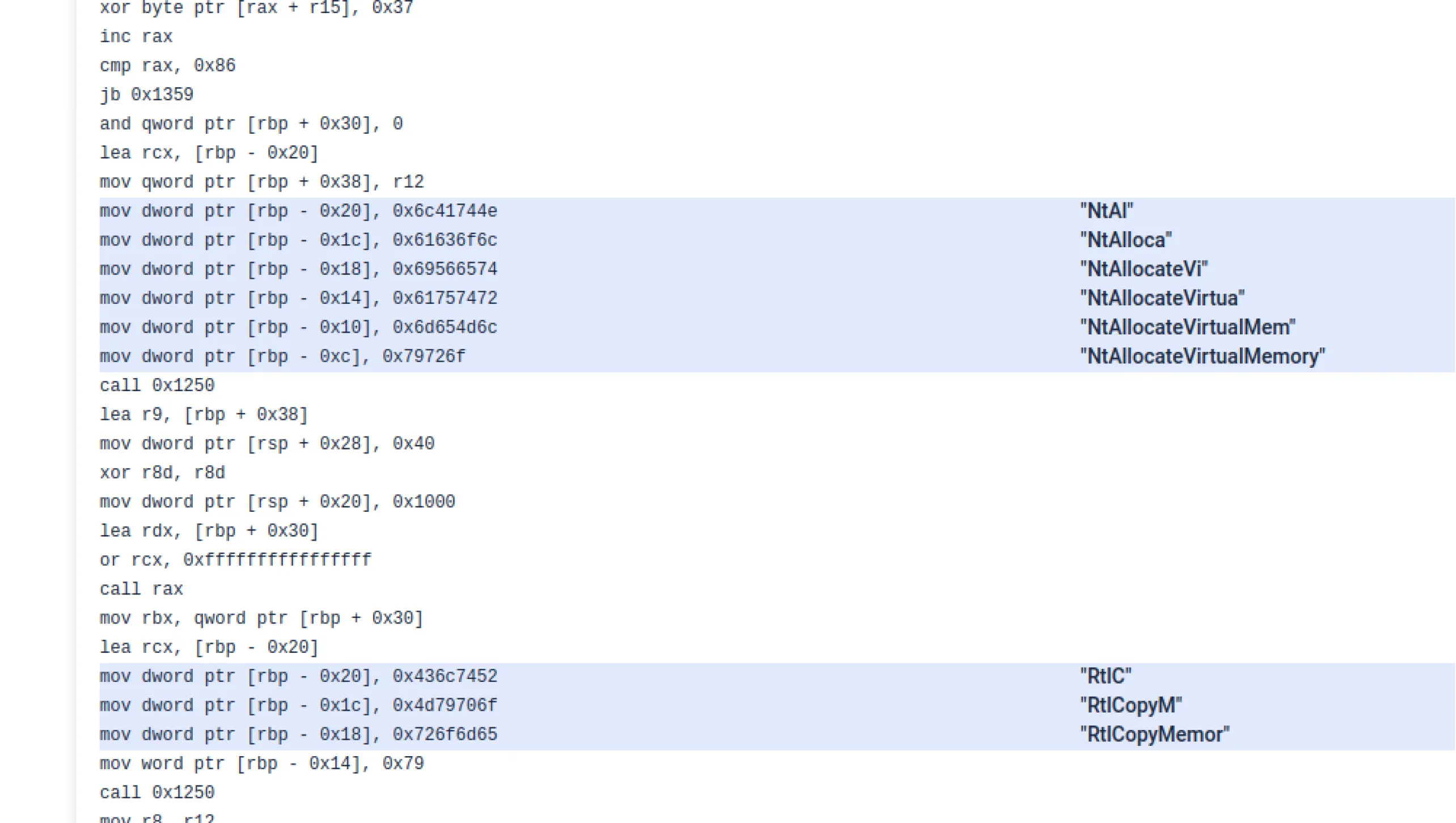

- Précision du désassemblage: Amélioration de la gestion des instructions et des annotations de chaînes de caractères pour un désassemblage plus fiable.

- Analyse de la structure PE: plus de 40 nouvelles signatures pour détecter les anomalies structurelles dans les en-têtes PE

- Validation des certificats APK: Garantit l'intégrité de l'APK et réduit les faux positifs dans la détection des menaces mobile

Problèmes résolus et améliorations de la stabilité

- Correction d'erreurs internes du serveur et de problèmes de validation par l'utilisateur lors du chargement des rapports

- Correction des boucles de redirection d'URL et des erreurs d'identification de type de fichier

- Traitement des cas limites de validation des certificats afin d'améliorer la précision de la détection

- Élimination des processus zombies causés par le rendu des URL dans un bac à sable

- Amélioration de la gestion de la mémoire et des ressources de API pour une meilleure performance du système

Une mise à jour stratégique pour les équipes de sécurité proactives

MetaDefender 2.3.0 renforce les opérations de sécurité grâce à une analyse plus rapide, une détection plus intelligente et une visibilité accrue sur les menaces sophistiquées. Qu'elle soit déployée dans des environnements d'entreprise ou intégrée aux flux de travail des centres d'opérations de sécurité (SOC), cette mise à jour consolide la mission OPSWATqui consiste à protéger les infrastructures critiques grâce à une analyse complète des logiciels malveillants, optimisée par l'intelligence artificielle.

Premiers pas avec MetaDefender 2.3.0

Pour en savoir plus, demander une démonstration ou parler à un expert d'OPSWAT , visitez :metadefender

Gardez une longueur d'avance sur la courbe des menaces.