L'adoption et la migration généralisées d'applications basées sur le cloud, dont Salesforce, ont fait des entreprises et des sociétés des cibles attrayantes pour les cybercriminels. Les logiciels malveillants sophistiqués ciblent de plus en plus le volume massif de données sensibles stockées dans le nuage. Alors que les menaces véhiculées par les fichiers continuent d'évoluer en complexité, les entreprises doivent mettre en œuvre des solutions de cybersécurité robustes et multicouches pour protéger leurs données critiques.

Pour faire face à ces défis, OPSWAT a amélioré le système de OPSWAT de l OPSWAT en ligne OPSWAT Cloud OPSWAT . Cloud Security for Salesforce avec les fonctions Proactive DLP Enablement et Infected File Notification.

Proactive DLP Mise en œuvre

OPSWAT Proactive DLP permet d'éviter la perte de données sensibles et les violations de la réglementation en détectant et en bloquant de manière proactive les données sensibles, non conformes à la politique et confidentielles contenues dans les fichiers et les courriers électroniques.

Notre technologie prend en charge plus de 110 types de fichiers, y compris les fichiers Microsoft Office, PDF, CSV, HTML et images, ce qui facilite la conformité avec les réglementations sur les données et les exigences de sécurité standard de l'industrie telles que PCI, HIPAA, Gramm-Leach-Bliley, FINRA et bien d'autres encore.

Les principales caractéristiques de Proactive DLP sont les suivantes

Détection et prévention globales

Identification et blocage proactifs des données sensibles dans les fichiers et les courriers électroniques, avec plus de 110 types de fichiers pris en charge.

Rédaction automatisée

Expurger les informations confidentielles des PDF, des documents Microsoft Word et des feuilles de calcul Microsoft Excel.

Protection OCR (reconnaissance optique de caractères)

Détection et suppression du texte sensible dans les images.

Modèle NER (Named-Entity Recognition) alimenté par l'IA

Utilisation de la technologie de l'IA pour classer les textes non structurés dans des catégories prédéfinies.

Détection du contenu NSFW (Not Safe for Work)

Identifier et empêcher la diffusion de contenus inappropriés, y compris les images suggestives ou explicites et le langage offensant.

La technologie détecte différents types de données sensibles, notamment

IPI (informations personnelles identifiables)

Les IIP comprennent toutes les informations permettant d'identifier une personne, telles que les noms, les adresses et les numéros de sécurité sociale. La protection des IPI est essentielle pour la confidentialité des clients et la conformité aux réglementations.

Informations sur le paiement

Cette catégorie comprend les détails des cartes de crédit et les informations financières connexes. La détection de ce type de données est essentielle pour prévenir la fraude financière et se conformer aux normes PCI-DSS.

IP (Intellectual Property)

La propriété intellectuelle comprend les données exclusives, les secrets commerciaux et les brevets. La protection de la propriété intellectuelle est essentielle pour maintenir l'exclusivité du marché et décourager toute violation des droits d'auteur.

PHI (Protected Health Information - Informations sur la santé protégées)

Les PHI contenues dans les fichiers DICOM (Digital Imaging and Communications in Medicine) contiennent des données sensibles et confidentielles sur les patients. La protection de la confidentialité et de la sécurité des informations relatives aux patients est nécessaire pour se conformer aux normes HIPAA.

Informations confidentielles de l'entreprise

Cette catégorie comprend les informations commerciales sensibles, telles que les dossiers financiers, les plans stratégiques et les communications internes, qui doivent être protégées pour maintenir l'intégrité de l'entreprise.

Informations sur le réseau et les appareils

Détecter les informations sur le réseau et les appareils via IPv4 et CIDR (Classless Inter-Domain Routing)

Comment fonctionne Proactive DLP ?

Proactive DLP fonctionne en identifiant, en contrôlant et en protégeant les données sensibles par le biais de divers mécanismes :

Identification et classification des données et classification

Analyse des référentiels de données pour détecter et classer les informations confidentielles.

Application de la politique

Mise en œuvre de politiques prédéfinies pour contrôler l'accès et le mouvement des données.

Surveillance et alertes

Suivre en permanence les mouvements de données afin d'avertir les administrateurs lorsque des violations potentielles sont identifiées.

Réponse aux incidents

Fournir des outils pour enquêter sur les pertes de données et y remédier.

Pour en savoir plus sur la technologie Proactive DLP , consultez cette page.

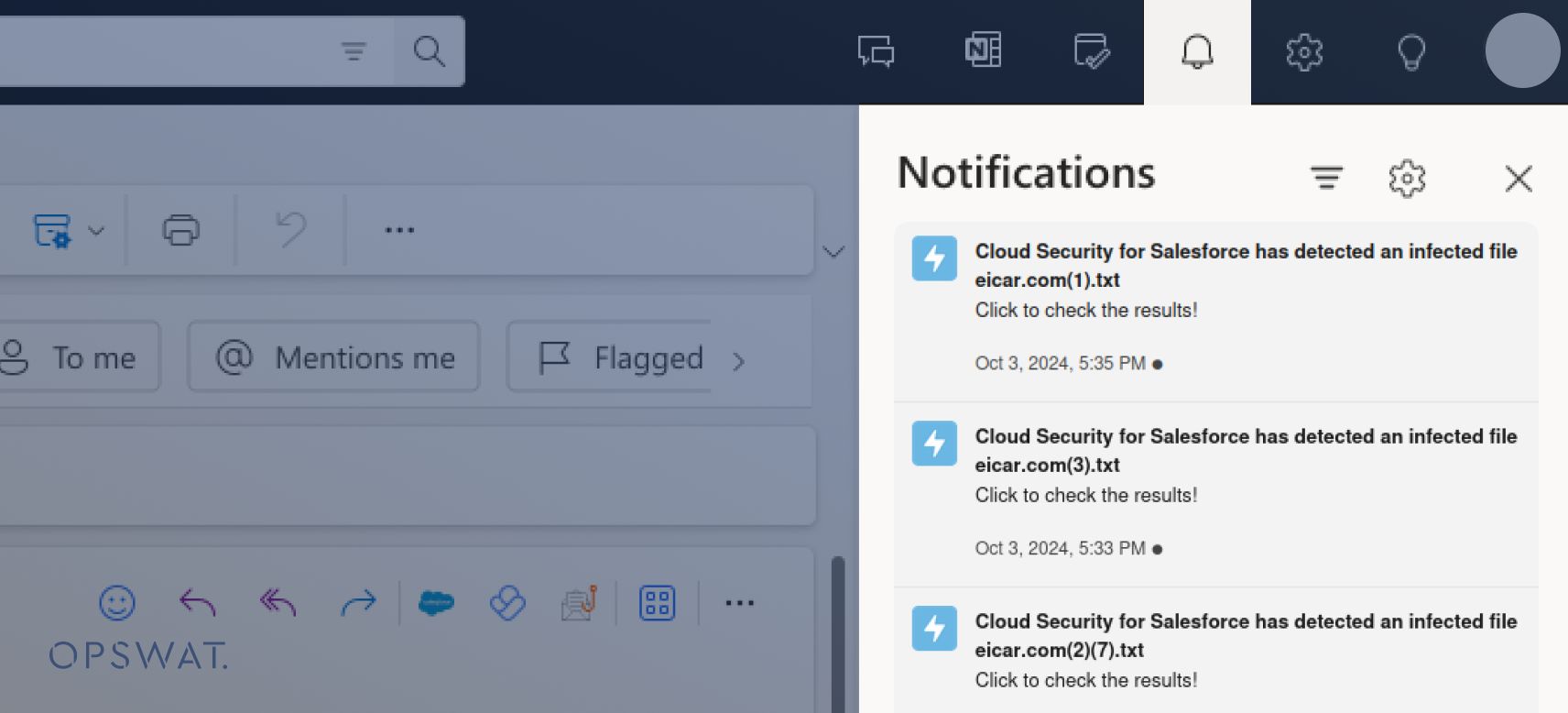

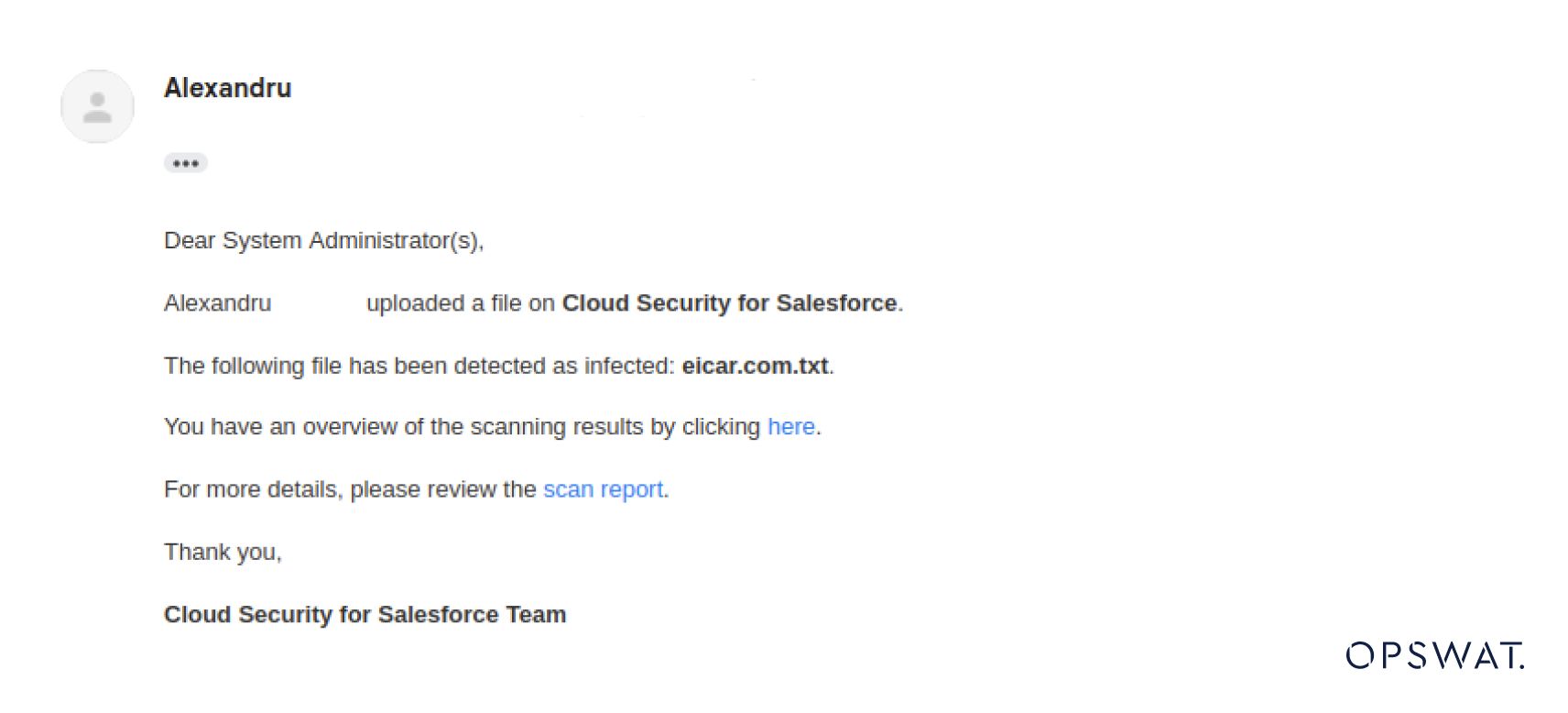

Notifications de fichiers infectés

Pour renforcer la sécurité des données, Cloud Security for Salesforce envoie désormais des alertes en temps réel lorsque des fichiers malveillants sont téléchargés dans Salesforce, ce qui permet aux entreprises d'identifier rapidement les menaces et d'y répondre.

Nous proposons des notifications à la fois dans l'application et par e-mail pour garantir que les administrateurs sont immédiatement informés de tout fichier infecté. Grâce à cette amélioration, les entreprises peuvent minimiser le risque de violation de données et protéger leurs environnements Salesforce contre les attaques de logiciels malveillants basés sur des fichiers.

Nous avons également corrigé d'autres bogues mineurs dans cette version.Consultez les notes de version complètes ici.

Pour en savoir plus sur ces fonctionnalités et sur les avantages qu'elles peuvent apporter à votre organisation, contactez notre équipe commerciale.