La plupart des équipes de sécurité analysent les archives de manière incorrecte

Demandez à la plupart des équipes de sécurité comment elles traitent les fichiers ZIP entrants, et vous obtiendrez toujours la même réponse : « Nous les analysons. » Ce qu’elles veulent dire, c’est que leur solution anti-malware ou EDR lit l’en-tête de l’archive, en extrait le contenu et recherche les menaces connues. Le problème, c’est que la plupart des moteurs d’analyse se fient aux informations fournies par l’archive elle-même. Les pirates savent depuis des années comment exploiter cette faiblesse.

Au début de l'année 2026, des chercheurs ont publié des détails concernant une technique appelée « Zombie ZIP » (répertoriée sous le numéro d'alerte CERT/CC VU#976247 et le CVE-2026-0866), démontrant comment une archive ZIP délibérément mal formée peut contourner 98 % des moteurs anti-malware. Cette technique de contournement ne nécessite ni exploits « zero-day » ni outils étatiques. Elle ne requiert qu'un éditeur hexadécimal et une bonne compréhension de la manière approximative dont la plupart des outils de sécurité analysent les métadonnées des archives.

Qu'est-ce que Zombie ZIP ?

Zombie ZIP est une technique de contournement qui exploite une incohérence structurelle du format d'archive ZIP. Plutôt que de s'appuyer sur une vulnérabilité d'une application ou d'un système d'exploitation spécifique, elle détourne la spécification ZIP elle-même pour créer un décalage entre la structure déclarée de l'archive et son contenu réel, ce qui lui permet de contourner les scanners sur toutes les plateformes.

Une archive ZIP standard utilise un champ d'en-tête appelé « Compression Method » pour indiquer comment les données stockées sont encodées. Une valeur de type Method=0 spécifie que les données sont stockées sans compression, tandis que Method=8 indique une compression DEFLATE. Une archive ZIP « zombie » définit délibérément ce champ sur Method=0, même si le contenu reste compressé au format DEFLATE. La somme de contrôle CRC-32 est calculée à partir des données non compressées, et non à partir des octets compressés effectivement stockés dans l'archive.

Il en résulte une archive dont la structure déclarée ne correspond pas à son contenu réel. La plupart des outils de sécurité ne disposent pas d'un mécanisme permettant de vérifier cette divergence.

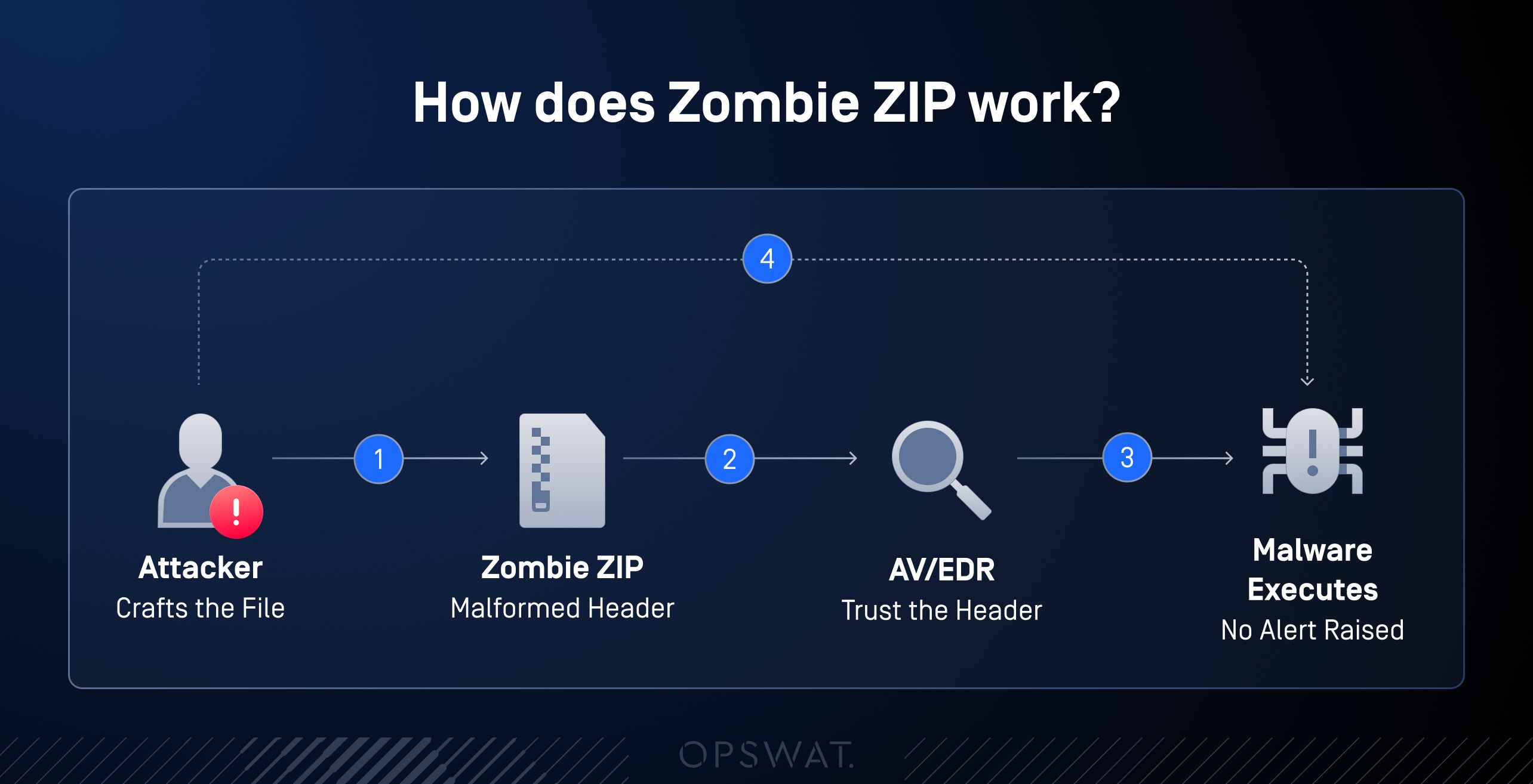

Comment Zombie ZIP procède à l'évasion

Lorsqu'un scanner de sécurité détecte un fichier ZIP « zombie », il lit la méthode de compression indiquée dans l'en-tête, traite le contenu comme des octets bruts non compressés et analyse ces octets à la recherche de signatures malveillantes connues. Comme le contenu est en réalité compressé au format DEFLATE, le scanner analyse des données compressées à forte entropie qui ne correspondent à aucune signature. Il rend alors un verdict « propre » et laisse passer le fichier.

Le programme de chargement de l'attaquant sur le système cible fonctionne différemment. Il ignore le champ de méthode déclaré, décompresse de force le flux de données au format DEFLATE et récupère l'intégralité de la charge utile.

- L'attaquant définit l'en-tête ZIP sur Method=0 (STORED), tandis que la charge utile proprement dite reste compressée au format DEFLATE. La somme de contrôle CRC-32 est également délibérément erronée.

- Le scanner antivirus ou EDR détecte « Method=0 », traite la charge utile comme des octets bruts, ne rencontre que du bruit compressé, ne trouve aucune signature correspondante et rend un verdict « propre ».

- Un chargeur personnalisé contrôlé par l'attaquant ignore la méthode déclarée, décompresse de force le flux DEFLATE et récupère l'intégralité de la charge utile pour l'exécuter.

- La charge utile se déploie sur le terminal — qu'il s'agisse d'un ransomware, d'un RAT ou d'un collecteur d'identifiants — alors que tous les scanners de périmètre ont signalé que le fichier était sain. Aucune alerte n'est déclenchée.

La plupart des moteurs d'analyse se fient aveuglément aux métadonnées des archives. Ils traitent le contenu tel que le fichier le déclare, et non ce qu'il contient réellement. Cette hypothèse va bien au-delà du format ZIP et c'est précisément ce que les pirates exploitent dans de nombreux formats d'archives.

Le format déclaré ne correspond pas au format réel

Zombie ZIP est un exemple d'une catégorie d'attaques plus large connue sous le nom de « confusion de format ». Les pirates ont pour habitude de :

- Renommer les fichiers exécutables avec des extensions inoffensives (par exemple, .exe en .pdf, .js en .txt)

- Intégrer des fichiers polyglottes valides simultanément dans deux formats différents

- Utilisez des formats d'archivage peu courants ou obsolètes (RAR4, ACE, ARJ, 7z avec des en-têtes non standard) que de nombreux scanners ignorent complètement

- Imbriquer des archives dans d'autres archives pour atteindre les limites de récursivité du scanner

- Altérer juste assez les métadonnées pour rendre l'archive impossible à analyser, ce qui amène de nombreux outils à ignorer le fichier sans rien signaler plutôt que de le bloquer

Chacune de ces techniques exploite la même faille fondamentale : elle se fie à ce que le fichier déclare être plutôt que de procéder à une vérification approfondie de sa structure réelle.

Que se passe-t-il quand ça passe ?

Le CERT/CC (VU n° 976247) reconnaît officiellement que la couche de numérisation des archives présente une faille structurelle qui est déjà exploitée dans des campagnes actives de ransomware et de RAT.

Un fichier ZIP « zombie » qui passe l'inspection périmétrique peut introduire un dropper de ransomware, un outil d'accès à distance ou un collecteur d'identifiants sur un terminal sans déclencher d'alerte. Dans les secteurs où les fichiers franchissent constamment des frontières de confiance, comme les services financiers traitant des documents clients, les systèmes de santé recevant des formulaires d'assurance et les organismes publics traitant les soumissions des prestataires, l'exposition est permanente et invisible lors d'une analyse classique.

Comment détecter et prévenir les fichiers ZIP « zombies »

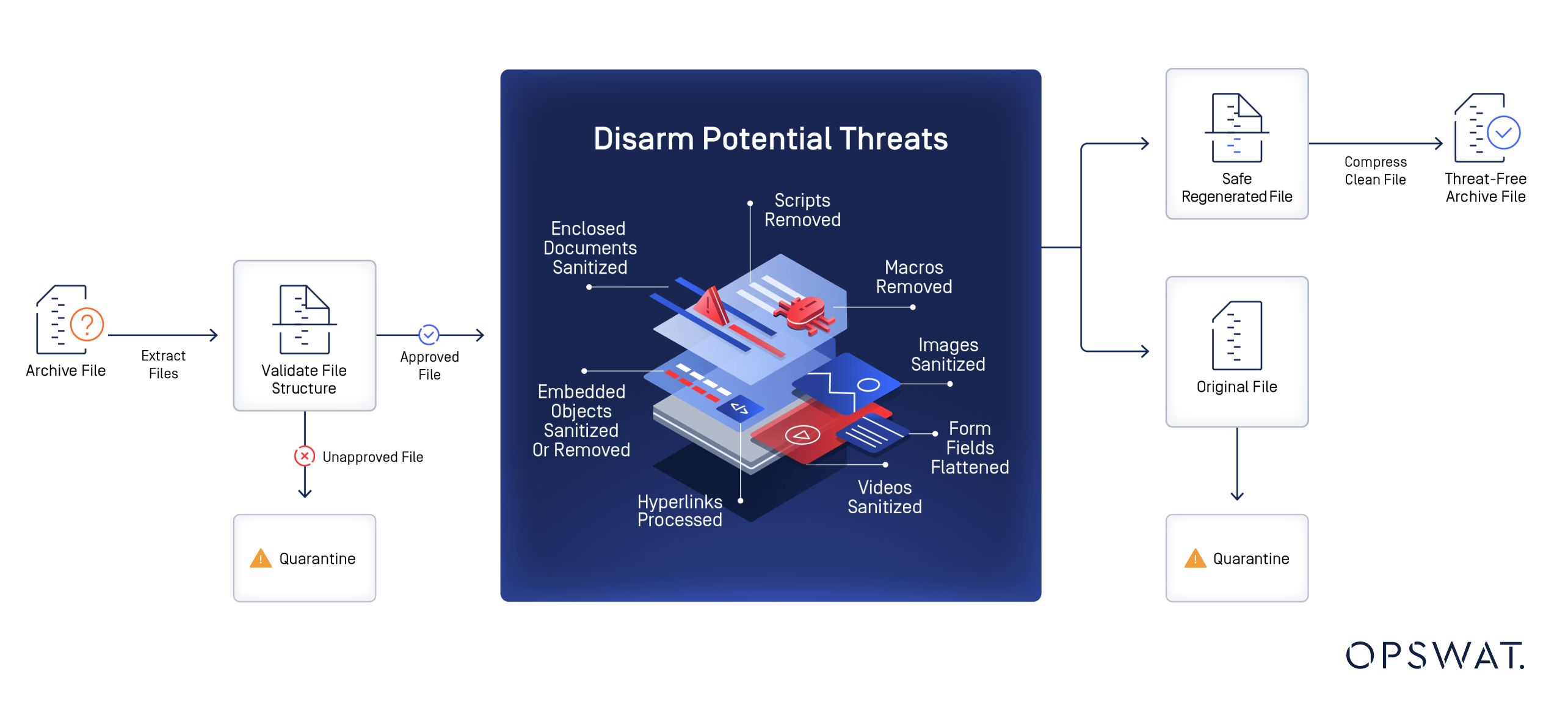

Détecter une archive corrompue est utile, mais la détection seule ne suffit pas. La réponse la plus efficace consiste à reconstruire l'archive dans le cadre d'un processus de nettoyage.

Au lieu de se fier à l'archive telle qu'elle a été reçue, la plateforme en extrait le contenu dans un environnement contrôlé, inspecte chaque fichier extrait, puis reconstitue une archive propre à partir du contenu vérifié. Le résultat est généré à partir de zéro avec des métadonnées précises et correctement structurées.

Cette approche élimine le vecteur d'attaque « Zombie ZIP ». Il n'y a pas d'en-tête mal formé susceptible de tromper l'analyseur, car l'en-tête est généré par le moteur de nettoyage. Que l'archive d'origine ait déclaré « Method=0 » ou utilisé la compression DEFLATE n'a aucune importance, car la reconstruction nécessite au préalable une extraction réussie. Si la charge utile ne peut pas être extraite par un décompresseur conforme aux normes, elle est bloquée et n'est pas transmise.

Prévention multicouche avec OPSWAT MetaDefender Core™

Pour contrer les attaques de type « Zombie ZIP » et celles visant à semer la confusion au niveau des formats, une seule méthode d'analyse ne suffit pas. MetaDefender Core trois technologies en séquence : la détection des types de fichiers, l'extraction des archives et la technologie Deep CDR™. Chacune d'entre elles s'attaque à un aspect différent de la menace, et ensemble, elles comblent les lacunes structurelles que l'analyse basée sur les signatures ne parvient pas à couvrir.

La détection du type de fichier constitue la première étape de vérification. Plutôt que de se fier à l'extension ou à l'en-tête déclarée, elle analyse la structure binaire réelle du fichier à l'aide d'une analyse des octets magiques, d'un analyseur syntaxique tenant compte du format et d'un modèle d'IA formé pour identifier les types falsifiés ou non concordants. Dans un fichier ZIP « zombie », la valeur déclarée « Method=0 » présente une incohérence structurelle avec le contenu à forte entropie de la charge utile compressée, et cette incohérence est détectable à ce stade.

La fonction d'extraction d'archives traite le flux de données réel plutôt que de se baser sur les métadonnées déclarées. Elle extrait avec succès le contenu pour l'analyse fichier par fichier, ou signale l'archive comme inextractible en raison d'une divergence de CRC. Une politique configurable détermine si les échecs d'extraction entraînent un blocage plutôt qu'un passage silencieux.

La technologie Deep CDR™ assainit chaque fichier extrait et reconstitue l'archive à partir du résultat vérifié. Elle supprime les contenus actifs potentiellement malveillants, notamment les macros, les scripts intégrés et les codes d'exploitation, tout en préservant la fonctionnalité du document. L'archive fournie est entièrement générée par le moteur d'assainissement ; il n'y a donc aucune structure défectueuse héritée du fichier d'origine.

Principaux enseignements

- Vérifiez le type de fichier avant de lancer l'analyse. Zombie ZIP exploite le fait que l'on suppose généralement que le type de fichier déclaré correspond au type de fichier réel. La détection du type de fichier permet de repérer cette divergence structurelle avant même que l'analyse par signature ne soit lancée.

- Extrayez le contenu avant de prendre une décision. Numériser une archive sans en extraire le contenu revient à numériser le conteneur, et non le contenu. L'extraction de l'archive permet de voir ce qu'elle contient réellement afin de procéder à une inspection fichier par fichier.

- Ne vous contentez pas d'inspecter : reconstruisez. La technologie Deep CDR™ nettoie chaque fichier et reconstruit l'archive à partir de zéro. Le fichier obtenu ne présente aucune structure défectueuse, car aucune des métadonnées de l'archive d'origine n'est conservée.

- Considérez l'échec de l'extraction comme une condition de blocage. Un fichier ZIP « zombie » qui ne peut pas être extrait par un décompresseur conforme aux normes doit être bloqué et signalé, et non ignoré comme s'il s'agissait simplement d'un fichier corrompu.

- Configurez votre plateforme, pas seulement vos signatures. Les fichiers ZIP « zombies » sont conçus pour contourner les analyses basées sur les signatures. La solution réside dans la configuration d'un flux de travail qui impose l'extraction, la vérification du type de fichier et le nettoyage à chaque point d'entrée des fichiers dans l'environnement.