centrée sur le comportement Threat Intelligence

Une plateforme technologique qui transforme les artefacts de fichiers et les signaux comportementaux en informations exploitables dans les environnements cloud, hybrides et isolés physiquement.

- IOC haute fidélité

- Similitude et corrélation

- Fonctionne hors ligne

OPSWAT bénéficie de la confiance de

50B+

Indicateurs mondiaux de menaces

Issu de Sandbox

Indicateurs de comportement

MISP et STIX

Exportations

Partage des informations sur les menaces et automatisation de l'

Basé sur l'apprentissage automatique

Recherche de similitude

Forfaits de gestion de la réputation hors ligne

Compatible SIEM et SOAR

Contexte de détection cartographié par MITRE

La réputation seule ne suffit pas

Les entreprises traitent chaque jour des milliers de fichiers, d'e-mails et d'échanges de données. Sans une inspection approfondie et une application rigoureuse des politiques d'

, des informations sensibles peuvent passer inaperçues, ce qui engendre de graves risques en matière de conformité et de sécurité.

Trop de bruit, pas assez de contexte

Les flux axés uniquement sur la réputation fournissent des indicateurs bruts sans analyse comportementale, ce qui oblige les analystes à passer manuellement d'un outil à l'autre pour déterminer le risque réel.

Les logiciels malveillants polymorphes échappent aux signatures

Les variantes recompilées et les modifications mineures du code échappent aux systèmes de détection basés sur les hachages, ce qui entraîne des lacunes dans la visibilité au niveau des campagnes et de l'infrastructure.

Le cloisonnement des services de renseignement ralentit les enquêtes

Lorsque les résultats du bac à sable, les données de réputation et les workflows de recherche sont déconnectés, les enquêtes prennent plus de temps et les relations de type « zero-day » passent inaperçues.

Des indicateurs à l'analyse

Un moteur unifié de renseignements sur les menaces qui établit des corrélations entre la réputation mondiale et l'analyse comportementale et par similitude.

Une intelligence qui établit des corrélations,

et ne se contente pas de collecter des données

Un pipeline de renseignements à plusieurs niveaux conçu pour mettre en évidence les liens entre les indicateurs, les comportements et l'infrastructure des attaquants.

Une intelligence qui va au-delà des indicateurs

Alliez une réputation mondiale, des indicateurs de compromission comportementaux et la recherche par similarité pour mettre au jour les menaces inconnues, réduire la durée des enquêtes et améliorer la précision de la détection.

Informations Sandbox l'

, générées par un bac à sable

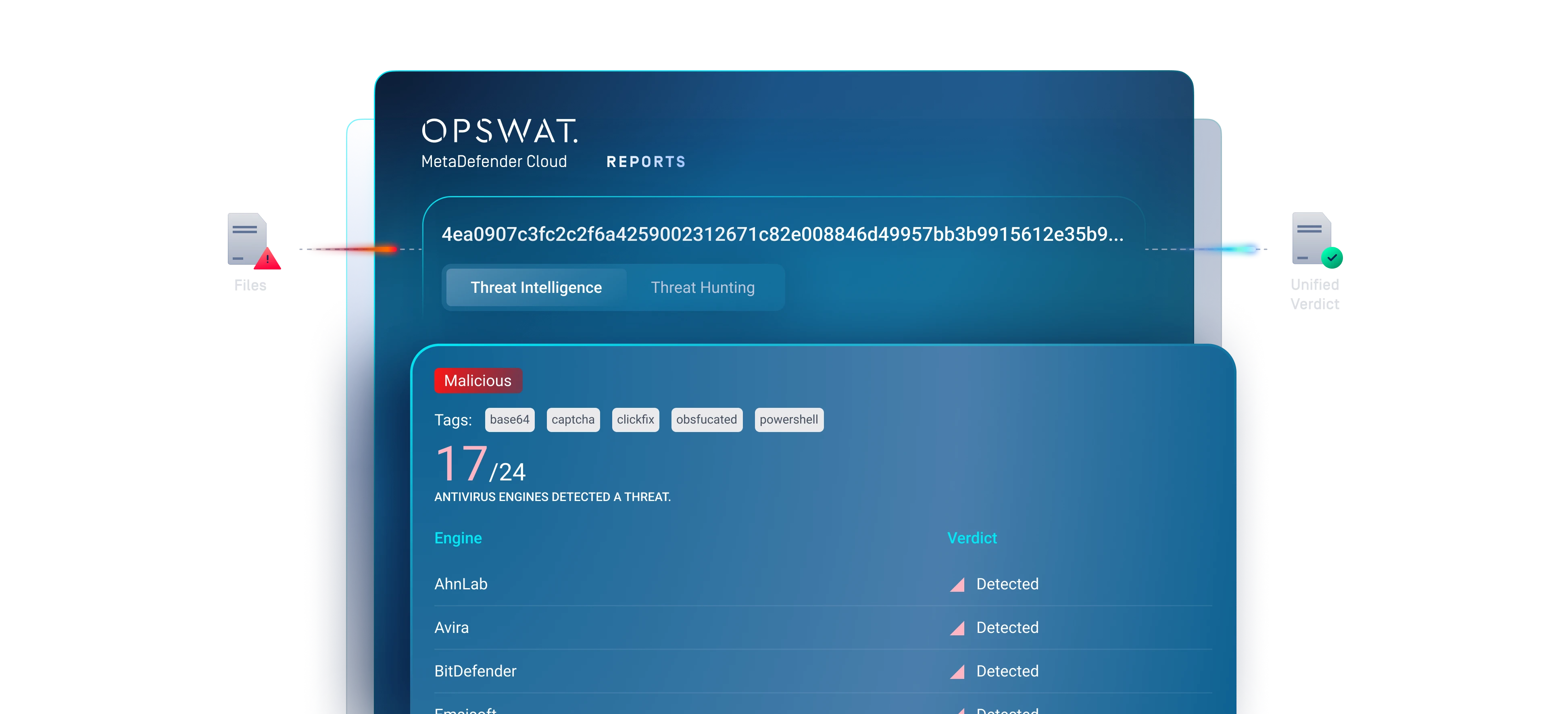

Améliore les vérifications de réputation grâce à des indicateurs de compromission comportementaux (IOC) extraits d'une analyse dynamique, ce qui renforce la précision de la détection par rapport aux plateformes de renseignements reposant uniquement sur la réputation.

Détection des variants

s à grande échelle

La recherche par similarité permet de détecter les logiciels malveillants modifiés et polymorphes, réduisant ainsi les angles morts lorsque les attaquants changent de hachages ou d'infrastructure.

Enrichissement des données «

» prêt pour l'automatisation

Les exportations structurées via les API REST, MISP, STIX et JSON permettent une intégration rapide des solutions SIEM et SOAR avec un minimum d'efforts techniques.

Découvrez la corrélation des renseignements en action

Découvrez comment les indicateurs de compromission comportementaux, l'évaluation de la réputation et la recherche par similarité permettent de mettre au jour les liens cachés entre les campagnes.

Flux basés sur l'intelligence comportementale vs flux basés uniquement sur la réputation

Les plateformes traditionnelles de renseignements sur les menaces s'appuient principalement sur des hachages, des adresses IP et des domaines connus. Bien qu'utiles, ces indicateurs sont faciles à faire évoluer pour les attaquants.

Ce moteur d'intelligence établit des corrélations entre divers indicateurs comportementaux, tels que le flux d'exécution, les méthodes de persistance, les modèles de configuration et la réutilisation des infrastructures. Cette évolution permet de détecter les attaques à un niveau plus élevé de la chaîne opérationnelle des pirates, rendant ainsi leurs tentatives de contournement plus coûteuses et plus visibles.

Il en résulte une intelligence capable de détecter les liens entre les campagnes plutôt que de se limiter à des éléments isolés.

Intégrez l'intelligence là où votre sécurité est mise en œuvre

Utilisez des API cloud, l'enrichissement hybride ou des modules d'intelligence hors ligne pour fournir des informations contextuelles sur les menaces aux systèmes SIEM, SOAR et aux workflows de recherche de menaces.

Déploiement hybride

Cloud et analyse locale. Prise en charge des flux de travail SOC et TIP en entreprise.

Assistance en environnement isolé

Solutions de gestion de la réputation hors ligne. Continuité des renseignements pour les environnements réglementés.

Intelligence Cloud

API en temps réel. Ensembles de données mondiaux mis à jour en continu.

Des entreprises mondiales de premier plan lui font confiance

Plus de 2 000 organisations à travers le monde OPSWAT confiance à OPSWAT pour protéger leurs données, leurs ressources et leurs réseaux critiques

contre les menaces provenant des appareils et des fichiers.