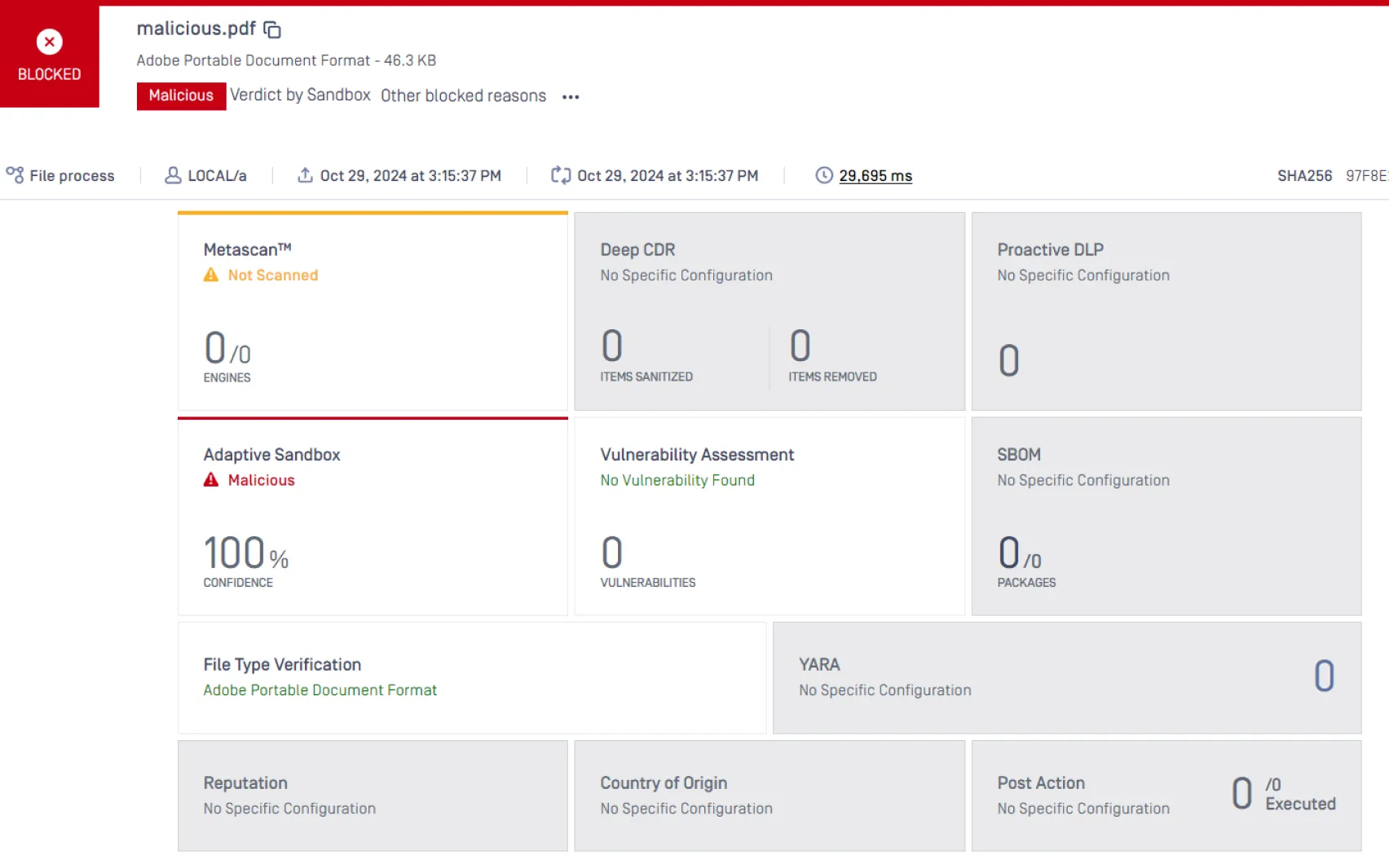

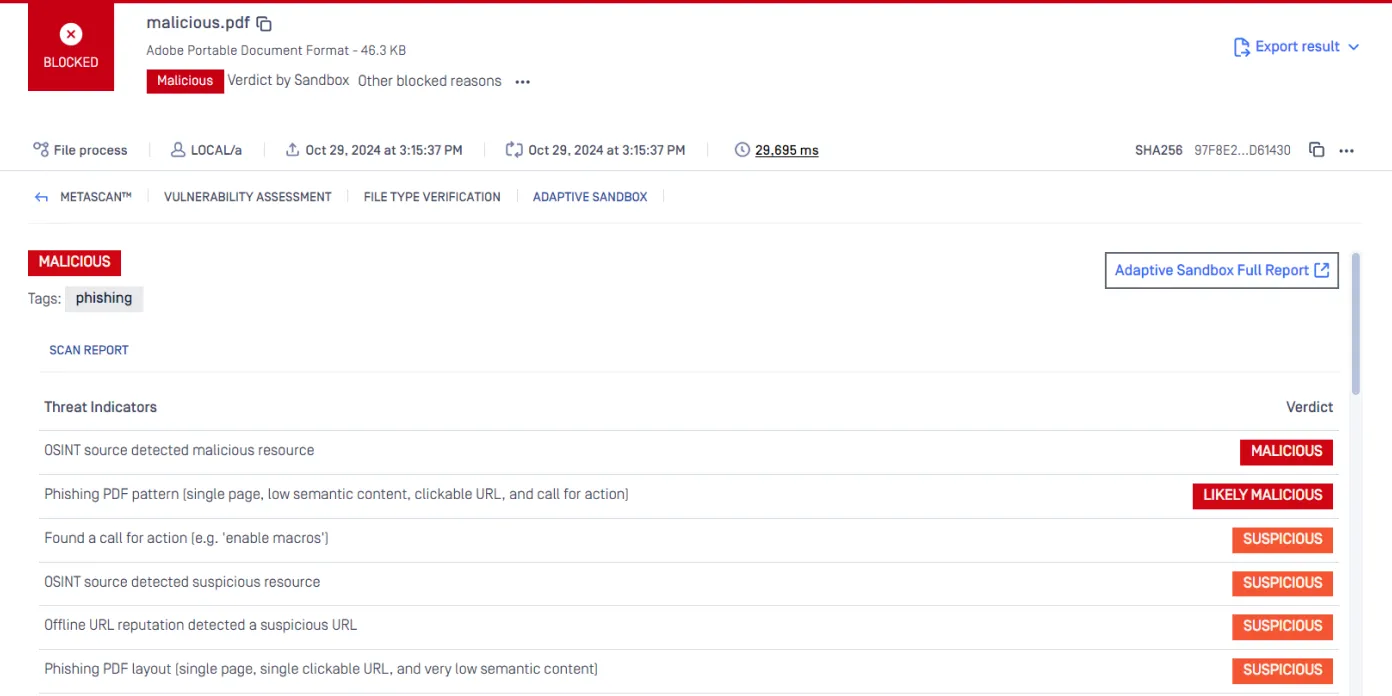

Adaptive Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- Résilience face à l'évasion fiscale

- Analyse à haut débit

- CIO exploitables

OPSWAT bénéficie de la confiance de

Moteur d'émulation d'

s au niveau des instructions

Contourne les techniques de détection des machines virtuelles

25k+

Server

120+

Types de fichiers pris en charge

Environ 10 secondes

Analyse rapide

900+

Indicateurs comportementaux

Exportations au format MISP, STIX et JSON

Déploiements Cloud, sur site et en mode air-gapped

Les logiciels malveillants modernes ont été conçus pour échapper à la détection

Les environnements de test traditionnels basés sur des machines virtuelles (VM) sont confrontés à des problèmes de performances, d'évolutivité et de techniques avancées de contournement de l'analyse.

Un logiciel malveillant furtif dissimule son comportement

Les menaces avancées détectent les machines virtuelles, retardent l'exécution, vérifient la géolocalisation ou ne se déclenchent que dans des conditions spécifiques, ce qui empêche les bacs à sable traditionnels de percevoir le comportement réel en exécution.

Le sandboxing ralentit le transfert de fichiers

Les fermes de détection basées sur des machines virtuelles créent des goulots d'étranglement, obligeant les entreprises à choisir entre une inspection approfondie et la rapidité opérationnelle au niveau du périmètre ou dans les pipelines du SOC.

Les alertes manquent de profondeur comportementale

Les analyses statiques et les vérifications de réputation se limitent aux hachages et aux domaines, fournissant ainsi peu d'informations sur les intentions des attaquants, les outils utilisés ou les liens entre les campagnes.

Adaptive qui, en s'

, oblige les logiciels malveillants à se dévoiler

Une analyse dynamique au niveau des instructions qui s'adapte sans compromettre la visibilité, la rapidité ou la flexibilité de déploiement.

De la soumission du dossier au verdict comportemental

Un pipeline d'analyse statique et dynamique à plusieurs niveaux conçu pour détecter les techniques d'évasion et les attaques en plusieurs étapes.

Caractéristiques principales

Architecture résistante au contournement

L'émulation au niveau des instructions réduit la vulnérabilité aux techniques d'identification des machines virtuelles, telles que les mises en veille prolongées, les contrôles de géolocalisation, la détection des environnements sandbox et l'exécution différée des charges utiles.

Débit élevé

Traite jusqu'à plus de 25 000 analyses par jour et par serveur grâce à une inspection dynamique accélérée, prenant ainsi en charge les environnements d'entreprise sans ralentissements.

Modèle de déploiement flexible

Déployez la solution dans des environnements cloud natifs, sur site, hybrides ou entièrement isolés, en respectant les exigences réglementaires et les contraintes opérationnelles de haute sécurité.

Couverture Adaptive

Adaptive Sandbox conçu pour contrer les tactiques d'évasion modernes, notamment :

- Géorepérage et vérification de la localisation

- Boucles de veille prolongée et d'exécution différée

- Code VBA obscurci et données utiles OOXML corrompues

- Fichiers exécutables compressés ou gonflés

- Shellcode et charges utiles en mémoire seule

- Chargeurs et déchargeurs à plusieurs étages

En manipulant le flux d'exécution au niveau des instructions, le moteur révèle des comportements qui ne se manifesteraient peut-être jamais dans des environnements basés sur une machine virtuelle.

Déployer partout, intégrer partout

Solution de sécurité des fichiers complète et évolutive qui s'intègre de manière transparente et suit vos fichiers où qu'ils aillent.

Ressources

MetaDefender

Rapport sur le paysage des menaces OPSWAT 2025