Les menaces persistantes avancées (APT) fonctionnent différemment des cyberattaques classiques. Plutôt que de mener des campagnes à grande échelle, elles reposent sur un ciblage précis, des leurres soigneusement conçus et des logiciels malveillants destinés à se fondre dans les flux de travail quotidiens. Les attaquants utilisent souvent des documents comme armes, dissimulent des charges utiles au sein d'outils légitimes et conçoivent des attaques spécialement destinées à contourner les défenses traditionnelles basées sur les signatures.

Afin de montrer comment ces menaces peuvent encore être détectées, nous avons analysé cinq cas concrets d'attaques APT visant des environnements gouvernementaux, de défense, financiers et industriels au Moyen-Orient, en Iran, au Pakistan et en Asie du Sud. Dans chaque cas, MetaDefender a détecté et analysé les attaques à l'aide de son pipeline unifié de détection des vulnérabilités « zero-day », qui combine la réputation des menaces, le sandboxing adaptatif, la notation des menaces et la recherche de similitudes par apprentissage automatique.

Pourquoi les attaques APT ciblées sont-elles importantes ?

Les campagnes APT ciblées sont conçues pour infiltrer des organisations spécifiques plutôt que de se propager à grande échelle. Ces cyberattaques visent souvent les entités gouvernementales, les infrastructures critiques, les institutions financières et les secteurs industriels où le vol d'informations ou la perturbation des opérations peut revêtir une importance stratégique.

Contrairement aux logiciels malveillants courants, les attaques APT sont minutieusement conçues pour contourner les défenses traditionnelles. Les pirates ont souvent recours à des documents de spear-phishing, à la diffusion progressive de charges utiles et à des techniques destinées à contourner les systèmes de détection basés sur les signatures ou les systèmes d'analyse automatisés.

Cette sophistication croissante explique en partie pourquoi les entreprises accordent désormais la priorité à l'analyse comportementale et à la détection des vulnérabilités « zero-day ». Les équipes de sécurité ont de plus en plus besoin de savoir comment les fichiers se comportent lors de leur exécution, et pas seulement comment ils se présentent lors d'une analyse statique, afin de mettre au jour les menaces conçues pour rester cachées.

Cinq exemples concrets d'attaques APT

Attaque n° 1 : campagne de spear-phishing visant des organismes publics

Contexte

APT34, également connu sous le nom d'OilRig, est un groupe malveillant soupçonné d'être lié à l'État iranien et actif depuis plus d'une décennie. Ce groupe est connu pour mener des campagnes de cyberespionnage ciblées contre des organismes gouvernementaux, des entreprises du secteur de l'énergie et des institutions financières à travers le Moyen-Orient, en s'appuyant souvent sur des e-mails de spear-phishing soigneusement élaborés pour obtenir un premier accès.

Les rapports sur les menaces indiquent qu'APT34 utilise fréquemment des documents malveillants pour diffuser des logiciels malveillants sur mesure et conserver un accès à long terme aux environnements des victimes. Ces campagnes sont conçues pour paraître banales aux yeux du destinataire, tout en déployant discrètement des outils de surveillance et de collecte de données.

Présentation de l'attaque

Dans ce cas précis, les pirates ont diffusé un document Microsoft Word malveillant par le biais d'un e-mail de spear-phishing ciblant des organismes gouvernementaux et des organisations maritimes. Le fichier portait un titre en arabe et traitait de la préparation opérationnelle des navires de guerre, ce qui laisse supposer qu'il avait été conçu pour paraître pertinent aux yeux de destinataires issus des milieux militaires ou diplomatiques de la région.

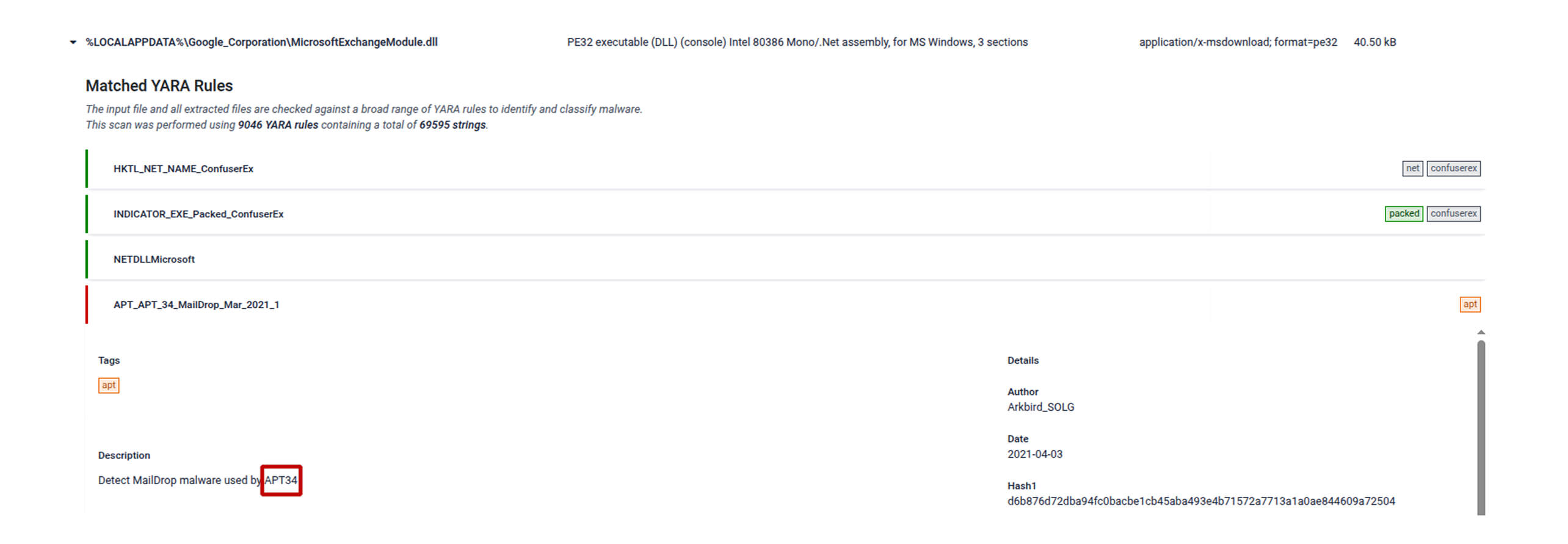

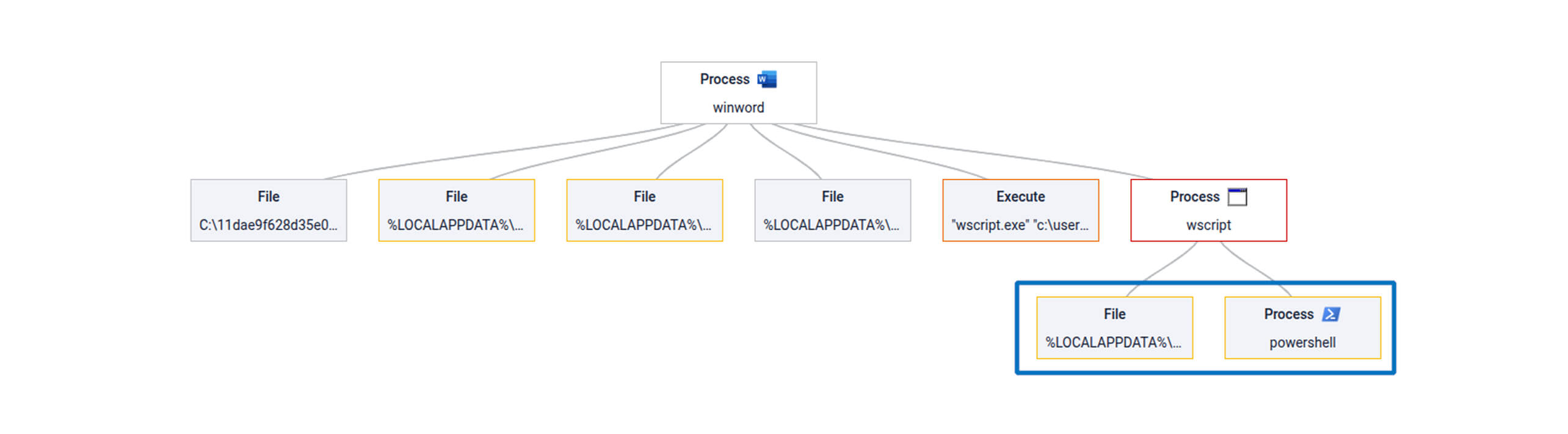

Une fois ouvert, le document invitait l'utilisateur à activer les macros. Une fois celles-ci activées, la macro créait un répertoire déguisé en dossier légitime lié à Google et y déposait des fichiers supplémentaires. La macro exécutait ensuite un petit script VBA qui utilisait PowerShell et la réflexion .NET pour charger deux charges utiles DLL appartenant à la famille de logiciels malveillants Karkoff.

Avertissement du secteur

Cette attaque met en évidence le recours persistant au spear-phishing par faux documents pour infiltrer des environnements sensibles. Les agences gouvernementales, les organisations diplomatiques et les entités maritimes restent des cibles fréquentes, car les informations qu’elles détiennent peuvent présenter un intérêt stratégique.

Les équipes de sécurité de ces secteurs doivent considérer les menaces liées aux documents comme un vecteur d'intrusion majeur. Un seul fichier malveillant transmis par e-mail peut suffire à servir de point d'entrée à une campagne d'espionnage de plus grande envergure.

Pour en savoir plus sur cette attaque et consulter l'analyse complète, rendez-vous sur le rapportOPSWAT .

Attaque n° 2 : campagne de spear-phishing utilisant des macros protégées

Contexte

APT-C-35, plus connu sous le nom de Donot, est un groupe malveillant actif depuis longtemps, réputé pour ses campagnes de spear-phishing ciblées contre des organismes gouvernementaux et des organisations stratégiques. Les chercheurs en sécurité ont constaté que ce groupe utilisait des leurres sous forme de documents et des infrastructures de logiciels malveillants sur mesure pour infiltrer des victimes spécifiques, plutôt que de mener des attaques à grande échelle.

Des rapports récents soulignent également que le groupe continue de développer ses outils, notamment en apportant des améliorations au framework Jaca, qui sert à mener des activités d'espionnage et de collecte de données. Ces campagnes montrent comment le groupe adapte ses techniques pour échapper aux analyses automatisées et maintenir son accès au sein des environnements ciblés.

Présentation de l'attaque

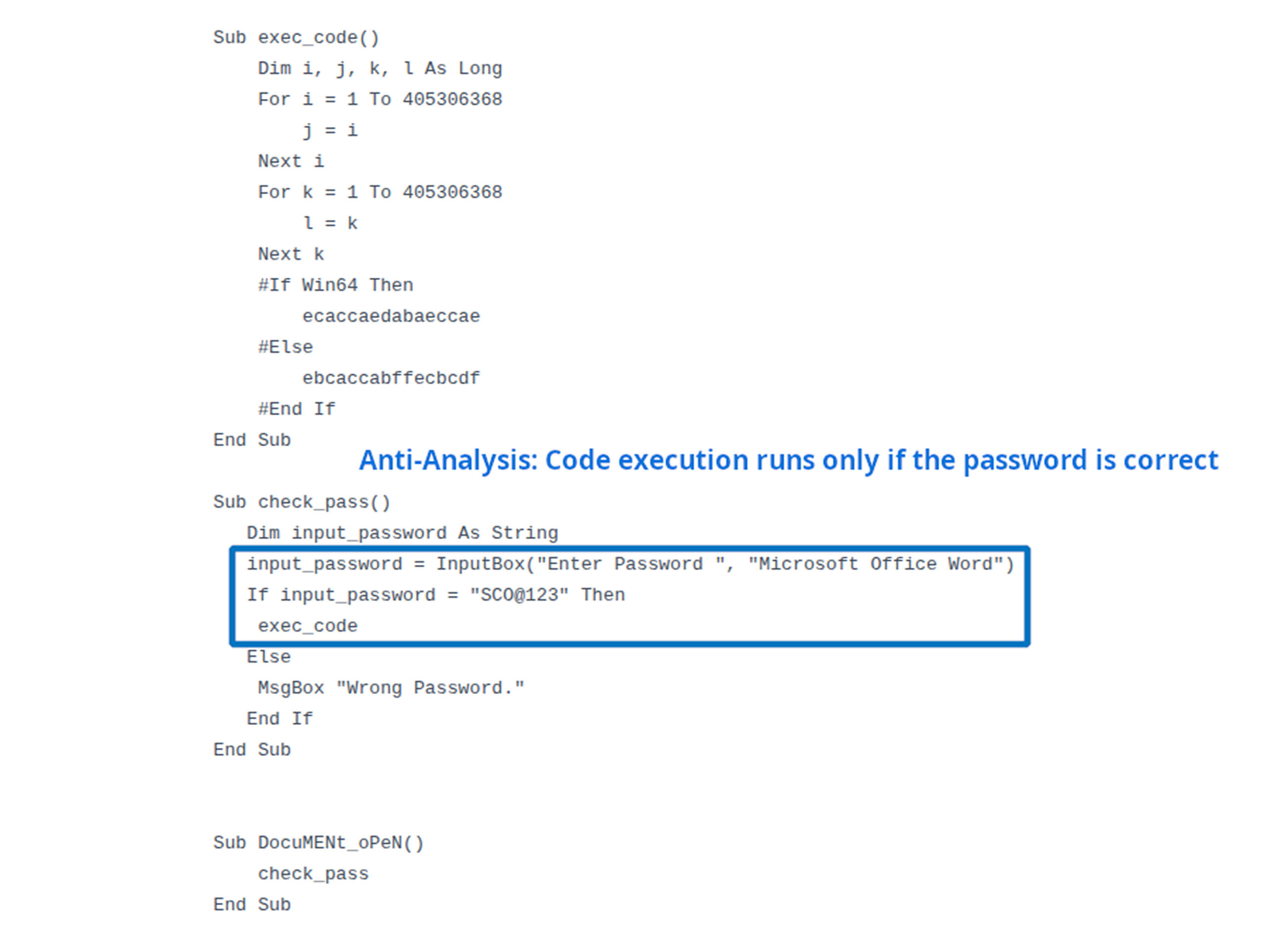

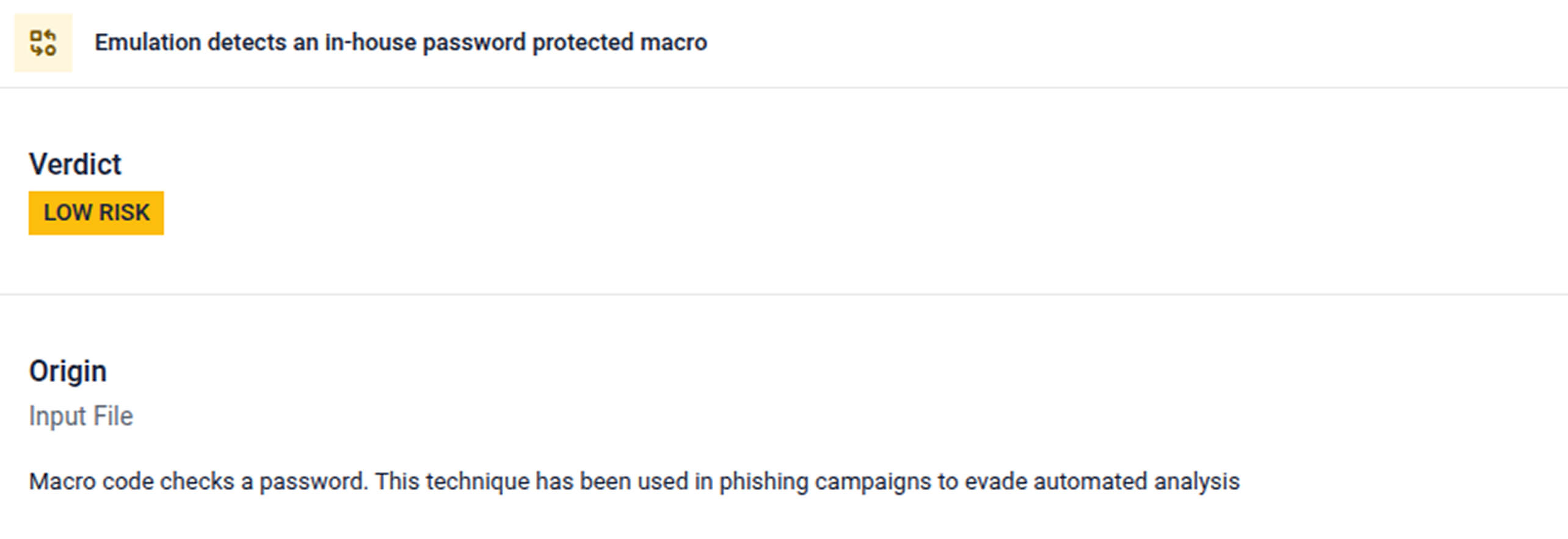

Dans cet exemple, des pirates ont diffusé un document Microsoft Office malveillant par le biais d'un e-mail de spear-phishing ciblant des organisations liées aux secteurs de l'industrie manufacturière et des administrations publiques en Asie du Sud. Le document contenait une macro protégée par mot de passe, dont le mot de passe correct était commodément fourni dans l'e-mail afin d'inciter la victime à autoriser son exécution.

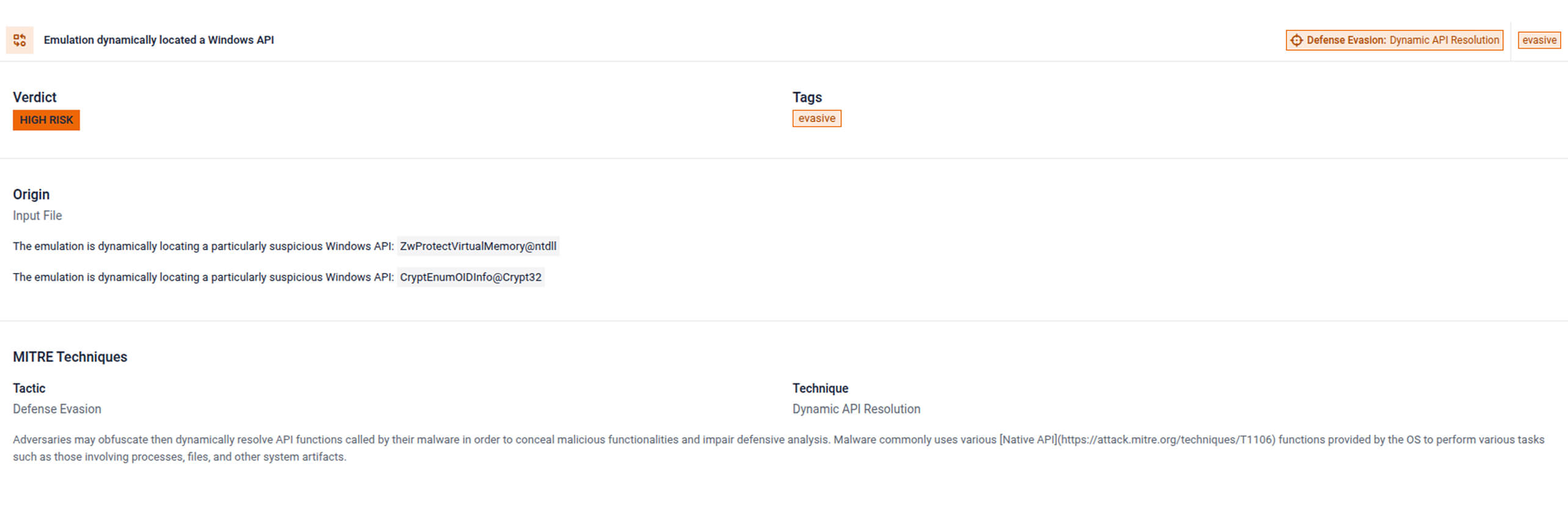

Une fois le mot de passe correct saisi, la macro a exécuté un code malveillant dissimulé, conçu pour échapper aux analyses automatisées. Ce code comprenait des boucles sans objet destinées à épuiser les ressources d'analyse, du shellcode généré dynamiquement, et a finalement exécuté la charge utile via le mécanisme API CryptEnumOIDInfo de Windows, permettant ainsi à l'attaque de contourner les techniques de détection traditionnelles.

Avertissement du secteur

Cette attaque montre à quel point les campagnes hautement ciblées ont souvent recours à de petites astuces techniques pour contourner les systèmes de défense automatisés. Les entreprises manufacturières, les organismes publics et les secteurs industriels liés aux chaînes d’approvisionnement régionales sont des cibles fréquentes, car les pirates s’appuient sur le fait que les employés échangent régulièrement des documents et des fichiers techniques.

Les équipes de sécurité de ces secteurs doivent faire preuve d'une prudence particulière à l'égard des documents protégés par mot de passe et des fichiers contenant des macros. Même les fichiers qui semblent légitimes et qui sont transmis par e-mail peuvent dissimuler des techniques d'intrusion sophistiquées conçues pour contourner les outils de contrôle traditionnels.

Pour en savoir plus sur cette attaque et consulter l'analyse complète, rendez-vous sur le rapportOPSWAT .

Attaque n° 3 : document visant à voler des identifiants et ciblant des infrastructures critiques

Contexte

Les campagnes de cyberespionnage visent souvent des organisations liées au secteur public et aux infrastructures critiques. Les activités malveillantes associées à l'Iran se sont à maintes reprises concentrées sur des intrusions ciblées visant à collecter des identifiants, des documents internes et des renseignements provenant de réseaux sensibles.

Les rapports sur les menaces indiquent également que ces campagnes privilégient souvent le vol d'identifiants pour s'introduire initialement dans les systèmes. Les identifiants volés permettent aux attaquants d'étendre discrètement leurs accès et de maintenir leur présence au sein des environnements ciblés sur le long terme.

Présentation de l'attaque

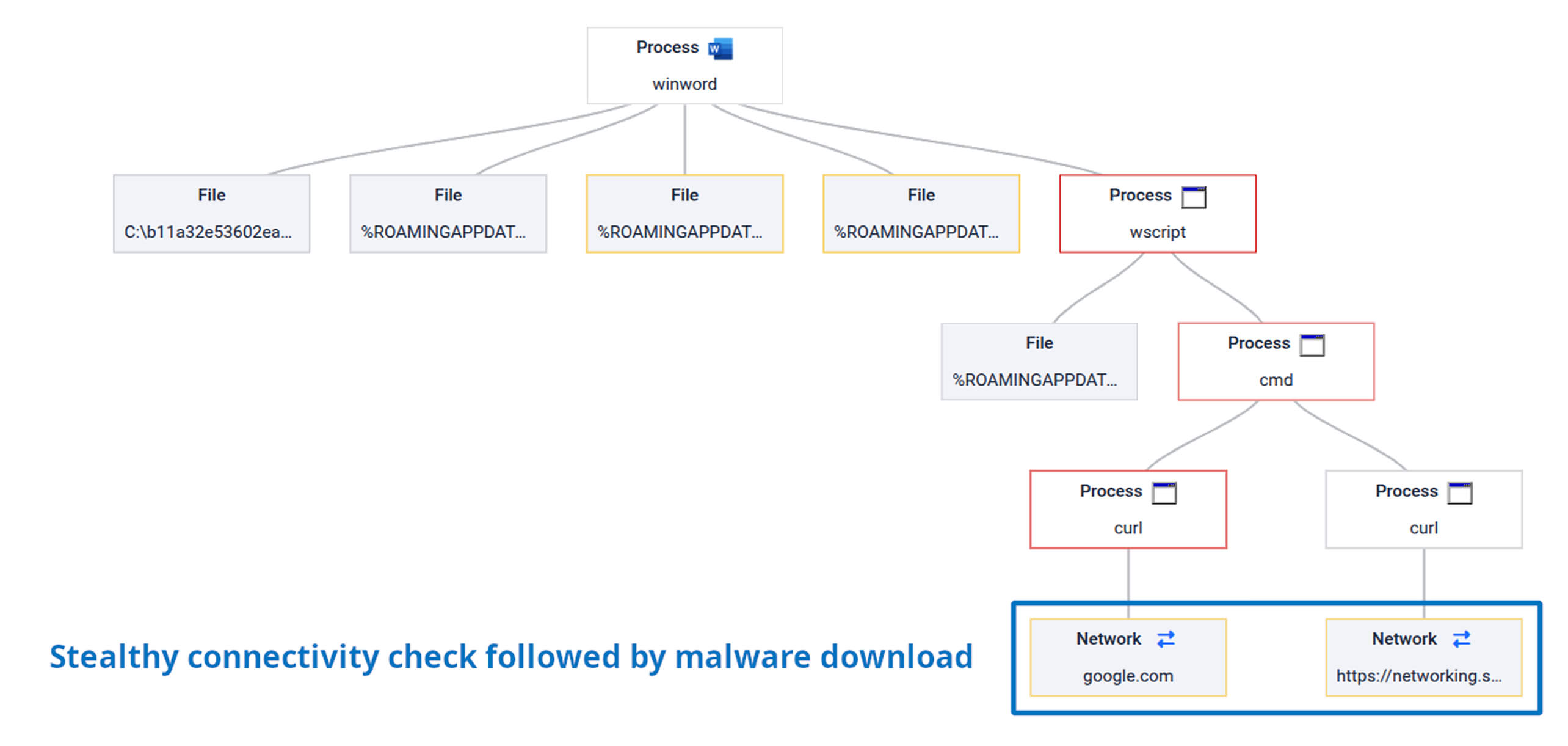

Dans cet exemple, des pirates ont diffusé un document Office malveillant contenant du contenu en persan, conçu pour cibler des organisations en Iran. Ce document avait pour but de collecter des informations sensibles, telles que des identifiants et des documents internes, tout en capturant des captures d'écran du système infecté.

Une fois sa persistance établie, le logiciel malveillant effectuait discrètement un test de connectivité vers un domaine de confiance, tel que google.com, avant de poursuivre ses activités. Cette étape visait à s'assurer que le système disposait d'une connexion Internet stable avant d'entamer toute nouvelle communication ou d'éventuelles exfiltrations de données.

Avertissement du secteur

Cet exemple montre à quel point les menaces visant à dérober des identifiants sont fréquemment utilisées dans le cadre d'intrusions ciblées contre des infrastructures critiques. Ces secteurs opèrent souvent au sein de réseaux contrôlés où les attaquants doivent vérifier la connectivité avant de tenter de collecter des données.

Les organisations chargées de la gestion de systèmes critiques doivent surveiller de près tout comportement suspect des documents ainsi que les vérifications réseau inattendues déclenchées par l'ouverture de nouveaux fichiers. Ces premiers signes peuvent indiquer le début d'une campagne d'intrusion de plus grande envergure.

Pour en savoir plus sur cette attaque et consulter l'analyse complète, rendez-vous sur le rapportOPSWAT .

Attaque n° 4 : document de spear-phishing intitulé « Directives en matière de cybersécurité » de MuddyWater

Contexte

MuddyWater est un groupe malveillant largement médiatisé, lié à des activités de cyberespionnage iraniennes. Des chercheurs ont mis en évidence que ce groupe ciblait des organisations diplomatiques, de télécommunications, financières et gouvernementales à travers le Moyen-Orient, en recourant à des e-mails de spear-phishing et à des documents malveillants.

Selon des informations récentes, ce groupe diffuserait un implant basé sur Rust, baptisé « RustyWater », par le biais d'e-mails de hameçonnage contenant des documents Word dotés de macros et présentés comme des conseils en matière de cybersécurité. Cette campagne cible des organisations à travers le Moyen-Orient et s'appuie sur des leurres convaincants pour déclencher l'exécution des macros.

Présentation de l'attaque

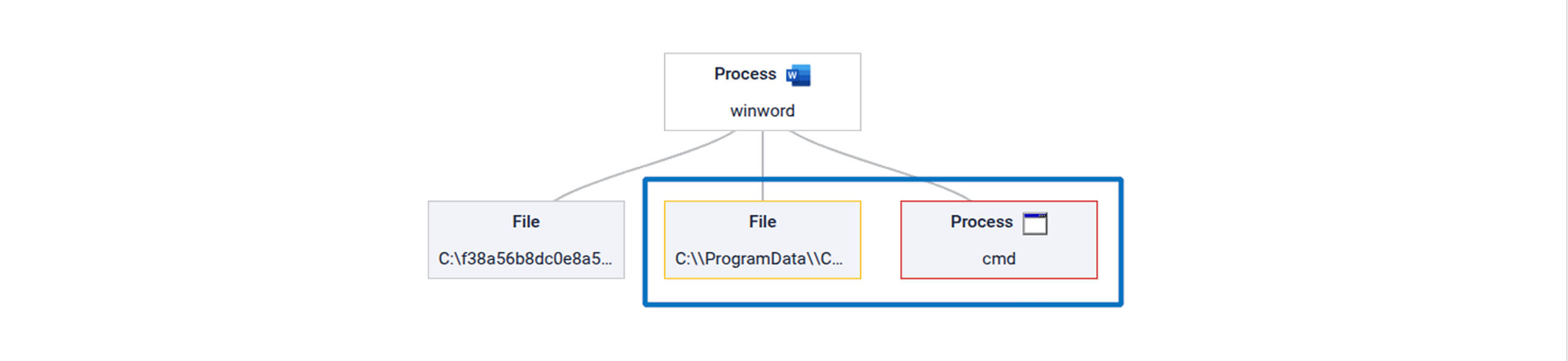

Dans cet exemple, les pirates ont envoyé un e-mail de spear-phishing intitulé « Directives en matière de cybersécurité » depuis un compte légitime associé à un mobile régional. L'e-mail contenait un document Word malveillant conçu pour ressembler à une politique standard ou à un avis de sécurité.

Une fois les macros activées, le document extrayait une charge utile codée en hexadécimal intégrée au fichier et la reconstituait sous la forme d'un exécutable Windows. Le logiciel malveillant était écrit sur le disque et lancé à l'aide d'une logique obfusquée qui reconstruisait des chaînes de caractères clés pendant l'exécution afin de rendre la macro plus difficile à analyser.

Le fichier exécutable déposé déployait un implant basé sur Rust qui intégrait des mécanismes anti-débogage, des chaînes opérationnelles chiffrées et des vérifications visant à détecter les outils de sécurité installés avant d'établir une communication de commande et de contrôle.

Avertissement du secteur

Cette attaque montre à quel point les campagnes de phishing ciblées s'appuient souvent sur des thèmes réalistes liés aux politiques ou à la sécurité pour inciter davantage les destinataires à ouvrir les pièces jointes. Les organisations diplomatiques, les opérateurs de télécommunications et les institutions financières restent des cibles fréquentes de ces campagnes.

Les équipes de sécurité de ces secteurs doivent faire preuve de prudence face aux documents contenant des macros, en particulier lorsqu'ils sont transmis par des e-mails inattendus. Même les fichiers qui semblent contenir des conseils courants en matière de cybersécurité peuvent dissimuler des logiciels malveillants conçus pour établir un accès malveillant à long terme.

Pour en savoir plus sur cette attaque et consulter l'analyse complète, rendez-vous sur le rapportOPSWAT .

Attaque n° 5 : le logiciel malveillant polyglotte CraftyCamel cible les secteurs de l'aviation et des transports

Contexte

Les campagnes hautement ciblées contre les organisations du secteur de l'aviation et des transports se sont multipliées, les pirates cherchant des moyens d'accéder à des environnements opérationnels sensibles. Ces secteurs gèrent souvent des systèmes et des chaînes d'approvisionnement complexes, ce qui en fait des cibles de choix pour l'espionnage et les intrusions à long terme.

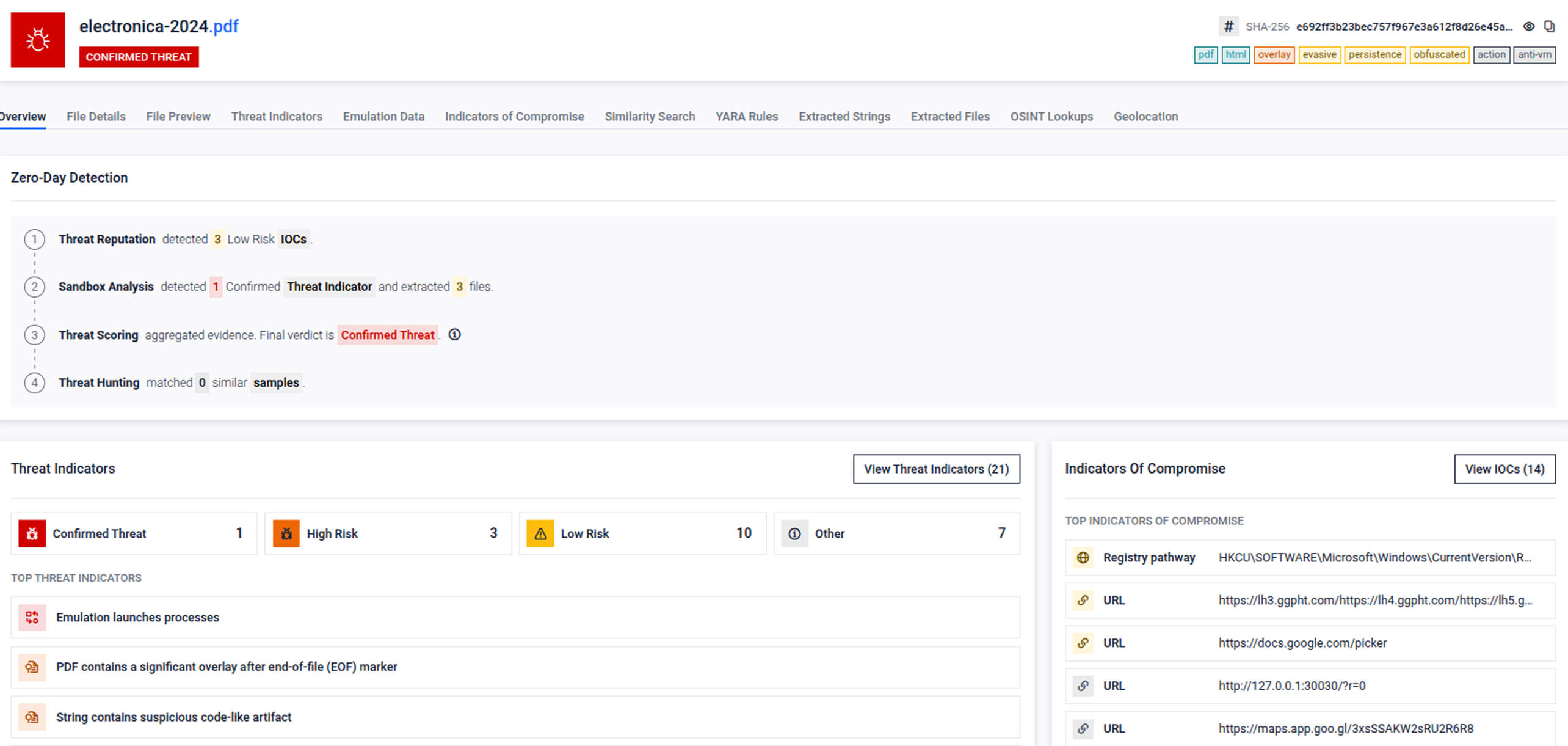

Des informations récentes font état d'une campagne baptisée « CraftyCamel », qui utilisait des fichiers polyglottes capables de prendre simultanément plusieurs formats. Ces fichiers étaient conçus pour contourner les outils d'analyse traditionnels tout en ciblant les environnements du secteur aéronautique et des technologies opérationnelles.

Présentation de l'attaque

Dans cet exemple, les pirates ont envoyé un e-mail de hameçonnage soigneusement conçu, provenant d'une entreprise légitime piratée afin de renforcer sa crédibilité. Le message comprenait une archive ZIP contenant des fichiers présentés comme des documents légitimes, mais conçus pour exécuter du code caché.

Dans les archives, les pirates ont utilisé des fichiers polyglottes, notamment un faux document Excel qui était en réalité un raccourci Windows (LNK), ainsi que d'autres combinaisons de fichiers PDF/HTA et PDF/ZIP. Ces fichiers exploitaient des utilitaires Windows de confiance, tels que mshta.exe, pour exécuter des scripts cachés et, au final, charger la charge utile finale du logiciel malveillant dissimulée sous la forme d'une image.

Avertissement du secteur

Cette attaque montre à quel point les campagnes d'intrusion modernes s'appuient de plus en plus sur des structures de fichiers complexes pour échapper aux outils de détection traditionnels. Les entreprises des secteurs de l'aviation, des satellites, des télécommunications et des transports sont particulièrement exposées, car elles échangent régulièrement des documents techniques et des fichiers opérationnels.

Les équipes de sécurité de ces secteurs doivent savoir que des fichiers qui semblent être de simples documents peuvent dissimuler plusieurs formats intégrés ou des chemins d'exécution cachés. La détection de ces menaces nécessite une analyse approfondie capable de mettre au jour les comportements malveillants dissimulés au sein de structures de fichiers complexes.

Pour en savoir plus sur cette attaque et consulter l'analyse complète, rendez-vous sur le rapportOPSWAT .

Comment MetaDefender a détecté les cinq

Ces exemples illustrent une tendance courante : les pirates s'appuient sur des fichiers soigneusement conçus pour échapper aux contrôles traditionnels. Les documents contenant des macros, les scripts protégés et les fichiers polyglottes sont tous conçus pour contourner les analyses basées sur les signatures et les analyses statiques de base.

MetaDefender relève ce défi grâce à un pipeline unifié de détection des menaces « zero-day » qui analyse chaque fichier à l'aide de plusieurs couches complémentaires. Plutôt que de s'appuyer sur une seule technique de détection, le système évalue les signaux liés à la réputation, au comportement et à la similarité afin de fournir un verdict unique et fiable aux équipes de sécurité.

Le pipeline se compose de quatre couches qui fonctionnent de concert :

- Vérification de la réputation des menaces par rapport à une base de données mondiale contenant des milliards d'indicateurs

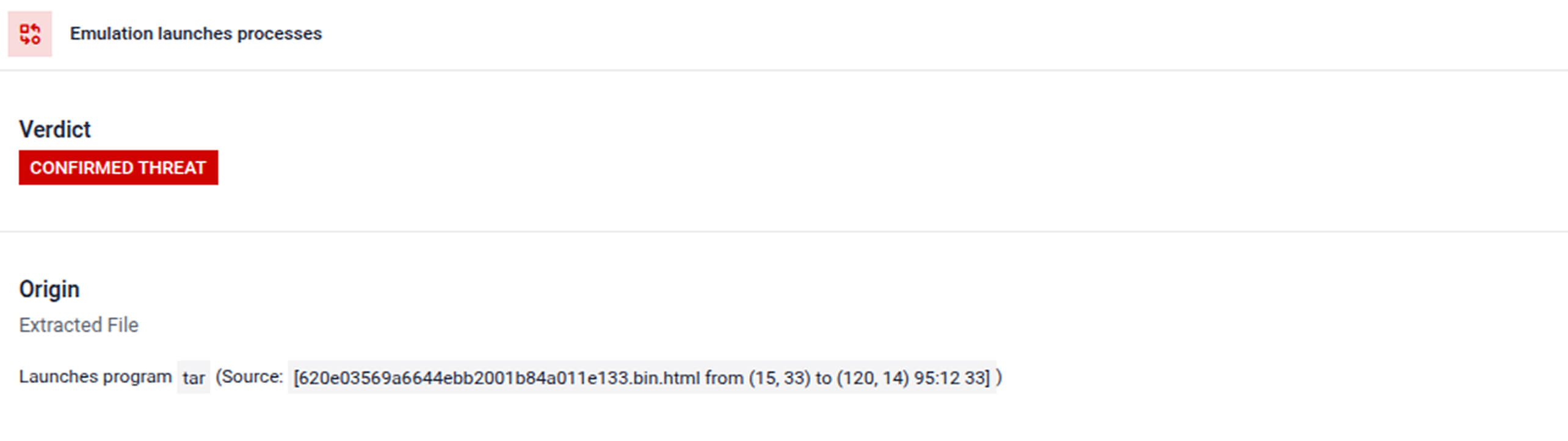

- Un environnement de sandboxing adaptatif au niveau des instructions qui émule le comportement du processeur et du système d'exploitation afin de détecter les activités malveillantes pendant l'exécution

- Une évaluation des menaces qui met en corrélation les indicateurs comportementaux, les données de réputation et les résultats d'analyse pour aboutir à une évaluation unifiée des risques

- La recherche de menaces s'appuie sur une recherche par similitude basée sur l'apprentissage automatique qui identifie les variantes de logiciels malveillants et les schémas de campagne associés

Ensemble, ces couches permettent de mettre au jour des comportements furtifs tels que l'exécution de macros cachées, la diffusion de charges utiles en plusieurs étapes et les techniques anti-analyse. Il en résulte un verdict unique et exploitable pour chaque fichier, ce qui permet aux équipes de sécurité de détecter rapidement les attaques ciblées tout en réduisant le bruit dans les enquêtes.

Ce que ces affaires démontrent

Ces cinq exemples montrent comment les attaques APT modernes sont conçues pour contourner les contrôles de sécurité traditionnels. Chaque campagne s'est appuyée sur des techniques telles que des documents de spear-phishing, des macros protégées, la diffusion de charges utiles en plusieurs étapes ou des fichiers polyglottes afin de dissimuler des comportements malveillants au sein de fichiers d'apparence banale.

Dans l'ensemble, ces cas démontrent que MetaDefender est capable de détecter de manière fiable les menaces spécifiques à certaines régions, les schémas d'attaque adaptés à des secteurs d'activité particuliers et les logiciels malveillants conçus pour échapper à la détection, et ce dans des scénarios d'intrusion très variés :

1. Les attaques ciblées s'appuient largement sur des techniques d'intrusion par le biais de fichiers.

Les documents de spear-phishing, les pièces jointes dissimulées et les structures de fichiers complexes restent des points d'entrée courants dans les environnements sensibles.

2. Les pirates conçoivent de plus en plus souvent des logiciels malveillants destinés à échapper aux analyses automatisées.

Des techniques telles que les macros protégées, la diffusion par étapes de la charge utile et les contrôles anti-analyse visent à contourner les outils d'inspection traditionnels.

3. La détection doit rester cohérente quel que soit le type d'attaque.

Les équipes de sécurité ne peuvent pas se contenter d'une seule méthode de détection lorsque les campagnes recourent à plusieurs formats de fichiers et stratégies de diffusion.

4. L'analyse comportementale est essentielle pour détecter les menaces cachées.

L'observation du comportement d'un fichier pendant son exécution peut permettre de détecter des activités malveillantes que l'analyse statique seule pourrait ne pas détecter.

En combinant les données de réputation, l'analyse comportementale, l'évaluation des menaces et la détection des similitudes, MetaDefender assure une détection cohérente et reproductible, même lorsque les attaquants dissimulent leurs outils, leurs charges utiles ou leurs méthodes de diffusion. Surtout, ces cas démontrent que les campagnes ciblées conçues pour contourner les défenses traditionnelles peuvent tout de même être détectées avant qu'elles n'atteignent leur objectif.

Pourquoi cela est-il important pour les environnements réglementés et à haut risque ?

Les attaques APT ciblées visent rarement des victimes choisies au hasard. Elles se concentrent sur les organisations où le vol d'informations, la perturbation des opérations ou l'obtention d'un accès à long terme peuvent constituer un avantage stratégique.

Les organismes publics, les organisations de défense, les institutions financières et les entreprises manufacturières sont confrontés à un problème commun : des menaces ciblées visant les fichiers et conçues pour contourner les contrôles traditionnels. Ces environnements reposent sur l'échange sécurisé de documents, les mises à jour logicielles et la continuité des opérations, ce qui fait d'un simple fichier malveillant un point d'intrusion aux conséquences graves.

MetaDefender répond à ces exigences en proposant une solution unifiée de détection des menaces « zero-day », spécialement conçue pour les environnements réglementés et à haut risque. Son pipeline de détection offre des informations contextuelles, une visibilité de niveau forensic, des rapports axés sur la conformité et un verdict unique et fiable pour chaque fichier. Cela permet aux organisations de mener des opérations proactives de recherche de menaces tout en garantissant leur conformité à des référentiels tels que NERC CIP, NIS2, IEC 62443, SWIFT CSP et CMMC.

Les organisations actives dans ces secteurs ne peuvent pas partir du principe que les attaques sophistiquées cesseront d'évoluer. Cependant, en combinant l'inspection comportementale et l'analyse fondée sur le renseignement, les équipes de sécurité peuvent détecter les menaces ciblées avant qu'elles ne compromettent les systèmes critiques.

Découvrez des exemples concrets d'attaques APT détectées par MetaDefender .

En savoir plus sur MetaDefender et la détection unifiée des vulnérabilités « zero-day ».