La réalité des vulnérabilités « zero-day »

Les menaces « zero-day » ne sont plus des cas isolés. Elles constituent désormais l'arme de prédilection des cyberattaquants modernes.

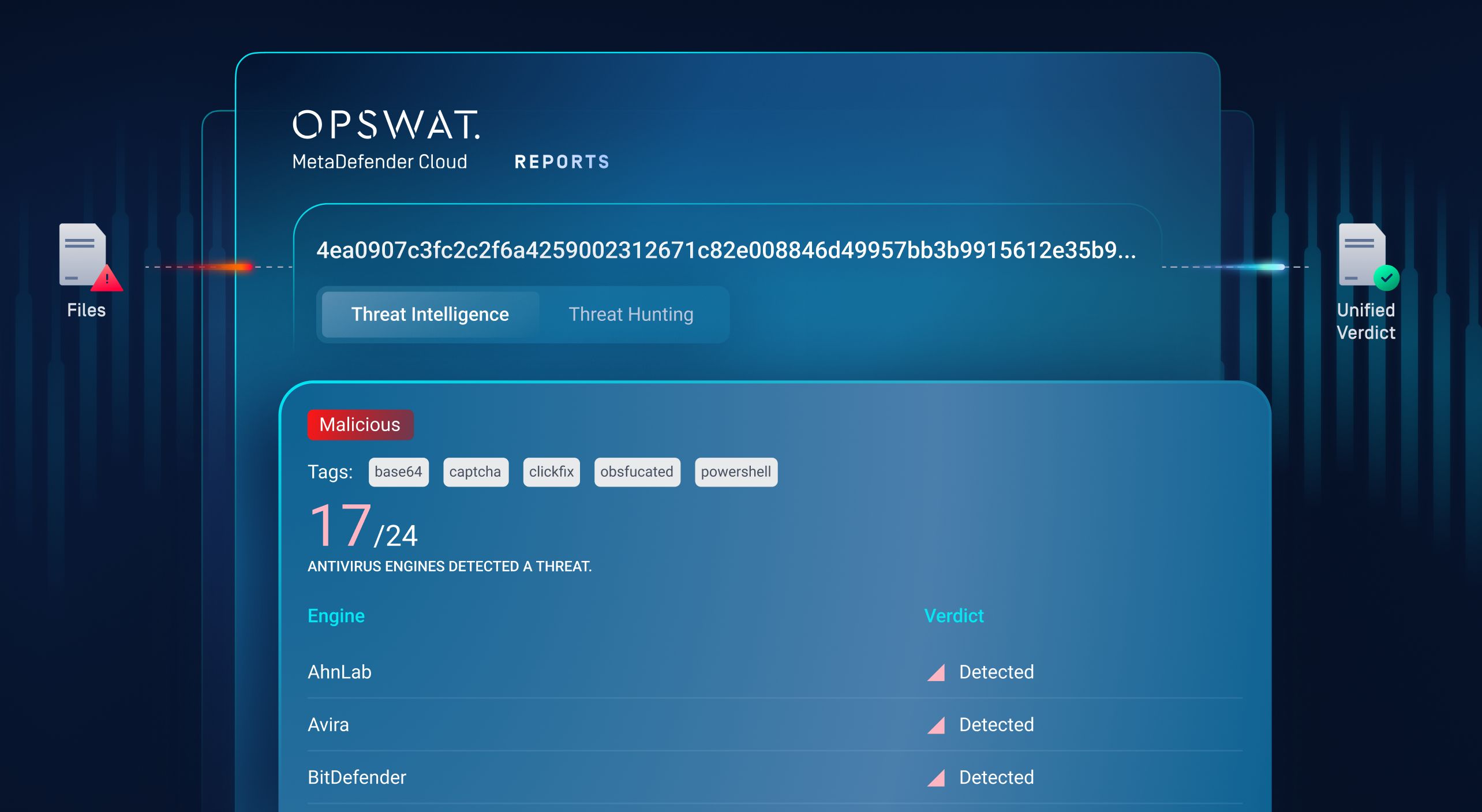

Selon OPSWAT , la complexité des logiciels malveillants a augmenté de 127 % au cours de l'année écoulée, et un fichier sur quatorze initialement classé comme sûr par les sources de réputation s'est par la suite révélé malveillant. Ces menaces sont conçues pour contourner les analyses statiques, retarder leur exécution, échapper à la reconnaissance des sandbox et se fondre dans les flux de travail légitimes.

Dans le même temps, les organisations sont confrontées à un dilemme insoluble :

- Ralentir le flux de dossiers pour permettre un examen plus approfondi

- Ou bien maintenir sa vitesse et accepter les angles morts

Les fichiers exécutables, les correctifs, les scripts, les archives et les documents réglementés ne peuvent souvent pas être nettoyés ou modifiés. Il en résulte une faille de sécurité croissante là où les outils traditionnels échouent.

MetaDefender a été conçu pour combler cette lacune.

Cet article de blog constitue une analyse approfondie del'annonce du lancementMetaDefender . Il explique pourquoi la détection unifiée des vulnérabilités « zero-day » au niveau du périmètre est essentielle, commentMetaDefender couvre l'ensemble de la « pyramide de la douleur », et comment OPSWAT cette fonctionnalité grâce à quatre produits étroitement intégrés, chacun conçu pour répondre à une réalité opérationnelle spécifique, mais tous s'appuyant sur le même pipeline de détection à quatre niveaux.

Regardez la vidéo de présentationMetaDefender ci-dessous pour en savoir plus en un clin d'œil :

Cette courte vidéo présente les principaux défis auxquels MetaDefender apporte une solution, ainsi que la manière dont il bloque les menaces de type « zero-day » et les menaces furtives avant qu'elles ne pénètrent dans l'environnement, sans ralentir le flux de fichiers ni surcharger les équipes du centre d'opérations de sécurité (SOC).

Pourquoi la détection des vulnérabilités « zero-day » doit être déplacée vers le périmètre

Le périmètre est le seul endroit par lequel tous les fichiers transitent.

Les pièces jointes aux e-mails, les mises à jour logicielles, les éléments de la chaîne d'approvisionnement, les supports amovibles, les transferts de fichiers, les téléchargements vers le cloud et les échanges entre domaines se croisent tous avant que les fichiers n'atteignent les utilisateurs ou les systèmes. Dès qu'un fichier malveillant s'exécute en interne, les coûts liés à la réponse se multiplient.

Cependant, les systèmes de défense traditionnels ont été conçus pour détecter ce qui est déjà connu. Les attaques « zero-day », par définition, exploitent ce que les défenseurs ne reconnaissent pas encore : de nouvelles familles de logiciels malveillants, des chargeurs modifiés, des techniques de type « living-off-the-land » et des infrastructures qui évoluent plus rapidement que ne peuvent le faire les flux de réputation.

Parallèlement, les organisations constatent que :

- Croissance explosive des vecteurs d'attaque basés sur des fichiers (documents, programmes d'installation, scripts, archives)

- Pression réglementaire imposant une analyse dynamique des logiciels malveillants

- Fatigue liée au SOC due à un nombre excessif d'outils et à des verdicts incohérents

- Les environnements Cloud, hybrides et isolés physiquement qui ne peuvent pas se contenter d'un seul modèle de déploiement

C'est là le fondement de la solution de détection des vulnérabilités « zero-day » OPSWAT.

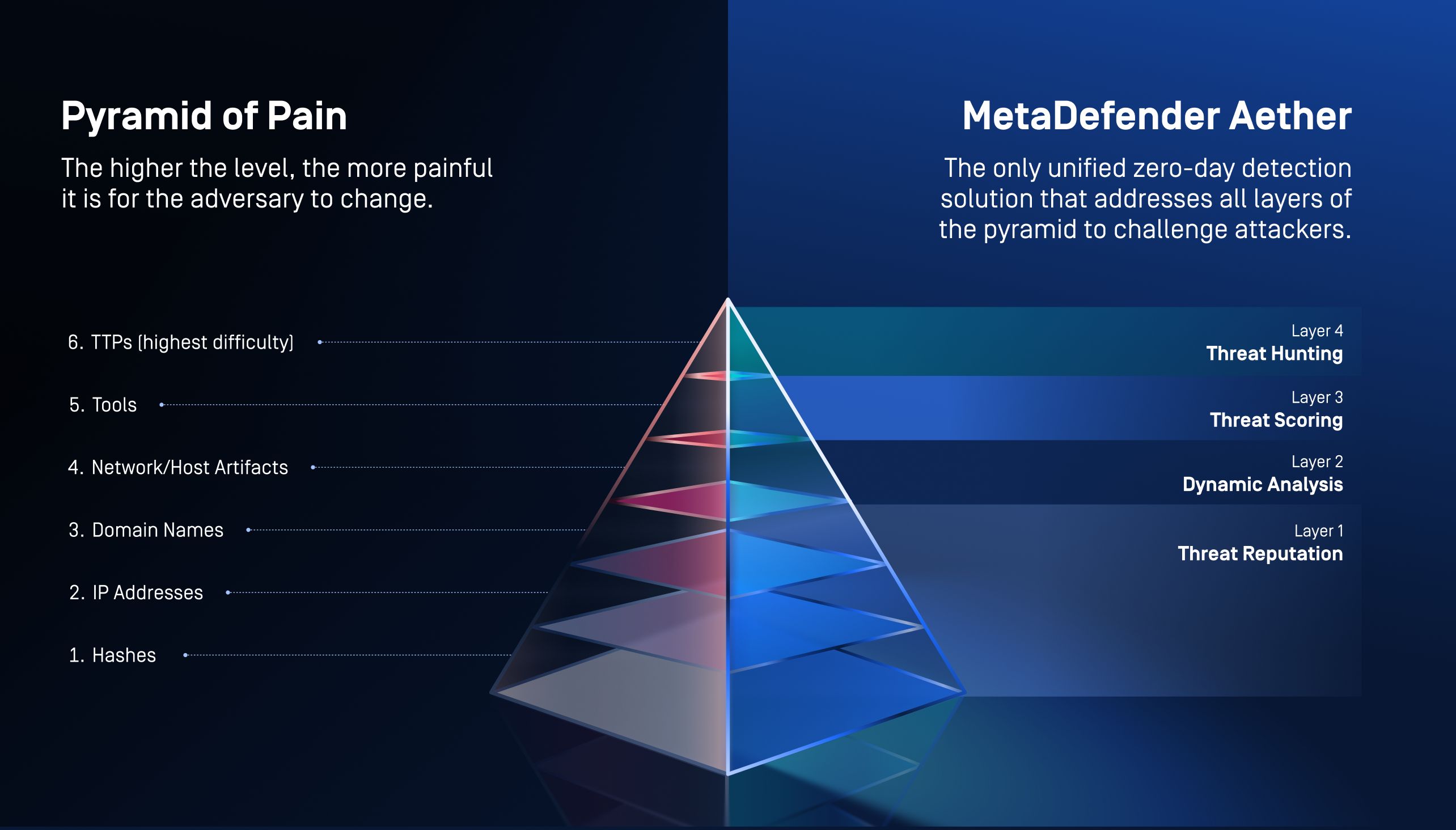

La seule solution pour traiter l'ensemble de la pyramide de la douleur

La plupart des outils de sécurité opèrent au bas de la « pyramide de la douleur » : hachages, adresses IP et noms de domaine. Ces éléments sont faciles à modifier pour les pirates et peu coûteux à remplacer.

MetaDefender est différent. Il est conçu pour exercer une pression croissante à tous les niveaux de la pyramide, obligeant ainsi les attaquants à repenser sans cesse leurs opérations.

Mise en correspondance deMetaDefender avec la « pyramide de la douleur »

| Objectifs | Résultats | |

|---|---|---|

Couche 1 Réputation de menace | Hachages, adresses IP, noms de domaine MetaDefender commence par effectuer des vérifications de la réputation des menaces en temps réel et hors ligne. Cette couche bloque instantanément les logiciels malveillants connus, les infrastructures de phishing et les indicateurs réutilisés. |

|

Couche 2 Analyse dynamique [Émulation] | Artifacts et outils Les fichiers inconnus et suspects sont exécutés dans un environnement basé sur l'émulation qui contourne les mécanismes anti-VM et d'évasion temporelle. Cela permet de mettre en évidence les chaînes de chargement, les charges utiles en mémoire seule, les fichiers déposés, les modifications du registre et les rappels réseau. |

|

Couche 3 Evaluation de la menace | Outils et techniques Les indicateurs comportementaux sont corrélés et notés à l'aide de centaines de signaux malveillants alignés sur le modèle MITRE ATT&CK. Cela permet de hiérarchiser les risques réels et de réduire le bruit analytique. |

|

Couche 4 Recherche de menaces [Recherche par similarité] | TTPs La recherche de similitudes par apprentissage automatique établit des corrélations entre les variantes, les familles et l'infrastructure d'un échantillon à l'autre. Même lorsque les artefacts changent, les campagnes sont mises au jour. |

|

Ensemble, ces couches font de MetaDefender la seule solution unifiée de détection des failles « zero-day » conçue pour traiter l'ensemble de la « pyramide de la douleur ».

En résumé : Aether optimise le coût pour l'attaquant en s'attaquant à l'ensemble de la « pyramide de la douleur ».

En quoiMetaDefender se distingue-t-il ?

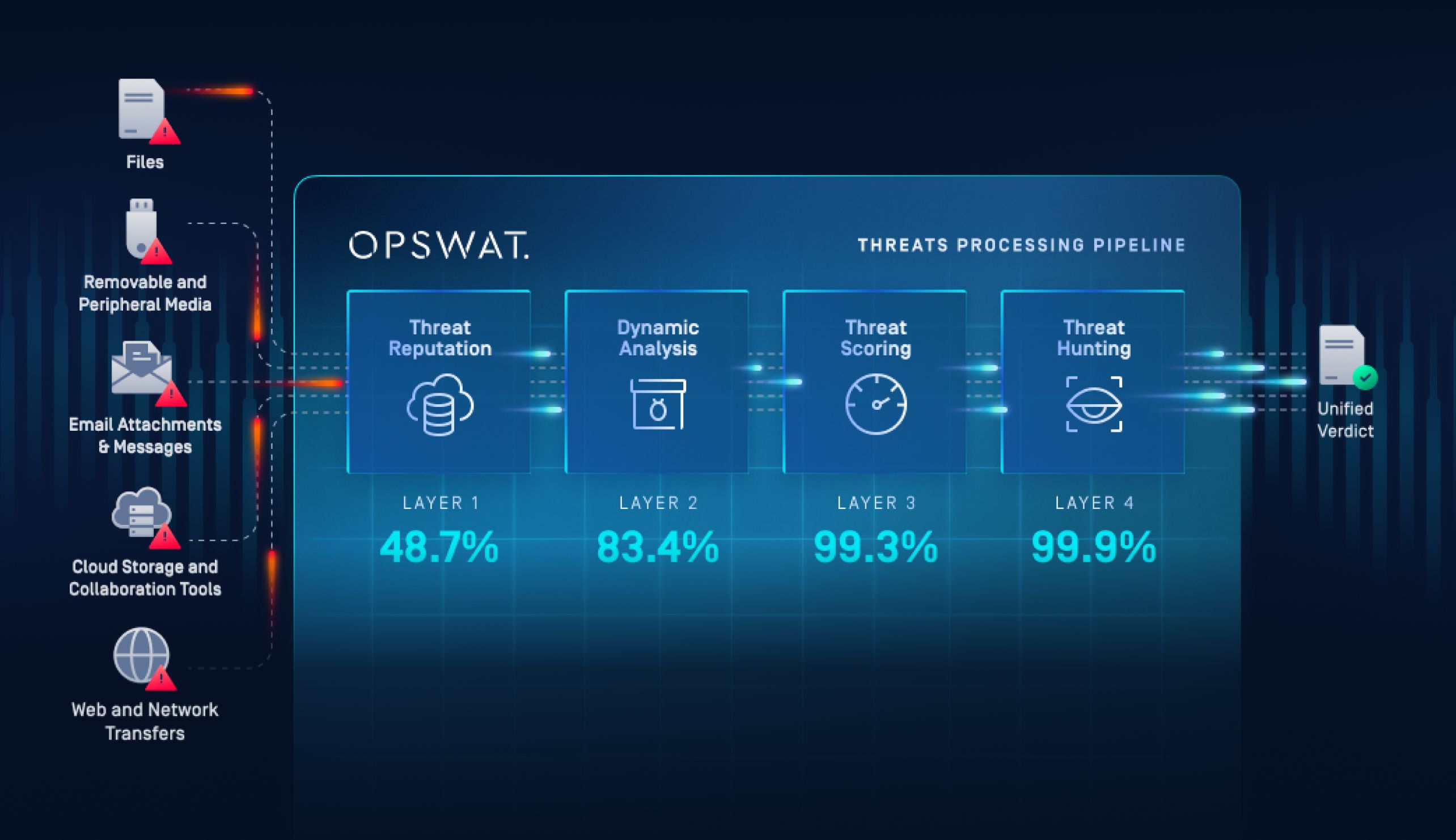

MetaDefender est la solution unifiée de détection des vulnérabilités « zero-day » OPSWAT, qui combine quatre niveaux de détection au sein d'un pipeline unique doté d'une capacité d'auto-apprentissage :

Réputation des menaces de niveau 1

Réponse à la question :Ce fichier est-il connu pour être malveillant ?

La fonctionnalité « Threat Reputation » analyse les fichiers, les URL, les adresses IP et les domaines à la lumière de données mondiales mises à jour en permanence afin d'identifier instantanément les menaces connues. Ce niveau de protection bloque rapidement les logiciels malveillants courants et les tentatives de phishing, obligeant ainsi les pirates à changer constamment d'infrastructure et à réutiliser leurs indicateurs de manière moins efficace.

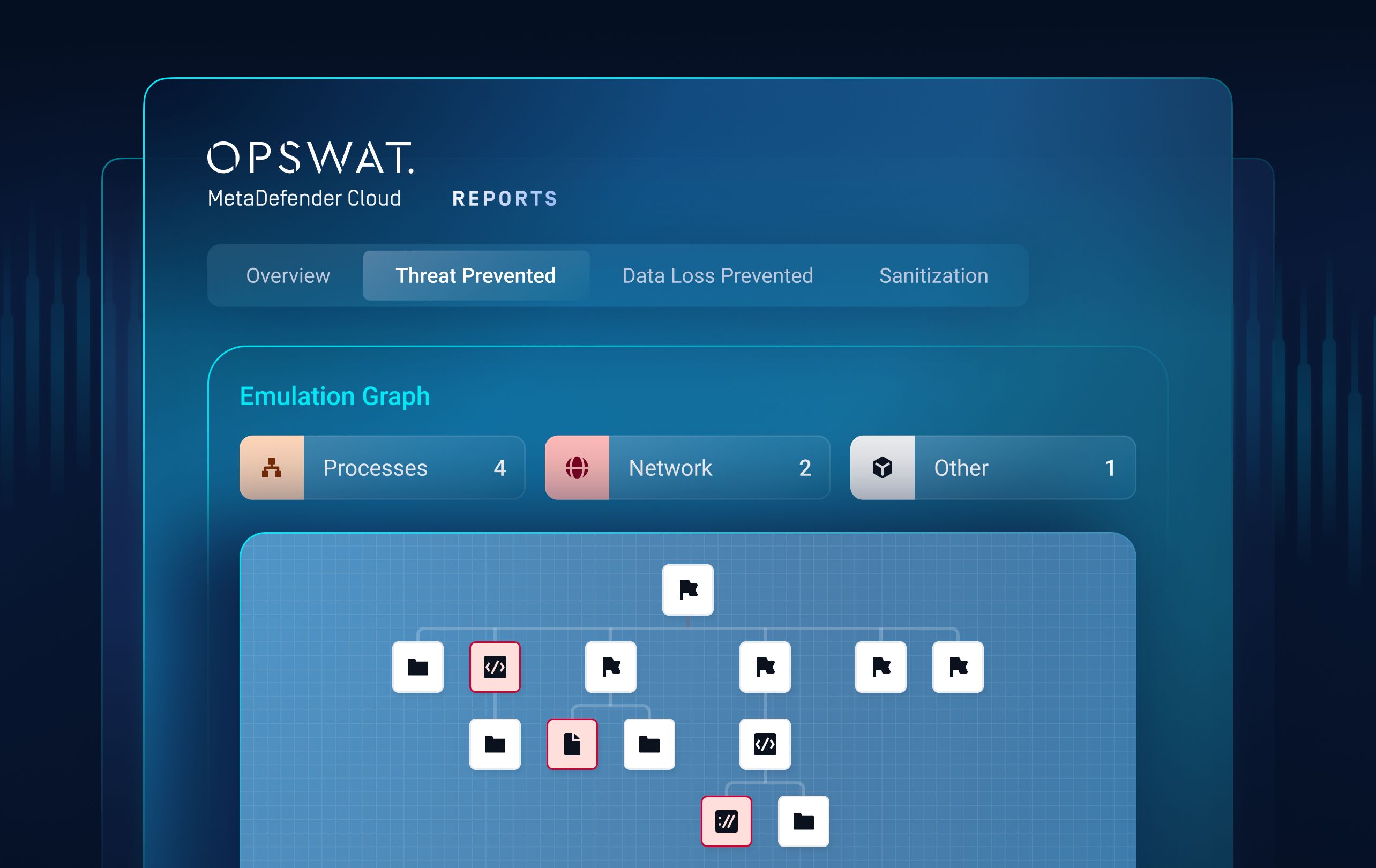

Analyse dynamique de la couche 2 par émulation

Réponse à la question :Ce fichier présente-t-il un comportement inhabituel ou suspect ?

L'analyse dynamique exécute les fichiers suspects dans un environnement basé sur l'émulation qui contourne les techniques de contournement des bacs à sable et les astuces de synchronisation. Elle met en évidence des comportements cachés, tels que les chaînes de chargeurs, les charges utiles en mémoire uniquement et l'exécution en plusieurs étapes, que l'analyse statique et les bacs à sable basés sur des machines virtuelles manquent souvent de détecter.

Évaluation des menaces au niveau de la couche 3

Réponse à la question :Quel est le niveau de risque réel lié à cette faille « zero-day » ?

L'évaluation des menaces met en corrélation les indicateurs comportementaux, le contexte de réputation et les signaux de détection afin d'attribuer une note de risque fondée sur le niveau de confiance. Cela permet de hiérarchiser les menaces réelles, de réduire la fatigue liée aux alertes et de permettre aux équipes du SOC de se concentrer sur ce qui nécessite une action immédiate.

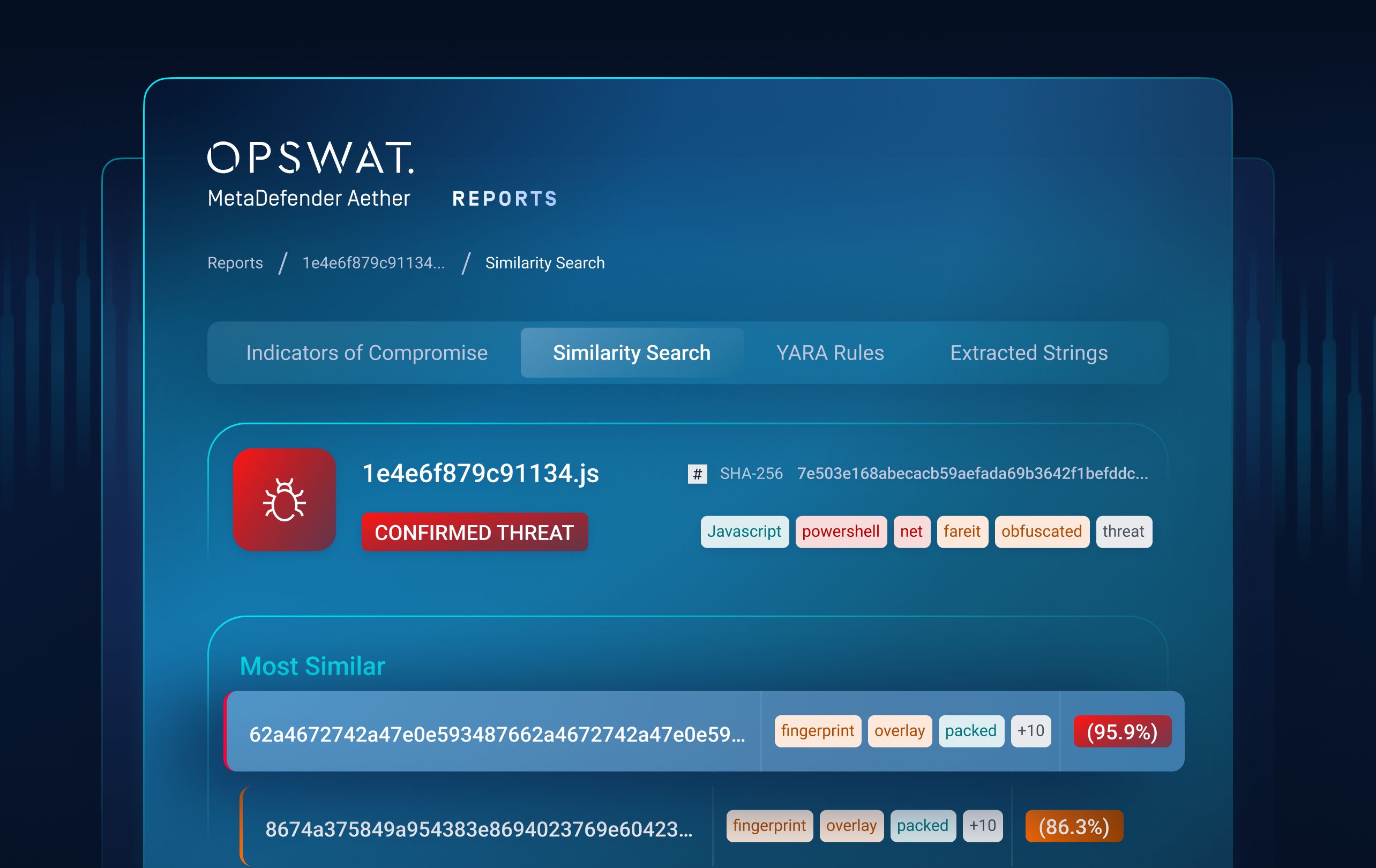

Recherche de menaces au niveau 4 à l'aide de la recherche par similarité basée sur l'apprentissage automatique

Réponse à la question :cette menace « zero-day » est-elleliée à des campagnes de logiciels malveillants plus larges ?

La recherche de menaces (Threat Hunting) utilise la recherche de similitudes basée sur l'apprentissage automatique pour établir des corrélations entre des échantillons inconnus et des familles de logiciels malveillants, des variantes et des infrastructures connues. Cela permet d'obtenir une visibilité au niveau des campagnes et de détecter les menaces même lorsque les attaquants modifient leurs charges utiles, leurs outils ou leurs indicateurs.

Au lieu d'une multitude d'outils et de résultats contradictoires,MetaDefender fournit un résultat fiable, à grande échelle et au niveau du périmètre.

Les quatre produits qui permettent une détection unifiée des vulnérabilités « zero-day »

MetaDefender s'articule autour de quatre offres étroitement coordonnées. Chacune d'entre elles répond à un défi opérationnel spécifique, tout en alimentant en informations le même pipeline de détection.

MetaDefender (version autonome)

Pour les équipes SOC et les chasseurs de menaces qui ont besoin d'une visibilité et d'un contrôle approfondis

Le défi

Les équipes de sécurité s'appuient souvent sur des environnements de test isolés qui sont lents, identifiables comme des machines virtuelles et déconnectés des informations sur les menaces. Les enquêtes nécessitent des changements manuels d'outil.

Ce qu'offre Aether

- Analyse dynamique basée sur l'émulation qui contourne les techniques de contournement des sandbox

- Évaluation des menaces et recherche de similitudes directement intégrées au verdict

- Rapports comportementaux détaillés et extraction d'indicateurs de compromission

La transformation

Les entreprises bénéficientd'une classification optimale des fichiers, d'un tri plus rapide et d'informations stratégiques sur leurs campagnes, sans compromettre le débit.

Qui en bénéficie ?

Analystes SOC, analystes en logiciels malveillants, chasseurs de menaces et équipes DFIR.

MetaDefender pour Cloud

Pour les environnements cloud natifs, DevSecOps et à haut débit

- Pour en savoir plus surMetaDefender for Cloud , cliquezici.

- Téléchargez la fiche de présentation ici.

Le défi

Les environnements de test traditionnels ne s'adaptent pas aux flux de travail dans le cloud et entraînent des coûts opérationnels supplémentaires.

Ce que cela permet de résoudre

- Déclenchement basé sur le SaaS et piloté par émulation à l'échelle du cloud

- Intégration API avec les pipelines CI/CD, de stockage et SaaS

- Aucune infrastructure à déployer ni à entretenir

La transformation

Les entreprises préservent la vitesse et le volume de traitement des fichiers tout en assurant une détection des menaces de type « zero-day » partout où les fichiers circulent.

Qui en bénéficie ?

Architectes Cloud , équipes DevSecOps, MSSP, centres d'opérations de sécurité (SOC) décentralisés.

MetaDefender pour Core

Pour les environnements sur site, réglementés et isolés physiquement

- Pour en savoir plus surMetaDefender for Core , cliquezici.

- Téléchargez la fiche de présentation ici.

Le défi

Les infrastructures critiques et les environnements gouvernementaux ne peuvent pas envoyer de fichiers vers le cloud, mais ont néanmoins besoin d'une analyse dynamique.

Ce que cela permet de résoudre

- Sandboxing intégré basé sur l'émulation au sein deMetaDefender Core

- Fonctionnement entièrement hors ligne avec des flux de travail basés sur des règles

- Aucune nouvelle infrastructure n'est nécessaire

La transformation

La détection des vulnérabilités « zero-day » devient conforme aux normes, vérifiable et facile à mettre en œuvre, même dans les réseaux isolés.

Qui en bénéficie ?

Architectes en sécurité, opérateurs OT/ICS, équipes gouvernementales et de défense.

MetaDefender Threat Intelligence

Pour la corrélation, l'enrichissement et la défense proactive

Le défi

Les renseignements sur les menaces basés uniquement sur la réputation ne parviennent pas à suivre le rythme des attaques modernes, qui évoluent très rapidement.

Ce que cela permet de résoudre

- IOC enrichis en informations comportementales issues de la télémétrie du bac à sable

- Recherche de similarité basée sur l'apprentissage automatique pour détecter des variantes et des grappes

- Intégration transparente des normes SIEM, SOAR, MISP et STIX

La transformation

Chaque menace inconnue se transforme en renseignement exploitable, ce qui renforce la détection future et réduit le temps de présence.

Qui en bénéficie ?

Équipes chargées du renseignement sur les menaces, centres d'opérations de sécurité (SOC), responsables de la sécurité des systèmes d'information (RSSI), ingénieurs de plateformes.

Une nouvelle référence en matière de défense contre les vulnérabilités « zero-day »

MetaDefender marque le passage d'une détection réactive à une résilience proactive.

Les organisations qui déploient Aether bénéficient des avantages suivants :

- Des résultats de détection de fichiers parmi les meilleurs de leur catégorie (jusqu'à 99,9 % d'efficacité dans la détection des menaces « zero-day »)

- Vitesse de traitement des fichiers élevée(jusqu'à 20 fois plus rapide que les sandbox traditionnelles)

- Prise en charge de volumes de fichiers très importants au niveaudu périmètre

- Réduction de la fatigue liée au SOCgrâce à un verdict unique et fiable

- Une conformité démontrableaux réglementations actuelles

Surtout, MetaDefender modifie la dynamique des attaques en obligeant les cybercriminels à réadapter sans cesse leurs méthodes.

Les menaces « zero-day » ne faiblissent pas. Vos défenses ne doivent pas faiblir non plus.