Extraction d'archives

Les fichiers d'archives contiennent souvent plusieurs couches de contenu compressé destinées à contourner les outils traditionnels d'

s de sécurité. La fonctionnalité d'extraction OPSWAT décompresse les archives en toute sécurité et soumet chaque fichier à une analyse approfondie.

- Extraction récursive d'archives

- Détection des « bombe d'archives »

- Prévention de la corruption des données

OPSWAT bénéficie de la confiance de

d'extraction récursive jusqu'à une profondeur configurable

160+

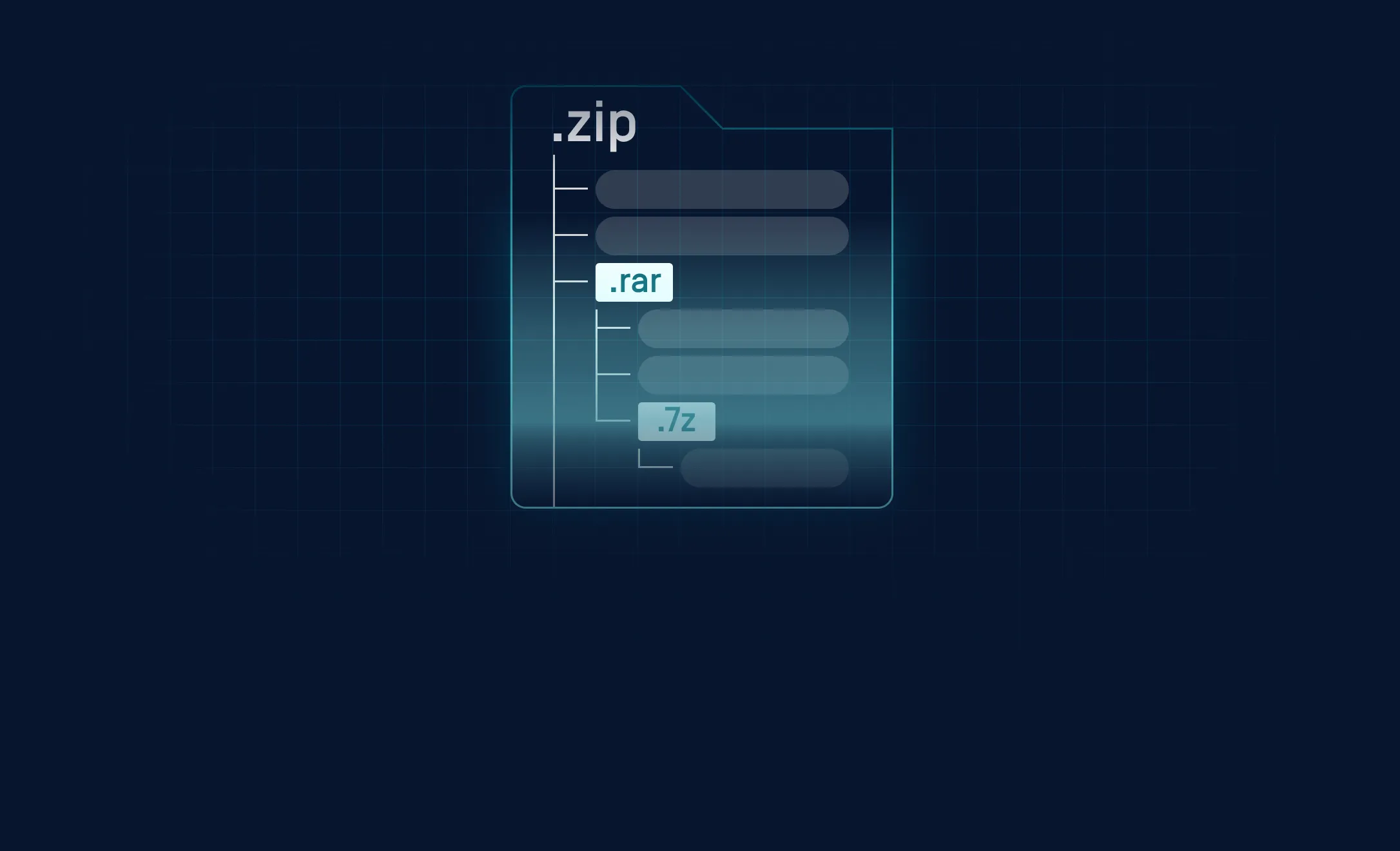

Formats d'archivage pris en charge :

Extraction en un seul passage

Sur tous les moteurs

Détection et confinement des bombes d'archives

Prise en charge des archives cryptées et protégées par mot de passe

Les pirates exploitent la structure des archives

Les couches imbriquées, les en-têtes mal formés et les archives concaténées déjouent les scanners qui se contentent d'examiner la surface d'un fichier .

e avant de le déclarer sûr.

Menaces intégrées

Le simple fait d'analyser une archive dans son ensemble ne permet pas de révéler son contenu. Les pirates ont recours à des couches imbriquées, à des fichiers ZIP concaténés, à des conteneurs auto-extractibles et à des fichiers polyglottes pour s'assurer que les analyseurs s'arrêtent avant d'atteindre la charge utile. Sans une extraction préalable à l'analyse, les moteurs de détection n'examinent jamais la menace réelle.

Archives cryptées

Les archives protégées par mot de passe sont illisibles pour la plupart des outils de sécurité sans ce mot de passe. Des campagnes en cours continuent de diffuser des ransomwares et des logiciels d'espionnage de cette manière, le mot de passe étant envoyé par un canal distinct afin d'éviter toute corrélation.

Archives mal formées et trop volumineuses

Les archives n'ont pas besoin de contenir de charge utile pour causer des dommages. Les bombes de décompression épuisent les ressources du processeur, de la mémoire et du disque dur, ce qui bloque ou provoque le plantage des processus d'analyse, laissant ainsi une brèche permettant à d'autres menaces de passer inaperçues. Les archives profondément imbriquées produisent le même effet lorsqu'aucune limite n'est imposée quant à la profondeur de récursion, au nombre de fichiers ou à la taille des fichiers extraits.

Extraction d'archives cohérente et évolutive

Le moteur d'extraction d'archives centralise le décompressage des fichiers compressés et des formats de conteneurs, garantissant ainsi que chaque fichier qu'ils contiennent soit mis en évidence et soumis à une analyse approfondie avant d'être traité par d'autres moteurs d'analyse.

Déballage en profondeur, visibilité totale, amélioration de l'inspection de l'

Le moteur d'extraction d'archives utilise des analyseurs syntaxiques optimisés pour extraire des fichiers, harmoniser la logique d'extraction et s'intégrer aux flux de travail de numérisation et de contrôle des modifications (CDR).

Principales caractéristiques et avantages

Extraction récursive d'archives

Extrait automatiquement plusieurs niveaux imbriqués pour mettre au jour les fichiers cachés au plus profond de structures d'archives complexes, que l'analyse en un seul passage ne parvient jamais à atteindre. Aucun niveau d'imbrication ne peut ainsi servir de cachette sûre à des charges utiles malveillantes.

Extraction en un seul passage sur tous les moteurs

Le traitement des archives s'effectue une seule fois par type de fichier et les données extraites sont partagées entre tous les moteurs d'analyse en aval, ce qui évite tout décompressage redondant. Le traitement est ainsi plus rapide et les résultats restent cohérents, quel que soit le nombre de moteurs déployés.

Limites d'extraction configurables

Les administrateurs définissent des limites explicites concernant la profondeur de récursion, le nombre maximal de fichiers extraits et la taille totale non compressée par flux de travail. Les « bombes de décompression » et les archives trop volumineuses sont ainsi maîtrisées avant qu'elles n'épuisent les ressources du système ou ne bloquent les pipelines d'analyse.

Options de déploiement

Sur place

Intégrez-le à votre infrastructure de sécurité existante pour bénéficier d'un contrôle total et de possibilités de personnalisation.

Cloud

Utilisez le traitement dans le cloud pour étendre l'analyse des archives à des environnements distribués.

Hybride

Combinez les déploiements sur site et dans le cloud pour optimiser les performances et la couverture de sécurité.

Ressources

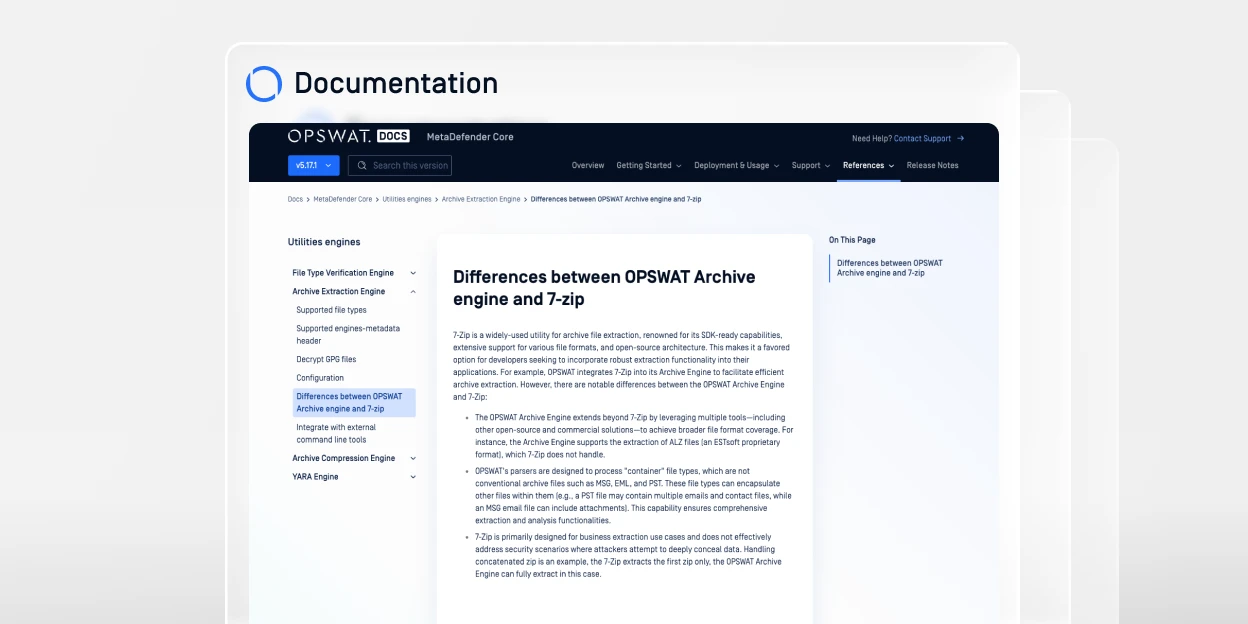

La différence entre le moteur d'extraction Archive Extraction Engine et le moteur d'extraction de Metascan Antivirus

Différences entre le moteur OPSWAT et 7-Zip