Nous aimerions tirer parti de votre expérience

Si cela vous intéresse, comparons nos approches, vérifions la couverture des principaux parcours et échangeons des idées d'optimisation qui favorisent la fiabilité à grande échelle.

Transmission des journaux, des alertes et des données de télémétrie via une diode de données

Une sécurité efficace des systèmes ICS/OT repose sur la mise en place de contrôles cohérents dans quelques domaines critiques : la manière dont les appareils se connectent, la manière dont les fichiers pénètrent dans l'environnement et la manière dont les données circulent entre les zones. L'évaluationOT Security OPSWAT vous aide à vérifier si ces contrôles sont bien définis, mis en œuvre et fonctionnent comme prévu.

Cette évaluation fournit un aperçu rapide de votre situation actuelle et met en évidence les lacunes dans quatre domaines clés :

Répondez à 10 questions rapides pour recevoir des recommandations concrètes et classées par ordre de priorité, adaptées à vos objectifs de sécurité et à vos contraintes opérationnelles.

Merci d'avoir répondu à l'évaluation. Remplissez le formulaire pour consulter le résumé complet et les recommandations.

Vos résultats comprennent :

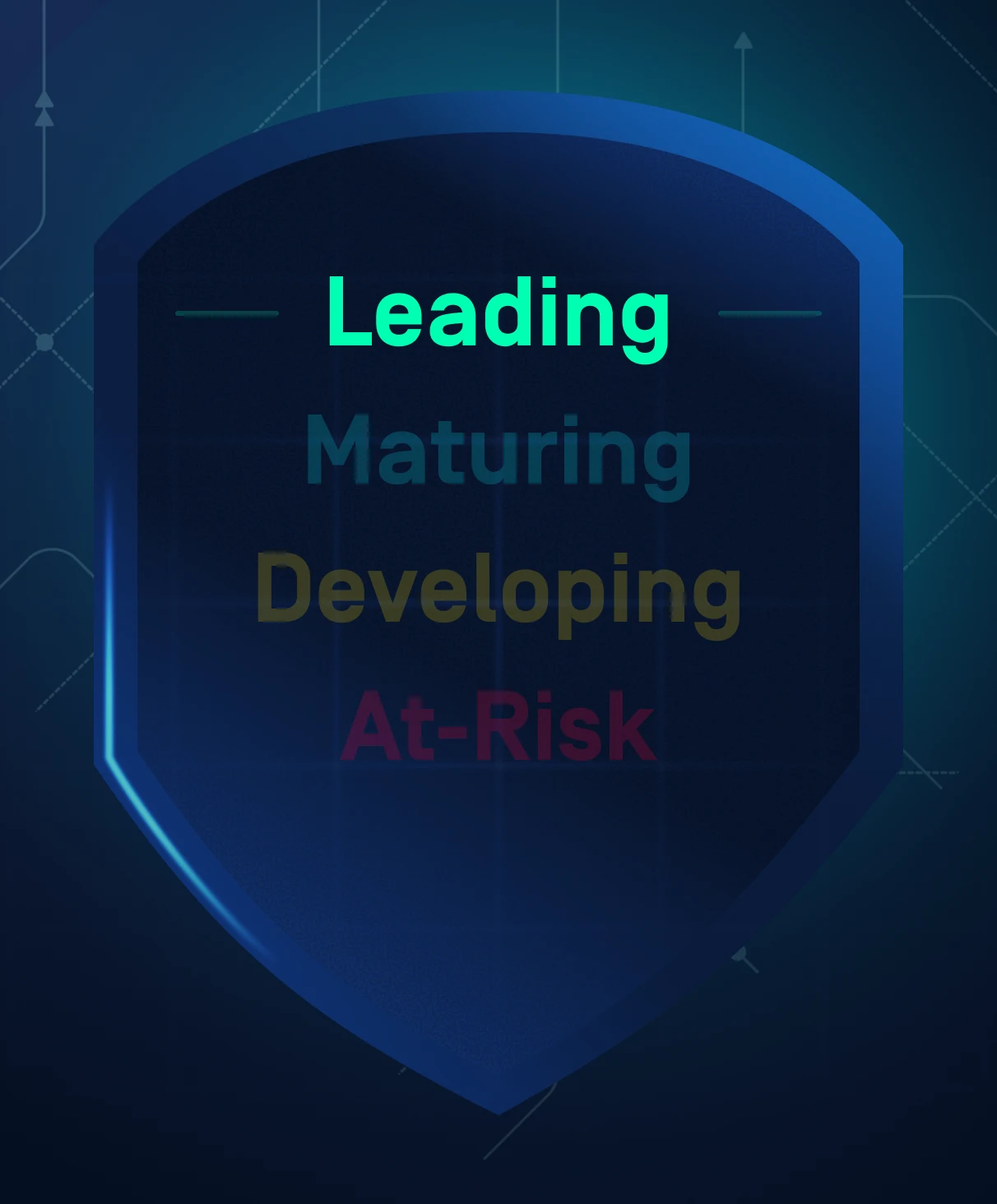

Vos réponses témoignent d'un programme de sécurité ICS/OT bien rodé. Vous avez mis en place les contrôles adéquats aux endroits stratégiques, sur les points clés : la manière dont les appareils se connectent, la façon dont les fichiers et les supports entrent dans l'environnement, et la circulation des données entre les zones. C'est ce niveau de couverture, appliqué de manière cohérente, qui caractérise un programme résilient.

À partir de là, la priorité est de maintenir ce qui fonctionne à grande échelle. Il s'agit de réduire au minimum les exceptions, d'assurer une mise en œuvre cohérente entre les différents sites et fournisseurs, et de valider la couverture à l'aide de données fiables, à mesure que l'environnement et le paysage des menaces évoluent.

Core sont en place, mais leur mise en œuvre n'est pas encore uniforme dans les circuits qui présentent le plus de risques au quotidien, notamment les supports amovibles, les appareils des fournisseurs et les transferts de fichiers vers les réseaux OT. Pour passer du statut « en phase de maturation » à celui de « leader », tout repose généralement sur la cohérence : un même processus, un même niveau de contrôle et les mêmes résultats, quel que soit le site ou l'équipe.

Donnez la priorité aux domaines où les exceptions surviennent le plus souvent : la gestion des supports amovibles, la réception des appareils fournis par les fournisseurs et des appareils temporaires, ainsi que l'application systématique d'une analyse et d'un nettoyage des fichiers transférés. Lorsque ces processus sont normalisés et rigoureusement appliqués, la maturité s'accélère rapidement.

Core sont en place et votre programme a atteint un stade de maturité. Le passage de la phase de maturation à celle de leadership repose généralement sur la circulation des données : il s'agit de rendre les flux de données d'une zone à l'autre prévisibles, strictement contrôlés et vérifiables.

Si le transfert unidirectionnel, la segmentation ou la validation inter-zones ne sont mis en œuvre que partiellement, cela engendre des exceptions difficiles à justifier à long terme. Il convient de s'attacher à faire respecter l'architecture prévue, à éliminer les solutions de contournement et à vérifier que les contrôles restent efficaces à mesure que les exigences opérationnelles évoluent.

Vous disposez de contrôles de base, mais ceux-ci ne sont pas encore appliqués de manière uniforme sur l'ensemble des sites, des équipes et des processus de travail. Les risques les plus importants proviennent généralement des activités opérationnelles courantes : les ordinateurs portables des fournisseurs connectés pour la maintenance, les supports amovibles utilisés dans l'urgence, et les fichiers transférés vers les zones d'ingénierie et de production par des voies informelles.

À ce stade, la maturité progresse plus rapidement lorsque vous faites en sorte que le processus approuvé soit le plus simple possible. Standardisez les modalités de connexion des appareils et les procédures d'entrée des fichiers dans l'environnement OT, mettez en place des contrôles et l'application des politiques là où le travail s'effectue réellement, et éliminez les dérogations courantes qui finissent par se transformer en contournements permanents.

Les contrôles critiques régissant la manière dont les appareils se connectent, dont les fichiers sont introduits dans l'environnement OT et dont les informations circulent entre les zones font défaut ou sont appliqués de manière incohérente. Dans ces conditions, les activités professionnelles courantes deviennent la voie d'entrée la plus probable : les ordinateurs portables des fournisseurs, les supports amovibles, les mises à jour techniques et les transferts informels entre zones peuvent introduire du contenu malveillant et permettre une propagation rapide au sein des systèmes OT.

La réduction la plus rapide des risques passe par un renforcement des contrôles à l'entrée du réseau opérationnel (OT) et par la mise en place de procédures de manipulation sécurisées et reproductibles. Il convient de normaliser l'inspection des appareils et des fichiers avant l'accès au réseau OT, d'appliquer une politique de sécurité sur les terminaux où les appareils se connectent et où des supports de stockage sont utilisés, et de limiter les transferts entre zones à des voies approuvées et enregistrées, avec une gestion claire des exceptions. Ces mesures permettent de réduire rapidement l'exposition sans nécessiter une refonte complète de l'architecture.

Harmoniser les processus d'inspection et de transfert entre les sites, les équipes et les prestataires externes afin de réduire au minimum les exceptions

Vérifier la couverture des chemins d'accès aux fichiers et aux périphériques, y compris les supports amovibles et les accès fournisseurs

Recourir aux rapports et aux examens périodiques pour vérifier l'application des mesures et conserver des preuves prêtes à être présentées lors d'un audit

Étendre l'analyse et la désinfection à l'ensemble des fichiers entrants et des supports amovibles, avec un niveau d'inspection constant

Normaliser la prise en charge des fournisseurs et des appareils temporaires afin que les flux de travail tiers ne contournent pas les contrôles

Recourir aux rapports et aux examens périodiques pour valider la mise en œuvre et réduire progressivement les exceptions

Appliquer des flux régulés entre zones, en recourant à des transferts unidirectionnels lorsque les exigences en matière de séparation sont strictes

Réduire les exceptions architecturales en supprimant les chemins de contournement et en normalisant les itinéraires de transfert approuvés

Valider les activités interzones à l'aide de mesures de suivi et de données probantes afin de pouvoir démontrer de manière cohérente que les règles sont respectées

Exiger l'analyse et la validation des appareils des fournisseurs et des supports amovibles avant l'accès au réseau opérationnel

Appliquer une analyse multiple et un nettoyage des fichiers pour les fichiers entrants et les transferts techniques

Bloquer les appareils non gérés et restreindre l'utilisation des supports amovibles sur les terminaux OT et les postes de travail des ingénieurs

Utilisez les procédures d'approbation, la journalisation, la traçabilité et les dates d'expiration pour tout écart par rapport au flux de travail standard

Une fois que les processus sont harmonisés, renforcez la mise en œuvre entre les zones grâce à des contrôles de transfert spécifiques

Mettre en place une procédure unique pour les appareils des fournisseurs, les supports amovibles et les fichiers fournis avant leur utilisation dans l'environnement OT

N'autoriser les transferts que par les voies approuvées ; recourir au transfert à sens unique lorsque le risque et le degré de criticité l'exigent

Bloquer les appareils non gérés et appliquer la politique relative aux supports amovibles sur les terminaux OT et les postes de travail d'ingénierie

Exiger des autorisations, la consignation, la traçabilité, des contrôles compensatoires et une date d'expiration pour tout écart

Solutions recommandées

MetaDefender Kiosk

MetaDefender Drive

MetaDefender Endpoint

Optical Diode MetaDefender (Fend)