Le risque caché dans vos téléchargements Cloud

En ce qui concerne l'état mondial de la cybersécurité, les rapports de 2024 ont révélé que si les attaques par ransomware et extorsion représentaient 32 % de toutes les violations, les erreurs humaines contribuaient à 68 % des incidents.

Avec plus de la moitié des incidents attribués à des erreurs humaines, notre approche de la sécurisation des téléchargements de fichiers dans le cloud et des plateformes de collaboration telles que Salesforce et SharePoint doit changer.

Oui, des outils tels que Salesforce, SharePoint, Google Drive et AWS S3 facilitent la collaboration à une échelle sans précédent.

Et pourtant, ils ne disposent pas de la sécurité native du stockage dans le cloud nécessaire pour atténuer les dommages que peuvent causer les erreurs humaines.

Une collaboration fluide a un prix : le risque que des fichiers malveillants pénètrent dans votre système, puis libèrent des logiciels malveillants capables de voler vos données ou de les retenir contre rançon.

MetaDefender Cloud traite les vulnérabilités liées aux fichiers grâce à une analyse antivirus multi-moteurs et à la technologie CDR (Content Disarm & Reconstruction).

L'approche préventive Zero-Trust garantit que seuls les fichiers sûrs sont transmis à vos utilisateurs et à votre stockage cloud, protégeant ainsi votre organisation contre les menaces potentielles véhiculées par les fichiers.

Pourquoi Cloud sont-elles vulnérables ?

Les plateformes collaboratives telles que Salesforce, SharePoint, Box et Google Drive conçues pour être faciles à utiliser, et non pour offrir une sécurité approfondie des fichiers.

Bien qu'ils offrent un certain niveau de sécurité, ces outils se concentrent sur la validation du type de fichier, de la taille ou des autorisations utilisateur.

Cependant, ils ne disposent pas de fonctionnalités permettant une inspection complète du contenu, ce qui crée une vulnérabilité que les pirates ne manqueront pas d'exploiter.

Les fichiers non vérifiés exposent votre organisation à :

Ransomware

Les archives protégées par mot de passe ou les fichiers Office avec macros activées téléchargés vers des bibliothèques SharePoint ou des portails clients peuvent crypter les données commerciales critiques lorsqu'ils sont ouverts.

Exploits de type Zero-Day

Software non détectées par le développeur peuvent être exploitées à des fins malveillantes via le partage de fichiers.

Les fichiers PDF, les documents Office ou les images peuvent être infectés et distribués. Comme ces failles ne sont pas encore connues du développeur, elles ne sont pas incluses dans les bases de données antivirus, et vos moteurs ne peuvent donc pas les détecter.

Attaques contre la Supply Chain

Même si votre organisation est inviolable, vos fournisseurs et vos logiciels malveillants peuvent toujours être piratés. Les fichiers téléchargés par un tiers peuvent contenir des logiciels malveillants, introduisant involontairement des menaces dans votre réseau.

L'exemple le plus récent d'attaque de la chaîne d'approvisionnement est celui de Discord. Leur plateforme de service client a été compromise, exposant 2 millions de photos d'identité officielles de leurs utilisateurs.

Exfiltration de données

Les scripts malveillants cachés dans les fichiers téléchargés peuvent voler des informations sensibles, des identifiants ou des jetons d'accès.

Au vu des risques, la philosophie Zero Trust ne relève pas de la paranoïa. Elle devient la seule approche rationnelle en matière de cybersécurité, car même les collaborateurs ou les clients de confiance peuvent, sans le savoir, introduire des risques.

En supposant que tous les fichiers soient compromis, un scan complexe et une désinfection complète deviennent indispensables.

Zones de téléchargement de fichiers à haut risque sur Cloud populaires

Vous comprenez désormais comment les pirates peuvent utiliser des téléchargements de fichiers malveillants pour obtenir un accès et les dommages qu'ils peuvent causer.

Voyons maintenant les points d'entrée qu'ils utilisent pour s'introduire dans vos systèmes :

Salesforce : pièces jointes aux dossiers, API , fichiers Chatter

Les points de téléchargement de fichiers dans Salesforce (tels que les pièces jointes aux dossiers, les fichiers Chatter et API ) sont des cibles courantes pour les pirates, car les fichiers peuvent être téléchargés directement par les utilisateurs, ce qui offre de nombreux points d'entrée.

Bien que Salesforce ait mis en place des mesures de sécurité, celles-ci ne permettent pas d'effectuer une détection avancée des menaces, telle que l'analyse comportementale ou le sandboxing.

Les pirates informatiques sophistiqués peuvent (et vont) profiter de cette faille pour dissimuler des codes malveillants dans des fichiers d'apparence innocente, modifier les hachages (ou signatures) des fichiers afin d'échapper à la détection et, lorsque cela est possible, utiliser des exploits zero-day dans les formats de fichiers pour pénétrer dans un système.

Les attaques courantes dans Salesforce comprennent :

- Fichiers Office compatibles avec les macros

- PDF utilisés comme armes

- Archives compromises

Box / Google Drive: dossiers publics et lecteurs partagés

Pour Box et Google Drive, les dossiers publics et les liens de téléchargement pour les invités sont particulièrement dangereux, car ils peuvent également exposer des fichiers sensibles si les autorisations ne sont pas correctement gérées.

Un dossier laissé sans protection peut inciter les pirates à télécharger des fichiers infectés ou à remplacer les sauvegardes par des versions malveillantes.

AWS S3 : compartiments publics, téléchargement par le client

Les compartiments publics mal configurés et les points de terminaison de téléchargement clients non sécurisés constituent des vulnérabilités courantes pour AWS S3. Ceux-ci peuvent être exploités davantage en téléchargeant des fichiers contenant des scripts intégrés ou des fichiers backdoor qui sont exécutés côté serveur ou côté client.

Ils pourraient également dissimuler des fichiers malveillants dans des archives zip, qui sont souvent traitées automatiquement, ou créer des scripts permettant aux pirates de prendre le contrôle du système une fois ceux-ci téléchargés.

En fin de compte, peu importe le point d'entrée choisi par les pirates. Oui, toutes ces plateformes sont dotées de fonctionnalités de sécurité natives. Et oui, la plupart des utilisateurs savent qu'ils ne doivent pas télécharger un fichier sans l'avoir préalablement analysé.

Mais en fin de compte, la cybersécurité basée sur la détection n'est tout simplement pas suffisante ; même si vous utilisez le meilleur logiciel antivirus disponible, votre organisation reste exposée à :

- Exploits zero-day

- Obscurcissement de fichiers (code malveillant dissimulé dans des fichiers de manière à le rendre difficile à détecter).

- Les logiciels malveillants polymorphes peuvent modifier leur structure à chaque fois qu'ils sont téléchargés afin d'échapper à la détection par signature.

Pour bénéficier d'une véritable protection préventive, vous avez besoin de solutions de cybersécurité sophistiquées qui prennent en charge l'analyse comportementale, le désarmement complet des fichiers et le sandboxing.

Comment Secure les téléchargementsCloud

1. Mettre en place l'interception automatique des fichiers

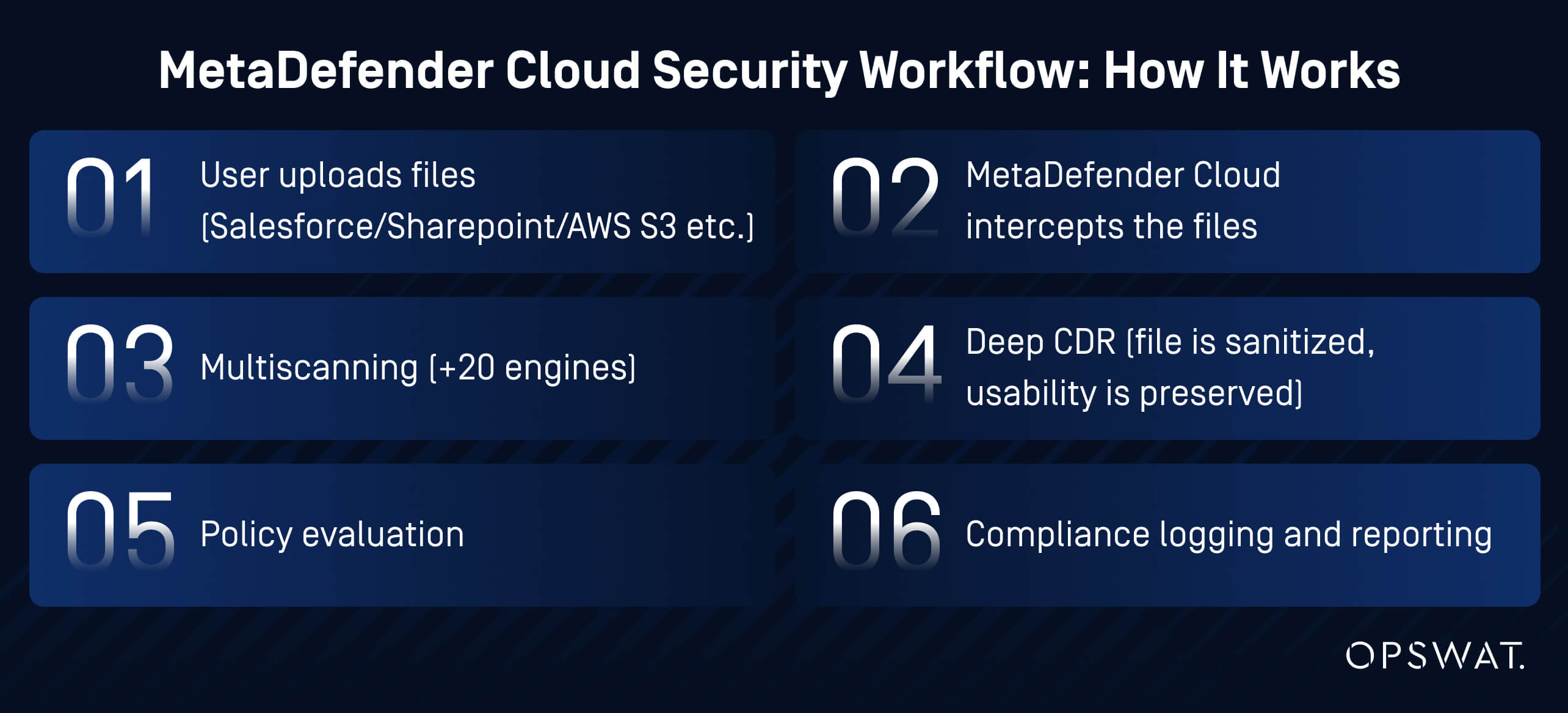

MetaDefender Cloud interceptent les fichiers au moment de leur téléchargement, avant qu'ils ne soient stockés ou consultés par les utilisateurs.

Il fonctionne sans ajouter d'étapes supplémentaires pour les utilisateurs ; ceux-ci téléchargent les fichiers normalement, et MetaDefender Cloud en arrière-plan.

Grâce à ses riches capacités d'intégration, vous bénéficiez d'une protection totale de vos fichiers dans le cloud, où que vous travailliez :

- MetaDefender Salesforce : une solution AppExchange native qui intègre la sécurité des fichiers directement dans Salesforce, en analysant et en nettoyant automatiquement les fichiers téléchargés, y compris les publications Chatter, les workflows, les enregistrements et les pièces jointes, afin de garantir que tout le contenu est exempt de menaces et conforme à vos politiques de sécurité.

- MetaDefender Storage Security Cloud: protège vos fichiers dans le cloud, notamment SharePoint, OneDrive, AWS S3, Azure Blob, Box, Google Drive bien d'autres, en recherchant les logiciels malveillants, les ransomwares et autres menaces avant qu'ils ne puissent causer des dommages.

- Analyse en temps réel : chaque fichier est analysé en quelques secondes, sans interruption du flux de travail de l'utilisateur.

2. Analyse multi-moteurs des logiciels malveillants pour une détection maximale

Les antivirus traditionnels s'appuient sur les informations relatives aux menaces fournies par un seul fournisseur. Si ce dernier n'a pas répertorié une variante spécifique d'un logiciel malveillant, celle-ci ne sera pas détectée. Vous pensez être en sécurité, mais en réalité, vous êtes peut-être déjà infecté.

MetaDefender Cloud Multiscanning Metascan™ Multiscanning , qui analyse simultanément les fichiers à l'aide de plus de 20 moteurs antivirus, dont Bitdefender, Kaspersky et McAfee.

Metascan détecte 99,9 % des logiciels malveillants connus, y compris les menaces polymorphes et obscurcies.

Le principe est simple : si un moteur ne détecte pas une menace, les autres la détectent.

Un fichier Excel malveillant peut échapper à la détection du moteur A, mais les moteurs B, C et D le signaleront immédiatement.

L'approche consensuelleCloudMetaDefender Cloud, qui s'appuie sur des bases de données provenant de plusieurs moteurs, garantit qu'aucune menace ne passe entre les mailles du filet.

3. Technologie Deep CDR™

Même le meilleur antivirus ne peut détecter que les menaces connues. Les exploits zero-day, les logiciels malveillants personnalisés et les APT (menaces persistantes avancées) peuvent contourner la détection basée sur les signatures.

MetaDefender Cloud un élément de protection supplémentaire en supprimant les éléments malveillants des fichiers, qu'ils soient détectés ou non par les moteurs antivirus :

- Déconstruction des fichiers : MetaDefender Cloud tous les composants (texte, images, métadonnées, macros, scripts)

- Suppression des menaces : élimine les macros, JavaScript, les exécutables intégrés, les liens suspects et les charges utiles cachées.

- Reconstruction propre : reconstruit le fichier à partir de zéro en utilisant uniquement du contenu sûr.

- Fonctionnalité préservée : les documents, feuilles de calcul et fichiers PDF restent entièrement utilisables, sans aucune menace.

Si, par exemple, un employé télécharge sans le savoir une facture au format PDF contenant un code JavaScript malveillant, celui-ci pourrait échapper à l'antivirus. La technologie Deep CDR™ supprimera entièrement le code JavaScript, fournissant ainsi un fichier PDF propre et sûr qui contient toujours toutes les données de la facture.

La technologie Deep CDR™CloudMetaDefender , classée n° 1 du secteur, prend en charge les types de fichiers pour tous les flux de travail :

- Microsoft Office (DOCX, XLSX, PPTX)

- documents PDF

- Images (JPEG, PNG, TIFF, BMP)

- Archives (ZIP, RAR, 7Z)

- Fichiers CAO (DWG, DXF)

- Fichiers de messagerie électronique (MSG, EML)

- Plus de 100 formats supplémentaires

4. Application automatisée des politiques

Lorsque vous utilisez la suite MetaDefender complète (MetaDefender Cloud, MetaDefender ICAP Cloud, MetaDefender Storage Security Cloud, MetaDefender Salesforce), vous pouvez appliquer des politiques de sécurité après l'analyse et le nettoyage des fichiers :

- Approuvez automatiquement les fichiers propres pour les stocker en toute sécurité dans Salesforce, SharePoint ou tout autre espace de stockage cloud connecté.

- Bloquer les fichiers infectés et avertir les équipes de sécurité

- Désinfecter et télécharger les versions nettoyées des fichiers au format CDR

- Informer les utilisateurs lorsque des fichiers sont bloqués ou nettoyés

- Tenir à jour les registres de conformité pour le RGPD, HIPAA, PCI-DSS, SOC 2

Fonctionnalités du tableau de bord d'administration :

- Statistiques de détection des menaces en temps réel

- Analyse des téléchargements de fichiers par utilisateur, service ou portail

- Intégration avec les outils SIEM (Splunk, QRadar, Elastic Stack)

Protection de 70 000 appareils contre les menaces grâce à MetaDefender Cloud

EPAM Systems est l'un des principaux fournisseurs mondiaux de services d'ingénierie de plateformes numériques et de développement de logiciels pour des centaines de clients figurant au classement Fortune 1000.

Avec environ 40 000 employés répartis dans 30 pays, l'entreprise devait sécuriser les téléchargements de fichiers sur plusieurs plateformes cloud sans ralentir ses opérations.

En intégrant MetaDefender Cloud, EPAM a mis en place une approche multicouche combinant le multiscanning et la technologie Deep CDR™. Chaque fichier téléchargé était automatiquement analysé et nettoyé, garantissant ainsi que seuls les contenus sûrs parvenaient aux employés et aux systèmes.

Le résultat a été une réduction significative du risque lié aux logiciels malveillants, une cybersécurité renforcée et une conformité aux normes industrielles, le tout sans impact sur la productivité.

Pourquoi les organisations choisissent MetaDefender Cloud la sécurité des fichiers

MetaDefender Cloud vos fichiers où que vous travailliez.

Il offre une protection totale des fichiers dans le cloud, sur plusieurs plateformes, notamment Salesforce, SharePoint, AWS, Azure, Google Workspace, etc.

| Cloud native Cloud | Fonctionne parfaitement avec Salesforce, SharePoint, AWS, Azure – aucun développement personnalisé requis |

| Plus de 20 moteurs antivirus | Détecte 40 % de menaces en plus que les solutions provenant d'un seul fournisseur. |

| Cloud | Une solution unique protège Salesforce, Microsoft SharePoint, Google Cloud et Amazon S3 Storage. |

| Cloud | Une solution unique protège Salesforce, Microsoft SharePoint, Google Cloud et Amazon S3 Storage. |

| Appui à la conformité | Conformité préconfigurée pour les normes GDPR, HIPAA, PCI-DSS, SOC 2 et ISO 27001 |

| Architecture API | Architecture API pour l'intégration avec SIEM, SOAR |

| Performances à faible latence | 95 % des fichiers sont généralement analysés en moins de 2 secondes [niveau Entreprise] |

| Threat Intelligence | Les mises à jour continues du moteur garantissent une protection contre les menaces émergentes. |

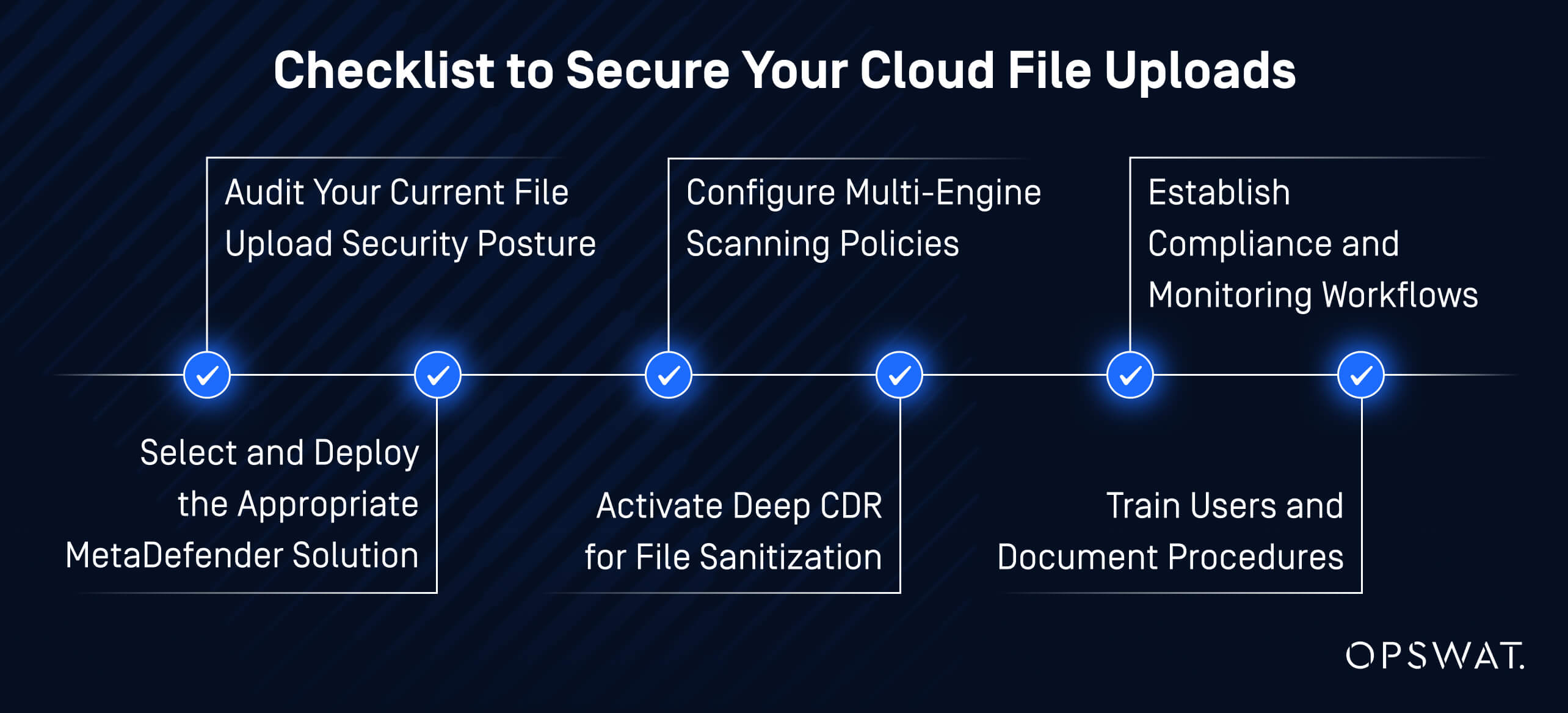

Liste de contrôle pour la mise en œuvre : Secure dès aujourd'hui Secure téléchargements Cloud

En 2024, 80 % des entreprises ont constaté une augmentation de la fréquence des attaques contre le cloud.

La question n'est pas de savoir « si » vous allez être attaqué, mais « quand ».

Utilisez cette liste de contrôle pour planifier une stratégie de sécurité pour le téléchargement de fichiers adaptée à votre environnement spécifique.

Le déploiement de MetaDefender de votre environnement et de vos exigences en matière de sécurité. Certains clients peuvent mettre en œuvre MetaDefender Salesforce uniquement, d'autres peuvent déployer MetaDefender Storage Security Cloud diverses plateformes de stockage cloud, et beaucoup adoptent une approche hybride combinant plusieurs MetaDefender pour couvrir tous les vecteurs de téléchargement.

1. Vérifiez la sécurité actuelle de vos téléchargements de fichiers

- Identifiez toutes les plateformes qui acceptent les téléchargements de fichiers.

- Documenter les points de téléchargement à haut risque (portails clients, API , dossiers partagés)

- Examiner les contrôles de sécurité existants et les lacunes

2. Sélectionnez et déployez la MetaDefender appropriée.

- Pour Salesforce uniquement : installez MetaDefender Salesforce à partir d'AppExchange.

- Pour les environnements de stockage cloud : configurez MetaDefender Storage Security Cloud SharePoint, AWS S3, Azure Blob, Box ou Google Cloud .

- Configurez API et l'authentification selon les besoins.

3. Configurer les stratégies d'analyse multi-moteurs

- Activez tous les moteurs antivirus disponibles pour une détection maximale.

- Définir les préférences de notification de l'utilisateur

4. Activez la technologie Deep CDR™ pour le nettoyage des fichiers

- Activer la fonctionnalité CDR pour les documents Office, les fichiers PDF et les archives

- Tester le CDR avec des fichiers échantillons pour vérifier son bon fonctionnement.

5. Établir des processus de conformité et de surveillance

- Configurer la journalisation des audits pour les exigences réglementaires (RGPD, HIPAA, PCI-DSS, SOC 2)

- Intégration avec les outils SIEM pour une surveillance centralisée des menaces

- Configurer les tableaux de bord d'administration et les calendriers de reporting

6. Former les utilisateurs et documenter les procédures

- Sensibiliser les équipes aux nouvelles mesures de sécurité relatives au téléchargement de fichiers

- Processus d'examen et de correction des documents en quarantaine

- Créer des guides d'intervention en cas d'incident pour les menaces détectées

Point clé à retenir : votre implémentation doit correspondre à votre cas d'utilisation, qu'il s'agisse de protéger Salesforce, une seule plateforme de stockage cloud ou plusieurs environnements. Il n'existe pas de solution universelle.

Protégez votre Cloud contre les menaces véhiculées par les fichiers

Les attaques basées sur les fichiers gagnent en sophistication et en fréquence, et chaque téléchargement de fichier non analysé représente une faille potentielle.

Commencez à utiliser MetaDefender Cloud protéger vos environnements Salesforce, SharePoint et de stockage cloud.

MetaDefender Cloud: Foire aux questions

Comment puis-je analyser les fichiers téléchargés vers Salesforce avant leur stockage ?

En utilisant MetaDefender Salesforce, les fichiers téléchargés via votre environnement Salesforce sont analysés et nettoyés en temps réel avant d'être enregistrés. Cela garantit que les logiciels malveillants, les ransomwares et autres menaces sont bloqués ou neutralisés, ce qui permet de protéger vos données Salesforce sans perturber les flux de travail normaux.

SharePoint dispose-t-il d'un outil intégré de détection des logiciels malveillants ?

Microsoft 365 inclut une détection antivirus de base, mais s'appuie sur un seul moteur antivirus dont la couverture est limitée. MetaDefender Storage Security Cloud offre une analyse multi-moteurs et une protection CDR pour une protection complète.

Comment MetaDefender Storage Security Cloud -t-il les fichiers stockés dans le cloud ?

MetaDefender Storage Security Cloud aux plateformes de stockage et de collaboration dans le cloud (par exemple, SharePoint, OneDrive, Box, AWS S3, Azure Blob) pour effectuer en temps réel et à la demande l'analyse et le nettoyage des fichiers.

Quels types de fichiers MetaDefender Cloud -t-il ?

MetaDefender plus de 100 formats de fichiers, notamment les PDF, les documents Office, les images, les archives (ZIP, RAR), les fichiers exécutables, les fichiers CAO, les fichiers de messagerie électronique, etc. La désinfection CDR est disponible pour les documents Office, les PDF, les images et les archives.

Le Content Disarm & Reconstruction (CDR) est-il plus efficace qu'un antivirus ?

Le CDR complète l'antivirus. Alors que l'antivirus détecte les menaces connues à l'aide de signatures, le CDR supprime les éléments malveillants des fichiers, même s'il s'agit d'exploits zero-day que l'antivirus n'a jamais vus auparavant. Ensemble, ils offrent une défense en profondeur.

Comment MetaDefender -t-il à AWS S3 ou Azure Blob Storage ?

MetaDefender Storage Security Cloud API et des déclencheurs d'événements (notifications S3, Azure Event Grid) pour analyser automatiquement les fichiers lorsqu'ils sont téléchargés vers des compartiments ou des conteneurs de stockage cloud.

La numérisation des fichiers ralentira-t-elle mes flux de travail ?

Non. MetaDefender Cloud les fichiers en 1 à 4 secondes en moyenne. Les utilisateurs ne constatent aucun retard notable et les téléchargements de fichiers apparaissent instantanément de leur point de vue.

Puis-je utiliser MetaDefender Cloud générer des rapports de conformité ?

Oui. Tous les MetaDefender Cloud fournissent des journaux d'audit détaillés comprenant les métadonnées des fichiers, les résultats des analyses, les détections de menaces, les informations sur les utilisateurs et les horodatages, ce qui est parfait pour les audits GDPR, HIPAA, PCI-DSS et SOC 2.