Les cybermenaces avancées peuvent contourner les outils de sécurité traditionnels en évoluant plus rapidement que ne peuvent s'adapter les systèmes de détection basés sur les signatures et les flux de réputation. Les pirates modifient régulièrement les variantes de logiciels malveillants, changent les indicateurs de malveillance et dissimulent les comportements malveillants au sein de fichiers en apparence légitimes.

Pour détecter ces menaces, les équipes de sécurité ont besoin de renseignements permettant de mettre en corrélation plusieurs indicateurs, tels que les indicateurs de réputation, les traces comportementales et les liens entre les variantes de logiciels malveillants.

Threat Intelligence qui sous-tend MetaDefender relève ce défi en établissant des corrélations entre les données de réputation, les indicateurs de compromission (IOC) générés par le bac à sable et la recherche de similitudes entre les menaces via l'apprentissage automatique. Cela aide les équipes de sécurité à détecter les menaces de type « zero-day » et à identifier les liens entre les modèles malveillants connus et les activités suspectes.

Lorsqu'elle est déployée via MetaDefender for Core, cette intelligence fonctionne directement au sein des environnements sur site et isolés physiquement. Les entreprises peuvent analyser les fichiers suspects à l'aide d'une analyse dynamique basée sur l'émulation, tout en enrichissant les résultats avec des informations de renseignement sur les menaces corrélées, afin d'identifier les menaces furtives et inédites.

Pourquoi Threat Intelligence basés uniquement sur la réputation Threat Intelligence pas

Les plateformes traditionnelles de renseignements sur les menaces s'appuient sur des indicateurs de réputation tels que les hachages de fichiers, les adresses IP, les domaines et les URL. Ces indicateurs peuvent aider à identifier les menaces connues, mais ils fournissent peu de contexte lorsque les attaquants modifient les logiciels malveillants ou changent les indicateurs malveillants tels que les domaines ou les adresses IP.

Limites des Threat Intelligence basés sur la réputation

| Limites de l'intelligence fondée sur la réputation | Conséquences pour les équipes de sécurité |

|---|---|

| Les indicateurs basés sur le hachage changent facilement | Les fichiers malveillants peuvent contourner la détection par réputation lorsque les indicateurs changent |

| Les indicateurs ne tiennent pas compte du contexte comportemental | Les analystes ne peuvent pas voir comment un fichier se comporte pendant son exécution |

| Les indicateurs apparaissent isolément | Il est difficile de déterminer s'il existe une activité malveillante en lien avec cela |

| Les sources de renseignements sont dispersées | Les analystes doivent passer d'un outil à l'autre pour enquêter sur les menaces |

Threat Intelligence pallie cette limite en établissant des corrélations entre différents types de renseignements. Au lieu de se fonder uniquement sur des indicateurs statiques, il combine des données de réputation avec des éléments comportementaux extraits d'analyses dynamiques et de recherches de similitudes entre les menaces sur des échantillons connexes.

Cette approche permet aux équipes de sécurité d'aller au-delà des indicateurs isolés et de détecter des schémas permettant d'identifier des variantes de logiciels malveillants inédites, en les mettant en corrélation avec des schémas malveillants connus.

Comment le Threat Intelligence établit des corrélations entre les indicateurs

En analysant à la fois les indicateurs statiques et les traces comportementales, le système est capable de mettre en évidence les liens entre les fichiers malveillants, les indicateurs associés et les activités malveillantes connues. Le Threat Intelligence s'inscrit dans un pipeline de détection des vulnérabilités « zero-day » à quatre niveaux qui analyse les fichiers entrant dans l'environnement. Chaque niveau apporte un type de renseignements différent qui vient renforcer le verdict global.

1. Réputation des menaces

La première étape consiste à évaluer les fichiers et les indicateurs de compromission (IOC) associés à la lumière des indicateurs mondiaux de renseignements sur les menaces. Les fichiers, les URL, les domaines et les adresses IP sont comparés à des indicateurs de malveillance connus afin d'identifier rapidement les menaces déjà observées.

2. Analyse dynamique

Lorsque les fichiers ne peuvent pas être classés sur la seule base de contrôles de réputation, ils sont exécutés dans un environnement d'analyse dynamique basé sur l'émulation. Cette étape génère des traces comportementales telles que les fichiers créés, les modifications du registre, les chaînes d'exécution et les appels réseau, qui révèlent le comportement du fichier pendant son exécution.

3. Évaluation des menaces

Les anomalies comportementales mises en évidence par l'analyse dynamique sont mises en corrélation avec des indicateurs de réputation afin d'évaluer les activités suspectes.

4. Recherche par similitude des menaces

La dernière étape consiste à effectuer une recherche de similitudes entre les menaces à l'aide de l'apprentissage automatique afin de détecter les similitudes structurelles et comportementales entre les échantillons. Cela permet au moteur d'identifier des fichiers inédits en les mettant en corrélation avec des modèles malveillants connus.

Ensemble, ces fonctions de renseignement transforment des indicateurs isolés en informations de renseignement sur les menaces corrélées. Les équipes de sécurité bénéficient ainsi d'une meilleure visibilité sur le comportement des fichiers, sur leurs liens avec des attaques connues et sur le fait qu'ils constituent ou non une nouvelle variante d'une menace existante.

Threat Intelligence pour MetaDefender Core

Lorsqu'il est déployé via MetaDefender for Core, le Threat Intelligence fonctionne directement au sein des environnements de sécurité sur site. Cela permet aux entreprises d'analyser les fichiers suspects sans envoyer de données vers des services externes, ce qui est essentiel pour les environnements réglementés ou isolés physiquement.

Ce moteur fonctionne en tandem avec les capacités d'analyse dynamique basées sur l'émulation de MetaDefender . Les fichiers qui pénètrent dans l'environnement sont exécutés au sein d'un environnement d'analyse contrôlé, où le système observe leur comportement et en extrait les indicateurs de compromission (IOC).

Ces artefacts comportementaux sont ensuite mis en corrélation par le Threat Intelligence . Les indicateurs de réputation fournissent des informations contextuelles sur les indicateurs malveillants connus, tandis que les indicateurs générés par le bac à sable révèlent le comportement du fichier lors de son exécution. La recherche de similitudes entre menaces compare les caractéristiques comportementales et structurelles des fichiers à celles d'échantillons précédemment analysés.

Signaux de renseignement utilisés par le Threat Intelligence

| Signal de renseignement | Source | Ce que cela révèle |

|---|---|---|

| Indicateurs de réputation | Moteur d'évaluation de la réputation des menaces | Indicateurs connus de malveillance |

| artefacts comportementaux | Analyse dynamique | Comment le fichier se comporte lors de son exécution |

| Caractéristiques structurelles | Vérification des fichiers | Structure de fichiers ou compression suspecte |

| Recherche de similitudes entre menaces | Fichier : Analyse de similarité par apprentissage automatique | Similitudes structurelles et comportementales entre les fichiers analysés |

Comme le moteur fonctionne dans le même environnement queCore MetaDefender Core , les entreprises peuvent intégrer cette analyse directement dans leurs pipelines de traitement de fichiers existants. Les fichiers suspects transmis via des passerelles de messagerie, des plateformes de transfert de fichiers, l'analyse des systèmes de stockage ou d'autres points de contrôle peuvent être analysés et mis en corrélation avec les données de renseignement sur les menaces avant d'atteindre les systèmes internes.

Cette architecture intègre l'analyse comportementale et les renseignements sur les menaces directement dansCore MetaDefender Core . Les entreprises peuvent ainsi détecter les menaces furtives tout en conservant un contrôle total sur leurs données sensibles.

Les défis en matière de sécurité et comment le Threat Intelligence y répond

Les équipes de sécurité ont souvent recours à des outils distincts pour détecter les menaces, analyser le comportement des logiciels malveillants et enquêter sur les attaques associées. Cette fragmentation ralentit les enquêtes et rend difficile la mise en relation des indicateurs entre les différentes étapes d'une attaque.

Threat Intelligence relève ces défis en établissant des corrélations entre les indicateurs de réputation, les traces comportementales et les échantillons associés au sein d'un pipeline de renseignements unifié.

Contexte limité issu des données de réputation

Lorsque les pirates modifient des variantes de logiciels malveillants, les indicateurs de réputation peuvent ne pas suffire à eux seuls à révéler la véritable menace. En croisant les données comportementales extraites lors de l'analyse dynamique avec les indicateurs de réputation et les résultats de la recherche de similitudes entre menaces, le Threat Intelligence fournit un contexte plus complet pour évaluer les fichiers suspects et identifier les variantes de logiciels malveillants inédites.

Silos d'enquête

Dans de nombreux environnements, l'analyse en bac à sable, la vérification de la réputation et la recherche de similitudes entre menaces sont effectuées à l'aide d'outils distincts. Les analystes doivent passer d'un système à l'autre pour déterminer si un fichier suspect s'inscrit dans le cadre d'une attaque plus large.

Threat Intelligence met automatiquement en corrélation ces indicateurs de compromission (IOC), ce qui permet aux analystes de consulter les traces comportementales, les indicateurs associés et les fichiers analysés au sein d'un même processus d'enquête. Cela réduit la durée des enquêtes et aide les analystes à déterminer si un fichier est lié à une activité malveillante connue ou s'il représente une nouvelle menace.

Visibilité dans les environnements restreints ou isolés physiquement

De nombreuses organisations gérant des infrastructures critiques ne peuvent pas se contenter d'une analyse des menaces basée sur le cloud. MetaDefender for Core au Threat Intelligence de fonctionner directement au sein des environnements sur site, ce qui permet d'analyser les fichiers suspects sans connexion à l'extérieur.

Indicateurs de compromission hautement fiables

L'analyse dynamique génère des artefacts comportementaux tels que des fichiers déposés, des rappels réseau, des modifications du registre et des chaînes d'exécution. Associés à des indicateurs de réputation et à la recherche de similitudes entre les menaces, ces artefacts fournissent des indicateurs de compromission (IOC) très fiables qui permettent d'accélérer les enquêtes et les interventions.

La place du Threat Intelligence dansCore MetaDefender

Dans de nombreuses entreprises, des fichiers suspects pénètrent dans l'environnement par divers canaux, tels que les pièces jointes aux e-mails, les transferts de fichiers, les téléchargements et les supports amovibles. Les équipes de sécurité ont besoin d'un moyen d'analyser ces fichiers sans perturber les flux de travail habituels ni exposer les données sensibles à des systèmes externes.

Lorsqu'il est déployé via MetaDefender for Core, le Threat Intelligence s'intègre au processus d'analyse des fichiers au sein de MetaDefender Core. Les fichiers suspects peuvent être analysés au moment où ils passent par les contrôles de sécurité existants, ce qui permet aux entreprises d'identifier les menaces avant que les fichiers n'atteignent leurs systèmes internes.

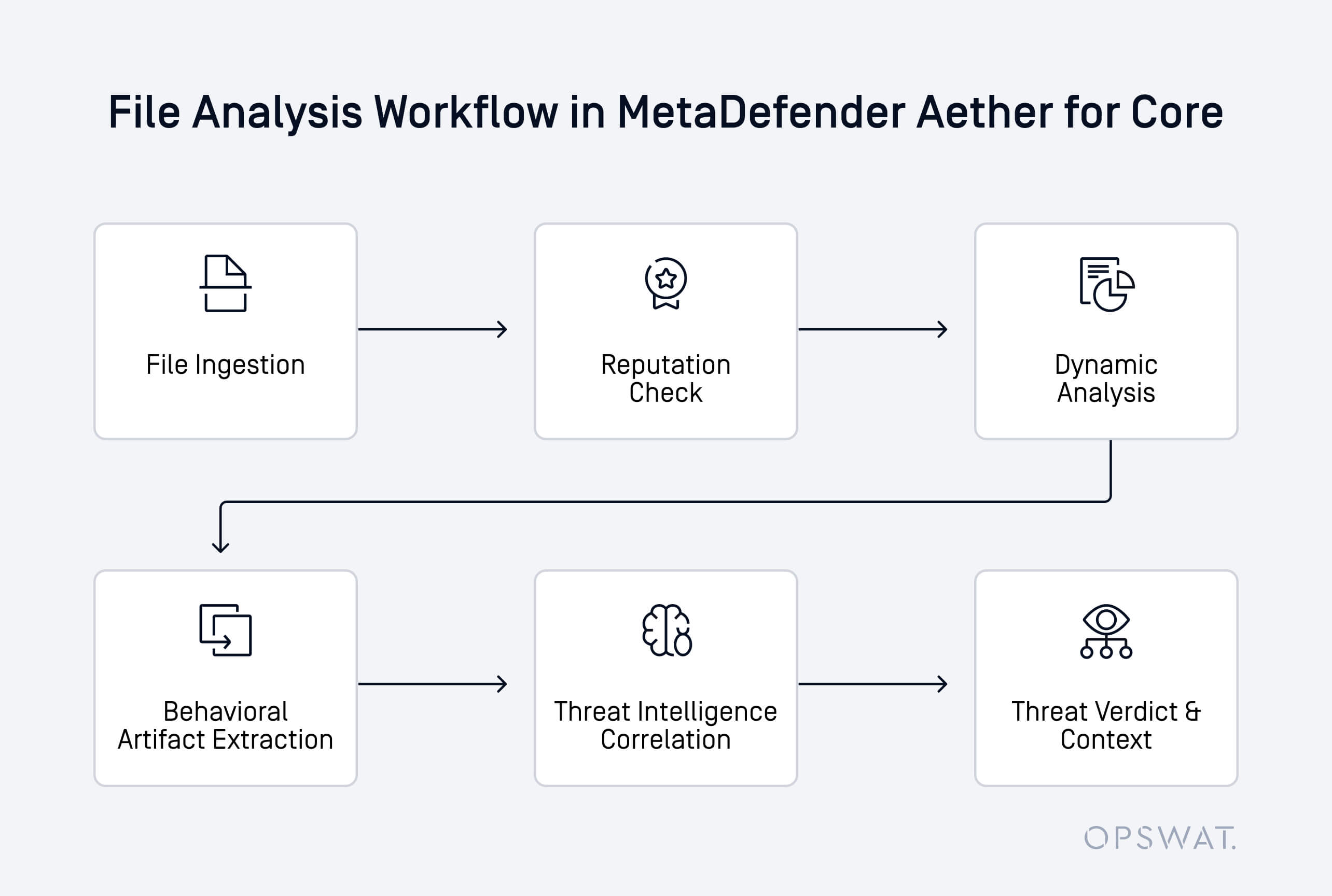

DansCore MetaDefender Core , le processus d'analyse suit généralement une séquence structurée :

- Un fichier est importé dans l'environnement via un canal de contenu, tel qu'un e-mail, un téléchargement ou un transfert de fichiers

- L'analyse statique et la vérification de la réputation permettent de déterminer si le fichier correspond à des menaces connues

- Les fichiers suspects ou inconnus sont exécutés dans un environnement d'analyse dynamique basé sur l'émulation

- Les traces comportementales telles que les fichiers déposés, les modifications du registre, les chaînes d'exécution et les rappels réseau sont extraites

- Threat Intelligence met en corrélation ces éléments avec les données de réputation et effectue une recherche de similitude des menaces

- Le système émet un verdict final s'appuyant sur une analyse contextuelle qui aide les analystes à comprendre le risque

Comme le moteur fonctionne directement au sein deCore MetaDefender Core , les entreprises peuvent appliquer ces informations à plusieurs points de contrôle. Les fichiers entrant par les passerelles de messagerie, les systèmes de transfert de fichiers, les plateformes de stockage et d'autres flux de contenu peuvent tous bénéficier de la même analyse corrélative.

Cette intégration permet aux équipes de sécurité d'appliquer des informations sur les menaces basées sur le comportement directement au sein des flux de travail opérationnels, ce qui les aide à détecter plus tôt les fichiers suspects tout en assurant une inspection cohérente à l'échelle de l'environnement.

Pourquoi Threat Intelligence axés sur le comportement Threat Intelligence essentiels pour la détection des vulnérabilités « zero-day »

Les logiciels malveillants s'appuient rarement sur un seul indicateur statique. Par conséquent, les équipes de sécurité ont besoin de renseignements axés sur le comportement et les liens entre les attaques plutôt que sur des indicateurs isolés.

Les renseignements sur les menaces axés sur le comportement relèvent ce défi en établissant des corrélations entre divers indicateurs qui révèlent le comportement des fichiers malveillants. Au lieu de se fonder uniquement sur des données de réputation, le Threat Intelligence analyse le comportement lors de l'exécution, les indicateurs de compromission (IOC) associés et les similitudes entre les fichiers analysés afin de déterminer s'ils sont suspects.

Cette approche améliore la détection en :

- Identifier les menaces inédites en analysant les indices comportementaux

- Mise en évidence des liens entre les variantes de logiciels malveillants qui présentent des schémas d'exécution similaires

- Mettre en relation les fichiers suspects avec les activités malveillantes associées et les indicateurs de compromission (IOC) correspondants

- Fournir des informations contextuelles qui aident les analystes à comprendre l'objectif d'un fichier

Dans MetaDefender for Core, ces fonctionnalités s'associent à une analyse dynamique basée sur l'émulation. L'environnement de sandbox met en évidence les comportements cachés, tandis que le Threat Intelligence établit des corrélations entre les artefacts obtenus et les indicateurs de réputation ainsi que les échantillons déjà analysés.

En combinant ces indicateurs comportementaux, les entreprises peuvent détecter les logiciels malveillants de type « zero-day » qui, sans cela, échapperaient aux systèmes de détection basés sur les signatures ou aux flux de réputation. Cela permet aux équipes de sécurité d'identifier plus rapidement les menaces inédites et d'intervenir avant que les attaques ne se propagent dans l'environnement.

Détectez plus rapidement les menaces inconnues grâce à Threat Intelligence basée sur le comportement

Lorsqu'il est déployé via MetaDefender for Core, le Threat Intelligence fonctionne directement au sein de l'environnement de l'entreprise. Les équipes de sécurité peuvent analyser les fichiers suspects à l'aide d'une analyse dynamique basée sur l'émulation, tout en croisant les résultats avec les renseignements sur les menaces afin de détecter des fichiers jusqu'alors inconnus et les activités malveillantes associées.

En intégrant directement la corrélation des informations sur les menaces dansCore MetaDefender Core , les entreprises peuvent analyser les fichiers à un stade plus précoce du processus d'inspection et bénéficier d'une meilleure visibilité sur les activités suspectes avant que les menaces n'atteignent leurs systèmes internes.

Renforcez votre stratégie de détection des vulnérabilités « zero-day » grâce à des informations sur les menaces basées sur le comportement. Contactez nos experts pour découvrir comment le Threat Intelligence peut améliorer la détection au sein de vosCore MetaDefender Core .