Proactive DLP™

Détectez, masquez et anonymisez les données sensibles dans plus de 125 types de fichiers, afin de faciliter la mise en conformité et de garantir le respect des politiques de traitement des données.

- Protection des données sensibles

- Prévention des violations de sécurité et des menaces internes

- Assistance en matière de conformité réglementaire

OPSWAT bénéficie de la confiance de

Plus de 125 types de fichiers pris en charge

Basé sur l'IA

Détection de contenus inappropriés et non adaptés au travail

Conforme à la loi HIPAA

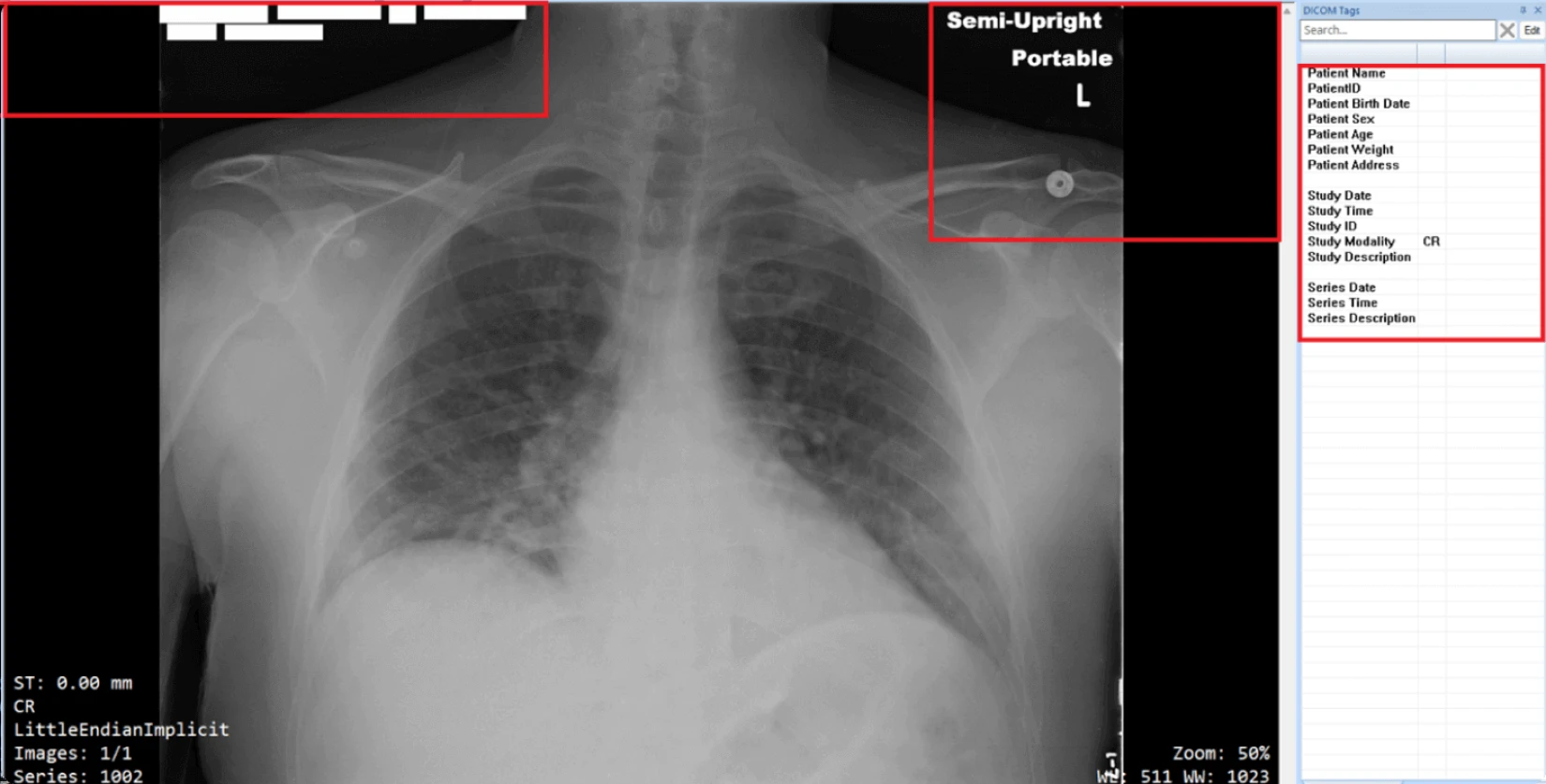

Anonymisation DICOM

Hachage unidirectionnel

pour l'anonymisation des données sensibles

Détection des données structurées et non structurées

Suppression des métadonnées

Des données cachées. Un risque invisible.

Les entreprises traitent chaque jour des milliers de fichiers, d'e-mails et d'échanges de données. Sans une analyse approfondie et une application rigoureuse des politiques, des informations sensibles peuvent passer inaperçues, ce qui engendre de graves risques en matière de conformité et de sécurité.

Données sensibles dissimulées dans des fichiers complexes

Les informations sensibles ou soumises à une réglementation se trouvent souvent dans des documents, des images ou des archives qui transitent par les réseaux sans être contrôlés. Les scanners traditionnels peuvent passer à côté de ces risques cachés, ce qui peut entraîner une divulgation involontaire.

Absence de contrôle politique

Des procédures manuelles ou incohérentes en matière de traitement des données compliquent l'application des politiques d'entreprise et des réglementations. Les organisations s'exposent ainsi à un risque de non-conformité avec des cadres réglementaires tels que le RGPD, la loi HIPAA ou la norme PCI DSS, ce qui expose les informations sensibles à des risques.

Menaces internes

La plupart des fuites de données résultent d'un partage accidentel, d'un accès mal configuré ou d'autres menaces internes, y compris l'utilisation abusive intentionnelle des données. En l'absence de détection et d'anonymisation automatisées, les employés peuvent exposer des informations confidentielles, quelle que soit leur intention.

Protection des données sensibles

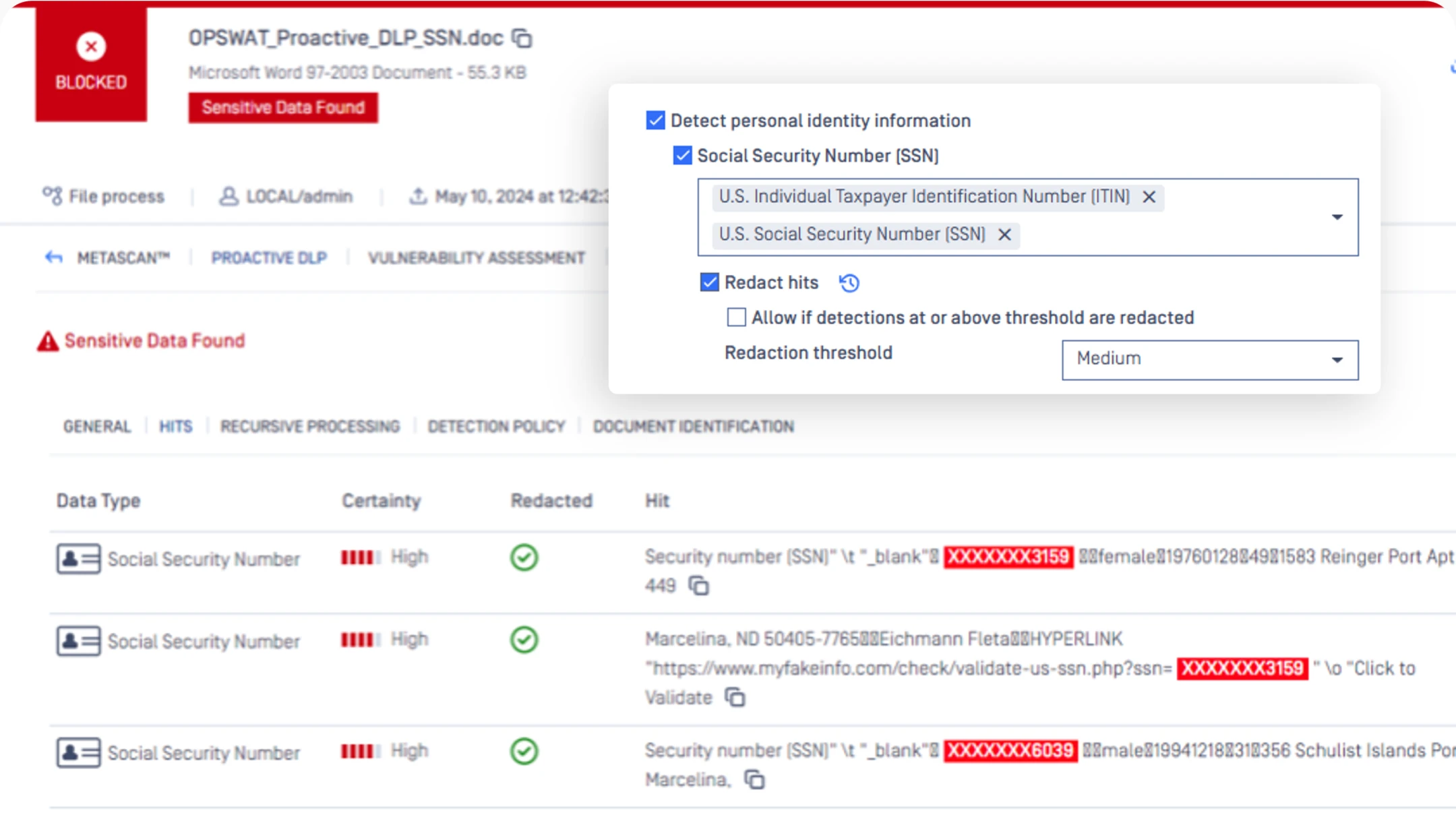

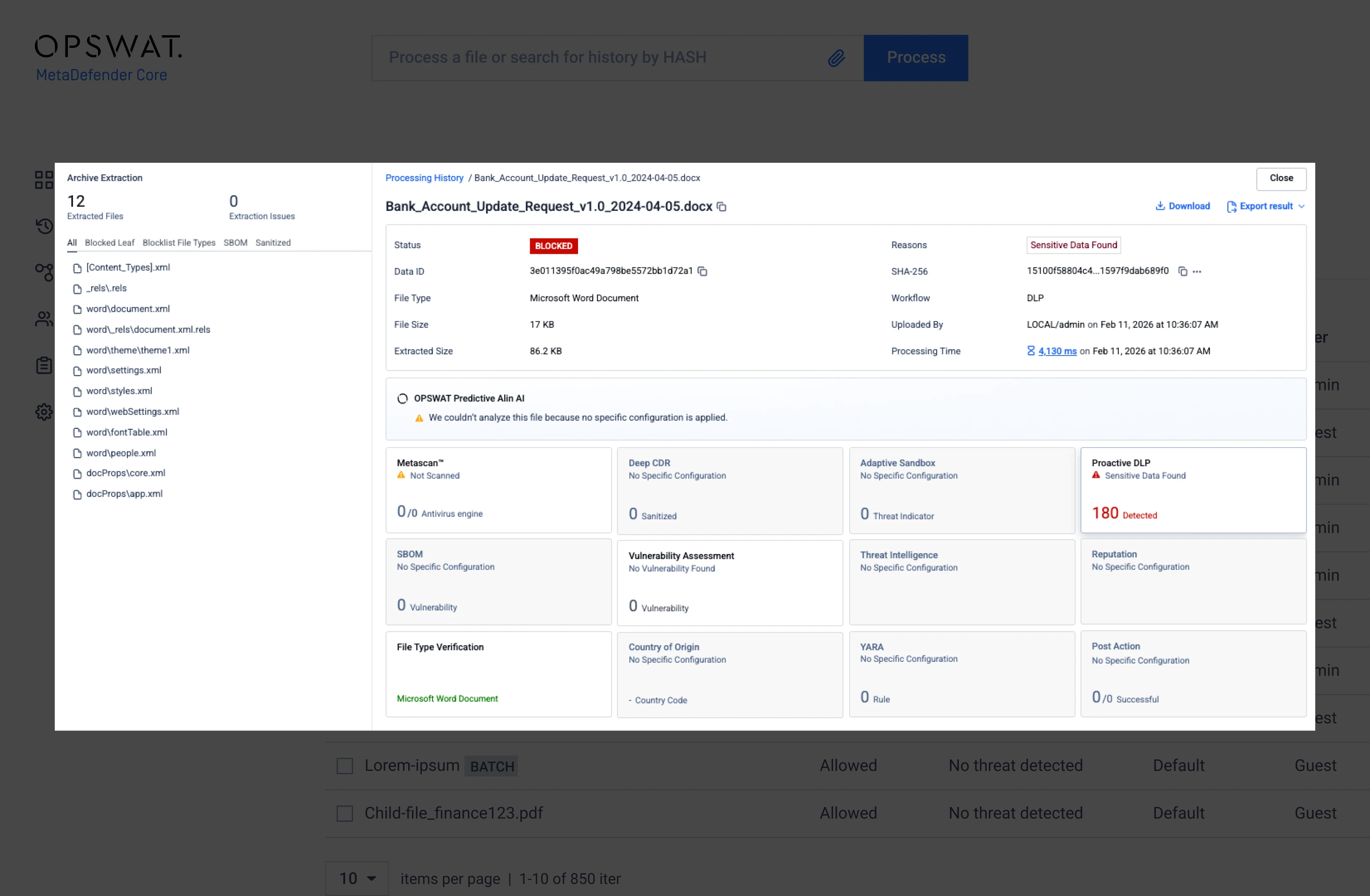

Proactive DLP , masque et anonymise les données sensibles grâce à une analyse approfondie et à l'application automatisée des règles, facilitant ainsi la conformité et le contrôle à chaque échange de données.

Comment ça marche

Proactive DLP vos fichiers, détecte, classe et sécurise les données sensibles avant qu'elles ne quittent votre entreprise ou ne parviennent à des utilisateurs externes.

Bloquer. Masquer. Anonymiser.

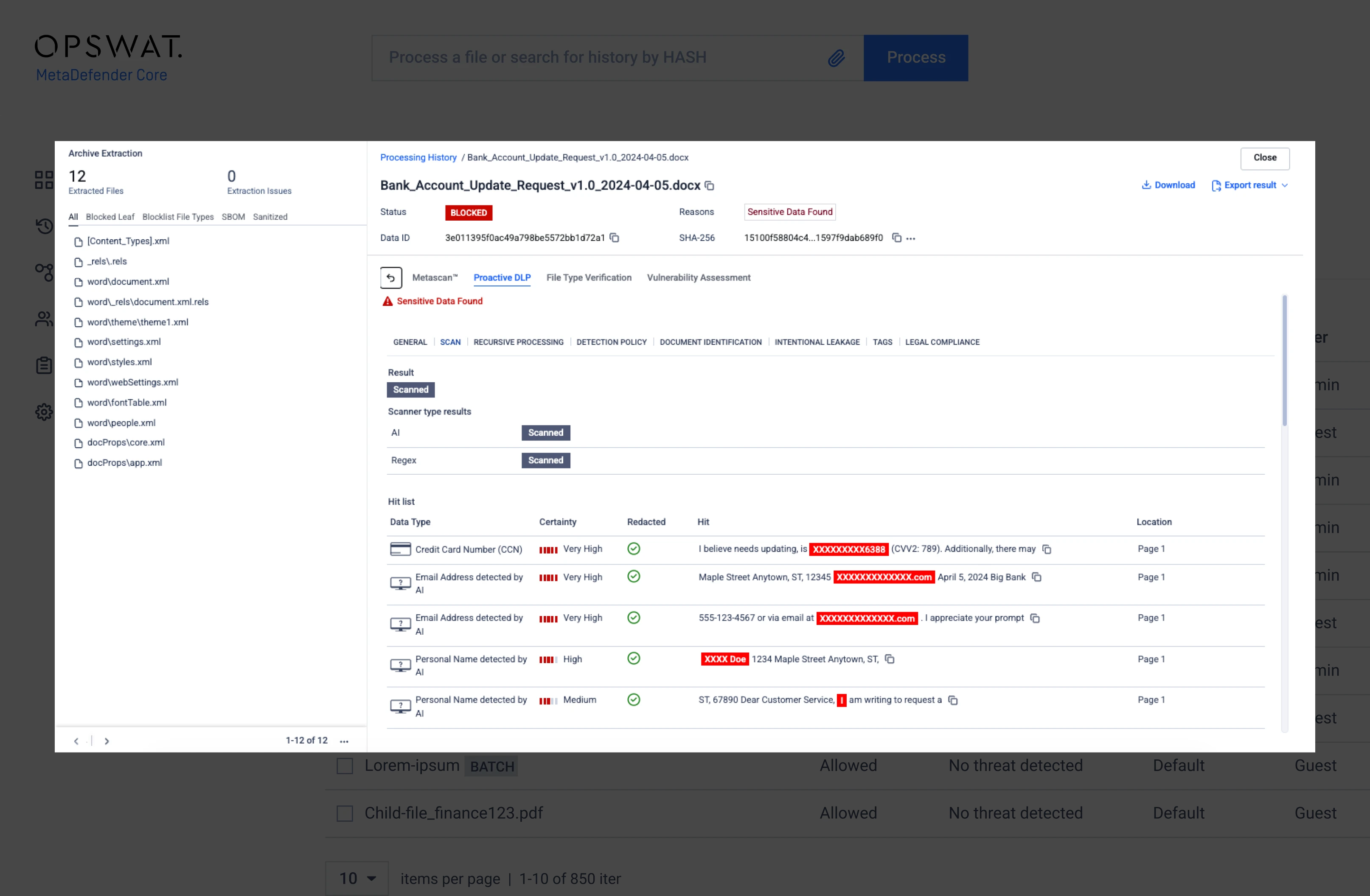

Détection des données sensibles grâce à l'IA

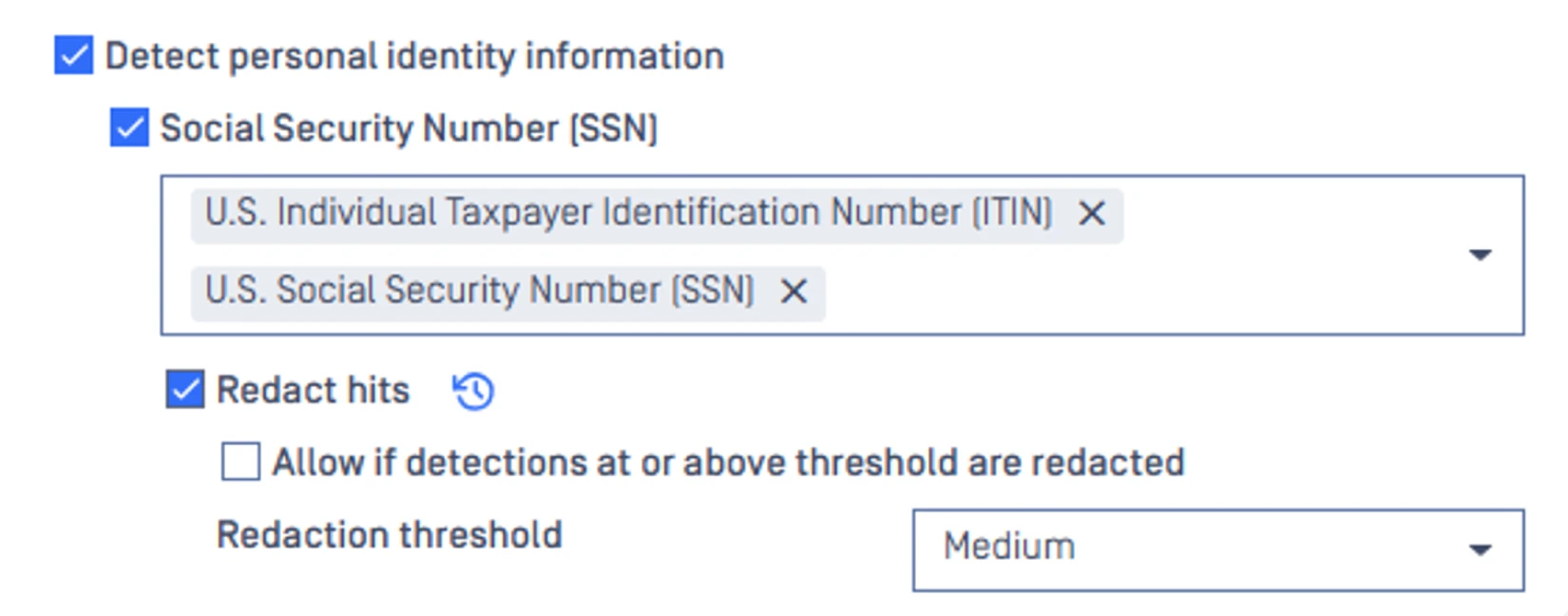

Utilisation de la reconnaissance optique de caractères (OCR) et de la reconnaissance de noms (NER) pour identifier les informations personnelles identifiables (PII), les informations médicales protégées (PHI), les identifiants, les données financières, les informations confidentielles et les contenus inappropriés dans plus de 125 types de fichiers, notamment des textes, des images et des documents intégrés, avec une grande précision de détection.

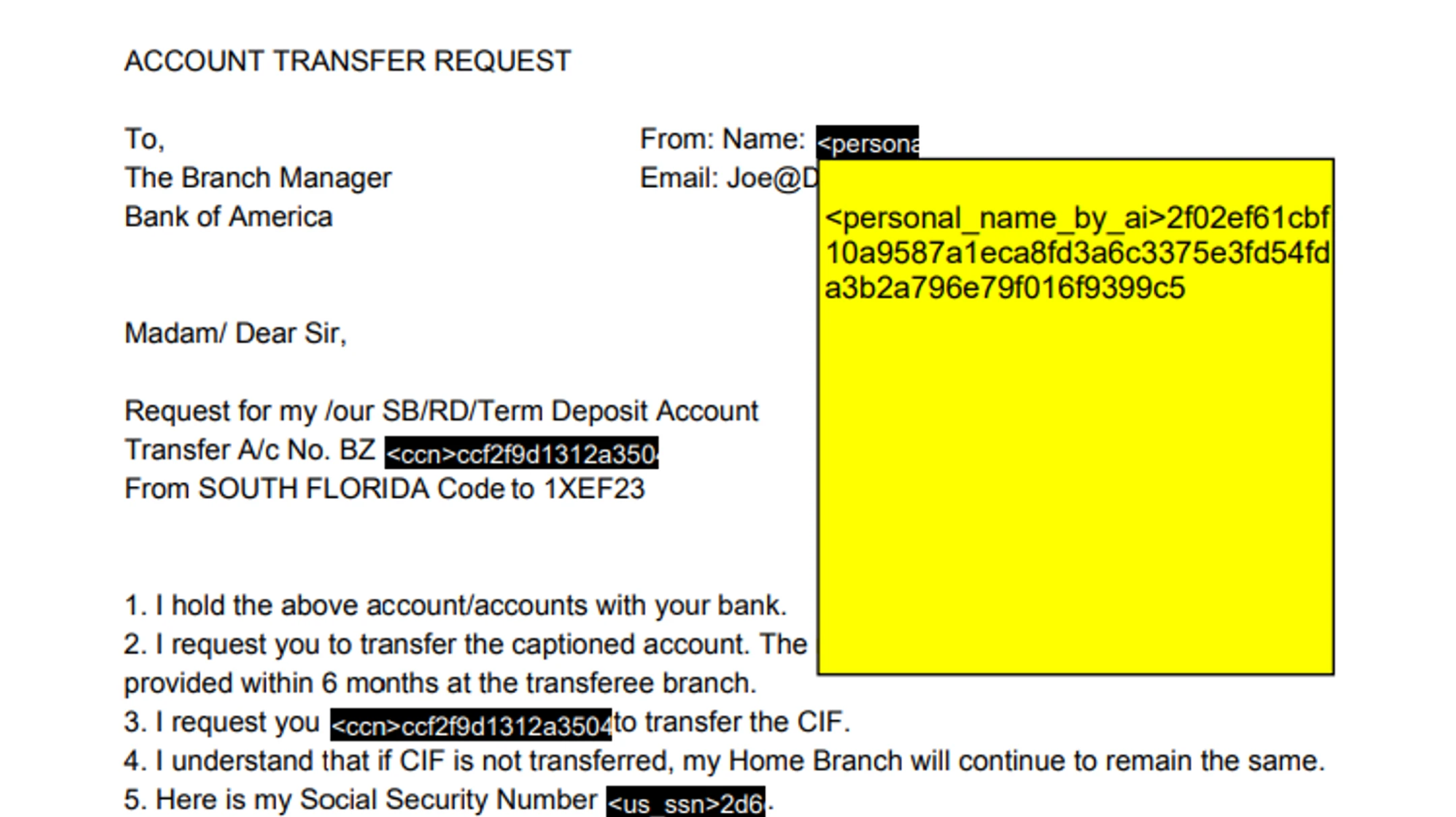

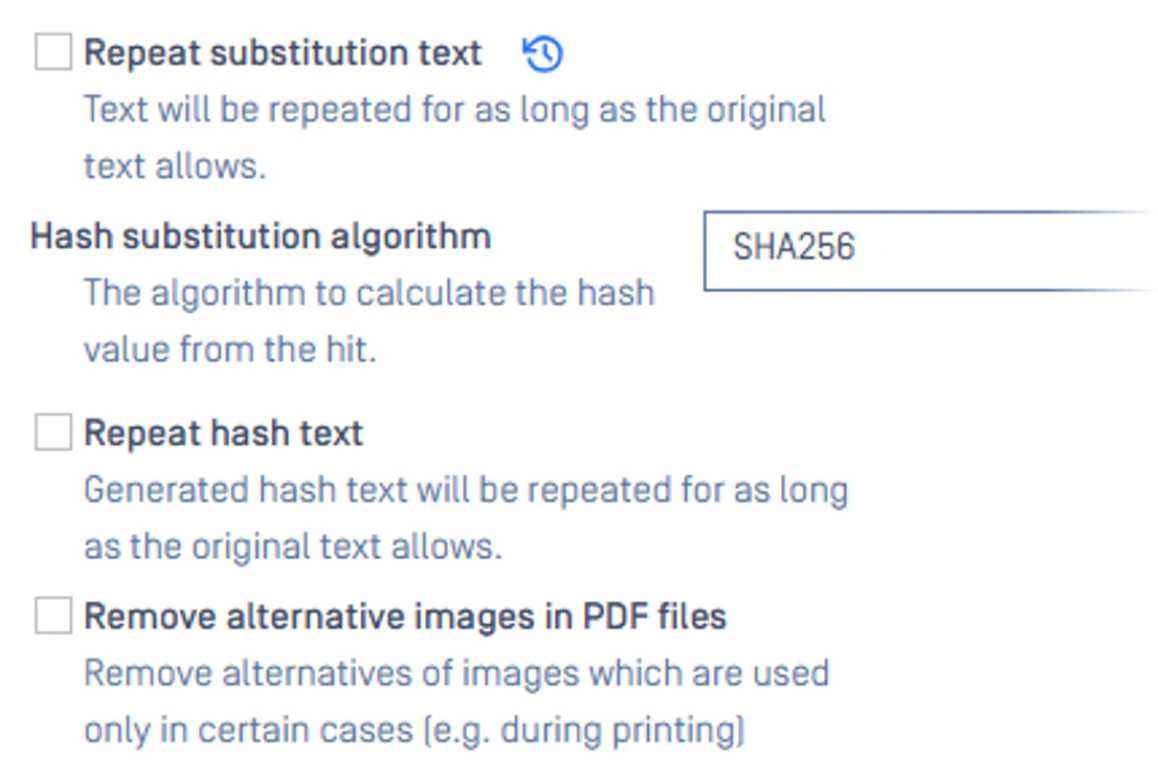

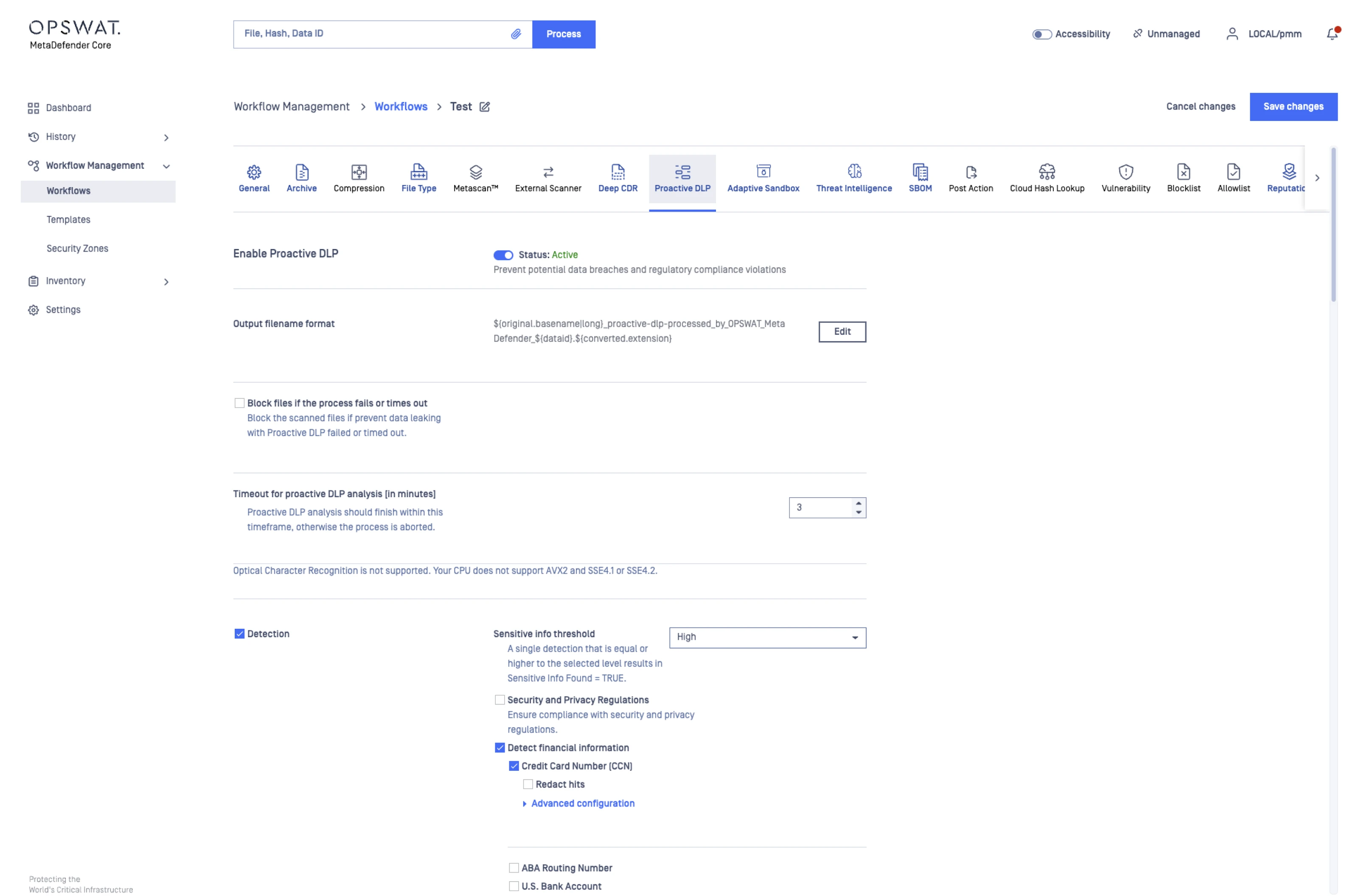

Application des politiques en fonction du contenu

Applique automatiquement des politiques basées sur le contenu en bloquant ou en autorisant des fichiers en fonction de leur niveau de sensibilité, et en procédant à la caviardage, à la substitution, à la suppression des métadonnées, au marquage ou à l'ajout de filigranes, afin de garantir un partage des données sécurisé et conforme.

Alignement en matière de conformité réglementaire

Détecte et bloque les types de données réglementées, notamment les informations personnelles identifiables (PII), les informations médicales protégées (PHI) et les informations financières, grâce à des politiques personnalisables qui aident les organisations à se conformer aux exigences des normes PCI-DSS, HIPAA et RGPD.

Intégration à un écosystème de sécurité à plusieurs niveaux d'

S'appuie sur OPSWAT telles que Metascan™ Multiscanning, Deep CDR™ et Adaptive Sandbox offrir une protection complète et multicouche contre les fuites de données et les cybermenaces avancées.

Découvrez comment une solution Proactive DLP vos données

Découvrez comment Proactive DLP vos échanges de fichiers, en détectant les risques et en prévenant la perte de données avant qu'elle ne se produise.

Permet une protection des données basée sur l'IA afin de détecter et de sécuriser les données sensibles dans divers types de fichiers.

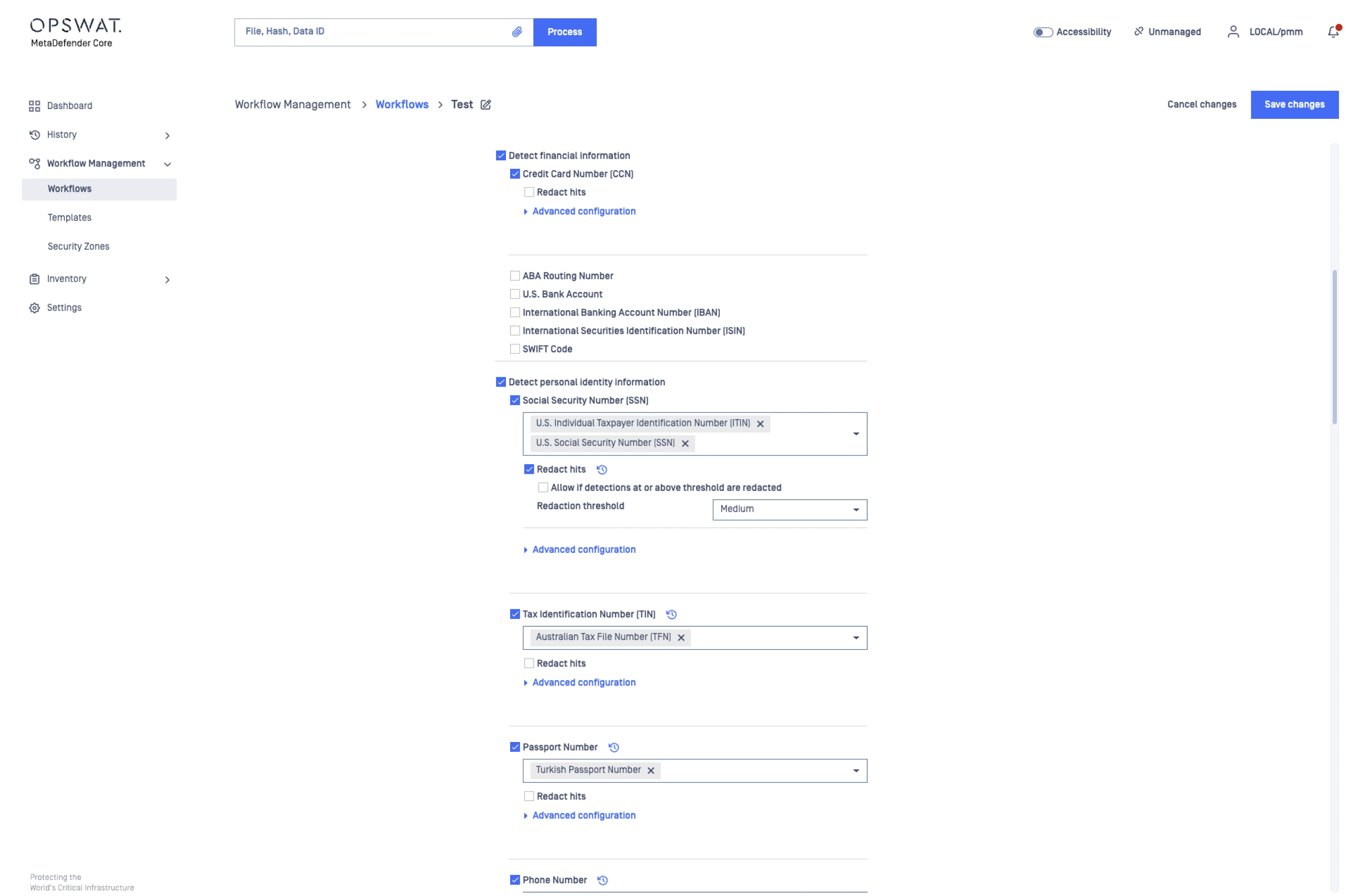

Masquez facilement les données sensibles, notamment les informations financières, les données d'identité personnelle, les informations relatives au réseau et aux appareils, les secrets, les expressions régulières et les métadonnées.

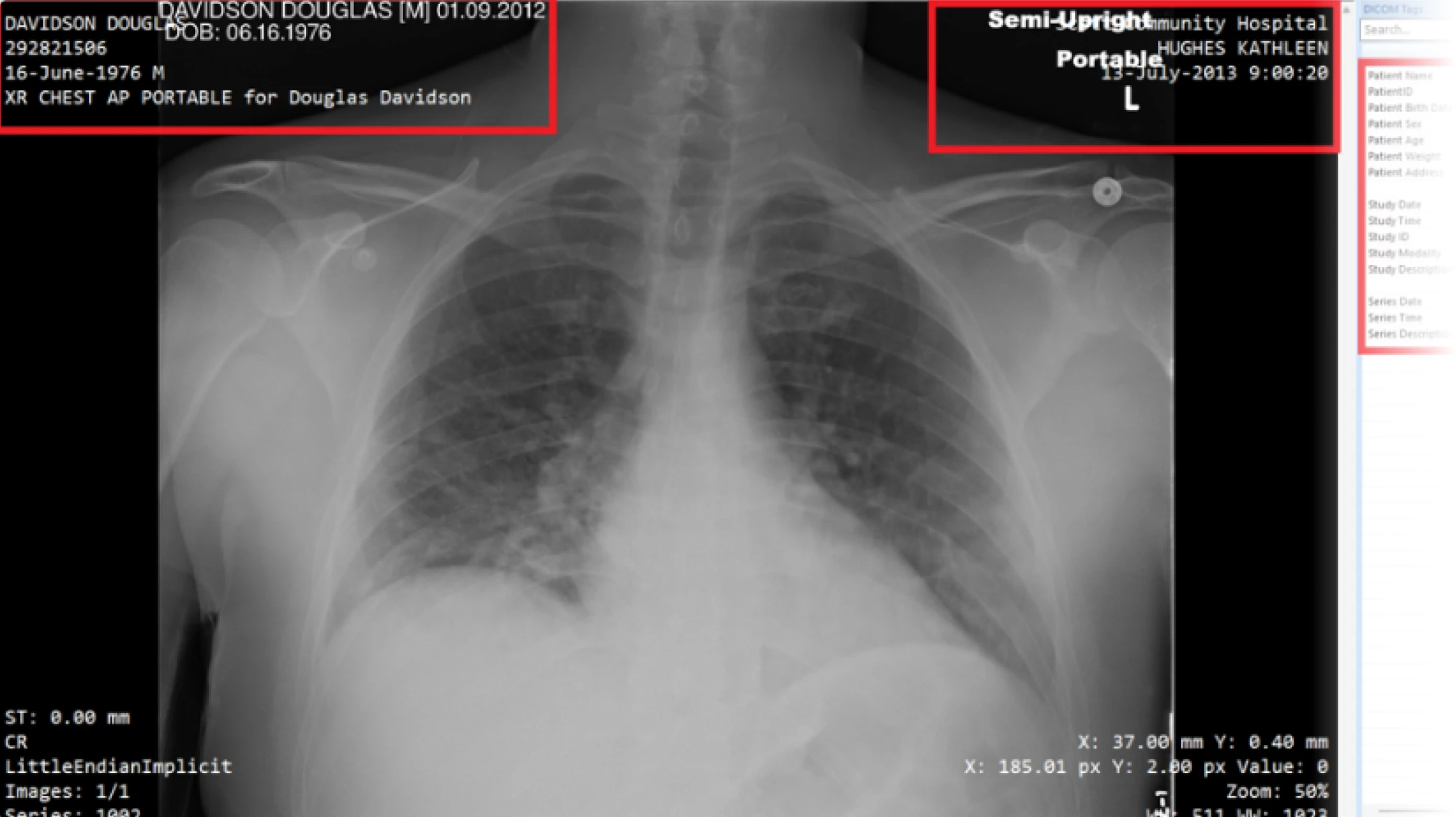

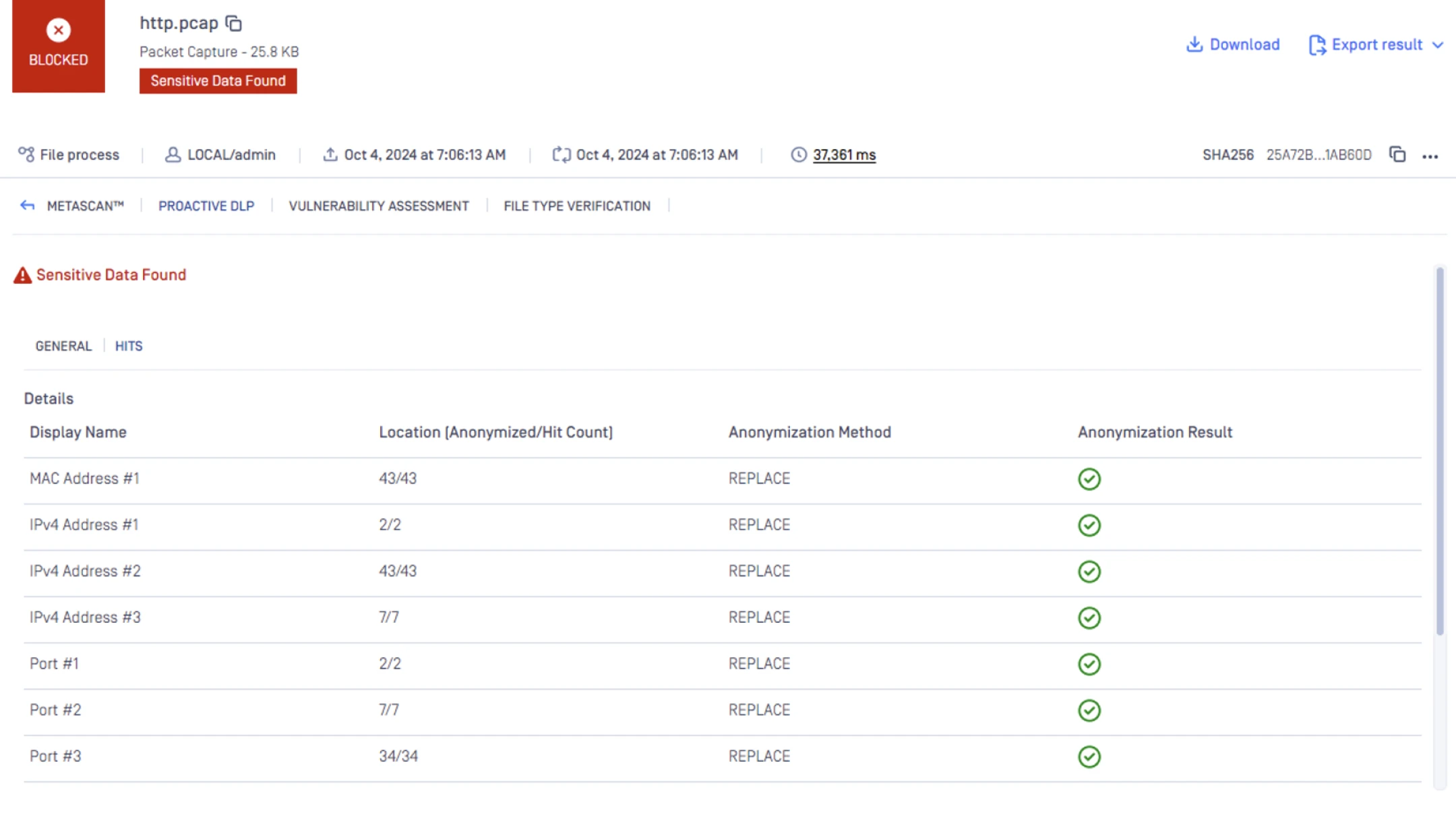

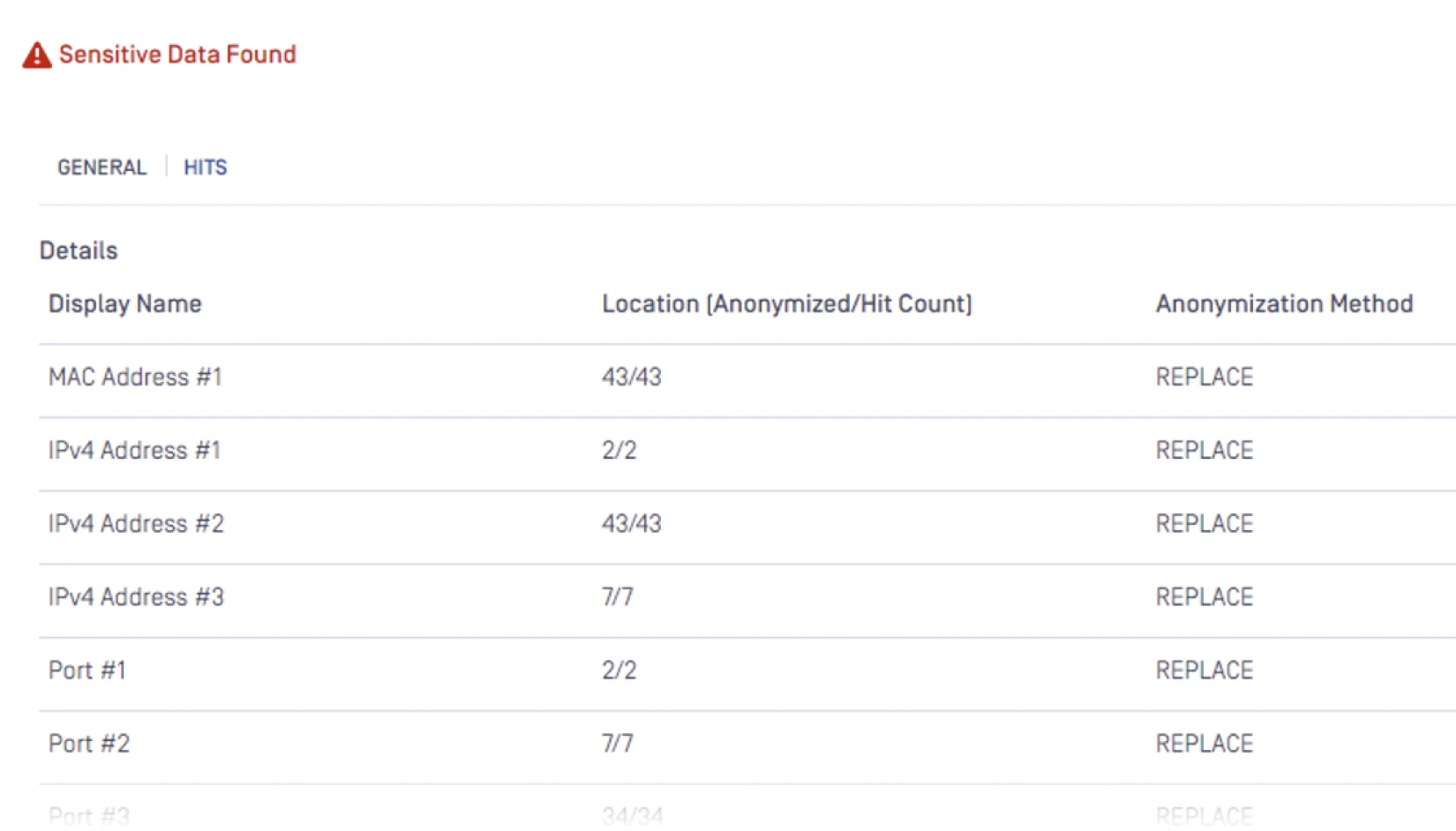

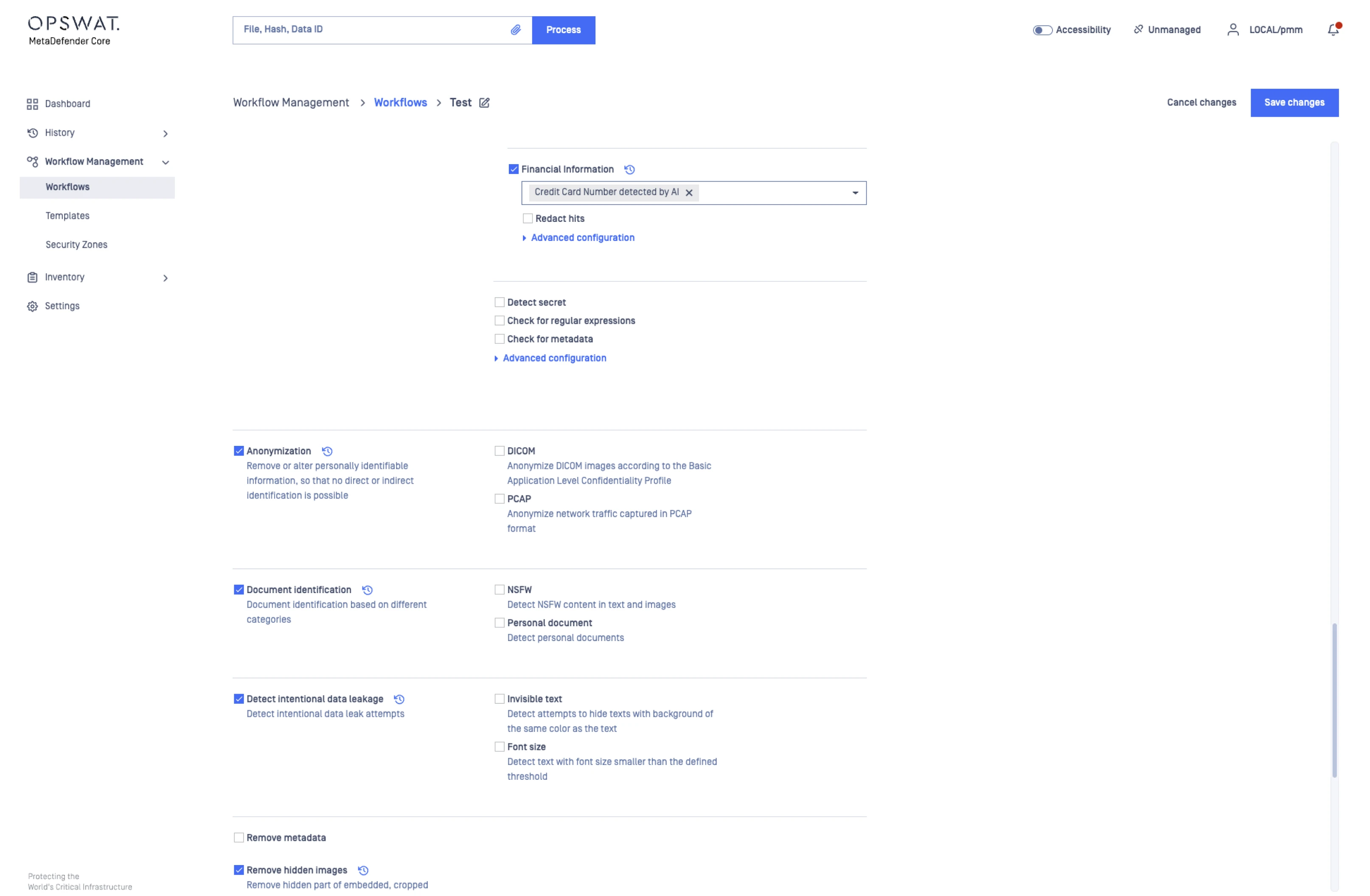

Prise en charge de l'anonymisation pour divers types de fichiers, tels que les fichiers DICOM et PCAP, afin d'empêcher les fuites de données, qu'elles soient intentionnelles ou accidentelles.

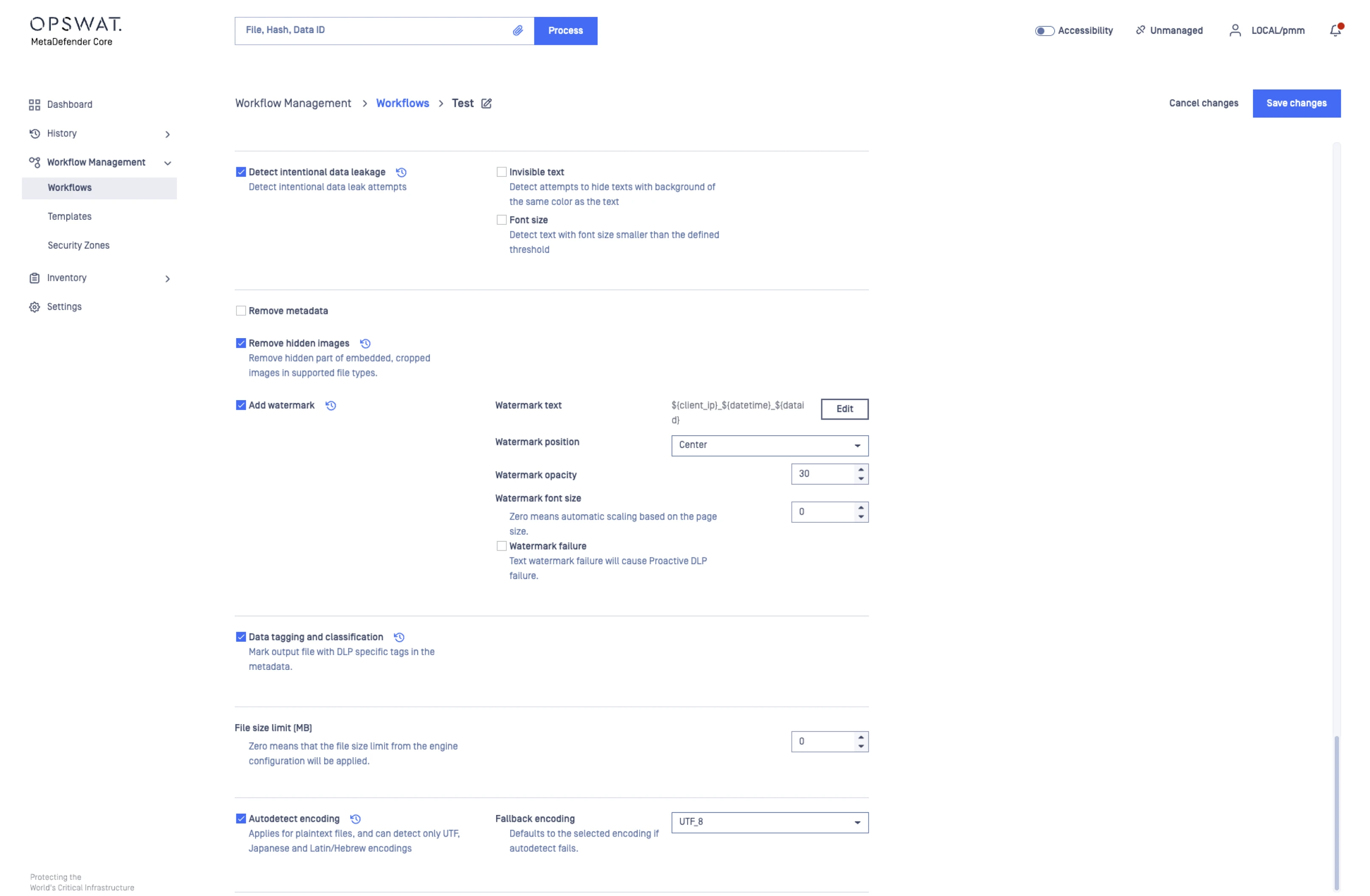

Applique des balises et une classification aux fichiers de sortie, supprime les images intégrées ou recadrées et détecte automatiquement les différents encodages.

Identifie et classe automatiquement les données sensibles, en leur attribuant des statuts clairs tels que « Infecté » ou « Suspect » pour une intervention plus rapide.

Fournit des résultats d'analyse basés sur l'IA qui évaluent des types de données sensibles prédéfinis et attribuent des niveaux de certitude afin d'identifier les informations hautement critiques.

de protection complète pour tous les types de données sensibles

Proactive DLP , classe, masque et anonymise les informations sensibles présentes dans les contenus structurés et non structurés, prévenant ainsi les fuites et facilitant la mise en conformité à grande échelle.

DP (Données à caractère personnel)

Les informations personnelles comprennent les noms, adresses, coordonnées et autres identifiants fréquemment partagés dans le cadre des processus opérationnels quotidiens. Ces données étant souvent dispersées dans divers documents et communications, elles constituent un point de vulnérabilité courant en matière de divulgation accidentelle. Proactive DLP les fichiers en temps réel pour signaler les informations personnelles, puis applique des mesures de masquage ou d'anonymisation afin de garantir que les données personnelles sensibles, bien que non soumises à une réglementation, ne puissent faire l'objet d'une fuite en interne ou en externe.

IPI (informations personnelles identifiables)

Les informations personnelles identifiables (PII) comprennent les numéros de sécurité sociale, les données relatives aux passeports et aux permis de conduire, les dates de naissance et d'autres données d'identité spécifiques que les pirates peuvent exploiter à des fins de fraude ou d'usurpation d'identité. En raison de leur caractère hautement sensible, elles constituent une cible privilégiée lors des violations de données. Proactive DLP les schémas de PII dans plus de 125 types de fichiers, expurge ou masque ces informations, et applique des politiques empêchant les employés de partager des données réglementées, conformément au RGPD, aux normes NIST, PCI-DSS et à d'autres cadres de conformité.

PHI (Protected Health Information - Informations sur la santé protégées)

Les informations médicales protégées (PHI) englobent les dossiers médicaux, les rapports de laboratoire, les données d'assurance, les fichiers DICOM et tout identifiant lié à la santé régi par la loi HIPAA. Les PHI présentant un intérêt considérable pour les fraudes à l'identité et les escroqueries en matière de facturation médicale, leur divulgation peut entraîner de lourdes sanctions financières et juridiques. Proactive DLP les PHI dans les textes et les images, anonymise les champs sensibles et garantit que les établissements de santé respectent les exigences de la loi HIPAA en matière de traitement des données, tant au sein de leurs systèmes internes que lors des échanges de données externes.

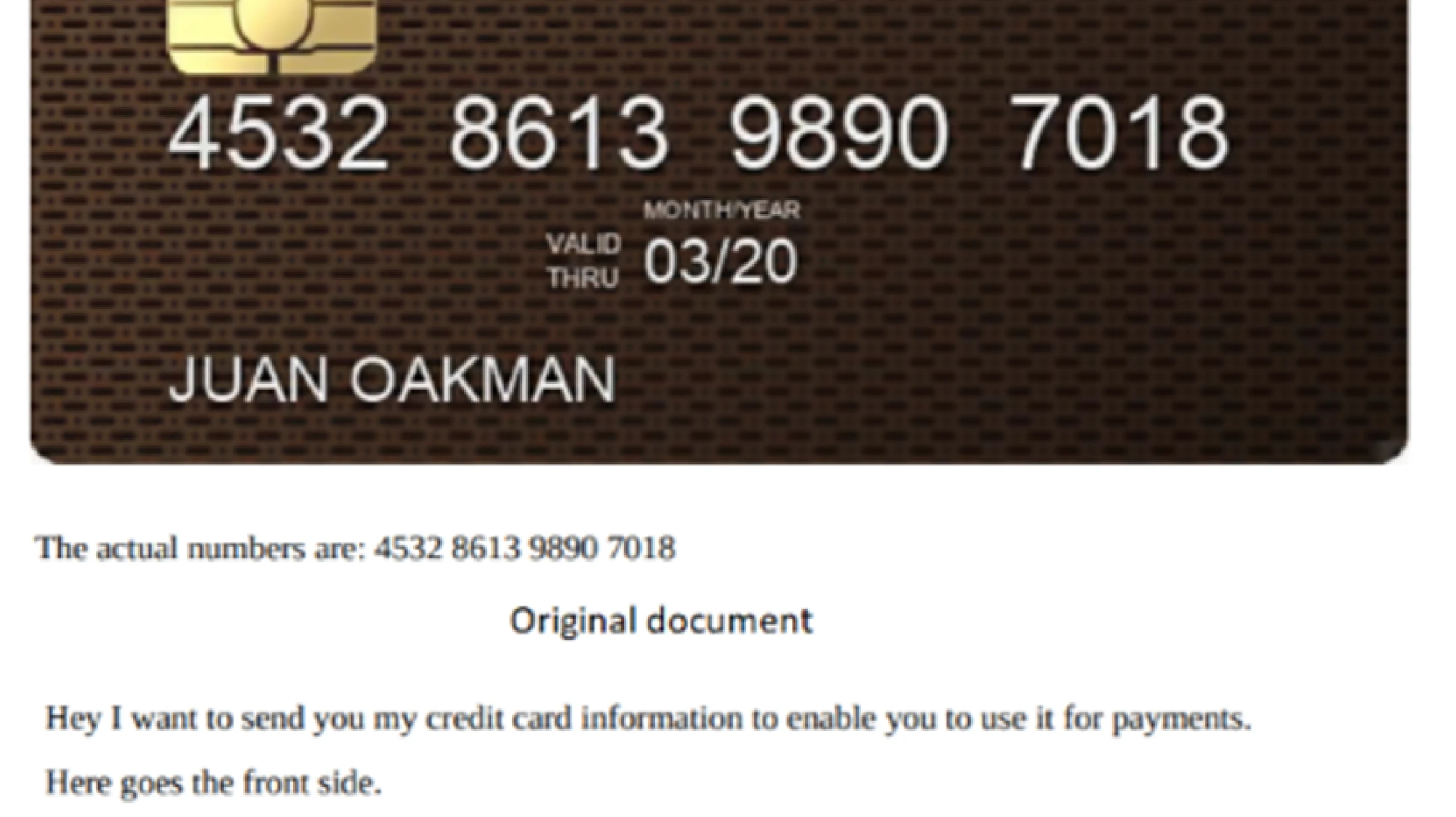

Données financières

Les données financières comprennent les numéros de carte de crédit, les coordonnées bancaires, les historiques de transactions, les informations relatives à la paie et les documents fiscaux. Ces données sont souvent la cible de fraudes, d'abus de la part d'initiés et d'exploitations. Proactive DLP les documents, les feuilles de calcul, les fichiers PDF et les images à la recherche d'indicateurs financiers à l'aide de techniques de détection basées sur des modèles et l'intelligence artificielle. Elle permet de masquer les valeurs sensibles, d'appliquer des politiques conformes aux normes PCI et de bloquer tout partage non autorisé, protégeant ainsi les organisations contre les pertes financières et les risques liés à la conformité.

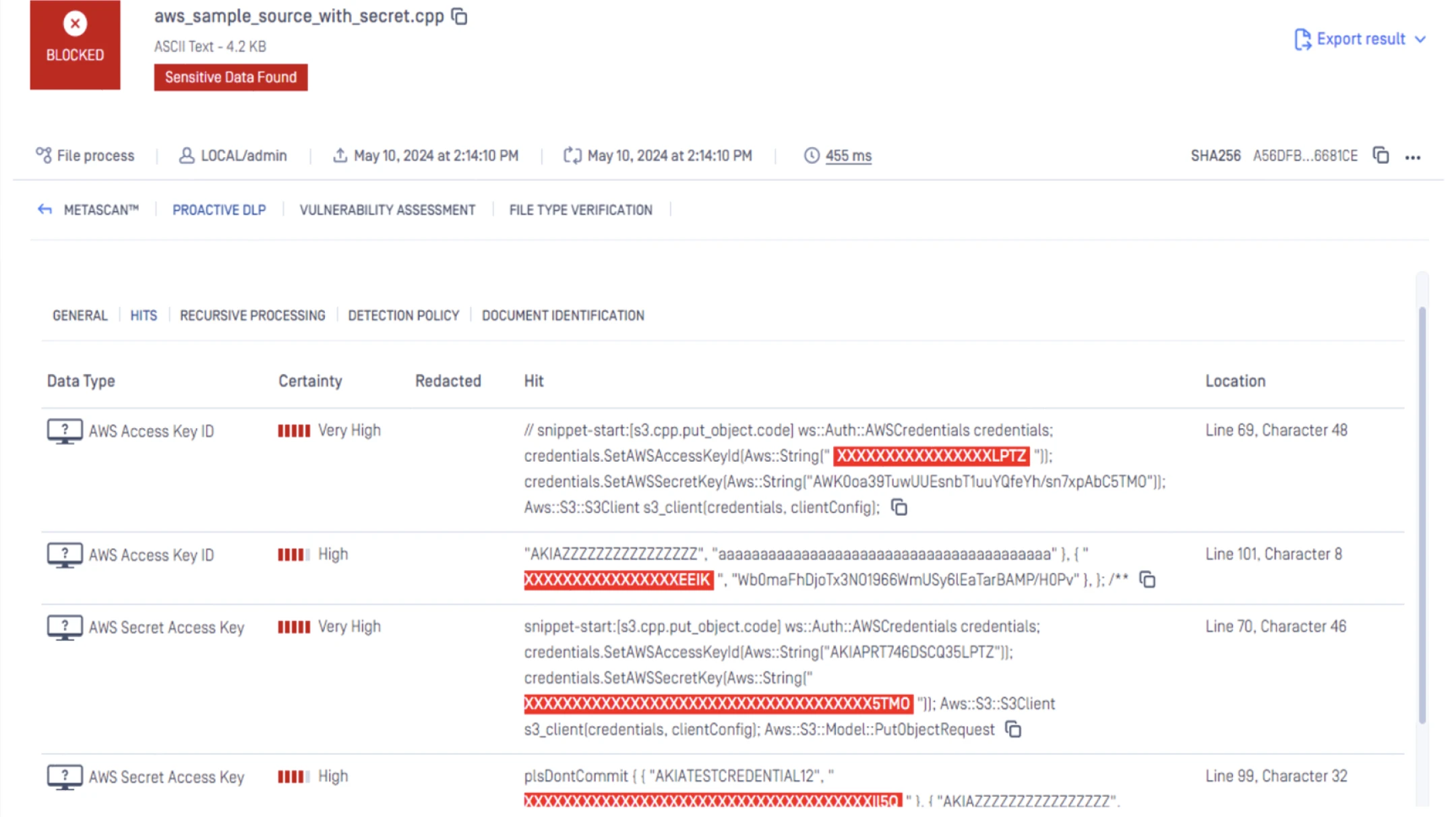

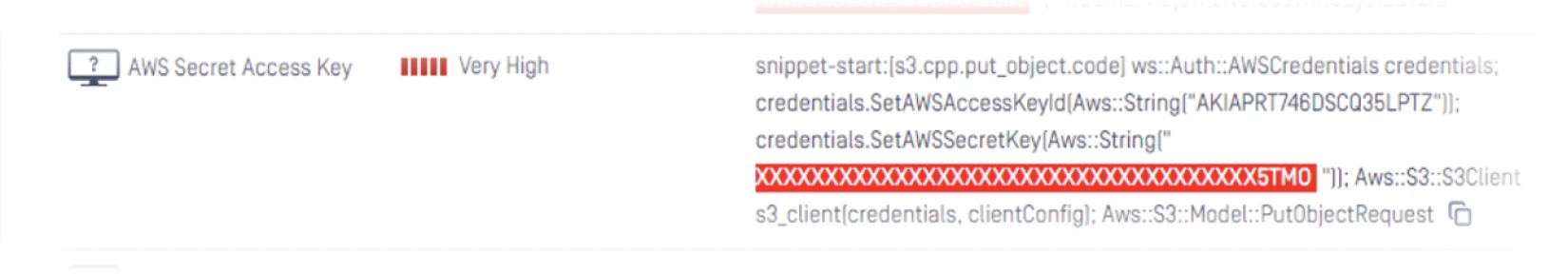

Secrets (identifiants et clés)

Les informations confidentielles comprennent API , les mots de passe, les jetons d'authentification, les clés privées et les chaînes de configuration, qui sont souvent intégrées dans des fichiers de code, des documents et des e-mails. En cas de fuite, elles peuvent permettre aux attaquants d'accéder directement au système. Proactive DLP ces informations confidentielles à l'aide de techniques avancées de reconnaissance de motifs et d'apprentissage automatique, et procède automatiquement à la masquage ou au blocage des fichiers contenant des identifiants exposés, contribuant ainsi à prévenir les accès non autorisés, l'escalade des privilèges et la compromission de la chaîne d'approvisionnement.

- MetaDefender Plate-forme

- MetaDefender Plate-forme

- MetaDefender Plate-forme

- MetaDefender Plate-forme

- MetaDefender Plate-forme

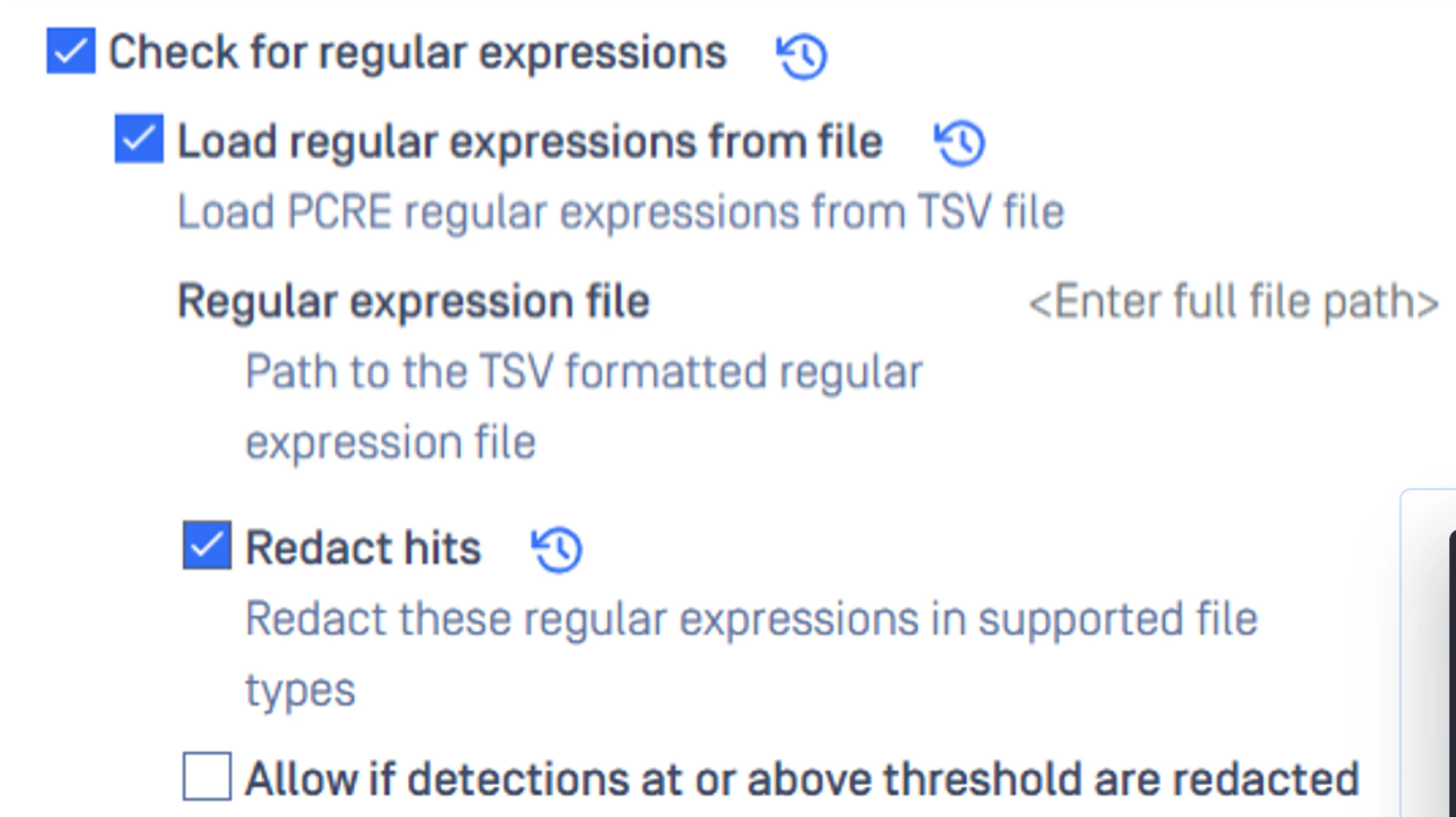

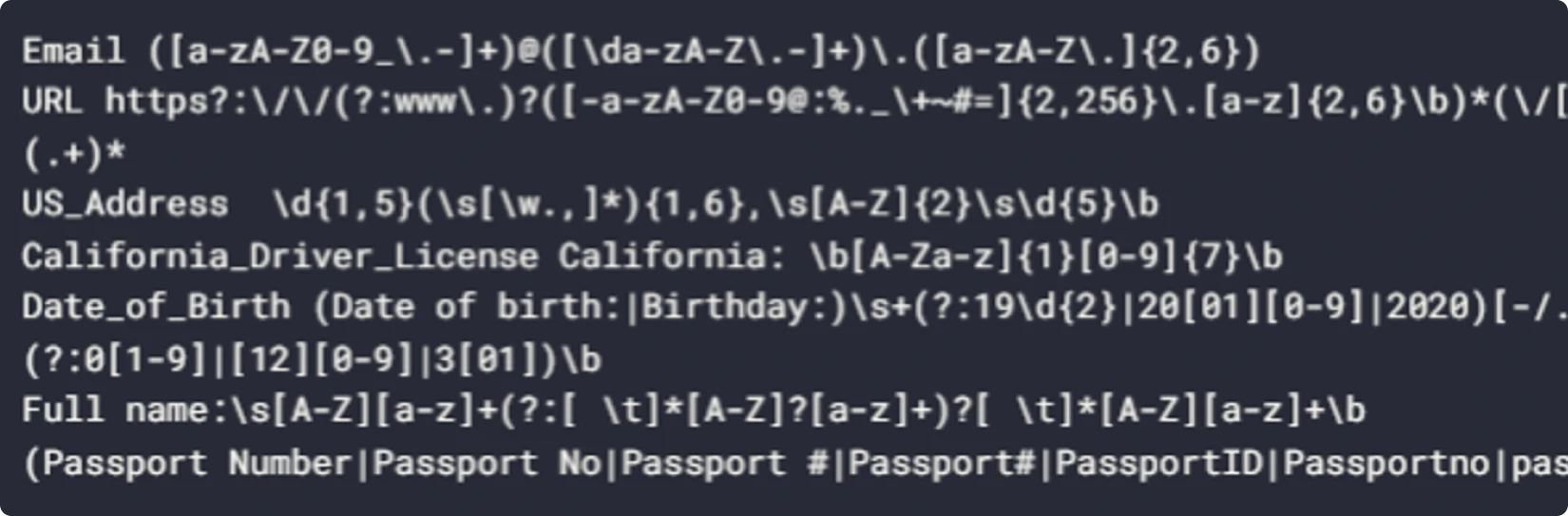

Correspondances de motifs basées sur les expressions régulières

La détection basée sur les expressions régulières (RegEx) couvre tous les modèles sensibles personnalisés, tels que les identifiants client, les codes de projet internes, les numéros de contrat, les identifiants propriétaires ou les formats spécifiques à un secteur d'activité. Ces valeurs font souvent l'objet de fuites involontaires via des documents ou des rapports partagés. Proactive DLP des règles de filtrage granulaires, en procédant à la masquage ou au blocage conformément aux politiques de l'entreprise. Cette flexibilité permet aux entreprises de sécuriser des données métier spécifiques que les solutions DLP traditionnelles négligent souvent.

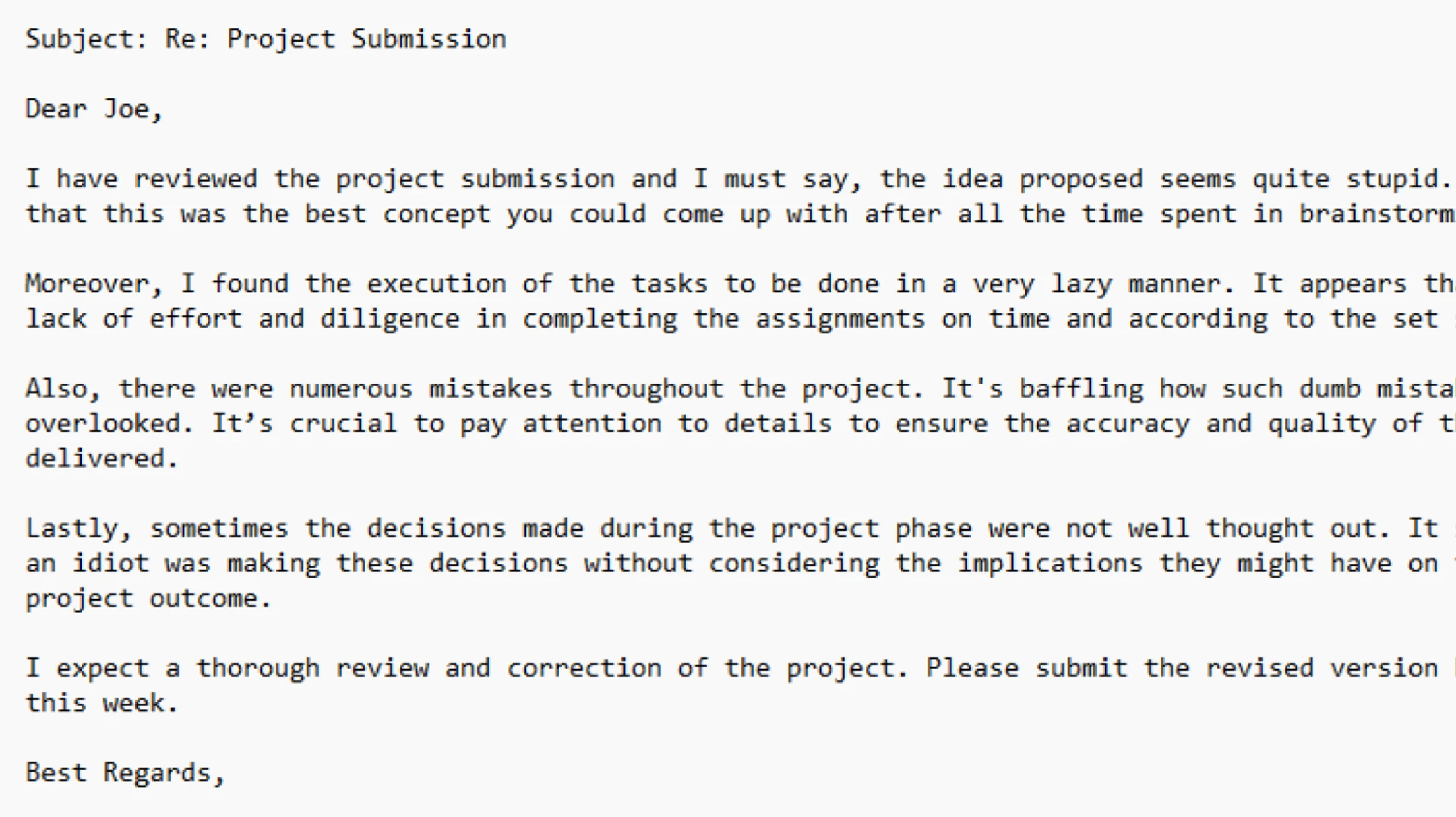

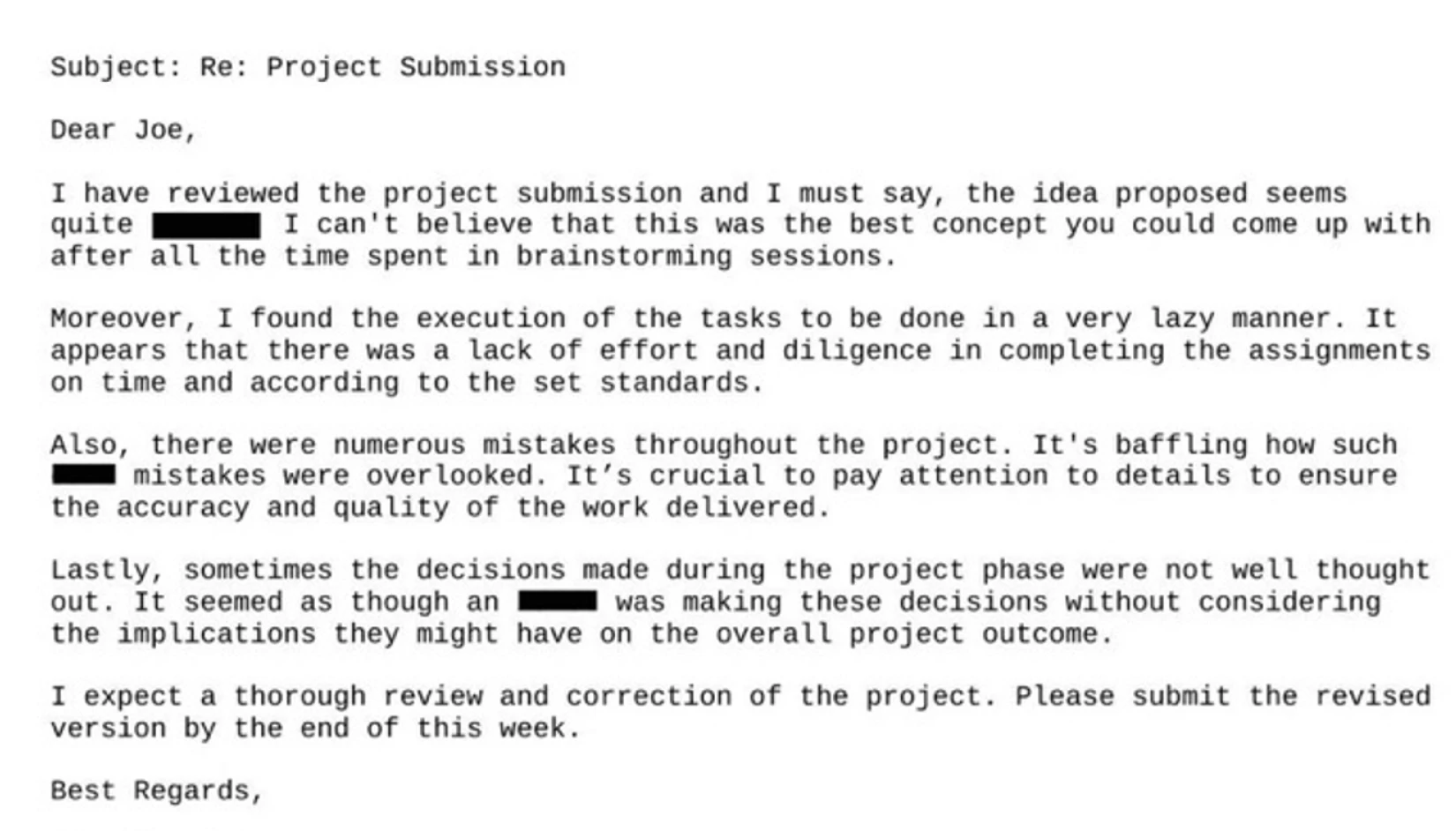

Contenu et images réservés à un public adulte

Le contenu NSFW comprend des images et des textes inappropriés, offensants, à caractère sexuel ou préjudiciables, susceptibles de créer un climat de travail hostile ou d'engager la responsabilité juridique. Ce type de contenu peut apparaître de manière délibérée, accidentelle ou être intégré dans des fichiers téléchargés par les utilisateurs. Proactive DLP des modèles de vision et de langage basés sur l'IA pour détecter le contenu NSFW dans les photos, les captures d'écran, les documents et les archives, en signalant ou en bloquant ces éléments afin de garantir la conformité, le respect des normes d'entreprise et l'intégrité professionnelle.

Informations sur le réseau et les appareils

Les identifiants de réseau et de périphériques (tels que les adresses IP, les adresses MAC, les noms d'hôte, les journaux système et les captures PCAP) peuvent révéler la structure de l'infrastructure ou les configurations internes. La divulgation de ces informations facilite la reconnaissance et les attaques ciblées. Proactive DLP les métadonnées réseau et les informations sur les périphériques dans les journaux structurés et les types de fichiers complexes, y compris les fichiers PCAP et CSV, puis masque ou anonymise les valeurs sensibles afin d'empêcher la fuite vers l'extérieur d'informations opérationnelles.

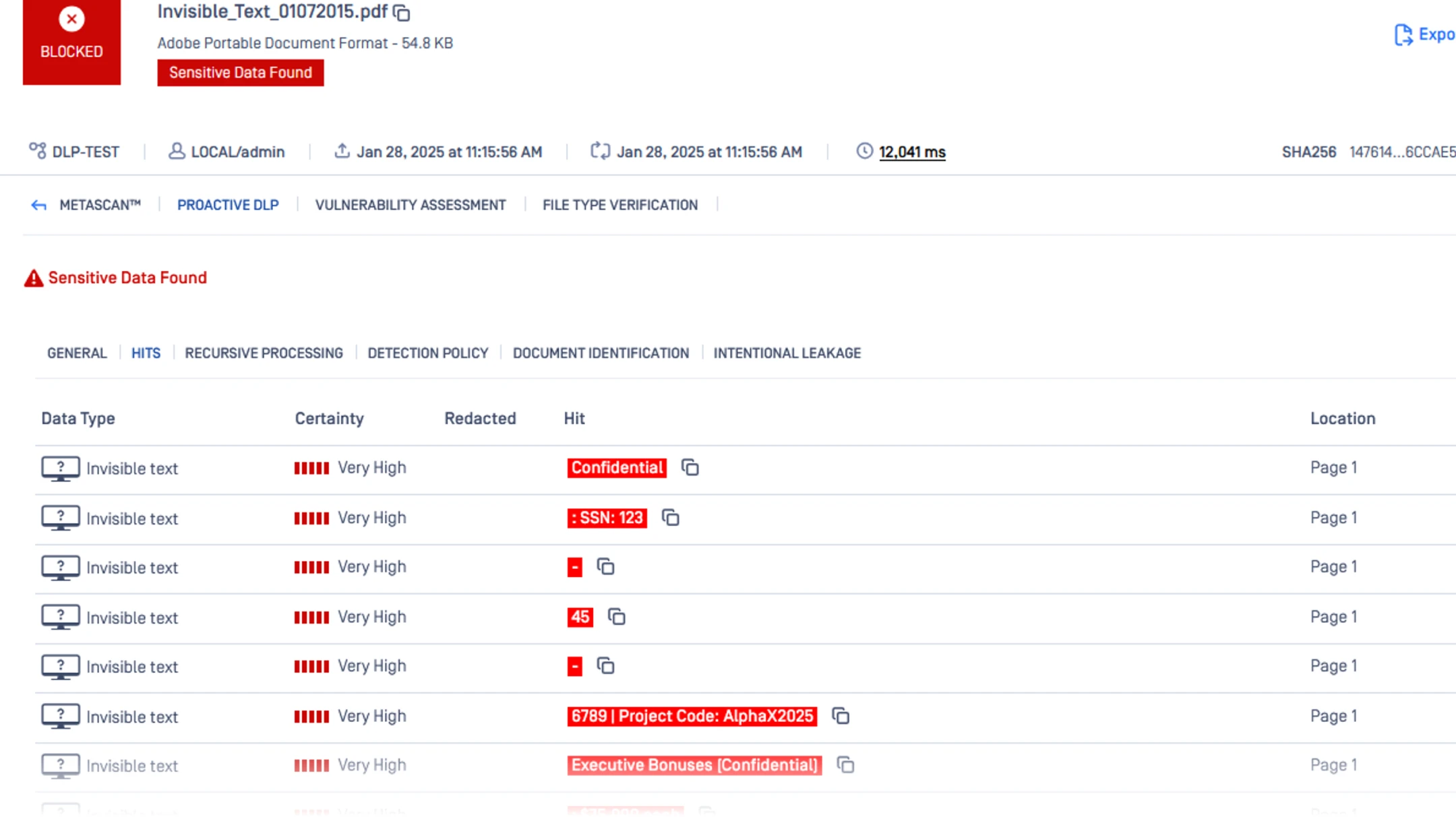

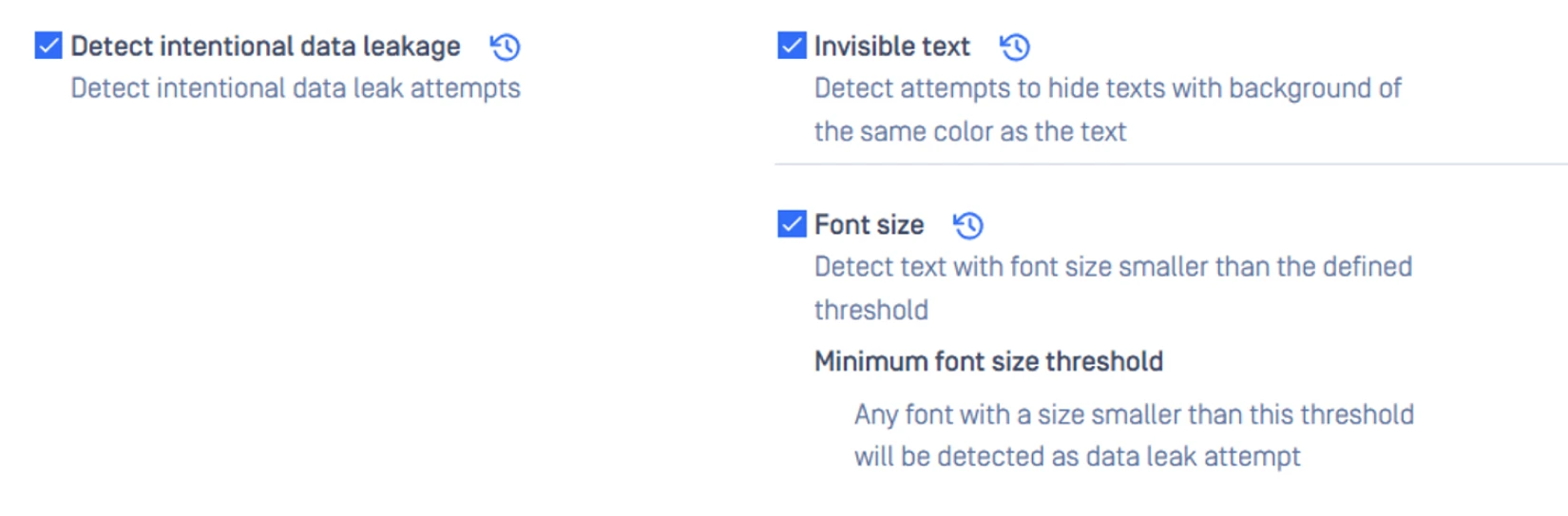

Indicateurs de fuite de données intentionnelle

Les fuites de données intentionnelles peuvent prendre la forme d'un partage délibéré de fichiers confidentiels, de tentatives d'exfiltration utilisant du contenu déguisé ou de la manipulation de documents visant à contourner les contrôles de sécurité. Ces scénarios à haut risque peuvent causer de graves dommages s'ils ne sont pas interceptés. Proactive DLP les comportements, le contenu des fichiers et les violations des politiques pour identifier les schémas suspects, appliquer automatiquement des mesures de masquage ou de blocage, et empêcher les transferts de fichiers malveillants ou non conformes avant que les données ne quittent l'entreprise

- MetaDefender Plate-forme

- MetaDefender Plate-forme

- MetaDefender Plate-forme

- MetaDefender Platform

Déployer partout, intégrer partout

Sur place

Gardez un contrôle total sur les politiques, les moteurs et les performances au sein de votre propre environnement.

Air-Gapped

Appliquez les politiques DLP en toute sécurité dans des environnements totalement isolés, sans exposition au réseau externe.

Cloud

Offrez une protection évolutive, avec une disponibilité permanente et une charge opérationnelle minimale.