Introduction

Ce blog présente une analyse technique des vulnérabilités CVE-2025-59718 et CVE-2025-59719, deux vulnérabilités critiques de contournement de l'authentification affectant plusieurs produits Fortinet lorsque FortiCloud Single Sign-On (SSO) est activé.

Ces deux vulnérabilités proviennent d'une vérification incorrecte des signatures cryptographiques (CWE-347) lors du traitement des réponses SAML. Dans certaines conditions spécifiques, une réponse SAML spécialement conçue peut être acceptée comme valide, permettant ainsi à un attaquant non authentifié de contourner l'authentification SSO FortiCloud.

Au moment où cette recherche a été menée, les informations techniques publiques étaient limitées et aucune preuve de concept vérifiable de manière indépendante démontrant une exploitation réelle n'était disponible. OPSWAT 515 OPSWAT a effectué une analyse approfondie afin de déterminer si ces vulnérabilités étaient exploitables dans la pratique et d'évaluer leur impact réel.

Portée de la vulnérabilité et impact technique

Les vulnérabilités CVE-2025-59718 et CVE-2025-59719 affectent plusieurs produits Fortinet, notamment FortiOS, FortiWeb, FortiProxy et FortiSwitchManager, lorsque FortiCloud Single Sign-On (SSO) est utilisé pour l'authentification administrative.

La cause première de ces deux vulnérabilités réside dans une vérification incorrecte des signatures cryptographiques (CWE-347) lors du traitement des réponses SAML. Par conséquent, des réponses SAML mal formées ou manipulées peuvent être traitées comme des données d'authentification légitimes dans certaines conditions spécifiques.

Lorsque FortiCloud SSO est activé, cette vulnérabilité peut entraîner un contournement complet de l'authentification. Une exploitation réussie permet à un attaquant non authentifié d'accéder à des interfaces administratives protégées sans posséder d'identifiants valides. En fonction de la configuration du déploiement et de l'exposition des accès, cela peut finalement entraîner la compromission totale du dispositif affecté.

Selon l'avis publié par FortiGuard Labs, ces vulnérabilités ont été identifiées en interne. Les mécanismes d'exploitation détaillés et les workflows d'attaque pratiques n'ont pas été divulgués publiquement au moment de la publication.

Évaluation des demandes d'exploitation publique

À la suite de cette divulgation, plusieurs référentiels publics et articles de blogs techniques ont prétendu fournir des preuves de concept d'exploitation pour CVE-2025-59718 et CVE-2025-59719. Afin d'évaluer avec précision l'exploitabilité réelle de ces vulnérabilités, l'unité 515 a procédé à un examen systématique et à une validation pratique des documents accessibles au public dans un environnement contrôlé.

Les documents examinés comprenaient plusieurs référentiels GitHub qui prétendaient démontrer le contournement de l'authentification via des réponses SAML spécialement conçues sur les appareils Fortinet. Cependant, lors de la validation technique, l'unité 515 a déterminé que ces implémentations étaient non fonctionnelles.

Plus précisément, notre analyse a montré que les PoC publiés :

- Ne contournez pas l'authentification SSO FortiCloud.

- Se baser sur des hypothèses qui ne reflètent pas le comportement réel du traitement SAML dans les produits concernés.

- Échec de la production d'une session authentifiée valide ou d'un accès administratif

En conséquence, aucun des PoC accessibles au public n'était capable d'exploiter CVE-2025-59718 ou CVE-2025-59719 dans la pratique.

Validation technique indépendante par l'unité 515

Compte tenu de la gravité critique attribuée aux vulnérabilités CVE-2025-59718 et CVE-2025-59719, et en l'absence de toute exploitation publique vérifiée, OPSWAT 515 OPSWAT a mené une enquête technique indépendante afin de déterminer si ces vulnérabilités étaient exploitables dans des conditions réelles.

Les tests ont été réalisés dans un environnement de laboratoire contrôlé à l'aide d'appareils Fortinet affectés configurés avec FortiCloud SSO pour l'authentification administrative. La recherche s'est concentrée sur l'analyse de la logique de traitement des réponses SAML, du comportement de vérification des signatures et des hypothèses de confiance formulées au cours du processus d'authentification.

Grâce à cette enquête, l'unité 515 a pu reproduire de manière fiable le comportement vulnérable et confirmer que l'insuffisance de la vérification cryptographique lors du traitement SAML peut, dans certaines conditions spécifiques, être exploitée pour contourner les contrôles d'authentification. Le comportement qui en résulte démontre que les vulnérabilités ne sont pas théoriques et peuvent être exploitées de manière répétée lorsque les conditions préalables sont réunies.

Cette validation confirme que CVE-2025-59718 et CVE-2025-59719 représentent de véritables vulnérabilités de contournement de l'authentification ayant un impact significatif sur la sécurité, plutôt que des défauts d'implémentation marginaux.

Déclaration relative à la recherche responsable

Tous les tests ont été réalisés exclusivement dans nos environnements isolés, hors production, à des fins de recherche défensive. Aucun système client ni environnement externe n'a été affecté.

Recommandation

Atténuation Fortinet

En décembre 2025, Fortinet a publié l'avis FortiGuard FG-IR-25-647, traitant deux vulnérabilités de contournement de l'authentification FortiCloud Single Sign-On (SSO), CVE-2025-59718 et CVE-2025-59719. Dans le cadre de sa réponse initiale, Fortinet a fourni des versions mises à jour du micrologiciel pour toutes les gammes de produits concernées et a conseillé à ses clients de mettre à niveau les appareils concernés et de vérifier les configurations d'accès administratif impliquant FortiCloud SSO.

Fin janvier 2026, Fortinet a reçu des rapports d'un nombre limité de clients décrivant une activité de connexion administrative inattendue qui ressemblait fortement au problème précédemment traité. Il est important de noter que plusieurs systèmes concernés fonctionnaient déjà avec le dernier firmware disponible à l'époque, ce qui indique que le comportement observé était dû à une voie d'attaque distincte plutôt qu'à un correctif incomplet des vulnérabilités d'origine.

Après une enquête approfondie, Fortinet a identifié un contournement de l'authentification utilisant un chemin ou un canal alternatif (CWE-288) affectant plusieurs produits lorsque l'authentification FortiCloud SSO était activée. Ce problème a été attribué à CVE-2026-24858 et documenté dans l'avis FortiGuard FG-IR-26-060.

Pour atténuer ce risque nouvellement identifié, Fortinet a publié des mises à jour supplémentaires du micrologiciel et mis en œuvre une application plus stricte au niveau du service FortiCloud. À compter du 27 janvier 2026, l'authentification SSO FortiCloud ne sera autorisée que pour les appareils exécutant des versions de micrologiciel prises en charge et à jour et disposant d'un abonnement FortiCloud actif. Les appareils qui ne répondent pas à ces exigences ne pourront pas s'authentifier via FortiCloud SSO, ce qui bloquera efficacement toute exploitation via les chemins d'authentification concernés.

Ces mesures combinées traitent à la fois les conditions de contournement du SSO FortiCloud initialement divulguées et le chemin d'authentification alternatif identifié par la suite, réduisant ainsi considérablement le risque d'accès administratif non autorisé via le SSO FortiCloud.

Firewall et solution OPSWAT Diode

Ce type d'attaque met en évidence un risque architectural critique : lorsqu'un pare-feu est compromis ou détourné, il ne peut plus être considéré comme une barrière de sécurité fiable. Une fois que cela se produit, les attaquants peuvent obtenir un accès permanent à des segments de réseau fiables, et tous les systèmes protégés uniquement par le pare-feu sont exposés.

Les pare-feu restent un élément essentiel de la sécurité réseau, mais ce sont des contrôles logiciels qui fonctionnent sur la base d'hypothèses de confiance. Lorsque ces hypothèses échouent, que ce soit en raison d'une utilisation abusive de l'authentification, de failles logiques ou de canaux de gestion compromis, le pare-feu peut involontairement faciliter les mouvements des attaquants au lieu de les empêcher. À ce stade, le renforcement traditionnel et l'ajustement des politiques offrent une valeur limitée, car le périmètre lui-même a été violé.

Importance d'une défense multicouche au-delà du Firewall

Les architectures de sécurité résilientes reposent sur l'hypothèse d'une violation. Les pare-feu, les services d'identité et autres contrôles logiciels sont tous sujets à des vulnérabilités et à des défaillances de confiance. Une fois qu'un pare-feu est compromis, tout système qui s'appuie sur lui comme seul point de contrôle devient extrêmement vulnérable, indépendamment du renforcement interne.

Pour atténuer ce risque, les organisations doivent adopter une stratégie de défense multicouche qui comprend au moins un contrôle capable de contenir une violation même après l'effondrement de la frontière de confiance du pare-feu. Cela nécessite de passer d'une application basée sur des politiques à une isolation physique.

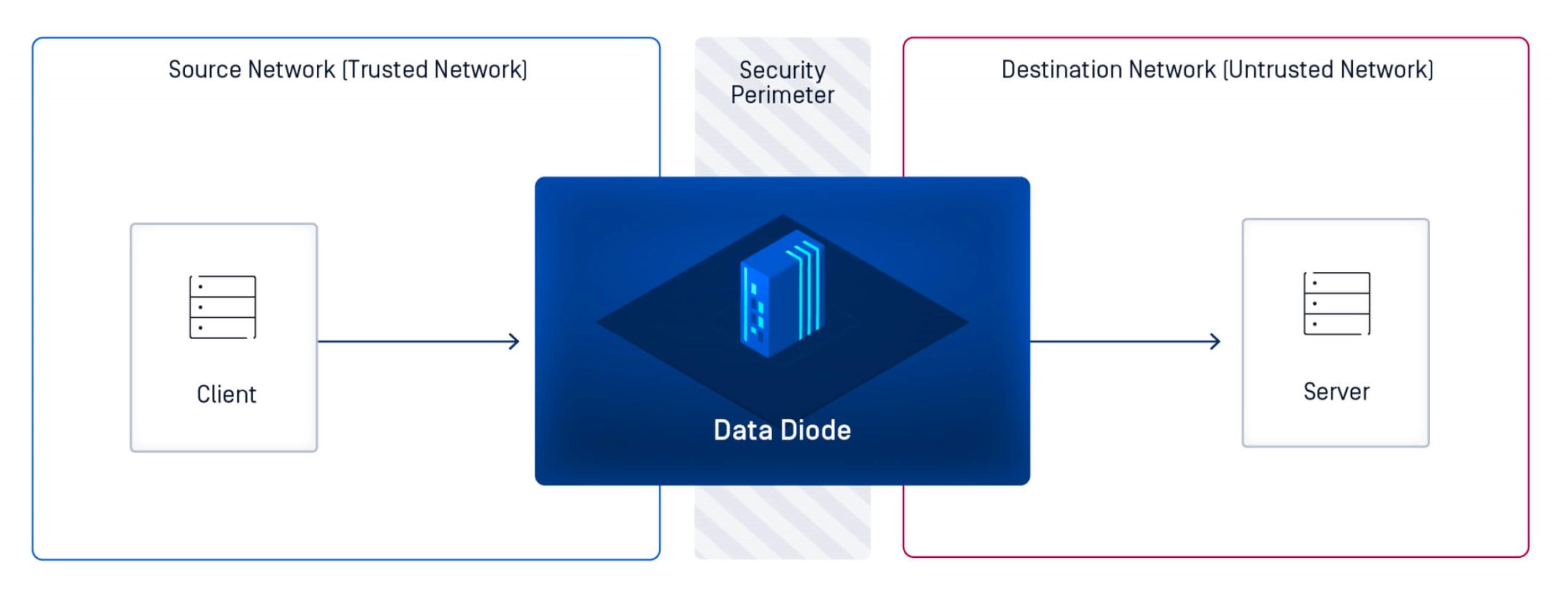

Les diodes de données comme contrôle de sécurité déterministe

Une diode de données impose un flux de données physiquement unidirectionnel, garantissant que les informations ne peuvent circuler que dans un seul sens, sans possibilité de trafic retour. Contrairement aux pare-feu, qui dépendent de politiques logicielles, de la gestion des sessions et d'hypothèses de confiance, une diode de données impose l'isolation au niveau matériel. Le chemin entrant n'existe pas, ce qui rend l'accès à distance, l'injection de commandes et la communication inverse structurellement impossibles.

Cette approche modifie fondamentalement le modèle de sécurité. Plutôt que d'essayer de détecter ou de bloquer les activités malveillantes, le diode de données supprime complètement la voie d'attaque. Même si les contrôles en amont sont compromis, il n'existe aucun mécanisme permettant à un attaquant d'interagir avec les systèmes protégés.

Optical DiodeMetaDefender : Une solution complète pour les diodes de données

Lorsque les protections pare-feu ne suffisent plus à garantir la segmentation, les organisations ont besoin d'un contrôle capable de préserver les limites de sécurité indépendamment de l'application des politiques ou de la confiance bidirectionnelle. L' OPSWAT MetaDefender Optical Diode est conçu pour répondre à ce besoin, en offrant les normes les plus élevées en matière d'isolation du réseau, d'intégrité des données et de conformité réglementaire pour les environnements où l'échec n'est pas une option.

Conçu pour protéger contre les cybermenaces modernes qui ciblent les infrastructures critiques et les environnements technologiques opérationnels (OT), MetaDefender Optical Diode un mécanisme fiable pour maintenir la sécurité des communications sans exposer les réseaux protégés. Plutôt que de remplacer les pare-feu, il les complète en imposant un flux de données physique unidirectionnel, garantissant ainsi que les systèmes critiques restent isolés même si les contrôles périmétriques traditionnels sont compromis.

Avec l'acquisition récente de FEND OPSWAT,Optical Diode MetaDefender Optical Diode prend désormais en charge toutes les échelles de déploiement et tous les cas d'utilisation, des solutions compactes pour les installations distantes ou périphériques aux plateformes haute capacité pour les environnements industriels à grande échelle. Qu'il s'agisse de sécuriser une raffinerie, une centrale électrique, un centre de transport, un site de fabrication ou un système de défense, les organisations peuvent déployer uneOptical Diode MetaDefender Optical Diode pour leurs besoins opérationnels.

En combinant une isolation physique unidirectionnelle avec une prévention avancée des menaces, MetaDefender Optical Diode aux réseaux critiques de communiquer en toute sécurité, sans jamais être exposés à des risques entrants. Il offre aux organisations la certitude que, même dans des environnements à haut risque, l'échange de données essentielles peut avoir lieu sans compromettre la sécurité.

MetaDefender Optical Diode plus qu'un simple dispositif de cybersécurité : c'est une garantie de tranquillité d'esprit pour les environnements où les limites de confiance doivent être respectées, même lorsque d'autres contrôles ne le permettent pas.