Résumé

En juillet 2021, une cyberintrusion sophistiquée a été perpétrée à l'aide d'un lien vers le service Feed Proxy de Google afin de télécharger un fichier Microsoft Word malveillant sur l'appareil des victimes. Une fois les macros activées par les utilisateurs sans se douter de rien, une bibliothèque de liens dynamiques (DLL) Hancitor a été exécutée et a appelé l'outil Cobalt Strike, très répandu, qui a déposé plusieurs charges utiles après avoir profilé un réseau compromis. En moins d'une heure, l'attaquant peut obtenir les privilèges d'administrateur du domaine et le contrôle total de celui-ci. Dans cet article, nous décrivons commentMultiscanning OPSWAT Multiscanning - Metascan et la technologie Deep CDR™ (Content Disarm and Reconstruction) ont détecté la menace potentielle et empêché cette attaque avancée.

L'attaque

Comme beaucoup de cyber-attaques de nos jours, l'intrusion a commencé par un courriel de spear-phishing envoyé à un ou plusieurs utilisateurs du réseau cible. Nous connaissons bien les tactiques d'attaque qui utilisent des macros cachées dans des fichiers pour télécharger des charges utiles malveillantes. Cette attaque est encore plus évasive et sophistiquée car la macro intégrée ne télécharge pas directement les charges utiles, mais elle extrait et exécute un shellcode (objet OLE) à l'intérieur du document pour télécharger les charges utiles nuisibles.

Un document Microsoft Word contenant des macros malveillantes capables d'installer des copies intégrées du téléchargeur de chevaux de Troie Hancitor[1] a été envoyé aux utilisateurs. Lorsque ces derniers ouvraient et activaient les macros dissimulées dans le fichier, celui-ci écrivait et exécutait un fichier DLL à partir du dossier appdata de la victime. La DLL Hancitor a ensuite téléchargé et livré diverses charges utiles contenant Cobalt Strike[2] et Ficker Stealer[3].

Comment OPSWAT peut vous aider à prévenir cette attaque avancée

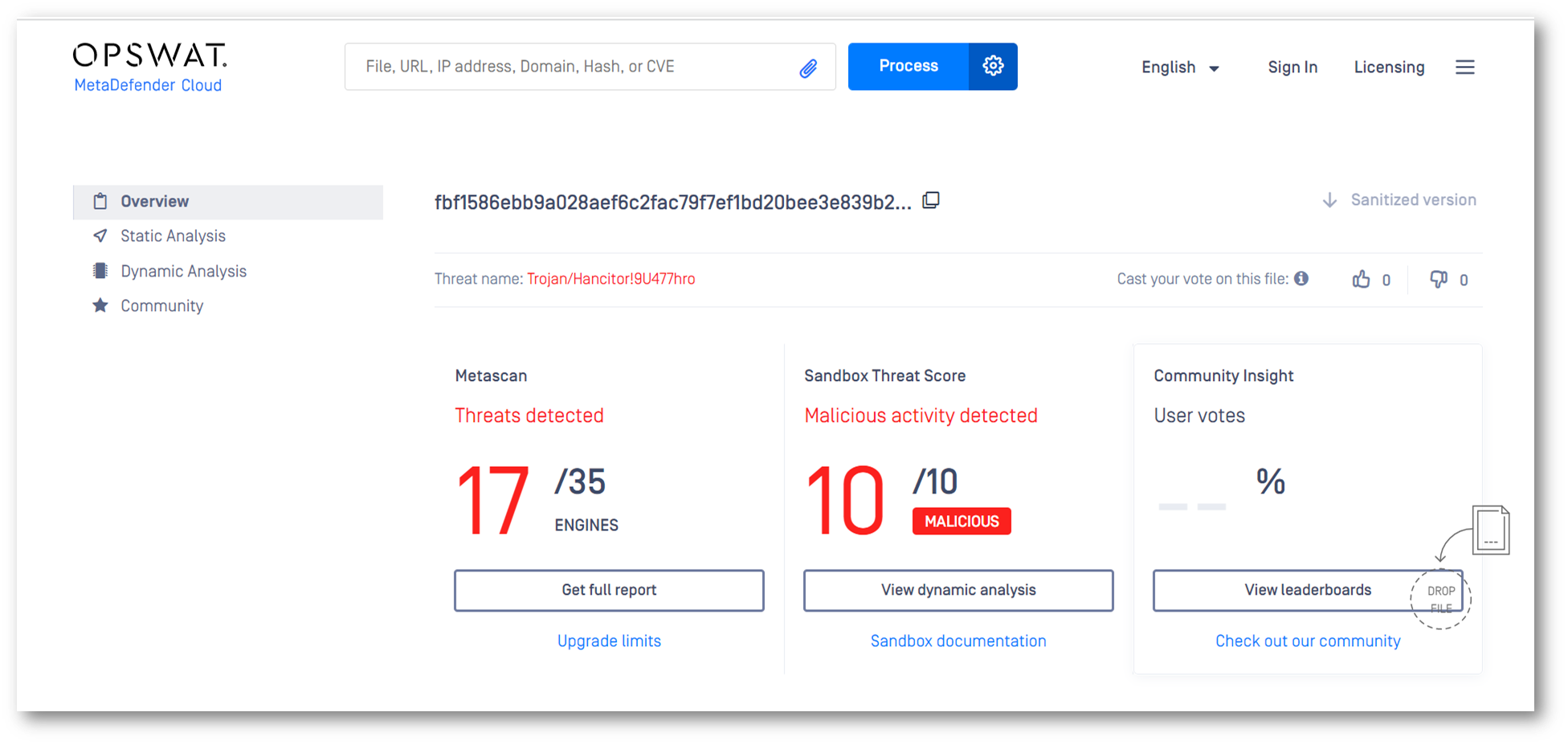

Lors de l'analyse du fichier MS Word malveillant à l'aide de OPSWAT MetaDefender , seuls 17/35 moteurs antivirus ont détecté la menace. Cela prouve clairement que l'analyse à l'aide d'un seul ou de quelques moteurs antivirus ne suffit pas à protéger votre organisation et vos utilisateurs. Les logiciels malveillants avancés aux tactiques évasives peuvent contourner les défenses traditionnelles. Un seul moteur antivirus peut détecter 40 à 80 % des logiciels malveillants. OPSWAT Metascan vous permet d'analyser rapidement des fichiers avec plus de 30 moteurs anti-malware sur site et dans le cloud pour atteindre des taux de détection supérieurs à 99%.

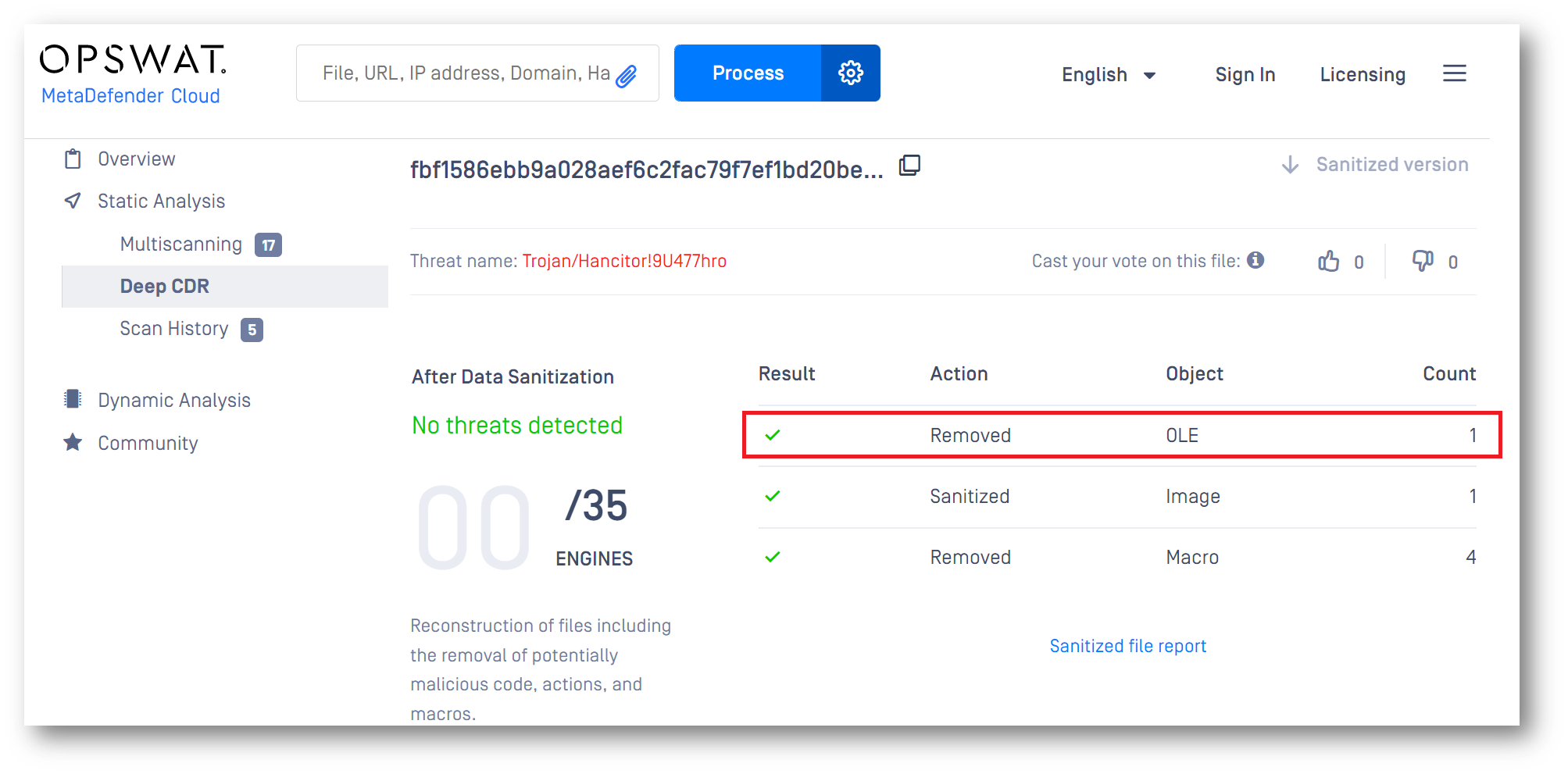

Cependant, la meilleure approche pour garantir la protection de votre organisation et de vos utilisateurs contre les attaques sophistiquées et zero-day consiste à nettoyer tous les fichiers à l'aide de la technologie Deep CDR™. Les fichiers sont évalués et vérifiés dès leur entrée dans le système de nettoyage afin de garantir leur type et leur cohérence. Ensuite, tous les éléments du fichier sont séparés en composants distincts et les éléments potentiellement malveillants sont supprimés ou nettoyés. En fournissant un rapport de nettoyage détaillé, la technologie Deep CDR™ permet également aux administrateurs d'analyser le comportement des logiciels malveillants sans avoir recours à un outil d'analyse supplémentaire. Nous démontrons ci-dessous comment la technologie Deep CDR™ a supprimé toutes les menaces potentielles dans le fichier et a fourni aux utilisateurs un fichier sûr à utiliser.

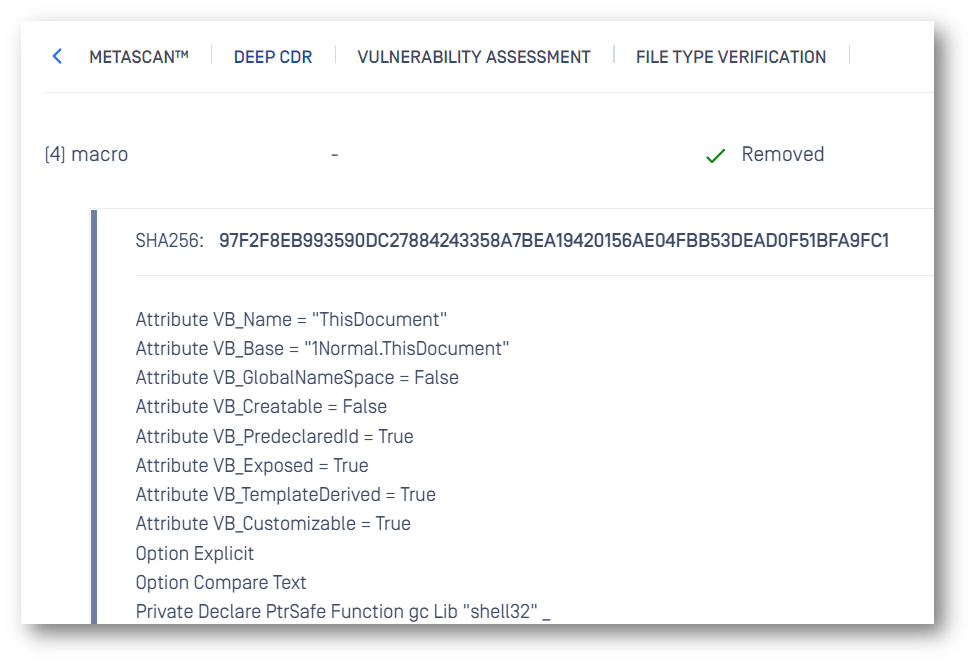

En traitant le document Word malveillant à l'aide de la technologie Deep CDR™, nous avons découvert plusieurs composants actifs, notamment un objet OLE et quatre macros. Nous avons désobfusqué le code et constaté qu'il tentait de s'exécuter (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Comme le montre le résultat de l'assainissement, tout le contenu actif du document a été supprimé du fichier. L'un des objets intégrés (l'objet OLE) installerait le cheval de Troie Hancitor (fichier ier.dll) sur la machine des utilisateurs (une fois qu'ils l'auraient involontairement activé) s'il n'était pas neutralisé avant d'arriver jusqu'à eux.

Pour protéger leur réseau, il est vital pour toute organisation de s'assurer que tous les fichiers et courriels envoyés à leurs employés internes sont sûrs, tout en garantissant la facilité d'utilisation des fichiers. Nous livrons des fichiers sûrs avec une facilité d'utilisation maximale en quelques millisecondes, de sorte que votre flux de travail ne soit pas interrompu.

En désinfectant chaque fichier et en supprimant toutes les menaces potentielles qui y sont intégrées, la technologie Deep CDR™ « désarme » efficacement toutes les menaces basées sur des fichiers, y compris les menaces connues et inconnues, les menaces complexes et sensibles au sandboxing, ainsi que les menaces équipées d'une technologie d'évasion des logiciels malveillants, telles que les logiciels malveillants totalement indétectables, la détection VMware, l'obfuscation et bien d'autres encore.

Apprenez-en davantage sur la technologie Deep CDR™ ou discutez avec un expert OPSWAT afin de découvrir la meilleure solution de sécurité pour prévenir les logiciels malveillants de type « zero-day » et les logiciels malveillants avancés et furtifs.

1. Hancitor est un téléchargeur de logiciels malveillants qui ouvre des "portes dérobées" permettant à d'autres virus de s'infiltrer.

2. Cobalt Strike est un outil d'accès à distance qui a été coopté par des cybercriminels pour diffuser des logiciels malveillants de suivi.

3. FickerStealer est un logiciel malveillant de vol d'informations conçu pour extraire des informations sensibles.