Pile MetaDefender

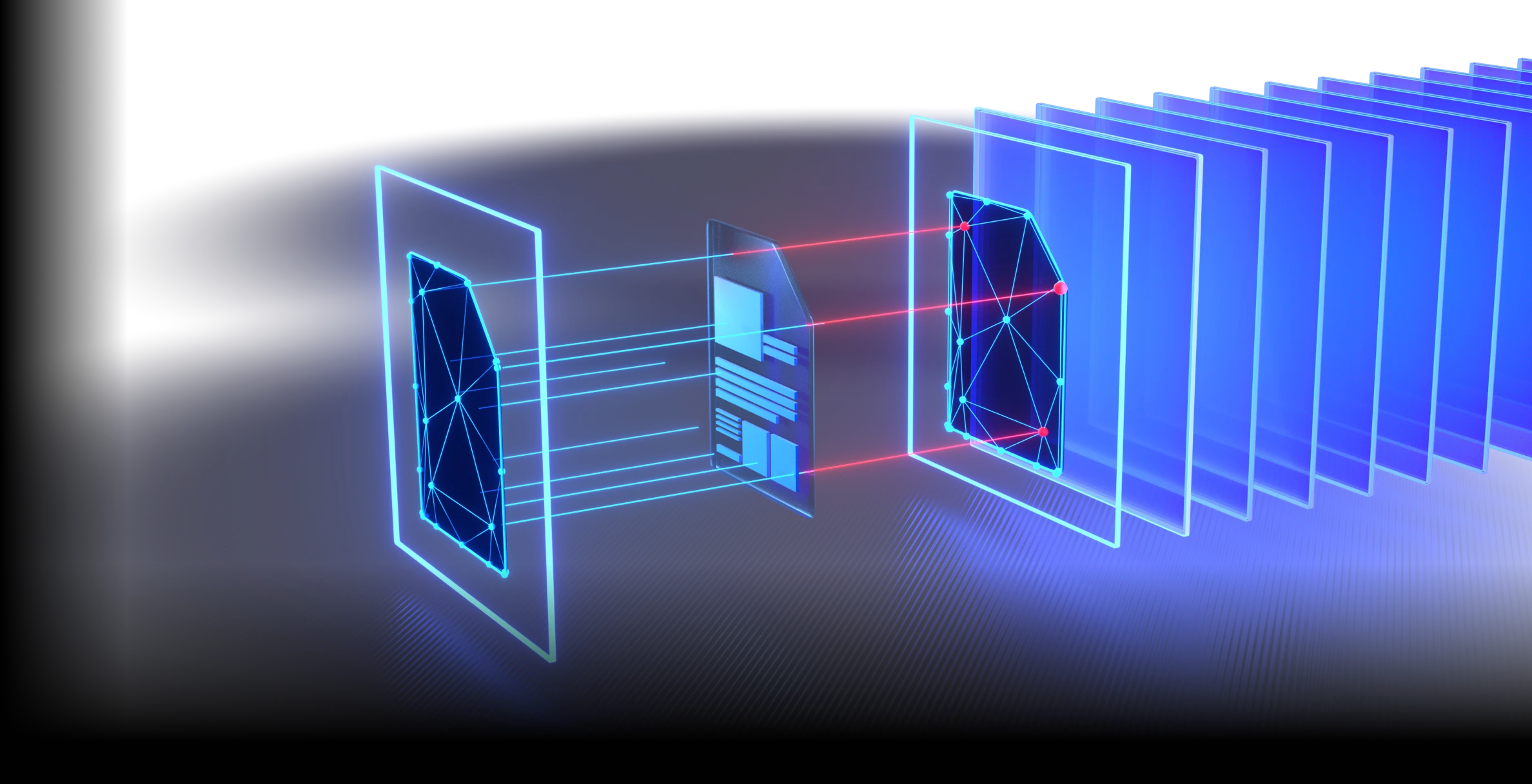

La pile MetaDefender alimente l'ensemble de MetaDefender grâce à des technologies basées sur l'IA, conçues pour fonctionner en synergie. Qu'il s'agisse de protéger la messagerie électronique, le cloud, le stockage, les supports périphériques, le transfert de fichiers géré ou tout autre canal de données, ces technologies d'

s créent de multiples couches de défense qui s'adaptent en temps réel à l'évolution des menaces, quel que soit votre cas d'utilisation.

- Fondation pour une plateforme universelle

- Protection multicanal

- Threat Intelligence continue sur Threat Intelligence

Le premier moteur prédictif basé sur l'IA OPSWAT

pour la détection des vulnérabilités « zero-day » sans exécution

100 % de protection

Vérifié par SE Labs Deep CDR™ Technology Test

Tout-en-un

Pile technologique dotée de fonctionnalités basées sur l'IA

>99.2%

Détection des logiciels malveillants

#Leader n°1 du marché

Technologie Multiscanning Deep CDR™

20 fois plus rapide

Détection des vulnérabilités « zero-day » grâce à l'IA

Explorateur technologique

Filtrer par capacité, technologie et fonctionnalité.

Prévention complète des menaces, détection d'

s et conformité

OOPSWAT la technologie Deep CDR™, Multiscanning Metascan™, la prédiction des menaces basée sur l'IA etSandbox Adaptive Sandbox prévenir, détecter, isoler et neutraliser les menaces avant qu'elles ne s'exécutent.

Conçu pour la prédiction, l'

, conçu pour la vitesse

- Analyse approfondie de la structure des fichiers

- Modèle d'apprentissage automatique entraîné sur des menaces de type « zero-day »

Plusieurs moteurs valent mieux qu'un

- Détecter près de 100 % des logiciels malveillants

- Analyse simultanée avec plus de 30 moteurs AV de premier plan

Stop Threats That Others Miss

- Prise en charge de plus de 200 formats de fichiers

- Assainissement récursif des archives imbriquées à plusieurs niveaux

- Régénérer des fichiers sûrs et utilisables

Détection du type de fichier réel pour les flux de travail critiques en matière de sécurité

- Amélioration de l'IA

- Détecte les types de fichiers falsifiés en quelques millisecondes

- Application en ligne sans perte de performances

Prévenir la perte de données sensibles

- Utiliser des modèles alimentés par l'IA pour localiser et classer les textes non structurés dans des catégories prédéfinies.

- Masquez automatiquement les informations sensibles identifiées, telles que les données à caractère personnel (PII), les informations médicales protégées (PHI) et les données relatives au secteur des cartes de paiement (PCI), dans plus de 125 types de fichiers

- Prise en charge de la reconnaissance optique de caractères (OCR) dans les images

Détecter les logiciels malveillants évasifs à l'aide d'un bac à sable avancé basé sur l'émulation

- Analyser des fichiers à grande vitesse

- Un moteur de bac à sable anti-évasion permet d'extraire les CIO

- Identifier les menaces de type "zero-day

- Classification approfondie des logiciels malveillants via l'API ou l'intégration locale

Améliorer la détection grâce à la Threat Intelligence temps réel

- Corrélation des IOC, IP, URL et réputation des fichiers à l'échelle mondiale sur plus de 50 milliards d'artefacts.

- Arrêter plus rapidement les menaces émergentes

- Enrichir l'analyse en aval

Secure votreSupply Chain Software

- Gérer les risques associés aux logiciels libres, aux composants tiers et aux dépendances.

- Assurer la transparence, la sécurité et la conformité de la base de code

Détecter les vulnérabilités des applications avant leur installation

- Vérifier les vulnérabilités connues des logiciels avant de les installer

- Analyser les systèmes pour détecter les vulnérabilités connues lorsque les appareils sont au repos

- Examiner rapidement les applications en cours d'exécution et leurs bibliothèques pour détecter les vulnérabilités.

Détection instantanée de la source géographique d'un fichier

- Détecter la source géographique des fichiers téléchargés, y compris les fichiers PE, MSI et SFX (archives auto-extractibles).

- Analyse automatique des empreintes numériques et des métadonnées afin d'identifier les lieux et les fournisseurs soumis à des restrictions.

Extraire et analyser de manière récursive des fichiers d'archives profondément imbriqués

- Extraction récursive jusqu'à une profondeur configurable

- Extraction en un seul passage sur tous les moteurs

- Détection et confinement des bombes d'archives

- Prise en charge des archives cryptées et protégées par mot de passe

Centre de recherche

Découvrez des analyses approfondies et des informations pertinentes, notamment notre aperçu en temps réel de la détection des vulnérabilités « zero-day », afin de mieux comprendre l'efficacité des différentes stratégies de cybersécurité.