MetaDefender Kiosk 5

OPSWAT MetaDefender Kiosk Mini est une solution polyvalente, puissante et accessible pour protéger les systèmes critiques contre les supports amovibles non contrôlés et les logiciels malveillants.

- Écran tactile compatible avec les gants

- Traitez plus de 7 300 fichiers par minute

- Plage thermique extrême de fonctionnement

OPSWAT bénéficie de la confiance de

Simplifier la sécurité des périphériques et des portables Media

LeMetaDefender Kiosk OPSWAT répond aux besoins spécifiques des clients. Il est conçu pour être plus accessible, portable et polyvalent. Grâce à sa batterie intégrée, il rend la protection des supports amovibles plus flexible pour une plus grande variété de cas d'utilisation.

- Traitement de 7 300 fichiers par minute

- Système d'exploitation renforcé et facilité d'utilisation

- Support de table, montage mural et montage sur pied

- Large gamme de supports portables : USB , USB , SD et MicroSD

Écran tactile en verre Gorilla Glove

Batterie intégrée

Durabilité de niveau militaire

Compatibilité avec plusieurs Media

et systèmes de fichiers

Processeur Ultra 7 avancé

Connectivité Wi-Fi et Ethernet

Media Sécurité là où vous en avez besoin

Prêt à être déployé

Chaque MetaDefender Kiosk est préconfiguré pour votre déploiement avec un système d'exploitation pré-durci, un logiciel MetaDefender Kiosk pré-installé, Ethernet, Wi-Fi et tous les accessoires nécessaires.

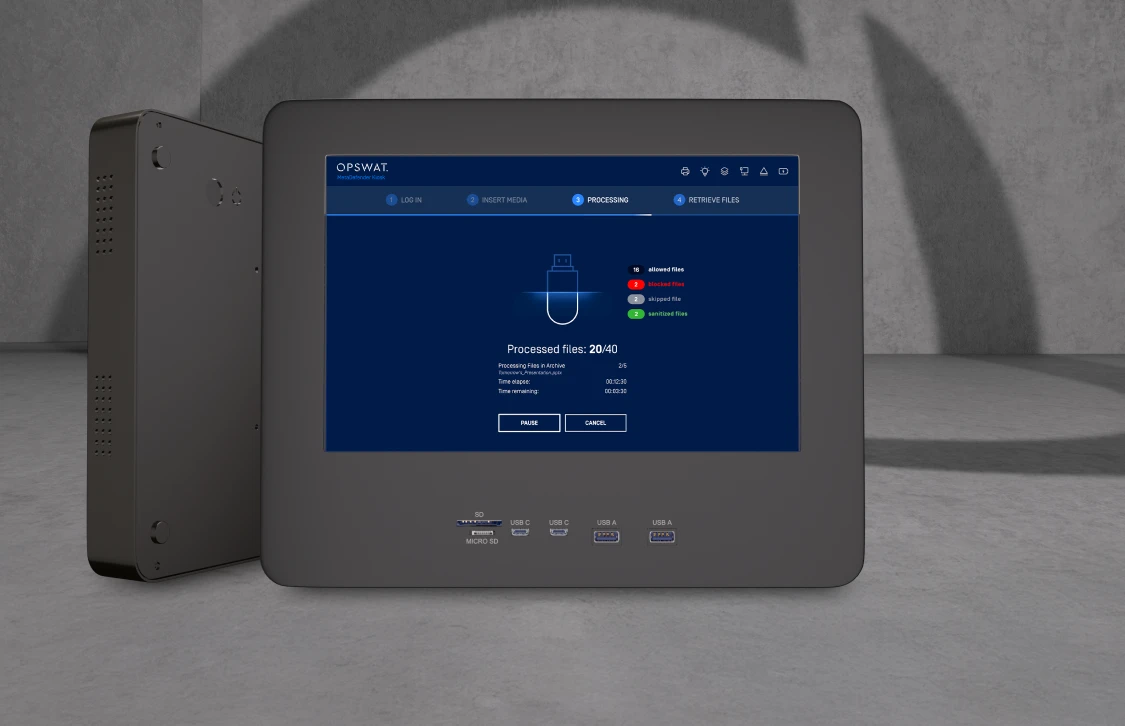

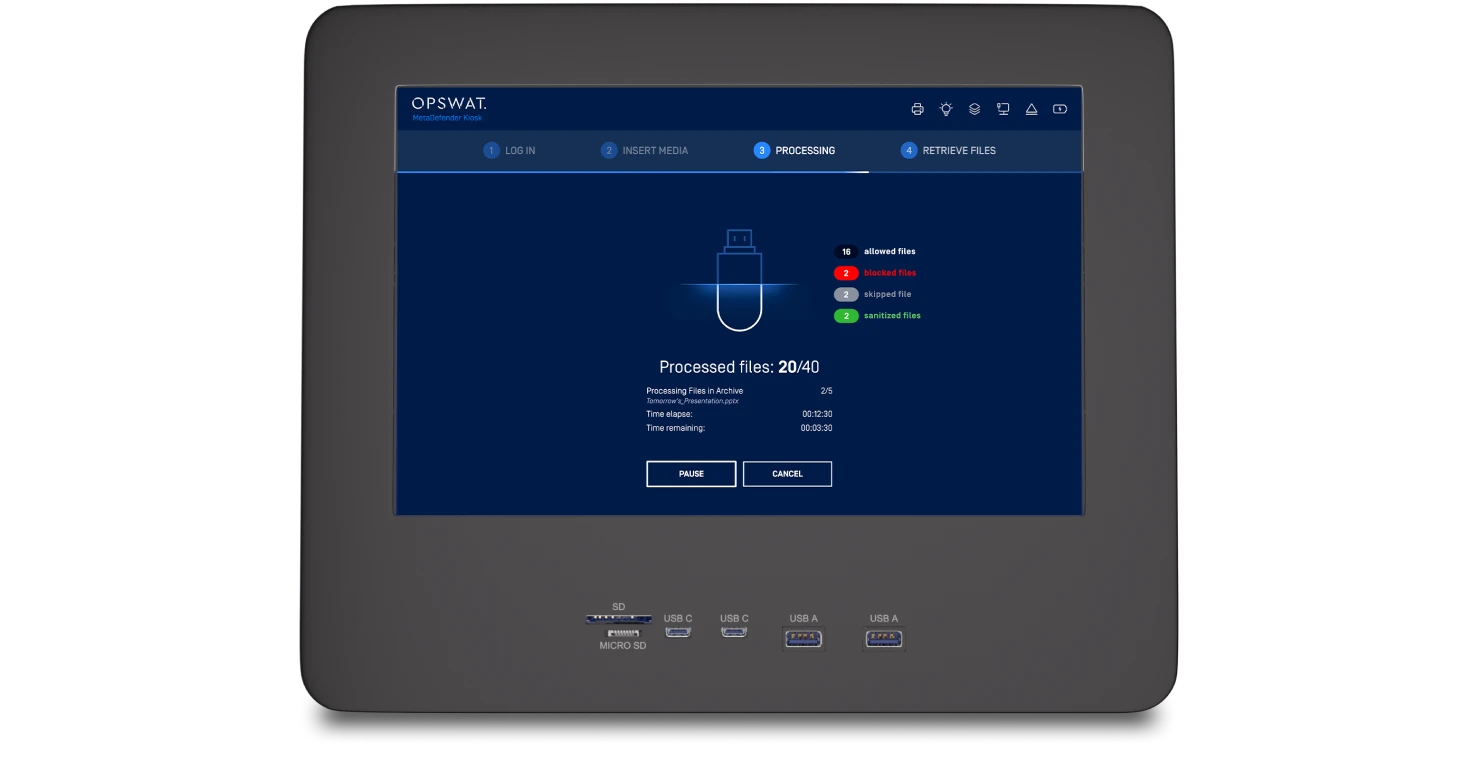

Numérisez ce dont vous avez besoin

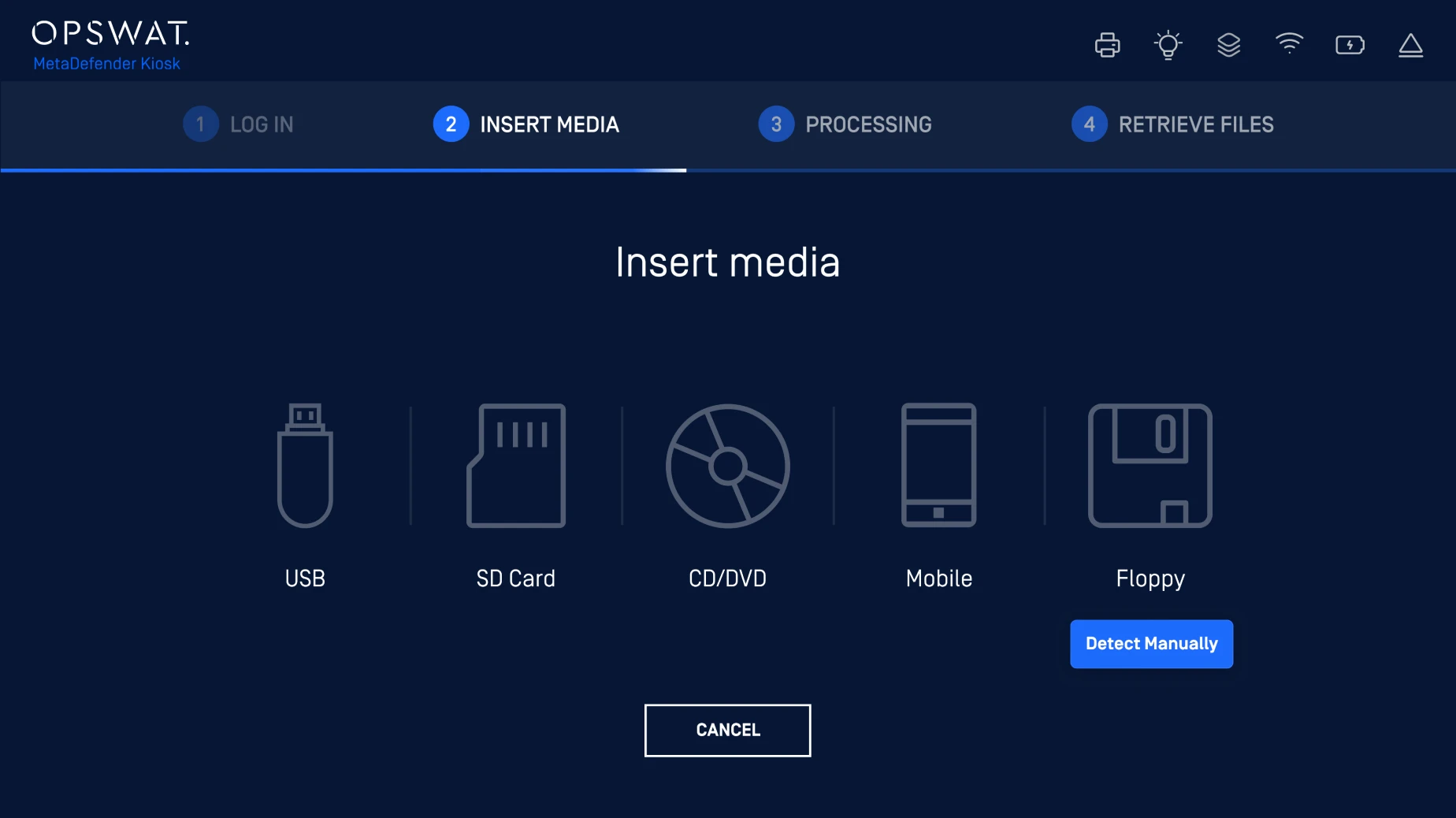

MetaDefender Kiosk prend en charge les types de supports portables les plus courants, y compris les lecteurs de disquettes, grâce à une variété de lecteurs de supports intégrés à l'avant du kiosque.

Protection contre les menaces avancées

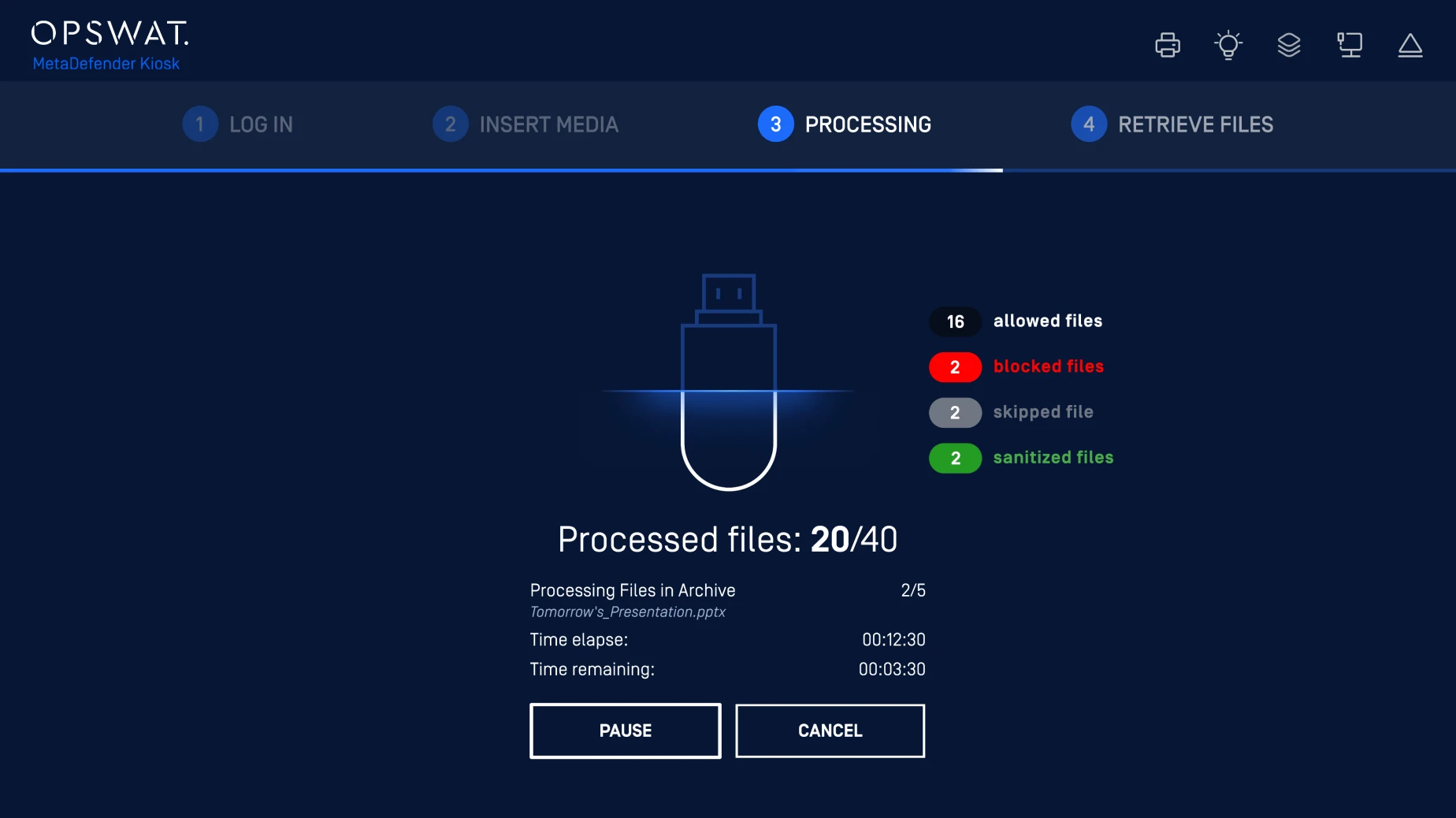

Grâce à notre technologie de multiscanning alimentée par plus de 30 moteurs anti-malware, les niveaux de détection des menaces peuvent dépasser 99 %. MetaDefender Kiosk tire parti de cette technologie pour améliorer les taux de détection, réduire les temps d'exposition aux épidémies et éviter les risques causés par les limitations potentielles d'un seul fournisseur pour toute attaque pouvant provenir d'un support amovible militarisé.

Clean & Reconstruct Suspicious Files

Les fonctionnalités Deep Content Disarm & Reconstruction (Deep CDR™ Technology) suppriment activement les données suspectes et superflues de plus de 200 types de fichiers courants, y compris les fichiers .doc et pdf, pour produire des fichiers propres et utilisables.

MetaDefender Kiosk la technologie Deep CDR™ OPSWAT(classée n° 1 du secteur) pour sécuriser le flux de données entrant et sortant de votre organisation afin de prévenir les attaques ciblées de type « zero-day » et les menaces inconnues qui sont équipées de technologies d'évasion des logiciels malveillants, telles que les logiciels malveillants totalement indétectables, la détection VMware, l'obfuscation et bien d'autres encore.

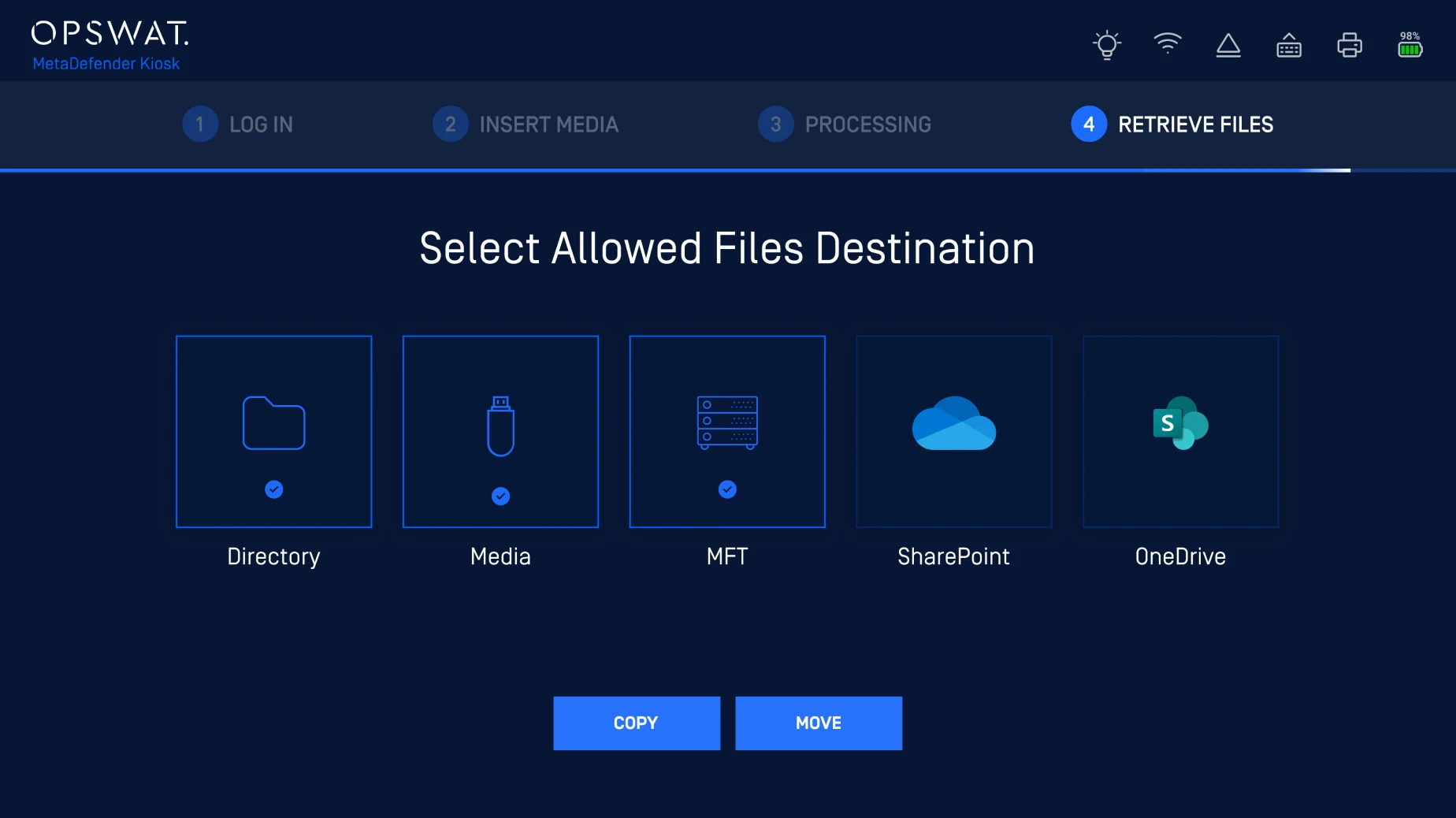

Transfert de données sécurisé

MetaDefender Kiosk parfaitement à MetaDefender Managed File Transfer MFT) pour stocker, suivre et contrôler les fichiers dans un réseau sécurisé. Managed File Transfer MetaDefender Kiosk Managed File Transfer crée un processus fluide qui simplifie l'expérience utilisateur lors de la transmission de fichiers sur des réseaux sensibles tout en maintenant des normes de sécurité élevées.

Zero Trust, zéro compromis sur l'

.

Le Kiosk Mini offre une sécurité complète, une conformité réglementaire et une protection des données, garantissant que votre infrastructure critique reste sécurisée et conforme tout en prévenant les violations de données grâce à une technologie avancée.

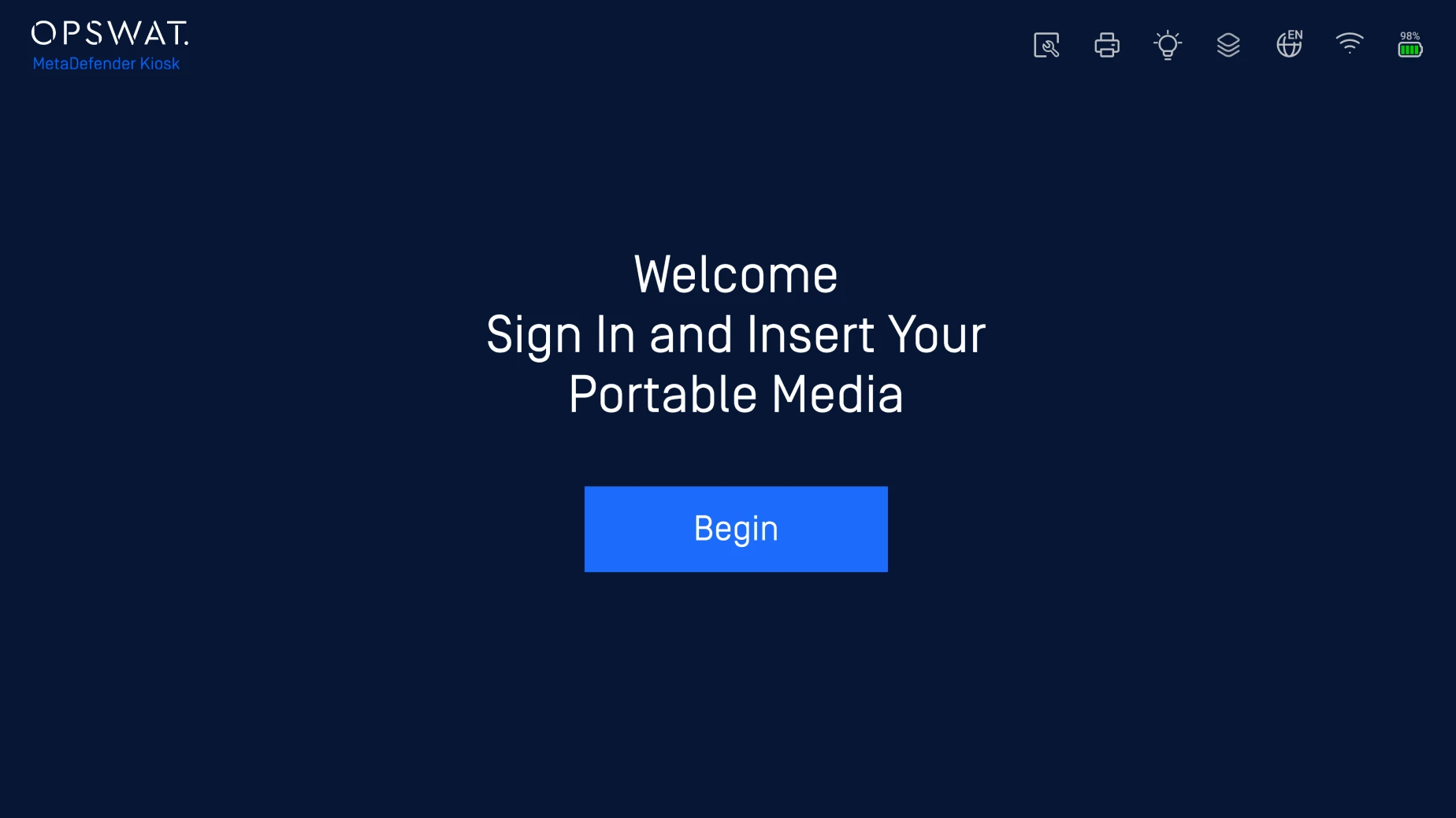

Insérer. Processus. Accéder. Respecter.

Conçu pour les environnements extrêmes

La conception robuste du Kiosk Mini garantit que même les environnements les plus extrêmes restent à l'abri des menaces véhiculées par les supports amovibles grâce à un écran tactile en verre Gorilla compatible avec les gants, un boîtier durci et un indice de résistance à la poussière et à l'eau IP65.

Construit pour durer

Construit avec des matériaux durables et un montage inviolable, il est conçu pour des déploiements à long terme dans des environnements industriels et de bureau.

Conformité réglementaire

Le Kiosk Mini permet des transferts de données sécurisés et vérifiables pour maintenir la conformité avec les réglementations de cybersécurité en évolution comme NERC CIP 003-7, NEI 08-09, NIST 800-53, PCI DSS et GDPR.

Spécifications techniques

| Hardware | ||

|---|---|---|

| Hardware | UNITÉ CENTRALE | Intel® Core™ Ultra 7 268V vPro® Enterprise (8 cœurs, 8 threads) |

| RAM | 32GB | |

| Stockage | SSD TLC 1 To | |

| Performance | ||

| Performance | Vitesse de balayage | Plus de 7 300 fichiers/minute |

| Connectivité | ||

| Connectivité | Ports |

|

| Physique | ||

| Physique | Dimensions [L x H x P] | 32,4 cm x 26,7 cm x 3,6 cm |

| Poids | 2,48 kg (5,67 lb) | |

| MTBF | 58 700 heures | |

| Pays d'origine | Mexique | |

| Environnement | ||

| Environnement | Plage thermique de fonctionnement | De -29°C à 63°C (de -20°F à 145°F) |

| Humidité de fonctionnement | 5% - 95% | |

| Humidité de stockage | 10% - 95% | |

| Réglementation | ||

| Réglementation | Certification & Compliance | Test MIL-STD-810H, CEI 60529, IP-65, MIL-STD461G, ANSI/ISA.12.12.0, marquage CE, FCC classe A, UKCA, UL, DEEE, RoHS, critère commun EAL4+ |

Kiosk Options de déploiement

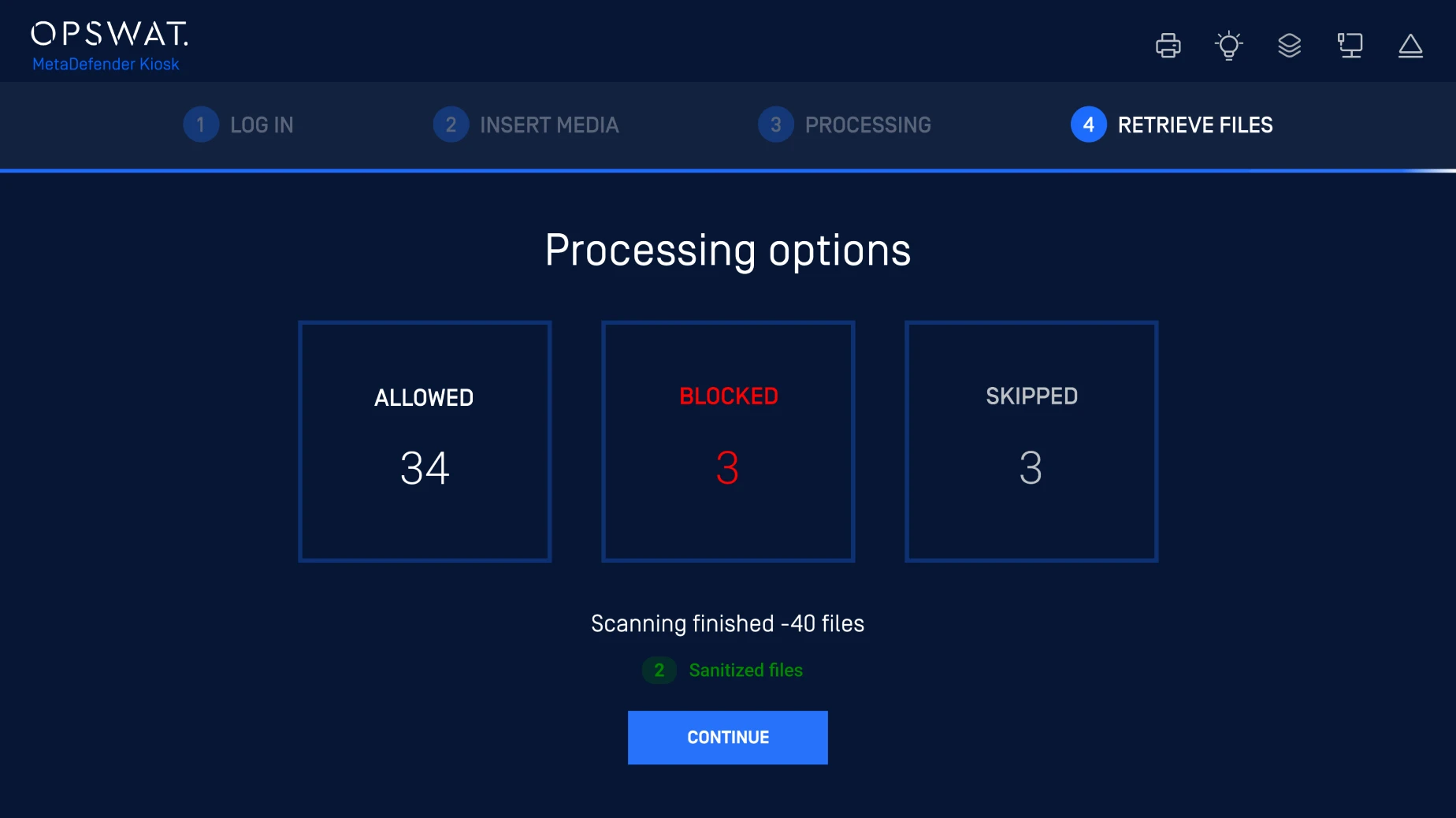

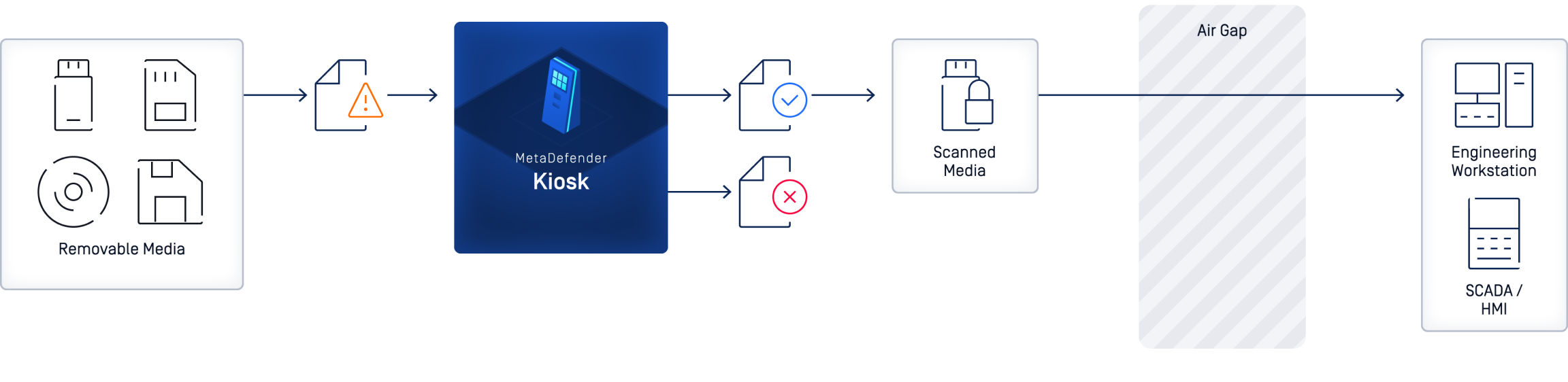

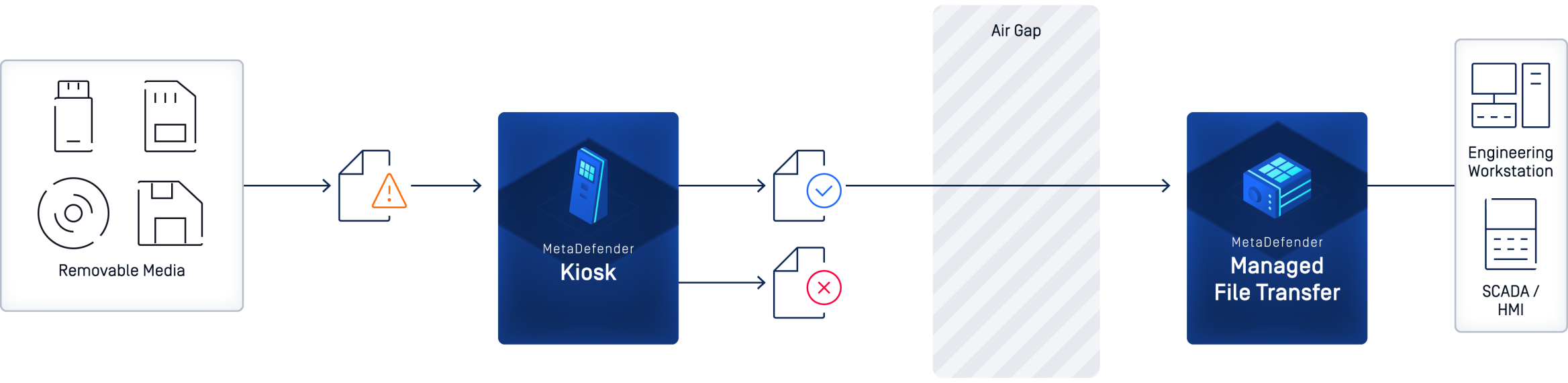

Déploiement indépendant

Dans ce déploiement, les supports amovibles sont autorisés mais doivent être traités par le site Kiosk, qui bloque/supprime les fichiers malveillants, expurge les données sensibles et n'autorise que les fichiers vérifiés à pénétrer dans les zones sécurisées.

Déployé avec MetaDefender Managed File Transfer MFT) - RécupérationSecure

Secure

Le Kiosk, déployé du côté à faible sécurité, analyse le contenu multimédia afin de bloquer les fichiers malveillants, de censurer les données sensibles et de transférer les fichiers vérifiés avec l'accord du superviseur vers MetaDefender Managed File Transfer MFT). En option, une diode de données garantit un transfert unidirectionnel, et les utilisateurs peuvent récupérer les fichiers approuvés depuis MetaDefender Managed File Transfer MFT) afin de maintenir un réseau hautement sécurisé sans support multimédia.

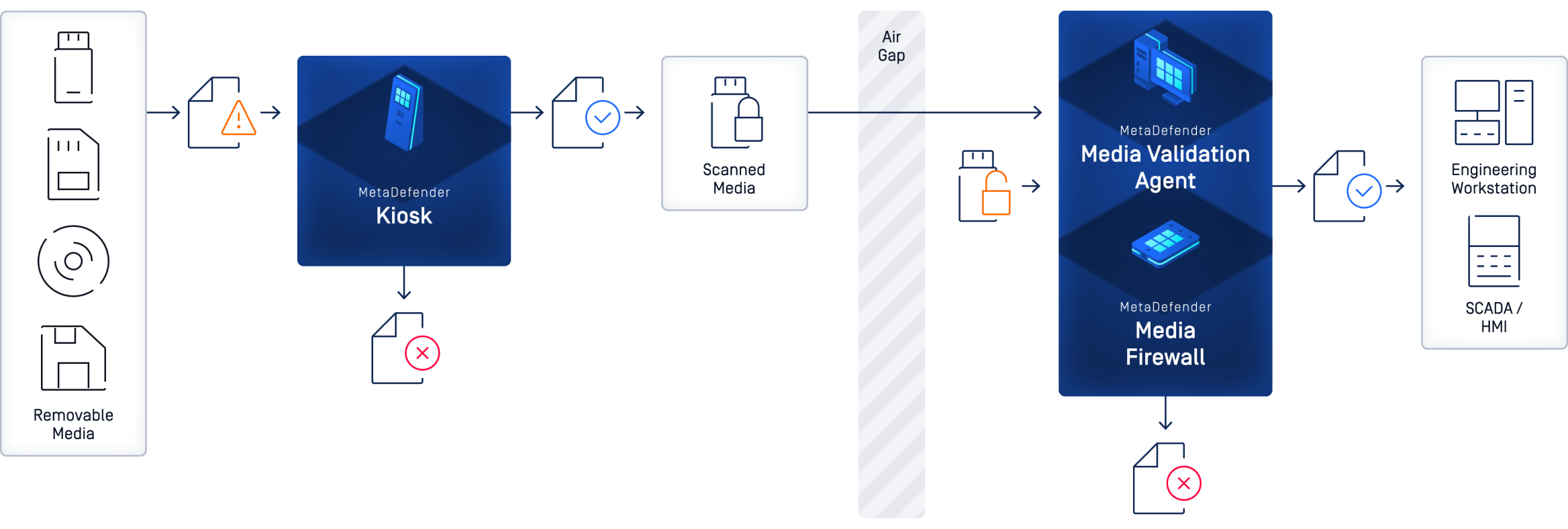

Prévenir l'utilisation non planifiée de Media

Les supports amovibles sont autorisés mais doivent être traités par le Kiosk et contrôlés par MetaDefender Media Validation Agent (logiciel) ou MetaDefender Media Firewall (matériel). Les fichiers malveillants sont bloqués/supprimés, les données sensibles sont expurgées et seuls les fichiers vérifiés peuvent être utilisés ; les supports non autorisés seront entièrement bloqués.

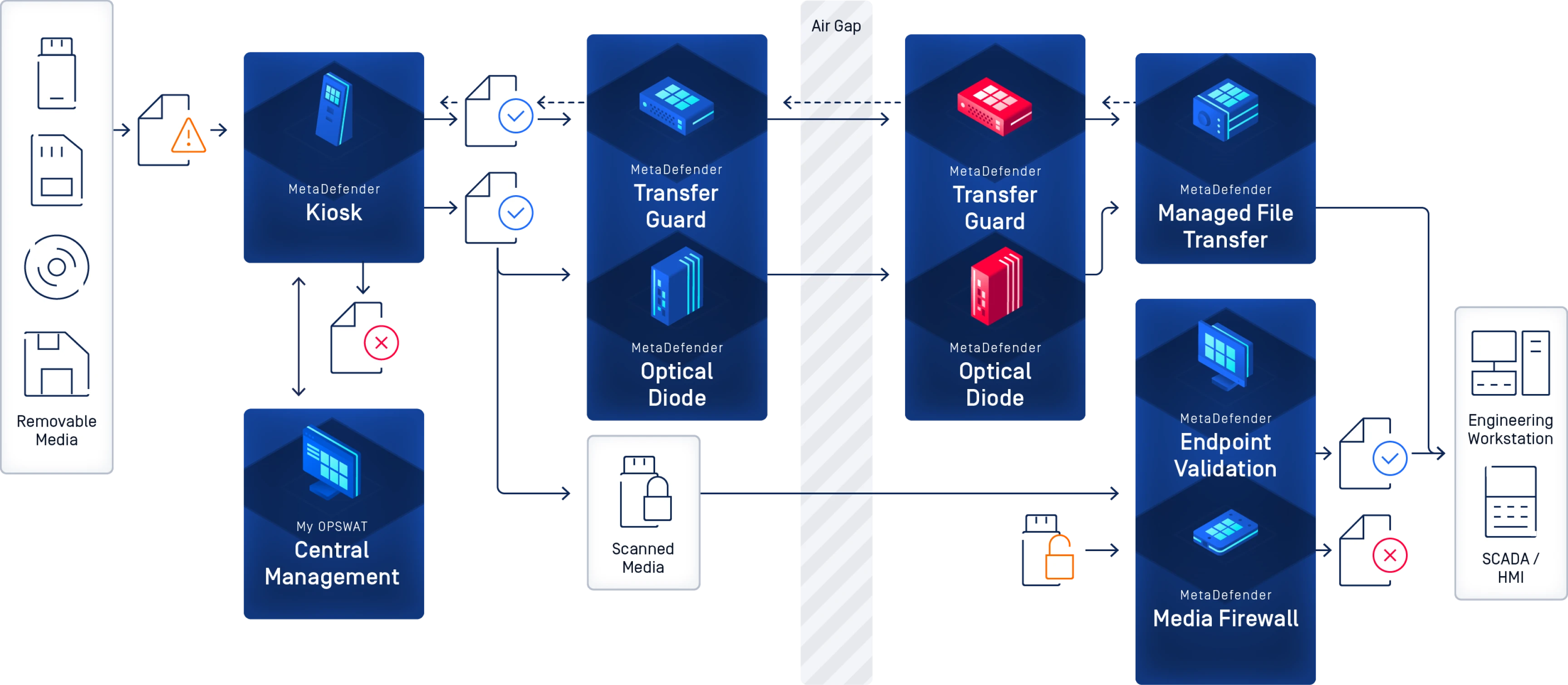

Renforcer la posture de cybersécurité

La meilleure forme de protection contre tout vecteur de cybermenace est une approche multicouche et approfondie. Déployez nos bornes équipées d'une technologie spécialement conçue pour créer une solution complète et applicable qui renforce votre posture en matière de cybersécurité.

Expertise critique pour les environnements critiques

Construit avec la technologie n° 1 d'OPSWAT

, leader sur le marché

OPSWATLa technologie éprouvée, mondialement reconnue et récompensée de la société empêche les menaces véhiculées par les supports amovibles et périphériques de pénétrer dans les environnements critiques IT et OT.

Arrêter les menaces que les autres ne voient pas

- Prise en charge de plus de 200 formats de fichiers

- Assainissement récursif des archives imbriquées à plusieurs niveaux

- Régénérer des fichiers sûrs et utilisables

Plusieurs moteurs valent mieux qu'un

- Détecter près de 100 % des logiciels malveillants

- Analyse simultanée avec plus de 30 moteurs AV de premier plan

Détecter les logiciels malveillants évasifs à l'aide d'un bac à sable avancé basé sur l'émulation

- Analyser des fichiers à grande vitesse

- Un moteur de bac à sable anti-évasion permet d'extraire les CIO

- Identifier les menaces de type "zero-day

- Classification approfondie des logiciels malveillants via l'API ou l'intégration locale

Prévenir la perte de données sensibles

- Utiliser des modèles alimentés par l'IA pour localiser et classer les textes non structurés dans des catégories prédéfinies.

- Masquez automatiquement les informations sensibles identifiées, telles que les données à caractère personnel (PII), les informations médicales protégées (PHI) et les données relatives au secteur des cartes de paiement (PCI), dans plus de 125 types de fichiers

- Prise en charge de la reconnaissance optique de caractères (OCR) dans les images

Détection instantanée de la source géographique d'un fichier

- Détecter la source géographique des fichiers téléchargés, y compris les fichiers PE, MSI et SFX (archives auto-extractibles).

- Analyse automatique des empreintes numériques et des métadonnées afin d'identifier les lieux et les fournisseurs soumis à des restrictions.

Détecter les vulnérabilités des applications avant leur installation

- Vérifier les vulnérabilités connues des logiciels avant de les installer

- Analyser les systèmes pour détecter les vulnérabilités connues lorsque les appareils sont au repos

- Examiner rapidement les applications en cours d'exécution et leurs bibliothèques pour détecter les vulnérabilités.

Compatibilité avec les périphériques USB cryptés

MetaDefender Kiosk offre un décryptage sophistiqué avec le mot de passe fourni et le traitement du contenu des clés USB cryptées.

Il est important de noter que tous les périphériques USB ne sont pas universellement pris en charge, et pour les périphériques spécifiques non répertoriés, les utilisateurs sont encouragés à contacter l'assistance OPSWAT .

« Nous sommes passés du blocage des supports amovibles à une solution entièrement intégrée capable de gérer la numérisation et la sécurisation des supports amovibles. »

"Nous utilisons MetaDefender pour scanner tout ce que nous construisons, afin de nous assurer que nous ne devenons pas un risque pour la chaîne d'approvisionnement.

"La banque voulait déployer un kiosque dans chaque agence...

Dans un premier temps, elle a installé les kiosques à son siège.

Documentation technique

Pour commencer

Déploiement et utilisation

Soutien

Pour commencer

Déploiement et utilisation

Soutien

Exploiter tout le potentiel de nos produits

Vous souhaitez en savoir plus sur MetaDefender

Kiosk ?

Explore documentation, articles, and blogs for more information about the MetaDefender Kiosk Mini.

Learn more about OPSWAT’s Peripheral Media Protection solutions in their resource library.

MetaDefender Kiosk Fiche technique Mini

MetaDefender Kiosk Fiche technique du stand

MetaDefender Kiosk Brochure

Conformité à la norme NERC CIP

Protéger le point d'entrée

Déploiements éprouvés dans les secteurs de l'énergie et des services publics

Déploiements éprouvés dans l'industrie manufacturière

0 résultats. Veuillez réessayer.