Aperçu du produit

OPSWAT MetaDefender Core protège votre organisation en prévenant les menaces avancées de cybersécurité sur plusieurs canaux de données. MetaDefender Core plusieurs technologies exclusives, notamment Deep Content Disarm and Reconstruction technologie Deep CDR™), Multiscanning, File-Based Vulnerability Assessment, la prévention des pertes de données et les Threat Intelligence.

Faits marquants de la publication

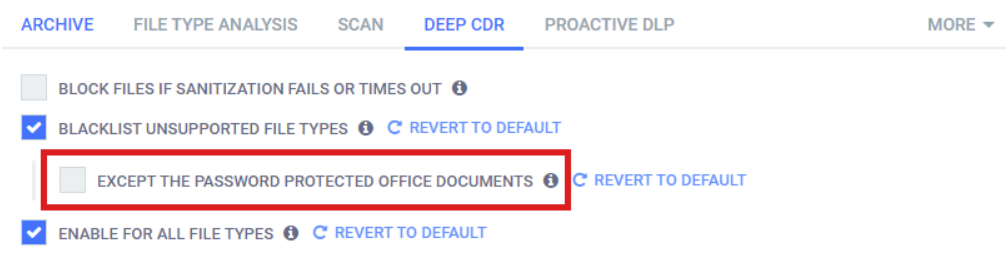

Exclure de la liste de blocage les documents protégés par un mot de passe

Until this release, sanitization of password-protected documents was not supported. These files were blocklisted when you enabled the "BLOCKLIST UNSUPPORTED FILE TYPE" option in the Deep CDR™ Technology workflow rule.

Now, via the new setting, you can exclude them from falling under the blocklist category. In your Workflow rule, go to the Deep CDR™ Technology tab, and check the box EXCEPT THE PASSWORD PROTECTED OFFICE DOCUMENTS.

Par défaut, ce paramètre n'est pas activé afin de préserver la compatibilité ascendante.

Nouvel outil CLI pour l'analyse et l'aspiration en profondeur des bases de données

Les bases de données PostgreSQL peuvent devenir plus volumineuses au fil du temps avec un trafic d'analyse élevé. Dans cette version, nous incluons le nouveau fichier ometascan-vacuum-db qui est fourni avec votre installation MetaDefender Core . Lorsqu'il est exécuté simultanément avec MetaDefender Core , cet outil analysera votre base de données PostgreSQL, aspirera efficacement la base de données et simplifiera les processus d'administration IT .

Bien que cela ne soit pas obligatoire, nous vous recommandons d'exécuter cet outil lorsque le balayage de MetaDefender Core est au repos ou en dehors des heures de pointe afin d'éviter que le balayage n'ait un impact sur les performances.

Vous pouvez télécharger le fichier ometascan-vacuum-db ici :

- Windows: <MetaDefender Core installation folder>\ometascan-vacuum-db.exe

- Linux : /usr/sbin/ometascan-vacuum-db

Bibliothèques tierces mises à jour

Nous avons ajusté les bibliothèques tierces mises à jour dans MetaDefender Core 4.21.1 pour améliorer encore la sécurité :

- (Intégré) PostgreSQL de 12.6 à 12.7

- Serveur web NGINX de 1.18.0 à 1.20.1

- Supprimer la version obsolète de jsPDF 1.5.3

Nouveau statut d'analyse pour l'évaluation de la vulnérabilité

Lorsque le module d'évaluation des vulnérabilités n'est pas activé, les résultats des vulnérabilités concernées dans l'interface utilisateur de l'analyse MetaDefender Core s'affichent avec la mention "non configuré", au lieu de "aucune vulnérabilité trouvée".

Veuillez consulter nos notes de mise à jour pour plus d'améliorations et de corrections.

En savoir plus sur MetaDefender Core ou parler à nos experts en cybersécurité.

Détails de la publication

- Produit : MetaDefender Core

- Date de sortie : 13 juillet 2021

- Notes de mise à jour : 4.21.1

- Lien de téléchargement sur le portail OPSWAT : Télécharger