- MetaDefender combine la réputation des menaces, le sandboxing adaptatif, la notation des menaces basée sur le ML et la recherche de menaces basée sur la similarité.

- La détection multicouche offre une efficacité de 99,9 % contre les attaques zero-day¹.

- Analyse à l'échelle de l'entreprise avec une efficacité des ressources 100 fois supérieure à celle du sandboxing basé sur des machines virtuelles

- Donne aux équipes SOC les moyens d'agir grâce à un verdict unique et prêt à être automatisé pour chaque fichier.

TAMPA, Floride – 10 mars 2026 – OPSWAT, leader mondial des solutions de cybersécurité pour la protection des infrastructures critiques (CIP), a présenté aujourd'hui MetaDefender , un moteur de décision alimenté par l'IA pour une détection rapide des menaces zero-day, spécialement conçu pour le périmètre.

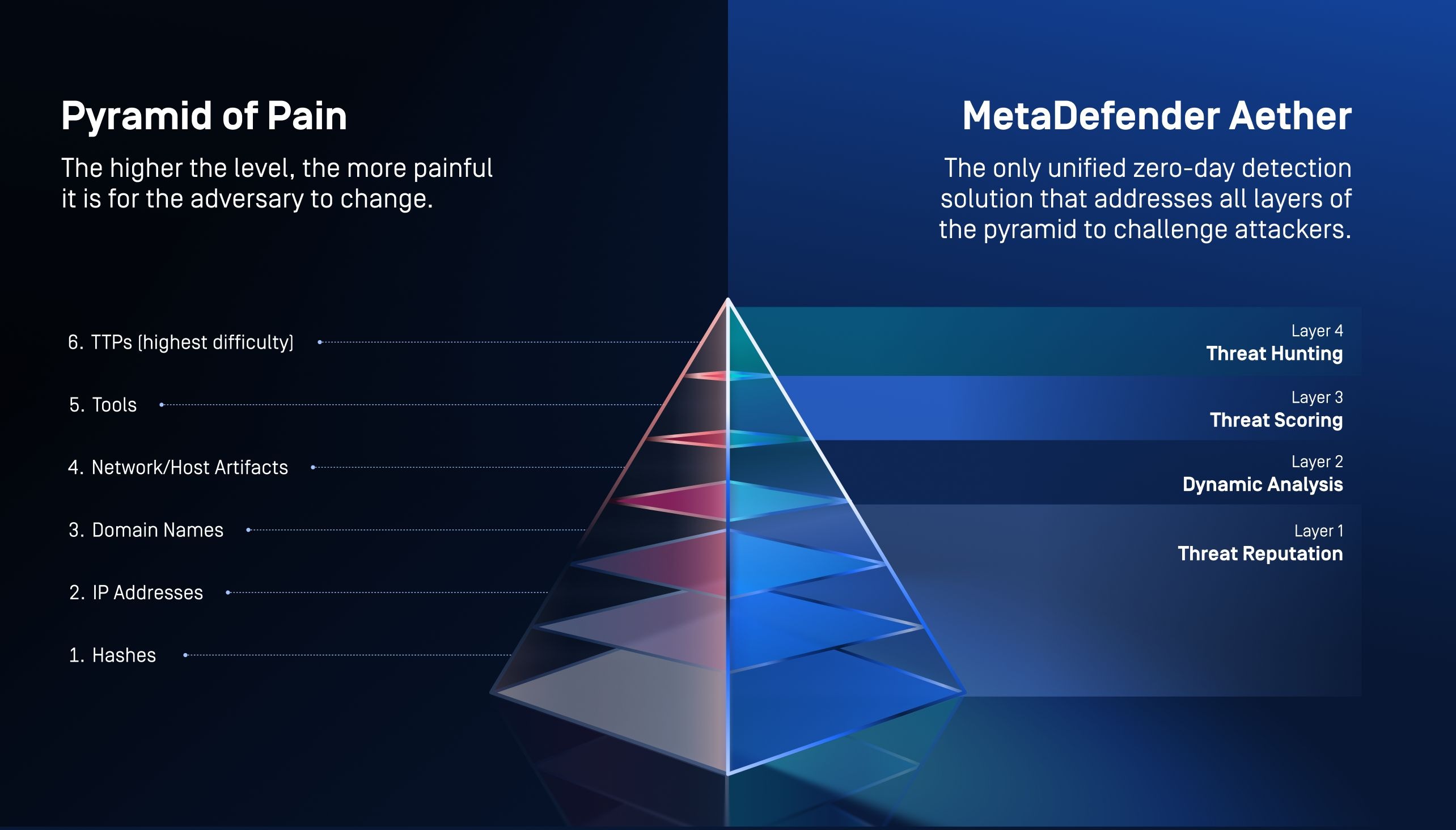

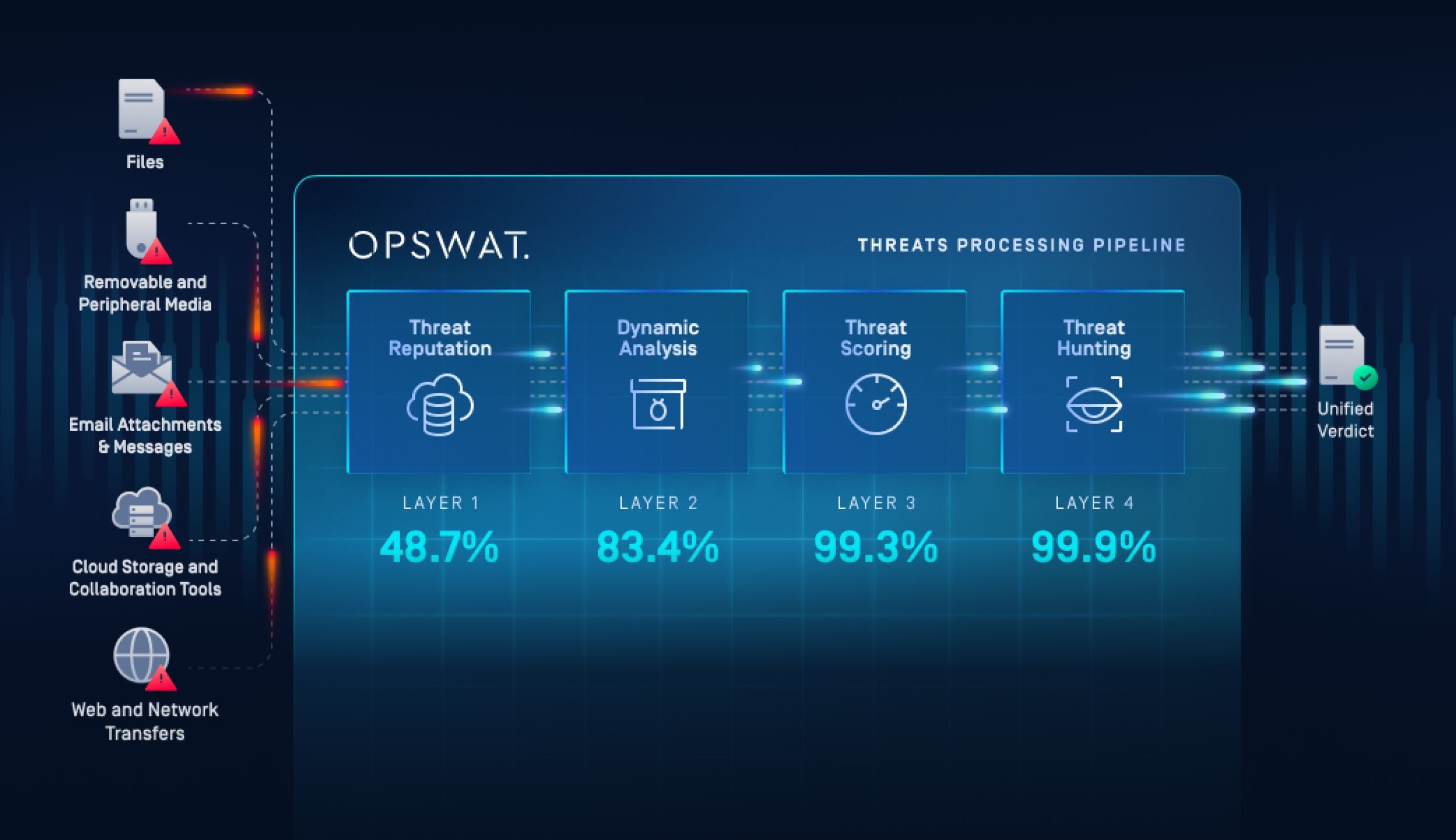

Contrairement aux solutions traditionnelles de sandbox ou d'antivirus conçues pour la protection des terminaux, MetaDefender intercepte les fichiers à chaque point d'entrée, par exemple les transferts de fichiers, les supports amovibles, les pièces jointes aux e-mails, le stockage dans le cloud et le trafic web, afin de détecter les menaces inconnues avant qu'elles n'atteignent les utilisateurs, les appareils ou les systèmes internes. Chaque fichier est traité à travers quatre couches progressivement plus approfondies, alimentées par l'IA : réputation des menaces, analyse dynamique, évaluation des menaces et recherche des menaces. En les reliant en un seul pipeline, MetaDefender offre une efficacité de détection des menaces zero-day de 99,9 %¹, une efficacité des ressources 100 fois supérieure à celle du sandboxing basé sur une machine virtuelle et un verdict unifié et fiable pour chaque fichier.

Pourquoi c'est important

La sécurité périmétrique n'est pas seulement un problème de détection, c'est aussi un problème de décision. Les équipes de sécurité doivent déterminer rapidement si un fichier est sûr, malveillant ou suspect, puis agir en toute confiance. Les outils antivirus et sandbox traditionnels n'ont jamais été conçus pour une telle échelle ou complexité. Les outils Endpoint déployés au périmètre créent des files d'attente, des résultats peu concluants et une fatigue des alertes. Les adversaires modernes exploitent désormais l'IA et le ML pour générer des menaces évasives et obscurcies qui contournent les analyses statiques et basées sur les signatures.

MetaDefender a été spécialement conçu pour relever ce défi à l'échelle du périmètre et améliorer les performances opérationnelles au sein des SOC modernes :

- Vitesse de décision accrue : les verdicts pré-corrélés avec attribution complète à la famille de menaces arrivent en temps quasi réel, réduisant ainsi le délai entre la détection et la réponse.

- Automatisation plus fiable : les résultats structurés s'intègrent directement dans les workflows SIEM et SOAR, permettant ainsi une réponse automatisée précise sans intervention manuelle.

- Réduction de la fatigue des analystes : les verdicts unifiés éliminent les résultats fragmentés des outils et la surcharge de faux positifs.

- Une efficacité des ressources 100 fois supérieure : l'émulation au niveau des instructions et la superposition intelligente des pipelines réduisent les besoins en infrastructure par rapport aux approches de sandbox basées sur des machines virtuelles.

- Boucle d'intelligence continue alimentée par l'IA : chaque fichier analysé renforce le graphique d'intelligence global, garantissant ainsi une amélioration de la détection au fil du temps.

En résolvant près de la moitié des menaces au niveau de la couche de réputation initiale et en ne transmettant que les cas nécessitant une analyse plus approfondie, MetaDefender réduit les traitements inutiles et empêche l'inspection à l'échelle du périmètre de devenir un goulot d'étranglement pour les flux de fichiers critiques pour l'entreprise.

Le sandboxing traditionnel n'a jamais été conçu pour faire face à des menaces à grande échelle basées sur l'IA. Les équipes de sécurité n'ont pas besoin de plus de télémétrie. Elles ont besoin de réponses décisives. MetaDefender offre ce que le sandboxing n'était pas conçu pour faire : remplacer l'analyse isolée par un pipeline natif IA qui fournit un verdict unique et hautement fiable sur lequel les équipes SOC et les plateformes d'automatisation peuvent agir immédiatement avant que tout fichier n'atteigne le réseau.

Comment ça marche :

Couche 1 — Réputation des menaces (efficacité de 48,7 %)

Les fichiers sont évalués par rapport aux bases de données mondiales d'informations sur les menaces OPSWAT, qui sont mises à jour en permanence. Les fichiers malveillants connus sont immédiatement bloqués, tandis que les fichiers fiables sont traités rapidement, ce qui permet de préserver la capacité du pipeline pour une analyse plus approfondie uniquement lorsque cela est nécessaire.

Couche 2 — Analyse dynamique (efficacité cumulative de 83,4 %)

Les fichiers qui nécessitent une inspection plus approfondie sont placés dans le bac à sable adaptatif MetaDefender , qui utilise une émulation au niveau des instructions du processeur et du système d'exploitation plutôt que des machines virtuelles pour déclencher le chemin d'exécution complet sur plus de 120 types de fichiers. Cela permet de révéler les comportements évasifs que les logiciels malveillants sensibles aux machines virtuelles dissimulent souvent. Les nouveaux indicateurs de compromission (IOC) découverts sont ensuite renvoyés à la couche 1, tandis que le fichier est envoyé pour une analyse IA en aval.

Couche 3 — Évaluation des menaces basée sur le ML (efficacité cumulative de 99,3 %)

Plusieurs moteurs d'apprentissage automatique analysent les signaux comportementaux, les modèles d'anomalies et les IOC afin d'attribuer des scores de risque structurés et pondérés en fonction du niveau de confiance. Cela permet de transformer les données télémétriques brutes en décisions très claires, réduisant considérablement les faux positifs et le bruit des analystes.

Couche 4 — Recherche des menaces alimentée par l'IA (efficacité cumulative de 99,9 %)

La recherche par similarité compare les empreintes comportementales à une base de données contenant plus de 100 millions d'échantillons de logiciels malveillants analysés, attribuant automatiquement les fichiers à des familles de menaces, des campagnes et des kits d'attaque connus. Les fichiers inconnus sont convertis en informations exploitables, enrichissant ainsi les modèles de détection globaux et locaux.

MetaDefender remplace les recherches fragmentées dans le bac à sable, la réputation et les renseignements sur les menaces par un pipeline de décision unique et unifié. Après avoir franchi les quatre étapes, il délivre un verdict unique et unifié par fichier, qui est entièrement contextualisé, assorti d'un score de confiance et structuré pour une utilisation immédiate par les analystes SOC, les plateformes SIEM et les playbooks SOAR. Aucun fichier n'entre dans le réseau sans avoir été partiellement analysé ou sans avoir fait l'objet d'une décision.

Échelle d'entreprise et conformité

MetaDefender fonctionne dans les environnements cloud, hybrides et air-gapped et prend en charge les cadres réglementaires tels que NERC CIP, NIS2, SWIFT CSP, CMMC, IEC 62443, GDPR et HIPAA. La solution s'intègre de manière native à MetaDefender , notamment Core, Cloud, Email Security, MFT, ICAP, Storage, Kiosk et Cross-Domain.

Informations complémentaires

- En savoir plus sur MetaDefender .

- Découvrez les conclusions de l'enquête SANS 2025 sur la détection et la réponse aux menaces concernant l'environnement actuel des menaces.

- Demandez une démonstrationMetaDefender .

A propos de OPSWAT

Depuis plus de 20 ans, OPSWAT les infrastructures les plus critiques au monde dans les environnements informatiques, OT, ICS, cloud et interdomaines. Reconnu par les gouvernements, les opérateurs industriels et les entreprises du Fortune 500 à travers le monde, OPSWAT une plateforme de cybersécurité axée sur la prévention, spécialement conçue pour les environnements où la disponibilité, la sécurité et la conformité sont indispensables.

MetaDefender OPSWATcomprend plus de 20 produits intégrés conçus pour sécuriser divers segments de réseaux critiques, de la sécurité des terminaux et des fichiers à la gestion sécurisée des correctifs, en passant par les passerelles de sécurité unidirectionnelles, les solutions interdomaines, le transfert sécurisé des données et la prévention avancée des menaces. La plateforme combine la technologie Deep CDR™, le sandboxing adaptatif, l'analyse basée sur l'IA Alin et les contrôles déterministes du flux de données dans une architecture unifiée spécialement conçue pour les technologies opérationnelles et les environnements réglementés.

Guidée par la philosophie « Trust no file. Trust no device.™ » (Ne faites confiance à aucun fichier. Ne faites confiance à aucun appareil.), OPSWAT les menaces connues, inconnues et générées par l'IA, les attaques zero-day et les risques liés à la chaîne d'approvisionnement avant qu'ils ne perturbent les opérations. Grâce à OPSWAT , l'entreprise investit également dans des programmes mondiaux de formation et de certification en cybersécurité afin de renforcer l'expertise en matière de sécurité informatique et opérationnelle à l'échelle mondiale. Pour en savoir plus, rendez-vous sur opswat.

Media Contact :

Kat Lewis

Vice-présidente du marketing et de la communication internationaux

opswat

1Basé sur des données de test récentes par rapport à des références internes.