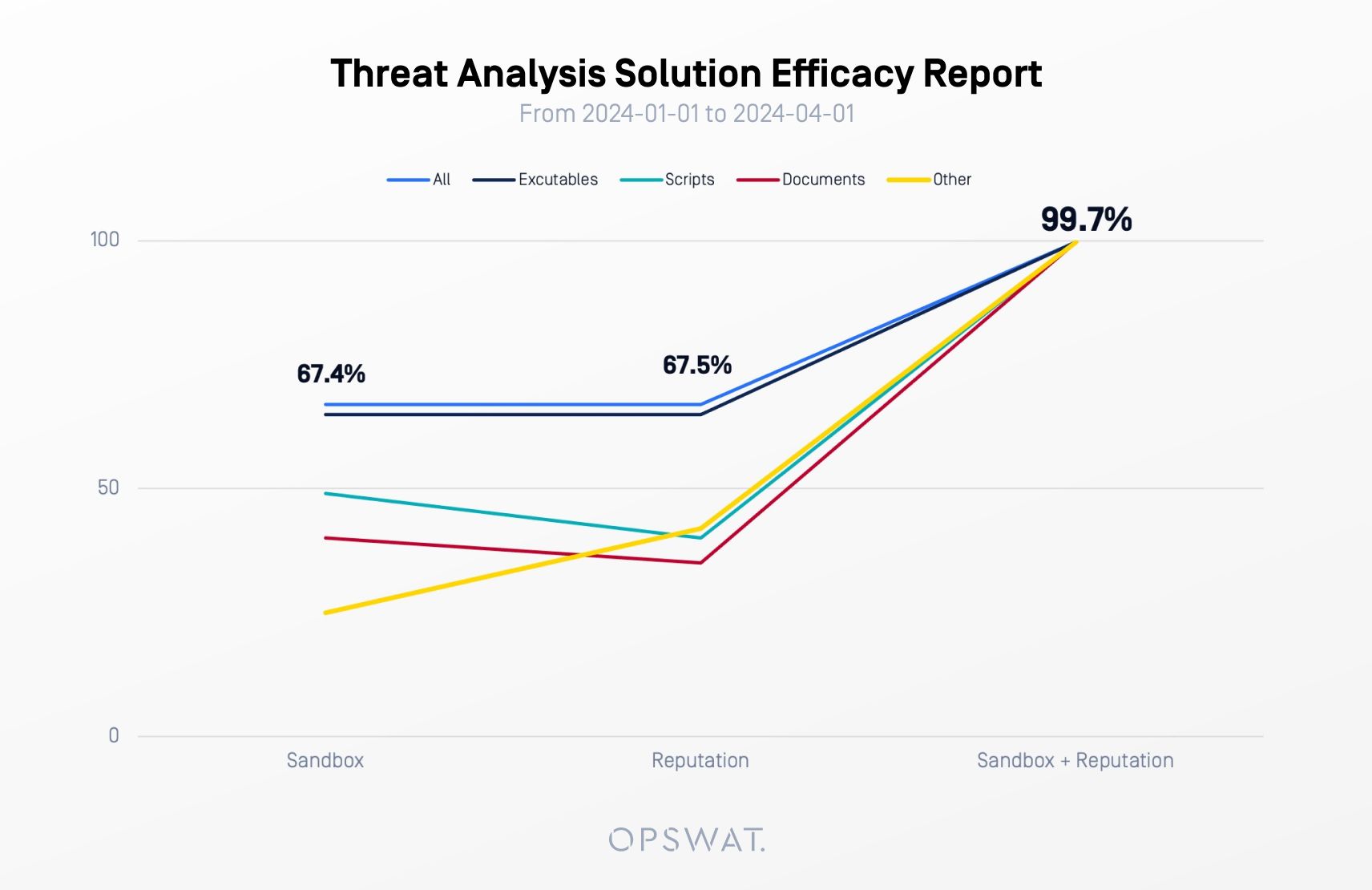

Nous sommes ravis de vous présenter la dernière avancée majeure en matière de résilience de la cybersécurité : MetaDefender v2.0.0. Cette version propose non seulement une interface utilisateur modernisée, mais aussi des fonctionnalités puissantes qui portent le taux d'efficacité MetaDefender à près de 100 %, soit une augmentation globale de plus de 30 %.

Le nouveau design UX de Filescan.io représente un pas en avant significatif, alliant l'attrait esthétique à une fonctionnalité améliorée. La nouvelle interface utilisateur, plus réactive, s'articule autour d'une approche axée sur l'utilisateur et d'une base à l'épreuve du temps pour les nouvelles fonctionnalités.

Nouvelle interface utilisateur simplifiée

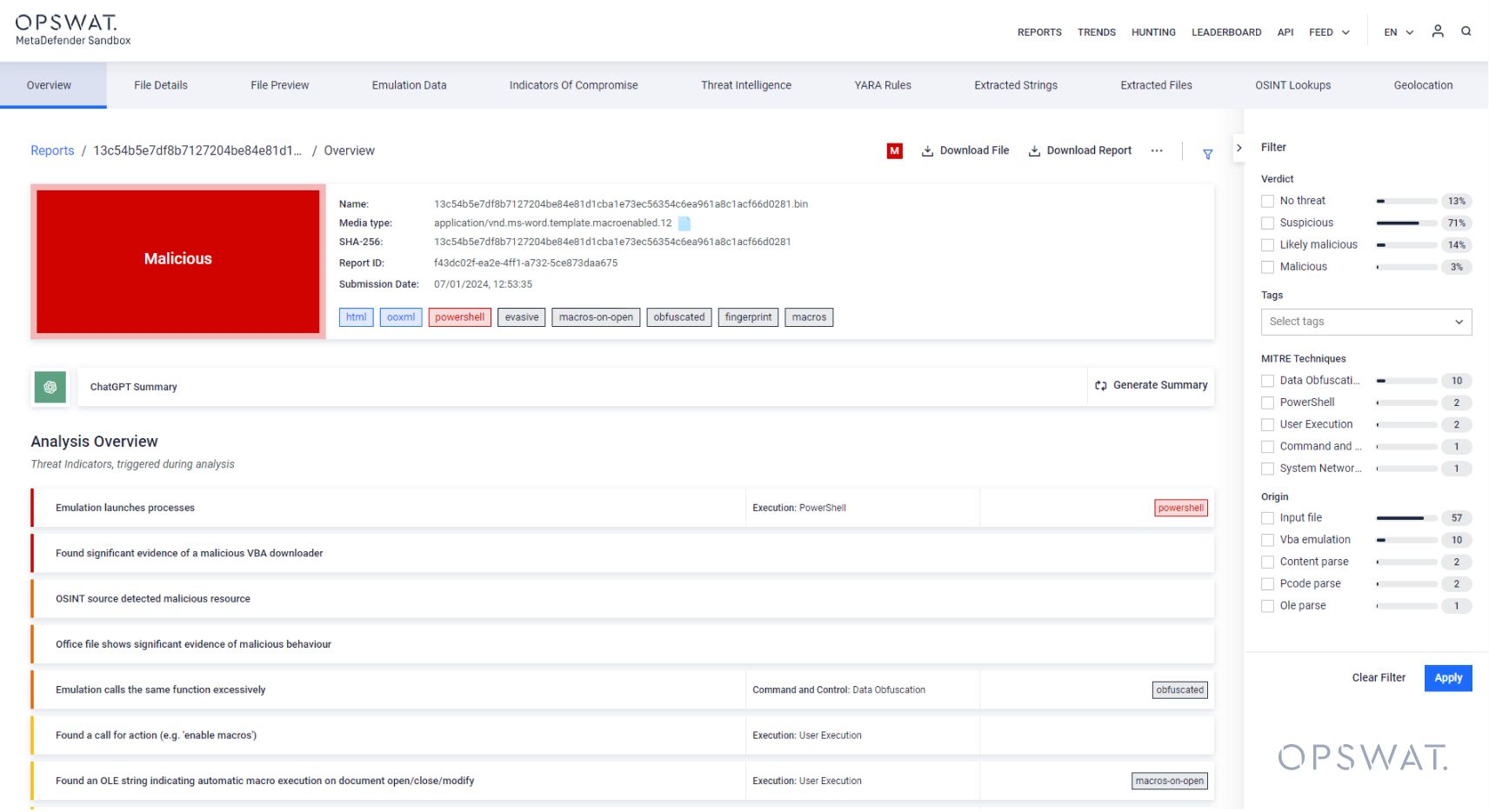

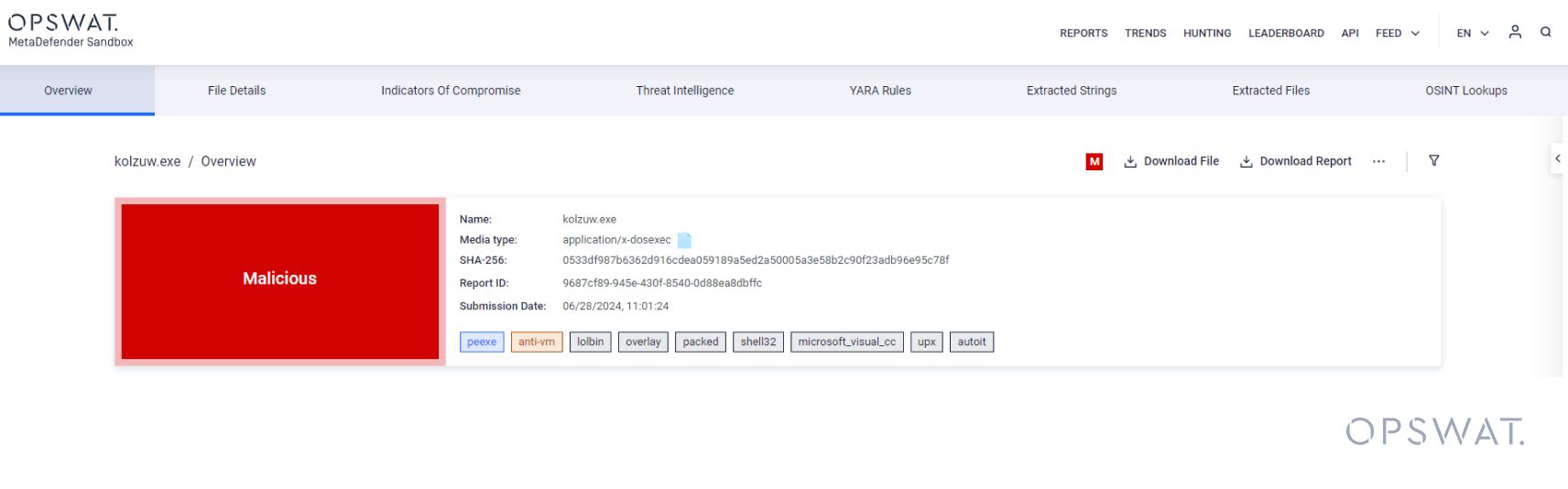

1. Une interface utilisateur propre et fraîche avec une présentation unifiée de OPSWAT et un design de rapport rafraîchi. Les indicateurs les plus intéressants peuvent être filtrés afin que les utilisateurs puissent se concentrer sur les informations les plus importantes.

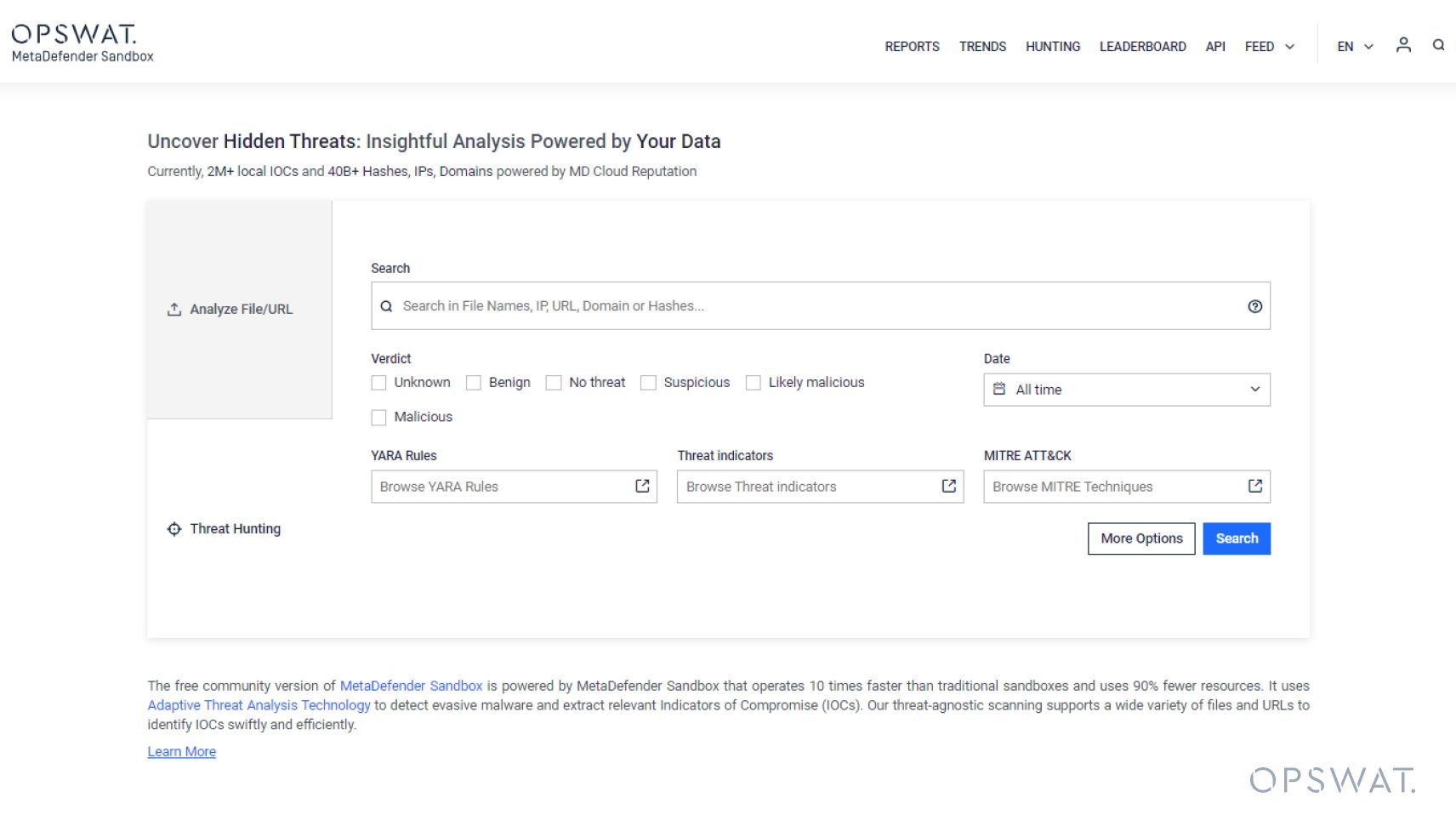

2. Fonctionnalités de recherche et d'analyse des menaces disponibles sur la page d'accueil et navigation simplifiée pour une utilisation sans effort.

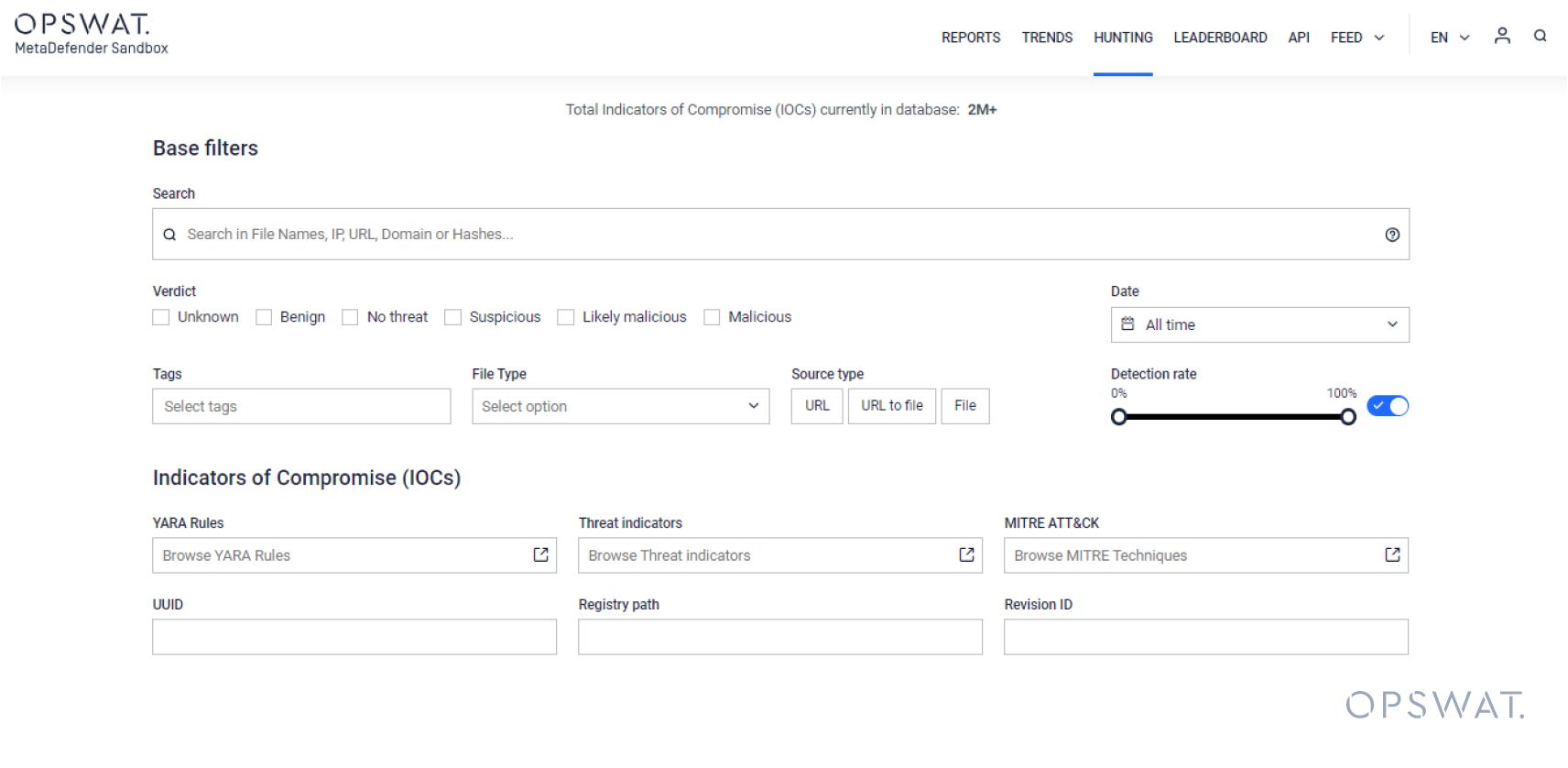

Les chasseurs de menaces peuvent facilement accéder à une version simplifiée de la page de chasse aux menaces avec les filtres les plus courants. Cette page est facile à utiliser, avec un nouveau champ de recherche combiné pour les noms, les IP, les domaines et les hachages. Plusieurs valeurs sont autorisées pour de nombreux filtres, un filtre plus sophistiqué et plus précis pour les règles YARA, ainsi que des indicateurs de menaces et des techniques et tactiques MITRE ATT&CK.

Prise en charge de l'installation de Sandbox sur des systèmes hors ligne

Auparavant, l'installation de Sandbox nécessitait une connexion Internet, mais il est désormais possible d'exécuter le processus d'installation sur des systèmes hors ligne à l'aide d'un paquet d'installation préconstruit*.

Caractéristiques et avantages d'un installateur hors ligne pour Sandbox

Qui bénéficie de Sandbox v.2.0.0 ?

Extraction améliorée de métadonnées et d'informations comportementales pour les fichiers MSI, LNK, AutoIT et ODF

Les auteurs de logiciels malveillants ne cessant d'innover, la distribution de codes malveillants par le biais de méthodes plus complexes telles que les programmes d'installation MSI et les raccourcis LNK est devenue plus courante. Les environnements sandbox traditionnels peuvent ne pas être équipés pour extraire toutes les informations et traiter pleinement ces types de fichiers, ce qui entraîne des lacunes dans la détection et l'analyse des menaces.

Détection des logiciels malveillants

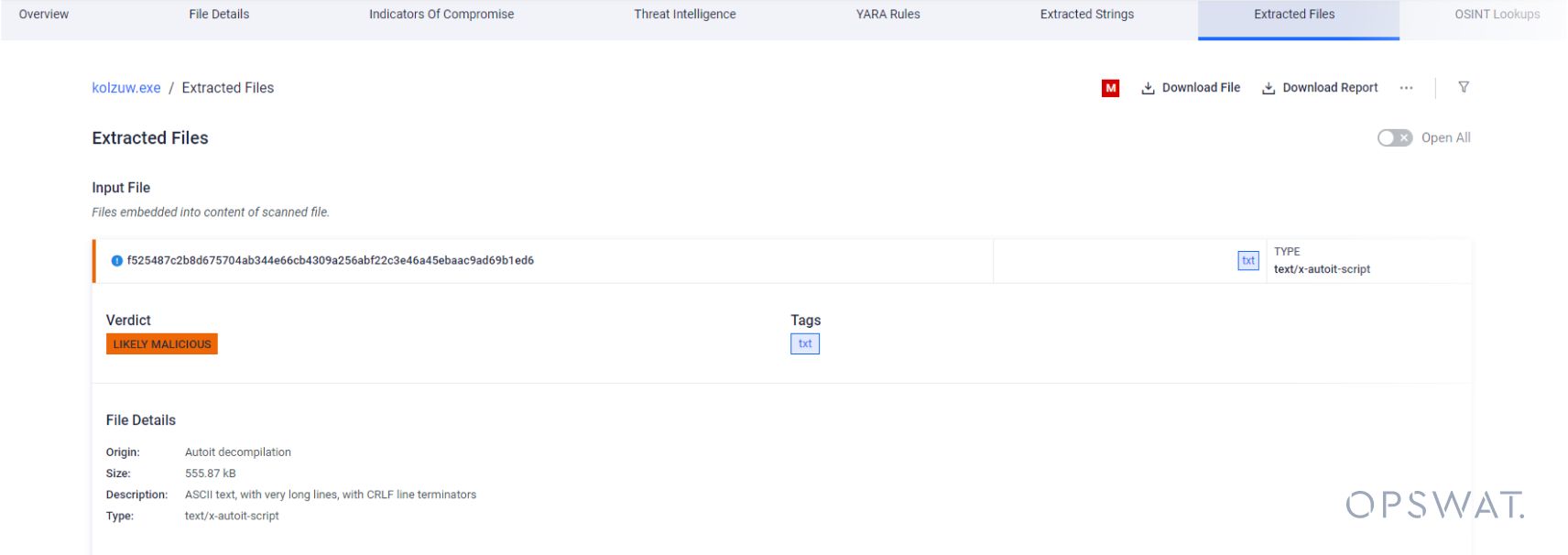

De nombreuses variantes de logiciels malveillants sont distribuées sous forme d'installateurs MSI ou de raccourcis LNK. En outre, les logiciels malveillants de script peuvent être compilés dans des fichiers exécutables, cachant ainsi leur code en clair. La possibilité d'analyser ces types de fichiers dans un bac à sable permet d'identifier et d'atténuer plus efficacement ces menaces.

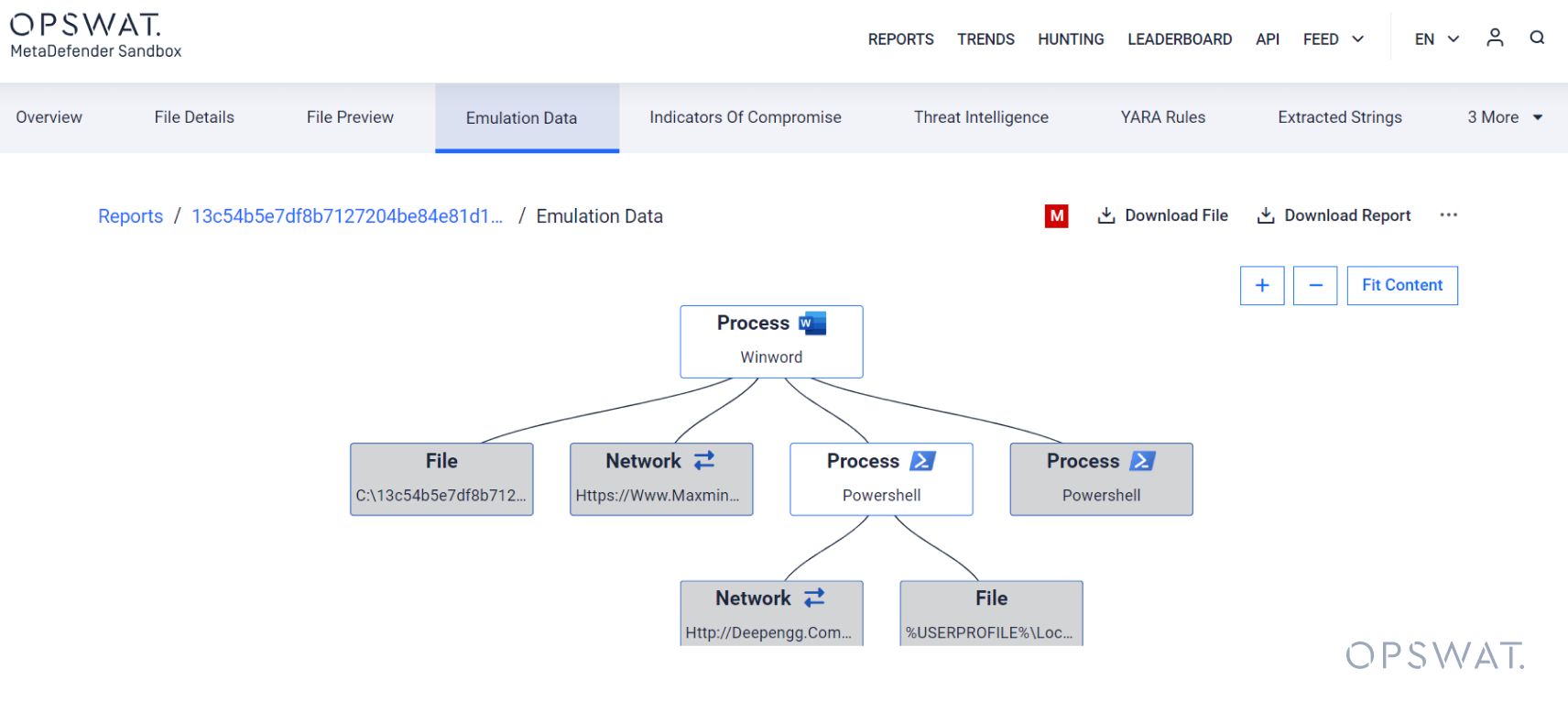

Perspectives comportementales

Comprendre comment un programme d'installation MSI modifie le système ou comment un fichier LNK redirige ou exécute une action peut fournir des informations précieuses sur d'éventuelles vulnérabilités ou comportements malveillants. De plus, MetaDefender extrait désormais le code macro des fichiers ODF, qui disposent de leur propre langage pour mettre en œuvre des comportements supplémentaires.

Cet exemple montre comment nous appliquons maintenant la balise AutoIT correspondante pour le fichier d'entrée racine :

Ensuite, nous pouvons voir que le script AutoIT est extrait et décompilé en texte brut à partir du même fichier d'entrée PEEXE :

Amélioration des indicateurs et des détections pour les types de fichiers déjà pris en charge

Parmi les nombreux nouveaux indicateurs, nous avons intégré la comparaison de similitudes entre les icônes des documents Office et celles des fichiers PEEXE. Il est courant de tenter de dissimuler des fichiers exécutables en utilisant des icônes et des extensions de fichiers habituellement réservées aux documents. Désormais, MetaDefender signale ces icônes utilisées dans les fichiers exécutables à l'aide de Dhash, un algorithme de hachage de similitude spécialement conçu pour les images.

Cadre d'enregistrement des audits pour les paramètres d'administration et l'authentification des utilisateurs

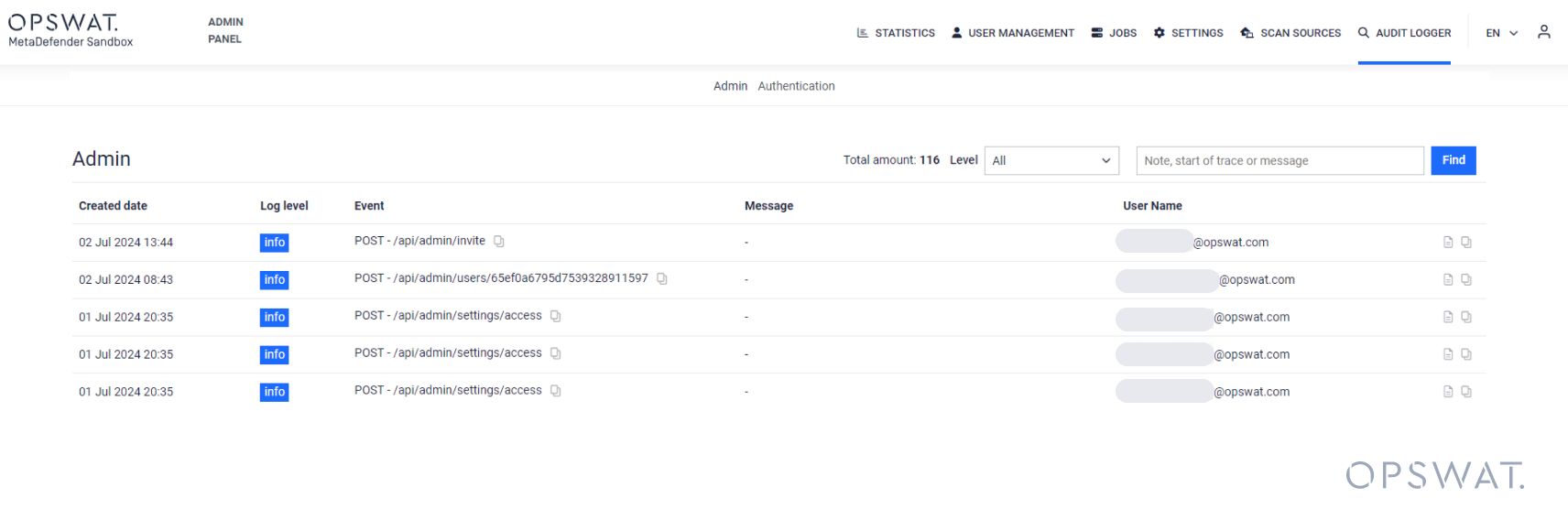

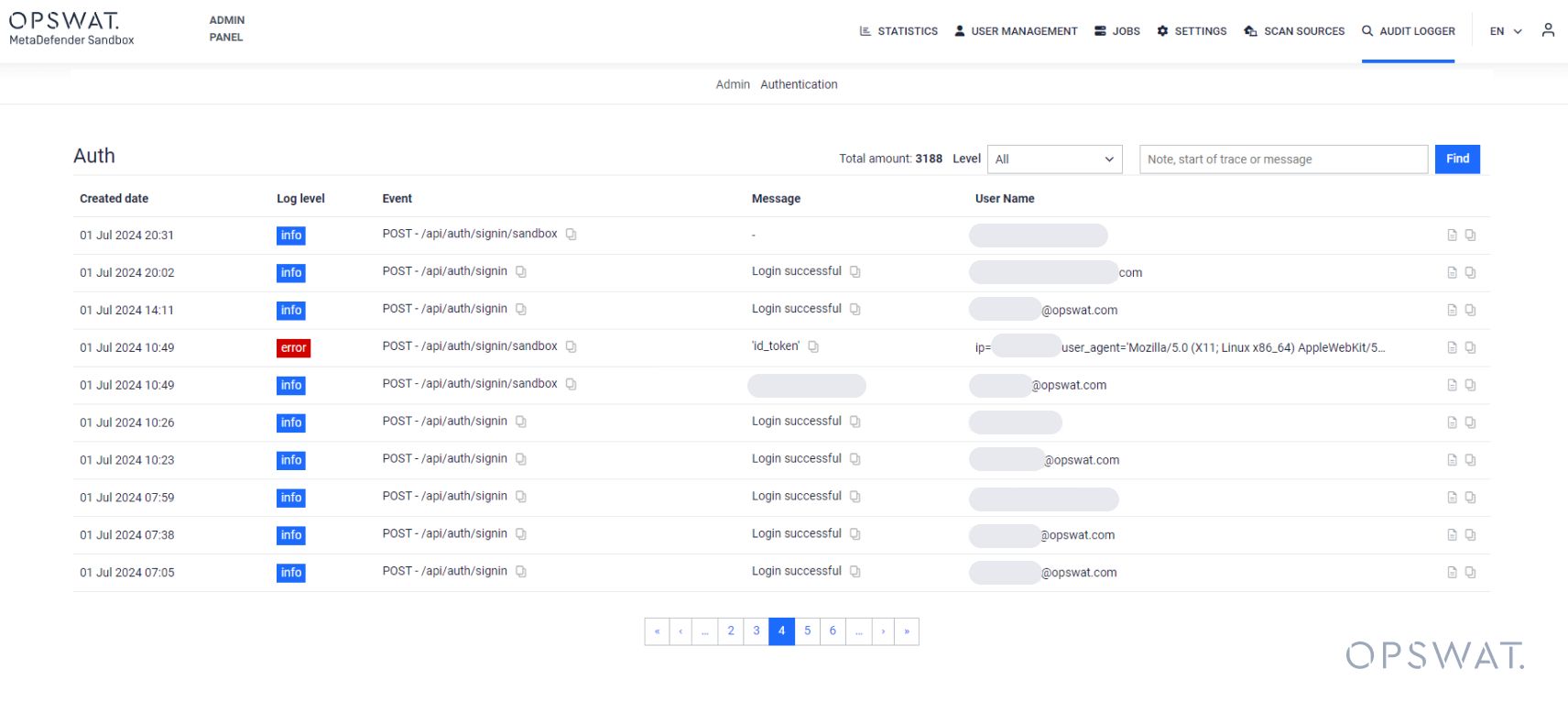

La nouvelle fonction d'enregistrement des audits capture les événements qui se produisent dans le système. Ces événements comprennent les changements de paramètres, les connexions et les déconnexions, ainsi que les registres indiquant si les opérations réussissent ou échouent. Le journal d'audit enregistre l'événement, l'utilisateur qui en est responsable, un message d'erreur en cas d'erreur, ainsi que les états avant et après, le cas échéant.

Types de journaux d'audit

Il existe plusieurs types de journaux d'audit, chacun enregistrant les événements d'un composant spécifique du système.

Paramètres administratifs

Le journal d'audit de l'administrateur enregistre tout événement survenant dans le panneau d'administration, y compris la modification des paramètres, la création, la modification ou la suppression d'utilisateurs ou de groupes, etc.

Authentification de l'utilisateur

L'enregistreur d'audit d'authentification enregistre tous les événements de connexion et de déconnexion.

Vous trouverez la liste complète des fonctionnalités et des améliorations de cette version dans les notes de mise à jour de MetaDefender v2.0.0.

* Pour des raisons juridiques, ce paquet d'installation ne peut pas être téléchargé directement à partir de my.opswat.com. Pour préparer les ressources pour l'installation hors ligne, un ordinateur en ligne ou une machine virtuelle fonctionnant sous Ubuntu 22.04 est nécessaire. Une fois l'étape de préparation terminée, l'installation hors ligne peut être effectuée sur plusieurs systèmes hors ligne en utilisant les mêmes ressources préconstruites.