En octobre 2025, l'ASD (Australian Signals Directorate) a publié « CI Fortify », un ensemble de recommandations visant à renforcer la cyber-résilience des environnements d'infrastructures critiques.

Ces recommandations interviennent à un moment où les opérateurs de services essentiels sont confrontés à une réalité difficile : on ne peut plus considérer que la connectivité est fiable en cas d'incidents cybernétiques majeurs.

Les recommandations de l’ASD clarifient le contexte stratégique (cyber.gov.au) : « Les infrastructures critiques australiennes constituent, et continueront de constituer, une cible de choix pour les cyberacteurs soutenus par des États. L’Australie s’est jointe aux alertes multinationales mettant en garde contre la menace que représentent les acteurs soutenus par des États qui ciblent les infrastructures critiques, comme l’a souligné le récent avis Salt Typhoon . »

Le rapport annuel 2025 de l'ASIO (Australian Security Intelligence Organisation) sur l'évaluation des menaces estime que l'espionnage et l'ingérence étrangère ont déjà atteint des niveaux extrêmes et devraient s'intensifier[1].

Dans ce contexte, CI Fortify met en avant deux capacités essentielles en matière de résilience pour les opérateurs d'infrastructures :

- La capacité d'isoler les systèmes OT et les systèmes de soutien essentiels des réseaux environnants pendant une période pouvant aller jusqu'à trois mois, tout en assurant la continuité des services essentiels.

- La capacité à restaurer rapidement ces systèmes à partir de sources fiables lorsque l'intégrité de l'environnement est compromise.

Dans le domaine des technologies opérationnelles, il ne s'agit pas seulement de recommandations en matière de cybersécurité, mais d'un principe fondamental de conception axé sur la résilience.

Conçu pour l'isolation : un état d'esprit antérieur à OT Security moderne OT Security

Bien avant que la cybersécurité industrielle ne devienne un domaine largement débattu, de nombreux environnements opérationnels fonctionnaient déjà dans des conditions qui imposaient une résilience intégrée dès la conception.

Dans les premiers réseaux de télécommunications des années 1990 et du début des années 2000, les systèmes étaient conçus en tenant compte du risque de défaillance de la connectivité. Les architectes partaient du principe que les dépendances externes étaient limitées, et les processus de reprise s'appuyaient sur des sauvegardes hors ligne dont la fiabilité était avérée et sur des reconstructions contrôlées du système.

Cette approche correspond étroitement à ce que CI Fortify préconise actuellement pour les environnements d'infrastructures critiques.

Les principales questions opérationnelles sont simples :

- Si la connexion entre les systèmes OT et les réseaux externes devait être interrompue immédiatement, le service critique pourrait-il continuer à fonctionner en toute sécurité dans un état opérationnel minimal ?

- Si la confiance dans l'environnement venait à être ébranlée, serait-il possible de reconstruire rapidement et en toute confiance les systèmes vitaux sans avoir à improviser ?

Il s'agit là de questions techniques, mais elles ont des implications stratégiques pour l'ensemble de l'organisation.

Pourquoi la préparation à l'isolation des systèmes OT est-elle importante au-delà des équipes de sécurité ?

Bien que CI Fortify soit le fruit d'une référence en matière de cybersécurité, ses implications vont bien au-delà des opérations de sécurité.

L'isolement a des répercussions sur :

- Continuité des activités

- Modèles d'accès des fournisseurs et de maintenance à distance

- Automatisation et intégrations inter-domaines

- Procédures d'intervention en cas d'incident

- Gouvernance et reporting réglementaire

Dans de nombreux environnements industriels, l'isolation des réseaux OT peut perturber les processus métier qui se sont progressivement développés autour de la connectivité et de l'automatisation. Par conséquent, la planification de la résilience doit inclure une responsabilité opérationnelle clairement définie, des procédures manuelles documentées et des structures hiérarchiques bien établies.

Pour les RSSI, les responsables techniques et les exploitants d'infrastructures critiques, la résilience ne se mesure plus uniquement à l'aune des mesures de défense. Elle se mesure à la clarté et à la préparation :

- Quels sont les systèmes qui restent opérationnels en cas d'isolement ?

- Quels sont les services qui présentent des dysfonctionnements ou tombent en panne ?

- Quelles tâches doivent être effectuées manuellement ?

- À quelle vitesse la confiance peut être rétablie grâce à la refonte des systèmes

Les organisations capables de répondre à ces questions avec assurance sont bien mieux armées pour gérer les cyberperturbations à grande échelle. Un point de départ concret : une carte de contrôle de la résilience d'une page

L'objectif est simple : produire une carte de contrôle et une liste des lacunes d'une page pouvant servir à la planification, aux décisions d'investissement et aux entretiens d'audit.

- Définir l'état de fonctionnement minimal pour chaque service critique - Commencez par identifier chaque service critique et définissez l'état de fonctionnement minimal acceptable qui doit être maintenu pour garantir la sécurité et les fonctionnalités essentielles.

- Identifier les systèmes opérationnels essentiels et les systèmes de soutien - Pour chaque service critique, déterminer quels systèmes sont réellement indispensables (tous les systèmes ne le sont pas) au maintien de cet état opérationnel minimal. Désigner clairement un responsable pour chaque système identifié afin de garantir la traçabilité lors de la gestion des incidents et de la reprise des activités

- Identifier les points d'isolation et les dépendances - Déterminez les endroits où l'isolation peut être mise en œuvre, puis recensez toutes les dépendances qui entraîneront une défaillance en cas d'isolation. Par exemple, le recours à des sources de temps NTP pour la synchronisation des horloges signifie qu'un décalage de l'ordre de la milliseconde peut déstabiliser les clusters haute disponibilité et déclencher des basculements.

- Définir les seuils et les compétences - Définir les conditions déclenchant l'isolement partiel et l'isolement total, et désigner les personnes habilitées à intervenir. Il est tout aussi important d'identifier les personnes habilitées à déclencher ces mesures, ce qui se fait généralement à l'aide d'une matrice seuils-compétences.

- Prévoir les opérations manuelles pendant la période d'isolement - L'isolement perturbe inévitablement les flux de travail automatisés. Répertoriez les opérations manuelles qui devront être effectuées et attribuez-les à leur responsable. Pas de raccourcis. Contactez les fournisseurs pour trouver des solutions de contournement et obtenir de l'aide.

- Définir les données de télémétrie sortantes minimales - Même en cas d'isolement, les opérateurs doivent éviter de perdre la visibilité sur les opérations. Il convient de définir les données sortantes minimales requises pour assurer la sécurité des opérations, telles que les données de télémétrie de surveillance de la sécurité, les alertes de sécurité, ainsi que les données de journalisation et de réplication de l'historique. Cela permet aux équipes opérationnelles de conserver une bonne connaissance de la situation.

- Vérifier que tout est prêt pour la restauration - S'assurer qu'aucune sauvegarde n'est indisponible ou non fiable. Il est essentiel de disposer de sauvegardes hors ligne, dont la fiabilité a été vérifiée et qui ont été testées, du micrologiciel, de la configuration et des processus des systèmes vitaux ; celles-ci ne doivent en aucun cas contenir de logiciels malveillants susceptibles d'être à l'origine de la panne.

- Rédigez un document d'une page - Résumez tous les éléments ci-dessus sur une seule page à utiliser en cas d'urgence. Indiquez notamment : les services essentiels et l'état de fonctionnement minimal requis ; les systèmes vitaux et leurs responsables ; les points d'isolation et les dépendances ; les seuils et les niveaux de décision ; le plan d'exploitation manuelle ; les exigences minimales en matière de données sortantes ; l'état de préparation à la remise en état et les lacunes.

CI Fortify et la plateformeMetaDefender™

Au cours des deux dernières décennies, de nombreux secteurs ont considérablement amélioré leur efficacité grâce à la transformation numérique et à une connectivité accrue. CI Fortify nous rappelle que la véritable résilience repose sur la capacité à fonctionner avec moins de connectivité, et non davantage. Les organisations qui prennent cela au sérieux parviennent généralement à réduire les imprévus opérationnels lors d'incidents et à mieux aligner la gouvernance cybernétique et la mise en œuvre technique.

Le test de résistance est simple : en situation d'isolement, l'entreprise est-elle capable d'assurer la continuité des services essentiels en toute sécurité ? Dans un contexte de faible confiance, est-elle capable de rétablir rapidement ses systèmes vitaux ?

MetaDefender OPSWAT offre des fonctionnalités spécialement conçues pour répondre directement à ces deux exigences fondamentales en matière de résilience : la capacité d'isolation et la reconstruction fiable.

MetaDefender Industrial Firewall renforce la capacité d'une organisation à mettre en place et à maintenir l'isolation du réseau en imposant une segmentation stricte entre les réseaux informatiques et opérationnels aux niveaux les plus critiques. Conçu spécifiquement pour les environnements ICS, OT et SCADA,Firewall Industrial MetaDefender Firewall sur les couches 2 à 3.5 du modèle de Purdue, protégeant ainsi les actifs les plus proches des processus physiques.

Son mode Firewall permet de surveiller et d'analyser le trafic réseau normal, générant automatiquement des politiques de sécurité qui reflètent les comportements opérationnels légitimes, ce qui permet de définir et d'appliquer des limites d'isolation précises sans perturber la production. L'inspection approfondie des paquets spécifique aux protocoles offre une visibilité et un contrôle granulaires sur les protocoles industriels, notamment Modbus, EtherNet/IP, S7Comm, DNP3, OPC-UA, BACnet, PROFINET et bien d'autres, permettant aux opérateurs de bloquer le trafic anormal, les menaces de type « zero-day » et les attaques DoS/DDoS au niveau du protocole. Lorsque l'isolation est mise en place, ce niveau de contrôle garantit que seules les communications autorisées et essentielles persistent.

Ce matériel renforcé est conçu pour résister aux environnements industriels difficiles caractérisés par des températures extrêmes. Il s'intègre nativement à MetaDefender OT Security offrir à la fois une détection et une prévention des intrusions, ainsi qu'une visibilité continue sur les actifs, permettant ainsi de maintenir la maîtrise de la situation même en cas de coupure de la connectivité externe. La prise en charge d'IPsec et d'OpenVPN dans les versions récentes permet également d'établir des communications sécurisées et chiffrées au sein de réseaux OT segmentés ou isolés, lorsque l'accès contrôlé des fournisseurs ou la coordination multisite s'avère nécessaire pendant la reprise des opérations.

MetaDefender Storage Security répond directement au deuxième impératif de CI Fortify : la capacité à reconstruire les systèmes vitaux à partir de sources fiables. Avant d'utiliser une sauvegarde, une image du micrologiciel, un fichier de configuration ou une mise à jour logicielle pour restaurer un environnement compromis, les organisations doivent avoir la certitude que ces ressources de récupération sont exemptes du malware même qui a pu causer l'incident.

MetaDefender Storage Security ce besoin en analysant les fichiers stockés à l'aide de plusieurs moteurs anti-malware simultanément grâce à la technologie Metascan™ Multiscanning, en utilisant la technologie Deep CDR™ pour neutraliser les menaces cachées dans plus de 200 types de fichiers, et en effectuant des évaluations des vulnérabilités au niveau des fichiers — le tout au sein d'environnements de stockage sur site, hybrides ou dans le cloud.

Il s'intègre à un large éventail de plateformes de stockage, notamment les NAS compatibles SMB/NFS, NetApp, Dell EMC, Amazon S3 et Microsoft Azure, ce qui permet aux entreprises de sécuriser leurs référentiels de sauvegarde quelle que soit leur infrastructure. Des capacités d'analyse périodique et en temps réel garantissent que l'intégrité des sauvegardes est validée en continu, et non simplement vérifiée au moment du stockage initial. Cela signifie que lorsqu'il est décidé de procéder à une reconstruction dans des conditions de faible confiance, les opérateurs peuvent utiliser des ressources de restauration vérifiées et dont la fiabilité est avérée, plutôt que d'introduire un risque supplémentaire dans un environnement déjà compromis.

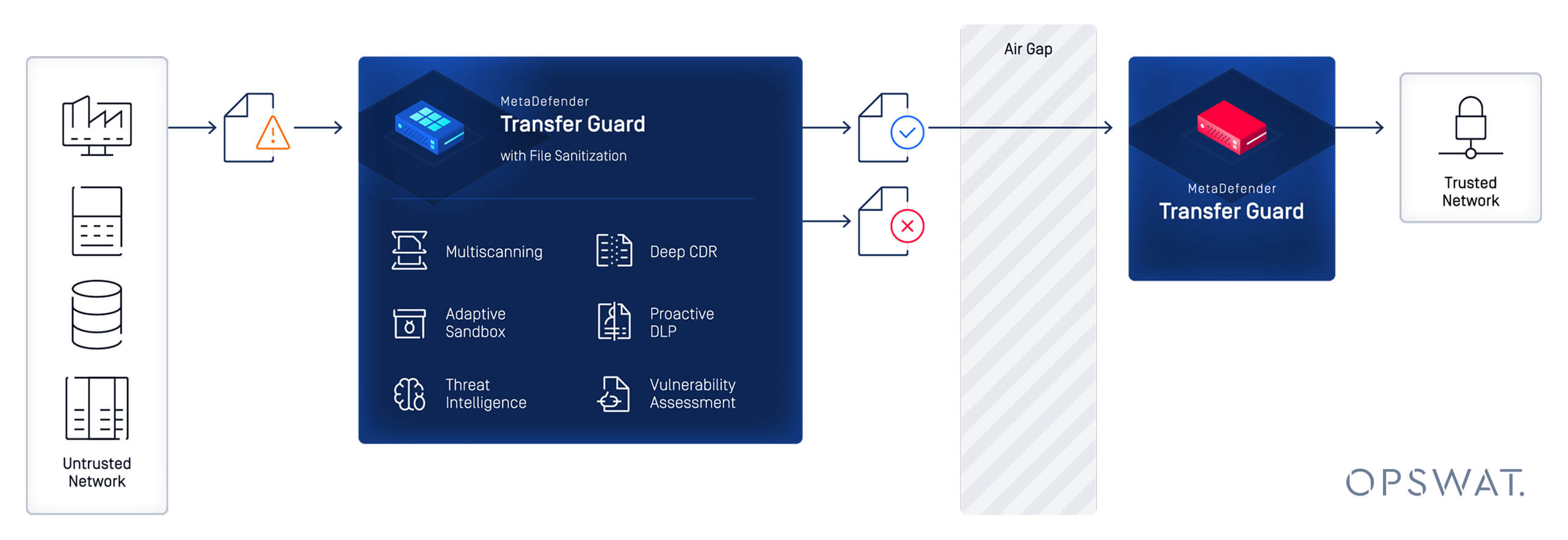

MetaDefender Managed File Transfer MFT) et MetaDefender X (anciennement Transfer Guard) élargissent encore ces capacités en proposant des mécanismes sécurisés et régis par des règles pour le transfert de fichiers au-delà des limites de confiance, une exigence essentielle tant en temps normal que lors de la reprise après incident.

MetaDefender MFT un échange sécurisé de fichiers entre les équipes internes, les prestataires externes et entre les zones de sécurité segmentées. Chaque fichier est soumis aux technologies Deep CDR™, Multiscanning et Proactive DLP™ avant d'être autorisé à entrer dans un environnement protégé.

MetaDefender X intègre un transfert de données unidirectionnel assuré par le matériel grâce à la technologie des diodes optiques, garantissant ainsi qu'aucune connexion routable ne peut être établie vers la zone protégée — une fonctionnalité essentielle pour maintenir l'isolation tout en permettant aux données de télémétrie, aux correctifs ou aux données opérationnelles critiques pour la sécurité de circuler en toute sécurité dans un seul sens.

Ensemble, ces solutions constituent une base solide et pragmatique pour l'alignement sur CI Fortify : elles permettent de mettre en œuvre la segmentation, de contrôler les flux de données au-delà des limites de confiance, de protéger les systèmes critiques contre les menaces véhiculées par les fichiers et le réseau, et de garantir que les processus de sauvegarde et de restauration s'appuient sur des ressources vérifiées et fiables.

Pour les opérateurs d'infrastructures critiques confrontés à l'évolution des cybermenaces et aux exigences en matière de résilience, la mise en place d'une architecture OT prête pour l'isolation n'est plus une option, mais une nécessité fondamentale.

Découvrez comment OPSWAT peuvent contribuer à renforcer la résilience des systèmes OT et à soutenir les principes de CI Fortify : contactez un expert dès aujourd'hui.