Sécurité des applications web

Protection contre les fichiers malveillants téléchargés vers des applications Web

Combler les lacunes en matière de sécurité des applications Web

Les téléchargements de fichiers sont essentiels au bon fonctionnement d'une organisation et sont nécessaires à la collaboration entre les employés d'une organisation et à la productivité des utilisateurs. Ils constituent un ingrédient essentiel de la plupart des applications et services web, ce qui les place au cœur de la sécurité des applications web. Cependant, ils représentent un risque important pour la sécurité, car les cybercriminels peuvent compromettre vos serveurs ou l'ensemble de votre système en téléchargeant des fichiers malveillants.

Les mécanismes traditionnels de détection et de prévention ne suffisent pas à empêcher les cybercriminels de tenter de télécharger du contenu malveillant pour pénétrer dans votre environnement et voler des données. L'intégration des multiples solutions nécessaires à l'évaluation des fichiers suspects et à la détection des fuites de données sensibles est coûteuse et prend du temps. OPSWAT Les solutions de sécurité des applications Web offrent aux entreprises la couche de protection robuste nécessaire entre les fichiers téléchargés et leur réseau.

Pourquoi vous devez Secure Téléchargement de fichiers dans les applications Web

Protégez vos utilisateurs

- Autorisez-vous le contenu généré par l'utilisateur ou le contenu externe (CV, factures, formulaires, installateurs, correctifs, etc.) dans votre organisation ?

- Disposez-vous d'un portail client permettant aux utilisateurs de télécharger des informations/fichiers ?

- Proposez-vous des outils de collaboration ou des services d'échange de fichiers à vos partenaires et à vos clients ?

- Pouvez-vous faire confiance à chaque fichier ou programme d'installation téléchargé ou partagé par votre personnel ?

Les attaquants peuvent cibler les utilisateurs finaux et infecter leurs systèmes. Ils peuvent leur voler des informations sensibles et des données PII (Personally Identifiable Information).

Votre plateforme de collaboration et d'hébergement peut héberger et diffuser par inadvertance des échantillons malveillants susceptibles de contenir des données illégales, offensantes ou protégées par le droit d'auteur, ce qui entraîne des amendes réglementaires, des poursuites judiciaires coûteuses et une mauvaise publicité.

Protégez votre infrastructure critique

- Êtes-vous une grande institution financière qui accepte des demandes de prêt hypothécaire ou de prêt, des données bancaires, etc. ou qui stocke des données critiques telles que des numéros de carte de crédit, des numéros de sécurité sociale pour des millions de clients ?

- Vous êtes un prestataire de soins de santé qui accepte et stocke les données sensibles des patients (PHI - Personal Health Information) ?

- Pouvez-vous faire confiance à tous les fichiers externes téléchargés dans vos applications web ?

Les pirates peuvent contourner la sécurité et télécharger un nouveau fichier ou écraser un fichier existant qui peut être utilisé pour lancer une attaque côté serveur. Ils peuvent alors prendre le contrôle de votre serveur et de vos données, mettre hors service votre site web/application, vous exploiter pour obtenir une rançon, vendre/exposer des informations sensibles ou télécharger d'autres fichiers malveillants dans votre système.

Si un fichier extrêmement volumineux (archives à plusieurs niveaux, etc.) est téléchargé, cela pourrait entraîner une forte consommation des ressources des serveurs et perturber votre service.

Comment OPSWAT peut aider à gérer la sécurité des téléchargements de fichiers pour les applications Web

Prévention des logiciels malveillants de type Zero-Day et avancé

Les attaques de type "jour zéro", les menaces persistantes avancées (APT) et les logiciels malveillants sophistiqués peuvent être dissimulés dans des fichiers inoffensifs et contourner les solutions antivirus traditionnelles.

La technologie OPSWAT Deep CDR™ (Content Disarm and Reconstruction) nettoie plus de 100 types de fichiers courants afin de prévenir les menaces connues et inconnues, y compris celles dotées de techniques de contournement des antivirus, telles que les logiciels malveillants totalement indétectables, la détection VMware, l'obfuscation et bien d'autres encore.

Il en résulte des fichiers utilisables en toute sécurité pour vos utilisateurs finaux.

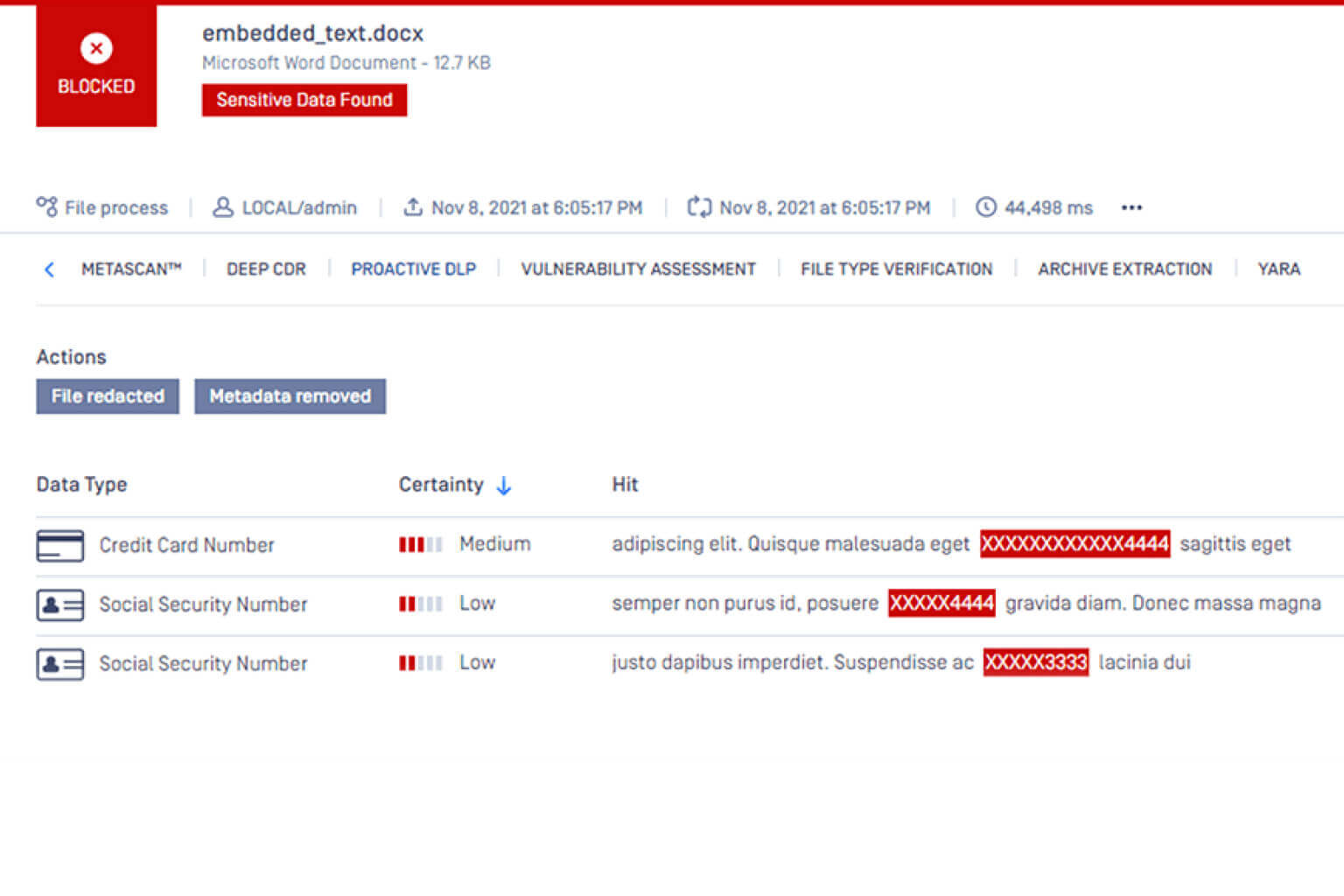

Prévention de la perte de données

Détecter, bloquer et expurger les données sensibles et confidentielles telles que les numéros de carte de crédit et les numéros de sécurité sociale.

Contrôlez le contenu de plus de 70 types de fichiers courants à la recherche de données confidentielles et d'informations personnelles identifiables (PII) grâce à la technologie Proactive DLP (Data Loss Prevention) et empêchez les violations potentielles de données et les fuites de secrets.

Répondre aux exigences de conformité

Les règles réglementaires sont appliquées afin de minimiser les infractions et les violations de la vie privée. Le respect des exigences de conformité prend du temps et peut s'avérer coûteux. Si des exigences telles que HIPAA, GDPR, PCI-DSS, etc. ne sont pas respectées, cela peut entraîner des amendes et des pénalités importantes.

OPSWAT Les technologies de sécurité des applications web fournissent des processus conformes, une visibilité complète et des capacités de reporting détaillées pour aider à répondre aux exigences des lignes directrices de l'OWASP.

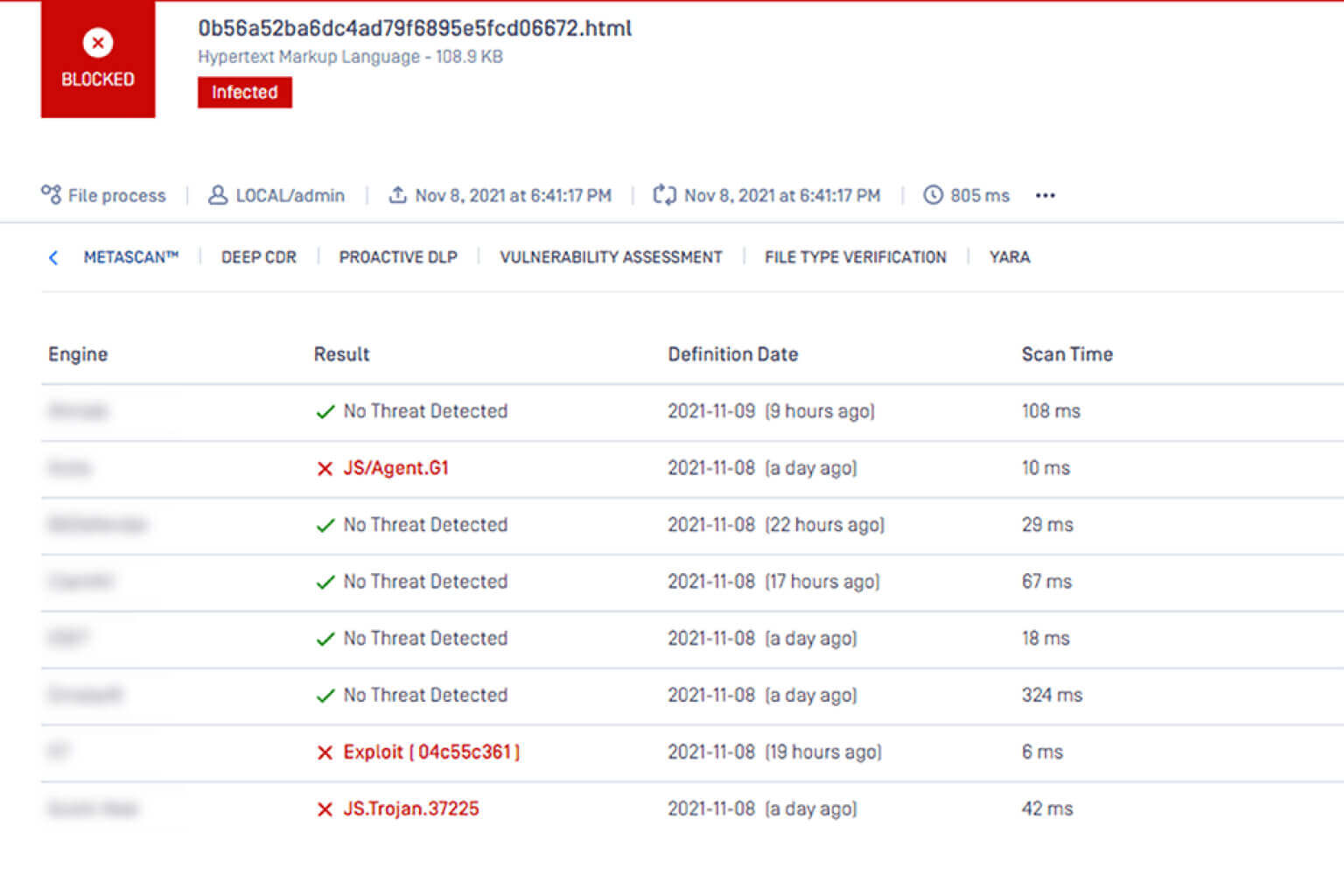

Détection et prévention des logiciels malveillants

OPSWAT offre une technologie Multiscanning est le leader reconnu du secteur et détecte de manière proactive plus de 99 % des menaces connues de logiciels malveillants en utilisant des signatures, des heuristiques, la NGAV et l'apprentissage automatique.

L'analyse simultanée, qui s'appuie sur la prévention combinée des menaces de plus de 30 moteurs antimalware, est une technologie avancée de détection et de prévention des menaces qui augmente les taux de détection, réduit les délais de détection des épidémies et assure la résilience face aux problèmes des fournisseurs d'anti-malware.

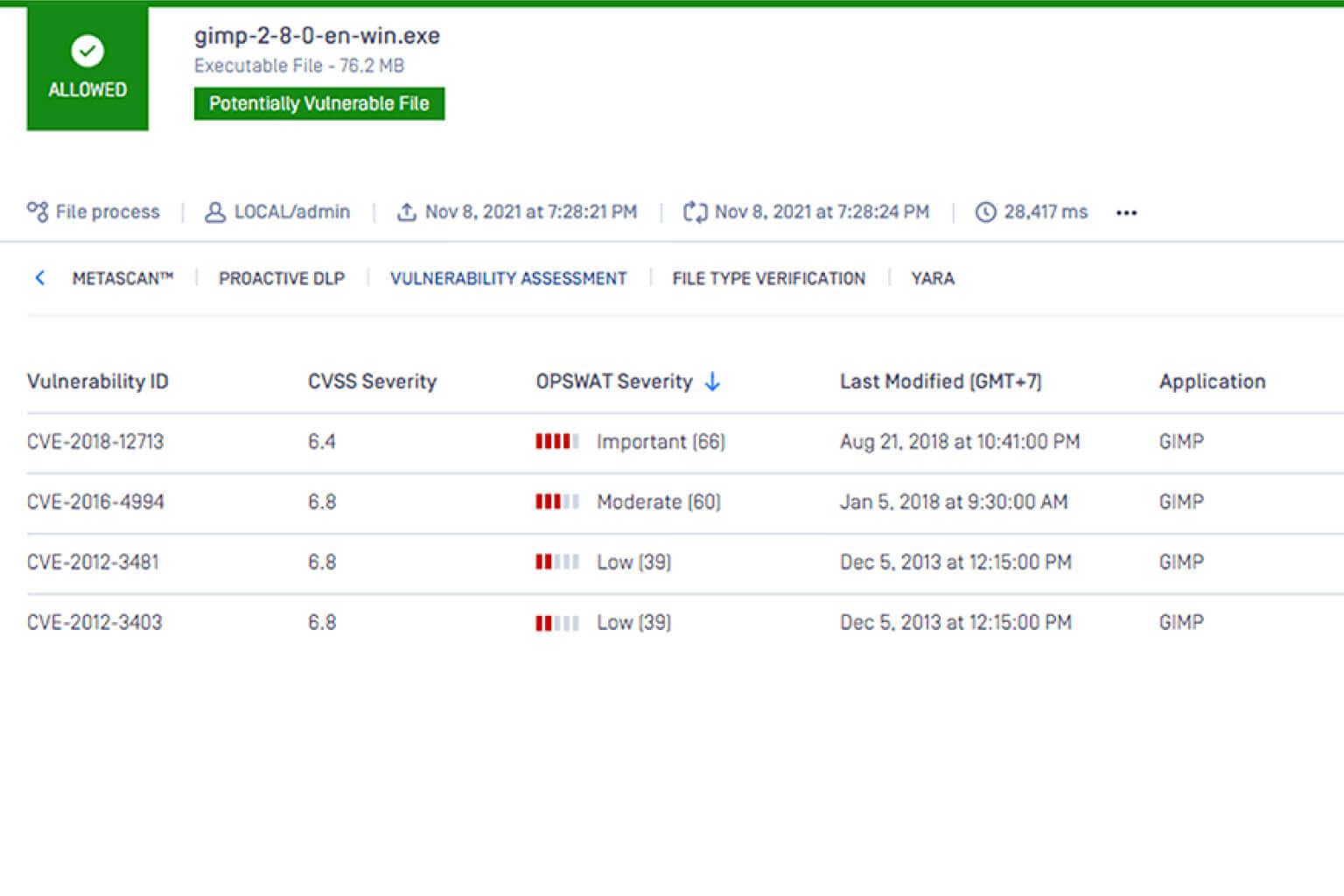

Évaluer les vulnérabilités avant le déploiement

Les fichierstéléchargés peuvent déclencher des vulnérabilitésdans des bibliothèques ou des applications qui ne fonctionnent pas. Les organisations sont de plus en plus vulnérables aux exploits pendant la fenêtre de détection, lorsqu'une application est installée et qu'une vulnérabilité est détectée. Notre solution File-based Vulnerability Assessment scanne et analyse les fichiers binaires et les programmes d'installation téléchargés via votre site web afin de détecter les vulnérabilités connues des applications avant qu'elles ne soient installées ou déployées.

« Grâce à la technologie Deep CDR™, Upwork est en mesure de bloquer 100 % des attaques par fichier de type « zero-day », contre seulement 70 % avec un antivirus standard. Tous les fichiers contenant des objets actifs sont nettoyés. 75 % des fichiers sont traités et prêts à l'emploi en moins d'une seconde, et 99 % en moins de six secondes. »

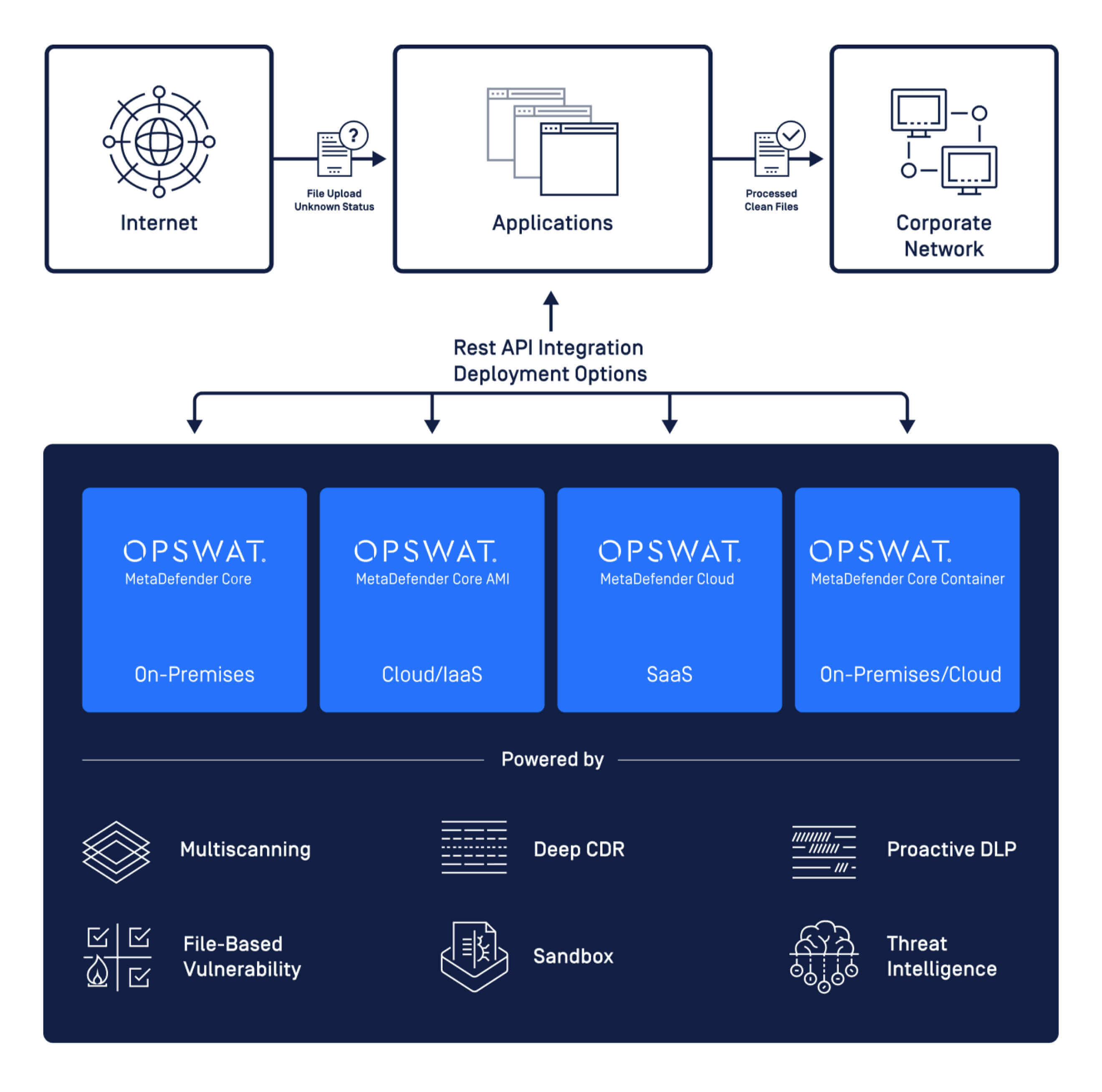

MetaDefender Déploiements et intégrations

REST API Intégration

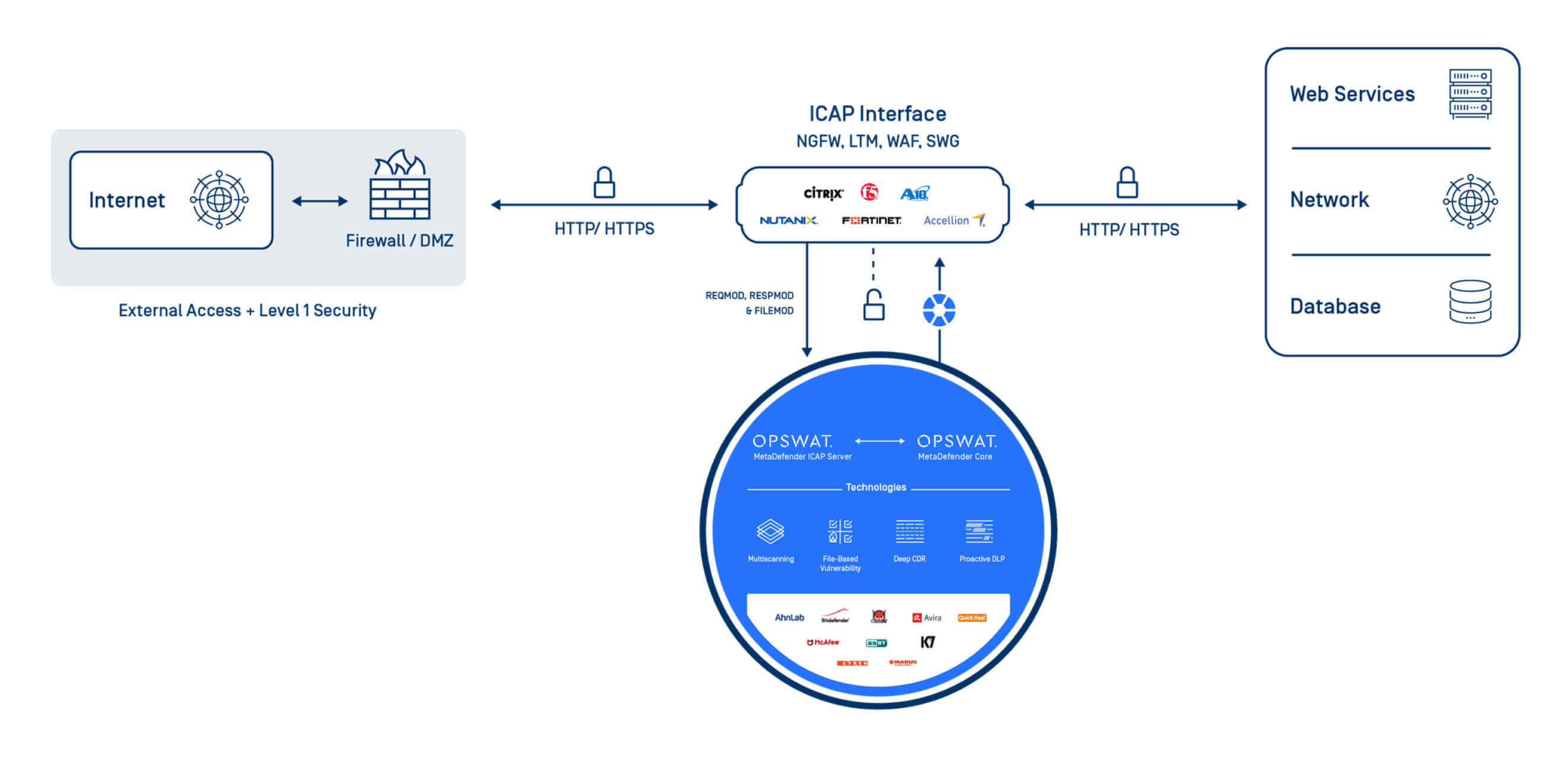

ICAP Interface

Prix de la sécurité des applications Web

Nommée "Meilleure solution pour la sécurité des applications Web".

Par Cyber Defense Magazine

Gagnant de l'insigne d'or

Prix d'excellence en cybersécurité 2023

Options de sécurité des applications web

Core

Pour l'intégration avec vos architectures de sécurité existantes via REST API

ICAP Server

Pour l'intégration avec les applications web (via WAF, LB ou API Gateway) ou le stockage (NAS) afin de détecter et de prévenir les menaces dans le processus de transfert de fichiers.

Cloud

Pour l'intégration dans un environnement cloud et IaaS ou avec vos produits SaaS existants via REST API et en tirant parti de notre grande base de données de hachage, des services de réputation IP, et plus encore.

Core AMI

A déployer dans votre compte AWS pour traiter les fichiers reçus ou protéger vos buckets S3.

Core Container

Pour le déploiement de MetaDefender Core dans votre environnement de conteneurisation tel que Docker.