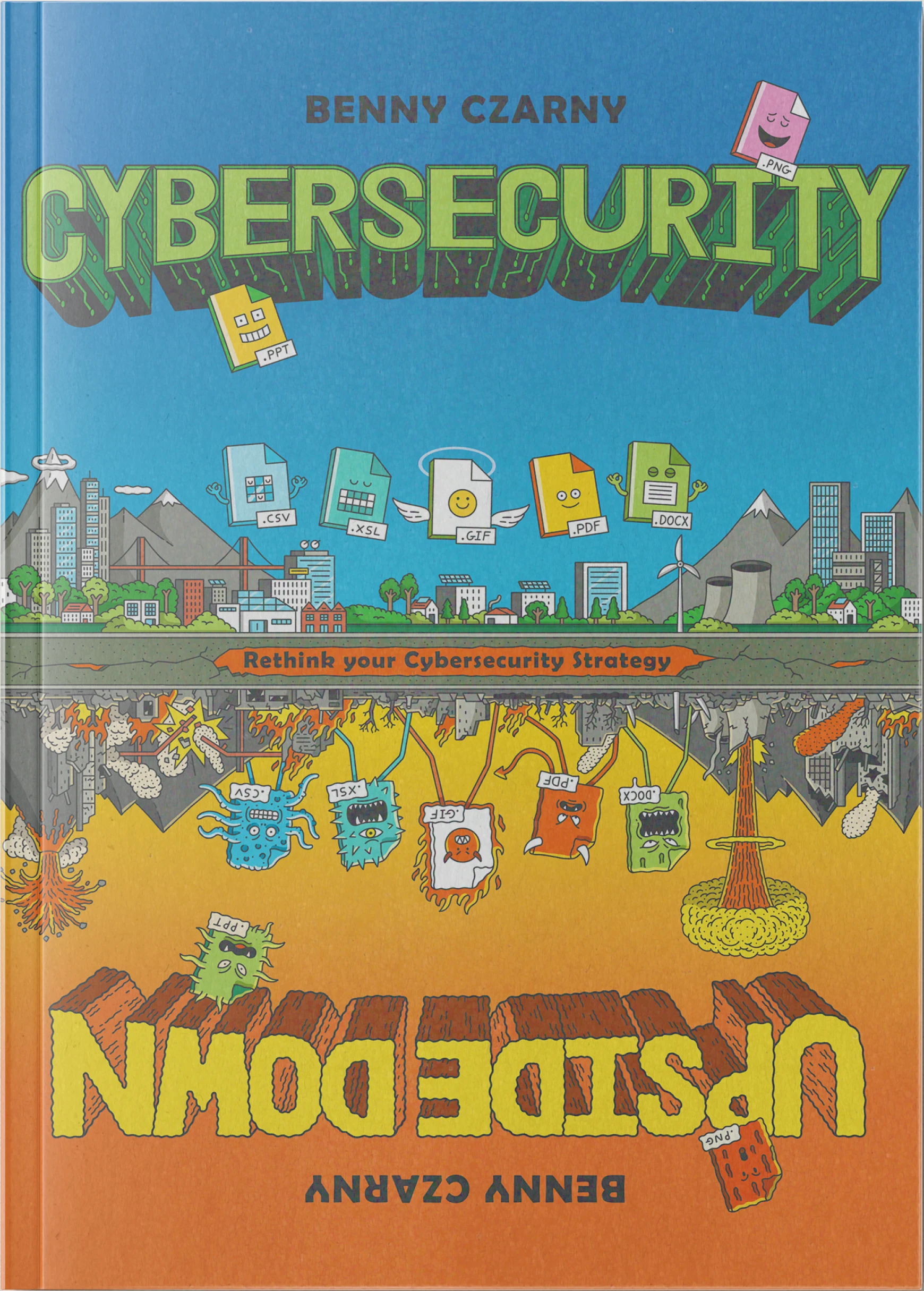

s sur la cybersécurité à l'envers

By Benny Czarny, Founder & CEO of OPSWAT

Illustrated By Serge Seidlitz

Already a customer?

Request your free copy by logging into your My OPSWAT account and filling out the book request form.

Get Your Free Copy NowRepenser la cybersécurité

La plupart des stratégies de cybersécurité reposent sur une hypothèse dangereuse : celle selon laquelle les menaces peuvent être détectées avant qu'elles ne causent des dommages. Mais les pirates informatiques d'aujourd'hui sont plus rapides, plus discrets et plus ciblés que jamais, et les outils basés sur la détection ont du mal à suivre le rythme.

Dans Cybersecurity Upside Down, Benny Czarny, OPSWAT , remet en question les idées reçues en proposant une approche audacieuse axée sur la prévention, qui part du principe que tous les fichiers sont suspects et neutralise les menaces avant qu'elles ne puissent s'exécuter.

Il ne s'agit pas seulement d'une nouvelle technique de sécurité.

Il s'agit d'un changement fondamental dans notre façon d'appréhender la confiance, le risque et la résilience.

Ce n'est pas un manuel.

Ce n'est pas un manifeste.

C'est un changement de mentalité.

Cybersecurity Upside Down est à la fois un guide technique, un récit personnel et un appel à l'action.

L'auteur Benny Czarny partage les frustrations, les échecs et les idées qui ont conduit au développement d'une sécurité axée sur la prévention, fondée non pas sur la théorie, mais sur les contraintes du monde réel et la réalité conflictuelle.

Ce livre ne vous demande pas d'ajouter davantage d'outils.

Il vous invite à les considérer sous un autre angle.

Le problème de la cybersécurité moderne

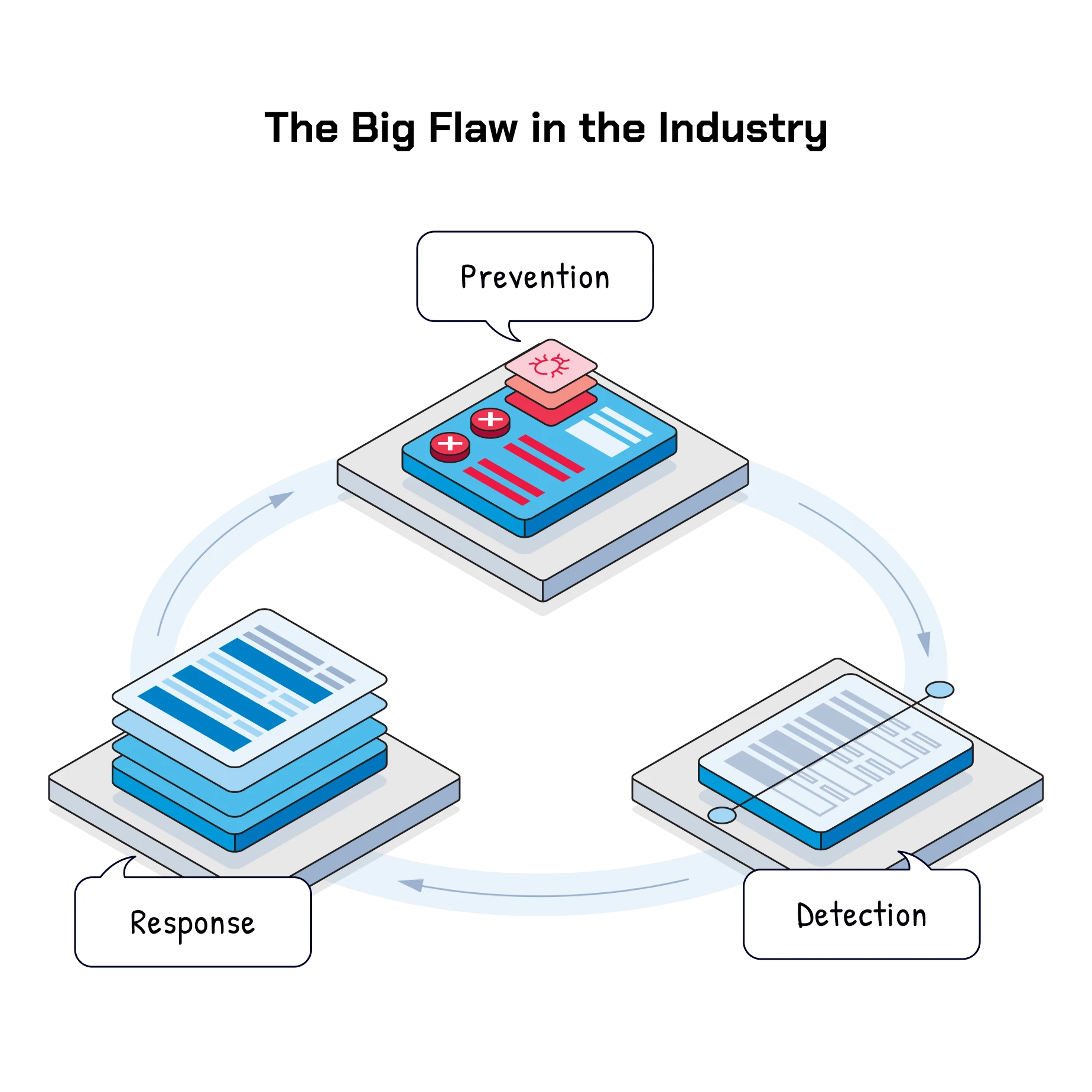

La détection est devenue la stratégie par défaut : signatures, heuristiques, IA, EDR. Mais les attaquants n'ont pas besoin de déjouer toutes les défenses. Il leur suffit de réussir une seule fois.

Les fichiers restent l'un des vecteurs d'attaque les plus courants, mais aussi les plus négligés, dans les environnements d'entreprise. Les documents, les fichiers PDF, les programmes d'installation, les pièces jointes aux e-mails et les supports amovibles continuent d'introduire des logiciels malveillants directement dans les systèmes de confiance.

Cybersecurity Upside Down explique pourquoi la détection seule sera toujours réactive et pourquoi la prévention doit passer avant tout.

Ce que vous apprendrez

- Pourquoi la détection basée sur les signatures et l'IA échoue systématiquement face aux menaces modernes

- Comment les attaques basées sur des fichiers contournent chaque jour les défenses traditionnelles

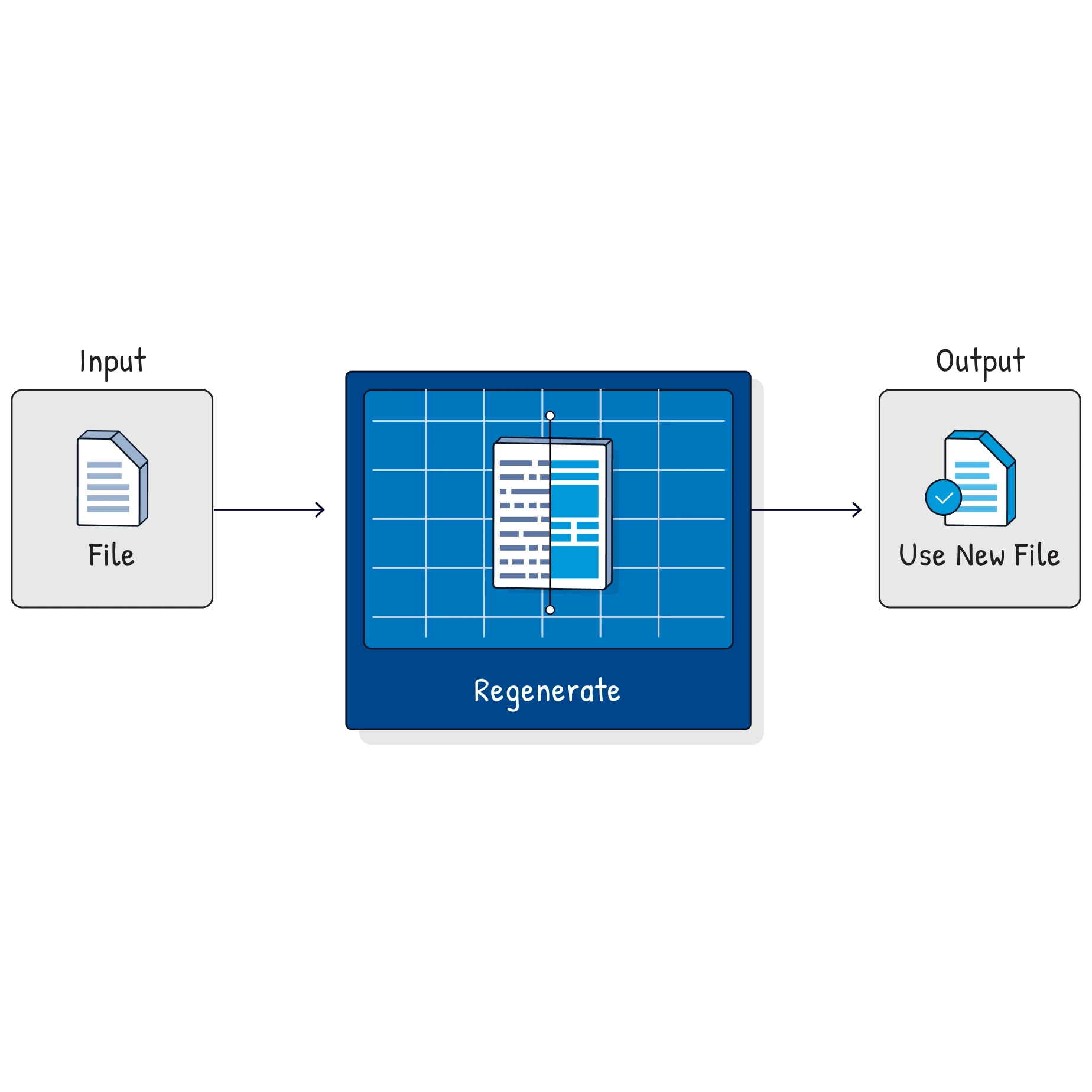

- Ce que sont réellement la désinfection des fichiers et le CDR (Content Disarm and Reconstruction) — et pourquoi ils fonctionnent

- Comment le fait de considérer chaque fichier comme malveillant permet d'obtenir une sécurité plus simple et plus sûre

- Leçons tirées de la réalité concernant la sécurisation des infrastructures critiques et des environnements à haut risque

- Comment repenser la confiance sans ralentir les opérations commerciales

Ne détectez pas les logiciels malveillants.

Éliminez tout risque.

La désinfection des fichiers bouleverse complètement le modèle de sécurité.

Au lieu d'essayer d'identifier les intentions malveillantes, il supprime tout contenu actif et reconstruit les fichiers en versions sûres et utilisables, éliminant ainsi les menaces connues et inconnues.

Pas de signatures.

Pas de conjectures.

Pas besoin d'attendre que la détection échoue.

Des fichiers propres, à chaque fois.

Rédigé à l'intention des constructeurs, des défenseurs, des responsables de l'

et des décideurs

Ce livre est fait pour vous si vous êtes

A propos de l'auteur

Benny Czarny

Benny Czarny est le fondateur et PDG OPSWAT, une entreprise internationale spécialisée dans la cybersécurité qui se consacre à la protection des infrastructures les plus critiques au monde.

Depuis plus de deux décennies, Benny travaille en étroite collaboration avec les gouvernements, les entreprises et les équipes de sécurité afin de combler le fossé grandissant entre la théorie de la cybersécurité et les attaques réelles. Son travail sur la désinfection des fichiers et la sécurité axée sur la prévention a influencé la façon dont les organisations envisagent la confiance, le transfert de données et les risques.

Cybersecurity Upside Down est son premier ouvrage, qui rassemble les enseignements tirés de sa remise en question de certaines des hypothèses les plus profondément ancrées dans le domaine de la cybersécurité.

À propos de l'illustrateur

Serge Seidlitz

Serge Seidlitz est un illustrateur et conteur visuel basé à Londres dont le travail couvre la conception de personnages, la typographie dessinée à la main, les cartes, l'infographie et les scènes narratives à grande échelle.

Ses illustrations ont été publiées dans divers médias, notamment dans des journaux et magazines, sur des couvertures de livres, des panneaux d'affichage, dans des publicités télévisées, des campagnes sociales, des emballages de produits et des installations grand format. Il collabore régulièrement avec des animateurs afin de donner vie à ses illustrations statiques, et son travail comble souvent le fossé entre des idées complexes et une communication visuelle claire.

Pour Cybersecurity Upside Down, Serge a traduit des concepts abstraits liés à la cybersécurité en métaphores visuelles qui renforcent le thème central du livre : remettre en question les perspectives, repenser les hypothèses et voir les problèmes familiers sous un angle entièrement nouveau.

FAQS

Cybersecurity Upside Down explique des concepts techniques, mais n'est pas rédigé comme un manuel scolaire ou un mode d'emploi. Le livre est conçu pour être accessible à la fois aux lecteurs techniques et non techniques, en mettant l'accent sur des explications claires, des exemples concrets et une réflexion basée sur les principes fondamentaux plutôt que sur des détails techniques approfondis.

Ce livre s'adresse à :

- Professionnels et architectes en cybersécurité

- Responsables de la sécurité des systèmes d'information, directeurs informatiques et décideurs exécutifs

- Dirigeants gouvernementaux et responsables des infrastructures critiques

- Dirigeants d'entreprise soucieux de la sécurité et responsables des risques

- Les étudiants et toute personne souhaitant approfondir ses connaissances sur les cyberrisques modernes.

Si vous êtes chargé de protéger des systèmes, des données ou des opérations, ou d'approuver les stratégies qui le permettent, ce livre a été écrit pour vous.

Non. Même si les professionnels expérimentés de la sécurité reconnaîtront bon nombre des défis abordés, le livre est rédigé de manière à ce que les lecteurs motivés sans formation officielle en cybersécurité puissent tout de même le comprendre et en tirer profit.

Les concepts complexes sont expliqués dans un langage simple, sans présupposer de connaissances préalables.

Non. Cybersecurity Upside Down n'est pas un guide produit ni un ouvrage commercial. Il se concentre sur la philosophie de la sécurité, les réalités des menaces et la réflexion stratégique plutôt que sur des outils ou des fournisseurs spécifiques.

Bien que les idées explorées s'appuient sur des expériences réelles, l'objectif de cet ouvrage est de remettre en question les idées reçues et de susciter des discussions constructives sur la prévention, et non de promouvoir un logiciel.

La désinfection des fichiers, parfois appelée CDR (Content Disarm and Reconstruction), est une approche de sécurité axée sur la prévention qui part du principe que tous les fichiers peuvent être dangereux.

Au lieu d'essayer de détecter les logiciels malveillants, il supprime tout contenu actif ou potentiellement malveillant d'un fichier et le reconstruit en une version sûre et fonctionnelle. Cela élimine les menaces connues et inconnues avant qu'elles ne puissent s'exécuter.

Le livre explique ce concept en détail et explore les raisons pour lesquelles il est de plus en plus crucial dans les environnements modernes.

Les outils de sécurité traditionnels s'appuient sur la détection (signatures, heuristique ou analyse comportementale) pour identifier les activités malveillantes après l'introduction d'un fichier dans un environnement.

Cybersecurity Upside Down soutient que ce modèle réactif est fondamentalement défaillant. La désinfection des fichiers élimine complètement la surface d'attaque, réduisant ainsi la dépendance à la détection et diminuant la fenêtre de risque.

Le livre explique pourquoi la prévention doit précéder la détection, et non la remplacer.

Oui. En fait, cela peut être particulièrement utile si votre organisation dispose déjà d'une infrastructure de sécurité mature.

Le livre ne suggère pas de remplacer les outils existants, mais plutôt de repenser la place de la prévention dans le modèle de sécurité et d'expliquer pourquoi le fait de se fier uniquement à la détection laisse des angles morts que les pirates exploitent.

Les deux. Bien que de nombreux exemples soient tirés d'environnements à haut risque tels que les infrastructures critiques, les administrations publiques et les secteurs réglementés, les principes fondamentaux s'appliquent à toute organisation qui traite des fichiers, des données ou des flux de travail numériques, c'est-à-dire aujourd'hui presque tout le monde.

Les deux, sans être normatif.

Cet ouvrage fournit des informations stratégiques sur les raisons pour lesquelles les modèles de sécurité actuels échouent, tout en expliquant des concepts et des approches pratiques pouvant être appliqués dans des environnements réels. Il vise à influencer votre façon de penser avant d'influencer ce que vous déployez.

Excellente question. Parce que bon nombre des stratégies de sécurité actuelles sont conçues à l'envers, axées sur la détection après exposition plutôt que sur la prévention avant exécution.

Le titre reflète l'idée selon laquelle pour sécuriser efficacement les systèmes, il faut renverser les hypothèses établies de longue date et adopter un point de vue différent.

Vous gagnerez :

- Une meilleure compréhension des raisons pour lesquelles les attaques modernes réussissent

- Une nouvelle perspective sur la confiance, les fichiers et les risques

- Un modèle mental axé sur la prévention que vous pouvez appliquer immédiatement

- Une base plus solide pour évaluer les stratégies et les revendications en matière de cybersécurité

Plus important encore... vous verrez d'un autre œil ce que signifie réellement la sécurité.