Quels sont les principaux changements et les nouvelles exigences du CAF 4.0 pour les infrastructures critiques ?

Le CAF (Cyber Assessment Framework) est le modèle national britannique permettant d'évaluer la manière dont les organisations fournissant des services essentiels gèrent les risques cybernétiques et leur résilience. Publié par le NCSC (National Cyber Security Centre) britannique en 2025, le CAF 4.0 place la barre plus haut en remplaçant les examens sous forme de listes de contrôle par une approche de la résilience des infrastructures critiques fondée sur des résultats mesurables.

Principales mises à jour

- DéveloppementSecure et gestion du cycle de vie sur l'ensemble des systèmes internes et ceux des fournisseurs (A4.b)

- Mesures de contrôle des risques liés à l'IA et à l'automatisation visant à prévenir les actions dangereuses ou involontaires du système

- La recherche proactive des menaces en tant que capacité obligatoire au titre du principe C2

- Assurance de la chaîne d'approvisionnement et visibilité sur les sous-traitants

- Superpositions sectorielles pour une application sur mesure dans les domaines de l'énergie, de la santé, des transports et des infrastructures numériques

- Mettre explicitement l'accent sur la compréhension des menaces (A2.b) et la validation de la sécurité au moyen des IGP (indicateurs de bonnes pratiques)

Conformément au règlement NIS2 (la version actualisée du règlement de l'UE sur la sécurité des réseaux et de l'information) et au projet de loi britannique sur la résilience, le CAF 4.0 renforce la responsabilité du conseil d'administration et exige la fourniture continue de preuves en matière de gouvernance et d'amélioration dans le cadre des objectifs A à D.

En quoi CAF 4.0 diffère-t-il des versions précédentes ?

Le CAF 4.0, élaboré par le NCSC, va au-delà de la simple conformité à des listes de contrôle pour se concentrer sur des résultats mesurables et l'amélioration continue. Il introduit de nouveaux principes tels que la recherche active de menaces (C2) etSoftware Secure (A4.b), étayés par des modules spécifiques à chaque secteur.

Principales différences

- Les données factuelles axées sur les résultats remplacent les listes de contrôle, offrant ainsi aux organisations une plus grande souplesse pour respecter chaque principe

- Les IGP s'appuient sur l'avis d'experts plutôt que sur une notation rigide

- Nouveaux principes pour la recherche de menaces (C2) et le développement sécurisé de logiciels (A4.b)

- La prise en charge des superpositions spécifiques à chaque secteur permet aux autorités de régulation d'adapter leurs attentes à chaque secteur d'activité

- Une attention accrue portée à la gouvernance et à l'assurance, ce qui nécessite un engagement de la part du conseil d'administration

Dans la pratique, la norme CAF 4.0 exige des preuves vérifiables et des procédures documentées de recherche de menaces. Alors que les versions précédentes mettaient l'accent sur la surveillance du réseau, la version 4.0 introduit un principe spécifique de recherche de menaces qui impose des opérations proactives et des résultats validés.

Les principaux défis liés à CAF 4.0 et comment le cadre les résout

| Problème | Comment CAF 4.0 y remédie |

|---|---|

| S'y retrouver dans un environnement réglementaire complexe et hétérogène | CAF 4.0 s'aligne sur la directive NIS2 et le projet de loi britannique sur la résilience, créant ainsi un modèle unifié de gouvernance, d'assurance et de résilience dans tous les secteurs. |

| Ressources limitées pour la collecte continue de données et la surveillance des menaces | CAF 4.0 remplace les audits sous forme de listes de contrôle par des preuves axées sur les résultats et une évaluation continue, ce qui permet aux organisations de démontrer leur conformité plus efficacement. |

| Incertitude quant à la manière de mettre en œuvre les nouvelles exigences en matière de développement sécurisé et de risques liés à l'IA | La norme CAF 4.0 définit des principes clairs pourSoftware Secure Software [A4.b] et la gestion des risques liés à l'IA, en fournissant des orientations structurées sur les contrôles tout au long du cycle de vie, les tests et la traçabilité. |

| Difficultés à produire des rapports de conformité et de résilience prêts à être présentés au conseil d'administration | Le CAF 4.0 renforce la responsabilité des dirigeants grâce à des objectifs mesurables et à des indicateurs de bonnes pratiques (IGP), ce qui rend les rapports destinés au conseil d'administration plus cohérents et davantage fondés sur des données. |

Les risques liés à l'IA etSecure sont des priorités dans le cadre du CAF 4.0

La norme CAF 4.0 reconnaît que l'automatisation basée sur l'IA et la complexité des chaînes d'approvisionnement logicielles engendrent de nouveaux risques susceptibles de perturber les services essentiels si leur développement et leur gestion ne sont pas sécurisés.

Exigences applicables aux organisations

- Appliquer des pratiques de développement sécurisées, telles que le suivi de la provenance du code, les tests et la gestion des vulnérabilités, tout au long du cycle de vie du logiciel

- Évaluer et maîtriser les risques liés aux systèmes décisionnels automatisés ou basés sur l'IA qui pourraient se comporter de manière imprévisible ou être manipulés par des pirates informatiques

- Vérifier l'authenticité et l'intégrité des logiciels et des mises à jour grâce à des processus d'assurance qualité des fournisseurs qui garantissent le respect des normes de développement sécurisé

Ces mises à jour formalisent les pratiques de développement sécurisé et de gestion des risques liés à l'IA afin d'éliminer les vulnérabilités des systèmes critiques avant leur déploiement et de se conformer à la directive NIS2 et au projet de loi britannique sur la résilience.

Nouvelles superpositions sectorielles et leur incidence sur les responsables de la sécurité

La version 4.0 du CAF introduit des profils CAF spécifiques à chaque secteur, ou « overlays », afin de rendre ce cadre applicable aux secteurs qui fournissent des services essentiels. Élaborés sous la supervision du NCSC, ces overlays garantissent que le CAF reste un cadre national commun tout en permettant une interprétation adaptée à chaque secteur.

Considérez ces « superpositions » comme des plans sur mesure qui adaptent le même cadre aux réalités opérationnelles de chaque secteur, chacune d'entre elles adaptant les résultats du CAF aux risques, aux technologies et aux exigences réglementaires spécifiques de son secteur.

Objectifs clés des superpositions sectorielles

- Interprétation sectorielle : veiller à ce queles opérateurs des secteurs de l'énergie, de la santé, des transports et des infrastructures numériques puissent appliquer les principes du CAF dans leur contexte opérationnel

- Harmonisation réglementaire : permettreaux autorités de régulation de définir des objectifs de résilience qui reflètent les conditions opérationnelles réelles

- Priorité en matière de direction : aiderles responsables de la sécurité à se concentrer sur les résultats les plus critiques pour leurs fonctions essentielles

- Mesure cohérente : Favoriserune évaluation uniforme de la maturité cybernétique dans les environnements informatiques et opérationnels

Pour les équipes de direction, ces grilles de référence permettent de préciser ce que l'on entend par « bon » dans chaque domaine et font du CAF 4.0 un outil pratique pour hiérarchiser les risques et les données factuelles, et non pas simplement une liste de contrôle de plus.

OPSWAT simplifient et facilitent la mise en œuvre de la conformité à la norme CAF 4.0

OPSWAT s'alignent sur les résultats attendus du CAF 4.0, en traduisant les objectifs du cadre en contrôles opérationnels mesurables dans les environnements informatiques et opérationnels.

Principaux domaines de convergence

- Prévention et détection des menaces, conformément aux objectifs B (Protection contre les cyberattaques) et C (Détection des incidents de cybersécurité) du CAF, grâce à MetaDefender et MetaDefender pour la recherche de menaces C2 (Command and Control) via l'apprentissage automatique et l'analyse comportementale

- La vérificationSecure grâce à la génération de listes de composants logiciels (SBOM) et à l'analyse des vulnérabilités au sein de MetaDefender Core une garantie quantifiable de l'intégrité des logiciels

- Les rapports automatisés offrent une bonne visibilité et garantissent la conformité aux exigences d'audit

- L'échange sécurisé de fichiers entre réseaux isolés contribue à protéger les flux de données

Grâce à une cartographie de conformité alignée sur le CAF, OPSWAT votre équipe de sécurité à aller au-delà d'une simple conformité basée sur des listes de contrôle pour parvenir à une assurance continue et à une résilience mesurable. Le tableau ci-dessous montre comment les technologies OPSWATcorrespondent aux objectifs du CAF, aidant ainsi les organisations à démontrer une conformité mesurable et étayée par des preuves.

Comment OPSWAT aident les organisations à relever les défis du CAF 4.0

| Problème | Comment OPSWAT cette question |

|---|---|

| S'y retrouver dans un environnement réglementaire complexe et hétérogène | La cartographie de conformité OPSWATregroupe les normes CAF 4.0, NIS2 et le projet de loi britannique sur la résilience au sein d'un cadre de reporting unique . L'alignement automatisé entre les objectifs et les contrôles réduit la nécessité de mener des audits distincts . |

| Ressources limitées pour la collecte continue de données et la surveillance des menaces | MetaDefender Core, MetaDefender Managed File Transfer et My OPSWAT Central Management collectent automatiquement les journaux, les pistes d'audit et les données relatives à l'état des contrôles. Ces fonctionnalités fournissent des preuves en continu, sans nécessiter de suivi manuel. |

| Incertitude quant à la manière de mettre en œuvre le développement sécurisé et les mesures de contrôle des risques liés à l'IA | MetaDefender Core l'authenticité des logiciels, génère des SBOM et gère les données relatives à l' , tandis que Sandbox une analyse comportementale assistée par l'IA afin d'identifier les codes dangereux ou altérés avant leur déploiement. |

| Difficultés à produire des rapports de conformité et de résilience prêts à être présentés au conseil d'administration | Les vues centralisées et les rapports de conformité OPSWATtransforment les données techniques en informations destinées à la direction sous forme de synthèses mises en correspondance avec les objectifs A à D du CAF. Cela permet aux dirigeants d'avoir une vision claire de la maturité en matière de conformité et du profil de risque. |

OPSWAT une conformité fondée sur des preuves pour la norme CAF 4.0

Vous pouvez simplifier le reporting CAF 4.0 grâce à la collecte automatisée de preuves, aux vues centralisées sur la conformité et à la mise en correspondance en temps réel des données avec les objectifs CAF OPSWAT. Ces pratiques CAF 4.0 sont déjà mises en œuvre dans OPSWAT au sein d'environnements d'infrastructures critiques.

Principales OPSWAT contribuant à l'assurance continue du CAF

- La génération de listes de composants logiciels (SBOM) et vulnerability detection fournissent des preuves tangibles des pratiques de développement sécurisé prévues par la norme CAF A4.b, en établissant un lien entre les preuves techniques et OPSWAT et résultats spécifiques OPSWAT .

- Les rapports d'audit générés par MetaDefender Core MetaDefender File Transfer™ correspondent aux objectifs A et D du cadre CAF, fournissant ainsi aux responsables de la sécurité des systèmes d'information (RSSI) des synthèses traçables et conformes aux exigences réglementaires qui démontrent les progrès réalisés en matière de conformité

Principales fonctionnalités des OPSWAT

Vues centralisées de la conformité permettant de visualiser en temps réel l'état de conformité par rapport aux objectifs du CAF

Collecte automatisée des journaux, des rapports et des pistes d'audit permettant une collecte continue de preuves

Les procédures d'approbation par les superviseurs et les journaux d'audit détaillés permettent de documenter les mouvements de fichiers, l'application des politiques et le contrôle humain, conformément à l'objectif D2 du CAF

Le filtrage basé sur la logique et la relecture périodique contribuent également à répondre à l'exigence de révision continue du CAF en automatisant la vérification de la conformité face aux menaces nouvelles ou émergentes

Intégration avec des outils de transfert sécurisé de fichiers, de contrôle d'accès et d'analyse des menaces afin de vérifier l'intégrité des données

En quoi la couverture interdomaines OPSWATest-elle unique en matière deOT Security?

Le CAF 4.0 préconise la mise en place de contrôles de sécurité unifiés pour l'ensemble des systèmes informatiques et opérationnels (IT et OT) qui soutiennent les fonctions essentielles. La plateforme unifiée OPSWATprotège les flux de données, les appareils et les réseaux, quel que soit le point de jonction. Cette approche s'inscrit dans le cadre des dispositions sectorielles du CAF concernant l'énergie, les transports et les infrastructures numériques, où les exigences réglementaires imposent de plus en plus une visibilité unifiée sur l'ensemble des systèmes IT et OT.

Alors que certains fournisseurs se concentrent exclusivement sur la visibilité des infrastructures opérationnelles (OT) ou la surveillance informatique (IT), la plateforme OPSWAT, conforme au cadre CAF, protège ces deux domaines au sein d'un modèle unique de sécurité et de conformité.

Core

- Protection intégrée pour les systèmes informatiques et opérationnels

Combine des technologies telles que MetaDefender Core, MetaDefender Managed File Transfer, MetaDefender et MetaDefender pour sécuriser les échanges de fichiers et les terminaux dans les environnements connectés et isolés

- Transfert de fichiers Secure et basé sur des règles

MetaDefender Managed File Transfer le transfert de fichiers entre réseaux à l'aide de règles de workflow, de processus de validation et de journaux d'audit afin de garantir la conformité et l'intégrité des données

- Contrôle de sécurité des appareils grâce à Multiscanning avant le démarrage

MetaDefender Drive Multiscanning « bare-metal » Multiscanning File-Based Vulnerability Assessment les terminaux ne se connectent au réseau, contribuant ainsi à empêcher la propagation des logiciels malveillants

- Media des supports amovibles

MetaDefender Kiosk la technologie Proactive DLP™ et des options d'effacement sécurisé pour vérifier et nettoyer les supports amovibles avant leur introduction dans des environnements sécurisés

- Visibilité et reporting centralisés

MetaDefender Core, Managed File Transfer et My Central Management des tableaux de bord unifiés, des intégrations SIEM et des journaux d'audit qui permettent de visualiser l'activité des appareils, des utilisateurs et des fichiers dans l'ensemble des environnements gérés

Comment les produits OPSWATgèrent-ils la recherche avancée des menaces et les risques liés à l'IA ?

OPSWAT les menaces cachées et valide le comportement des logiciels grâce à l'intelligence artificielle via MetaDefender , MetaDefender Intelligence™ et MetaDefender Core, répondant ainsi aux objectifs C2 et B4.a de la version 4.0 du cadre d'évaluation cybernétique (CAF 4.0) du NCSC.

OPSWAT Core OPSWAT

- Metascan™ : Multiscanning renseignements en temps réel sur les menaces : détectez les menaces avancées et de type « zero-day » lors des échanges de fichiers et sur tous les appareils

- Sandbox : détecte les comportements malveillants même en l'absence d'indicateurs connus, en établissant des corrélations entre les résultats grâce à la cartographie MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) pour obtenir des preuves structurées

- Analyse assistée par l'IA : valide les décisions automatisées et signale les anomalies dans le comportement du système

- Mises à jour régulières de ces technologies : en phase avec l'évolution des attentes du CAF 4.0

Ensemble, ces fonctionnalités garantissent une grande précision de détection face aux menaces connues et émergentes, tout en fournissant des preuves vérifiables pour les évaluations de la CAF.

Le tableau ci-dessous présente une synthèse de la manière dont les technologies OPSWATs'alignent sur les objectifs et les principes du Cyber Assessment Framework (CAF) 4.0, en montrant comment chaque produit contribue à une conformité mesurable et fondée sur des données factuelles dans les environnements informatiques et opérationnels.

Correspondance entre les fonctionnalités OPSWAT et les objectifs et principes du CAF 4.0

| OPSWAT | Caractéristiques principales | Objectifs / Principes abordés dans le cadre du CAF 4.0 | Comment cette fonctionnalité permet de se conformer à la norme CAF 4.0 |

|---|---|---|---|

| MetaDefender Core™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| MetaDefender Managed File Transfer™ |

|

|

|

| MetaDefender Kiosk™ |

|

|

|

| MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender NetWall™ |

|

|

|

| My Central ManagementMy |

|

|

|

Du développement sécurisé et de la garantie de la chaîne d'approvisionnement à la recherche proactive des menaces et à la protection des réseaux OT, cette cartographie intégrée fournit aux autorités de régulation et aux responsables de la sécurité une preuve traçable et fondée sur des données de la résilience.

En harmonisant la visibilité sur l'ensemble de vos flux de fichiers, de vos appareils et de vos réseaux, OPSWAT vous OPSWAT démontrer votre conformité à tous les objectifs du CAF, tout en préservant votre efficacité opérationnelle et votre capacité à faire face à l'évolution des menaces. Cette approche permet non seulement d'accélérer la mise en conformité avec le CAF 4.0, mais aussi de renforcer la cyber-résilience à long terme dans tous les secteurs réglementés.

Comment les responsables de la sécurité peuvent-ils réduire la complexité et l'ambiguïté liées à la conformité à la norme CAF 4.0 ?

Vous trouverez peut-être CAF 4.0 complexe, car il repose sur une structure axée sur les résultats qui recoupe d'autres réglementations telles que la directive NIS 2 et le projet de loi britannique sur la résilience. En tant que responsable de la sécurité, vous pouvez réduire cette complexité en utilisant des outils de conformité intégrés qui automatisent la collecte des preuves et la production de rapports, ce qui minimise les tâches manuelles tout en garantissant la conformité avec des réglementations en constante évolution.

- Interpréter les résultats à travers des recoupements sectoriels plutôt que par des contrôles rigides

- Uniformiser la collecte des preuves grâce à des données automatisées et vérifiables

- Utilisez le système de reporting unifié pour regrouper les exigences relatives au CAF, au NIS2 et à la loi sur la résilience

Cette approche simplifie la mise en conformité avec plusieurs référentiels, garantit une visibilité en temps réel sur l'ensemble des objectifs du CAF et vous aide à démontrer des progrès mesurables tout en réduisant la charge administrative.

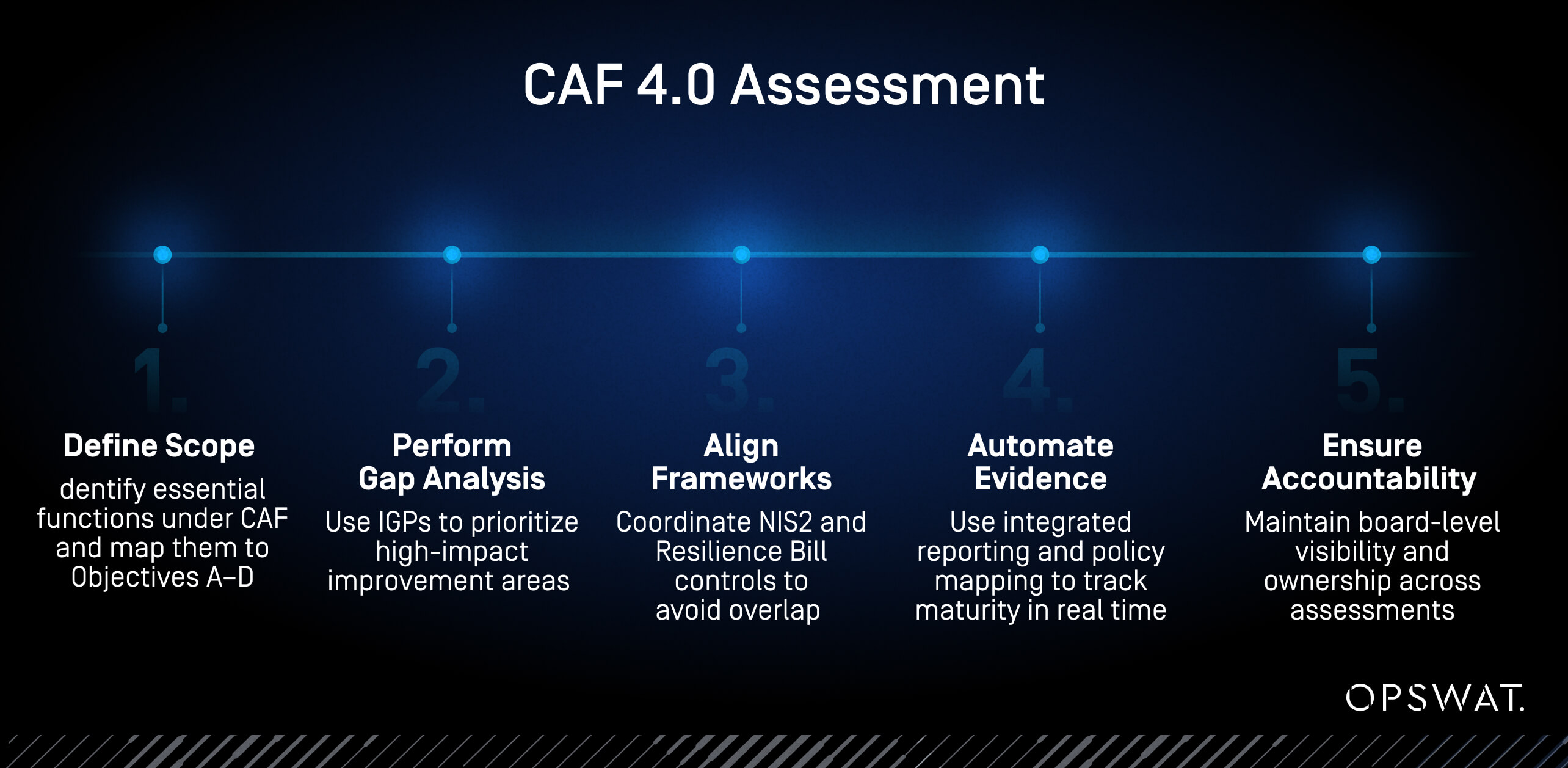

Quelles mesures les RSSI doivent-ils prendre pour se préparer à une évaluation CAF 4.0 ?

Les RSSI peuvent se préparer efficacement en mettant l'accent sur la préparation, la collecte de preuves et l'harmonisation entre les différentes réglementations. L'objectif est de rendre les évaluations CAF prévisibles, et non réactives, grâce à la définition du périmètre, à l'analyse des lacunes et à la collecte automatisée de preuves, en accord avec les objectifs A à D.

- Identifier les fonctions essentielles relevant du champ d'application du CAF et les mettre en correspondance avec les quatre objectifs fondamentaux

- Réaliser une analyse des écarts à l'aide des IGP mises à jour afin de hiérarchiser les domaines à fort impact

- Aligner les mesures de sécurité sur la norme NIS2 et le projet de loi britannique sur la résilience afin d'éviter les audits redondants et les chevauchements d'obligations

- Automatisez la collecte des données dès le début grâce à des rapports de conformité intégrés et à la mise en correspondance des politiques afin de suivre en temps réel l'état d'avancement des contrôles

- Définir clairement les responsabilités au niveau du conseil d'administration afin de garantir une visibilité constante entre les évaluations

Résultat : un modèle de préparation qui remplace la préparation manuelle par une assurance continue et une gouvernance fondée sur des données factuelles.

3 façons de rassembler efficacement des éléments probants en vue d'un audit CAF

En collectant efficacement les preuves, vous pouvez transformer les audits CAF, qui ne sont plus alors que des exercices ponctuels, en un processus d'assurance continue. Des modèles standardisés et des rapports automatisés aident votre organisation à suivre les résultats en temps réel et à conserver des preuves de conformité cohérentes et vérifiables.

- Utilisez des modèles spécifiques au CAF et la collecte automatisée des données pour relier chaque mesure de contrôle à des résultats mesurables

- Centraliser les données probantes au sein de vues intégrées de conformité afin de suivre en temps réel les progrès réalisés par rapport aux objectifs du CAF

- Générez des résumés concis et prêts à être présentés aux auditeurs directement à partir de rapports automatisés afin de réduire le temps de préparation et les erreurs

OPSWAT l'ambiguïté réglementaire dans tous les secteurs

Les superpositions sectorielles de CAF 4.0 permettent à chaque secteur d’activité d’interpréter les résultats en fonction de ses propres risques opérationnels, mais de nombreuses organisations exercent leurs activités dans plusieurs secteurs. «OPSWAT s’appuient sur une architecture unifiée de reporting et de contrôle qui permet aux organisations de suivre des mesures de protection similaires dans plusieurs environnements. Cette cohérence aide les opérateurs multisectoriels à se conformer aux réglementations sans avoir à dupliquer les preuves ou les audits. »

Quels sont les éléments de preuve et les documents nécessaires pour démontrer la conformité à la norme CAF 4.0 ?

CAF 4.0 exige des preuves mesurables, générées par le système, qui établissent un lien entre chaque contrôle et un résultat correspondant aux objectifs A à D. Il ne suffit pas de démontrer l'existence des contrôles ; ceux-ci doivent fonctionner de manière efficace et cohérente dans le temps. OPSWAT ce processus grâce à une collecte automatisée des données et à des rapports personnalisables qui fournissent à la fois des preuves techniques et des synthèses destinées à la direction.

3 types de preuves répondant aux exigences de la CAF 4.0

Les trois catégories de preuves de la CAF

- Documentation relative aux politiques et à la gouvernance : registres des risques, politiques de sécurité, plans d'intervention en cas d'incident et dossiers relatifs à la vérification des fournisseurs

- Données opérationnelles et techniques : journaux système, fichiers de configuration, évaluations de vulnérabilité et rapports d'analyse de fichiers provenant d'environnements en production

- Résultats des activités d'assurance : conclusions de l'audit interne , résultats des tests et évaluations de maturité alignés sur les indicateurs de bonnes pratiques (IGP)

Les recommandations du NCSC soulignent que les preuves doivent démontrer un fonctionnement continu, et non une conformité ponctuelle. La collecte intégrée des journaux, les pistes d'audit et les rapports de vérification OPSWATgarantissent que chaque contrôle CAF peut être validé à l'aide de données générées par le système plutôt que par des enregistrements manuels.

La mise en correspondance des feuilles de calcul facilite la mise en œuvre des mesures de conformité

Un tableau de correspondance relie chaque résultat du CAF à des contrôles techniques spécifiques, indiquant si les preuves sont complètes, partielles ou manquantes. Il offre une visibilité immédiate sur le niveau de conformité et met en évidence les prochaines étapes concrètes à mettre en œuvre.

Vous pouvez relier les résultats du CAF aux tableaux de bord de reporting intégrés OPSWATet aux données d'audit afin de suivre l'état des contrôles en temps réel. Lors de déploiements pilotes menés auprès d'opérateurs d'infrastructures critiques, cette approche a permis de réduire de plus de 50 % la charge de travail liée au reporting manuel, tout en améliorant la préparation aux audits.

À quoi ressemblent les rapports prêts à être présentés au conseil d'administration dans le cadre de la norme CAF 4.0 ?

Le reporting destiné au conseil d'administration nécessite des synthèses claires sur l'exposition aux risques, le niveau de maturité des contrôles et la conformité réglementaire. Les tableaux de bord de reporting intégrés OPSWATfournissent des synthèses visuelles claires qui traduisent les indicateurs techniques en informations exploitables au niveau de l'entreprise.

Des recommandations spécifiques à chaque secteur accélèrent l'adoption de CAF 4.0

Vous serez confronté à des risques opérationnels spécifiques selon votre secteur d'activité ; c'est pourquoi CAF 4.0 propose des recommandations sur mesure pour vous montrer comment ces résultats s'appliquent à votre environnement. Ces adaptations aident les organisations à mettre en place des contrôles plus efficacement et à les adapter à leurs opérations concrètes. OPSWAT cette démarche grâce à des rapports automatisés et à des configurations de produits modulaires pouvant s'adapter à différents environnements opérationnels.

Les objectifs les plus importants du CAF 4.0 pour les secteurs de l'intégration de la chaîne d'approvisionnement

Les priorités en matière de CAF varient d'un secteur à l'autre, mais toutes partagent le même objectif : garantir la continuité des services essentiels. Une combinaison judicieuse de recommandations ciblées et d'automatisation permet d'accélérer l'adoption de la CAF 4.0 tout en garantissant que les contrôles restent proportionnés et mesurables dans tous les secteurs.

L'énergie

La résilience des systèmes et la segmentation des réseaux OT sont essentielles. Les solutions MetaDefender et MetaDefender Drive OPSWATDrive isoler les environnements etDrive vérifier l'intégrité des terminaux avant toute connexion.

Soins de santé

La protection des données des patients et des processus cliniques est primordiale. Les solutions MetaDefender Managed File Transfer MetaDefender garantissent que chaque transfert et chaque téléchargement de fichiers est vérifié, nettoyé et traçable.

Transports

La disponibilité et l'intégrité des données sont les garants de la conformité. Les fonctionnalités intégrées de reporting et d'automatisation des transferts basées sur des règles OPSWATpermettent de maintenir la visibilité et le contrôle sur l'ensemble des systèmes distribués.

Infrastructure numérique

La détection des menaces et le développement logiciel sécurisé sont au cœur de notre activité. MetaDefender Core Threat Intelligence une évaluation continue des vulnérabilités et une défense proactive.

Existe-t-il des modèles de mise en œuvre du CAF spécifiques à certains secteurs ?

Les organisations peuvent utiliser les tableaux de bord configurables et les fonctionnalités de reporting OPSWATpour aligner leurs contrôles sur les résultats du CAF spécifiques à leur secteur. Ces outils offrent une visibilité en temps réel sur l'état des contrôles dans tous les environnements, aidant ainsi les équipes à appliquer des normes cohérentes et à rationaliser la mise en œuvre à mesure qu'elles adoptent les pratiques du CAF 4.0.

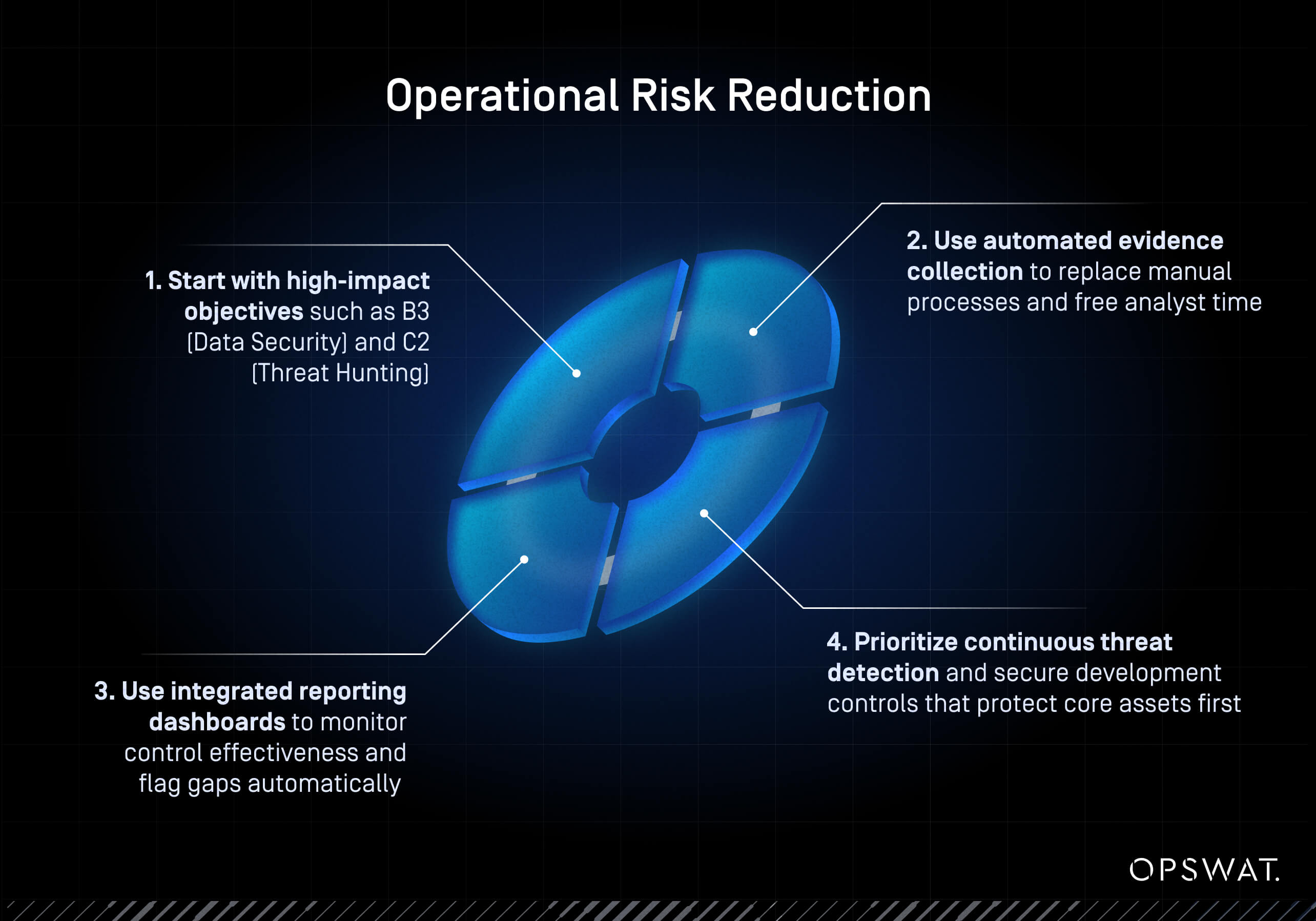

Comment les organisations aux ressources limitées hiérarchisent les contrôles pour optimiser leur résilience

Lorsque les ressources sont limitées, concentrez-vous sur les contrôles qui vous permettront de réduire au maximum les risques opérationnels. L'automatisation et l'intelligence continue agissent comme des multiplicateurs de force, permettant ainsi à des équipes plus petites d'atteindre le même niveau d'assurance CAF 4.0 que les grandes organisations.

- Commencez par des objectifs à fort impact, tels que B3 (Sécurité des données) et C2 (Recherche de menaces)

- Recourir à la collecte automatisée des preuves pour remplacer les processus manuels et libérer du temps pour les analystes

- Donner la priorité à la détection continue des menaces et aux contrôles de développement sécurisé qui protègent en premier lieu les actifs essentiels

- Utilisez les tableaux de bord de reporting intégrés pour surveiller l'efficacité des contrôles et signaler automatiquement les lacunes

En quoi le CAF 4.0 constitue-t-il un atout stratégique ?

CAF 4.0 fait de la conformité un levier stratégique en alignant vos performances en matière de sécurité sur des résultats commerciaux mesurables. Il permet aux organisations de quantifier leur maturité cybernétique, de démontrer une assurance continue et de hiérarchiser les investissements qui renforcent directement leur résilience. La collecte automatisée des données et le reporting OPSWATrelient les données opérationnelles à des résultats de sécurité mesurables. Vous bénéficiez ainsi d’une visibilité claire sur la manière dont chaque contrôle contribue à la continuité de la mission.

L'intelligence continue permet d'assurer la pérennité de la conformité et de la défense

Les informations en temps réel garantissent que la conformité à la norme CAF 4.0 évolue au rythme des menaces. Les plateformes OPSWATmettent automatiquement à jour les moteurs de détection de logiciels malveillants et les flux d'informations sur les menaces, qu'il s'agisse d'exploits « zero-day » ou d'attaques basées sur l'IA. Ce cycle de mise à jour continu garantit la précision des évaluations et assure que les preuves réglementaires reflètent fidèlement le niveau de sécurité réel de l'organisation à tout moment.

Lorsque vous devez vous conformer aux exigences de la norme CAF 4.0 et aux obligations spécifiques à votre secteur, OPSWAT vous OPSWAT protéger chaque fichier, chaque appareil et chaque flux de données grâce à des technologies éprouvées de prévention des menaces et d'automatisation de la conformité.

Contactez un OPSWAT pour accélérer votre préparation à la norme CAF 4.0.

FAQ

Quels sont les principaux changements apportés à CAF 4.0 par rapport aux versions précédentes ?

Le CAF 4.0 remplace la conformité fondée sur des listes de contrôle par des résultats mesurables et une assurance continue. Il introduit des exigences en matière de développement logiciel sécurisé (A4.b), des contrôles des risques liés à l'IA et à l'automatisation, ainsi qu'un principe formel de « chasse aux menaces » (C2). Ce cadre ajoute également des dispositions sectorielles spécifiques aux domaines de l'énergie, de la santé, des transports et des infrastructures numériques, et renforce les exigences en matière de gouvernance prévues par la directive NIS2 et le projet de loi britannique sur la résilience.

Comment les organisations britanniques relevant de l'infrastructure nationale critique (CNI) peuvent-elles démontrer, sur la base de preuves, leur conformité au cadre d'évaluation de la cybersécurité ?

Vous devez vous assurer que les preuves sont générées par le système, traçables et liées aux objectifs du CAF. OPSWAT cela OPSWAT grâce à la journalisation automatisée, à la création de rapports intégrés et à des flux de travail basés sur des règles qui alignent chaque contrôle sur des résultats mesurables. La surveillance continue remplace les feuilles de calcul manuelles, aidant ainsi les opérateurs des infrastructures nationales critiques (CNI) à vérifier les performances et à présenter des preuves de conformité vérifiables.

Quels types de preuves ou de documents sont nécessaires pour répondre aux exigences de la norme CAF 4.0 en matière de rapports destinés au conseil d'administration ?

Vous devriez examiner un ensemble de documents relatifs à la gouvernance (politiques, registres des risques), de données opérationnelles (journaux, rapports de vulnérabilité) et de résultats d'assurance (audits, résultats de tests). OPSWAT ces éléments dans des synthèses de conformité concises qui relient les indicateurs techniques aux objectifs du CAF, offrant ainsi aux dirigeants une vision en temps réel de la maturité et de la résilience de l'organisation, sans qu'ils aient à procéder à un examen technique approfondi.

En quoi le cadre CAF s'aligne-t-il sur les futures réglementations britanniques en matière de résilience et de sécurité, telles que la directive NIS2 et le projet de loi sur la résilience ?

CAF 4.0 s'aligne étroitement sur la directive NIS2 et le projet de loi britannique sur la résilience en mettant l'accent sur l'amélioration continue, la responsabilité du conseil d'administration et l'assurance fondée sur des données factuelles. Grâce à la cartographie de conformité et aux rapports automatisés OPSWAT, les organisations peuvent satisfaire à des exigences qui se recoupent via un processus unique axé sur les résultats, au lieu de devoir mener des audits distincts pour chaque obligation.

Quelles sont les meilleures pratiques pour mettre en œuvre des processus de recherche de menaces et de développement sécurisé dans le cadre du CAF 4.0 ?

Mettez en place une recherche proactive des menaces (C2) à l'aide d'outils capables de détecter les comportements anormaux, même en l'absence d'indicateurs connus. Intégrez des pratiques de développement sécurisées (A4.b) — telles que la génération de SBOM (Software of Materials) et l'analyse des vulnérabilités — à chaque version. OPSWAT ces deux aspects via MetaDefender , Core et Threat Intelligence, offrant une détection automatisée, une mise en correspondance avec le cadre MITRE ATT&CK et une intégrité du code vérifiable.

Comment les organismes du secteur public disposant de ressources limitées peuvent-ils hiérarchiser les contrôles CAF 4.0 afin d'optimiser leur cyber-résilience ?

Concentrez-vous d'abord sur les objectifs à fort impact (B3 Sécurité des données, C2 Recherche de menaces) qui réduisent le plus les risques opérationnels. Automatisez la collecte des preuves et la protection du flux de fichiers afin de faire gagner du temps aux analystes. Grâce aux informations en continu et aux rapports de conformité intégrés OPSWAT, les équipes réduites peuvent maintenir un niveau d'assurance conforme au CAF avec moins de ressources, tout en restant à la pointe face à l'évolution des menaces.