Salesforce est peut-être l'endroit où résident les données de votre entreprise, mais rien ne garantit que c'est aussi l'endroit où elles sont en sécurité.

Avec des géants du secteur tels que Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA et d'autres confirmant[1] des violations liées à Salesforce en 2025, il semble qu'un simple appel téléphonique ou un fichier infecté suffise pour pénétrer l'environnement de la plateforme.

Dans de nombreux cas cités ci-dessus, les téléchargements de fichiers, les liens intégrés et les intégrations basées sur OAuth ont constitué des points d'entrée pour les violations.

Les attaques Salesforce ont changé.

Plutôt que de forcer l'entrée, les acteurs malveillants se faufilent dans les flux de travail fiables.

Cela révèle des lacunes critiques dans la manière dont ces environnements sont protégés et dont ils devraient être défendus à l'avenir.

La crise de sécurité Salesforce de 2025 : en chiffres

L'intérêt des pirates pour Salesforce augmente proportionnellement à son adoption.

Selon l'analyse des menaces pour 2025, les téléchargements de fichiers et les abus OAuth sont apparus comme les principaux vecteurs d'attaque à l'origine des violations majeures de la sécurité des SaaS, exposant ainsi une faille critique dans les stratégies de sécurité cloud.

Explosion du volume des attaques

- Augmentation de 20 fois du taux de détection des menaces Salesforce au premier trimestre 2025 par rapport au quatrième trimestre 2024

- Près d'un milliard d'enregistrements voléslors d'attaques SaaS coordonnées

- Plus de 39 grandes organisations ont été compromises, notamment Google, Coca-Cola, Adidas, Allianz, Air France, KLM et M&S.

Il ne s'agissait pas d'incidents isolés.

Ils ont touché des marques mondiales, des secteurs réglementés et des organisations dotées de programmes de sécurité sophistiqués.

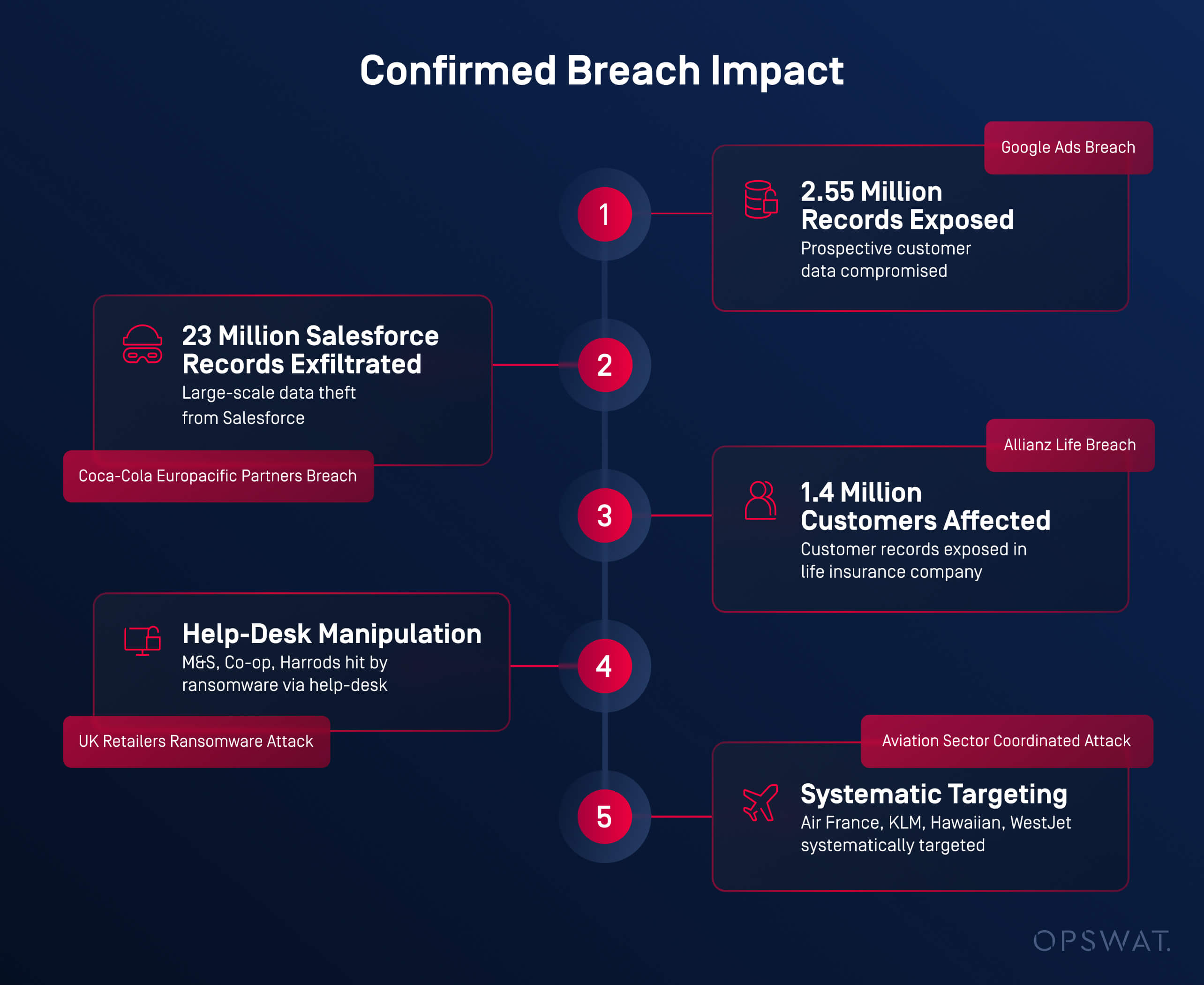

Impact confirmé de la violation

- Google Ads : 2 ,55 millions d'enregistrements de clients potentiels exposés

- Coca-Cola Europacific Partners : plus de 23 millions d'enregistrements Salesforce ont été exfiltrés

- Allianz Life :1,4 million de clients concernés

- Détaillants britanniques (M&S, Co-op, Harrods) : la manipulation du service d'assistance a conduit au déploiement d'un ransomware.

- Secteur aérien (Air France, KLM, Hawaiian, WestJet) : ciblage systématique et coordonné

Un point commun est apparu dans tous les incidents : des fichiers et des liens malveillants ont été introduits via des workflows Salesforce fiables, sans avoir été vérifiés ni inspectés.

Les fichiers comme armes : comment les documents quotidiens sont devenus un vecteur d'attaque

Au début de l'année 2025, plusieurs analystes du secteur de la sécurité ont mis en évidence une tendance.

Les pirates utilisentdes fichiers apparemment légitimes pourcontourner les défenses traditionnelles et atteindre les utilisateurs finaux au sein de plateformes SaaS telles que Salesforce.

Le scénario a changé.

Au lieu d'exploiter les vulnérabilités logicielles, les adversaires se sont concentrés surles formats de documents fiablesfournis dans le cadre des flux de travail normaux : téléchargements, enregistrements partagés et intégrations.

Cette méthode est plus efficace, car les contrôles de sécurité sont souvent minimes pour les téléchargements de fichiers.

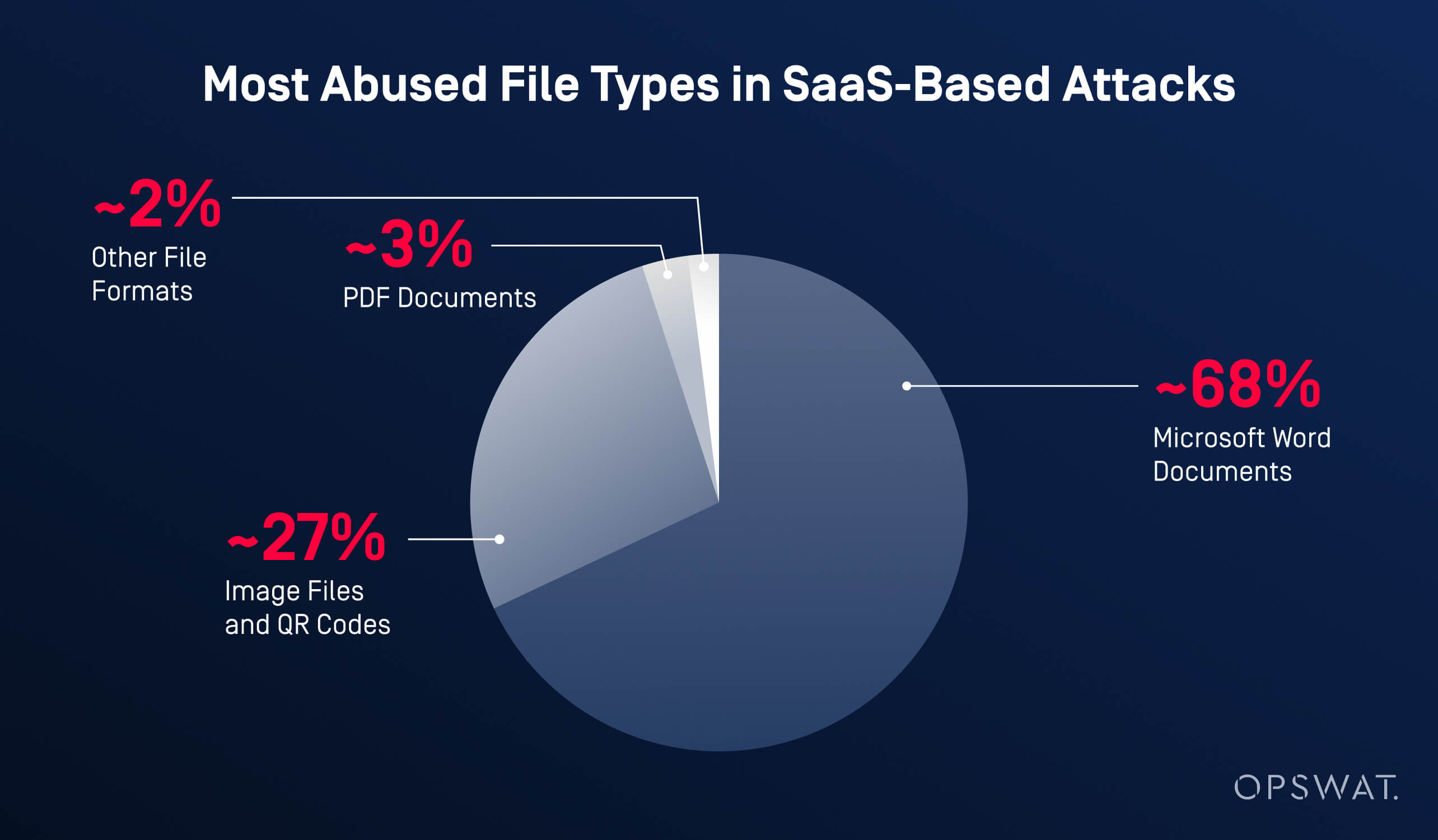

Types de fichiers les plus utilisés dans les attaques basées sur le SaaS

Les téléchargements de fichiers transformés en armes ont abusé de la confiance des utilisateurs, en dissimulant des contenus nuisibles dans des fichiers courants.[2-5]

Documents Microsoft Word (~68 %)

Les fichiers Word sont restés le moyen le plus courant pour diffuser des activités malveillantes.

Les pirates ont intégré des liens de phishing ou des URL externes de téléchargement de logiciels malveillants et les ont associés à des messages d'ingénierie sociale convaincants tels que « veuillez vérifier la facture » ou « contrat mis à jour joint ».

Une fois téléchargés directement dans Salesforce, ces fichiers contournaient complètement les contrôles de sécurité des e-mails.

Fichiers image et codes QR (~27 %)

Comme le soulignent les rapports sur les menaces publiés par Microsoft et d'autres acteurs du secteur, le phishing basé sur les QR codes (« quishing ») a pris de l'ampleur en 2025.

Des codes QR malveillants intégrés dans des fichiers image redirigeaient les utilisateurs, principalement surmobile , vers des pages destinées à collecter leurs identifiants, exploitant ainsi la visibilité et l'inspection réduites de mobile .

Documents PDF (~3 %)

Les fichiers PDF sont généralement déguisés en factures, formulaires de conformité ou documents juridiques.

Certaines contenaient du JavaScript intégré, tandis que d'autres redirigeaient les utilisateurs vers des sites externes de phishing ou hébergeant des logiciels malveillants.

Autres formats de fichiers (~2 %)

Les attaquants ont également exploité :

- Fichiers HTML pour les pages de phishing basées sur un navigateur

- Archives ZIP pour dissimuler des charges utiles secondaires

- Fichiers Excel utilisant des techniques basées sur des formules pour exécuter des logiques malveillantes

Pourquoi cela fonctionne

Ces fichiers n'ont pas suscité d'inquiétudes car ilssemblaient légitimes, passaient pardes workflows Salesforce légitimeset étaientconsidérés comme fiables par les utilisateurs.

Alors que les organisations renforçaient la sécurité de leurs périmètres réseau et de leurs passerelles de messagerie, les pirates ont simplement opté pour la solution la plus simple : les fichiers fiables stockés sur des plateformes fiables.

La crise liée à l'évolution des logiciels malveillants

Avec l'augmentation des échanges de données sous forme de fichiers, les logiciels malveillants sont devenus plus sophistiqués et plus difficiles à détecter, contournant souvent les outils de sécurité traditionnels basés sur les signatures.

SelonOPSWAT , la complexité des logiciels malveillants a augmenté de127 % en six mois, sous l'effet des logiciels malveillants polymorphes qui changent à chaque livraison, des attaques sans fichier qui s'exécutent directement en mémoire, des charges utiles à déclenchement différé, des techniques de contournement des sandbox et des contenus malveillants cryptés dissimulés dans des structures de fichiers légitimes.

Pourquoi les défenses traditionnelles ont échoué

- Les moteurs antivirus individuelsne détectentque 50 à 70 % des menaces, ce qui signifie que30 à 50 % d'entre elles passent régulièrement entre les mailles du filet.

Cette lacune dans la détection explique pourquoi :

- 67,72 % des documents Word malveillants ont contourné les défenses

- 26,78 % des attaques par QR code ont contourné les contrôles des e-mails et des terminaux.

- Salesforce est devenu un mécanisme de diffusion idéal dès lors que les pirates ont complètement abandonné les e-mails.

Les liens cachés dans les fichiers : tactiques avancées de contournement des URL

Dans certaines attaques modernes, le point d'injection dépasse le fichier lui-même.

Dans ces cas, le danger réel est souvent caché dansles URL intégrées dans les documents et les images.

Les chercheurs en sécurité signalent régulièrement que les pirates se concentrent moins sur la diffusion de logiciels malveillants que surla redirection des utilisateurs vers des destinations malveillantes, à l'aide de liens qui semblent légitimes à première vue.

Au moment où l'utilisateur clique, les contrôles de sécurité traditionnels ont déjà été contournés.

Techniques courantes d'attaques basées sur les URL observées dans la nature

Usurpation d'identité de marque et domaines similaires

Les pirates enregistrent régulièrement des noms de domaine qui ressemblent fortement à des marques de confiance, en remplaçant des caractères, en ajoutant des lettres supplémentaires ou en abusant des sous-domaines.

Parmi les exemples, on peut citer les versions mal orthographiées de services connus ou les URL agrémentées de noms de marques de confiance afin d'induire les utilisateurs en erreur et leur faire croire qu'ils sont en sécurité.

Domaines nouvellement enregistrés (NRD)

Une grande partie des campagnes de phishing s'appuient sur des domaines créés quelques semaines, voire quelques jours seulement avant l'attaque. Ces domaines n'ont pas encore acquis de réputation, sont utilisés brièvement pendant les campagnes et sont souvent abandonnés avant d'être signalés par les listes de blocage.

Abus des services de raccourcissement d'URL

Les liens raccourcis provenant de services largement utilisés masquent la destination finale, empêchant ainsi les utilisateurs et les outils de sécurité de base de voir où mène le lien. Cette technique reste populaire car elle permet de contourner les filtres simples basés sur la réputation et les mots-clés.

Utilisation abusive de plateformes légitimes et redirections

Les pirates informatiques se cachent de plus en plus derrière des infrastructures fiables telles que les redirections des moteurs de recherche, les services cloud ou les plateformes de diffusion de contenu. Ces URL semblent inoffensives, passent les contrôles de confiance initiaux et ne redirigent les utilisateurs vers des pages de phishing ou hébergeant des logiciels malveillants qu'ultérieurement.

Domaines de premier niveau (TLD) peu connus ou peu coûteux

Certains TLD sont disproportionnellement utilisés dans les campagnes de phishing en raison de leurs coûts d'enregistrement moins élevés et d'une application moins stricte des règles. Bien qu'aucun TLD ne soit intrinsèquement malveillant, les pirates privilégient les domaines qui peuvent être créés rapidement et supprimés sans conséquence.

Pourquoi cela fonctionne toujours

Le système de notation statique de la réputation(qui vérifie si un domaine a déjà été vu ou s'il figure sur des listes de blocage connues) devient inutile lorsque les pirates font tourner rapidement les domaines, abusent des services de confiance ou retardent leur comportement malveillant jusqu'après la livraison.

Les menaces modernes liées aux URL nécessitent plus que des vérifications superficielles.

Une défense efficace repose surl'analyse contextuelle, les signaux comportementaux et une inspection continue.

Une inspection approfondie est nécessaire, en particulier au sein des plateformes SaaS de confiance où les utilisateurs sont plus enclins à cliquer sans hésitation.

Comprendre l'ensemble de la surface d'attaque de Salesforce

Salesforce offre de nombreuses façons de télécharger, partager et échanger des fichiers, et les pirates ont exploité presque toutes ces possibilités.

Plutôt que de cibler une seule fonctionnalité, ils ont exploitél'ensemble de l'écosystème d'ingestion de fichiers, en intégrant du contenu malveillant dans les flux de travail quotidiens.

Points d'entrée clés basés sur des fichiers dans Salesforce

Canaux en contact avec la clientèle

Les chemins d'accès externes ont souvent été ciblés, car ils sont conçus pour accepter des fichiers provenant d'utilisateurs non fiables. Cela inclut les formulaires Email-to-Case et Web-to-Case, Cloud Service Cloud et les téléchargements via les portails clients.

Outils de collaboration interne

Les pirates ont exploité les fonctionnalités de collaboration telles que les publications Chatter, les fichiers partagés et les intégrations avec des plateformes de messagerie comme Slack et WhatsApp, ainsi que le contenu partagé au sein Cloud Experience Cloud .

API, intégrations et automatisation

Les flux de données automatisés ont introduit un risque supplémentaire. L'importation de fichiers via Data Loader, les applications connectées et les outils tiers d'automatisation des flux de travail permettent à des contenus malveillants de pénétrer dans les environnements Salesforce sans interaction directe de l'utilisateur.

Pourquoi les contrôles de sécurité traditionnels ne suffisent pas pour Salesforce

Malgré des investissements importants dans la cybersécurité, de nombreuses organisations restent exposées.

Les études menées dans le secteur, notamment le rapportDBIR de Verizon, montrent que près de68 % des incidents de sécurité sont dus à des erreurs humaines, alors que la plupart des outils de sécurité traditionnels n'ont jamais été conçus pour protéger les plateformes SaaS telles que Salesforce.

La question centrale est celle de la visibilité et du timing.

Les contrôles traditionnels se concentrent sur les e-mails ou les terminaux, laissant les téléchargements de fichiers et le contenu stocké dans Salesforce largement non inspectés.

- Les passerelles de sécurité des e-mails s'arrêtent à la livraison dans la boîte de réception et ne scannent pas les fichiers téléchargés directement dans Salesforce.

- Endpoint protègent les appareils plutôt que les plateformes cloud et analysent généralement les fichiers uniquement après leur téléchargement.

- Les CASB (Cloud Security Broker) offrent une inspection approfondie limitée des fichiers et passent souvent à côté des menaces intégrées ou cryptées.

- La détection basée sur les signatures est inefficace contre les attaques zero-day et les logiciels malveillants polymorphes, ce qui la rend peu fiable pour les documents modernes utilisés à des fins malveillantes.

Les pirates informatiques utilisant de plus en plus souvent des plateformes SaaS fiables pour diffuser des logiciels malveillants et des liens malveillants, ces lacunes rendent les environnements Salesforce vulnérables sans sécurité dédiée au téléchargement de fichiers.

CommentMetaDefender Salesforce sécurise les téléchargements de fichiers

MetaDefender Salesforcecomble cette faille de sécurité en inspectant les fichiers et les liensdès leur entrée dans Salesforce.

Grâce àdes technologies avancéesde sécurité des fichiers natives du cloud, il applique une inspection approfondie directement au point d'entrée, avant que le contenu ne soit stocké, partagé ou traité par les workflows Salesforce.

En combinant l'analyse multicouche des logiciels malveillants, l'analyse de contenu et l'inspection des liens,MetaDefender rapidement les logiciels malveillants, les liens de phishing et les menaces cachées.

Conclusion : la sécurité Salesforce commence par les fichiers

Les données de sécurité de 2025[6]montrent clairement une chose : les fichiers sont devenus le principal vecteur d'attaque visant les plateformes SaaS telles que Salesforce. Les pirates utilisent de plus en plus les téléchargements de fichiers et les contenus partagés pour contourner les défenses traditionnelles, tandis que l'utilisation abusive d'OAuth leur permet de passer complètement à travers les contrôles MFA.

Dans le même temps, peu d'outils de sécurité traditionnels ont été conçus pour protéger les flux de travail Salesforce ou inspecter les fichiers au moment de leur téléchargement.

Pour réduire efficacement les risques, la prévention doit interveniravant que les fichiers ou liens malveillants n'atteignent les utilisateurs ou les processus métier.

MetaDefender Salesforce permet justement cela.

La vraie question n'est plus de savoir si les pirates informatiques ciblent votre environnement Salesforce, mais plutôt si vous parviendrez à les arrêter avant qu'ils n'atteignent leur but.

FAQ : Sécurité du téléchargement de fichiers Salesforce

Pourquoi le téléchargement de fichiers représente-t-il un risque pour la sécurité dans Salesforce ?

Les pirates utilisent de plus en plus les téléchargements de fichiers et les liens intégrés pour contourner les défenses des e-mails et du périmètre. En 2025, des recherches en matière de sécurité ont montré que les workflows Salesforce fiables étaient devenus un point d'entrée privilégié pour les logiciels malveillants et le phishing.

La sécurité native de Salesforce peut-elle bloquer les fichiers malveillants ?

Salesforce sécurise la plateforme elle-même, mais n'inspecte pas en profondeur les fichiers téléchargés ni les URL intégrées. Sans contrôles supplémentaires, des menaces peuvent s'introduire via les pièces jointes, les API et les intégrations.

Quels sont les fichiers les plus souvent utilisés dans les attaques Salesforce ?

Les pirates informatiques exploitent le plus souvent les documents Word, les fichiers image contenant des codes QR et les fichiers PDF, car ceux-ci semblent légitimes et contournent facilement les contrôles de sécurité traditionnels.

CommentMetaDefender Salesforce comble-t-il cette lacune ?

MetaDefender Salesforce inspecte les fichiers et les liens dès leur entrée dans Salesforce, bloquant les logiciels malveillants et le phishing avant que le contenu ne soit stocké, partagé ou utilisé dans les workflows.