Correction de la porte dérobée de l'extension de navigateur ShadyPanda à l'aide de MetaDefender Endpoint

Les extensions de navigateur semblent souvent inoffensives aux yeux de la plupart des utilisateurs, ce qui les incite à les installer sans se poser de questions, ou presque, quant à leur sécurité. C'est particulièrement vrai pour celles qui sont mises en avant et certifiées par le navigateur lui-même, comme Google Chrome. Une fois installées, ces extensions peuvent obtenir l'autorisation d'accéder à presque tout ce que l'utilisateur consulte, y compris ses e-mails, ses données de session, ses mots de passe, ses frappes au clavier et ses outils internes, autant d'éléments que les pirates cherchent généralement à exploiter.

Lorsque l'acteur malveillant, connu sous le nom de ShadyPanda, a introduit une porte dérobée dans des extensions de navigateur très répandues installées sur plus de 4 000 000 d'appareils, il a démontré une fois de plus à quel point il est facile pour les pirates de se dissimuler derrière ce vecteur d'attaque souvent négligé que constituent les extensions de navigateur.

L'attaque de ShadyPanda n'était pas la première du genre

L'attaque ShadyPanda est loin d'être un cas isolé. Au cours des dernières années, plusieurs exploitations importantes d'extensions de navigateur ont été mises au jour :

- En 2025, des chercheurs ont mis au jour une campagne comprenant 18 extensions malveillantes qui suivaient le comportement des utilisateurs sur les navigateurs Chrome et Edge.

- En 2023, PDF Toolbox, une extension Chrome qui a été téléchargée plus de 2 millions de fois, permettait d'injecter du code arbitraire dans toutes les pages consultées par les utilisateurs.

- En 2019, la fuite de données DataSpii, qui concernait des extensions telles que Hover Zoom et SpeakIt, a entraîné la collecte et la divulgation des informations personnelles des utilisateurs, notamment leur historique de navigation et d'autres données permettant de les identifier.

- En 2017, Archive Poster, une extension Chrome dont le code source contenait du code permettant de miner des cryptomonnaies.

- En 2017, Web Developer for Chrome, un outil très populaire comptant plus d'un million d'utilisateurs, a été piraté afin d'injecter des publicités et de mener des attaques de phishing.

Pourquoi les attaques visant les extensions de navigateur ne cessent de se multiplier

Les extensions de navigateur restent un vecteur d'attaque très utilisé pour plusieurs raisons :

- Mise à jour automatique : les extensions peuvent se mettre à jour automatiquement sans intervention de l'utilisateur. Si un compte de développeur est piraté ou si un code malveillant est introduit dans une mise à jour, des millions d'utilisateurs peuvent être exposés à un risque en un instant.

- Privilèges étendus, contrôle limité : les extensions nécessitent souvent des autorisations étendues, notamment pour lire et modifier le contenu des sites web, accéder à l'historique de navigation ou interagir avec les fichiers.

- Manque de surveillance : de nombreuses entreprises ne vérifient pas quelles extensions leurs employés installent, quelles autorisations ils demandent, ni si les mises à jour introduisent de nouvelles menaces.

- La confiance des utilisateurs est facilement exploitée : les utilisateurs partent souvent du principe que les extensions sont sûres si elles proviennent d'une boutique de navigateur, surtout lorsqu'elles sont certifiées ou mises en avant.

- Privilégier les notes plutôt que la sécurité : de nombreux utilisateurs installent des extensions en se basant uniquement sur leur popularité ou les avis, et accordent des autorisations sans en mesurer pleinement les risques.

Pourquoi c'est important

Les extensions de navigateur sont devenues l'un des vecteurs d'attaque les plus courants et les plus faciles à exploiter. Les pirates n'ont pas besoin de logiciels malveillants dissimulés ni de techniques complexes pour s'infiltrer dans l'appareil d'un utilisateur. Il suffit qu'un seul utilisateur clique sur « Ajouter à Chrome » pour ouvrir une brèche directe dans le navigateur et tout ce à quoi celui-ci a accès, ce qui permet d'exploiter facilement des millions d'appareils avant que quiconque ne s'en aperçoive.

Une fois qu'une extension de navigateur malveillante est installée, elle peut :

- Capturer les données de navigation, les identifiants, les cookies et les jetons de session

- Enregistrer les frappes au clavier, révélant ainsi les mots de passe, les messages et les données confidentielles saisies

- Consulter et dérober des documents d'entreprise, des données sensibles et des informations permettant d'identifier des personnes

- Insérer des logiciels espions ou des scripts malveillants dans n'importe quel site web consulté par un utilisateur

- Créer de nouvelles voies d'attaque vers les services cloud et les applications sensibles

- Télécharger en arrière-plan d'autres logiciels malveillants sans le consentement de l'utilisateur

- Reprendre des comptes

- Rediriger le trafic vers des sites web malveillants qui téléchargent automatiquement des logiciels malveillants ou recourent à l'ingénierie sociale

- Charger les portes dérobées

Les entreprises ne peuvent pas compter sur les utilisateurs ou les boutiques en ligne des navigateurs pour bloquer ces menaces. Elles ont besoin de contrôles automatiques et systématiques au niveau des terminaux.

CommentMetaDefender Endpoint bloquer les exploits visant les extensions de navigateur

MetaDefender Endpoint aux entreprises de gérer et de contrôler les extensions de navigateur de la même manière qu'elles gèrent et contrôlent les applications et USB .

1. Détecte les extensions non autorisées

MetaDefender Endpoint les extensions installées, les compare à votre liste blanche et signale toute installation suspecte. Il garantit que les appareils comportant des extensions non autorisées soient signalés comme non conformes et empêchés d'accéder aux systèmes critiques.

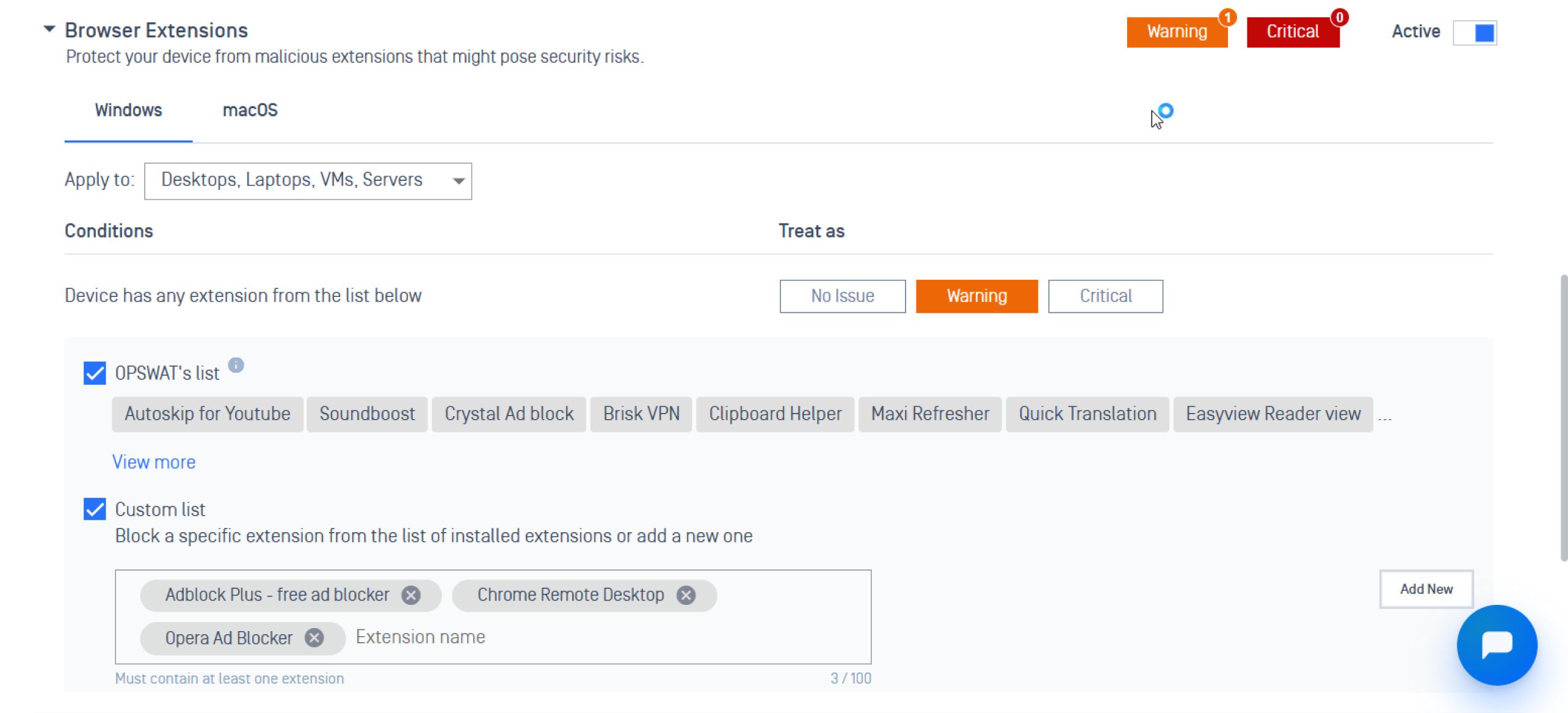

2. Offre aux administrateurs un contrôle total et une visibilité complète

Grâce à My Central Management, les équipes de sécurité peuvent obtenir une vue d'ensemble de toutes les extensions installées sur les appareils, ce qui élimine les angles morts et permet une correction rapide en :

- Gérer et personnaliser la liste blanche d'une extension de navigateur

- Suivre les applications installées par chaque utilisateur ou appareil

- Suivi du nombre d'appareils sur lesquels une extension spécifique a été installée, ainsi que des versions installées

- Identifier les appareils exposés à des risques et déterminer quelles politiques n'ont pas été respectées

3. Vérifie la conformité des appareils avant l'accès aux systèmes sensibles

MetaDefender Endpoint vérifieEndpoint l'état de sécurité et la conformité des terminaux, empêchant ainsi les terminaux non conformes ou compromis de se connecter aux réseaux critiques.

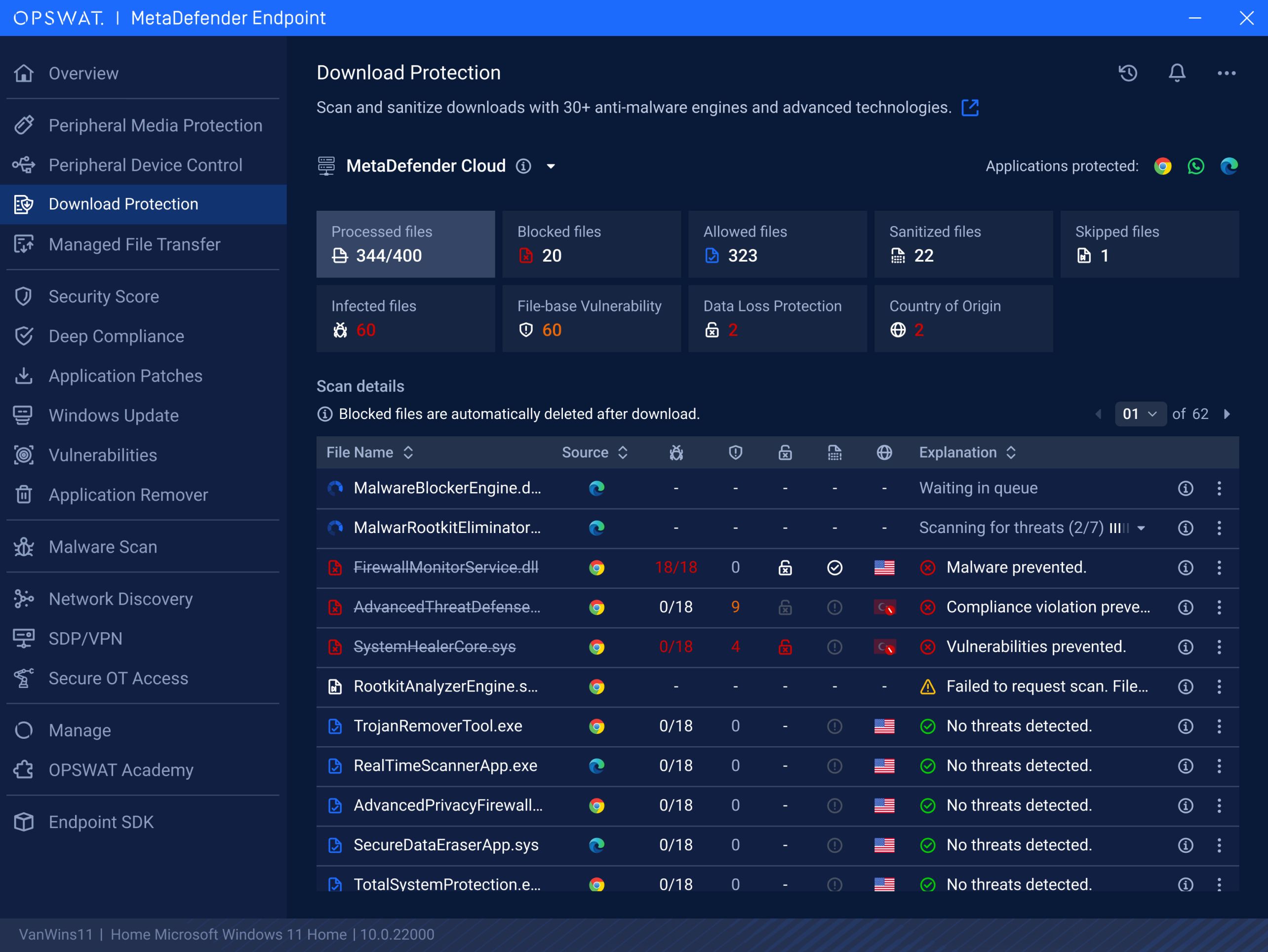

4. Empêche les téléchargementsDrive

Si une extension malveillante redirige les utilisateurs vers des sites dangereux qui déclenchent des téléchargements automatiques, la fonctionnalité « Protection des téléchargements »Endpoint MetaDefender Endpointoffre une protection essentielle pour empêcher cela. Elle analyse et nettoie activement les fichiers téléchargés via les navigateurs Web et les applications, tels que Google Chrome, Microsoft Edge et WhatsApp, bloquant ainsi les charges utiles infectées avant qu'elles n'atteignent l'appareil.

Réflexions finales

Les extensions de navigateur malveillantes sont devenues un vecteur d'attaque récurrent, comme l'a récemment rappelé l'incident ShadyPanda. MetaDefender Endpoint les entreprisesEndpoint combler cette faille en appliquant des politiques relatives aux extensions, en offrant une gestion centralisée et en empêchant les appareils non sécurisés d'accéder aux systèmes sensibles.

Contactez dès aujourd'hui l'un de nos experts pour découvrir comment MetaDefender Endpoint protéger vos systèmes critiques.