Qu'est-ce qu'une solution de transfert interdomaines ?

Une solution de transfert interdomaines est une architecture de sécurité spécialisée qui permet le transfert contrôlé de données entre des réseaux fonctionnant à des niveaux de classification différents. Dans les environnements à haut niveau de sécurité, ce contrôle doit être applicable, vérifiable et capable de résister tant aux attaques externes qu'aux abus internes.

Se fier uniquement à un pare-feu comporte des risques, car les contrôles logiciels peuvent tomber en panne, être mal configurés ou faire l'objet d'attaques.

Les solutions interdomaines existent parce que les missions exigent un partage des données entre différentes classifications de sécurité. Mais chaque transfert constitue une voie d'attaque potentielle. Dans les environnements de défense et d'infrastructures critiques, cette voie ne peut être laissée à la seule gestion des contrôles logiciels.

Les risques opérationnels liés au transfert de données entre domaines

Le transfert de données entre domaines est désormais permanent, et non plus ponctuel. Les équipes de sécurité importent des correctifs, des applications et des flux de renseignements provenant de domaines de niveau inférieur. Les opérateurs d'infrastructures critiques transfèrent des données entre les réseaux OT et IT à des fins d'analyse et de reporting. L'exigence opérationnelle est claire : les données doivent circuler.

Les attaquants exploitent cette nécessité. Ils intègrent des logiciels malveillants dans des fichiers d'apparence légitime et se servent des mises à jour de routine comme moyen de passer de domaines à faible niveau de sécurité à des domaines à haut niveau de sécurité. D'autre part, les exportations de fichiers mal contrôlées risquent d'entraîner la fuite d'informations classifiées ou soumises à une réglementation.

Core auxquels sont confrontés aujourd'hui les architectes de CDS

- Des logiciels malveillants dissimulés dans des types de fichiers approuvés transitant de domaines à faible niveau de sécurité vers des domaines à haut niveau de sécurité

- Fuite de données sensibles lors des transferts de données de systèmes de haut niveau vers des systèmes de niveau inférieur

- L'augmentation des volumes de données et la complexité des formats de fichiers

- La pression liée à l'accréditation pour démontrer l'application des politiques et la vérifiabilité

- Menaces assistées par l'IA qui échappent à la détection basée sur les signatures

C'est là tout le défi. Permettre la collaboration dans le cadre des missions tout en préservant une séparation stricte entre les domaines présentant des niveaux de confiance différents.

Pourquoi les contrôles traditionnels et obsolètes ne sont pas à la hauteur

Les systèmes de défense réseau traditionnels n'ont pas été conçus pour répondre aux exigences de sécurité interdomaines à haut niveau de fiabilité.

Les pare-feu et les passerelles standard reposent sur une logique logicielle configurable. Dans les environnements classifiés et critiques, cette flexibilité peut présenter un risque. Une mauvaise configuration ou une exploitation malveillante peut créer involontairement une voie de communication bidirectionnelle entre des domaines qui étaient censés rester strictement séparés.

Les déploiements de systèmes de contrôle des données (CDS) hérités, fondés sur des modèles rigides reposant exclusivement sur des appliances, peinent souvent à s'adapter. Les volumes de données ne cessent d'augmenter, les types de fichiers sont de plus en plus complexes, et les cybercriminels conçoivent délibérément des charges utiles destinées à contourner les contrôles superficiels.

Lacunes de contrôle dans les architectures interdomaines à haut niveau de sécurité

| Commandes traditionnelles ou Software | Exigence relative aux CDS à haut niveau de garantie |

|---|---|

| Protocoles bidirectionnels Software | Transfert unidirectionnel Hardware lorsque cela est nécessaire |

| Détection des logiciels malveillants basée sur les signatures | Inspection par couches, comprenant le balayage multiple, l'analyse CDR et le sandboxing |

| Filtrage de base par type de fichier | Analyse approfondie du contenu des objets intégrés, des macros et des métadonnées |

| Exportations manuelles ou peu réglementées | Contrôles des versions et pistes d'audit basés sur des politiques |

| Architecture statique | Conception modulaire s'adaptant aux types de données et aux besoins opérationnels |

La séparation logique n'est pas synonyme de séparation physique. Les solutions interdomaines à haut niveau de sécurité nécessitent une application déterministe des limites, associée à une inspection approfondie, fondée sur des règles, de chaque fichier ou flux de données avant que celui-ci ne soit autorisé à traverser les domaines.

Les diodes de données, fondement du système CDS de transfert

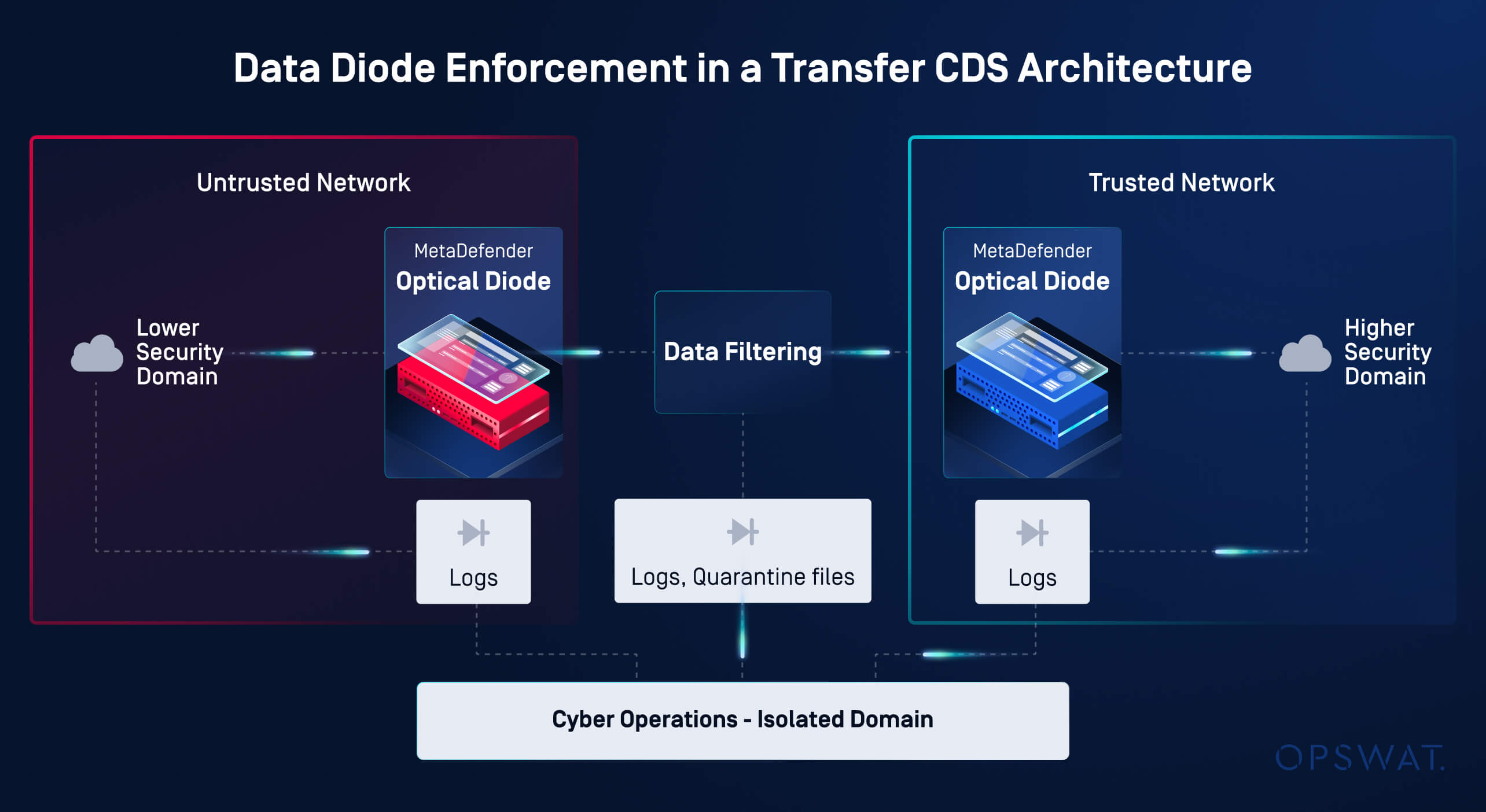

Dans un système de transfert de données (CDS), les données doivent circuler en toute sécurité entre des domaines fonctionnant à des niveaux de classification différents. Afin de préserver la séparation tout en permettant cette circulation, les diodes de données imposent un transfert physiquement unidirectionnel à la frontière.

La diode se situe entre les domaines de sécurité et la couche d'inspection. Son rôle est simple mais essentiel. Les données ne peuvent circuler que dans un seul sens. Dans les implémentations à haut niveau de sécurité, la diode empêche toute communication bidirectionnelle en supprimant le chemin de retour à la limite du réseau. Seule la charge utile prévue est autorisée à traverser les domaines.

Un flux de travail type pour le transfert de données de bas en haut

- Une première diode achemine les données vers une zone d'inspection contrôlée afin de procéder à une analyse approfondie du contenu

- Le filtrage et l'application des règles permettent d'assainir le contenu

- Une deuxième diode ne transmet que les données approuvées vers le domaine hautement sécurisé

La diode ne remplace pas l'inspection. Elle assure une séparation physique. Associée à une inspection par couches et à la validation des politiques, c'est ce qui transforme un simple mécanisme de transfert de données en une architecture CDS de transfert hautement sécurisée.

Mise en place d'une architecture CDS de transfert évolutive et hautement fiable

La mise en place d'une architecture Transfer CDS évolutive et hautement sécurisée ne se limite pas à une simple barrière matérielle. Un Transfer CDS est un processus structuré qui achemine les données en passant par une séparation matérielle, une inspection approfondie et une validation rigoureuse des politiques avant même qu'elles n'atteignent un domaine de sécurité de niveau supérieur.

OPSWAT ce modèle OPSWAT grâce à une architecture modulaire reposant sur la plateforme MetaDefender™. Plutôt que de s'appuyer sur une seule étape de filtrage, les SEF sont organisés en couches et ajustés en fonction du sens du transfert, du type de données et du niveau de risque de la mission.

Transferts de bas en haut : empêcher l'intrusion de logiciels malveillants

Metascan™ : Multiscanning plus de 30 moteurs anti-malware afin de réduire la dépendance à l'égard d'une seule source de détection

Technologie Deep CDR™ permettant de décomposer et de reconstituer des fichiers en utilisant uniquement des éléments vérifiés et sûrs

Suppression des métadonnées afin d'éliminer les informations cachées, telles que les données relatives à l'auteur ou l'historique des révisions

Adaptive pour détecter les comportements furtifs ou de type « zero-day »

Évaluation des vulnérabilités visant à identifier les failles connues dans les fichiers transférés

Transferts de données de niveau élevé vers un niveau inférieur : prévention des fuites de données

Proactive DLP™ pour détecter et bloquer les informations classifiées ou réglementées non autorisées

Validation basée sur des règles qui définit strictement quels types de fichiers et quels éléments de contenu sont autorisés à passer

Des pistes d'audit détaillées pour étayer les évaluations d'accréditation et de conformité

Tout cela fonctionne en association avec les passerelles MetaDefender Diode™ et MetaDefender , qui assurent un transfert unidirectionnel et une séparation des protocoles entre les domaines grâce à une solution matérielle. La diode garantit le sens du trafic. Les SEF déterminent ce qui est autorisé à passer.

Il en résulte une architecture Transfer CDS évolutive, adaptée aux exigences des secteurs de la défense, du renseignement et des infrastructures critiques. Elle prend en charge l'importation de systèmes et de logiciels, les exportations contrôlées, les flux de travail liés aux supports amovibles et la collaboration entre plusieurs domaines, sans compromettre la séparation des domaines ni la posture d'accréditation.

Permettre Secure sans compromettre la séparation

Les solutions interdomaines existent parce que les missions nécessitent un partage contrôlé des données au-delà des frontières de confiance. Le risque ne réside pas dans le transfert des données. Il réside dans le fait de les transférer sans application déterministe ni validation approfondie.

Les contrôles traditionnels reposent sur des règles logiques. Les architectures CDS à haute fiabilité associent un transfert unidirectionnel imposé par le matériel à une inspection par couches, à l'application de politiques et à la traçabilité. Cela transforme une connexion réseau en une frontière contrôlée.

En intégrant des SEF multicouches auxNetWall MetaDefender Optical Diode MetaDefender NetWall , les solutions OPSWAT assurent un transfert sécurisé des données conforme aux exigences des secteurs de la défense, du renseignement et des infrastructures critiques.

Résultats concrets et mesurables

- Les logiciels malveillants sont empêchés d'accéder aux domaines hautement sécurisés lors des importations de faible à forte intensité

- Les données sensibles ou confidentielles sont protégées contre toute fuite lors des exportations de niveaux supérieurs vers des niveaux inférieurs

- Chaque transfert est régi par une politique et étayé par des pièces justificatives issues d'un audit

- La collaboration entre les missions se poursuit sans remettre en cause la séparation des domaines

Nous ne pouvons pas supprimer la nécessité de partager des données entre différents domaines. Mais nous pouvons contrôler la manière dont elles circulent, dont elles sont vérifiées et dont leur conformité est assurée.

Si vous concevez ou modernisez une architecture interdomaines à haut niveau de sécurité, vérifiez si votre périmètre est configuré de manière logique ou mis en œuvre physiquement. Contactez un OPSWAT pour découvrir une approche Transfer CDS modulaire et évolutive.

FAQ

Qu'est-ce qu'une solution de transfert interdomaines (CDS) ?

Une solution de transfert interdomaines (CDS) est une architecture de sécurité hautement sécurisée qui permet le transfert contrôlé de données entre des réseaux fonctionnant à des niveaux de classification différents. Une solution CDS de transfert combine une séparation matérielle (telle que des diodes de données unidirectionnelles) avec des fonctions de sécurité (SEF) en couches, notamment le multi-scanning, le désarmement et la reconstruction de contenu (CDR), le sandboxing et la prévention des pertes de données (DLP). Ce modèle empêche l'intrusion de logiciels malveillants et la fuite de données sensibles tout en préservant une séparation déterministe entre les domaines.

Pourquoi les diodes de données sont-elles indispensables dans les architectures CDS à haute sécurité ?

Les diodes de données imposent physiquement un flux de données unidirectionnel au niveau matériel, éliminant ainsi la voie de retour entre les domaines. Dans les environnements à haut niveau de sécurité, les contrôles logiques tels que les pare-feu s'avèrent insuffisants, car ils reposent sur des règles logicielles configurables. Une diode de données assure une application déterministe des limites, garantissant ainsi que la communication reste unidirectionnelle et conforme aux exigences d'accréditation interdomaines.

Comment un CDS de transfert empêche-t-il les logiciels malveillants de passer d'un domaine à l'autre ?

Un CDS de transfert empêche l'intrusion de logiciels malveillants grâce à une inspection multicouche utilisant des fonctions de mise en œuvre de la sécurité (SEF). Celles-ci peuvent inclure Multiscanning Metascan™ Multiscanning plusieurs moteurs anti-malware, la technologie Deep CDR™ permettant de reconstituer les fichiers à partir d'éléments vérifiés, l'analyse Adaptive pour la détection des failles « zero-day », ainsi que l'évaluation des vulnérabilités. Associés à un transfert unidirectionnel imposé par le matériel, ces contrôles garantissent que seules les données nettoyées et approuvées par la politique sont autorisées à passer d'un domaine à l'autre.

Comment un CDS de transfert empêche-t-il la fuite de données sensibles ?

Pour les transferts de données de niveau élevé vers un niveau inférieur, le système Transfer CDS applique une validation rigoureuse des politiques ainsi que des contrôles de prévention des pertes de données (DLP) avant que les données ne quittent un domaine sécurisé. Des fonctionnalités telles que Proactive DLP™, la suppression des métadonnées, l'application des types de fichiers et la journalisation détaillée des audits garantissent que les informations classifiées ou soumises à une réglementation ne peuvent être exportées sans autorisation. Cette approche par couches répond aux exigences en matière d'accréditation et de conformité.

En quoi l'approche OPSWATen matière de Transfer CDS est-elle différente ?

L'architecture Transfer CDS OPSWATassocie le matériel MetaDefender Diode™ à des fonctions de contrôle de sécurité multicouches intégrées à la plateforme MetaDefender™. Des fonctionnalités telles que Metascan™ Multiscanning, la technologie Deep CDR™, Adaptive , Proactive DLP™ et la validation basée sur des politiques fonctionnent conjointement pour appliquer des règles et déterminer quels contenus sont autorisés à passer. Cette conception modulaire prend en charge les environnements de défense, de renseignement et d'infrastructures critiques nécessitant une séparation hautement sécurisée.

Un pare-feu peut-il remplacer une diode de données dans une solution interdomaines ?

Non. Un pare-feu applique des règles logicielles configurables et prend généralement en charge les communications bidirectionnelles. Une diode de données impose un flux de données physique unidirectionnel au niveau matériel, éliminant ainsi le chemin de retour entre les domaines. Dans les environnements Transfer CDS à haut niveau de sécurité, une séparation imposée par le matériel est nécessaire pour assurer une protection déterministe des limites et répondre aux exigences d'accréditation.