Les compagnies d'électricité exploitent des environnements de contrôle hautement décentralisés où la sécurité est primordiale ; les systèmes tels que les réseaux SCADA, les systèmes de gestion de l'énergie (EMS), les relais de protection et les postes de transformation doivent fonctionner en continu, sans interruption. Bon nombre de ces infrastructures informatiques ne communiquent qu'à l'aide de protocoles obsolètes, et la plupart des équipements ont été conçus bien avant l'apparition des cybermenaces modernes, ce qui rend presque impossible la mise à niveau nécessaire pour rester à la page.

Malgré ces limites, on attend aujourd’hui des services publics qu’ils proposent une surveillance centralisée, offrent une visibilité opérationnelle en temps réel et, inévitablement, partagent leurs données avec les services informatiques de l’entreprise, les centres de sécurité (SOC) et les autorités de régulation. Il en résulte une tension permanente entre l’isolement opérationnel et la visibilité organisationnelle.

Dans le secteur des services publics, un incident cybernétique ne se limite pas à une simple perte de données ou à une interruption de service. Les risques les plus graves comprennent la perte de fiabilité du réseau, pouvant entraîner des pannes en cascade et constituer un danger pour la sécurité des travailleurs et du public. De plus, toute violation de la réglementation NERC CIP peut entraîner de lourdes sanctions financières et des responsabilités juridiques.

De nombreuses entreprises modernes optent pour des pare-feu et des VPN afin de mettre en place des contrôles de base, mais le recours à ces solutions de sécurité expose les services à une vulnérabilité critique : ils sont, par nature, bidirectionnels. Les pare-feu doivent autoriser le trafic de retour dans le cadre des scénarios de communication courants et peuvent souvent faire l'objet d'une mauvaise configuration ou d'une exploitation malveillante. Même les pare-feu rigoureusement configurés dépendent de la qualité du travail logiciel effectué par des administrateurs compétents et nécessitent une maintenance continue des règles afin de garantir que les politiques restent en vigueur tout en autorisant des modifications précises.

Du point de vue de la sécurité des systèmes d'entreprise (BES), qui revêt une importance capitale et doit être prise en compte conformément aux normes CIP, cela signifie que le risque lié aux flux entrants ne disparaît jamais complètement — il est tout au plus maîtrisé — à condition de disposer d'une équipe solide d'experts et d'opérateurs. La présence de toute voie électronique entrante devient le risque central contre lequel les équipes de conformité doivent défendre des configurations complexes lors d'audits, par exemple en fournissant des preuves pour satisfaire aux exigences du tableau R1 de la norme CIP-005-8 concernant la sécurisation du périmètre de sécurité électronique (ESP) et du tableau R1 de la norme CIP-007-7 concernant le renforcement des systèmes. Si un réseau de surveillance, informatique ou fournisseur est compromis, les attaquants exploiteront les voies de retour autorisées pour revenir dans les environnements OT et y injecter des commandes, des logiciels malveillants ou du trafic malveillant afin de causer des dommages irréversibles.

C'est pourquoi les normes CIP du NERC mettent l'accent sur la réduction au minimum et le contrôle strict des accès entrants, et pas seulement sur la détection des abus. Une diode de données impose un transfert de données unidirectionnel au niveau matériel. Les informations peuvent sortir d'un environnement OT protégé, mais ne peuvent pas y revenir, quels que soient l'état du logiciel, la configuration ou la présence d'une faille. Cette approche transforme le modèle de sécurité, passant d'un système où « le trafic entrant est bloqué par des règles » à un système où « le trafic entrant est physiquement impossible ».

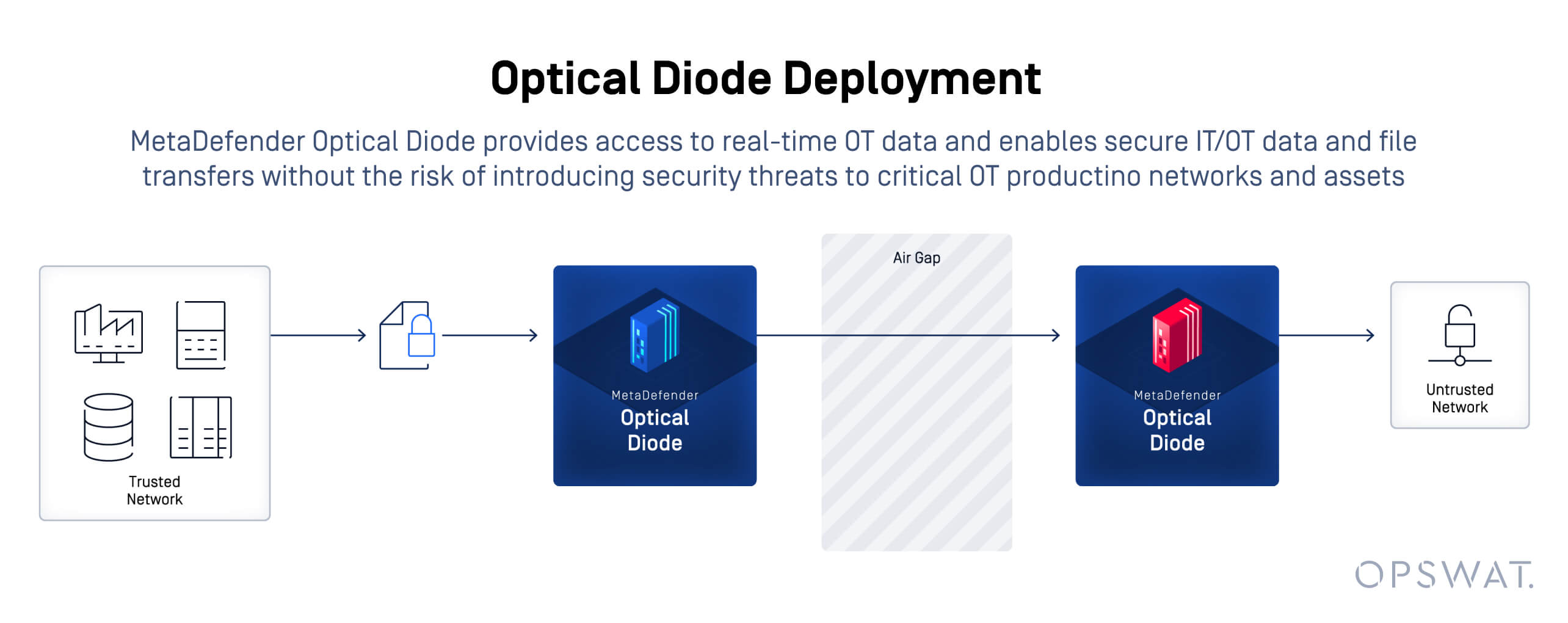

Grâce à la mise en place d'une diode de données, les services publics peuvent continuer à répondre à leurs besoins essentiels en matière de reporting, tels que l'exportation de données de télémétrie SCADA ou EMS, la réplication des historiques, ainsi que l'envoi de journaux et d'alertes vers les plateformes SOC, le tout sans créer de voie d'attaque entrante dans l'environnement du système cybernétique BES.

Comme le montre le schéma ci-dessous, la visibilité est préservée tandis que l'exposition est exclue.

Sur le plan architectural, le changement est simple mais décisif : les limites de confiance logicielles sont remplacées par des contraintes physiques. Les auditeurs n'ont plus besoin de « faire confiance aux règles » ; ils peuvent se fier à l'architecture et aux lois de la physique.

Le véritable raccourci réside dans les normes CIP-002 à CIP-013 : l'utilisation d'une passerelle unidirectionnelle ou d'une diode de données peut dispenser un service public de plusieurs exigences de conformité (par exemple, 21 des 26 règles dans certains contextes de la NRC). L'utilisation d'une diode de données permet d'éviter les exigences de documentation pour satisfaire au tableau R1 de la norme CIP-010-5 concernant la gestion et la surveillance des changements de configuration, car aucune modification de la configuration du pare-feu n'est nécessaire. La diode répond également aux exigences du tableau R1 de la norme CIP-011-4 concernant la protection des informations, car seules les informations désignées peuvent être transférées avec une trace d'audit complète, tandis que les autres informations ne peuvent pas passer par la communication unidirectionnelle conformément à la politique.

Ce « fast pass » permet d'assurer la conformité et la préparation aux audits afin de mieux documenter des contrôles explicables, conformes à l'esprit de la norme NERC CIP, de réduire efficacement le champ d'application de la justification des accès entrants et de fournir des preuves solides de la diligence raisonnable dans les environnements à fort impact. En tant qu'objectif prioritaire du service public, la continuité opérationnelle garantit l'absence d'impact sur la disponibilité des systèmes de contrôle, l'absence de modification des protocoles OT existants, ainsi que des flux de données prévisibles et stables.

Pour les services publics qui envisagent des architectures de sécurité unidirectionnelles, des solutions telles que MetaDefender Optical Diode spécialement conçues pour les environnements hautement sécurisés soumis à des exigences réglementaires, où tout risque entrant est inacceptable. Qu'il s'agisse de se conformer aux normes NERC CIP, de réduire les risques opérationnels ou d'assurer une résilience à long terme, le flux de données unidirectionnel mis en œuvre par matériel reste l'un des choix de sécurité les plus sûrs qu'un service public puisse faire.

Découvrez comment MetaDefender Optical Diode vous aider à vous conformer aux normes NERC CIP.