La loi australienne SOCI (Security of Critical Infrastructure) a redéfini la manière dont les entités responsables gèrent les risques cybernétiques et opérationnels. Cette loi met l'accent non plus sur l'alignement des politiques à haut niveau, mais sur une résilience opérationnelle démontrable, étayée par des pratiques de gestion des risques fondées sur des preuves.

Les dernières modifications renforcent l'attente du gouvernement australien selon laquelle les propriétaires d'infrastructures critiques doivent aller au-delà des cadres théoriques pour mettre en place des contrôles concrets et opérationnels, notamment en matière de cybersécurité et de sécurité de l'information.

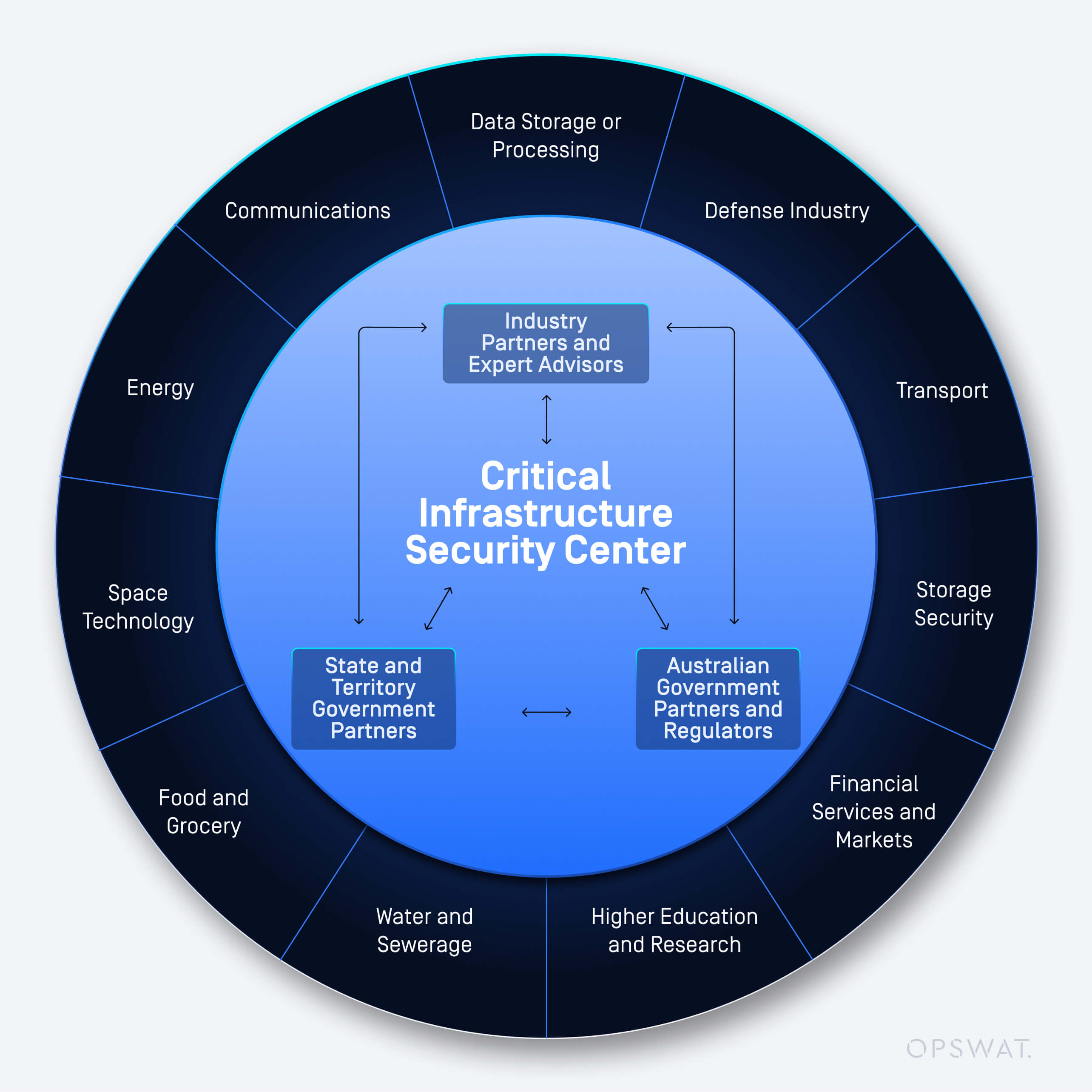

En vertu de la partie 2A de la loi SOCI, les entités responsables doivent mettre en place, maintenir et respecter le CIRMP (programme de gestion des risques liés aux infrastructures critiques). Cette exigence s'applique à tous les secteurs, notamment :

|

|

|

La plupart de ces secteurs sont tenus d'adopter une approche plus aboutie, vérifiable et en constante amélioration pour gérer les risques liés aux ressources humaines, aux processus et aux technologies.

Les modifications apportées entre 2021 et 2024 renforcent trois attentes fondamentales :

- Des mesures de contrôle clairement définies et mises en œuvre en matière de cybersécurité et de sécurité de l'information

- Une évaluation et un examen continus des risques, et non une documentation statique

- Contrôle et responsabilité au niveau du conseil d'administration

Les autorités de régulation attendent désormais des organisations qu'elles démontrent l'efficacité de leurs contrôles, étayée par des éléments de surveillance, de journalisation et de gouvernance, ainsi que leur efficacité opérationnelle. La conformité n'est plus une simple formalité administrative. Il s'agit d'une responsabilité opérationnelle et de direction directement liée à la résilience nationale.

La loi SOCI et le CIRMP

Les entités responsables doivent mettre en place, maintenir et respecter un CIRMP (plan de gestion des risques liés aux infrastructures critiques) proportionné à la criticité de l'infrastructure et à l'environnement de menaces. Le CIRMP doit aller au-delà des simples déclarations de principe et prévoir des contrôles concrets, fondés sur les risques, qui permettent de faire face aux dangers réels.

Conformément aux exigences du CIRMP, les organisations doivent :

- Identifier les risques susceptibles d'avoir un impact significatif sur les infrastructures essentielles

- Réduire au minimum ou éliminer les risques significatifs liés à ces dangers

- Réviser et mettre à jour régulièrement les contrôles afin de tenir compte de l'évolution des menaces

- Tenir à jour des registres et conserver des pièces justificatives à l'appui des procédures d'assurance réglementaire et des missions

- Gérer les risques liés à quatre vecteurs de danger identifiés :

- Risques liés à la cybersécurité et à la sécurité de l'information

- Sécurité physique et risques naturels

- Risques pour le personnel

- Risques liés à la chaîne d'approvisionnement

Bien que le CIRMP reste fondé sur des principes, les autorités de régulation attendent une maturité opérationnelle. Les organisations doivent démontrer que des contrôles sont mis en œuvre, surveillés et améliorés en permanence. La documentation à elle seule ne suffit pas. Il est nécessaire de fournir des preuves de la supervision de la gouvernance, des processus d'évaluation des risques et des mécanismes techniques de mise en œuvre.

Le risque cyber comme Core du CIRMP

Les menaces liées à la cybersécurité et à la sécurité de l'information constituent l'un des risques les plus importants et les plus dynamiques pour les infrastructures critiques. Le CIRMP place le risque cyber au cœur de la planification de la résilience, reflétant ainsi la fréquence croissante des attaques par ransomware, des compromissions de la chaîne d'approvisionnement et des attaques visant les environnements OT.

Les entités responsables doivent démontrer qu'elles comprennent clairement comment les cybermenaces pourraient avoir un impact significatif sur la disponibilité, l'intégrité ou la fiabilité des infrastructures critiques.

Cela comprend la capacité à identifier :

- Comment les données, les fichiers et les logiciels entrent et circulent dans les environnements informatiques (IT), opérationnels (OT) et de contrôle des systèmes industriels (ICS)

- Lorsqu'il existe des limites de confiance entre les réseaux informatiques, les réseaux opérationnels et les réseaux tiers

- Comment des logiciels malveillants ou des accès non autorisés pourraient se propager dans les systèmes opérationnels

- Que ce soit les fournisseurs, les sous-traitants ou les supports de données amovibles qui introduisent des risques non maîtrisés

Les modifications apportées à la loi SOCI précisent clairement que les systèmes hérités, les réseaux isolés physiquement et les environnements OT soumis à des contraintes ne sont pas exemptés des obligations en matière de risques cybernétiques. Les organisations doivent adapter leurs contrôles à ces environnements plutôt que de renoncer à les mettre en œuvre.

Dans la pratique, cela nécessite une visibilité et un contrôle effectif au niveau des points d'entrée couramment exploités, notamment :

- Téléchargements et envois de fichiers

- Pièces jointes au courrier électronique

- Terminaux gérés et non gérés

- Supports amovibles

- Voies d'accès à distance

- Zones de convergence entre les technologies de l'information (TI) et les technologies opérationnelles (TO)

Une gestion efficace des risques cybernétiques dans le cadre du CIRMP repose sur des contrôles préventifs qui limitent l'exposition avant que les menaces n'atteignent les systèmes critiques. La journalisation, la surveillance et la production de preuves sont essentielles pour démontrer que ces contrôles fonctionnent comme prévu.

Aligner les catégories de risques du CIRMP sur la mise en œuvre concrète des mesures de contrôle

Le CIRMP impose aux organisations de prendre en compte les risques liés à quatre vecteurs de danger. Chaque vecteur nécessite la mise en place de contrôles applicables et vérifiables qui réduisent les risques significatifs pesant sur les infrastructures critiques.

Les vecteurs de risque comprennent :

- Sécurité informatique et sécurité de l'information

- Le personnel

- Chaîne d'approvisionnement

- Sécurité physique

Les sections suivantes expliquent comment ces catégories de risques se traduisent en mesures de sécurité opérationnelles dans les environnements d'infrastructures critiques.

1. Risques liés à la cybersécurité et à la sécurité de l'information

Le CIRMP impose aux organisations de mettre en place des mesures de contrôle visant à réduire au minimum les risques cybernétiques significatifs susceptibles de compromettre la disponibilité, l'intégrité ou la fiabilité des infrastructures critiques. Parmi les cybermenaces courantes figurent le phishing, les logiciels malveillants, les ransomwares et les attaques par déni de service.

Les menaces liées aux fichiers restent l'un des vecteurs d'accès initiaux les plus courants. Les entreprises doivent sécuriser les processus de téléchargement, de transfert et d'introduction des fichiers dans leurs environnements informatiques et opérationnels.

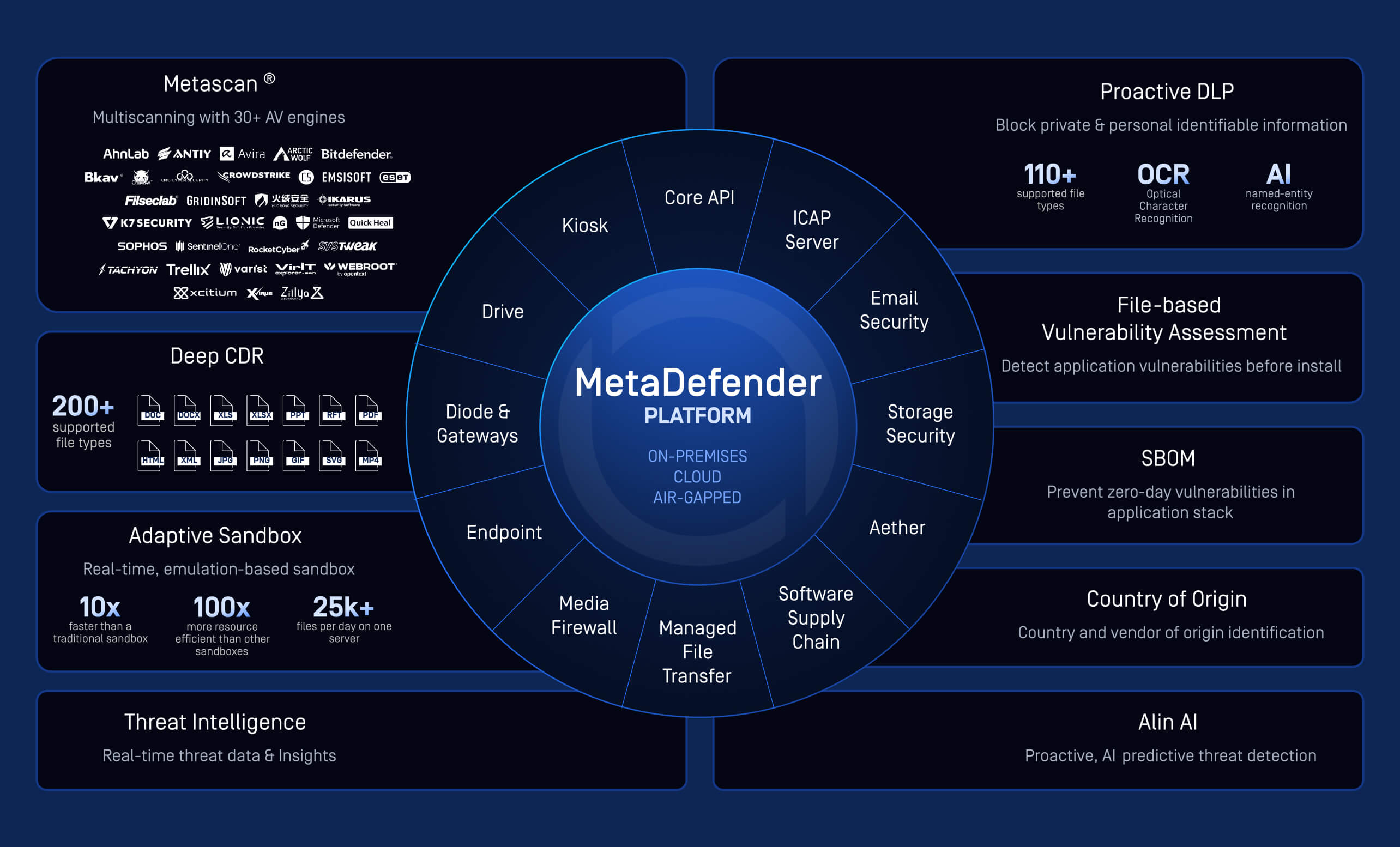

MetaDefender OPSWAT est conçu pour bloquer les menaces véhiculées par les fichiers avant qu'elles n'atteignent les utilisateurs ou les systèmes critiques. Il s'intègre à l'infrastructure existante pour analyser les téléchargements, les piéces jointes aux e-mails et les transferts de fichiers sans perturber les flux de travail opérationnels.

MetaDefender Core plusieurs technologies de détection pour assurer une inspection en profondeur, notamment :

- Technologie de scan multiple Metascan™ intégrant plus de 30 moteurs anti-malware

- Détection basée sur les signatures, heuristique et fondée sur l'apprentissage automatique

- Détection des vulnérabilités « zero-day » avant exécution, basée sur l'IA et l'apprentissage automatique

- Réputation des fichiers et analyse des hachages

Face aux menaces inconnues et de type « zero-day », la technologie Deep CDR™ procède à une désinfection approfondie des fichiers afin de supprimer de manière récursive les menaces intégrées, telles que les scripts, les macros et les contenus non conformes aux politiques, puis régénère des fichiers sûrs et utilisables tout en préservant les fonctionnalités métier.

L'analyse Adaptive permet d'observer les comportements dans un environnement contrôlé. La technologie Proactive DLP™ examine le contenu des fichiers afin de détecter les informations sensibles et d'appliquer des mesures basées sur des règles, telles que la suppression, la caviardage ou l'ajout de filigranes, avant que les fichiers ne soient mis à la disposition des utilisateurs ou des systèmes.

Parmi les autres capacités d'inspection, on peut citer :

- Vérification du type de fichier réel

- Extraction d'archives et analyse récursive

- File-based vulnerability assessment

- Prévention des pertes de données et analyse du contenu

Ces capacités contribuent à la réalisation des objectifs du CIRMP en :

- Réduire la dépendance à l'égard d'une seule technologie de détection

- Détection et prévention des attaques « zero-day »

- Produire des preuves vérifiables de la diligence raisonnable en matière de détection des menaces

2. Risques pour le personnel

Dans le cadre du CIRMP, les risques liés au personnel comprennent les risques liés aux employés, aux prestataires, aux sous-traitants, aux stagiaires et à toute autre personne ayant accès aux infrastructures critiques. Les organisations doivent déterminer qui peut être considéré comme un travailleur essentiel, quel est son niveau d'accès et si cet accès est susceptible d'entraîner un risque significatif.

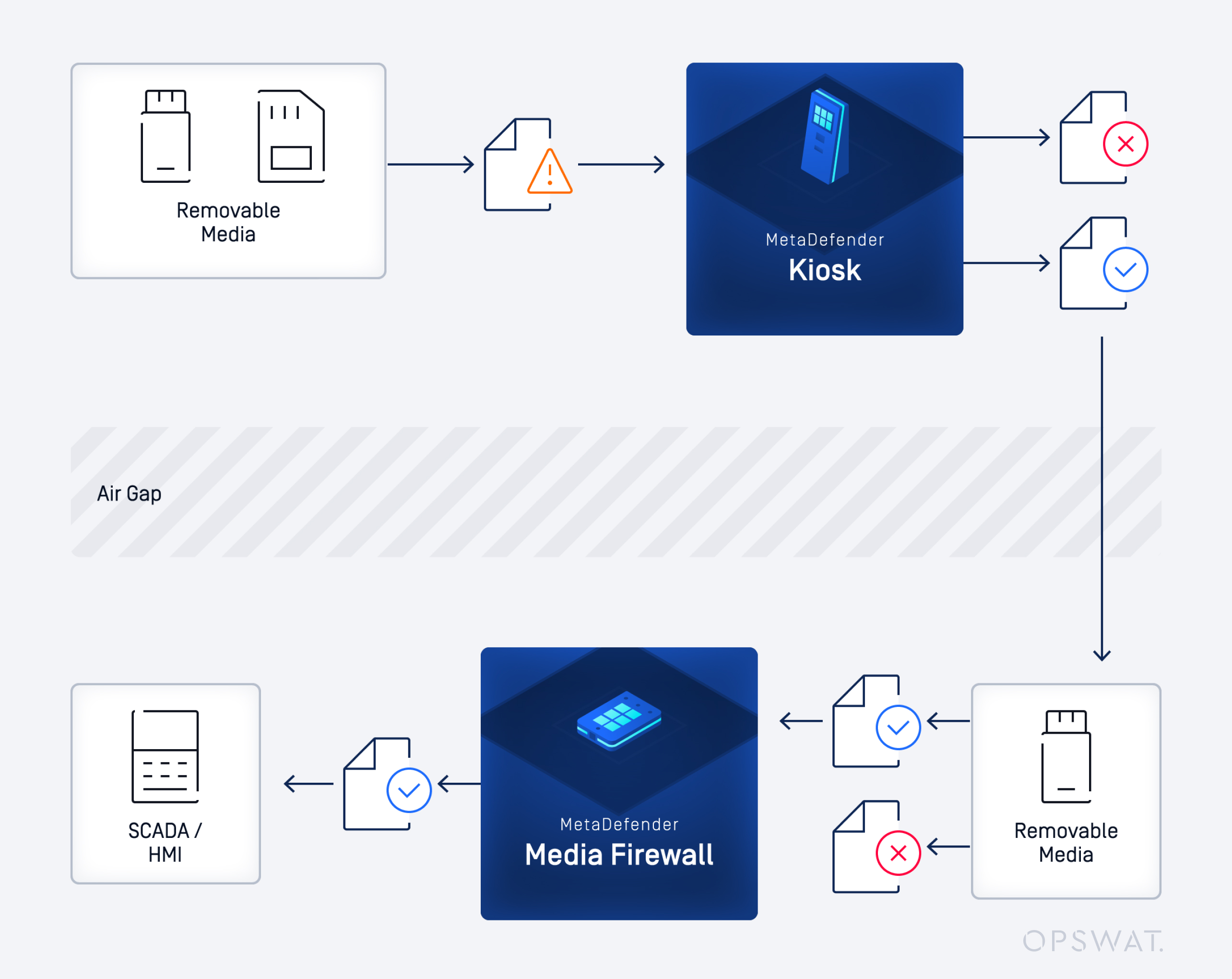

Les supports amovibles et les appareils portables restent des vecteurs courants d'introduction de logiciels malveillants dans les environnements OT, en particulier dans les réseaux isolés ou segmentés. En l'absence de mesures de contrôle efficaces, ces voies d'accès peuvent contourner les défenses périmétriques.

MetaDefender et MetaDefender Media sont conçus pour appliquer des contrôles de sécurité aux points d'entrée des supports et au niveau de l'interface homme-machine (IHM).

MetaDefender Kiosk l'analyse et la désinfection des supports amovibles avant que les fichiers ne soient autorisés à accéder aux environnements sécurisés. Il applique des politiques de sécurité prédéfinies et génère des journaux pour répondre aux exigences d'audit.

MetaDefender Media Firewall l'inspection en ligne et l'application des politiques pour les transferts de données entre réseaux, y compris les segments OT. Il empêche les fichiers non autorisés ou dangereux d'accéder aux systèmes critiques.

Ces mesures de contrôle répondent aux exigences en matière de risques pour le personnel du CIRMP en :

- Réduire le risque d'actes malveillants ou de négligence de la part de personnes internes

- Garantir une gestion sécurisée des supports amovibles au sein des réseaux OT

- Restriction de l'utilisation des dispositifs non homologués

- Améliorer la visibilité sur l'identité des personnes qui soumettent des fichiers et le moment où elles le font

3.Supply Chain

La loi SOCI identifie explicitement les risques liés à la chaîne d'approvisionnement comme une catégorie de risques significatifs dans le cadre du CIRMP. Les entités responsables doivent prendre en compte les risques introduits par les fournisseurs, les sous-traitants, les équipementiers (OEM) et les prestataires de services tiers.

Les risques liés à la chaîne d'approvisionnement peuvent provenir :

- Terminaux tiers se connectant à des réseaux critiques

- Voies d'accès à distance aux environnements OT

- Appareils portables apportés sur le chantier par les sous-traitants

- Software et opérations de maintenance

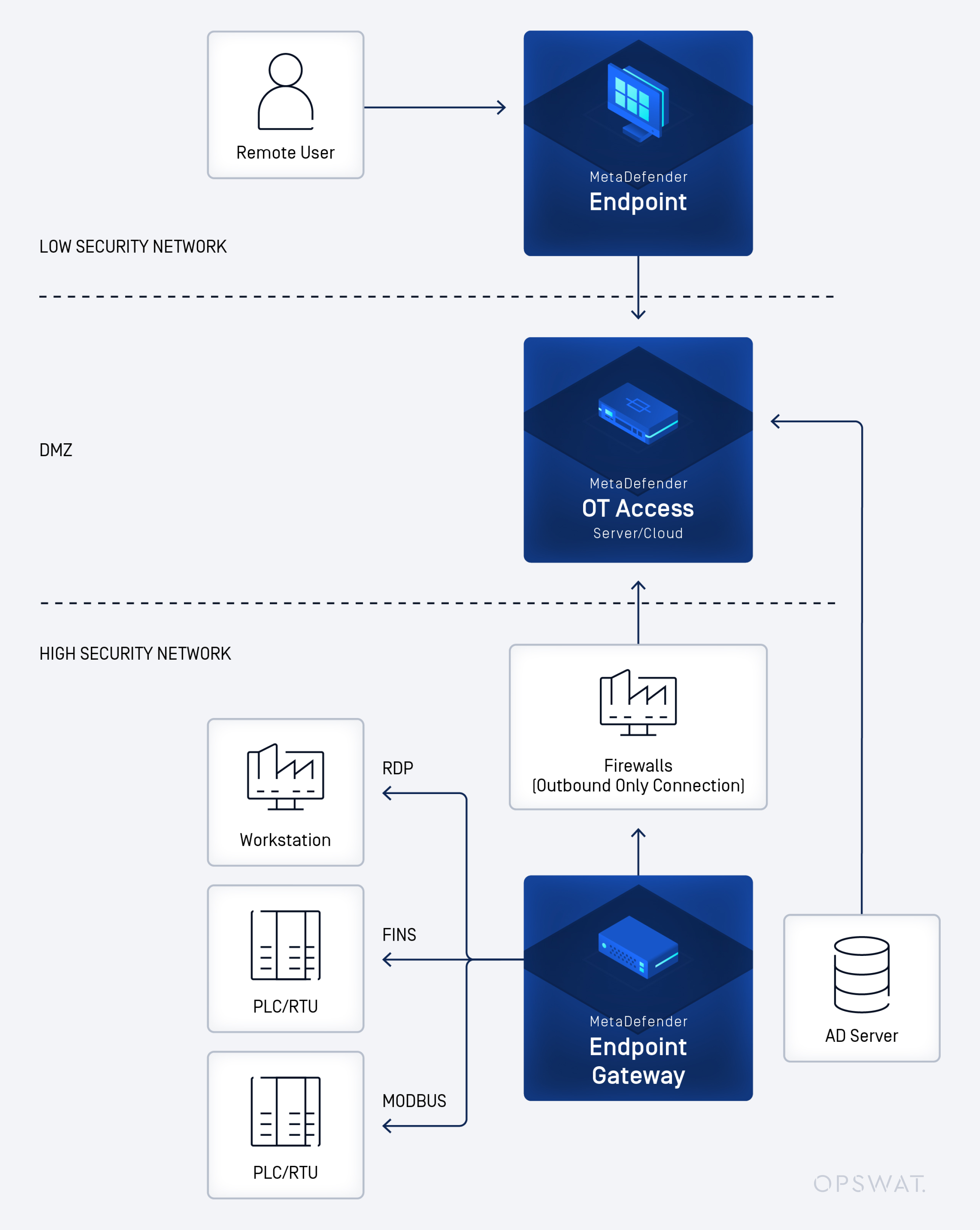

De nombreux exploitants d'infrastructures critiques s'appuient sur la connectivité à distance pour surveiller leurs actifs, effectuer des diagnostics et mettre en œuvre des mises à niveau sur des sites dispersés ou régionaux. En l'absence de contrôles appropriés, ces voies d'accès peuvent introduire des cybermenaces dans des environnements sensibles, notamment dans les réseaux OT isolés ou semi-connectés.

OPSWAT MetaDefender et MetaDefender Access™ sont conçus pour réduire les risques liés aux interactions de tiers avec les systèmes critiques.

MetaDefender Drive et évalue les ordinateurs portables, les ordinateurs de bureau et les serveurs temporaires en dehors du système d'exploitation hôte avant qu'ils ne se connectent à des environnements sécurisés. Il détecte les logiciels malveillants, identifie les vulnérabilités et vérifie l'intégrité des appareils afin de garantir que seuls les systèmes de confiance soient autorisés à accéder aux réseaux contrôlés ou isolés physiquement.

MetaDefender OT Access une solution d'accès à distance sécurisée spécialement conçue pour les environnements OT et CPS (systèmes cyber-physiques). Elle permet d'assurer une connectivité contrôlée pour les tiers et le personnel à distance, tout en appliquant des contrôles d'accès granulaires et des politiques de gestion des sessions.

Ces capacités répondent aux exigences du CIRMP en matière de risques liés à la chaîne d'approvisionnement en :

- Protéger les systèmes critiques contre les interférences ou les perturbations provenant d'actifs tiers

- Limiter l'accès aux systèmes et fonctions autorisés

- Améliorer la visibilité sur les interactions des fournisseurs et des sous-traitants avec les infrastructures critiques

4. Risques liés à la sécurité physique et à la segmentation du réseau

Les risques physiques et environnementaux restent un élément central du CIRMP. Dans les environnements d'infrastructures critiques modernes, la sécurité physique est de plus en plus étroitement liée aux risques cybernétiques, en particulier lorsque les systèmes OT reposent sur des flux de données contrôlés entre les réseaux informatiques et les réseaux OT.

De nombreux environnements d'infrastructures critiques utilisent des systèmes OT hérités sur lesquels il n'est pas possible de déployer les outils traditionnels de sécurité des terminaux. Par conséquent, les contrôles de sécurité doivent être mis en place aux frontières du réseau et aux points de transfert de données.

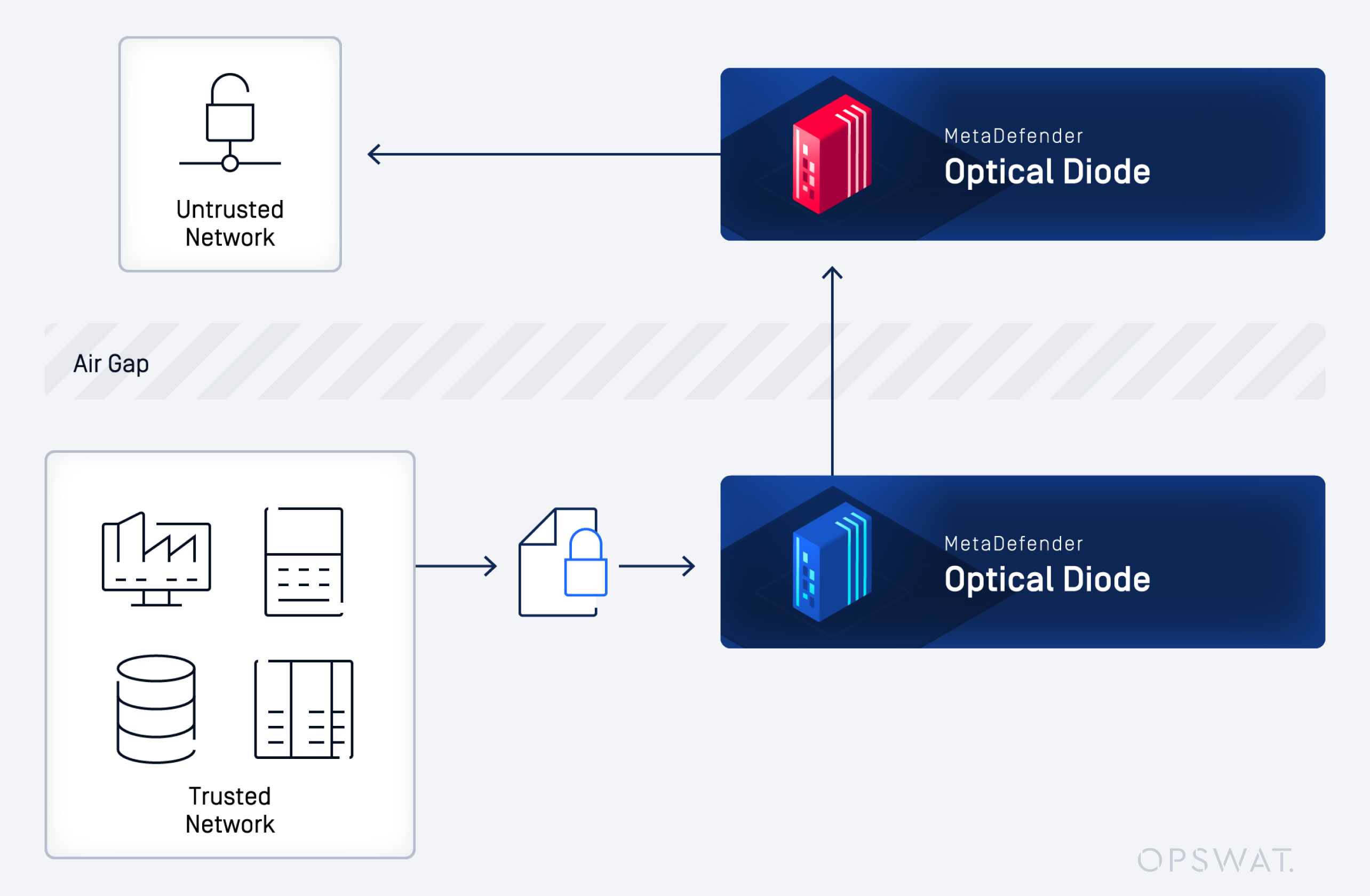

Les directives réglementaires et les normes sectorielles recommandent généralement l'utilisation de passerelles unidirectionnelles, également appelées « diodes de données », pour protéger les réseaux OT sensibles. Ces mesures imposent un flux de données unidirectionnel afin d'empêcher tout accès non autorisé, toute injection de commandes ou toute exfiltration de données provenant de systèmes critiques.

MetaDefender assure un transfert de données unidirectionnel basé sur le matériel. En bloquant physiquement le trafic en sens inverse, il élimine le risque d'attaques réseau entrantes dans les environnements segmentés.

Lorsqu'elle est déployée dans une architecture DMZ (zone démilitarisée) et associée à des contrôles de pare-feu à plusieurs niveaux, cette approche permet :

- Réduction du risque de propagation de logiciels malveillants entre les réseaux informatiques et les réseaux opérationnels

- Protection contre les accès à distance non autorisés aux systèmes critiques

- Maintien de la continuité des activités

- Conception de réseau tenant compte des risques de manière tangible et conforme aux principes du CIRMP

En contrôlant la circulation des données entre les zones de confiance, les entreprises peuvent renforcer leur résilience tant physique que cybernétique dans des environnements où la disponibilité et la sécurité sont essentielles.

De la conformité réglementaire à la résilience opérationnelle

La loi australienne SOCI et le CIRMP marquent un changement notable dans les attentes réglementaires. Les entités responsables doivent aller au-delà de la simple déclaration d'intention et démontrer que les mesures de contrôle des risques sont effectivement mises en œuvre et améliorées en permanence dans la pratique.

Les autorités de régulation attendent des organisations qu'elles démontrent que les contrôles sont :

- Adapté au niveau de criticité et au profil de menace de l'actif

- Intégré aux processus opérationnels

- S'appuyant sur la journalisation, la surveillance et le contrôle de la gouvernance

- Capable de résister à l'examen minutieux du conseil d'administration et des autorités de réglementation

Le CIRMP n'est pas un cadre de conformité statique. Il nécessite la mise en place de contrôles préventifs, applicables et vérifiables couvrant les risques liés à la cybersécurité, au personnel, à la chaîne d'approvisionnement et aux menaces physiques.

La sécurité préventive joue un rôle central pour répondre à ces attentes. Les contrôles doivent être mis en œuvre aux points d'entrée communs, au-delà des frontières entre les systèmes informatiques (IT), opérationnels (OT) et de contrôle industriel (ICS), ainsi que dans les voies d'interaction avec les tiers. Ils doivent également fournir la visibilité et les preuves nécessaires pour soutenir la gouvernance, l'assurance qualité et la conformité réglementaire.

L'accent OPSWATsur la protection des infrastructures critiques répond directement aux exigences opérationnelles et réglementaires de la loi australienne SOCI. La mise en œuvre de contrôles techniques contraignants dans le cadre du CIRMP renforce à la fois la conformité et la résilience dans la pratique.

Dans les environnements d'infrastructures critiques, la sécurité préventive n'est pas une option. Elle est essentielle pour garantir la disponibilité, la sécurité et la confiance du public. Pour savoir comment aligner votre stratégie CIRMP sur des mesures de contrôle préventives applicables, contactez un expert OPSWAT .

FAQ

Quel est l'objectif du CIRMP ?

Le CIRMP impose aux entités responsables au titre de la loi australienne SOCI d'identifier, d'évaluer et de gérer les risques susceptibles d'avoir un impact significatif sur les infrastructures critiques. Il garantit que les organisations mettent en œuvre des mesures de contrôle adaptées dans les domaines de la cybersécurité, des ressources humaines, de la chaîne d'approvisionnement et des risques physiques.

Le CIRMP s'applique-t-il aux environnements d'ergothérapie ?

Oui. Les obligations du CIRMP s'appliquent aussi bien aux environnements informatiques qu'aux environnements de technologie opérationnelle (OT). Les systèmes hérités ou isolés ne font pas exception. Les organisations doivent adapter leurs mesures de contrôle aux contraintes propres aux systèmes OT.

Quels sont les types de cybermenaces qui touchent le plus les infrastructures critiques ?

Parmi les cybermenaces courantes, on peut citer les ransomwares, le phishing, les logiciels malveillants véhiculés par des fichiers, la compromission de la chaîne d'approvisionnement et les accès à distance non autorisés. Les transferts de fichiers, les supports amovibles et les connexions à des services tiers constituent des points d'entrée fréquents.

Comment les organisations peuvent-elles démontrer leur conformité aux exigences du CIRMP en matière de cybersécurité ?

Les organisations doivent démontrer que des contrôles sont mis en place et qu'ils sont efficaces. Cela implique notamment de tenir des registres, de surveiller l'activité, d'appliquer des politiques techniques et de mettre en place des processus documentés de supervision et d'examen en matière de gouvernance.

Pourquoi la loi SOCI met-elle l'accent sur la sécurité préventive ?

La loi SOCI met l'accent sur la réduction au minimum des risques significatifs pesant sur les infrastructures critiques. Les contrôles préventifs réduisent la probabilité que les cybermenaces, les risques liés aux initiés ou les vulnérabilités de la chaîne d'approvisionnement affectent les systèmes critiques, favorisant ainsi la continuité opérationnelle et la conformité réglementaire.