Quand la cybersécurité protège notre mode de vie

Des millions de personnes dépendent de ressources essentielles telles que l'eau, l'électricité ou le gaz naturel pour mener une vie quotidienne normale. L'ampleur de l'utilisation de ces ressources n'a d'égale que la fragilité et la vulnérabilité des systèmes.

Les secteurs de l'énergie et des services publics jouent un rôle essentiel dans la société moderne. En même temps, ce secteur dépend fortement de la technologie et est fortement réglementé.

La nature interconnectée de ses systèmes la rend vulnérable aux cybermenaces.

Une cyberattaque réussie contre une organisation opérant dans ce secteur n'entraînerait pas seulement une perte financière pour l'organisation ou une atteinte à la confidentialité des données ; les conséquences pourraient aller bien au-delà.

L'attaque de Colonial Pipeline en 2021 en a été la preuve. Cette attaque, menée par le groupe de pirates informatiques DarkSide, a contraint l'organisation à fermer des milliers de kilomètres de son pipeline, ce qui a entraîné une pénurie de carburant.

Les conséquences immédiates pour les particuliers ont été visibles : achats de panique, flambée des prix des carburants, perturbations dans les transports aériens. Le piratage a finalement été considéré comme une menace pour la sécurité nationale.

En fin de compte, une attaque réussie dans le secteur de l'énergie et des services publics placera les personnes qui dépendent de ces services dans la ligne de mire.

Notre client, qui opère dans le secteur de l'énergie et des services publics au Moyen-Orient, a compris ce qui était en jeu et a abordé ses défis en matière de cybersécurité avec beaucoup d'attention et de considération.

Faire face à un paysage sécuritaire fragmenté et à des problèmes d'incompatibilité

Notre client gérait plusieurs environnements en nuage, chacun avec des politiques de sécurité uniques, et avait donc besoin d'une solution capable de.. :

Analyser les téléchargements de fichiers provenant de ressources externes et de référentiels internes afin d'empêcher tout logiciel malveillant d'infiltrer le réseau.

S'adapter simultanément à différentes politiques afin que l'organisation reste conforme dans différents environnements.

Pour rendre les choses encore plus complexes, leur solution initiale, qui s'appuyait uniquement sur les services de l ICAPs'est avérée incompatible avec les pare-feu Palo Alto existants, ce qui a perturbé l'intégration transparente qu'ils espéraient réaliser.

Répondre aux besoins de force et de souplesse

Les solutions d'OPSWATs'accompagnent d'une approche sur mesure, spécifique et solide pour répondre aux besoins très spécifiques du client.

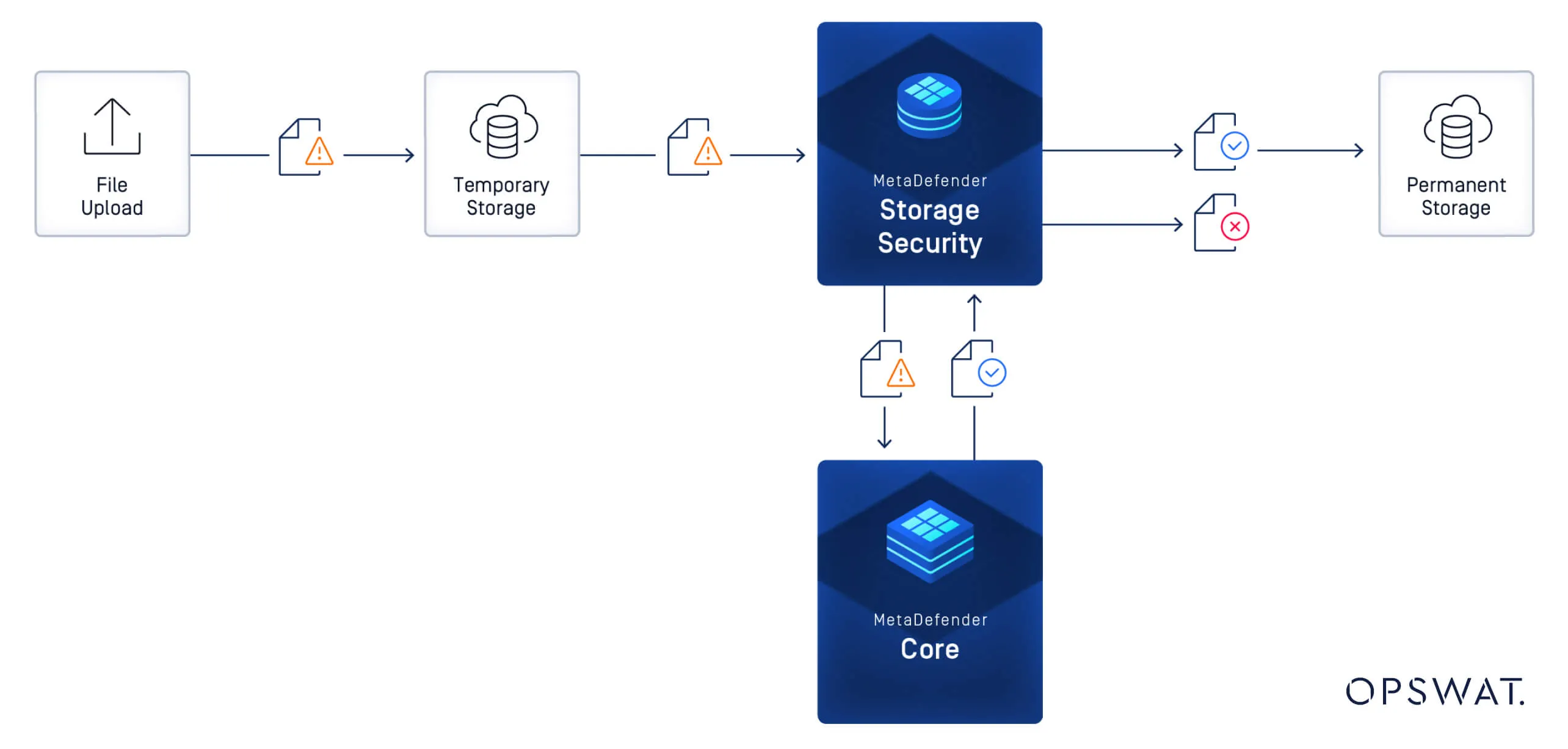

Pour surmonter les limites de l'analyse en temps réel des téléchargements dans tous les environnements, nous avons mis en œuvre une stratégie d'analyse après le téléchargement.

La première étape consiste à stocker les fichiers dans un espace de stockage temporaire.

Suivant, MetaDefender Storage Security lance les processus d'analyse à l'aide de MetaDefender Core.

Ce n'est qu'une fois le processus de numérisation terminé que les fichiers sont déplacés vers le stockage permanent.

Cette approche a permis non seulement de garantir l'intégrité du processus de numérisation, mais aussi d'assurer un processus de téléchargement sans heurts.

Nous avons résolu le problème de l'incompatibilité ICAP en mettant en œuvre de manière stratégique des dispositifs ICAP dans des environnements compatibles.

Pour les environnements utilisant des pare-feux Palo Alto, nous avons ajusté le flux de travail du stockage, en garantissant une analyse sécurisée des fichiers sans dépendre de l'intégration ICAP directe avec les pare-feux.

Transformer un problème de sécurité complexe en une solution rationalisée et efficace

Grâce aux solutions d'OPSWAT, le client n'a pas eu à faire de compromis ou à choisir entre l'agilité et la sécurité.

Après avoir compris leurs besoins uniques, OPSWAT a fourni une solution qui s'est adaptée à l'environnement du client, avec une analyse complète des fichiers à travers leur infrastructure en nuage diversifiée :

L'analyse post-téléchargement garantit que tous les fichiers, quelle que soit leur source ou leur destination, ont fait l'objet d'une analyse approfondie pour détecter les menaces véhiculées par les fichiers.

L'intégration avec leurs pare-feux Palo Alto a démontré la flexibilité d'OPSWATet son engagement pour la réussite de ses clients.

La numérisation sécurisée des fichiers dans les divers environnements en nuage du client a permis de répondre à ses exigences en matière de sécurité et de garantir sa satisfaction.

Pour savoir comment OPSWAT peut sécuriser vos opérations critiques, contactez un expert OPSWAT dès aujourd'hui.