- Qu'est-ce que la sécurité de l'Cloud entreprise ?

- Les 5 principaux défis en matière de sécurité de l Cloud pour les entreprises

- Principales caractéristiques d'une sécurité robuste de l'Cloud les entreprises

- Technologies incontournables pour la sécurité des entreprises

- Comprendre l'architecture de sécurité de l'Cloud entreprise

- FAQ

Les entreprises s'appuient de plus en plus sur l'infrastructure en nuage pour alimenter leurs opérations et stocker leurs données vitales. Mais les immenses possibilités qu'offre le cloud s'accompagnent de défis tout aussi importants, notamment en ce qui concerne la sécurisation des actifs numériques. La sécurité de l'entreprise dans le nuage est désormais une priorité absolue pour les dirigeants de IT et les cadres supérieurs, ce qui exige une compréhension approfondie et une mise en œuvre stratégique.

Nous explorerons la sécurité des entreprises dans le nuage, les meilleures pratiques recueillies auprès de CISA et de NIST, l'importance d'une posture de sécurité proactive, ainsi que les défis et les avantages inévitables de l'adoption du nuage. Avec plus de 20 ans d'expérience dans la sécurisation des infrastructures critiques et de l'informatique en nuage, nous offrons des conseils pour équiper votre organisation avec les connaissances et les outils dont elle a besoin pour naviguer dans le nuage de manière sûre et efficace.

Qu'est-ce que la sécurité de l'informatique dématérialisée dans l'entreprise ?

La sécurité de l'informatique dématérialisée est l'ensemble des politiques, mesures, contrôles et technologies que les grandes entreprises utilisent pour protéger leurs données, applications et infrastructures hébergées dans l'informatique dématérialisée. La tendance à la migration des opérations et des données sensibles vers l'informatique dématérialisée s'accentuant, il est important de relever les défis spécifiques en matière de sécurité de l'informatique dématérialisée.

Les entreprises doivent être en mesure de contrôler, de suivre, d'appliquer et de faire respecter leurs politiques de sécurité et de confidentialité sur leurs charges de travail en nuage, en fonction des besoins de l'entreprise, d'une manière cohérente, reproductible et automatisée.

PUBLICATION SPÉCIALE DU NIST 1800-19B

En voici les principaux aspects :

Comprendre le paysage des menaces

L'élément central de ce concept est la protection des installations en nuage à l'échelle de l'entreprise contre une myriade de menaces internes et externes. Les équipes de sécurité doivent se défendre contre les accès non autorisés aux données et contre diverses cybermenaces, telles que les attaques par téléchargement de fichiers.

Échelle et complexité

Contrairement aux dispositions de sécurité du nuage adaptées aux particuliers ou aux petites entreprises, les entreprises sont confrontées à l'immensité et à la complexité. Les grandes organisations peuvent utiliser des conteneurs et des microservices. Si les microservices améliorent la fonctionnalité en prenant en charge une application unique avec de nombreux services indépendants, ils posent également des défis opérationnels, notamment le contrôle de l'accès pour un grand nombre d'employés, la sécurisation de vastes ensembles de données et le respect de diverses juridictions réglementaires.

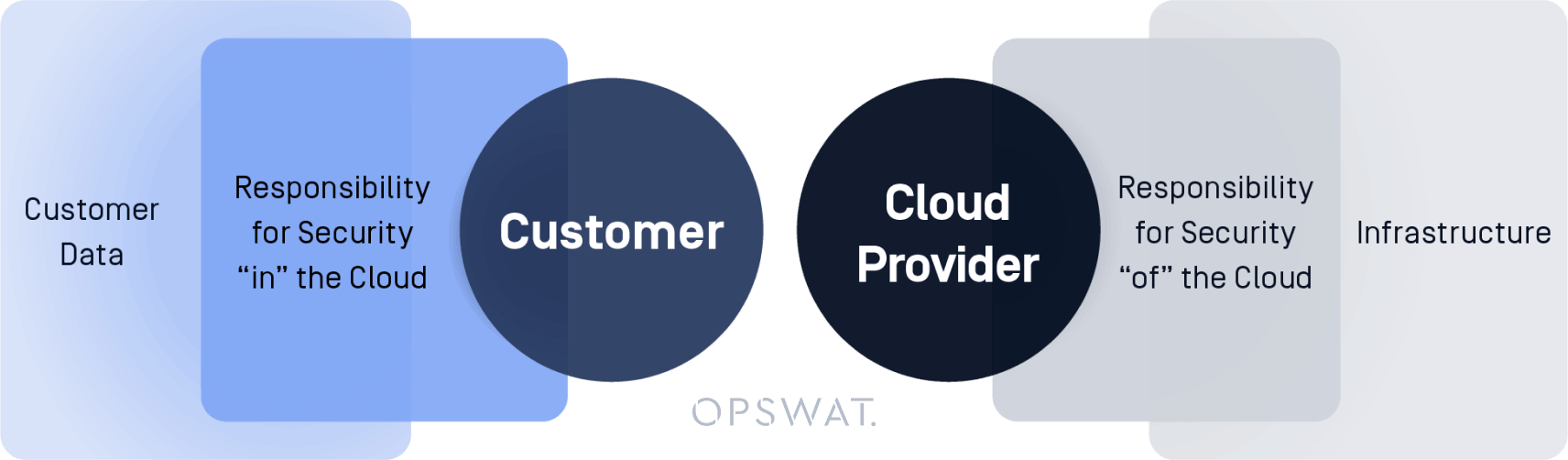

Naviguer dans le modèle de responsabilité partagée

Les fournisseurs de services Cloud , notamment AWS, Google Cloud et Microsoft Azure, préconisentle modèle de la responsabilité partagée. Alors que les fournisseurs assurent la sécurité de la base du nuage, les clients doivent assurer la sécurité de ce qu'ils hébergent dans ce nuage. Les entreprises doivent discerner la répartition de ces responsabilités.

Adopter des stratégies Cloud et de Cloud hybride

Actuellement, de nombreuses entreprises diversifient leurs stratégies en matière de cloud, en utilisant une combinaison de clouds privés, publics et hybrides. Le défi consiste non seulement à sécuriser chaque environnement, mais aussi à prendre en charge des normes de sécurité uniformes pour l'entreprise.

Engagement en faveur d'un contrôle continu et l'évolution

La sécurisation de l'informatique dématérialisée n'est pas une tâche que l'on règle et que l'on oublie. Compte tenu de l'évolution constante du paysage des technologies en nuage et des cybermenaces émergentes, il est perpétuellement nécessaire de surveiller et d'affiner l'approche de l'entreprise en matière de sécurité du nuage.

Reconnaître l'impératif de conformité

L'adhésion à des normes réglementaires strictes, telles que le GDPR européen ou le HIPAA américain, n'est pas négociable pour de nombreuses entreprises. Elles doivent donc doter leurs stratégies de sécurité dans le nuage d'outils et de méthodes permettant de garantir une conformité constante.

Le modèle de la responsabilité partagée : Sécurité et conformité

La sécurité et la conformité dans l'informatique en nuage est un effort de collaboration entre le fournisseur de services en nuage (CSP) et le client pour sécuriser l'environnement en nuage. Tandis que le fournisseur de services en nuage assure la gestion de la sécurité de l'infrastructure, le client s'occupe de la protection de ses données, de ses applications et de ses configurations au sein de cette infrastructure.

Ce modèle conjoint allège les responsabilités opérationnelles du client, car le fournisseur de services en nuage gère tout, du système d'exploitation hôte et des couches de virtualisation à la sécurité physique des installations.

Inversement, les clients supervisent le système d'exploitation de l'invité, ses mises à jour, les correctifs de sécurité, certains logiciels d'application et la configuration du pare-feu de sécurité fourni. La responsabilité des clients variera en fonction des services pour lesquels ils optent, de leur intégration dans leur configuration IT et des normes juridiques et réglementaires pertinentes. Ce modèle offre une certaine flexibilité, permettant à l'utilisateur de contrôler le déploiement.

Ce partage des responsabilités décrit la distinction entre la sécurité "du" Cloud (responsabilité du fournisseur) et la sécurité "dans" le Cloud (responsabilité du client).

Quelle est la place des fournisseurs de services d'informatique dématérialisée ?

Les principaux fournisseurs de cloud public, tels qu'Amazon Web Services (AWS), Microsoft Azure et Google Cloud Platform (GCP), ont fortement préconisé ce modèle. En voici une décomposition simpliste :

Responsabilité du fournisseur de services d'Cloud : "Sécurité de l'Cloud

- Assurer la sécurité physique des centres de données.

- Maintenir l'infrastructure et les ressources en nuage à l'abri des menaces.

- Fournir aux clients des fonctions et des outils de sécurité intégrés.

Responsabilité du client : "La sécurité dans l'Cloud

- Configurer les ressources en toute sécurité.

- Protéger les données par le cryptage, les sauvegardes et les contrôles d'accès.

- Gérer l'accès et les informations d'identification des utilisateurs.

- Mettre à jour et corriger les applications et les logiciels.

Pourquoi le modèle de la responsabilité partagée est-il crucial ?

Le modèle de responsabilité partagée offre une certaine souplesse, permettant aux organisations d'adapter leurs mesures de sécurité à leurs besoins spécifiques tout en s'appuyant sur la sécurité de base fournie par le fournisseur de services en nuage.

En outre, la répartition des tâches permet aux entreprises d'optimiser leurs investissements en matière de sécurité, en se concentrant exclusivement sur les domaines qui les préoccupent. Les entreprises améliorent leur position en matière de sécurité lorsqu'elles reconnaissent leurs responsabilités délimitées, ce qui leur permet de sécuriser leurs environnements de stockage en nuage de manière globale, de l'infrastructure jusqu'aux données.

Principaux enseignements pour les entreprises

Pour renforcer votre sécurité dans le nuage, il est essentiel de rester informé. Cela signifie qu'il faut examiner régulièrement les lignes directrices de votre CSP en matière de responsabilité partagée, qui s'accompagnent souvent d'une documentation détaillée et de bonnes pratiques.

En outre, il est indispensable d'investir dans la formation, afin de s'assurer que vos équipes IT et de sécurité connaissent bien leur rôle en ce qui concerne la protection de vos actifs dans le nuage. Il est également avantageux d'utiliser des outils natifs du nuage ; la majorité des fournisseurs de nuages publics proposent des outils natifs conçus pour vous aider dans vos efforts de sécurité, alors assurez-vous de vous familiariser avec ces ressources. Enfin, procédez à des audits réguliers de votre environnement en nuage pour garantir la conformité au modèle de responsabilité partagée.

Les 5 principaux défis en matière de sécurité de l Cloud pour les entreprises

La sécurité de l'informatique dématérialisée dans les entreprises pose des problèmes spécifiques. En voici les cinq principaux :

1. Visibilité et contrôle

La transition vers les services en nuage dépasse souvent la capacité des outils de surveillance traditionnels. Le Shadow IT, c'est-à-dire les services en nuage utilisés à l'insu de IT, complique la visibilité. Il peut en résulter des applications non autorisées, des mouvements de données non surveillés et d'éventuelles violations de la conformité.

2. Sécurité et confidentialité des données

Le stockage de données sensibles dans Cloud suscite des craintes de violation ou d'exposition. Le défi consiste à crypter les données en transit et au repos dans les différents services. Le stockage des données dans des centres de données étrangers pose également des problèmes de résidence et de souveraineté.

3. Gestion des identités et des accès

Dans le nuage, la gestion des identités et des autorisations des utilisateurs s'intensifie. Les entreprises doivent garantir des politiques d'accès cohérentes entre les différents services en nuage, protéger les informations d'identification à l'aide de mécanismes tels que le MFA et empêcher les accès non autorisés.

4. Conformité et gouvernance

Assurer la conformité avec les différentes réglementations devient complexe lorsque les données résident sur différentes plateformes en nuage. Bien que les fournisseurs puissent être conformes, les entreprises doivent également s'assurer que leur utilisation de l'informatique dématérialisée est conforme à des réglementations telles que GDPR ou HIPAA.

5. Protection contre les menaces et réaction

Les environnements Cloud sont confrontés à des menaces uniques, telles que les logiciels malveillants et le stockage mal configuré. Pour y faire face, il faut des outils et des connaissances spécialisés, en particulier avec l'avènement de l'infrastructure en tant que code, qui exige des définitions d'infrastructure sans vulnérabilité.OPSWAT MetaDefender Storage Security détecte les menaces et sécurise le stockage des données.

Pour relever ces défis, il faut utiliser des outils de sécurité appropriés, réviser les politiques de sécurité, assurer une formation continue et entretenir une culture organisationnelle axée sur la sécurité.

Principales caractéristiques d'une solution robuste de sécurité de l'Cloud les entreprises

La sécurité de l'entreprise dans le nuage est essentielle pour assurer la sécurité des opérations commerciales dans le nuage. Les caractéristiques essentielles sont les suivantes

| Gestion des identités et des accès (IAM) | Permet uniquement l'accès autorisé aux ressources et aux actifs du nuage, avec des fonctions telles que l'authentification multifactorielle et l'authentification unique. |

| Cryptage des données | Sécurise les données sensibles au repos et pendant le transfert, grâce à des options avancées telles que le chiffrement côté client et la gestion des clés. |

| Systèmes de détection et de prévention des intrusions (IDPS) | Surveillance et blocage des menaces en temps réel grâce à l'analyse des schémas de trafic suspects, ce qui renforce votre position en matière de sécurité. |

| Sécurité desEndpoint et desréseauxCloud | Protège les appareils qui se connectent aux environnements en nuage et utilise des outils tels que les pare-feu et les VPN pour défendre l'infrastructure en nuage. |

| Gestion des informations et des événements de sécurité (SIEM) | Centralisation en temps réel des menaces de sécurité potentielles et de l'analyse des alertes pour une meilleure gestion de la posture de sécurité. |

| Gestion de la conformité | Veille au respect des réglementations telles que GDPR et HIPAA, à l'aide d'outils d'audit. |

| Micro segmentation | Segmente les réseaux en nuage pour renforcer la sécurité et empêcher les intrusions à grande échelle. |

| Sauvegarde et reprise après sinistre | Sauvegardes régulières des données avec possibilité de restauration rapide. |

| Architecture de confiance zéro | Suppose qu'aucun utilisateur/appareil n'est intrinsèquement digne de confiance, ce qui exige une vérification permanente. |

| Sécurité des applications et deContainer | Assurer la sécurité des applications en nuage et de leurs déploiements de conteneurs. |

| Visibilité, rapports et protection contre les attaques DDoS | Il fournit une vue d'ensemble claire de la sécurité, signale les menaces potentielles et atténue les effets des attaques DDoS. |

| Secure API Passerelles et intégration DevOps | Protège les API et intègre le développement pour une protection continue. |

La bonne combinaison de ces caractéristiques varie en fonction des besoins, de la taille et du secteur d'activité de l'entreprise. Une approche de la sécurité par couches offre une défense solide contre les menaces multiples.

Technologies incontournables pour la sécurité des entreprises

La gestion de la sécurité de l'entreprise dans le nuage commence par la détection et la prévention des menaces qui se déplacent entre les nuages et les réseaux d'entreprise. L'analyse des fichiers téléchargés sur votre stockage de données dans le nuage à l'aide de plusieurs moteurs antivirus permet d'éviter les logiciels malveillants et les violations de données. Il est également essentiel de pouvoir analyser les fichiers qui se déplacent entre les environnements de cloud hybride, le stockage de données sur site et les environnements de cloud.

Il est également important d'identifier des solutions qui peuvent être facilement mises en œuvre dans des architectures existantes et des réseaux complexes. Les serveurs ICAP sont une solution prête à l'emploi pour protéger vos applications et votre réseau hébergés dans le nuage contre les contenus malveillants. Une mise en œuvre deICAP permet de connecter facilement les réseaux privés d'entreprise en nuage aux technologies de prévention de la perte de données (DLP), de désarmement et de reconstruction du contenu (CDR) et d'analyse antivirus.

Les technologies de contrôle d'accès dans le nuage permettent de surveiller et de signaler l'état de chiffrement des dispositifs d'extrémité. Les équipes de sécurité peuvent rationaliser le processus d'accès et de connexion des utilisateurs grâce à des produits de sécurité des terminaux. Des examens et des rapports périodiques sur le profil de sécurité d'un terminal et l'autorisation pour les applications externes d'accéder aux données de sécurité via OAuth API, les cookies du navigateur et les certificats du client garantissent un contrôle de sécurité approfondi avant d'accorder l'accès aux ressources vitales du nuage ou du réseau local.

Comprendre l'architecture de sécurité de l'Cloud entreprise

L'architecture de sécurité de l'entreprise en nuage se concentre sur la conception de modèles sécurisés pour les charges de travail en nuage. Elle fait le lien entre les besoins des entreprises et la technologie en concevant des contrôles pour les modèles Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) et Software(SaaS). L'objectif principal ? Repérer et atténuer les failles de sécurité, en particulier dans les systèmes interconnectés avant le déploiement et pendant la gestion de l'informatique dématérialisée.

Alors que les entreprises entreprennent leur migration vers le cloud, il est de plus en plus nécessaire de comprendre les nuances des solutions cloud d'entreprise. Compte tenu de l'avalanche de violations de données et de défaillances de la sécurité du cloud ces derniers temps, l'adoption d'une solide architecture de sécurité du cloud n'a jamais été aussi cruciale. Mais comment les entreprises peuvent-elles s'assurer qu'elles sont sur la bonne voie ?

Déploiement Cloud

Le déploiement de l'Cloud ne consiste pas seulement à tirer parti des services d'informatique en nuage. Il s'agit de guider les organisations sur la manière de passer en douceur à ces services, de les intégrer, de les maintenir et de les exploiter. Lorsqu'il est correctement exécuté, le déploiement de l'informatique en nuage devient le fondement de la sécurité des données dans les environnements d'informatique en nuage privée et au-delà. En outre, grâce à une stratégie de cloud d'entreprise appropriée, les entreprises peuvent protéger leurs actifs dans le cloud, en veillant à ce que les données sensibles ne soient pas compromises.

Solutions adaptables

Les solutions Cloud ne consistent pas à choisir une approche unique. Au contraire, elles mettent l'accent sur une architecture flexible et largement applicable. Cela permet aux entreprises d'identifier les capacités de l'informatique en nuage et d'opter pour des solutions indépendantes des fournisseurs, en veillant à ce que leur technologie en nuage reste pertinente, indépendamment de l'évolution du paysage technologique.

Conclusion

La mise en œuvre d'une solution de sécurité dans le nuage est vitale pour la continuité de l'activité, la confiance et la rentabilité. À mesure que les entreprises se développent dans l'informatique dématérialisée, la protection de leurs actifs est cruciale. Comprendre les défis et utiliser les bons outils et stratégies renforcent les défenses contre les cybermenaces. Grâce à une approche proactive de la sécurité, les entreprises peuvent profiter des avantages du cloud tout en réduisant les risques.

FAQ sur la sécurité de l'Cloud les entreprises

Qu'est-ce que la sécurité de l'Cloud entreprise ?

La sécurité de l'informatique dématérialisée est l'ensemble des politiques, mesures, contrôles et technologies que les grandes entreprises utilisent pour protéger leurs données, applications et infrastructures hébergées dans l'informatique dématérialisée.

En quoi la sécurité de l'informatique dématérialisée au niveau de l'entreprise diffère-t-elle de la sécurité de l'informatique dématérialisée au niveau de la petite entreprise ou du particulier ?

Que signifie le modèle de responsabilité partagée en matière de sécurité dans le nuage ?

Que sont les courtiers en sécurité de l'accès au nuage ?

Quelles sont les différences entre les nuages publics et privés ?

Le nuage public et le nuage privé diffèrent principalement en termes de propriété, de coût, de sécurité, de personnalisation et d'évolutivité. Des services tiers tels que AWS, GCP et Azure fournissent le nuage public, que plusieurs utilisateurs partagent. Il est rentable pour des charges de travail variées et offre une grande évolutivité, mais une personnalisation limitée. Les nuages privés sont réservés à une seule organisation. Ils peuvent être sur site ou hors site. Les nuages privés offrent une sécurité renforcée, davantage de personnalisation et de contrôle, mais peuvent nécessiter des coûts initiaux plus élevés. De nombreuses entreprises adoptent une approche hybride pour tirer le meilleur parti de chaque solution de cloud computing.