- Qu'est-ce que le désarmement et la reconstruction de contenu (CDR) ?

- En quoi le CDR diffère-t-il de la détection traditionnelle des logiciels malveillants ?

- Principes Core du contenu Désarmement et reconstruction

- L'importance du CDR dans la cybersécurité moderne

- Pourquoi les organisations se tournent-elles vers le CDR pour la sécurité des fichiers ?

- Comment fonctionnent le désarmement et la reconstruction du contenu ?

- CDR vs. Antivirus et Sandboxing : Différences essentielles et rôles complémentaires

- Quels types de fichiers et de menaces le PCEM traite-t-il ?

- Comment le PCEM protège-t-il contre les vulnérabilités de type " jour zéro " et les menaces évasives basées sur les fichiers ?

- Bonnes pratiques pour l'évaluation et la mise en œuvre du PCEM

- FAQ

L'augmentation des attaques basées sur les fichiers et des menaces de type "zero-day" érode l'efficacité des solutions de sécurité traditionnelles telles que les antivirus et les bacs à sable. Les RSSI sont aujourd'hui soumis à une pression croissante pour mettre en place des défenses proactives contre les attaquants sophistiqués, en particulier dans les environnements où les documents, les pièces jointes et les transferts de fichiers sont essentiels aux opérations quotidiennes.

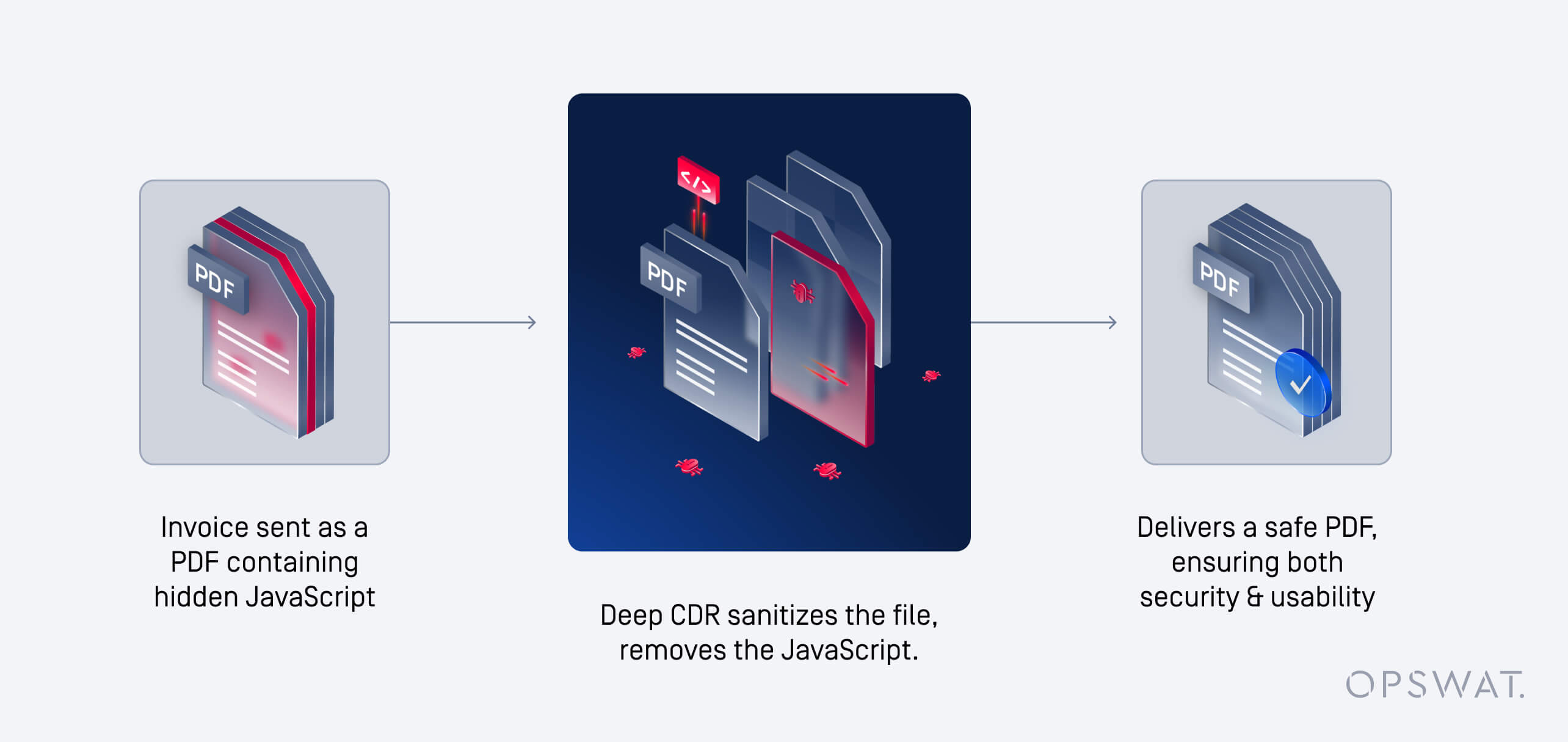

C'est là que le CDR (Content Disarm and Reconstruction) entre en jeu. Au lieu d'essayer de détecter les logiciels malveillants connus, le CDR assainit les fichiers de manière proactive en supprimant les composants potentiellement malveillants tout en préservant la convivialité.

Ce blog explore les caractéristiques technologiques du CDR, son fonctionnement, sa comparaison avec les outils existants et les raisons pour lesquelles les entreprises l'adoptent rapidement dans le cadre d'une stratégie de défense multicouche.

Qu'est-ce que le désarmement et la reconstruction de contenu (CDR) ?

Le CDR est une technologie proactive d'assainissement des fichiers qui neutralise les menaces potentielles en supprimant les artefacts malveillants des fichiers. Au lieu d'essayer d'identifier les logiciels malveillants, CDR désassemble un fichier, supprime les éléments dangereux tels que les macros ou le code intégré, et reconstruit une version sûre et utilisable pour les utilisateurs finaux.

Cette approche garantit que les fichiers entrant dans l'entreprise par le biais du courrier électronique, des téléchargements, des transferts de fichiers ou des outils de collaboration sont exempts de charges utiles malveillantes cachées, protégeant ainsi l'organisation sans perturber la productivité.

En quoi le CDR diffère-t-il de la détection traditionnelle des logiciels malveillants ?

- CDR : Supprime les éléments non approuvés sans s'appuyer sur des signatures ou des analyses comportementales.

- Antivirus : Détecte les menaces connues sur la base de signatures ou d'heuristiques.

- Sandboxing (bac à sable) : Déclenche des fichiers suspects dans un environnement isolé afin d'observer leur comportement.

Contrairement à la plupart des outils basés sur la détection, le CDR offre une protection sans signature, ce qui le rend très efficace contre les menaces du jour zéro et les logiciels malveillants polymorphes.

Principes Core du contenu Désarmement et reconstruction

- Supposer que tous les fichiers ne sont pas dignes de confiance

- Désarmer : Supprimer le contenu actif ou exécutable (macros, scripts, code intégré)

- Reconstruire : Régénérer le fichier dans un format sûr et normalisé

- Fournir : Fournir un fichier propre et utilisable qui préserve l'intégrité, la fonctionnalité et la continuité des activités.

L'importance du CDR dans la cybersécurité moderne

Plus de 90 % des logiciels malveillants pénètrent dans les entreprises par le biais de menaces basées sur des fichiers, telles que les pièces jointes aux courriels, les portails de téléchargement, les téléchargements et les supports amovibles. Les attaquants ciblant de plus en plus des types de fichiers fiables tels que les PDF, les documents Office et les images, le fait de s'appuyer uniquement sur la détection laisse des zones d'ombre. Le CDR comble cette lacune en neutralisant les menaces avant qu'elles ne s'exécutent.

Pourquoi les organisations se tournent-elles vers le CDR pour la sécurité des fichiers ?

Les facteurs d'adoption sont notamment les suivants

- Augmentation des menaces de type "zero-day" et APT (advanced persistent threats)

- Pression de conformité dans les secteurs de la finance, de la santé et du gouvernement

- Nécessité d'assurer la continuité de l'activité grâce à des fichiers sûrs et utilisables

- Réduire les faux positifs des outils de détection

- Renforcer les stratégies de défense en profondeur

Comment fonctionnent le désarmement et la reconstruction du contenu ?

Le CDR suit un flux de travail structuré conçu pour assainir les fichiers en temps réel sans nuire à la convivialité.

Flux de travail du CDR étape par étape : De l'ingestion des fichiers à la livraison

- Ingestion : Le fichier est chargé, téléchargé ou transféré.

- Analyse : Le fichier est décomposé en éléments pour être analysé.

- Désarmer : Les éléments malveillants ou inutiles (macros, exécutables intégrés, scripts) sont supprimés.

- Reconstruction : Une copie propre et fonctionnelle du fichier est reconstruite.

- Livraison : Le fichier sécurisé est transmis à l'utilisateur final ou au flux de travail.

Principales caractéristiques de la technologie CDR

- Large couverture des formats de fichiers (Office, PDF, images, archives, etc.)

- Traitement en temps réel pour les environnements à haut volume

- Contrôles basés sur des politiques (quarantaine, alerte, blocage ou autorisation)

- Configurations flexibles pour répondre à différents cas d'utilisation (passerelles de courrier électronique, téléchargements sur le web et plateformes de partage de fichiers)

- Préservation de l'intégrité des fichiers et de la facilité d'utilisation

Pourquoi la technologie Deep CDR™ est-elle importante ?

Le CDR de base supprime le contenu actif en surface. La technologie Deep CDR™ va plus loin en analysant les structures des fichiers de manière très détaillée afin de s'assurer qu'aucun fragment malveillant ne reste caché dans les couches imbriquées.

CDR vs. Antivirus et Sandboxing : Différences essentielles et rôles complémentaires

Comment l'antivirus, le Sandboxing et le CDR répondent aux menaces basées sur les fichiers

| Cas d'utilisation | Antivirus | Bac à sable | CDR |

|---|---|---|---|

| Détection des menaces connues | Entièrement pris en charge | ||

| Protection Zero-Day | |||

| Logiciels malveillants générés par l'IA | Partiellement soutenu | ||

| Analyse comportementale | |||

| Assainissement des fichiers en temps réel | N/A | N/A | |

| Préservation de la facilité d'utilisation des fichiers | Partiellement soutenu | ||

| Alignement de la conformité | Partiellement soutenu | Partiellement soutenu | Partiellement soutenu |

| Évolutivité pour les gros volumes | Partiellement soutenu | ||

| Intégration avec les outils d'entreprise |

Le CDR remplace-t-il ou complète-t-il le Sandboxing et l'Antivirus ?

Le CDR n'est pas une solution de remplacement ou une solution holistique en soi. Il s'agit d'une couche complémentaire d'une stratégie de défense en profondeur :

- L'antivirus traite efficacement les menaces connues.

- Le "bac à sable" fournit des informations sur le comportement.

- Le CDR garantit que les fichiers sont débarrassés des menaces inconnues avant d'atteindre les utilisateurs.

Choisir la bonne combinaison : Quand déployer un CDR, un antivirus ou les deux ?

- Pièces jointes aux courriels : Utiliser le CDR pour un assainissement proactif

- Analyse avancée des menaces : Utiliser le sandboxing

- Défense desEndpoint : Utiliser un antivirus

- Résilience de l'entreprise : Combiner les trois

Quels types de fichiers et de menaces le PCEM traite-t-il ?

Types de fichiers courants pris en charge par le CDR

- Microsoft Office (Word, Excel, PowerPoint)

- PDF (EN ANGLAIS)

- Images (JPEG, PNG, BMP, ...)

- Archives (ZIP, RAR)

- Exécutables et installateurs

- CAD, DICOM et formats industriels spécialisés

Vecteurs de menaces neutralisés par le PCEM : macros, objets intégrés, etc.

- Macros dans les fichiers Office

- Actions JavaScript dans les PDF

- Stéganographie

- Objets exploitables déclenchant des vulnérabilités dans les lecteurs de fichiers

- Charges utiles obfusquées ou polymorphes

Comment le PCEM protège-t-il contre les vulnérabilités de type Zero-Day

et les menaces évasives basées sur des fichiers ?

Pourquoi le CDR est-il efficace contre les logiciels malveillants inconnus et de type Zero-Day ?

- Ne repose pas sur des signatures ou des modèles de comportement

- Neutralise les risques structurels en assainissant directement les fichiers

- Réduit la surface d'attaque avant l'exécution

Le CDR face aux techniques évasives des logiciels malveillants

Les tactiques d'évasion telles que :

- Logiciels malveillants polymorphes

- Charges utiles cryptées

- Déclencheurs d'exécution différée

Le CDR atténue ces problèmes en supprimant le contenu actif au niveau du fichier, de sorte que les attaquants n'ont rien à exploiter.

Bonnes pratiques pour l'évaluation et la mise en œuvre du PCEM

Principaux critères d'évaluation lors de la sélection d'un fournisseur de technologie CDR

- Large éventail de types de fichiers pris en charge

- Niveau de désinfection (technologie de base vs technologie Deep CDR™)

- Capacités d'intégration avec les flux de travail existants

- Certifications de conformité et alignement

- Mesures de performance à grande échelle

Intégrer le CDR à l'infrastructure de sécurité existante

| Écueil | Atténuation |

|---|---|

| Déployer uniquement le CDR de base | Optez pour la technologie Deep CDR™ pour une protection avancée |

| Ignorer les fichiers cryptés | Utiliser un traitement basé sur une politique (quarantaine ou examen manuel) |

| Mauvaise intégration | Choisir un fournisseur dont les connecteurs d'entreprise ont fait leurs preuves |

Découvrez la gamme de solutions de sécurité des fichiers OPSWATet comment la technologie Deep CDR™ peut aider votre entreprise à garder une longueur d'avance sur les menaces en constante évolution.

FAQ

La technologie CDR peut-elle avoir un impact sur la facilité d'utilisation ou le formatage des documents ?

La technologie OPSWAT CDR™ est conçue pour préserver la facilité d'utilisation et la lisibilité des documents après leur nettoyage. Si les contenus actifs, tels que les macros ou les scripts intégrés, sont supprimés afin d'éliminer les menaces, la structure fondamentale et la mise en forme du fichier restent intactes afin de garantir la continuité des activités.

Le PCEM est-il adapté aux secteurs hautement réglementés tels que la santé ou la finance ?

Oui. La technologie OPSWAT CDR™ répond aux exigences de conformité strictes de secteurs tels que la santé, la finance et le secteur public. En éliminant les menaces de manière proactive sans recourir à la détection, elle permet de respecter les obligations réglementaires telles que la loi HIPAA, la norme PCI-DSS et le RGPD, aidant ainsi les organisations à préserver l'intégrité et la confidentialité de leurs données.

Comment le PCEM traite-t-il les fichiers cryptés ou protégés par un mot de passe ?

Les fichiers chiffrés ou protégés par mot de passe ne peuvent pas être nettoyés tant qu'ils n'ont pas été déchiffrés. La technologie OPSWAT CDR™ signale ces fichiers afin qu'ils soient traités conformément aux règles définies, par exemple par mise en quarantaine ou examen manuel, garantissant ainsi que les menaces cachées ne contournent pas les contrôles de sécurité.

Quels sont les modèles de déploiement typiques pour le CDR (dans le nuage, sur site, hybride) ?

La technologie Deep CDR™ prend en charge plusieurs options de déploiement afin de répondre aux divers besoins des entreprises. Pour les environnements sur site soumis à des exigences strictes en matière de résidence des données ou à des contraintes réglementaires, elle est fournie via MetaDefender Core. Pour les organisations à la recherche d'une solution évolutive et sans infrastructure, MetaDefender Cloud propose le CDR sous forme de service SaaS. Une approche hybride est également disponible, combinant des déploiements sur site et dans le cloud pour prendre en charge une infrastructure distribuée ou gérer les pics de demande de traitement. Cette flexibilité garantit une intégration transparente dans l'architecture de sécurité existante sans compromettre les performances, la conformité ou l'évolutivité.

Le CDR nécessite-t-il des mises à jour fréquentes comme les logiciels antivirus ?

Non. Contrairement aux outils antivirus qui reposent sur la mise à jour des signatures, la technologie OPSWAT CDR™ adopte une approche proactive, sans signature. Elle supprime les contenus potentiellement malveillants en se basant sur la structure et le comportement des fichiers, ce qui réduit le besoin de mises à jour constantes et minimise la charge opérationnelle.

Quelle est la vitesse de traitement par le CDR de gros volumes de fichiers ?

La technologie OPSWAT CDR™ est conçue pour les environnements hautement performants. Elle est capable de traiter de grands volumes de fichiers en temps réel, ce qui la rend idéale pour des cas d'utilisation tels que le filtrage des e-mails, les téléchargements de fichiers et les transferts interdomaines, sans introduire de latence. Consultez les indicateurs de performance de la technologie Deep CDR™.

Le CDR peut-il être intégré aux passerelles de messagerie et aux plateformes de partage de fichiers ?

Oui. La technologie OPSWAT CDR™ s'intègre parfaitement aux passerelles de messagerie sécurisées, aux plateformes de partage de fichiers et aux outils de collaboration sur le contenu. Cela permet aux entreprises de nettoyer les fichiers aux points d'entrée et de sortie stratégiques, réduisant ainsi le risque de menaces liées aux fichiers sur l'ensemble des canaux de communication.

Quelles sont les conséquences sur la vie privée de l'utilisation du CDR sur des documents sensibles ?

La technologie OPSWAT CDR™ a été conçue dans le respect de la confidentialité. Elle traite les fichiers en mémoire et ne conserve pas le contenu expurgé, garantissant ainsi une gestion sécurisée des données sensibles. Les entreprises peuvent configurer des règles afin d'exclure certaines métadonnées ou certains champs du traitement, conformément aux exigences en matière de confidentialité.

Comment la technologie CDR évolue-t-elle pour répondre aux nouveaux formats de fichiers et aux nouvelles menaces ?

OPSWAT met OPSWAT à jour sa technologie Deep CDR™ afin de prendre en charge les nouveaux formats de fichiers et les vecteurs de menaces en constante évolution. Son architecture indépendante du format lui permet de neutraliser les menaces même dans des structures de fichiers inconnues ou modifiées, ce qui la rend résistante aux futures techniques d'attaque.

La technologie CDR peut-elle protéger contre les logiciels malveillants générés ou alimentés par l'IA ?

Oui. La technologie OPSWAT CDR™ neutralise les menaces, quelle que soit leur origine, y compris celles générées ou optimisées par l'IA. Contrairement aux outils de détection qui s'appuient sur des signatures connues ou des modèles comportementaux, la technologie Deep CDR™ élimine les éléments potentiellement malveillants des fichiers grâce à une analyse structurelle. Elle s'avère ainsi extrêmement efficace contre les logiciels malveillants inédits, polymorphes ou conçus par l'IA, susceptibles de contourner les solutions de sécurité traditionnelles.