Nous sommes ravis de vous présenter la dernière avancée en matière de résilience en cybersécurité : MetaDefender v1.9.3. Cette version témoigne de notre engagement à aider les entreprises à se prémunir contre les menaces émergentes.

Déballage et décompilation de Python : Dévoiler les menaces cachées

Grâce à l'intégration de la prise en charge du déballage et de la décompilation Python pour PyInstaller, Nuitka et py2exe, MetaDefender v1.9.3 met en lumière des éléments malveillants jusqu'alors cachés. En disséquant et en analysant les fichiers Python compilés, les entreprises peuvent détecter les menaces cachées et s'en protéger de manière proactive.

Extraction étendue de la configuration des logiciels malveillants pour prendre en charge la famille de logiciels malveillants Cobalt Strike : Lutte contre les menaces avancées

L'extracteur de configuration de logiciels malveillants amélioré prend désormais en charge la famille de logiciels malveillants Cobalt Strike (CS). Largement utilisées par les acteurs de la menace, les versions piratées de CS permettent le déploiement d'un agent en mémoire (connu sous le nom de "beacon") sur l'hôte de la victime, en contournant les interactions avec le disque. La balise CS facilite les communications de commandement et de contrôle (C2) par le biais de divers protocoles, offrant une pléthore de fonctionnalités telles que l'escalade des privilèges, l'extraction d'informations d'identification, le mouvement latéral et l'exfiltration de données.

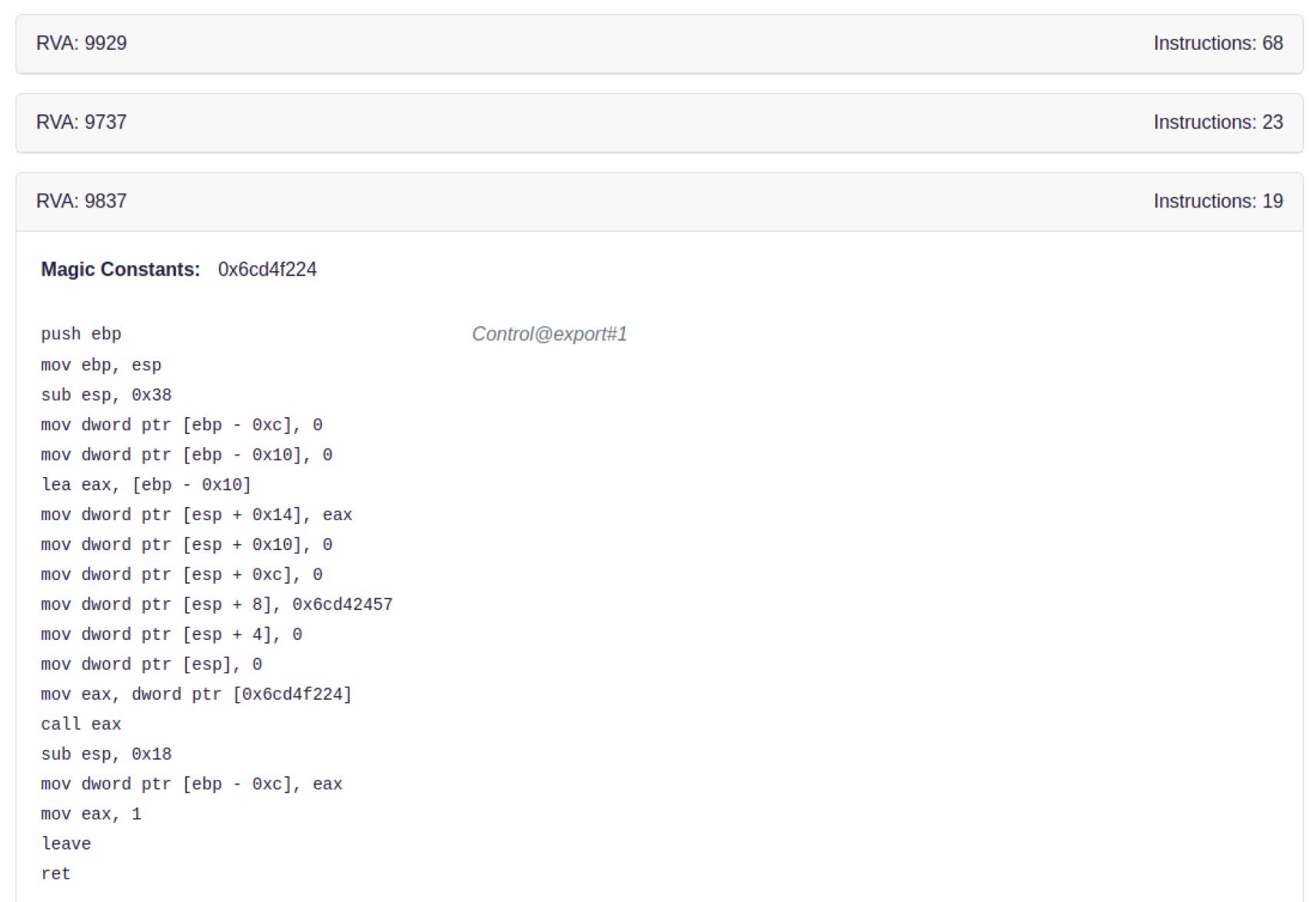

Désassemblage des fonctions exportées : Comprendre les binaires Windows

MetaDefender va au-delà d'une analyse superficielle en affichant les fonctions binaires, ce qui permet de voir comment le fichier se comporterait dans un environnement Windows et quelles fonctions sont exécutées (par exemple, lorsque la fonction exportée tente de créer une connexion réseau et d'ouvrir une URL malveillante). Les entreprises peuvent désormais acquérir de nouvelles connaissances sur ce comportement et les risques potentiels, ce qui leur permet de prendre des décisions éclairées en matière de sécurité.

Affinement des indicateurs de menace : Identifier les activités suspectes

Notre nouvel indicateur de menace signale, à titre préventif, les fichiers exécutables comportant deux sections différentes portant le même nom ; ces mêmes noms de section peuvent en effet perturber les moteurs AV. Cette mesure aide les organisations à identifier les IOC potentiels avant qu'ils ne s'aggravent.

Extraction du code des macros VBA : Dévoiler les intentions malveillantes dans les fichiers DWG

Cette version comprend l'extraction du code macro VBA des fichiers DWG, ce qui permet de mieux comprendre les menaces potentielles cachées dans les documents AutoCAD. Les fichiers AutoCAD peuvent exécuter des fonctions "Kill", qui peuvent indiquer une intention malveillante. En découvrant les codes malveillants intégrés dans les fichiers DWG au-delà des mots-clés de ransomware, les entreprises peuvent atténuer les risques associés à ces vecteurs d'attaque souvent négligés.

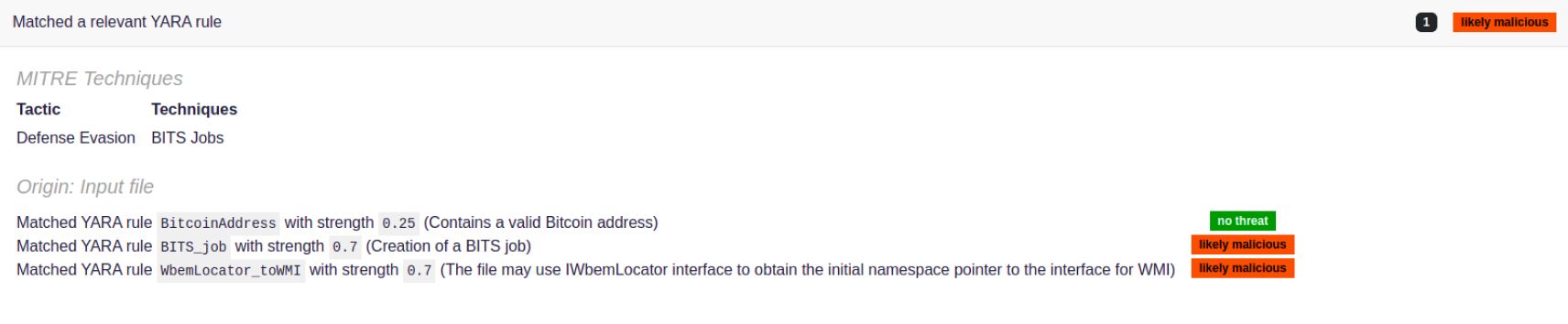

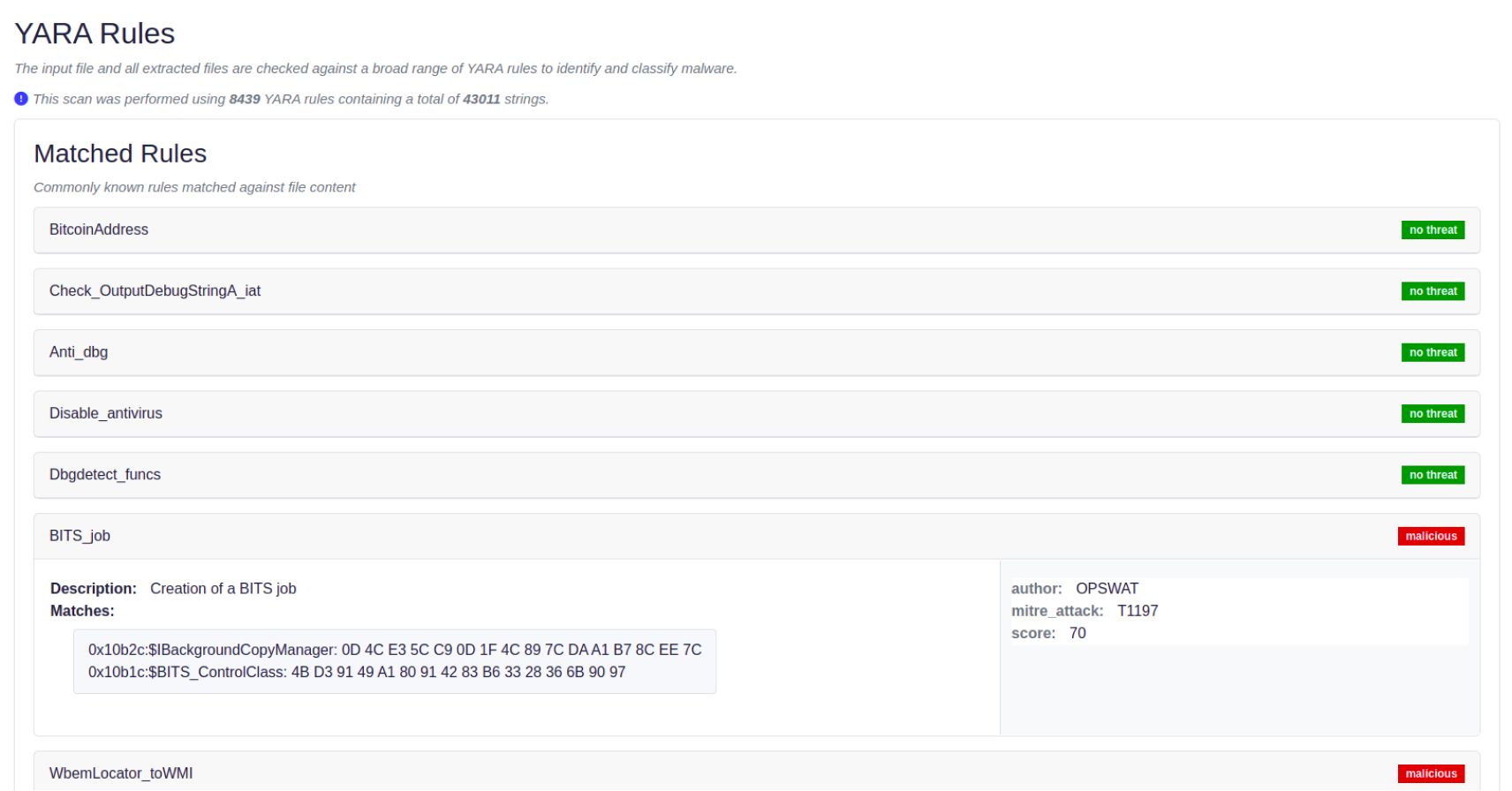

MITRE Att&ck Technique Mapping : S'aligner sur les normes de l'industrie

MetaDefender prend désormais en charge le mappage des techniques MITRE Att&ck à partir des métadonnées des règles YARA. En s'alignant sur les normes du secteur, les entreprises peuvent renforcer leurs capacités en matière de renseignements sur les menaces.

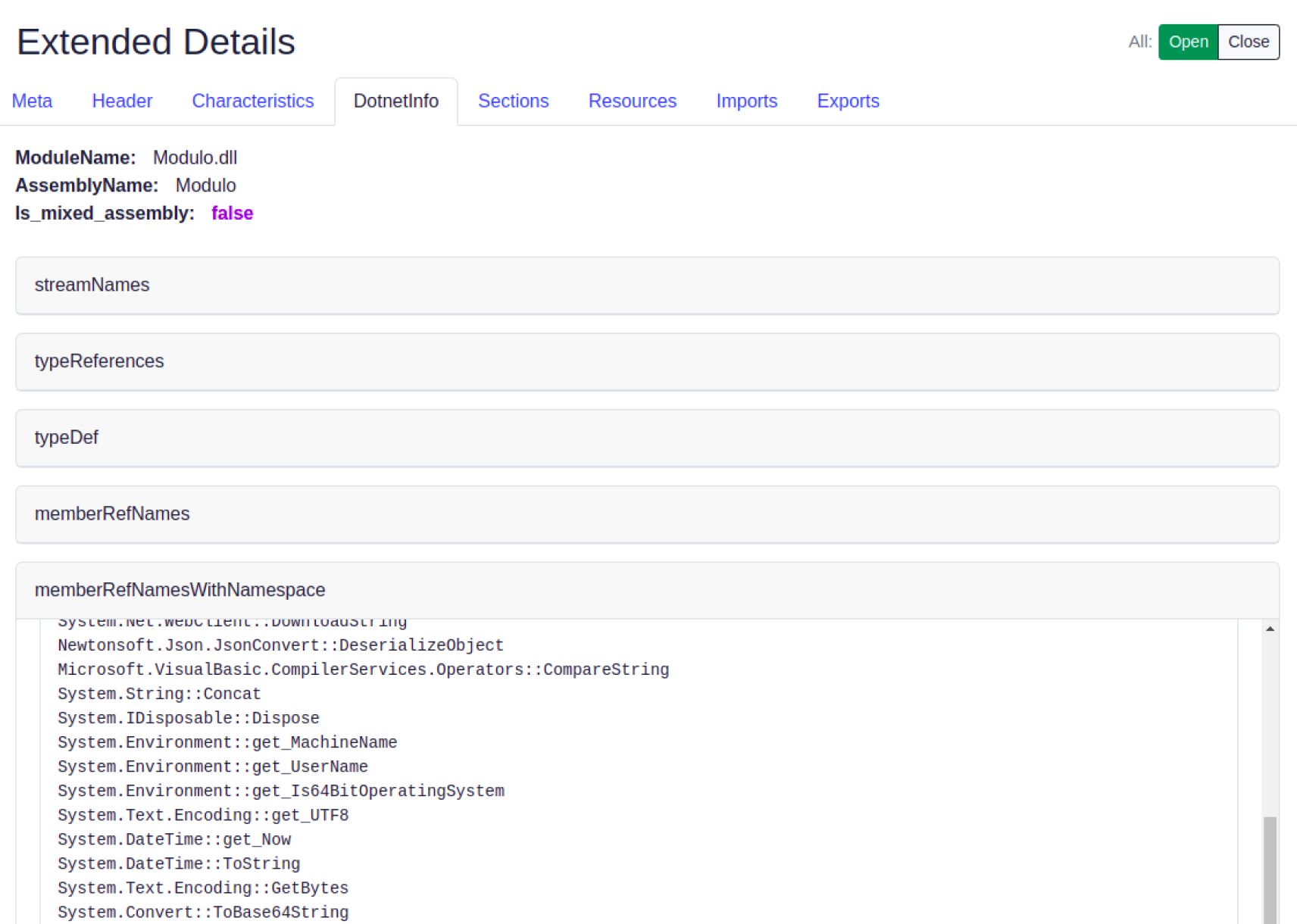

Nouvel onglet DotnetInfo dans la section Détails du fichier pour les exécutables .NET

Le nouvel onglet DotInfo s'adresse directement aux spécificités de Dotnet, facilitant le désassemblage et fournissant des informations inestimables sur les fonctionnalités. Notre site Sandbox possède sa propre gamme d'indicateurs, allant d'actions décisives comme "Killing" et de manœuvres subtiles comme "Sleep" pour les processus, à des évasions stratégiques comme "Load" pour éviter la détection statique.

Améliorations administratives : Rationalisation des opérations

Outre ses capacités avancées de détection des menaces, MetaDefender v1.9.3 propose des améliorations administratives visant à rationaliser les opérations et à accroître l'efficacité. De la gestion optimisée des proxys à la gestion améliorée des files d'attente, ces fonctionnalités garantissent un fonctionnement fluide et sans heurts de l'environnement de sandbox.

Intégration du DMU

Cette intégration apporte des améliorations significatives dans le partage structuré de threat intelligence, permettant aux organisations de gérer de manière proactive leurs mesures de prévention.

En outre, en réponse à une demande croissante, nous avons créé un nouveau rôle d'auditeur qui répond à la nécessité d'un rôle administratif "en lecture seule", offrant des autorisations et une visibilité plus flexibles sur l'ensemble de la plateforme.

Pour plus d'informations sur ces modifications et mises à jour, consultez les notes de mise à jour de MetaDefender v1.9.3.