Malgré les progrès réalisés en matière de cybersécurité, les attaques malveillantes restent plus fréquentes que jamais. Ces dernières années, les vulnérabilités ont été utilisées comme des armes de premier plan, et nous pouvons constater qu'elles ont été utilisées dans de nombreux incidents récents, y compris l'attaque par la vulnérabilité de Microsoft Follina et la cyberguerre entre la Russie et l'Ukraine. Il est donc essentiel d'assurer efficacement la sécurité des données dans un état peu sûr. Secure Access Service Edge (SASE) et Cloud Access Security Broke (CSAB) sont la clé de cette question.

The topic of SASE has been discussed continuously over the years. This type of network architecture embodies the vision of a safe network model for enterprises and lies in the definition of network boundaries, such as network security gateways, cloud access, firewalls, and zero-trust networks. In early 2022, Gartner proposed a new concept of Secure Service Edge (SSE), which replaced the original Cloud Access Security Broke (CSAB) concept, mainly because of the outbreak of the epidemic that has changed the way we work today. The previous office environment transformed into a hybrid office or a completely remote office environment. OPSWAT MetaDefender Access and MetaDefender Core, along with the proprietary Deep CDR™ Technology, are the foundational building blocks of such hybrid offices.

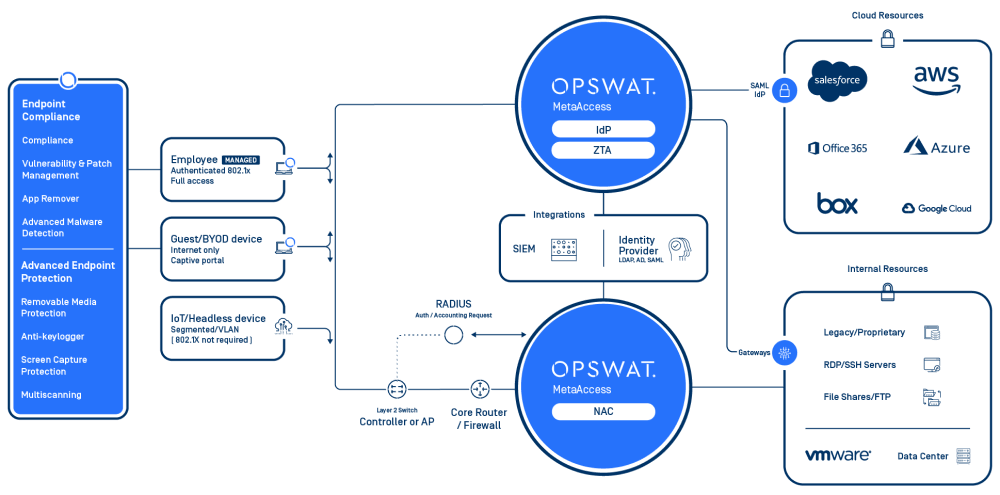

Frontières de sécurité strictes avec OPSWAT MetaDefender Accès

OPSWAT MetaDefender Access traite à la fois l'accès sécurisé et la conformité des appareils dans une plateforme unique, que les utilisateurs finaux soient à la maison, au bureau ou sur des sites distants, et que les données et les applications soient sur place ou dans le nuage. Lorsque les utilisateurs se connectent au réseau, MetaDefender Access vérifie la conformité des terminaux et les examine à l'aide de contrôles de sécurité standard, tels que le système d'exploitation et l'antivirus, puis va beaucoup plus loin avec une évaluation des risques et des vulnérabilités et la capacité de détecter plus de 5 000 applications tierces et d'en prendre l'empreinte. En même temps, il peut aussi être intégré à MetaDefender Core afin de renforcer la sécurité des entreprises.

Zero-Trust Security: How Multiscanning and Deep CDR™ Technology Detect Unknown Threats

Based on the zero-trust security model, OPSWAT MetaDefender Core is an advanced threat prevention solution that detects, analyzes, and eliminates malware and zero-day attacks. Some key features and benefits of MetaDefender Core include Multiscanning and Deep CDR™ Technology (Deep Content Disarm and Reconstruction) technologies.

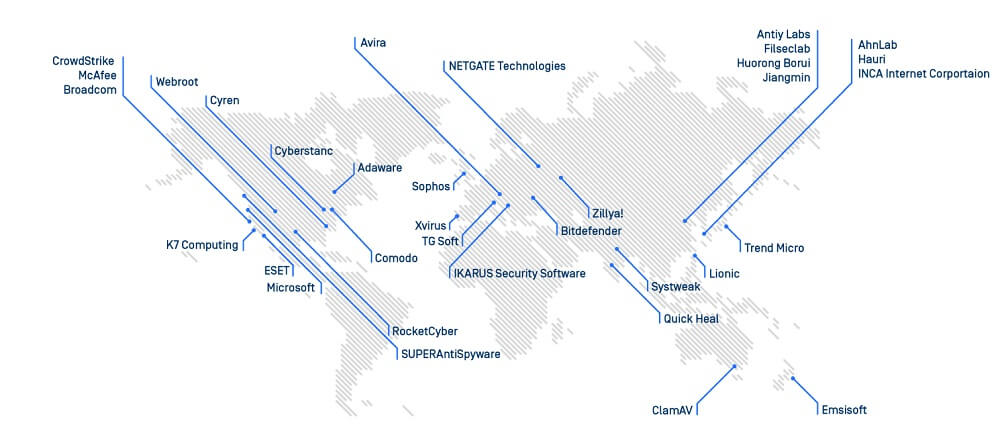

OPSWAT Multiscanning vous permet d'analyser des fichiers à l'aide de plus de 30 moteurs anti-programmes malveillants sur site et dans le nuage afin d'atteindre des taux de détection supérieurs à 99 % en utilisant des signatures, des heuristiques et l'apprentissage automatique. Avec Multiscanning, vous pouvez éviter les risques causés par les limites potentielles d'un seul fournisseur, qui pourraient être dues au fait qu'un fournisseur n'est pas autorisé à opérer dans certaines régions géographiques ou agences gouvernementales.

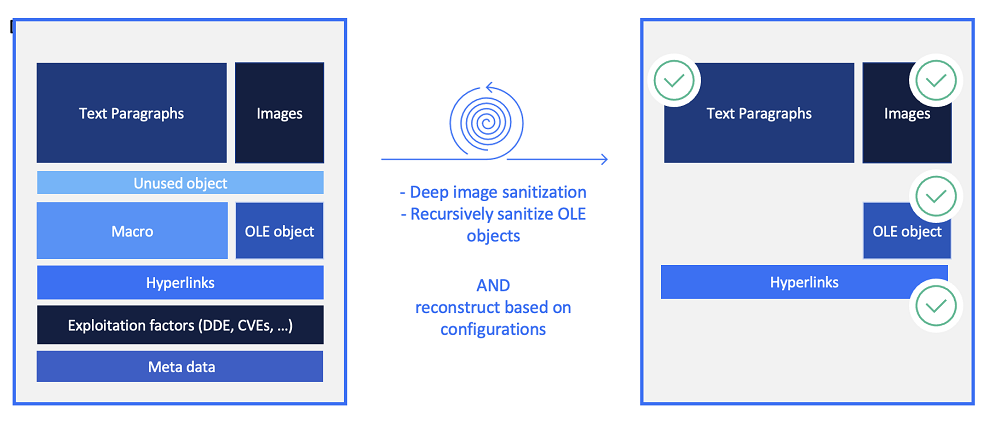

Breaking Down Deep CDR™ Technology: How It Works

Deep CDR™ Technology, also known as file sanitization, is the primary driving force behind MetaDefender Core. Just as you should always sanitize your hands to prevent viruses from getting into your household, you should also be sanitizing the files trying to get into your corporate network. If all the files were disarmed before getting into the corporate network, then those files won’t pose a threat once they are inside.

D'où la philosophie de OPSWAT: Ne faire confiance à aucun fichier. Ne faites pas confiance à un appareil.

"Avec l'amélioration des techniques de contournement des bacs à sable pour logiciels malveillants, l'utilisation du CDR au niveau de la passerelle de messagerie électronique en tant que complément ou alternative au bac à sable va s'intensifier.

Lutte contre le phishing : optimisez votre défense, Gartner.

Known vulnerabilities can be exploited, but there are many unknown attack surfaces as well. Zero-day attacks tend to take advantage of the vulnerability management life cycle (discover, assess, and remediate), so many security defenses won’t be able to detect the attacks. Deep CDR™ Technology disarms all the media that may be used so that users are in a safe state when they access the files, ensuring strong border security protection.

Voici un exemple : lorsque le fichier contient des objets qui ne devraient pas exister dans la nature, après le désarmement, le même fichier peut encore être utilisé normalement, et les objets armés sont nettoyés et supprimés.

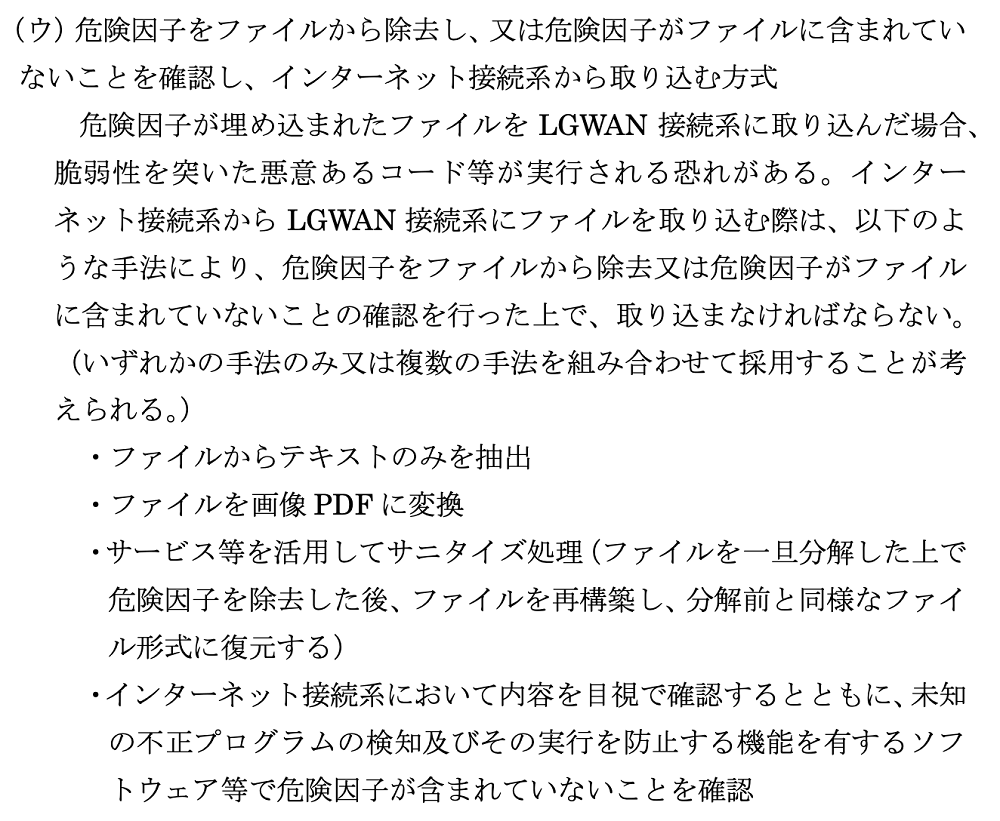

In March 2022, the Ministry of Internal Affairs and Communications of Japan issued the local government information security policy guidelines. The key point of these guidelines was to pay attention to Local Government Wide Area Networks (LGWAN). They also mentioned the importance of removing risk factors in the exchanges of files and the strengthening the security during file use, further cementing the need for implementing Deep CDR™ Technology into critical networks.

- ファイルからテキストのみを抽出(Extract uniquement le texte des fichiers)

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)Sanitize fichiers utilisant des services de sécurité. (Après avoir désarmé le fichier et supprimé les facteurs de risque, reconstruire le fichier et le restaurer au même format qu'auparavant).

OPSWAT uses Deep CDR™ Technology to strengthen the security boundary of the enterprise. Now you can apply MetaDefender Core Technology to Email Security, Network Security, File Secure Storage, Kiosk, Vault and other application scenarios. In addition, MetaDefender Core API make it easier to integrate Deep CDR™ Technology in various environments, such as cloud, on-premises, closed networks, and docker deployment architecture.

Si vous souhaitez mettre en place un système de sécurité robuste pour protéger vos actifs critiques, n'hésitez pas à contacter nos experts en cybersécurité pour plus d'informations !