Notre équipe compétente a été très productive : elle s'est attachée à renforcer le moteur d'analyse MetaDefender , à prendre en charge de nouveaux types de menaces (comme notre nouvelle fonctionnalité d'analyse d'URL), à développer la communauté en tenant compte des tendances mondiales et à créer un produit destiné aux entreprises.

Dans ce court article de blog, nous allons présenter quelques fonctionnalités du panneau d'administration/backend avec lesquelles la plupart des utilisateurs n'interagissent pas au quotidien, car elles ne sont disponibles que pour les administrateurs.

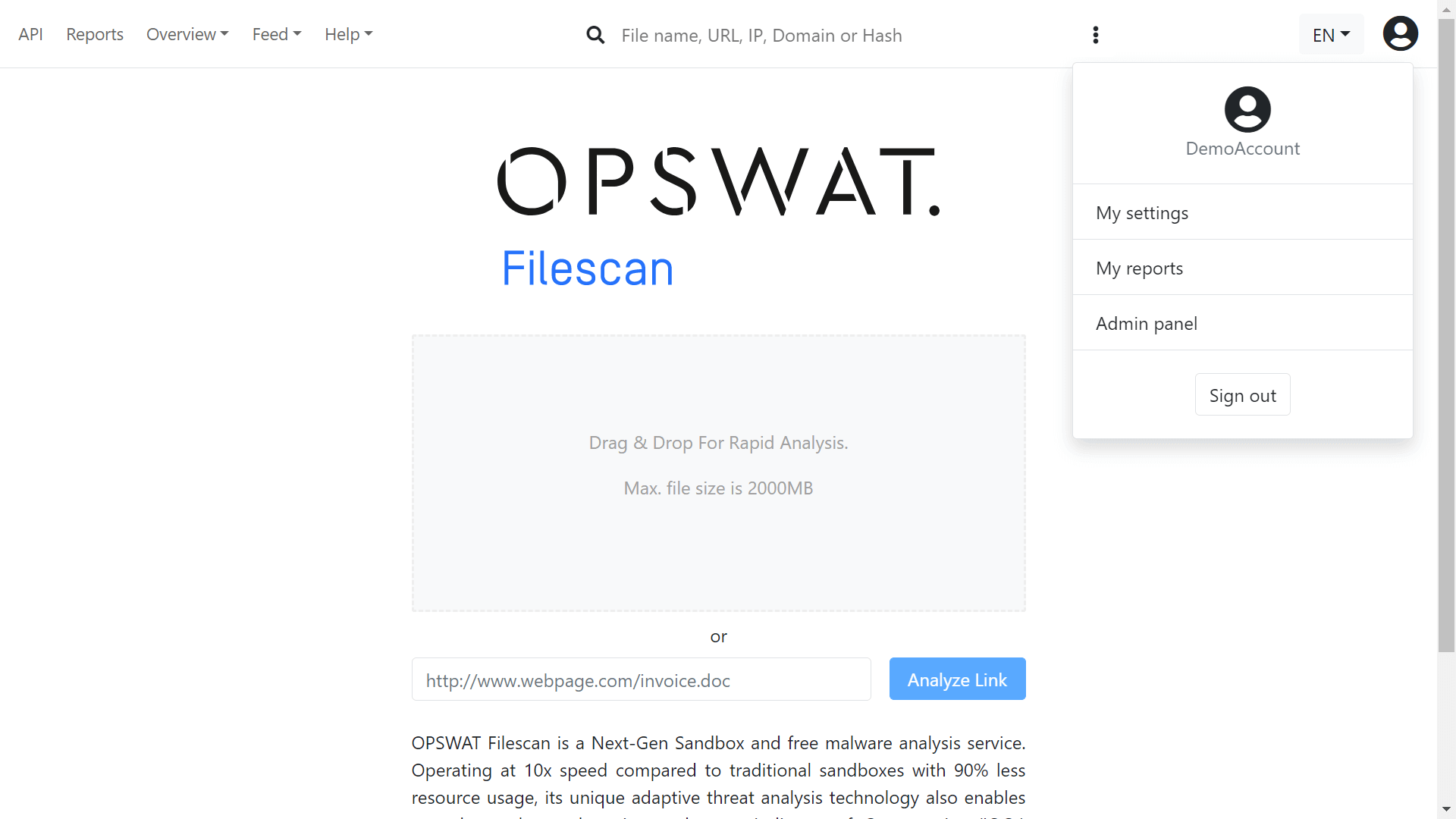

Comment accéder au panneau d'administration

Les utilisateurs ayant le statut d'administrateur peuvent accéder au panneau d'administration après s'être connectés au service web OPSWAT Filescan . Vous pouvez trouver le bouton d'administration en naviguant vers le menu du profil de l'utilisateur en haut à droite de votre écran et en cliquant sur"Panneau d'administration".

Note : Le statut d'administrateur est automatiquement attribué à l'utilisateur initial lors du déploiement du système vanille.

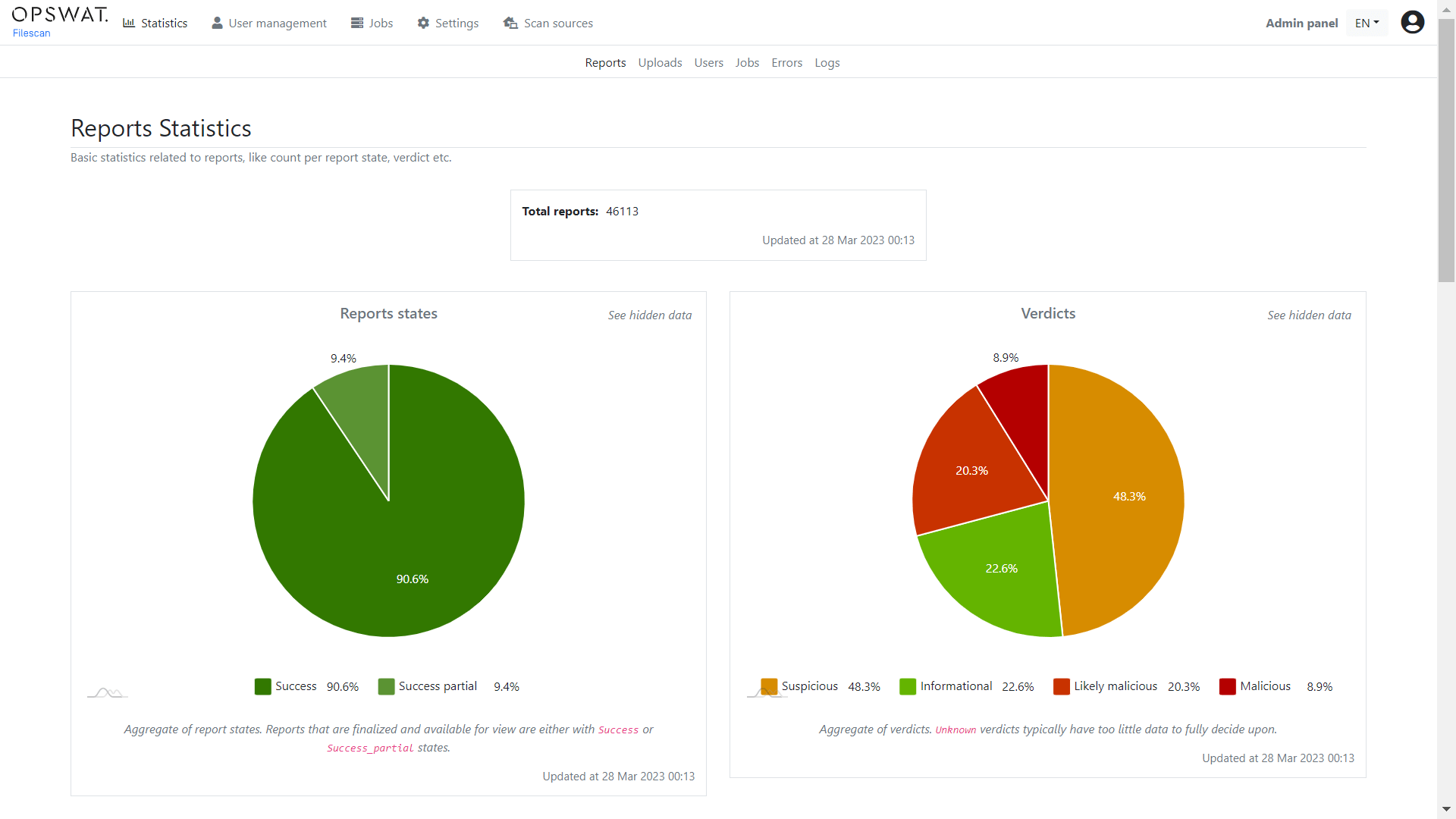

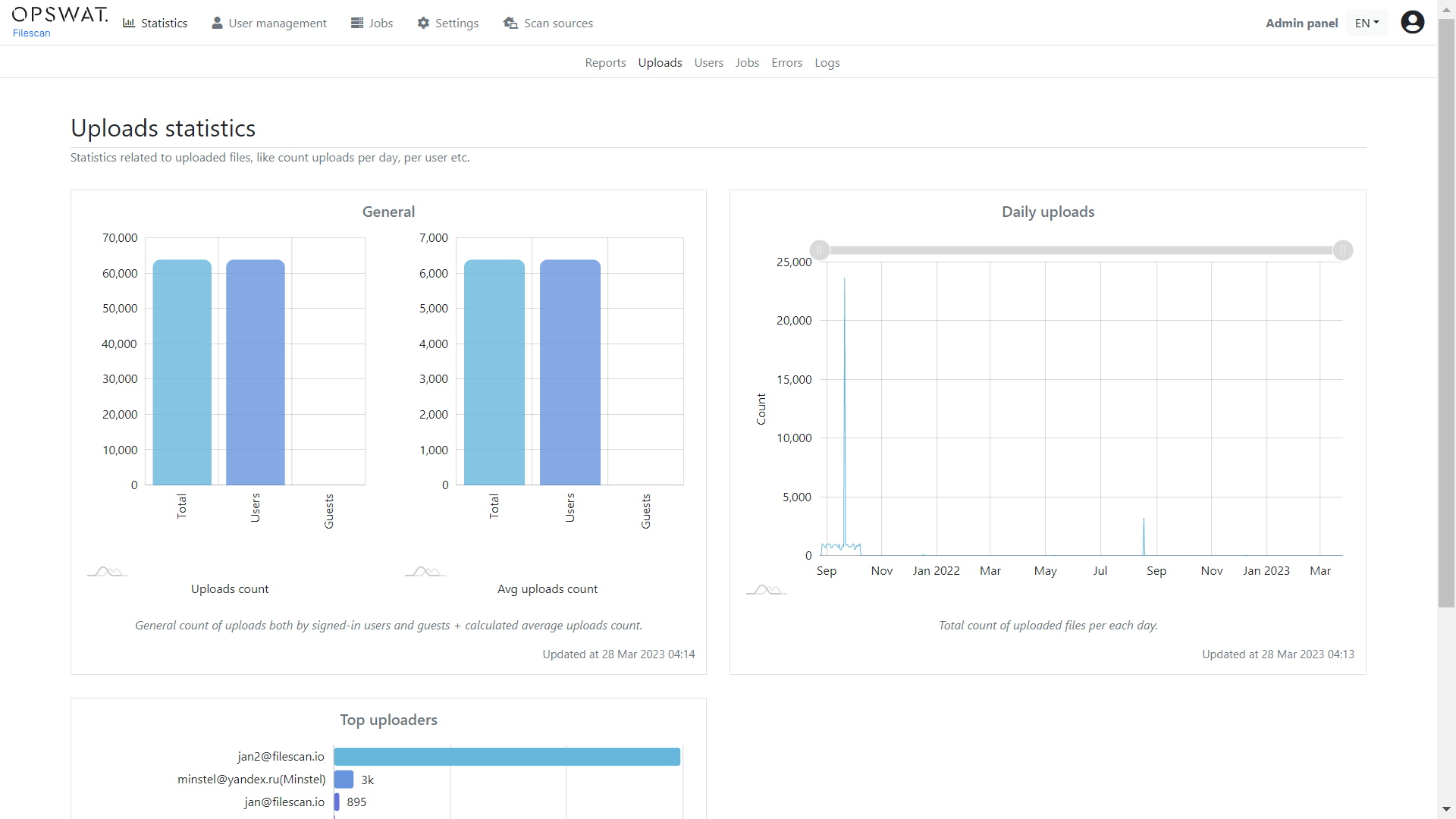

Le panneau d'administration contient toutes les sous-pages statistiques, auxquelles vous pouvez accéder à l'aide de la barre de menu supérieure illustrée ci-dessous. En outre, les utilisateurs réguliers peuvent accéder à la page Tendances pour obtenir des résultats similaires.

Les pages de statistiques contiennent une variété de données analytiques sur les types de fichiers vus, le nombre total d'utilisateurs actifs, les principaux téléchargeurs, le nombre de téléchargeurs, et plus encore.

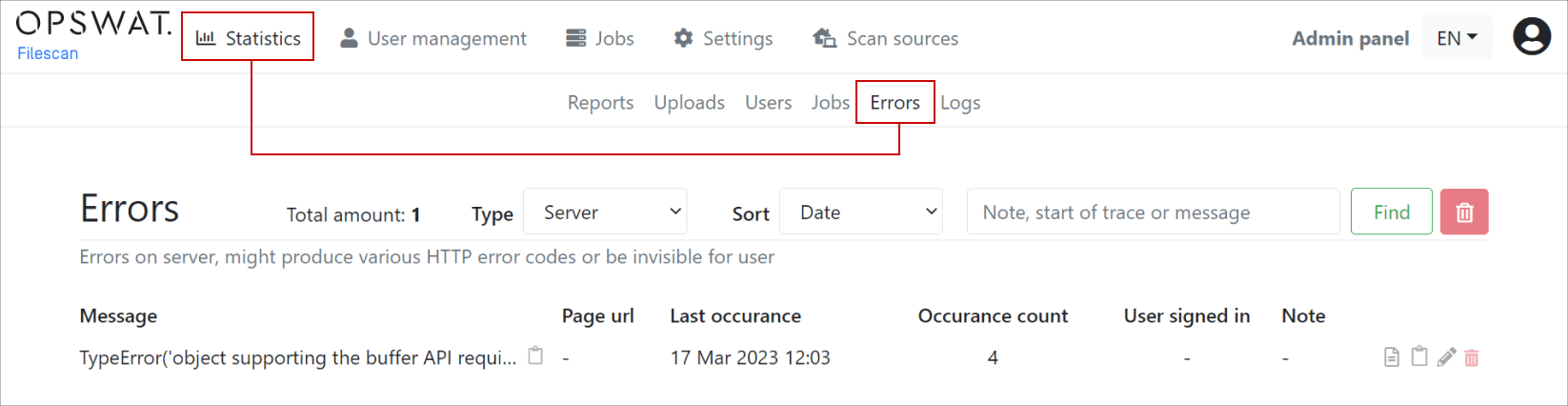

La sous-page Erreurs contient également une liste dédoublée avec des possibilités de filtrage des erreurs client que les utilisateurs peuvent rencontrer. C'est l'endroit idéal pour trouver des cas limites que vous n'avez peut-être pas encore pris en compte.

Remarque : l'un des avantages de l'exploitation d'un service communautaire public est que nous recevons un large éventail de fichiers et d'URL. Nous renforçons continuellement notre système avec des données réelles.

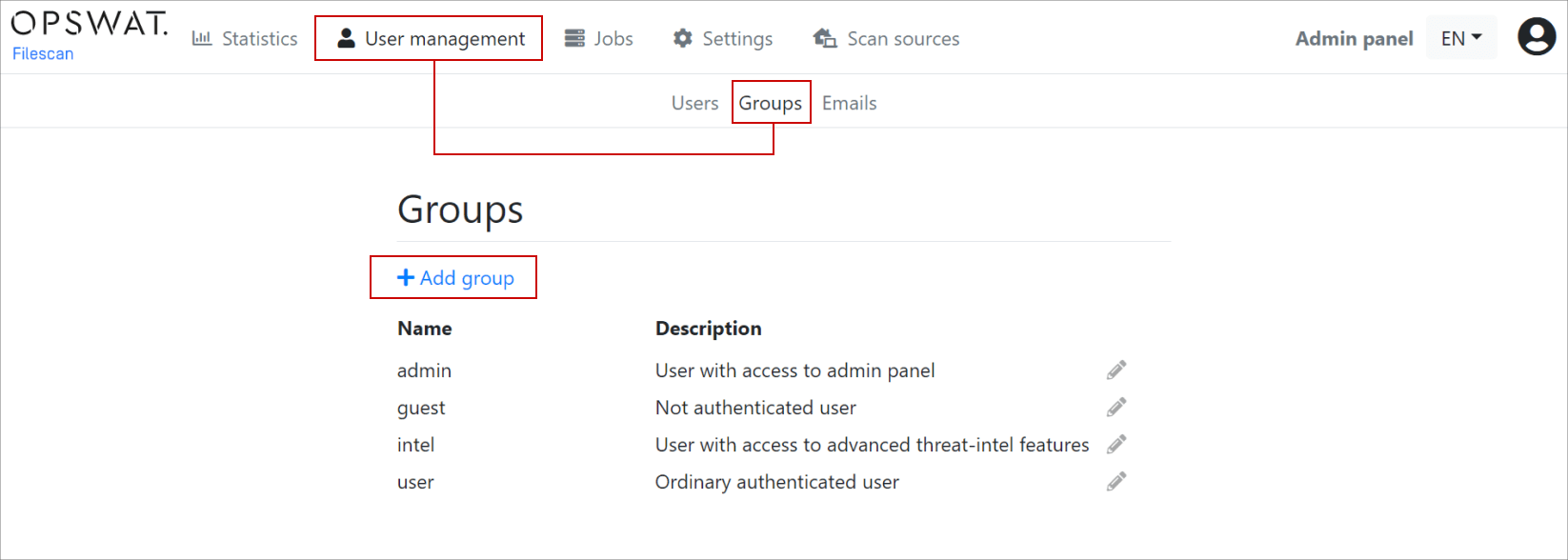

Gestion des utilisateurs

La page Gestion des utilisateurs fournit une liste paginée des utilisateurs, y compris le statut de leur compte utilisateur, le nom de leur groupe, la date de leur dernière connexion et d'autres informations. Pour des raisons de confidentialité des données, nous n'inclurons pas de capture d'écran. Toutefois, il convient de noter qu'il existe une fonction de groupe d'utilisateurs hautement configurable qui permet à l'administrateur de créer un nombre illimité de groupes et d'attribuer des autorisations. Tout utilisateur peut être membre d'un seul ou de plusieurs groupes, et les autorisations d'accès finales sont agrégées par groupe, de la même manière que les utilisateurs travaillent sur les systèmes UN*X (Unix-Like).

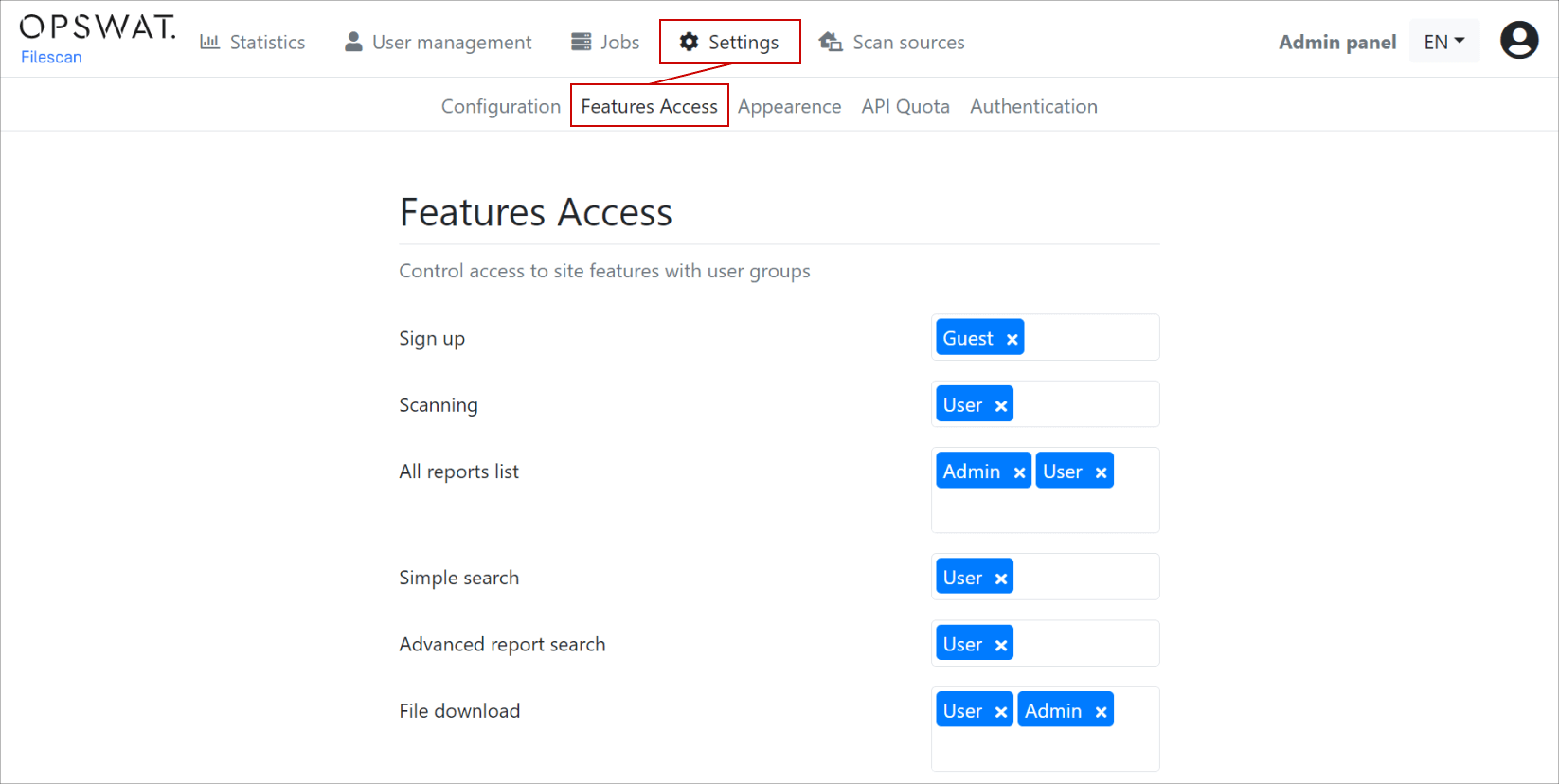

Les autorisations individuelles des groupes sont configurables en accédant àParamètres > Accès aux fonctionnalitésà partir de la barre de menu supérieure. Par exemple, vous pouvez configurer quel groupe est autorisé à accéder à quelle fonctionnalité.

Notez que par défaut, chaque utilisateur fait partie du groupe d'utilisateurs. Les utilisateurs d'Intel pourront accéder aux fonctions de base Threat Intelligence et de renseignement avancé.

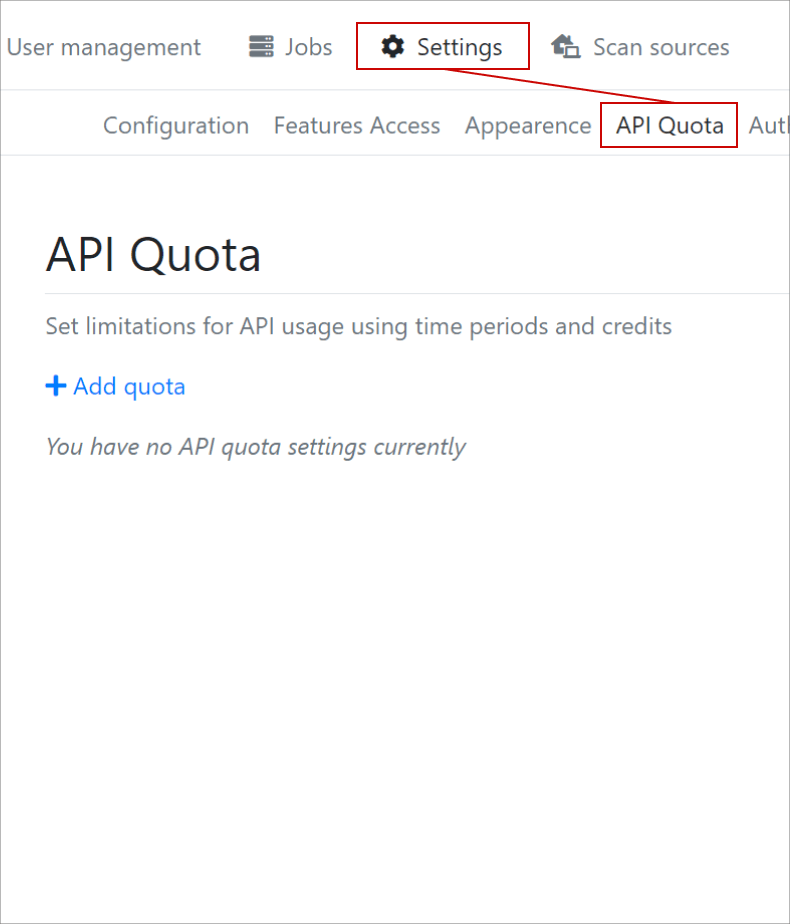

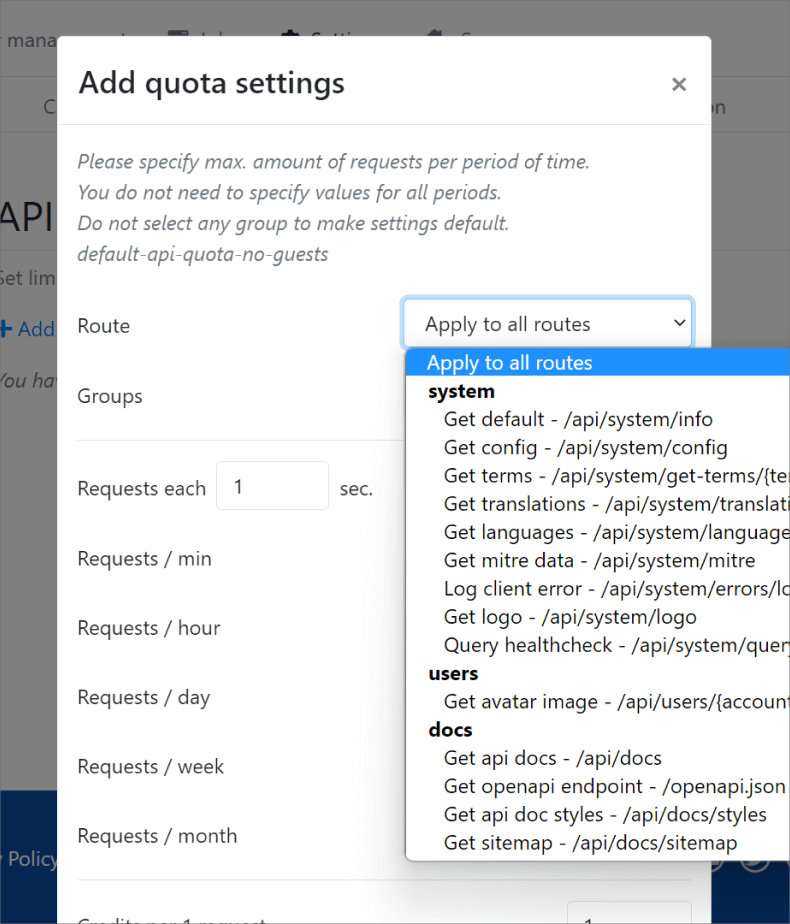

API Quotas

Nous disposons d'une sous-page API Quota Settings très complète qui permet de définir un quotaAPI sur la base d'un itinéraire ou d'un groupe , avec des options de configuration très granulaires.

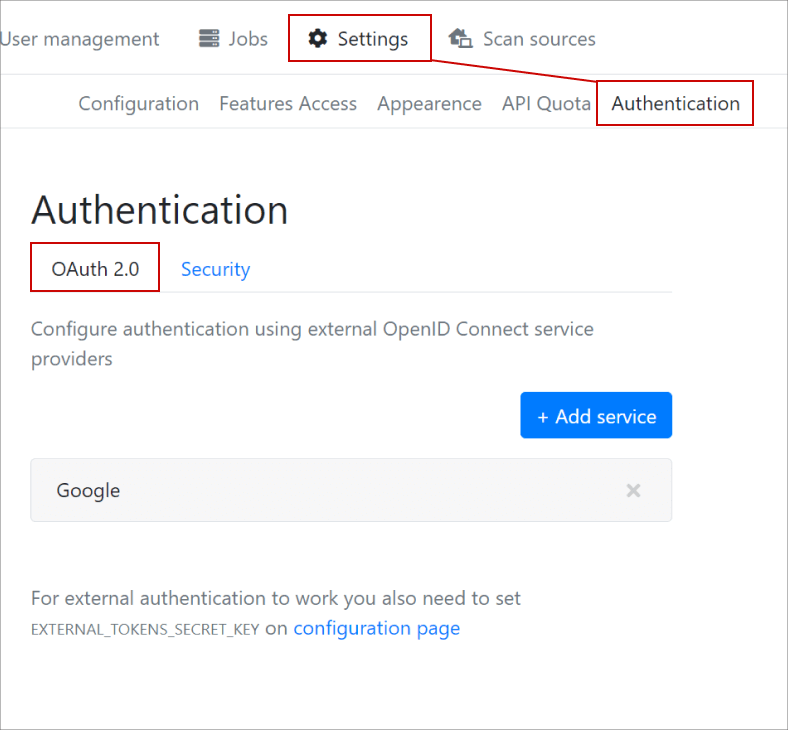

OAuth 2.0

Une fonctionnalité moins connue est la possibilité d'autoriser l'authentification avec le service web en utilisant OAuth 2.0 comme Google ou Azure Active Directory.

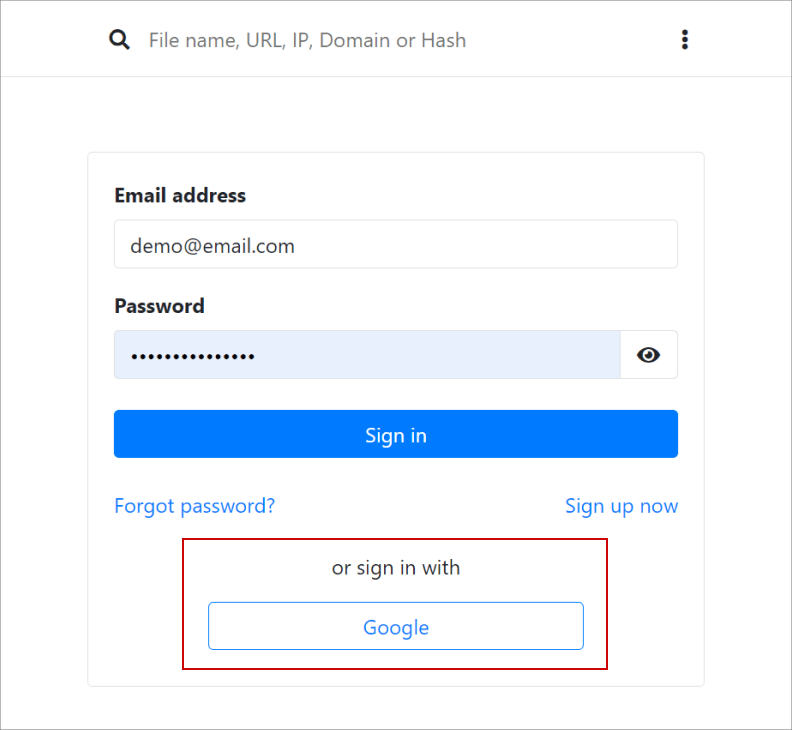

Lorsque cette fonctionnalité est activée, un utilisateur pourra se connecter au service web soit en utilisant le compte local, soit en utilisant le fournisseur de service OAuth 2.0.

Note : une caractéristique intéressante est que nous permettons de spécifier plusieurs fournisseurs OAuth et de détecter et fusionner automatiquement les utilisateurs avec le même identifiant.

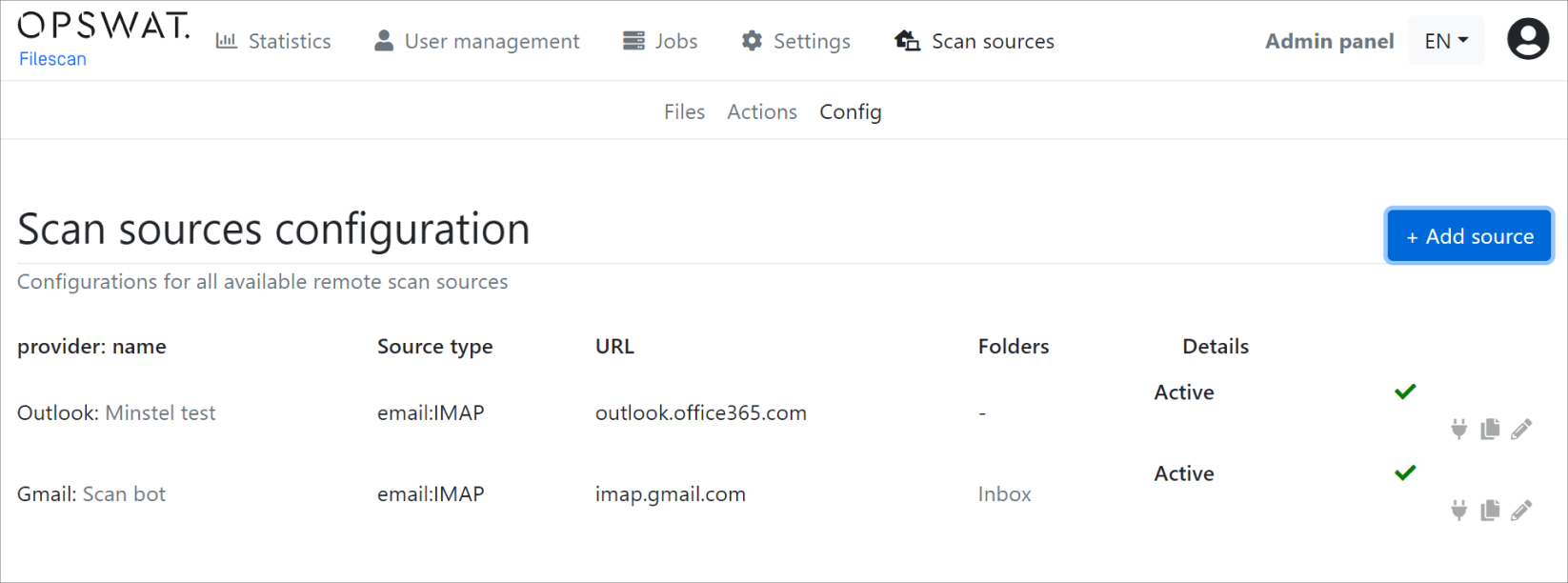

Sources de balayage

Une autre nouvelle fonctionnalité du webservice est la fonction " Scanner les sources ", accessible à partir du menu supérieur. Elle permet de configurer le webservice pour qu'il récupère des fichiers/URL à partir d'une variété de sources.

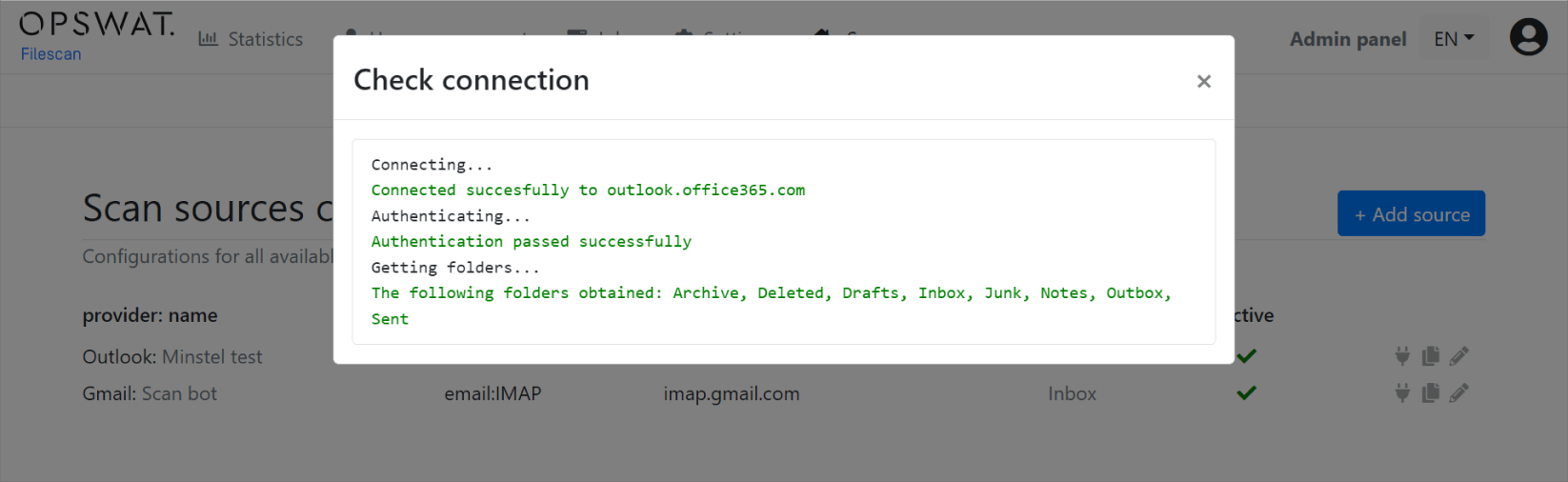

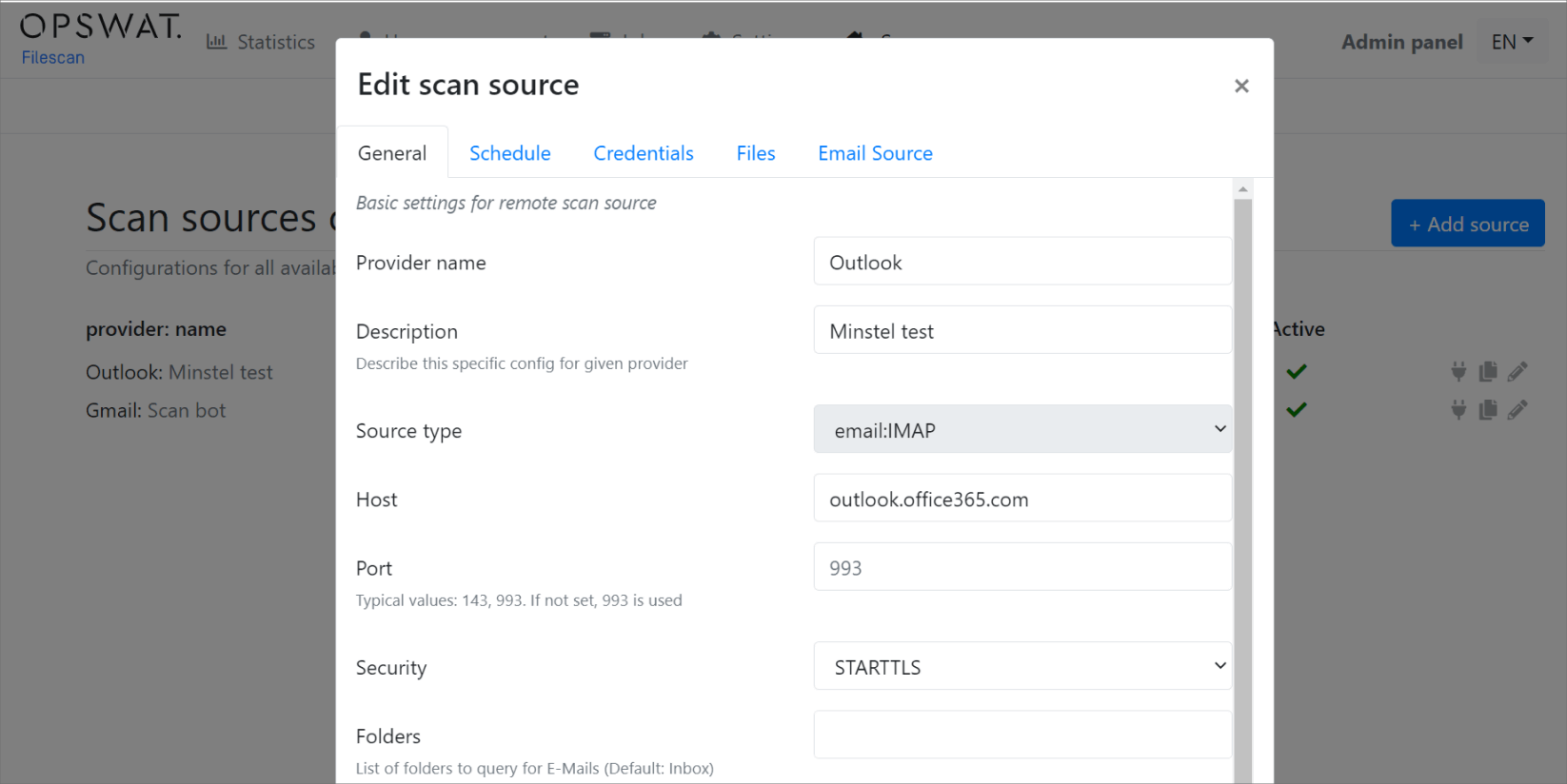

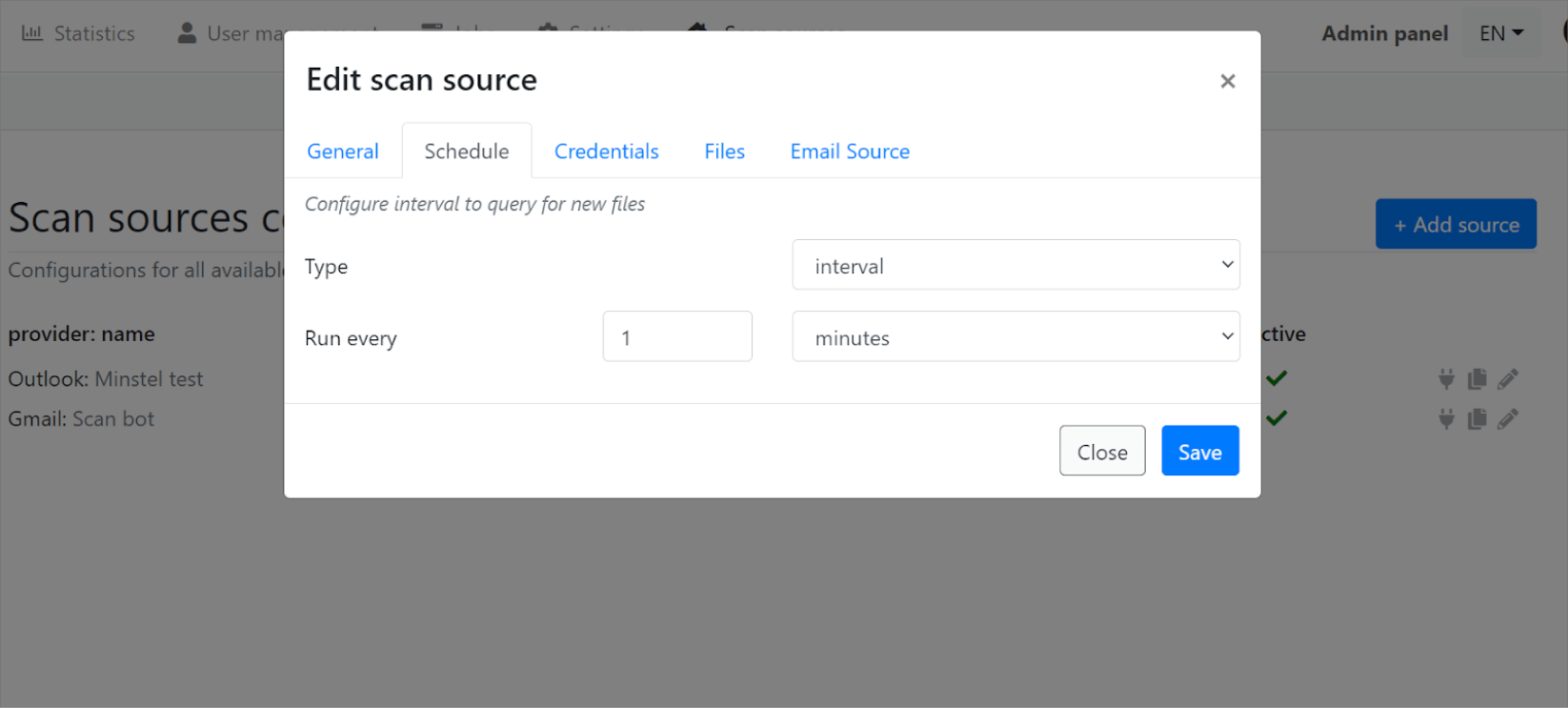

Pour configurer une source de balayage de courrier électronique, naviguez vers Sources de balayage -> Config -> Ajouter une source.

Actuellement, nous prenons en charge la configuration de comptes IMAP qui sont ensuite régulièrement interrogés par une tâche d'arrière-plan (de type cron) et intégrés automatiquement dans le webservice. Voici quelques exemples :

Vous pouvez modifier une source de numérisation en naviguant vers Source de numérisation -> Config et en cliquant sur l'icône du crayon.

Des caractéristiques souvent négligées

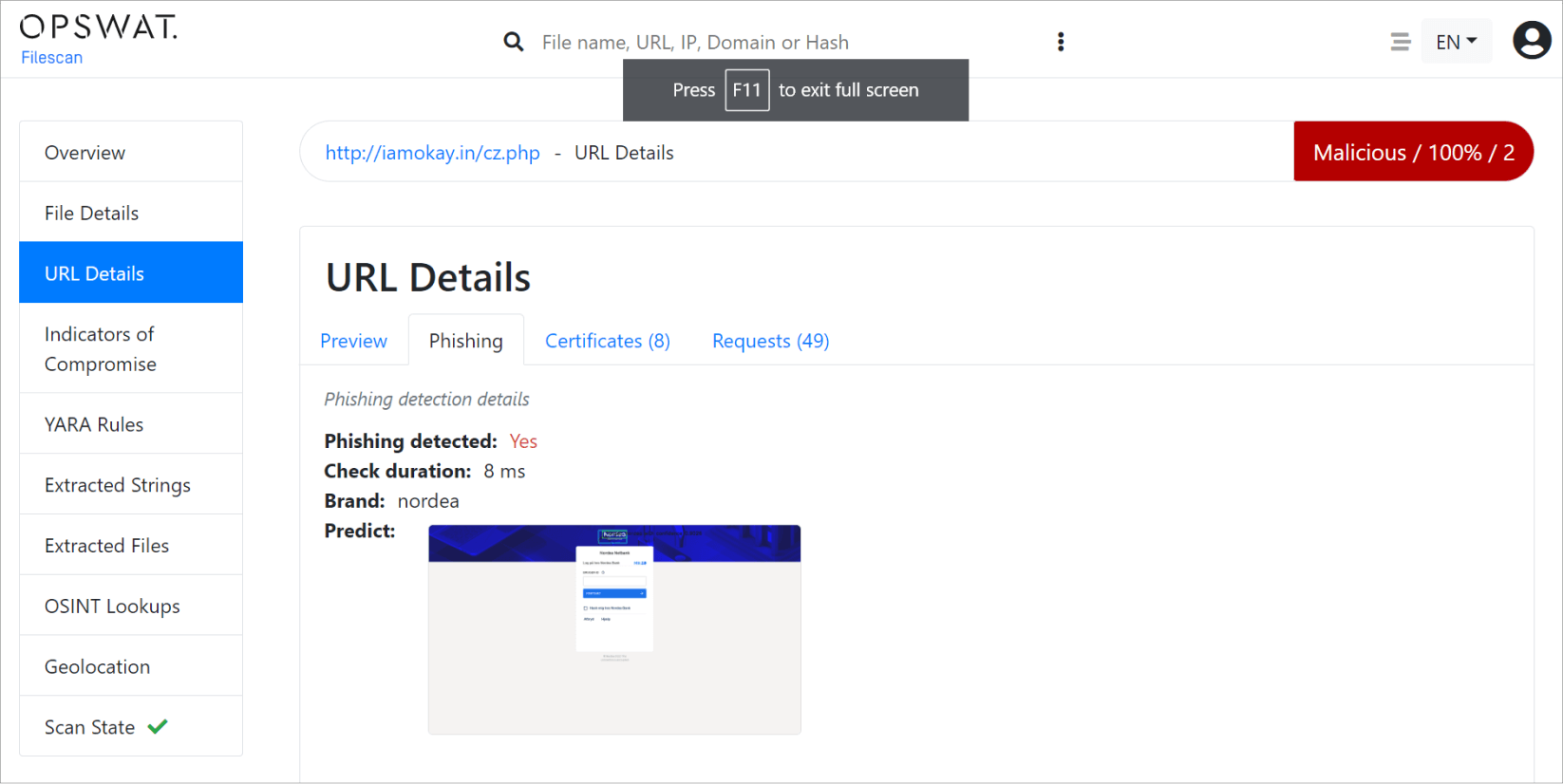

Détection de l'hameçonnage par URL

Lorsqu'une URL est soumise, MetaDefender détermine automatiquement s'il s'agit d'une « URL menant à un fichier » ou d'une page Web. Dans le cas d'une page Web classique, une émulation complète du navigateur est effectuée, incluant une analyse d'images basée sur l'apprentissage automatique afin de détecter une attaque de phishing. Voici un excellent exemple illustrant comment MetaDefender détecte une attaque de phishing potentielle et alerte les utilisateurs :

OpenAPI / CLI Python

Une documentation complète sur API et OpenAPI (OAS3) est disponible à partir du lienAPIdans le menu supérieur. Vous pouvez générer votre clé API pour l'autorisation dans l'onglet CléAPI de vosparamètres de profil. Un paquetage pip / outil CLI pratique est disponible ici :https://github.com/filescanio/fsio-cli.

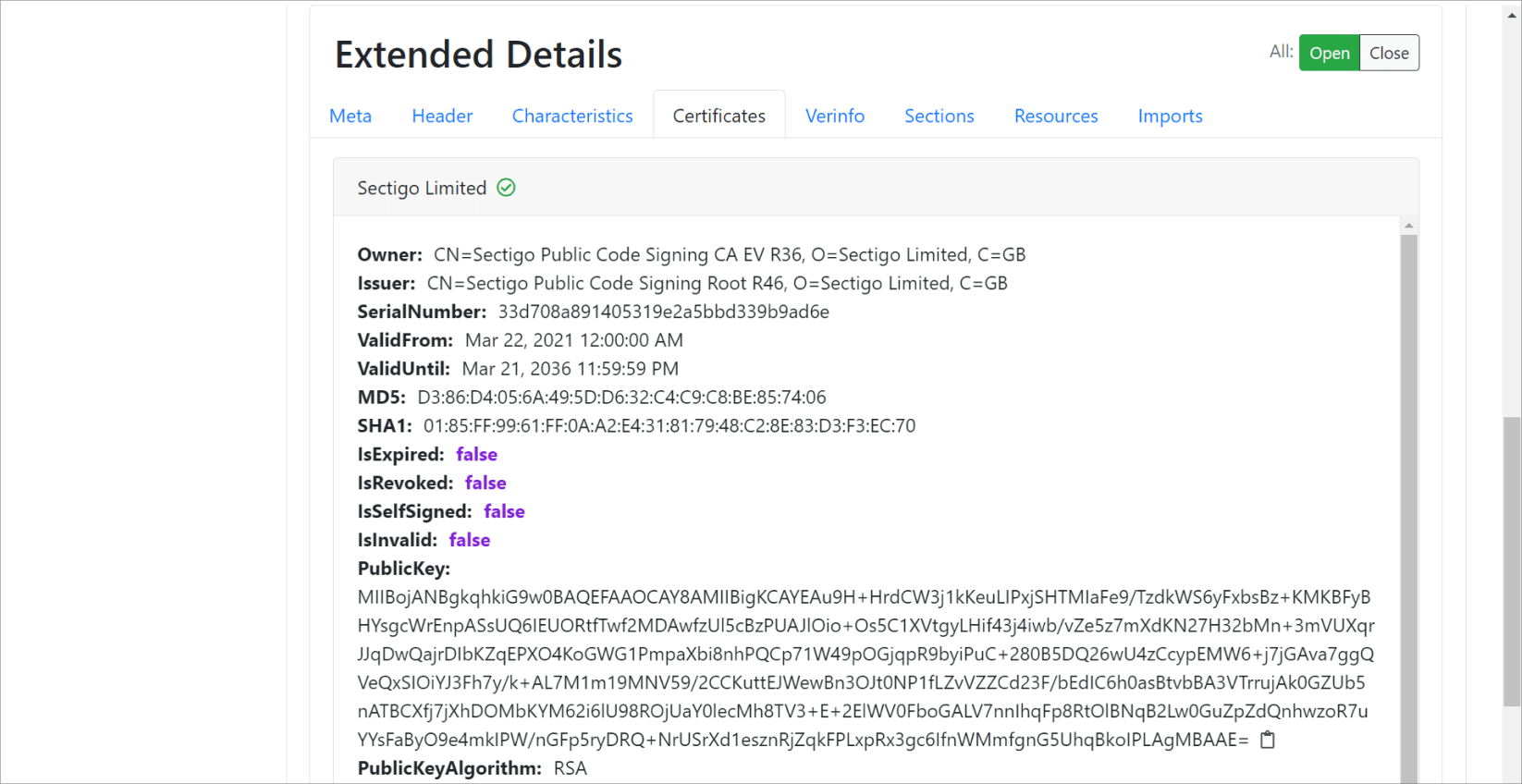

Liste blanche et validation des certificats

MetaDefender .io extrait les certificats non seulement des fichiers PE, mais aussi des fichiers de bureautique tels que les PDF ou les macros VBA. Tous les certificats extraits sont vérifiés afin de déterminer s'ils sont périmés, révoqués ou auto-signés. Lorsqu'un éditeur de logiciels de confiance émet un certificat, le verdict attribué à cet artefact binaire est automatiquement défini comme « inoffensif ».

Dernières paroles

Dans cet article de blog, quelques zones clés du panneau d'administration et des fonctionnalités du backend ont été présentées, soulignant la maturité de l'ensemble du produit et sa flexibilité en termes d'ACL et de personnalisation.

Si vous souhaitez en savoir plus sur www.filescan.io ou sur cet article de blog et si vous êtes intéressé par une démonstration technique en direct, des fiches techniques et/ou un devis, veuillez contacter notre service commercial par l'intermédiaire de notre contact d'entreprise.