Les fichiers DICOM (Digital Imaging and Communication in Medicine) constituent depuis quelques années une norme pour le stockage, la visualisation et la transmission d'informations d'imagerie médicale. Cependant, ces fichiers contiennent non seulement des images visualisables, mais aussi un en-tête contenant des éléments de données sensibles. Ces métadonnées comprennent des informations identifiables sur les patients, les études et les institutions, qui sont considérées comme sensibles et personnelles. Pour préserver la vie privée des patients et protéger les données sensibles, il est essentiel de mettre en œuvre des mesures de sécurité appropriées lors de la manipulation des fichiers DICOM.

Pour répondre à ces préoccupations en matière de sécurité, OPSWAT annonce une nouvelle fonctionnalité appelée DICOM Anonymization dans la technologie OPSWAT Proactive Data Loss Prevention (DLP). Cette fonction permet d'anonymiser complètement les métadonnées des fichiers DICOM, garantissant ainsi la confidentialité des données et la conformité aux réglementations.

Comment fonctionne l'anonymisation DICOM

Une image médicale acquise à des fins cliniques peut faire l'objet d'une série d'utilisations secondaires, par exemple dans le cadre de projets de recherche. Pour des raisons de confidentialité, il peut s'avérer nécessaire de supprimer ou de modifier certains éléments de données sensibles, tels que des informations personnelles identifiables (PII) ou des informations de santé protégées (PHI), avant d'analyser ou de partager les images DICOM avec des collaborateurs autorisés.

1. Supprimer les métadonnées

Pour aider à répondre aux exigences de la disposition HIPAA Safe Harbor, OPSWAT Proactive DLP DICOM Anonymization fournit une configuration par défaut. La norme DICOM comprend des attributs qui peuvent potentiellement révéler des IPI ou des PHI, ce qui peut constituer une violation de la HIPAA Safe Harbor et d'autres normes de conformité. En incorporant la fonction d'anonymisation DICOM dans vos mesures de sécurité de téléchargement de fichiers, toutes les informations sensibles seront rendues anonymes.

Le tableau ci-dessous définit des actions spécifiques pour chaque balise de l'en-tête DICOM, telles que le remplacement des valeurs par des données fictives ou la suppression totale de certaines balises.

| Groupes | Actions |

|---|---|

| D_TAGS | Remplacer par une valeur de longueur non nulle qui peut être une valeur fictive |

| Z_TAGS | Remplacer par une valeur de longueur nulle ou par une valeur de longueur non nulle qui peut être une valeur fictive. |

| X_TAGS | Retirer complètement l'étiquette |

| U_TAGS | Remplacer tous les UID* par des valeurs aléatoires. Le même UID aura la même valeur remplacée. |

| Z_D_TAGS | Remplacer par une valeur de longueur non nulle qui peut être une valeur fictive |

| X_Z_TAGS | Remplacer par une valeur de longueur nulle ou par une valeur de longueur non nulle qui peut être une valeur fictive. |

| X_D_TAGS | Remplacer par une valeur de longueur non nulle qui peut être une valeur fictive |

| X_Z_D_TAGS | Remplacer par une valeur de longueur non nulle qui peut être une valeur fictive |

| X_Z_U_STAR_TAGS | S'il s'agit d'un UID, tous les chiffres sont remplacés de manière aléatoire. Sinon, ils sont remplacés par une valeur de longueur nulle ou par une valeur de longueur non nulle qui peut être une valeur fictive. |

*UID : Unique Identifier

Référence : dicom.nema.org

2. Anonymiser l'image

Outre l'anonymisation des en-têtes de fichiers DICOM, OPSWAT Proactive DLP DICOM Anonymization peut également expurger et supprimer le contenu sensible des images DICOM. Grâce à l'intégration d'un puissant moteur d'identification basé sur l'IA, nous avons été en mesure d'identifier et d'expurger les PII et PHI gravés sur les images médicales.

Pour rendre cette tâche possible, OPSWAT Proactive DLP exploite une puissante méthode de traitement du langage naturel (NLP) appelée reconnaissance d'entités nommées.

La NER identifie et catégorise les informations clés, ou "entités", dans un contexte donné. Le terme "entité" peut désigner tout mot ou ensemble de mots utilisé de manière cohérente pour désigner la même chose. Les entités détectées sont classées dans des catégories prédéterminées en fonction de leurs caractéristiques. En utilisant le NER, nous avons pu catégoriser et détecter les PII et PHI qui auraient pu être perdus dans les textes et les images, les approches traditionnelles n'étant pas aussi efficaces.

OPSWAT Proactive DLP prend actuellement en charge les entités suivantes : PERSON, LOCATION, NRP (nationalités/groupes religieux/politiques) et DATE_TIME. À l'avenir, nous ajouterons d'autres entités au produit.

L'anonymisation DICOM en action

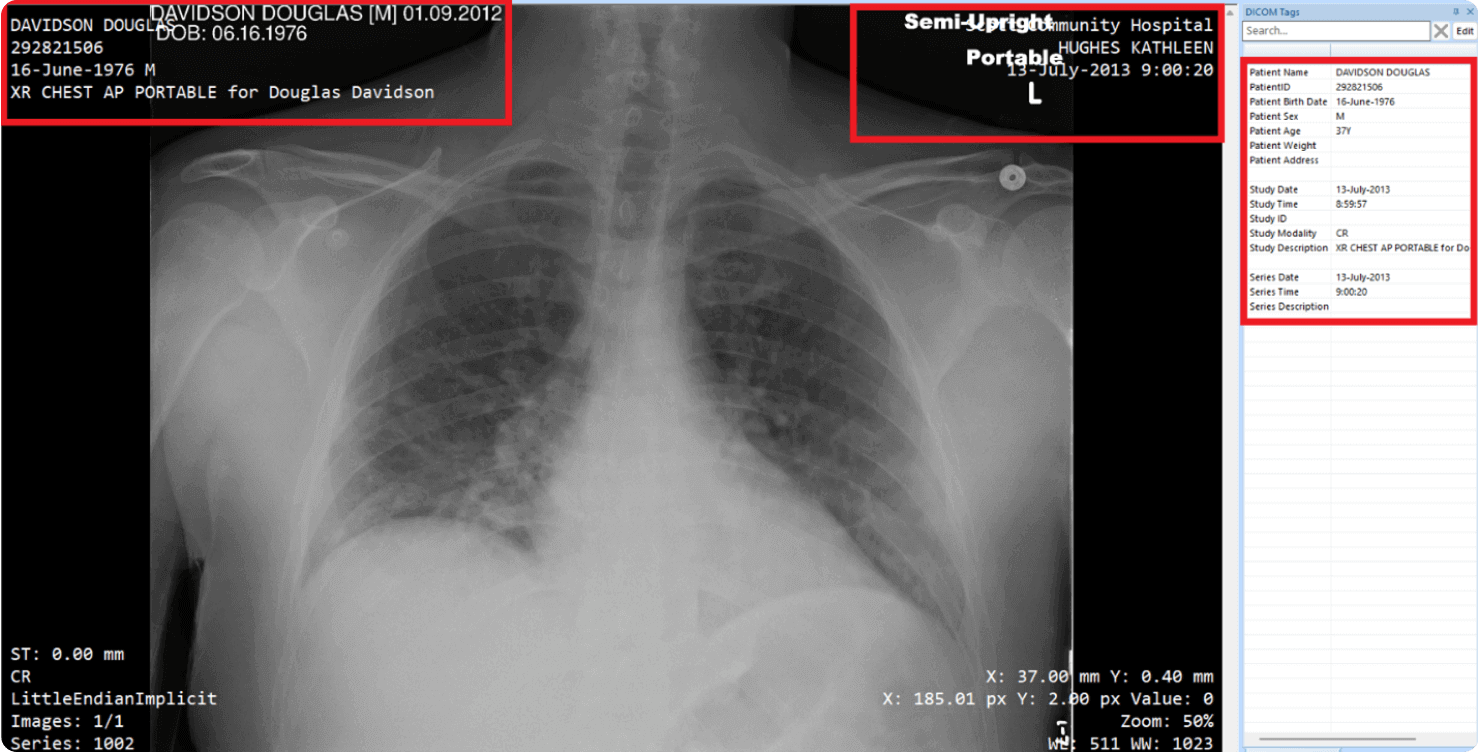

Pour illustrer l'efficacité de l'anonymisation DICOM, prenons quelques exemples. Nous avons deux exemples d'images radiologiques à comparer : l'une avant l'anonymisation et l'autre après, l'objectif étant de supprimer toutes les informations sensibles gravées dans l'image.

La première image montre une image radiographique avec un échantillon de données PII et PHI visibles dans les en-têtes et gravées dans l'image. Ces informations posent un problème de confidentialité et doivent être supprimées avant d'être analysées ou partagées.

La deuxième image montre la même radiographie après avoir été traitée par l'anonymisation DICOM. Tous les échantillons de PII et PHI ont été supprimés avec succès, ce qui garantit que l'image est conforme à la vie privée et qu'elle peut être utilisée et partagée en toute sécurité.

Doublez la puissance grâce à la technologie Deep CDR™ et Proactive DLP

Deep Content Disarm and Reconstruction CDR)OPSWAT supprime les contenus non approuvés et reconstruit le fichier DICOM en ne conservant que ses données légitimes. La technologie Deep CDR™ garantit que tous les fichiers entrant dans votre organisation sont inoffensifs, vous aidant ainsi à prévenir les attaques zero-day et les logiciels malveillants furtifs. Notre solution prend en charge la désinfection de plus de 100 types de fichiers courants, notamment les PDF, les fichiers Microsoft Office, les fichiers HTML et de nombreux types de fichiers image. Découvrez comment la technologie Deep CDR™ sécurise les fichiers DICOM

La technologie Deep CDR™ et Proactive DLP disponibles dans les produits de sécurité de téléchargement de fichiers OPSWATpour divers cas d'utilisation : MetaDefender Core, MetaDefender ICAP Server pour l'intégration avec les périphériques réseau, MetaDefender Storage Security et MetaDefender Cloud.

Si vous avez des questions ou souhaitez obtenir plus d'informations sur l'anonymisation DICOM ou les solutions de sécurité OPSWAT Upload, contactez nos experts en sécurité.