Au fil des ans, la visibilité des actifs et la détection des menaces sont devenues synonymes de sécurité et d'efficacité dans le domaine des technologies de l'information. Un nombre croissant d'organisations se sont tournées vers des solutions de visibilité des actifs en temps réel, non seulement pour répondre aux exigences de conformité, mais aussi pour s'assurer que leurs environnements industriels/OT sont résistants aux changements inattendus et restent sûrs pour le personnel.

Pourquoi une plateforme de visibilité et de détection des menaces est-elle un élément essentiel d'une stratégie globale de cybersécurité dans un environnement industriel ? La réponse varie selon le point de vue :

- Les directeurs d'usine et de site mettent l'accent sur la continuité opérationnelle.

- Les RSSI accordent la priorité à la conformité réglementaire et à une posture de sécurité mature.

- Les professionnels de la cybersécurité mettent l'accent sur threat intelligence et l'atténuation des risques.

En bref, la visibilité des actifs et les outils de détection des menaces ne sont plus des fonctions optionnelles, mais des exigences essentielles pour un dispositif de sécurité solide dans les environnements industriels/OT.

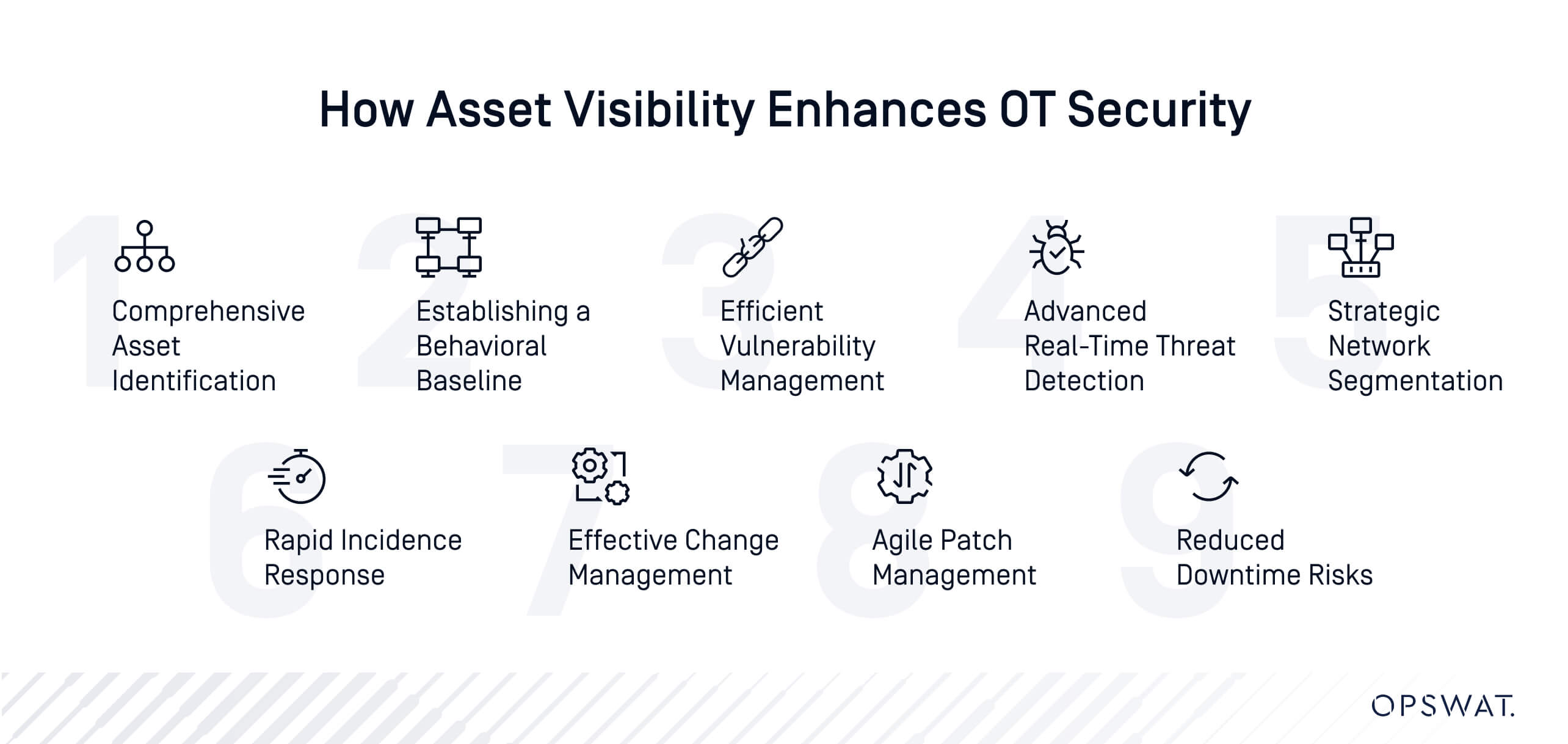

Comment fonctionne la visibilité des actifs ?

- Identification complète des actifs : Garantir des informations précises et actualisées sur l'ensemble des dispositifs, systèmes et applications OT.

- Établissement d'une base comportementale : Détecter les anomalies en établissant une base de référence du comportement normal des actifs et des communications entre les actifs.

- Efficace Vulnerability Management: Identifier et prioriser les vulnérabilités critiques dans l'environnement OT

- Détection avancée des menaces en temps réel : Surveillance continue des actifs pour détecter les cybermenaces potentielles

- Segmentation stratégique du réseau : Segmenter et isoler les actifs critiques afin de limiter les mouvements latéraux des attaquants.

- Réponse rapide à l'incident : Identifier, contenir et récupérer rapidement les cyberattaques

- Gestion efficace du changement : Veiller à ce que les nouveaux actifs soient correctement configurés et intégrés dans votre cadre de sécurité

- Agile Patch Management: prioriser les appareils et les systèmes pour un patching efficace et rapide

- Réduction des risques d'indisponibilité : Reprise rapide des activités en cas d'interruption ou de cyberattaque.

En établissant une base solide pour la sécurité OT, les plateformes de visibilité des actifs et de détection des menaces permettent aux environnements industriels critiques de rester à l'abri des menaces inconnues et d'être préparés à y faire face si elles se présentent.

Le rôle des plateformes de visibilité des actifs dans l'efficacité et la résilience

Les plateformes de visibilité des actifs sont des outils indispensables lorsqu'il s'agit de fournir des informations complètes et en temps réel sur l'état et les opérations des actifs. Ces plateformes permettent aux organisations d'optimiser la gestion de leur inventaire, d'améliorer la détection des menaces, de garantir la conformité aux normes industrielles et d'améliorer la résilience opérationnelle globale.

Amélioration de la visibilité des actifs

Gestion des stocks

Les outils de visibilité des actifs offrent une visibilité en temps réel de tous les actifs au sein du réseau OT, ce qui permet une gestion précise et actualisée de l'inventaire. Connaître les actifs présents dans le réseau et leur état de fonctionnement est essentiel pour l'allocation des ressources et le calendrier de maintenance (si nécessaire).

Identifier les menaces connues et inconnues

Sans visibilité des actifs, il est pratiquement impossible d'avoir une visibilité complète des actifs et des communications au sein de votre réseau OT. Les organisations sont ainsi exposées aux vulnérabilités, aux menaces et aux erreurs d'initiés, ce qui met en danger l'ensemble de l'entreprise.

Détection des anomalies

La surveillance continue permet d'identifier les anomalies ou les écarts par rapport aux opérations normales. La détection précoce des problèmes potentiels permet d'éviter que des problèmes mineurs ne se transforment en défaillances majeures.

Détection améliorée des menaces

Prévention des menaces OT

Le nombre de cyberattaques contre les environnements informatiques augmente régulièrement d'année en année. Les outils de détection des menaces permettent de détecter, d'identifier et d'atténuer les cybermenaces avant qu'elles ne causent des dommages importants. Les accès non autorisés, les logiciels malveillants et autres activités malveillantes peuvent être détectés et corrigés si nécessaire.

Réduire les délais d'intervention et d'assainissement

Une visibilité complète de votre réseau OT, de vos actifs et des communications circulant entre les actifs vous permet de détecter les cyberattaques, les violations de la chaîne d'approvisionnement, les erreurs d'accès internes, etc. et d'y répondre plus rapidement et avec plus de précision. En cas d'événement anormal et/ou de violation de la sécurité, vous pouvez rapidement déterminer quels appareils sont affectés, ce qui s'est passé, puis prendre les mesures nécessaires pour empêcher l'attaque de se propager, protégeant ainsi l'ensemble de votre réseau d'un arrêt complet.

Respect de la conformité Industrial

Toutes les organisations industrielles et technologiques doivent se conformer à des normes afin de pouvoir fonctionner de manière efficace et sûre. Ces règles de conformité varient en fonction de l'industrie et de l'emplacement et sont essentielles pour établir des lignes directrices de base pour le fonctionnement des organisations. La visibilité des actifs vous donne la liberté de surveiller et de gérer les actifs à travers des réseaux géographiquement distribués, aidant les organisations à se conformer à des normes telles que IEC-62443, NERC CIP, l'ordre exécutif américain et bien plus encore.

Des opérations efficaces

Maintenance prédictive

Les outils de visibilité des actifs permettent souvent de surveiller l'état et les performances des actifs. Cela permet de prévoir la maintenance, de réduire les temps d'arrêt et d'allonger la durée de vie des équipements. La programmation de la maintenance en fonction des conditions réelles plutôt qu'à des intervalles fixes améliore l'efficacité.

Optimisation des ressources

La visibilité granulaire de l'utilisation et de la performance des actifs permet de mieux planifier et d'allouer les ressources. Les actifs sont ainsi utilisés efficacement, ce qui permet de réduire les gaspillages, d'optimiser les coûts et d'améliorer l'efficacité globale.

Renforcement de la résilience

Contrôle en temps réel

La surveillance continue des environnements OT permet de détecter rapidement tout risque pour le personnel ou les systèmes. Il s'agit notamment de détecter les dysfonctionnements des équipements, les risques environnementaux et les cyberattaques susceptibles d'entraîner des temps d'arrêt potentiels ou des impacts étendus et dangereux sur l'environnement OT.

Alertes automatisées

Des alertes et des réponses automatisées garantissent que les incidents sont traités rapidement. Par exemple, si un capteur détecte une anomalie, le système peut automatiquement arrêter l'équipement pour éviter les dommages ou les pertes. Intégration avec des systèmes de prévention des intrusions ( IPS ) tels que MetaDefender Industrial Firewall peut contribuer à empêcher les menaces ou les mauvaises configurations d'affecter les systèmes OT en les bloquant.

Formation et simulation

Les données provenant des outils de visibilité des actifs et de détection des menaces peuvent être utilisées pour créer des scénarios de formation réalistes pour les opérateurs. Cela améliore leur capacité à répondre à des incidents réels de manière efficace et sûre.

En fournissant des informations détaillées sur le type d'actif et le pays d'origine, en renforçant les mesures de cybersécurité, en garantissant des réponses rapides aux dangers et en permettant la conformité réglementaire, les plateformes de visibilité des actifs sont essentielles à la construction d'une infrastructure industrielle résiliente et sûre.

Visibilité des actifs d'OT, simplifiée

Conçu pour les déploiements au niveau de l'entreprise, MetaDefender OT Security offre une visibilité totale sur vos actifs et réseaux OT, en découvrant continuellement les actifs et en surveillant les menaces, les vulnérabilités, les violations de la chaîne d'approvisionnement et les problèmes de non-conformité.

Notre solution de visibilité des actifs industriels et du réseau OT alimentée par l'IA permet au personnel OT de protéger leurs environnements critiques et leur chaîne d'approvisionnement grâce à la découverte des actifs, la gestion des stocks, la visibilité du réseau et la gestion des vulnérabilités et des risques.

Découvrez l'avantage critique de la cybersécurité OT - parlez à un expert dès aujourd'hui pour une démonstration gratuite.