Sur OPSWAT, nous aimons résoudre des problèmes complexes. Permettre à nos partenaires de créer des outils qui protègent plus de 100 millions de points d'extrémité est un défi que nous prenons au sérieux.

La mise en conformité avec les cadres internes et réglementaires tels que HIPAA, GDPR et PCI est coûteuse et contraignante. La surveillance et le maintien de la conformité sur les terminaux dans des environnements hétérogènes nécessitent des outils puissants.

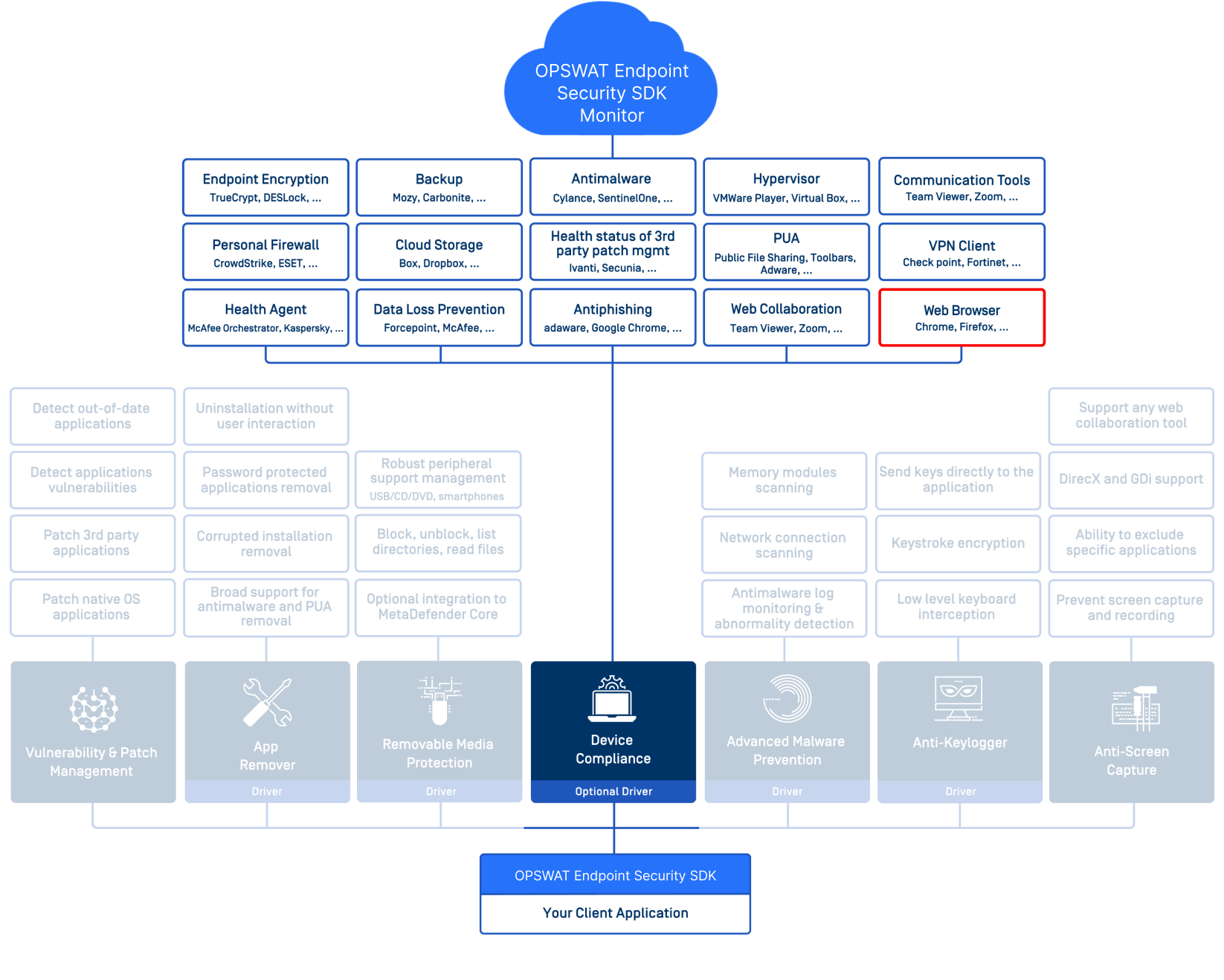

Nous fournissons une technologie intégrée de conformité des Endpoint dans le cadre du Security SDK Framework deMetaDefender Endpoint Security SDK , un kit de développement logiciel (SDK) modulaire et multiplateforme qui permet aux fournisseurs de technologie de créer des produits de sécurité avancés pour les points d'accès de leurs clients.

Depuis plus de dix-huit ans, le module Device Compliance de MetaDefender Endpoint Security SDK aide les leaders de l'industrie tels que Cisco, Palo Alto Networks, HP Aruba et IBM à fournir à leurs clients finaux des accès à distance plus sécurisés, des services de conformité, de contrôle d'accès au réseau, de vérification de l'état des appareils, etc.

Voyons de plus près pourquoi le module de conformité des appareils est une solution populaire et efficace.

Présentation du module de conformité des appareils

Le module de conformité des appareils permet aux ingénieurs logiciels d'ajouter la vérification de la posture des appareils (conformité) à leurs produits, souvent dans le cadre de solutions VPN et ZTNA (Zero Trust Network Access). Nous avons ajouté un riche ensemble de fonctionnalités qui fonctionnent avec différents secteurs et répondent à une liste toujours croissante d'exigences en matière de conformité.

Notre technologie Endpoint Compliance prend en charge plus de 5 000 applications, regroupées en 16 catégories, telles que les logiciels anti-malveillants, les pare-feu personnels, le cryptage des disques, la gestion des correctifs et les navigateurs. Pour chaque produit détecté, elle établit des rapports sur le fournisseur, les catégories, la version du produit, l'état d'exécution, l'authenticité, les répertoires d'installation, ainsi que des informations spécifiques à la catégorie. Plus de 30 actions correctives différentes sont également disponibles pour contribuer à l'application des politiques de conformité.

Calcul du score de risque

Notre fonction de calcul de la note de risque permet de déterminer rapidement la conformité des terminaux. Un score de risque combine l'état de la sécurité et de la vulnérabilité d'un point d'accès. Avec leSecurity SDK MetaDefender Endpoint Security SDK, vous pouvez facilement calculer un score basé sur plusieurs catégories, y compris l'antimalware, le Firewall, le chiffrement et l'état de vulnérabilité.

En utilisant les scores de risque des terminaux pour tous les appareils d'une organisation, vous pouvez rapidement déterminer la santé de la sécurité et, par extension, si un terminal est conforme. Par exemple, vous pouvez définir une politique selon laquelle seuls les terminaux dont le score de risque global est égal ou supérieur à 8 (sur un maximum de 10) peuvent accéder aux ressources sécurisées.

Nous avons réalisé une courte vidéo pour montrer à quel point il est facile de calculer un score de risque simple sur le point d'accès en utilisant leSecurity SDK MetaDefender Endpoint Security SDK .

Acheter ou construire : La forte pénalité de l'échec

Construire sa propre solution de sécurité des points d'accès est logique dans un monde idéal où les ressources sont illimitées, où les délais ne sont pas entravés par des retards et où les équipes sont capables de maintenir le logiciel pendant de nombreuses années.

Mais pour la plupart des organisations, la maintenance à long terme, la dette technique, les exigences changeantes et les priorités rendent l'approche de l'auto-construction risquée. Le non-respect de la conformité entraîne des pénalités élevées et des opportunités manquées pour votre organisation et vos clients.

Le transfert du risque à une équipe hautement spécialisée d'experts en sécurité qui peut se concentrer sur la maintenance et les tests des logiciels tout en adaptant les solutions au paysage actuel des menaces porte ses fruits.

Les entreprises chargées de développer des logiciels de conformité pour leurs clients bénéficient de solutions centralisées et collaboratives qui offrent une automatisation et une visibilité aux logiciels de sécurité des points d'extrémité. La consolidation des efforts de conformité réduit la pression sur votre personnel interne, tandis que l'adoption d'une approche unifiée des initiatives de sécurité produit des solutions renforcées et bien testées.

OPSWAT est un partenaire de confiance en matière de sécurité qui libère les ressources de votre organisation, permet à votre équipe de se concentrer sur votre cœur de métier et nous laisse faire le gros du travail.

Sécurité à grande échelle : Protéger des millions de points finaux

Après dix-huit ans d'expérience dans la sécurisation de millions de points d'extrémité dans un large éventail de secteurs, nous avons acquis une connaissance et une expertise uniques des problèmes de sécurité rencontrés par les entreprises. Cette opportunité enrichissante nous a permis d'élaborer des solutions de premier ordre.

Nous avons appris que nos clients doivent fournir les meilleures solutions de sécurité à leurs clients. La prise en charge d'un large éventail de contrôles de conformité, l'action immédiate en cas de besoin et la capacité d'appliquer des politiques granulaires sont autant d'éléments essentiels à la création de produits performants. Nous savons qu'il est essentiel pour vous et vos utilisateurs finaux de pouvoir compter sur un large soutien de la part des fournisseurs. Notre solution de sécurité modulaire permet à votre organisation de rester compétitive et de pénétrer en toute confiance de nouveaux marchés.

Au fil des ans, nous avons appris à écouter nos clients pour développer des solutions riches en fonctionnalités qui répondent à leurs besoins spécifiques. Ces relations étroites se traduisent par des solutions de sécurité des points finaux de premier ordre.

Intégrez la sécurité avancée des points d'accès à vos solutions. Contactez-nous pour plus d'informations.