Emotet, Qakbot, Remote Access Trojan (RAT) : quel est leur point commun ? Ils ont tous été diffusés par l'intermédiaire de fichiers Microsoft Office OneNote.

Lorsque Microsoft a désactivé les macros par défaut en 2022, les attaquants se sont tournés vers des mécanismes de diffusion non basés sur les macros, et le fichier OneNote sans prétention était le substitut parfait.

Les fichiers OneNote sont-ils Secure?

OneNote est une application de productivité populaire de la suite Microsoft Office utilisée par des millions de personnes dans le monde. Grâce à sa polyvalence, OneNote est devenu un outil pratique pour la prise de notes, la gestion des informations et, malheureusement, la diffusion de logiciels malveillants.

OneNote utilise un type de fichier propriétaire, désigné par l'extension .one, qui permet aux utilisateurs de mettre en forme des notes avec du texte enrichi, de l'écriture manuscrite numérique et des objets, y compris des images et du multimédia. Bien que les fichiers OneNote ne soient pas malveillants, les pirates exploitent leur complexité pour diffuser des logiciels malveillants en intégrant des commandes malveillantes dans le fichier. Ces commandes peuvent télécharger des logiciels malveillants sur l'appareil de l'utilisateur, entraînant des conséquences dévastatrices telles que la perte de données, la compromission d'appareils, l'usurpation d'identité ou la fraude financière.

OneNote devient de plus en plus populaire et accessible, malheureusement les gens ne sont pas conscients des risques de sécurité. Cette méconnaissance permet aux pirates d'intégrer facilement des commandes malveillantes dans les fichiers OneNote et d'inciter les utilisateurs à installer des logiciels malveillants.

Techniques d'attaque : Campagnes de distribution de logiciels malveillants OneNote

Les acteurs de la menace utilisent diverses techniques d'ingénierie sociale pour diffuser des logiciels malveillants à l'aide de fichiers OneNote. Leurs stratagèmes consistent généralement à hameçonner des courriels et à dissimuler une charge utile malveillante sous un composant OneNote légitime.

Images

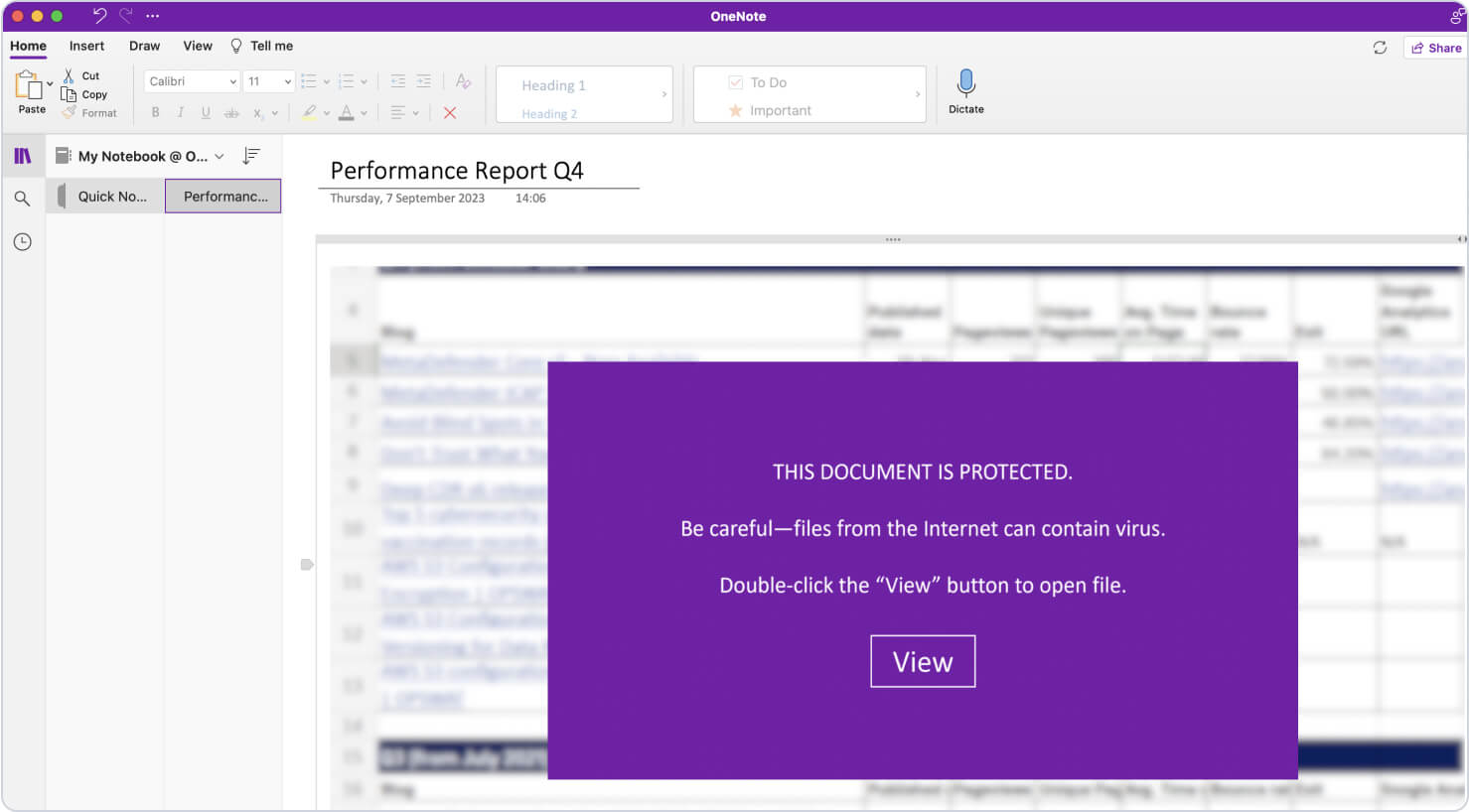

Des chercheurs en sécurité ont identifié en février 2023 une campagne utilisant une image malveillante pour diffuser le logiciel malveillant Qakbot (également connu sous le nom de QBot). Les attaquants incitaient les utilisateurs à double-cliquer sur un élément de conception dans le document OneNote. Lorsqu'une cible double-clique sur l'élément, un fichier intégré exécute une série de commandes qui téléchargent et installent des logiciels malveillants sur l'appareil cible. Cette campagne est un exemple d'attaques visant à inciter des utilisateurs peu méfiants à télécharger des logiciels malveillants sur leur système par l'intermédiaire de fichiers OneNote.

Exemple d'image montrant comment les pirates peuvent cacher un script malveillant sous un message dans OneNote

Fichiers joints et campagne d'hameçonnage par courrier électronique

Dans le cadre d'une autre campagne, les attaquants ont envoyé des courriels de chaîne de réponse contenant des pièces jointes OneNote malveillantes déguisées en documents légitimes (par exemple, des guides, des factures et d'autres documents). En utilisant une technique similaire à celle décrite ci-dessus, l'attaquant a dissimulé un VBScript fortement obscurci dans ces pièces jointes et, une fois exécuté, il a téléchargé et installé le logiciel malveillant Emotet sur l'appareil de la victime sous la forme d'une bibliothèque de liens dynamiques (DLL). Le logiciel malveillant Emotet est très dangereux car il s'exécute discrètement sur l'appareil compromis, volant des informations confidentielles (courriels, contacts) ou attendant des commandes du serveur de contrôle, telles que le téléchargement de charges utiles supplémentaires.

En réponse aux attaques de OneNote, Microsoft a empêché les utilisateurs d'ouvrir un fichier incorporé avec une extension dangereuse à partir de la version 2304 en avril 2023. OneNote affiche une boîte de dialogue restreignant la capacité de l'utilisateur à ouvrir le fichier, mais l'utilisateur peut toujours l'ouvrir en cliquant sur "OK".

Hyperliens intégrés

En plus d'exploiter les fichiers joints, les attaquants peuvent utiliser les URL, les hyperliens ou les images des fichiers OneNote pour diffuser des logiciels malveillants. Leurs tactiques d'ingénierie sociale varient, mais l'objectif ultime est d'amener la victime à exécuter une charge utile malveillante.

Empêcher la diffusion de logiciels malveillants dans OneNote grâce au désarmement et à la reconstruction du contenu

La technologieDeep Content Disarm and Reconstruction Deep CDR™)OPSWAT traite chaque fichier et chaque composant de fichier comme une menace potentielle. Lorsqu'il s'agit de fichiers complexes tels que OneNote, il est important de s'assurer qu'aucun composant malveillant n'est dissimulé, qu'il s'agisse d'un script caché derrière une image, d'un lien hypertexte déguisé ou d'un logiciel malveillant enfoui dans l'un des onglets du bloc-notes. Découvrez tous les types de fichiers pris en charge par la technologie Deep CDR™.

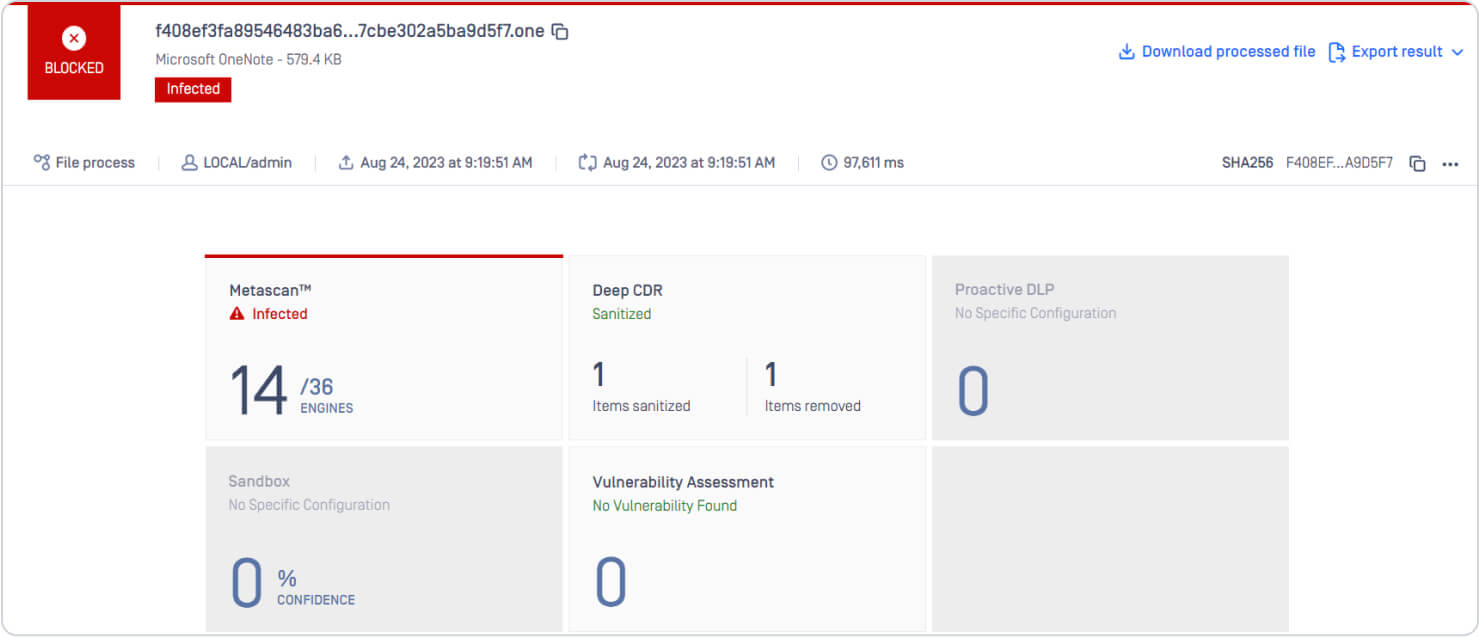

La technologie Deep CDR™ inspecte le fichier OneNote ainsi que toutes les pièces jointes, images ou autres composants. Elle les nettoie ensuite de manière récursive et supprime tout contenu potentiellement malveillant. Au cours du même scan, la technologie OPSWAT exploite plusieurs moteurs antivirus pour détecter les logiciels malveillants présents dans le fichier.

La technologie Deep CDR™ détecte les objets malveillants dans les fichiers OneNote.

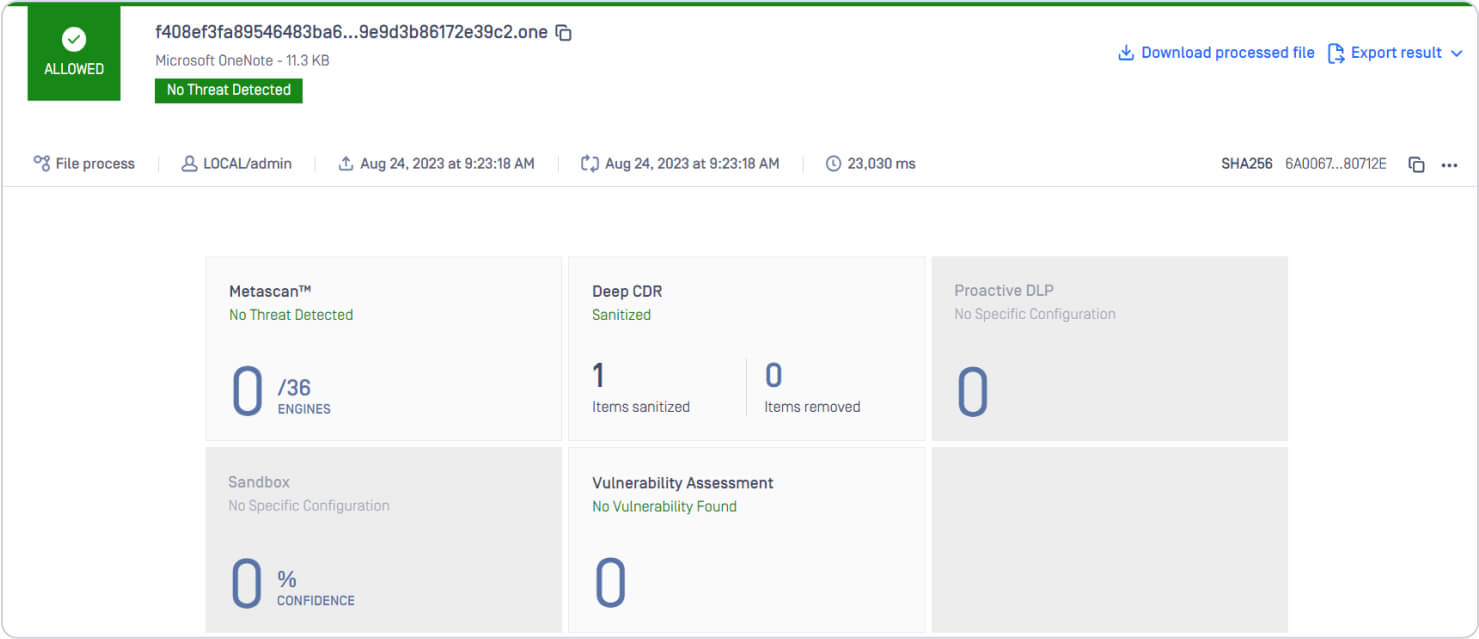

Enfin, la technologie Deep CDR™ régénère un fichier OneNote sécurisé, exempt d'objets malveillants, tout en conservant les fonctionnalités d'origine du fichier. La technologie Deep CDR™ supprime toutes les menaces connues et inconnues, rendant le fichier sûr à utiliser.

Vous trouverez ci-dessous le résultat de l'analyse de MetaDefender Core :

Le fichier régénéré par la technologie Deep CDR™ peut être utilisé en toute sécurité.

Une dernière remarque : les meilleures pratiques pour protéger vos fichiers

Pour éviter que des cyberattaques n'abusent des fichiers OneNote, envisagez de mettre en œuvre les mesures de sécurité suivantes :

- Soyez prudent avec les courriels et les pièces jointes : Soyez prudent lorsque vous recevez des courriels contenant des pièces jointes OneNote, en particulier de la part d'expéditeurs inconnus ou suspects. Si la source n'est pas vérifiée ou semble suspecte, n'ouvrez pas la pièce jointe.

- Maintenez les logiciels à jour : Les pirates exploitent souvent les vulnérabilités des applications logicielles pour installer des logiciels malveillants sur les appareils. Même si Microsoft a constamment amélioré la protection contre l'exploitation des vulnérabilités, les cyberattaquants peuvent toujours cibler les organisations qui utilisent des versions de logiciels plus anciennes et non corrigées. Pour lutter contre ce problème, maintenez votre système d'exploitation, votre logiciel antivirus et toutes les applications pertinentes à jour. L'application régulière des mises à jour logicielles permet de protéger votre système contre les vulnérabilités connues.

- Soyez prudent avec les liens contenus dans les fichiers OneNote : Comme pour les pièces jointes aux courriers électroniques, soyez prudent lorsque vous ouvrez des liens dans les fichiers OneNote. Ces liens peuvent conduire à des sites web malveillants susceptibles d'infecter votre appareil. N'ouvrez que des liens provenant de sources fiables et assurez-vous que le site Web que vous visitez est légitime et sécurisé.

- Protection antivirus : Utilisez un logiciel antivirus réputé pour analyser chaque fichier entrant à la recherche de logiciels malveillants connus et inconnus. Pour plus d'efficacité, l'utilisation de plusieurs moteurs antivirus augmentera le taux de détection des logiciels malveillants par rapport à l'utilisation d'un seul moteur. En savoir plus sur la technologie OPSWAT Multiscanning .

- Supprimez tous les objets potentiellement malveillants : les mesures de sécurité telles que la technologie Deep CDR™ aident les organisations à se protéger contre les technologies malveillantes avancées et furtives, y compris les menaces connues et inconnues, les menaces zero-day et les logiciels malveillants indétectables et obscurcis. Traiter chaque fichier comme une menace potentielle réduit le risque d'exécuter par inadvertance un code nuisible.

Pour en savoir plus sur les technologies dedétection et de prévention desmenaces OPSWAT , contactez l'un de nos experts techniques.