Dix-neuf ans après leur création, les codes QR sont passés d'une alternative de niche aux codes-barres à des transactions financières représentant des milliers de milliards de dollars. Ils relient les mondes physique et numérique. Aujourd'hui, ils sont utilisés pour attaquer les infrastructures critiques.

Comme nous l'avons observé avec les raccourcisseurs d'URL et les hyperliens intégrés, l'obscurcissement des points de terminaison est une méthode efficace pour inciter les gens à accéder à des contenus malveillants. Il suffit aux attaquants d'intégrer un lien malveillant dans un code QR, d'envoyer un courrier électronique, d'utiliser des techniques d'ingénierie sociale et vous obtenez une campagne d'hameçonnage par code QR efficace.

Nous vous expliquerons comment les attaquants utilisent les codes QR pour cibler les organisations et comment vous pouvez prévenir de telles attaques.

QR Code Phishing :

Un nouveau vecteur d'attaque

Historiquement, les codes QR étaient un choix peu courant pour les cybercriminels ciblant les entreprises et les infrastructures critiques. Cependant, ils offrent plusieurs avantages par rapport à l'insertion d'un lien de phishing directement dans un courrier électronique. Les méthodes d'envoi de codes QR ont une bien meilleure chance d'atteindre la boîte de réception d'une cible en évitant les filtres anti-malware et anti-spam, car les attaquants peuvent intégrer les codes QR dans une image PNG ou une pièce jointe PDF.

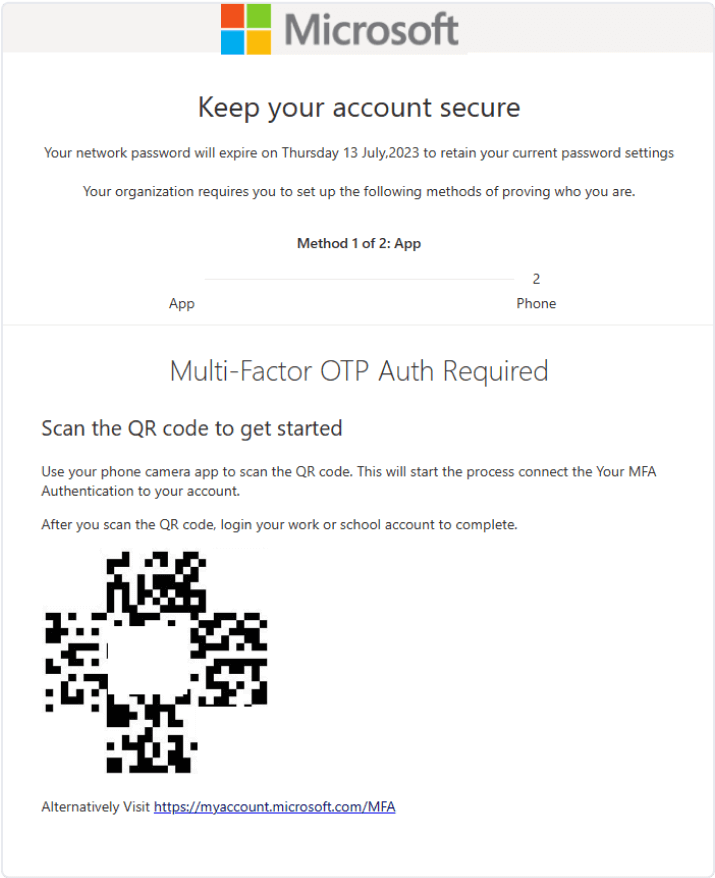

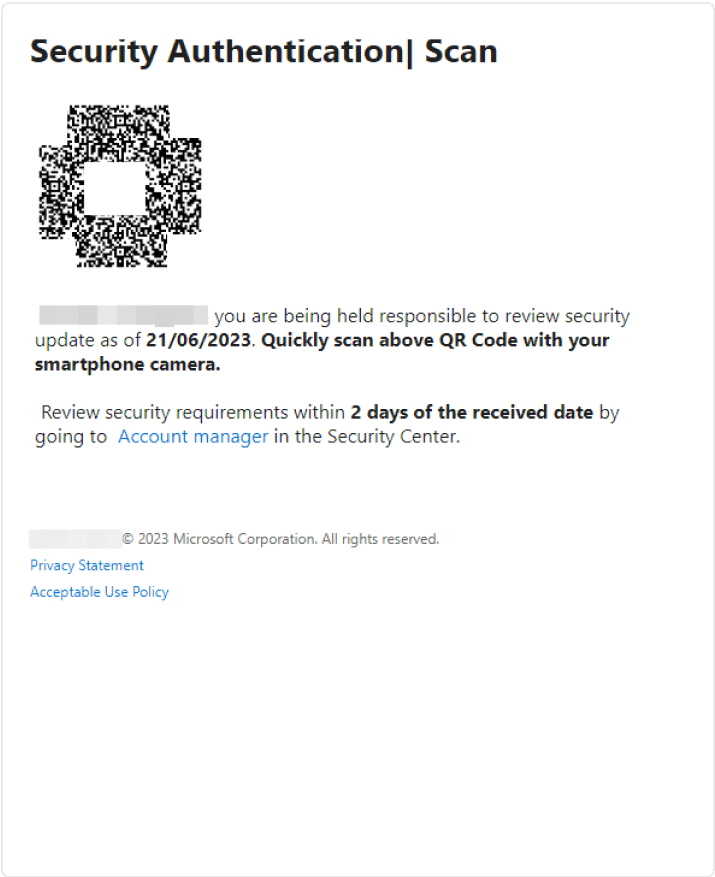

Si l'utilisation des codes QR pour le phishing peut sembler contre-intuitive à première vue - la victime doit utiliser l'appareil photo de son téléphone pour scanner le code sur un autre appareil pour que le stratagème fonctionne - la prévalence des codes QR pour les transactions financières et le 2FA crée un sentiment de légitimité et d'urgence qui manipule les utilisateurs pour qu'ils scannent le code. De plus, le codage masque l'URL à laquelle ils mènent, ce qui rend plus difficile pour les utilisateurs de juger de sa légitimité.

Source : lien

Une récente campagne de phishing, en cours depuis mai 2023, a déclenché une série de codes QR malveillants afin d'obtenir les identifiants de comptes Microsoft d'utilisateurs peu méfiants. La cible la plus notable est une importante société d'énergie basée aux États-Unis.

Toutefois, le secteur de l'énergie n'est pas le seul à être menacé. Des organisations des secteurs de la finance, de l'assurance, de la fabrication et de la technologie sont également dans le collimateur. Depuis sa découverte, la campagne a connu une croissance stupéfiante de plus de 2 400 %.

Désactivez les codes QR malveillants grâce à la technologie Deep CDR™.

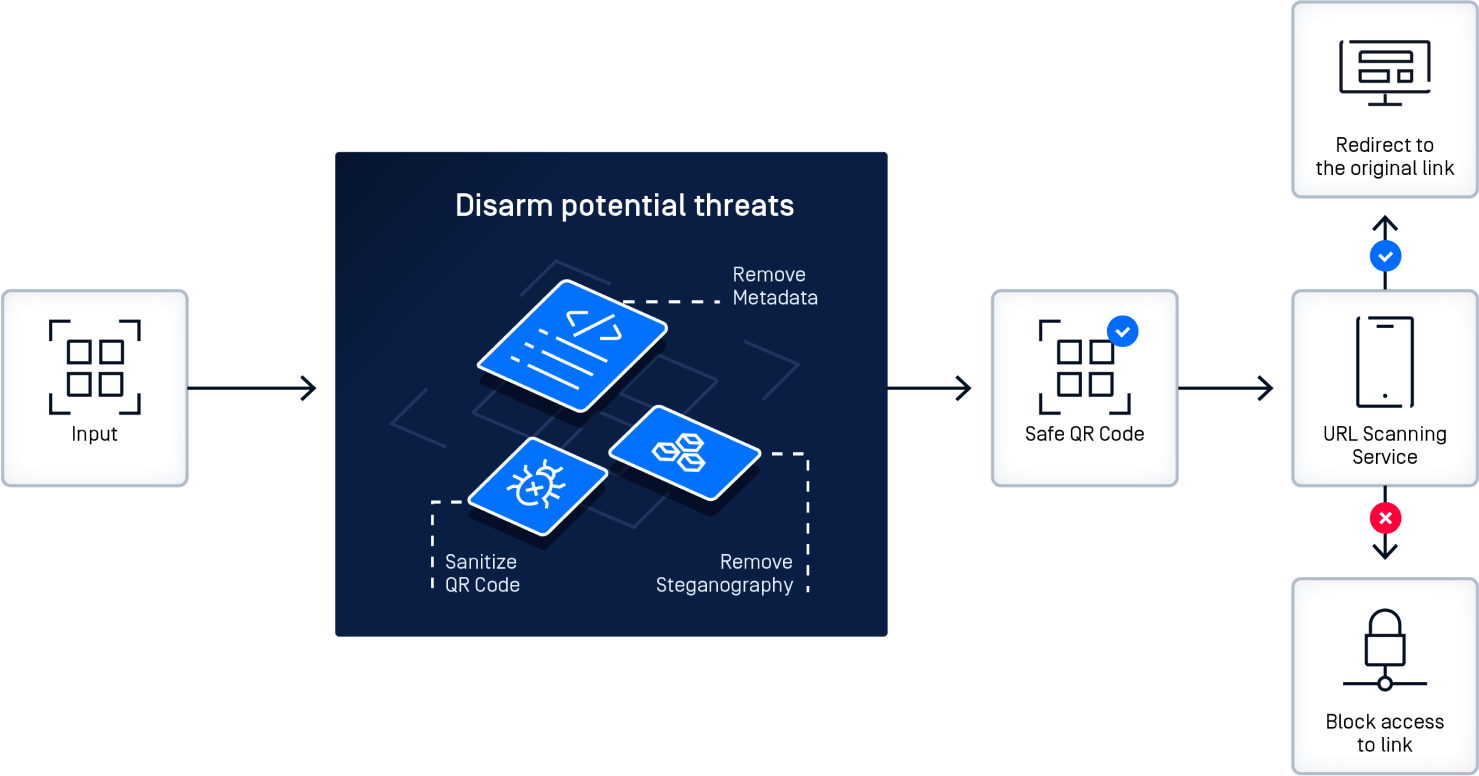

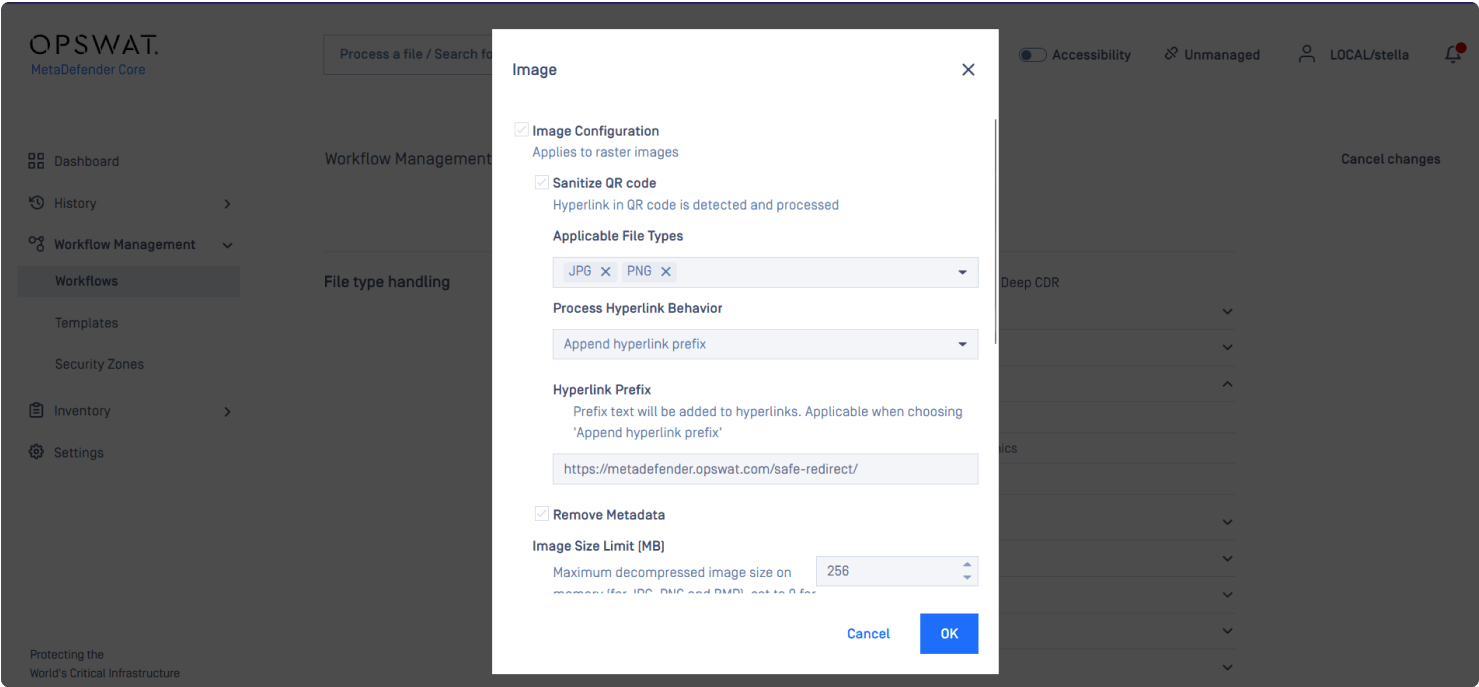

Les attaques par code QR exploitent le fait que l'œil humain ne peut pas lire les informations encodées. Par conséquent, les utilisateurs font confiance au code pour les diriger vers la bonne URL ou exécuter la fonction prévue. La technologieDeep Content Disarm and Reconstruction Deep CDR™Deep Content Disarm and Reconstruction OPSWAT affiche l'URL lisible par l'œil humain encodée dans le code QR, ce qui permet aux utilisateurs de vérifier la légitimité de l'URL avant de la scanner.

Un diagramme illustrant comment la technologie Deep CDR™ neutralise les menaces dans les codes QR.

Les pirates utilisent généralement des URL déguisées ou raccourcies pour tromper les utilisateurs. La technologie Deep CDR™ peut analyser l'URL à l'aide de MetaDefender Cloud URL Redirect afin de déterminer si elle est malveillante. Si une URL est sûre, les utilisateurs sont redirigés vers l'emplacement. Si elle est suspecte, ils reçoivent un avertissement. Vous pouvez configurer la technologie Deep CDR™ pour qu'elle fonctionne avec n'importe quel service d'analyse d'URL.

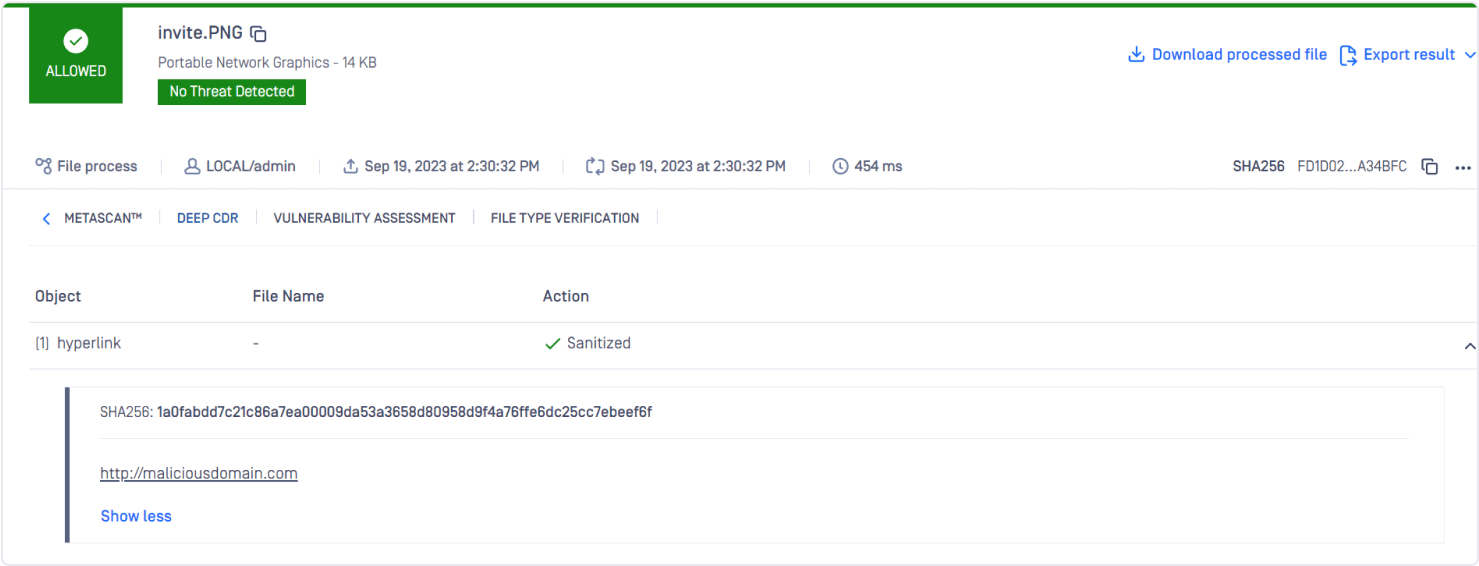

Les codes QR étant souvent basés sur des images, ils peuvent dissimuler des menaces à l'aide de la stéganographie. La technologie Deep CDR™ permet d'atténuer efficacement ces risques potentiels, comme le montre cet exemple.

Code QR avant et après la désinfection par la technologie Deep CDR™. L'image de gauche contient un code malveillant utilisé pour une attaque par code QR. L'image de droite a été désinfectée à l'aide de la technologie MetaDefender CDR™.

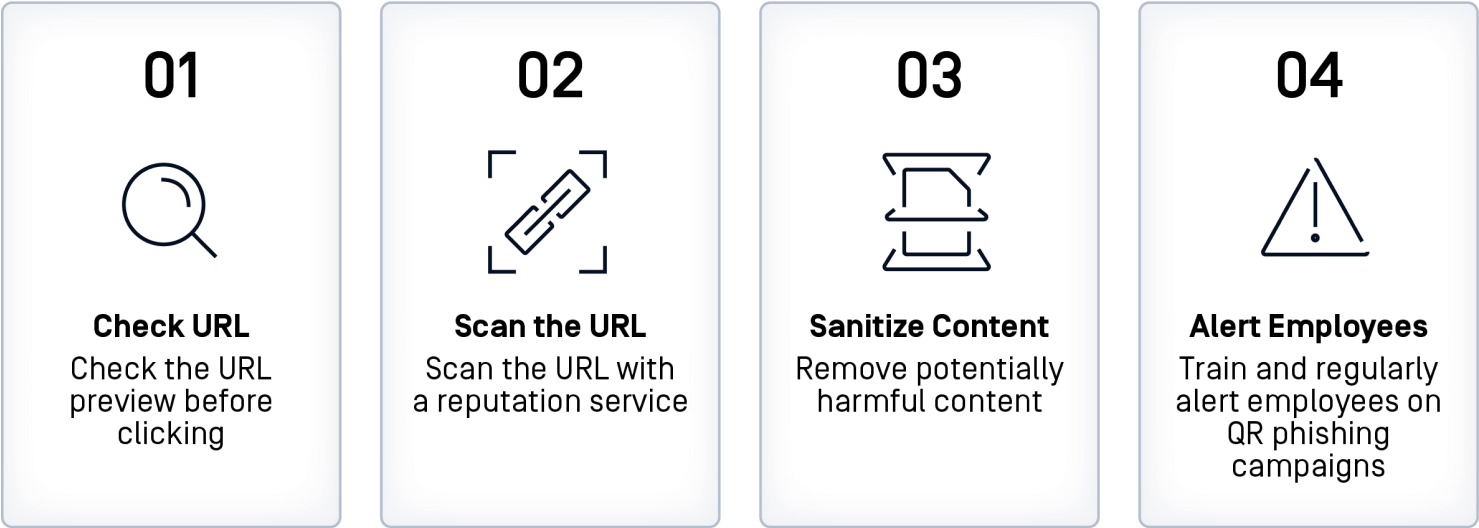

OPSWAT Meilleures pratiques pour la sécurité des codes QR

L'omniprésence et la confiance accordée aux codes QR ont élargi la surface d'attaque. Cependant, la prise de conscience de la menace croissante que représente le phishing par code QR et la prise de précautions appropriées peuvent aider les utilisateurs et les entreprises à se protéger. La technologie Deep CDR™ offre une sécurité avancée pour lutter contre ce nouveau vecteur d'attaque.

L'utilisation des codes QR continue de croître, tout comme les exploits des cybercriminels qui les utilisent sur

pour des campagnes de phishing et de logiciels malveillants. Le phishing par code QR souligne l'importance d'une vigilance permanente et la nécessité d'adopter des solutions de sécurité innovantes pour contrer un paysage de menaces en constante évolution.

Les capacités de la technologie Deep CDR™ offrent une protection adéquate contre le phishing par QR code en extrayant et en inspectant le contenu des QR codes afin d'intercepter les attaques avant qu'elles ne compromettent les appareils et les données. En combinant une sensibilisation accrue, des pratiques sécurisées et une technologie de pointe, nous pouvons profiter de la commodité des QR codes tout en atténuant leurs risques.