Les capacités de la plateforme d'accès zéro confiance MetaDefender Access ne cessent de s'étendre. Dans la version la plus récente, plusieurs fonctionnalités importantes ont été ajoutées à la plateforme Zero-Trust déjà puissante, notamment le rapport sur les vulnérabilités exploitées connues (KEV) telles que répertoriées par CISA, l'ajout d'un tableau de bord de conformité NERC et la gestion automatisée des correctifs pour les applications tierces.

Ces nouvelles fonctionnalités s'intègrent parfaitement dans les nouveaux modules de MetaDefender Access qui ont été déployés au début de l'année 2023 : Le module de base Deep Compliance et d'autres tels que Vulnerability Management, Patch Management, Advanced Endpoint Security et Secure Access.

MetaDefender Des fonctionnalités d'accès en phase avec les nouveaux environnements réglementaires

Les nouvelles fonctionnalités de MetaDefender Access ne sont pas le fruit du hasard. Les réglementations en matière de conformité sont de plus en plus strictes et de plus en plus répandues dans tous les domaines. Au début de l'année dernière, la Maison Blanche a publié un mémorandum à l'intention des chefs de départements et d'agences du gouvernement fédéral, définissant une stratégie d'architecture fédérale de confiance zéro. En octobre 2022, CISA - l'agence américaine de cybersécurité et de sécurité des infrastructures - a publié une directive opérationnelle contraignante (BOD 23-01) visant à améliorer la visibilité des actifs et le site vulnerability detection sur les réseaux fédéraux.

En bref, d'ici le 3 avril 2023, toutes les agences fédérales devront se conformer à la nécessité d'effectuer une découverte automatisée des actifs tous les 7 jours et de lancer une énumération des vulnérabilités sur tous les actifs découverts (y compris les terminaux tels que les ordinateurs portables) tous les 14 jours. En ce qui concerne plus particulièrement les infrastructures critiques, l'administration Biden s'apprête à dévoiler une stratégie nationale qui, pour la première fois, met en place un ensemble de réglementations complètes en matière de cybersécurité pour les infrastructures critiques.

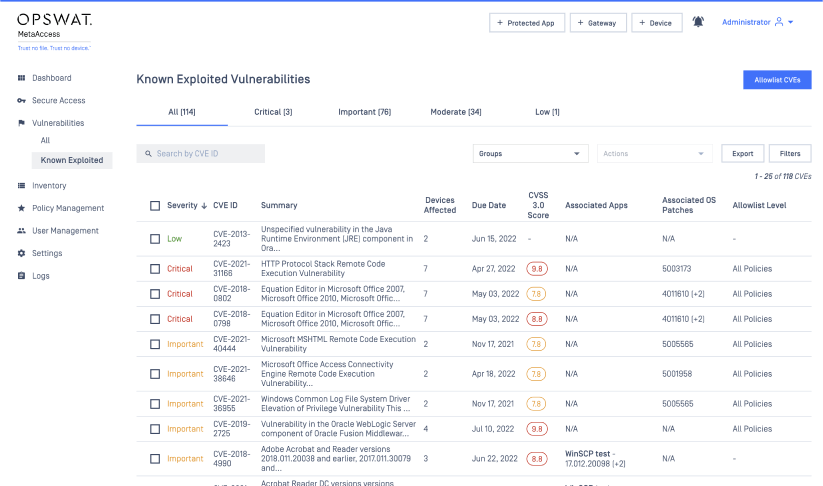

Détection et remédiation des vulnérabilités exploitées connues de la CISA

La remédiation des vulnérabilités exploitées connues (KEV) répertoriées par CISA permet aux utilisateurs de visualiser facilement les appareils qui présentent des KEV. Du point de vue de la conformité, le système détectera si le point d'extrémité présente une VEC et, conformément à la politique d'administration, il sera soit remédié automatiquement, soit marqué comme critique. Un avertissement sera alors envoyé à l'utilisateur et son accès au réseau sera bloqué si nécessaire.

La plateforme affichera désormais les KEV à côté des CVE (Common Vulnerabilities and Exposures) dans le rapport, comme indiqué ci-dessous.

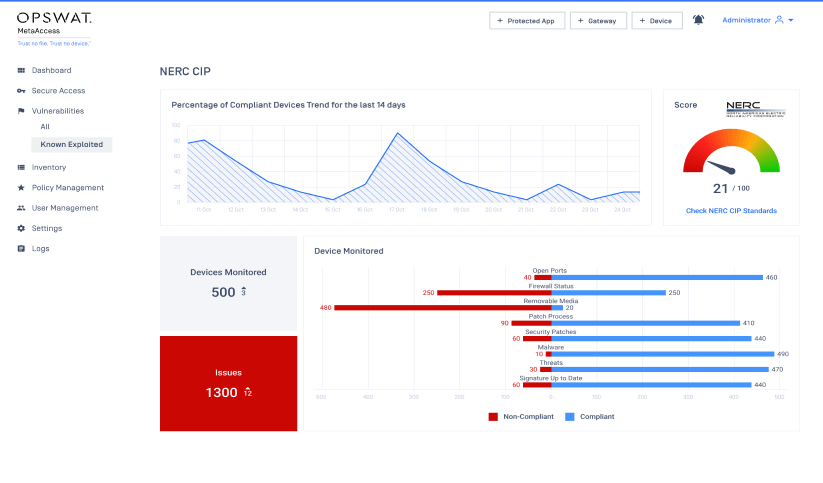

S'assurer que vous êtes prêt pour la conformité au NERC CIP

Grâce à la longue expérience de OPSWATdans la fourniture de solutions de cybersécurité aux organisations d'infrastructures critiques, de nombreux clients de OPSWATtrouveront qu'un tableau de bord de conformité NERC est une fonction très utile. La plateforme d'accès MetaDefender indiquera désormais clairement les dispositifs conformes ou non conformes aux catégories de conformité réglementées par le NERC, telles que l'état du pare-feu, le contrôle des ports, les lacunes dans les correctifs de sécurité, la prévention des codes malveillants, les mises à jour des signatures et l'application de l'authentification des utilisateurs interactifs.

Corrections automatiques des vulnérabilités de tiers

En ce qui concerne le composant Patch Management de la plateforme, MetaDefender Access offre désormais une gestion automatisée des correctifs pour les applications tierces. L'administrateur peut soit laisser les utilisateurs effectuer les mises à jour manuellement d'un simple clic, soit activer la mise à jour automatique sur le point de terminaison.

Vue d'ensemble

Le gouvernement américain ayant pris les devants, les réglementations exigeant la conformité dans divers domaines, notamment la vulnérabilité, la gestion des correctifs et la sécurité zéro confiance, deviennent rapidement la norme de l'industrie. OPSWATLa plateforme d'accès de confiance zéro de MetaDefender Access est bien placée pour relever les défis cybernétiques sur le marché en travaillant avec des organisations d'infrastructures critiques et d'autres, dans cette nouvelle réalité.

Pour en savoir plus sur MetaDefender Access, consultez notre récente fiche techniqueMetaDefender Access.