Avec l'importance croissante de la confidentialité des données, de la sécurité et de l'allocation efficace des ressources, la détection des types de fichiers sur est un défi critique mais souvent négligé par les organisations. L'intelligence artificielle (IA) est en train de révolutionner la vérification du type de fichier, un composant essentiel de la plateformeMetaDefender , car elle peut détecter les fichiers usurpés grâce à l'apprentissage automatique. Cela permet d'augmenter la précision de la détection tout en fonctionnant à des niveaux d'efficacité bien plus élevés que les solutions traditionnelles d'analyse statique.

Techniques d'usurpation de type de fichier

Si la modification de l'extension d'un fichier (par exemple, .exe en .txt) était une tactique courante dans le passé, les solutions de sécurité sont devenues habiles à reconnaître ces astuces de base. Les attaquants se sont donc tournés vers des méthodes plus élaborées. L'usurpation moderne du type de fichier va au-delà de la simple manipulation de l'extension. Les attaquants peuvent manipuler la structure interne d'un fichier pour imiter un type de fichier légitime.

Le véritable défi pour les attaquants ne consiste pas seulement à déguiser le fichier, mais aussi à tromper l'utilisateur pour qu'il l'exécute. Les tactiques d'ingénierie sociale entrent souvent en jeu ici. Les attaquants peuvent déguiser le fichier avec une icône ou un nom familier, ce qui incite l'utilisateur à l'ouvrir. Ils peuvent également exploiter les vulnérabilités des logiciels qui permettent une exécution automatique, quel que soit le type de fichier perçu.

Dans certains cas, les fichiers usurpés peuvent même faire partie d'attaques élaborées en plusieurs étapes. Un fichier apparemment inoffensif peut télécharger ou installer la véritable charge utile malveillante sur le système cible.

L'usurpation de type de fichier représente un risque important car elle permet de contourner les méthodes traditionnelles de détection basées sur les signatures, qui reposent sur des modèles prédéfinis de codes malveillants. Cette technique trompeuse peut être utilisée pour diffuser diverses menaces, notamment des ransomwares, des chevaux de Troie et des vers.

L'importance d'une détection précise du type de fichier

Prenons l'exemple du filtrage des fichiers, pierre angulaire de la sécurité des entreprises. En identifiant précisément les types de fichiers, les organisations peuvent bloquer efficacement les fichiers malveillants. Elles se protègent ainsi des menaces entrantes telles que les logiciels malveillants, tout en renforçant la protection de la vie privée en empêchant le flux sortant d'informations sensibles. En outre, le filtrage des fichiers non essentiels tels que les médias de divertissement optimise l'utilisation des ressources. Cet aspect est particulièrement important dans le secteur des soins de santé, où la réglementation HIPAA impose une protection rigoureuse des données des patients afin de protéger les données de santé numériques contre les cyberattaques. La détection fiable des types de fichiers constitue l'épine dorsale d'une conformité réussie en matière de filtrage des fichiers.

L'importance de la détection du type de fichier va au-delà du filtrage des fichiers. Les antivirus s'en servent souvent pour hiérarchiser les analyses. En identifiant efficacement les types de fichiers qui, historiquement, ne sont pas associés à des virus, les antivirus peuvent concentrer leurs ressources sur les fichiers à haut risque, ce qui accélère la détection des menaces malveillantes.

La détection précise du type de fichier joue un rôle essentiel, en coulisses, dans diverses pratiques de sécurité et de gestion des données :

Les logiciels de sécurité traditionnels s'appuient sur la détection basée sur les signatures, qui identifie les menaces sur la base de modèles connus. Toutefois, cette approche est inefficace contre les menaces du jour zéro, qui sont de nouvelles attaques inconnues des logiciels de sécurité. La détection précise du type de fichier offre un avantage crucial dans de tels scénarios. En analysant la structure interne d'un fichier, elle peut identifier les fichiers suspects sur la base de caractéristiques qui s'écartent des modèles attendus pour un type de fichier particulier. Cela permet de signaler les fichiers potentiellement malveillants, même s'ils n'ont jamais été rencontrés auparavant.

La détection précise du type de fichier permet aux systèmes de sécurité de hiérarchiser plus efficacement les menaces. Au lieu de gaspiller des ressources en analysant chaque fichier, les systèmes peuvent concentrer leurs efforts sur ceux qui sont identifiés comme potentiellement dangereux en fonction de leur type de fichier. Cela permet une approche plus rationnelle de la sécurité, où les fichiers légitimes sont traités rapidement et où les ressources sont orientées vers l'analyse des fichiers suspects en vue d'une enquête plus approfondie. En fin de compte, cela améliore le niveau de sécurité global d'une organisation en garantissant que les menaces sont identifiées et traitées rapidement.

Connaître la véritable nature d'un fichier permet aux systèmes de le traiter correctement. Les différents types de fichiers requièrent des méthodes de traitement, des techniques d'analyse et des allocations de stockage différentes. La détection précise du type de fichier permet de s'assurer que les fichiers sont traités de manière appropriée, évitant ainsi les dysfonctionnements et les vulnérabilités qui pourraient résulter de fichiers mal identifiés. Par exemple, une tentative d'exécution d'un script malveillant déguisé en fichier image inoffensif peut entraîner une faille de sécurité. La détection précise du type de fichier permet d'éviter de tels scénarios en identifiant la véritable nature du fichier et en empêchant son exécution incorrecte.

De nombreuses réglementations, telles que HIPAA et PCI DSS, imposent des contrôles spécifiques pour la sécurité des données. La détection précise du type de fichier est un élément crucial pour se conformer à ces réglementations. Elle aide les organisations à identifier et à classer les données sensibles, à mettre en œuvre des mesures de sécurité appropriées pour les différents types de fichiers et à garantir la sécurité du stockage et de la transmission des données. Cela réduit le risque de violation des données et de non-conformité aux réglementations.

Trois méthodes principales de vérification des fichiers

| Méthode | Pour | Cons |

| Extension de fichier | Rapide et facile : vérifie l'extension du fichier pour une identification rapide. Applicable universellement sur la plupart des systèmes d'exploitation. | Facile à tromper : Les attaquants peuvent simplement renommer les fichiers malveillants avec des extensions inoffensives. Limité pour les extensions non standard et peu fiable pour Linux/Unix où les extensions sont facultatives. |

| Octets magiques | Plus fiable : S'appuie sur des motifs d'octets spécifiques (octets magiques) pour l'identification, ce qui offre une meilleure précision que les extensions. Permet d'identifier les fichiers binaires qui n'ont pas d'extension. | Couverture limitée : Ne fonctionne que pour les types de fichiers comportant des octets magiques définis. Tous les types de fichiers n'en disposent pas. Vulnérable aux attaquants qui modifient les octets magiques à des fins d'usurpation d'identité. Des informations incohérentes provenant de différentes sources peuvent prêter à confusion. |

| Analyse de la distribution des caractères | Découvre la tromperie : Analyse le contenu réel pour révéler le véritable type de fichier, ce qui peut permettre de découvrir des logiciels malveillants dissimulés sous une extension inoffensive. Fournit des informations précieuses sur le type de fichier texte (par exemple, texte brut ou code). | Coûts de calcul : la lecture et l'analyse du contenu du fichier sont nécessaires, ce qui rend cette méthode plus lente que les autres. Des fausses alertes sont possibles en cas de contenu de fichier unique ou irrégulier. Efficacité limitée pour les fichiers binaires ne présentant pas de distribution distincte des caractères. |

Comment OPSWAT exploite l'IA pour détecter avec précision les types de fichiers

Pour une précision et une sécurité accrues, la technologie OPSWAT File Type Verification va au-delà de ces méthodes traditionnelles en s'appuyant sur le flux de travail de MetaDefender CoreElle s'appuie sur le flux de travail d'Aberdeen, qui les combine en un processus de filtrage unique, puissant et efficace. Elle réduit le temps de traitement tout en atteignant la plus grande précision possible.

Nous avons également ajouté récemment la détection par apprentissage automatique pour relever le défi des fichiers textuels. Ces fichiers, tels que les fichiers journaux, les fichiers de script et les fichiers readme, sont tous simplement du "texte" et ne présentent pas les caractéristiques distinctes révélées par d'autres méthodes. L'analyse du contenu est cruciale pour une classification précise. Une classification erronée d'un fichier texte peut être dangereuse, car un fichier script malveillant pourrait être autorisé à s'exécuter sans être détecté.

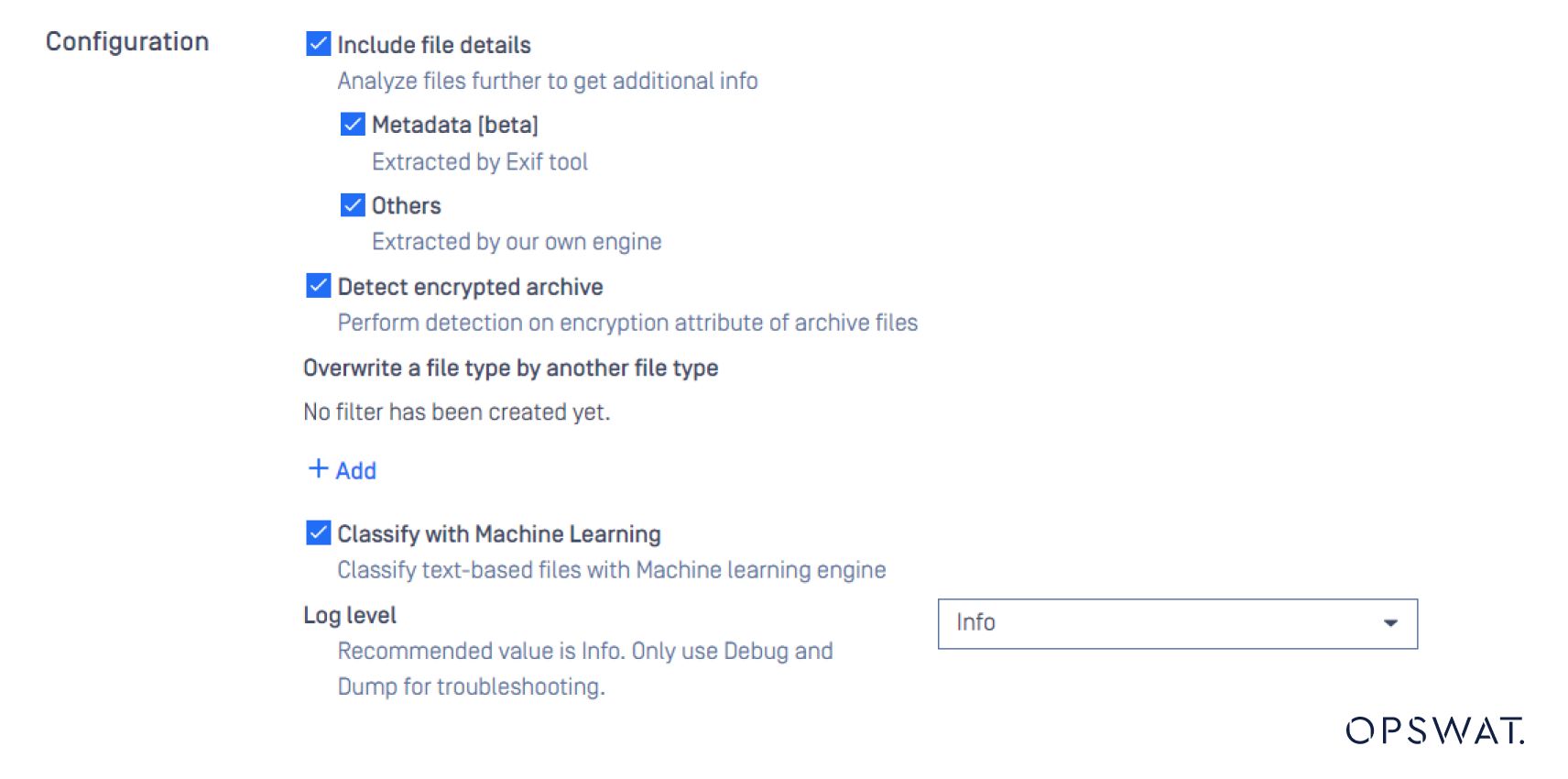

Configuration de la vérification du type de fichier basé sur le texte dans MetaDefender Core .

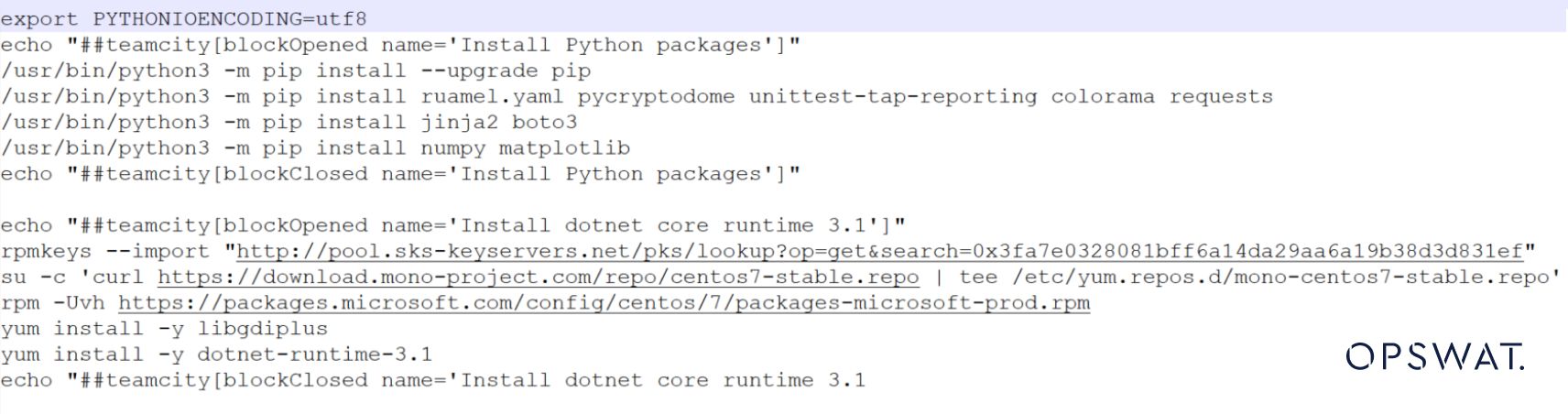

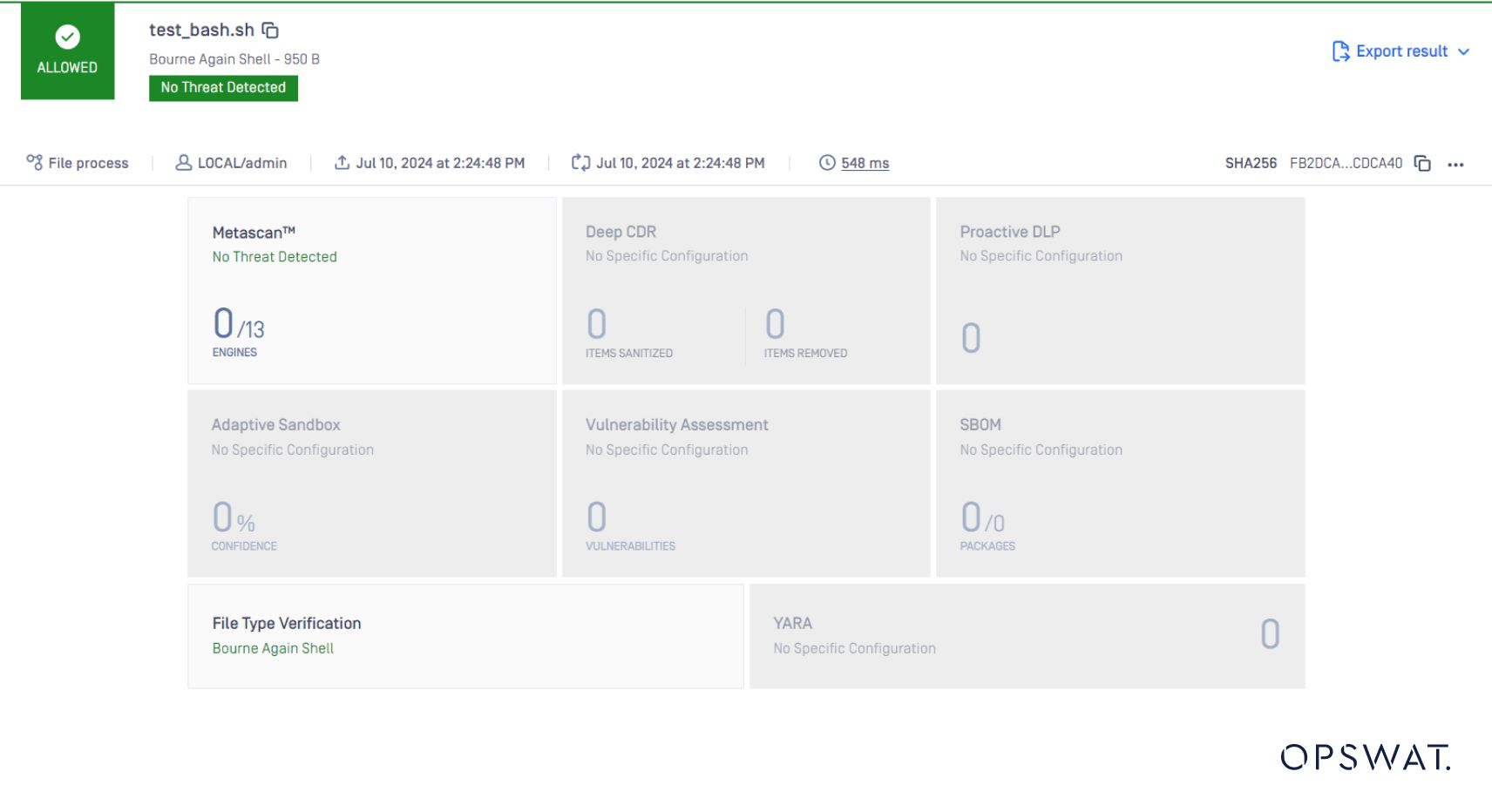

Examinons cet exemple pour voir comment cela fonctionne.

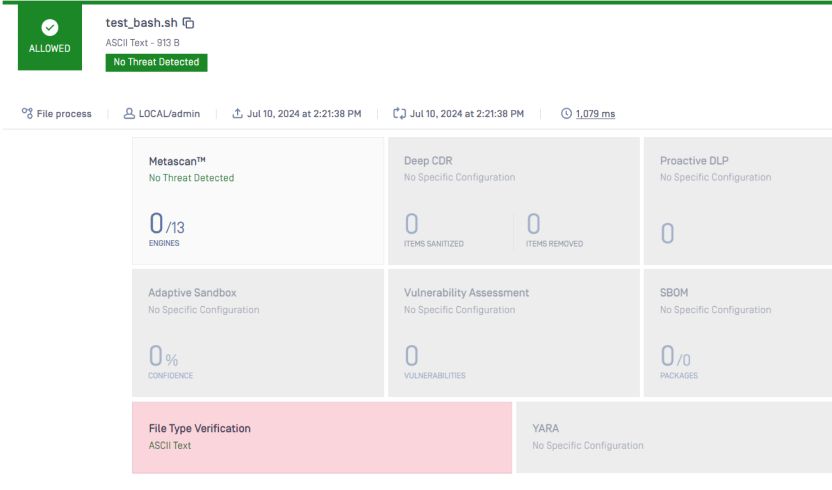

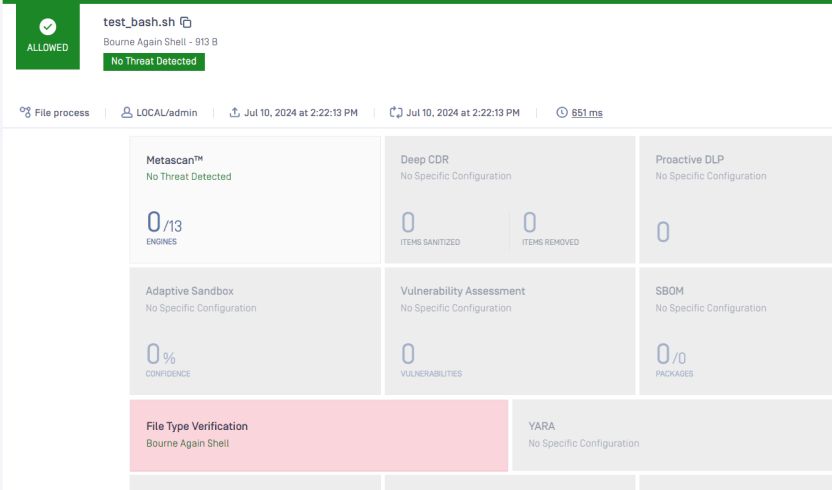

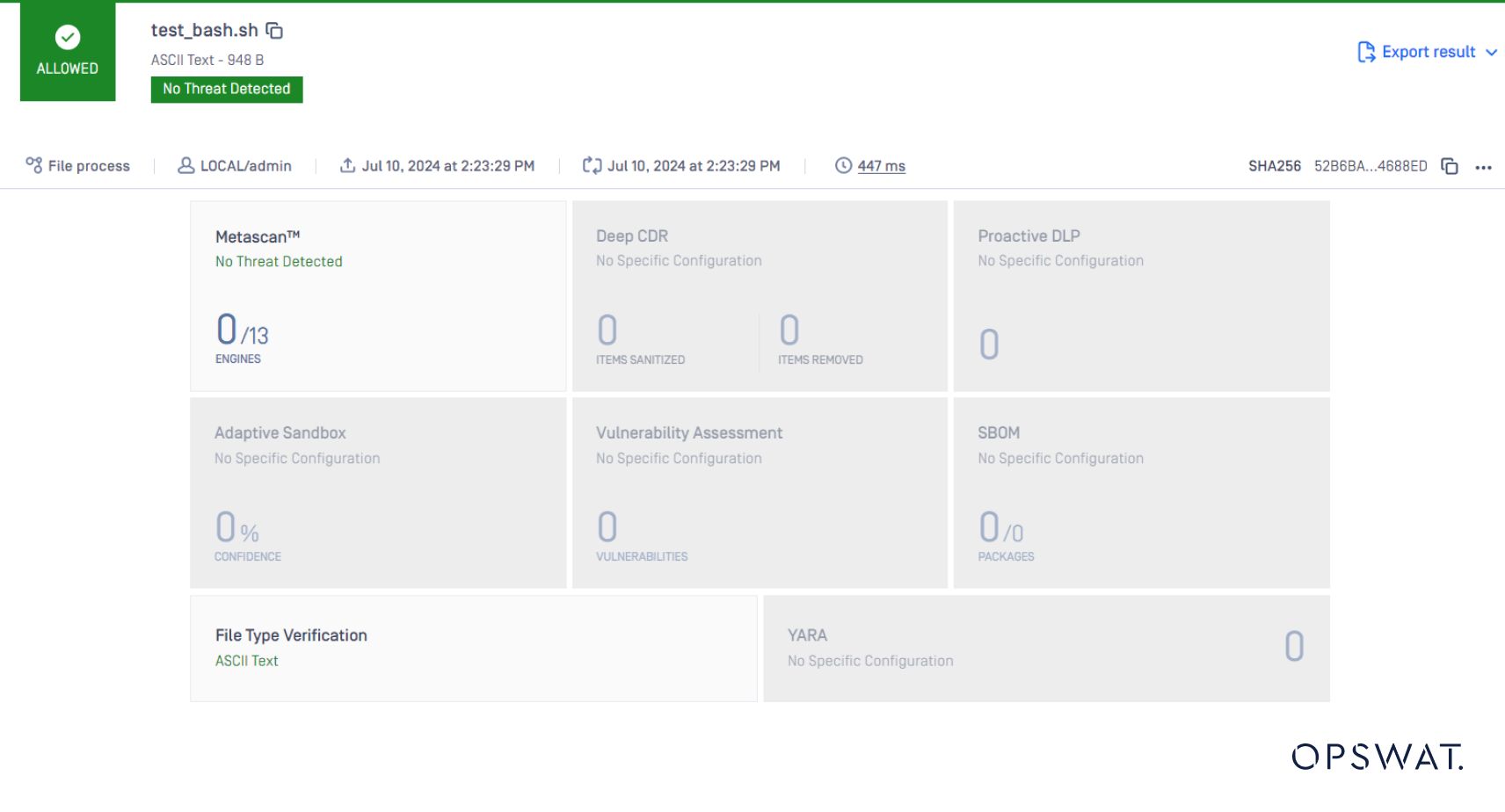

Voir la comparaison avec et sans l'IA dans la détection des types de fichiers.

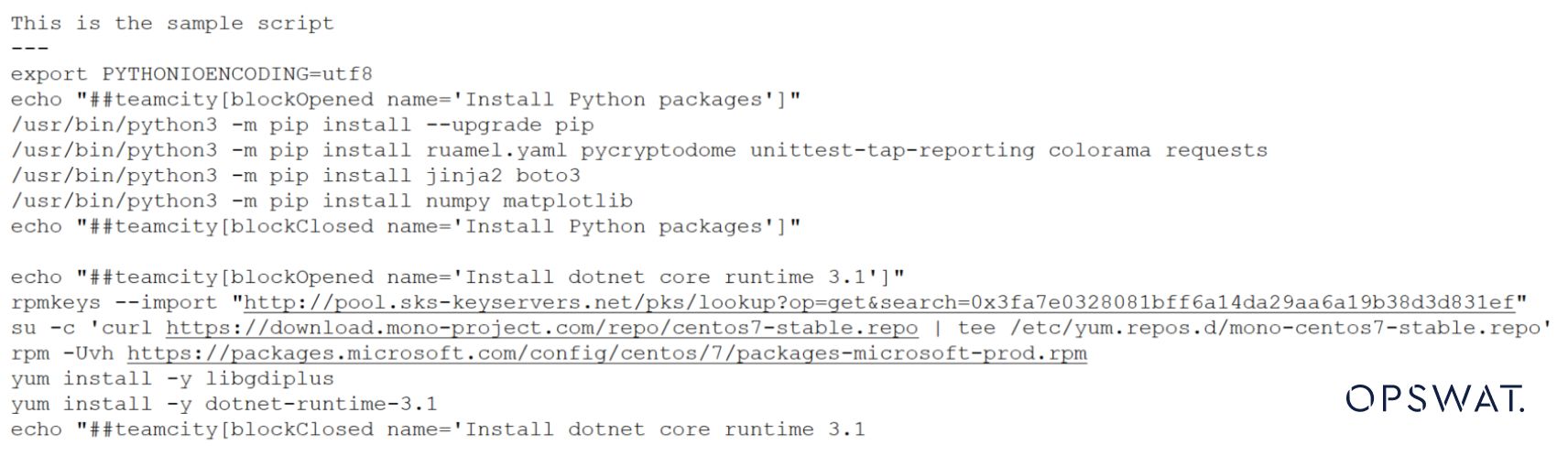

Il est intéressant de noter que nous pouvons modifier le fichier shell pour qu'il contienne une brève description, comme le montre l'exemple ci-dessous.

Le type de fichier le détectera à nouveau comme du texte, ce qui est vrai. Il ne s'agit plus d'un script.

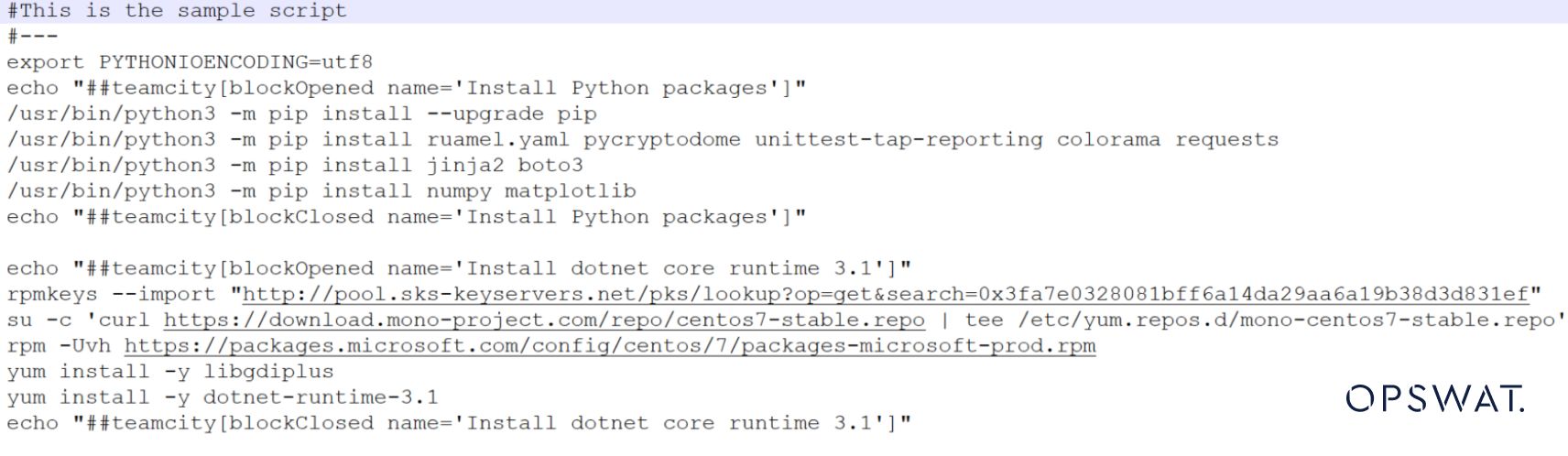

Si nous commentons ces deux lignes mais que nous les conservons, comme le montre l'image ci-dessous.

Le type de fichier doit être :

En tirant parti de l'apprentissage profond pour l'analyse de fichiers textuels, OPSWAT File Type Verification atteint ses objectifs :

- Précision accrue - Les modèles d'IA peuvent identifier les tentatives d'usurpation de type de fichier les plus sophistiquées, en particulier dans les fichiers texte.

- Une sécurité à l'épreuve du temps - La capacité à s'adapter aux nouvelles menaces garantit une protection continue.

- Efficacité accrue - Une détection précise réduit la nécessité d'une analyse manuelle, ce qui permet de gagner du temps et d'économiser des ressources.

Réflexions finales

Alors que la détection précise des types de fichiers constitue une première ligne de défense essentielle, OPSWAT File Type Verification avec l'amélioration de l'IA permet aux entreprises de renforcer davantage leur posture de sécurité. En associant cette solution avancée à d'autres mesures de sécurité telles que la prévention des logiciels malveillants véhiculés par les fichiers et la protection des données sensibles, les entreprises peuvent mettre en place une défense multicouche qui les protège contre les menaces d'usurpation de type de fichier et les atteintes à la protection des données.

Pour plus d'informations, contactez nos experts en cybersécurité.