Dans le domaine de la cybersécurité, les menaces continuent d'évoluer, d'où la nécessité de mettre en place des mécanismes de défense avancés. L'un de ces changements dans les vecteurs d'attaque implique l'utilisation de fichiers bureautiques sans macros, comme le montre l'incident "meme4chan" signalé par Securonix Threat Labs, qui a exploité la vulnérabilité CVE-2022-30190 Follina -au lieu de macros pour armer le document et déposer un script Power Shell obfusqué, et ciblant principalement les entreprises de fabrication, d'hôtellerie, de soins de santé et d'autres entités commerciales situées en Allemagne.

Même si les menaces ont évolué au fil du temps, la technologie Deep CDR™ offre toujours une protection robuste contre ces attaques visant les fichiers Office sans macro. Cet article de blog vous explique comment.

Comprendre les menaces

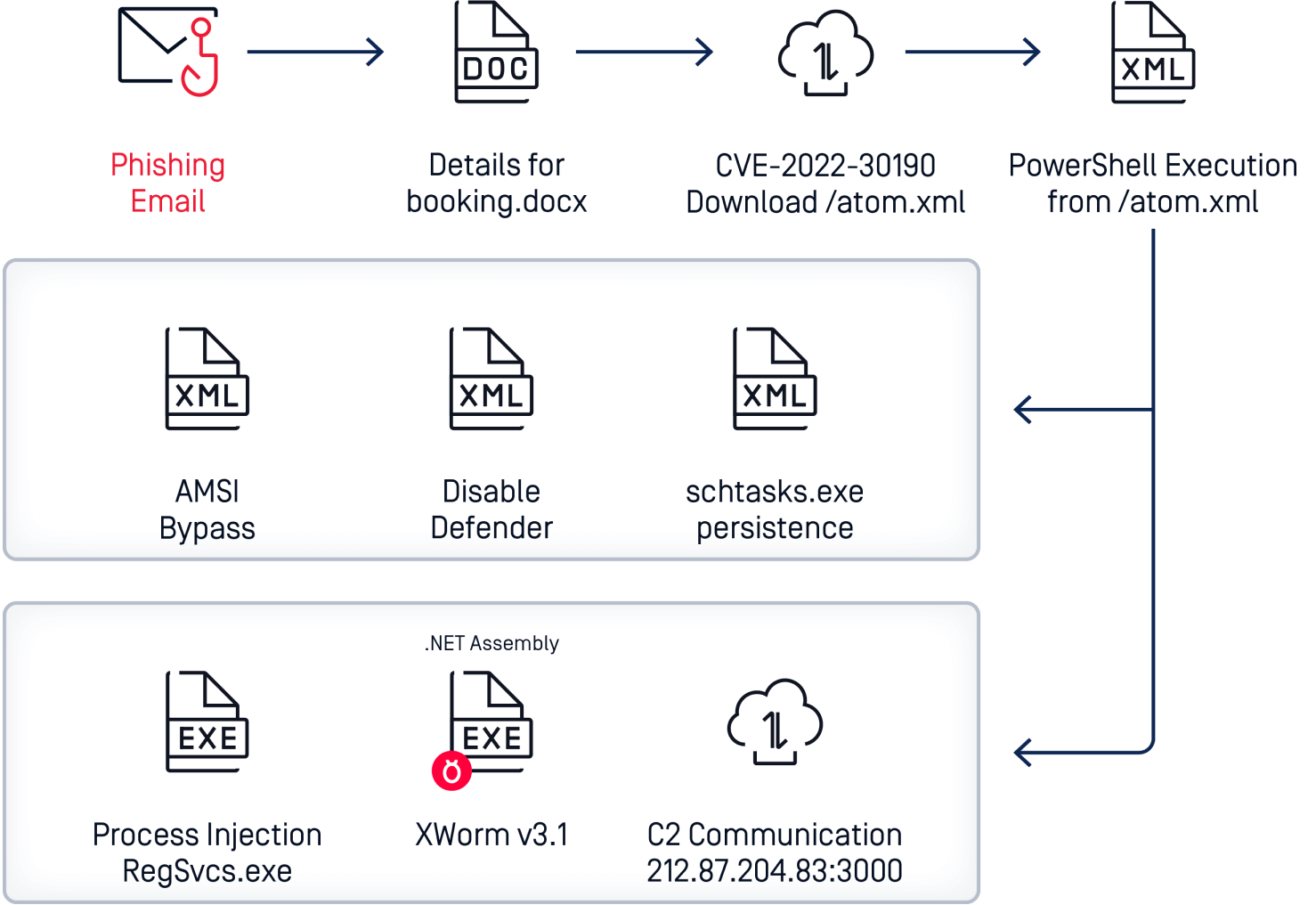

Les produits Microsoft bloquent désormais les macros par défaut afin de prévenir les attaques basées sur les macros. Toutefois, cette mesure a entraîné un changement tactique : les attaquants se tournent vers des techniques basées sur des exploits de type "zero-day" pour exécuter leurs intentions malveillantes, ce qui fait de ces fichiers Office déguisés un risque important susceptible d'infiltrer un réseau sans être détecté. Dans l'attaque meme4chan, les attaquants envoient d'abord un courriel d'hameçonnage avec un fichier Office malveillant en pièce jointe, qui exploite une vulnérabilité dans le fichier Microsoft Office lorsqu'il est ouvert. Cette vulnérabilité permet aux objets intégrés dans le fichier d'exécuter un code PowerShell contenant une charge utile malveillante. Ce code contourne l'analyseur de logiciels malveillants, désactive Microsoft Defender et exécute un ver malveillant appelé XWorm.

Pour les solutions classiques de sécurité du courrier électronique, cette attaque est impossible à détecter, car elle ne s'appuie pas sur des macros, un mode d'attaque bien connu. OPSWAT La solutionEmail Security offre les capacités essentielles pour faire face au risque et prévenir des attaques similaires.

Deep Content Disarm and Reconstruction technologie Deep CDR™)

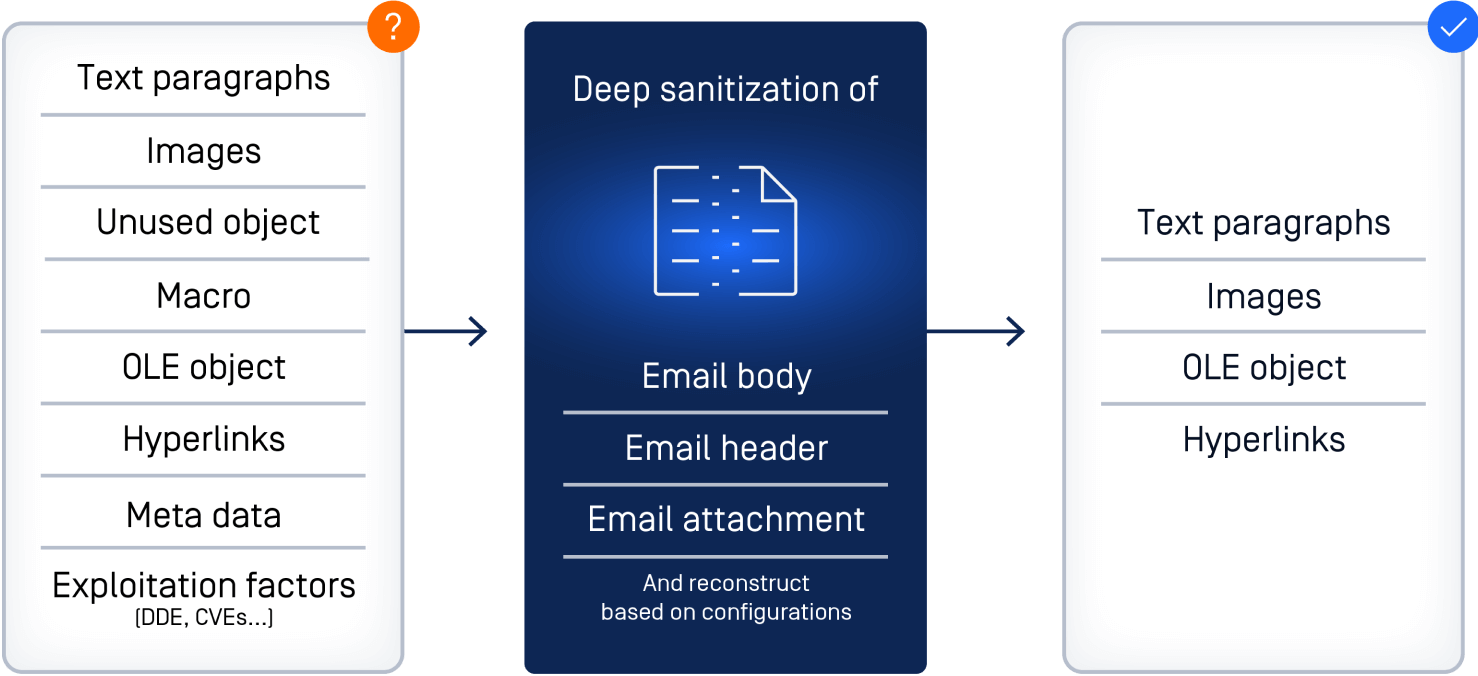

La technologie Deep CDR™ constitue une contre-mesure puissante. Il s'agit d'une technologie proactive et préventive qui « désarme » tous les objets actifs nuisibles contenus dans un fichier en le décomposant en composants et en supprimant ou en nettoyant les éléments potentiellement malveillants tels que les objets intégrés, les scripts et les macros, qu'il s'agisse de menaces connues ou non. Cela garantit que tout contenu malveillant présent dans le document sera neutralisé avant qu'il ne puisse être activé, prévenant ainsi les menaces.

Une fois le contenu actif supprimé, la technologie Deep CDR™ reconstruit le fichier dans son format d'origine, en conservant son utilité tout en garantissant son statut de sécurité. En nettoyant chaque fichier, la technologie Deep CDR™ garantit la continuité des opérations commerciales sans compromettre la sécurité.

Les avantages de l'application de la technologie Deep CDR™ dansEmail Security MetaDefender

L'efficacité de la technologie Deep CDR™ dans la lutte contre les fichiers Office malveillants sans macro résulte de :

- Protection proactive : au lieu de s'appuyer sur des signatures ou des modèles de menaces connus, la technologie Deep CDR™ désarme tous les contenus actifs, neutralisant ainsi les menaces potentielles avant qu'elles ne puissent causer des dommages.

- Utilisation préservée : la technologie Deep CDR™ reconstruit entièrement les fichiers avec leurs fonctionnalités après les avoir nettoyés, garantissant ainsi la continuité des activités.

- Couverture complète : la technologie Deep CDR™ désinfecte un large éventail de types de fichiers, y compris les archives protégées par mot de passe, qui constituent un autre moyen courant de diffusion des charges utiles malveillantes.

En conclusion, la multiplication des attaques visant les fichiers bureautiques sans macro, telles que meme4chan, souligne la nécessité de mettre en place des mesures de sécurité avancées et proactives pour les e-mails. La technologie Deep Content Disarm and Reconstruction Deep CDR™) est une technologie avancée de prévention des menaces intégrée àEmail Security MetaDefender Email Security OPSWAT qui protège les entreprises contre les attaquants utilisant des exploits inconnus et Zero-Day en nettoyant plus de 120 types de fichiers et e-mails de tout contenu actif malveillant. La technologie Deep CDR™ garantit que la sécurité des e-mails de votre entreprise est prête à lutter contre les cybermenaces en constante évolution.